Wie oft zögern Sie, bevor Sie Ihre Telefonnummer herausgeben? Je nachdem, wer Sie darum bittet, kommt Ihnen wahrscheinlich überhaupt nicht in den Sinn, dass Sie gerade eine enorme Menge an Informationen über sich selbst weitergeben – die in den falschen Händen missbraucht werden können.

In diesem Artikel zeigen wir, welche persönlichen Informationen sich lediglich mit einer Mobiltelefonnummer abrufen lassen. Anschließend beschreiben wir, wie mit diesen Daten innerhalb kürzester Zeit äußerst gezielte „Spear-Smishing-Angriffe“, die auf SMS statt auf E-Mails setzen, durchgeführt werden können.

Ihre Welt in Ihrer Hosentasche

Smartphones sind grundlegend persönliche Geräte. Sie stellen einen umfangreichen Schnappschuss unseres Lebens dar – von privaten Beziehungen über Finanzen bis hin zu detaillierten Informationen über Vorlieben und Abneigungen. Durch diese Informationsfülle zu allem, was uns ausmacht und uns wichtig ist, sind sie ein wertvolles Ziel für Cyberkriminelle. Effektives Social Engineering hängt davon ab, wie gut die Gegner unsere Emotionen, Motivationen und Vorlieben kennen, die unser Verhalten bestimmen. Mit anderen Worten: Je mehr ein Cyberkrimineller über Sie weiß, desto leichter kann er Sie dazu bringen, eine schädliche Datei herunterzuladen, vertrauliche Informationen weiterzugeben oder sogar Geld auf ein falsches Konto zu überweisen.

Abb. 1. Smishing-Meldungen haben im Jahr 2021 erheblich zugenommen.

Abkürzung Smartphone

Die meisten Menschen lesen Mobilfunk-Nachrichten innerhalb von drei Minuten nach ihrem Eingang, da die meisten SMS-Nachrichten als relevant wahrgenommen werden. Wir sind nicht darauf trainiert, bei Mobilfunknachrichten misstrauisch zu werden – im Gegensatz zu E-Mails und anderen Computer-Nachrichten, die Spam und Malware transportieren können. Deshalb können SMS-Nachrichten auf dem Smartphone unsere internen Barrieren deutlich leichter überwinden als Nachrichten auf anderen Geräten.

Die Anbieter von Mobilgeräte-Betriebssystemen haben das erkannt und verschiedene Sicherheitsmaßnahmen implementiert, um die Installation schädlicher Apps zu verhindern. Dieser Schutz auf Systemebene verhindert einen Großteil der schädlichen Aktivitäten, auch wenn viele Menschen die Warnungen ignorieren oder sich sogar dazu bringen lassen, die Sicherheitsmaßnahmen zu deaktivieren.

Doch was ist, wenn Apps nicht der einzige Risikofaktor wären?

Das verrät Ihr Telefon über Sie

Unsere Telefonnummer ist der primäre Verbindungspunkt zwischen verschiedenen Beziehungen, Netzwerken und Services, mit denen wir täglich interagieren. Damit bietet sie Zugriff auf enorme Mengen an persönlichen Informationen. Genau auf diese Informationen haben es Cyberkriminelle abgesehen, wenn sie herkömmliche Spearphishing-Kampagnen entwickeln. Bislang war die Entwicklung dieser Kampagnen mit einigem Zeit- und Arbeitsaufwand verbunden.

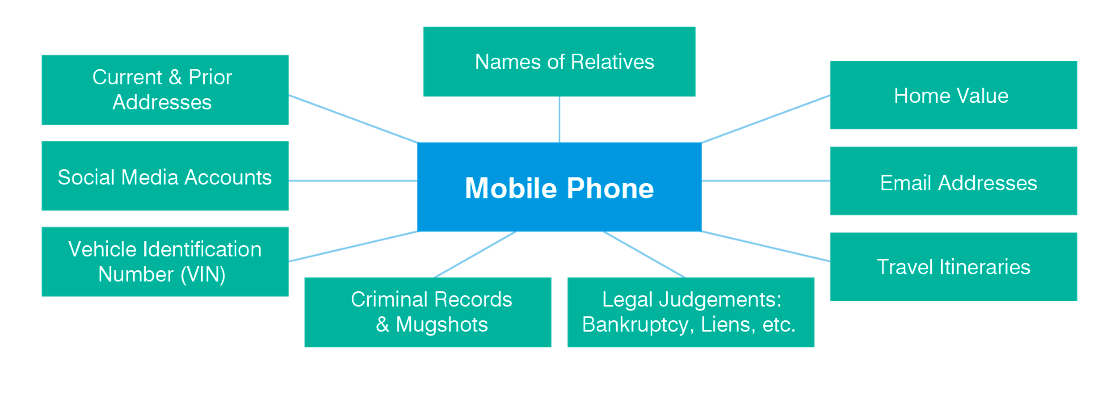

Mit Ihrer Telefonnummer und einer Suchmaschine für Personensuchen kann ein Angreifer Zugriff auf folgende Informationen bekommen:

- Aktuelle und frühere Adressen

- Zeigen sozioökonomischen Status und physischen Standort

- Namen von Verwandten

- Können für den Versand schädlicher Nachrichten gefälscht werden

- Wert des Wohnsitzes

- Bietet weitere Details zum sozioökonomischen Status

- Social-Media-Konten

- Einblick in Reisen, Interessen und Namen von Freunden, die sich für Betrug missbrauchen lassen

- E-Mail-Adressen

- Geeignete Ziele für schädliche E-Mails

- Fahrzeugkennzeichen

- Weitere Informationen zum sozioökonomischen Status sowie möglicherweise Duplikate von Eigentumsdokumenten

- Vorstrafenregister einschließlich Fahndungsbildern

- Informationen, die sich für Erpressungen und Nötigung nutzen lassen

- Reisepläne und -informationen

- Weitere Details zum sozioökonomischen Status und physischen Standort

- Gerichtsurteile einschließlich Insolvenzen, Pfändungen, Steuerangelegenheiten usw.

Jede Information aus diesen öffentlich verfügbaren Quellen kann die Glaubwürdigkeit eines Social-Engineering-Smishing-Angriffs verbessern – und damit die Wahrscheinlichkeit, dass Sie darauf hereinfallen.

Abb. 2. Matrix der Verbindungen zwischen Mobiltelefonnummern und suchbaren personenbezogenen Informationen.

Mobilfunk macht den Unterschied

Natürlich sind die Informationen, die sich aus öffentlichen Quellen ziehen lassen, auch in einer Welt ohne Smartphones verfügbar. Sie wären aber deutlich weniger einfach verfügbar. Ihre Mobilnummer agiert dabei als Hauptschlüssel, der all diese separaten Datenbanken und Informationspakete zu einem einzigen, durchsuchbaren Identitätsindex verbindet. All das verkürzt erheblich den Zeit- und Arbeitsaufwand für die Recherchen der Cyberkriminellen. Gleichzeitig erhalten sie eine größere Auswahl potenzieller Opfer sowie mehr Zeit für die Ausarbeitung ihrer Angriffe.

Das kriminelle Ökosystem ist häufig ein Spiegelbild der legitimen Wirtschaft. Und ebenso wie es viele Data Broker gibt, die Unternehmen das Verständnis ihrer Kunden erleichtern, gibt es kriminelle Kollegen im Dark Web. Diese verkaufen noch persönlichere Informationen, die in umfangreichen Datenschutzverletzungen bei LinkedIn, Yahoo!, Facebook und anderen Websites erlangt wurden. Aus den Details, die sie über Personensuchmaschinen erlangt haben, sowie diesen Website-Kompromittierungen können Angreifer individuelle Profile erstellen, mit deren Hilfe sie ihre Opfer manipulieren können.

Erstellung einer Kampagne

Die Entwicklung einer herkömmlichen Spearphishing-Kampagne umfasst mehrere Einzelschritte:

- Erfassung: Sammlung von Informationen per Suche oder Ausforschung

- Aufbau: Erstellung von Nachrichten-Ressourcen mit gefälschten Anmeldedaten, Fotos und anderen vertrauenserweckenden Signalen

- Kontakt: Ansprechen der Ziele per E-Mail, Chat, SMS

Mithilfe Ihrer Mobiltelefonnummer kann ein Cyberangreifer die zeitaufwändige Erfassungsphase deutlich verkürzen. Anschließend werden Nachrichten in der Kontaktphase per SMS statt E-Mail an ein deutlich angreifbareres Medium gesendet. All diese Faktoren ermöglichen schnellere, präzisere und wirkungsvollere Angriffsaktivitäten als herkömmliches E-Mail-Spearphishing.

Abb. 3. Beispiel einer maßgeschneiderten „Spear-Smishing-Nachricht“.

Seit der Einführung des BYOD-Modells (Bring-Your-Own-Device) im Businessbereich nutzen viele, wenn nicht sogar die meisten Angestellten auf ihrem Smartphone ein oder mehrere Firmenkonten. Dadurch sind nicht mehr nur private Informationen und Finanzdaten gefährdet – auch Unternehmenskompromittierungen werden ermöglicht.

Die Verbreitung und Nützlichkeit von Smartphones hat dafür gesorgt, dass diese Geräte in unserem Leben mittlerweile eine zentrale Rolle spielen. Niemand wird ernsthaft erwarten, dass Sie Ihre Mobiltelefonnummer nicht mehr herausgeben. Was können Sie dann aber tun, um das Risiko von Angriffen mithilfe Ihrer Nummer zu verringern?

Wie so oft bei der Cybersicherheit ist das Bewusstsein für mögliche Sicherheitsrisiken die halbe Miete. Wenn Sie wissen, wie viele Informationen ein hartnäckiger Krimineller über Sie herausfinden kann, bekommen Sie auch ein Gefühl dafür, wie vorsichtig Sie selbst bei einer vertrauenserweckenden Text- oder Mobilchat-Nachricht sein sollten.

Wenn Sie nur drei Minuten brauchen, um die nächste Nachricht auf Ihrem Smartphone zu lesen, sollten Sie sich die Zeit nehmen, den Absender zu prüfen.