スミッシングの定義

スミッシング(Smishing)は、攻撃者が巧妙なショートメッセージ(SMS)を使い、標的になった受信者がURLリンクをクリックするよう仕向け、個人情報を送信させたり、スマートフォンに悪質なプログラムをダウンロードさせるフィッシングの一種です。

世界に35億台あるスマートフォンのほとんどが、世界中のどの番号からでもショートメッセージを受信することができます。スマートフォンユーザーの多くが、メール内のリンクをクリックすることが危険であると感じています。意外にも、ショートメッセージのリンクをクリックすることに関して、危険視している人は多くありません。

SMSを信頼しているユーザーが多いため、スミッシングは機密情報や銀行情報、個人情報を狙う攻撃者にとって開封率が高く、効率がいい手法となります。

無料トライアル

無料トライアルのお申し込み手順

- 弊社のサイバーセキュリティ エキスパートが貴社に伺い、セキュリティ環境を評価して、脅威リスクを診断します。

- 24 時間以内に最小限の構成で、30 日間ご利用いただけるプルーフポイントのソリューションを導入します。

- プルーフポイントのテクノロジーを実際にご体験いただきます。

- 組織が持つセキュリティの脆弱性に関するレポートをご提供します。このレポートは、サイバーセキュリティ攻撃の対応に直ちにご活用いただくことができます。

フォームに必要事項をご入力の上、お申込みください。追って、担当者よりご連絡させていただきます。

Proofpointの担当者がまもなくご連絡いたします。

スミッシングの仕組み

ほとんどのスミッシング攻撃は、フィッシング詐欺メールのような形式です。攻撃者は、ユーザーにリンクをクリックを誘導させたり、対象となるユーザーの個人情報を含む返信を要求したりしてきます。

攻撃者が狙う情報は多岐にわたり、以下を含みます。

- オンラインアカウントの認証情報

- なりすましに利用される恐れのある個人情報

- 違法な取引や詐欺で用いられる危険性のある金融情報

スミッシング攻撃者は、ユーザーを騙して個人情報を送信させるために様々な手段を用います。公開されているオンラインツールから得たターゲットの基本情報(名前や住所など)を利用して、まるでショートメッセージが信頼できる送信元から届いたかのように受信者を欺むくこともあります。

スミッシング攻撃者があなたの名前や住所を利用して、直接連絡してくることもあります。これらの詳細情報により、文章はより説得力あるものになります。そして、攻撃者が管理するサーバーへのリンクが文章中に表示されます。このリンクは、クレデンシャル情報のフィッシングサイトや、スマートフォン自体の危険にさらすマルウェアにつながる可能性があります。このマルウェアを使って、ユーザーのスマートフォンのデータを盗み見したり、機密情報を密かに攻撃者の管理サーバーに送信することができます。

ソーシャルエンジニアリング(Social Engineering)は、スミッシングと併用されます。攻撃者は、ショートメッセージを送信する前に、ユーザーに個人情報を電話で尋ねてくる可能性があります。この個人情報がスミッシング攻撃のショートメッセージに用いられてしまうのです。複数の通信事業者は、詐欺として知られている番号がユーザーに電話をかけた場合、スマートフォンに「スパムの可能性あり」と通知することで、ソーシャルエンジニアリングに対抗しようとしています。

マルウェアは、AndroidやiOSのセキュリティの標準機能で止められることが多いです。しかし、モバイルOSの強固なセキュリティ機能を持ってしても、見知らぬ番号に自分からデータを送信してしまうユーザーを止めることはできません。

フィッシング対策セキュリティ意識向上とトレーニングプログラム

スミッシング攻撃例

検出を避けるためにメールアドレスを用いて、複数のユーザーにSMSを自動送信しています。送信者の電話番号は、Google VoiceなどのオンラインVoIPサービスからきたもので、場所を調べることはできません。

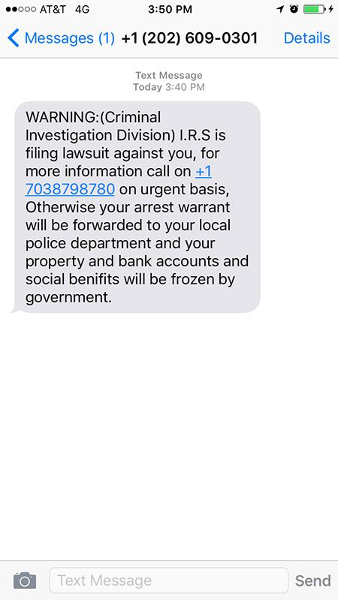

以下の画像は、スミッシング攻撃の一例です。ここでは、攻撃者が米国国税庁(IRS)を装い、テキスト内の番号に電話をかけなければ、逮捕して破産させると脅迫しています。受信者が電話をかければ、詐欺に遭い、お金を送金するように仕向けられます。

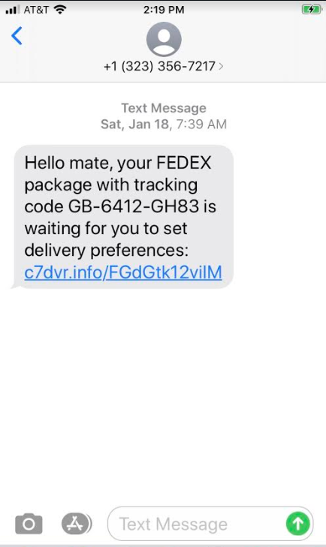

より一般的なスミッシング攻撃は、次の例のようにブランド名と公式HPに見せかけたリンクを利用しています。賞金獲得をユーザーに伝えたり、宅配追跡を偽装して悪質なリンクを送ってくることが多いです。

上記のテキストを目にすると、スミッシングに詳しいユーザーは警戒するはずです。しかし、多くのユーザーはSMSを信頼している上に、このような砕けた文章は見慣れていません。

もう一つの警戒サインは、URLです。FedExの公式URLではありませんが、すべてのユーザーがブランド公式のURLを認知しているわけではないので、見過ごしやすいです。

この手の文章がよく使われるのは、常にFedExの宅配を待っている人がどこかにいるためです。この文章が何千人もの受信者に送られた場合、多くの受信者を騙すことができます。

このリンクは通常、マルウェアをホスティングしているサイトにつながったり、ユーザーにアカウントへのログインを促したりします。認証ページはFedExの公式サイトではありませんが、スマートフォンのブラウザでURL全体を見ることが難しいため、多くのユーザーはわざわざ確認しません。

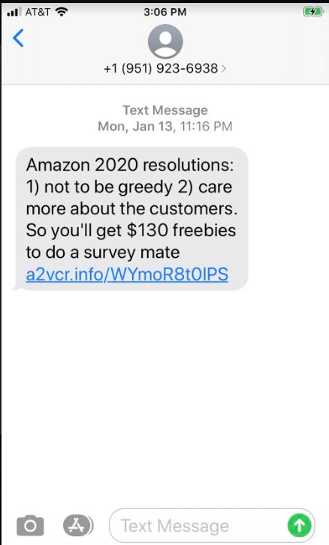

さらに、スミッシング攻撃者はユーザーが期待しているような文章を用います。他にも、個人情報を入力すると賞金がもらえるという約束でユーザーを騙すことがあります。以下の画像は、Amazonを装った別のスミッシング攻撃です。

繰り返しになりますが、上図の文言は本来疑わしいはずです。

しかし、受信者は砕けた文章を信頼してしまいます。この文章中のリンクは、Amazonのドメインとは無関係のサイトにつながります。

このドメインはすでに削除され、アクセスできなくなっています。しかし、そのリンクは、クレデンシャル情報を含む個人情報を収集してくるページの可能性があります。この手の攻撃におけるURLは、フィッシング(phishing)コンテンツが表示される攻撃者の管理サーバーにユーザーをリダイレクトすることが多いです。

スミッシング攻撃への対策

フィッシング詐欺メールと同様に、スミッシング対策は標的とされたユーザーがスミッシング攻撃を見分けて、ショートメッセージを無視したり通報したりできるかどうかにかかっています。いつも詐欺に使われる電話番号がある場合、通信事業者はその番号からSMSを受け取ったユーザーを警告したり、メッセージ完全に削除したりすることがあります。

スミッシングのメッセージが危険なのは、標的のユーザーがリンクをクリックしたり、攻撃者に個人情報を送信したりした場合のみです。

ここでは、スミッシングを発見して被害者にならないようにする方法をいくつかご紹介します。

- 詐欺メールには個人情報を入力することで、商品や賞金を獲得できるものや、クーポンコードの提供も多いです。。

- 金融機関がクレデンシャル情報や送金を求めるSMSを送ることは絶対にありません。クレジットカード番号やATMの認証番号をテキストで送信は絶対にやめましょう。

- 見覚えのない電話番号に対応するのは避けましょう。

- 桁数の少ない電話番号からのショートメッセージは、メールアドレスから送信された可能性があり、迷惑メールのサインです。

- スマートフォンに保存されている銀行情報は、攻撃の対象になります。このような情報をモバイル端末に保存するのはやめましょう。スマートフォンにマルウェアがインストールされると、口座情報が漏洩する可能性があります。

- 通信事業者は、攻撃を通報するための番号を提供しており、他のユーザーを守るためにも、調査が行われるように通信事業者の番号にショートメッセージを送りましょう。また、米国連邦通信委員会も苦情(complaints)を受け付け、ショートメッセージ詐欺を調査しています。