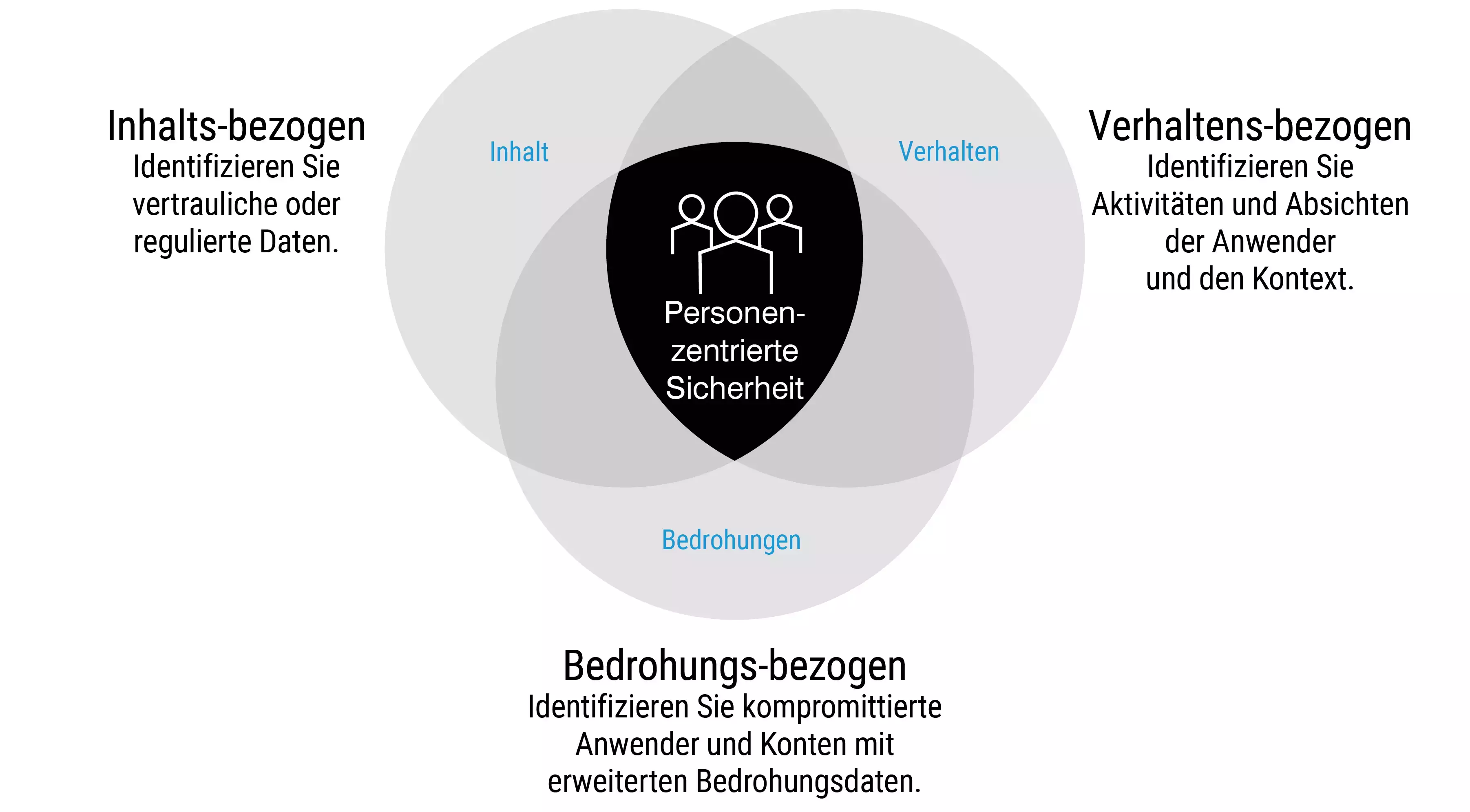

Herkömmliche DLP-Lösungen decken nur ein Drittel des Problems ab

Daten können vieles, aber sie können Ihr Unternehmen nicht ohne Hilfe verlassen. Hinter einem Datenverlust steht immer ein Anwender – und dieser kann fahrlässig handeln, böswillig sein oder sein Konto wurde durch Cyberkriminelle kompromittiert. Legacy-Lösungen, die sich ausschließlich auf den Inhalt konzentrieren, können die Risiken der Anwender, die auf Daten zugreifen, weder erkennen noch reduzieren.

Sigma ist eine integrierte Information Protection-Plattform, die einzigartige Transparenz zu Datenrisiken bietet, indem sie nicht nur die Inhalte, sondern auch das Verhalten und Bedrohungen über eine zentrale, Cloud-native Konsole analysiert und Datenverlust verhindert. Auf diese Weise sparen Sie Zeit und operative Kosten.

Fast die Hälfte der Fortune 100 vertrauen auf Sigma, weil sie diese Vorteile erhalten:

- Schutz vertraulicher Daten, einschließlich geistigem Eigentum und geschützten Gesundheitsdaten

- Verhinderung von Datenverlust durch Personen, die das Unternehmen verlassen

- Verhinderung von Datenverlust durch fahrlässig handelnde Mitarbeiter oder jene, deren Konten kompromittiert wurden

- Schutz der Homeoffice-Umgebungen mit Cloud-Datenschutz

Wertvoller Kontext

Wichtiger Kontext zu Daten, Verhalten und Bedrohungen

- Erfahren Sie, wer welche Daten wann, wo und warum bewegt.

- Korrelieren Sie Anwenderaktivitäten und Erkenntnisse zu Bedrohungen mit Datenbewegungen über eine zentrale, Cloud-native Konsole.

- Reagieren Sie entsprechend auf Datenverlust durch böswillige, kompromittierte oder fahrlässige Anwender.

Zentrale Übersicht

Verbesserte Transparenz und Verhinderung von Datenverlust sowie Insider-Risiken auf allen Kanälen

- Wie interagieren Anwender mit vertraulichen Daten in der Cloud, in E-Mails, auf Endpunkten und im Web?

- Erhalten Sie personenzentrierte Transparenz zu Bedrohungen und datenbezogenem Anwenderverhalten über eine zentrale, Cloud-native Konsole mit Zeitleistenansicht.

- Verhindern und stoppen Sie Datenverlust und Insider-Risiken in Echtzeit für eine Vielzahl von Geräten und Standorten.

Untersuchungen zu Insidern

Untersuchungen zu Insidern, ohne deren Privatsphäre zu gefährden

- Identifizieren Sie riskante Insider-Aktivitäten und verhindern Sie Datenverlust, da nur während der Untersuchung temporär Zugriff gewährt wird.

- Kontrollieren Sie die Zugriffe von Administratoren und Analysten basierend auf Anwenderdaten, Funktion und Aktivitäten, um bedarfsgerechte Transparenz sicherzustellen.

- Halten Sie strikte Datenschutzanforderungen ein, indem Anwenderdaten anonymisiert, Inhaltsausschnitte maskiert und Daten regional gespeichert werden.

Schnellere Rendite

Optimierte, stark skalierbare Cloud-native Bereitstellung

- Reagieren Sie dank optimierter Workflows, leicht verständlicher Darstellung von Ereignissen und Managed Services schneller auf Zwischenfälle.

- Fördern Sie die funktionsübergreifende Zusammenarbeit zwischen Sicherheitsteams und anderen Abteilungen.

- Erzielen Sie maximale operative Effizienz und reduzieren Sie Risiken durch automatisierte, kontinuierliche Datenklassifizierung.

Schutz für alle Kanäle

Erfahren Sie, wie wir den Schutz für Cloud, E-Mails, Endpunkte und Web integrieren

Cloud

Schützen Sie Ihre Cloud-Nutzer, -Anwendungen und -Daten vor Bedrohungen, Datenverlust und Compliance-Risiken.

- Schutz für Cloud-Anwender und -Konten vor SaaS-Kontoübernahmen und schädlichen Cloud-Dateien

- Hochentwickelter KI/ML-Schutz vertraulicher Daten vor riskanten Bewegungen oder Kompromittierung

- Kontrolle von SaaS- und OAuth-Anwendungen mit Erkennung und dynamischer Risikoanalyse

- Schnellere Rendite durch Cloud-Dienst-APIs für Proxy-basierte Bereitstellungsmodelle

Weitere informationen

E-Mails

Verringern Sie das Risiko einer Datenschutzverletzung per E-Mail und gewährleisten Sie mithilfe von DLP und Verschlüsselung zuverlässige Compliance.

- Einfache Bereitstellung als Add-on zu einer bestehenden E-Mail-Sicherheitslösung oder als Teil eines unternehmensweiten DLP-Ansatzes

- Automatisierte Vorschriften-Compliance mit vorkonfigurierten Detektoren (für Zahlungskartendaten, geschützte Gesundheitsdaten, DSGVO, SOX, HIPAA u. a.)

- Identifizierung firmenspezifischer Daten mithilfe individueller Wörterbücher – mit KI-gestützter Klassifizierung

Weitere informationen

Endpunkte

Mithilfe von Kontext verstehen Sie, wie Sie Datenverlust und Markenschädigung durch Insider vermeiden können.

- Identifizierung riskanter Verhaltensweisen und Interaktionen mit vertraulichen Daten durch Anwender

- Verhinderung von Datenverlust an Endpunkten

- Transparenz zu den Aktivitäten von aktiven und riskanten Anwendern mit einem ressourcenschonenden Agenten

Weitere informationen

Web

Schutz Ihres Unternehmen vor Web-Bedrohungen und Verhinderung von Datenverlust über das Web

- Blockierung von Ransomware und Zero-Day-Malware

- Isolierung schädlicher URLs in allen Anwendungen, sozialen Netzwerken und Collaboration-Apps

- Durchsetzung von Inline- und Echtzeit-DLP über das Web

Weitere informationen