Trovare un buon idraulico, elettricista o riparatore di elettrodomestici è come cercare un ago in un pagliaio. Una volta che ne hai trovato uno, tuttavia, vale la pena tenerli da conto. Ed qui che entra in gioco il nostro cliente. Fornisce una rete in franchising di riparazioni affidabili e gestite a livello locale a cui i proprietari possono accedere con un’applicazione che permette loro di richiedere e programmare degli interventi. L’azienda opera negli Stati Uniti, in Canada e in Europa.

In questo articolo, scopriamo perché la più grande azienda di servizi a domicilio al mondo ha scelto di passare a Proofpoint da Abnormal Security. Sebbene quest’azienda sia un cliente Proofpoint, ci ha richiesto l’anonimato per poter condividere la sua testimonianza e le sue esperienze.

Una rapida crescita genera nuove sfide in termini di sicurezza

Nel corso degli ultimi cinque anni, l’azienda ha registrato una crescita significativa. Oggi conta oltre 30 marchi e 5.500 affiliati a livello mondiale, con vendite che hanno superato i 4 miliardi di dollari l’anno scorso. Sfortunatamente, questo successo porta con sé nuove sfide in termini di sicurezza.

Poiché utilizza un modello di franchising, l’azienda a una struttura decentralizzata che la espone a diversi vettori di attacco. Questa situazione è aggravata dagli affiliati stessi, che tipicamente non dispongono dell’esperienza, delle risorse e della formazione in termini di sicurezza informatica. Di conseguenza, il nostro cliente aveva difficoltà a proteggere la sua sede centrale e i suoi affiliati mondiali dalle minacce veicolate tramite l’email.

Ecco alcune delle minacce di sicurezza informatica che si è trovato ad affrontare quotidianamente:

- Phishing avanzato. In caso di attacchi altamente sofisticati, i criminali informatici cercano di spingere le persone a divulgare le loro credenziali d’accesso, le loro informazioni finanziarie o i loro dati personali. Lo spear-phishing e la violazione dell’email aziendale (BEC, Business Email Compromise) ne sono due esempi.

- Attacchi malware. I malware sono software o codici dannosi che i criminali informatici utilizzano per interrompere o danneggiare reti, sistemi e terminali, o accedervi. Possono per esempio assumere la forma di ransomware, rootkit e botnet.

- Social engineering. Le persone possono essere facili da manipolare. Durante questi attacchi, i criminali informatici sfruttano le emozioni delle loro vittime (in generale, la paura e l’urgenza) per spingerle a compiere un’azione come trasferire denaro o comunicare dei dati sensibili o le loro credenziali d’accesso. Il pretexting, il vishing e il furto d’identità ne sono alcuni esempi.

Implementazione di una base di difesa in profondità

Prima di rivolgersi a Proofpoint, l’azienda utilizzava le funzionalità native di sicurezza dell’email di Microsoft 365 E3 per bloccare le minacce. Questo approccio era problematico. Microsoft E3 è efficace per identificare le minacce comuni lanciate da criminali informatici non specializzati che utilizzano strumenti d’attacco pronti all’uso. Tuttavia, fatica a identificare le minacce avanzate veicolate tramite l’email che sono in aumento, come gli URL dannosi, il phishing senza payload e gli attacchi BEC.

I team IT e della sicurezza hanno compreso che era il momento di agire e hanno concordato sulla necessità di un approccio di difesa in profondità per rafforzare la protezione dell’azienda. Hanno quindi deciso di testare Abnormal Security e Proofpoint realizzando un POC (Proof of Concept) di ogni piattaforma per stabilire quale fosse la più efficace.

Questi POC erano soggetti a diversi requisiti chiave:

- Efficacia del blocco delle minacce prima della consegna

- Visibilità e informazioni fruibili sulle minacce

- Scalabilità della piattaforma

Efficacia prima della consegna: vince Proofpoint

I team IT e della sicurezza non erano sicuri che Microsoft fosse in grado di bloccare le minacce diffuse tramite l’email prima della consegna. Ecco perché il miglioramento di questa funzionalità è stata una priorità identificata durante il PoC. A differenza di Proofpoint, Abnormal non fornisce alcuna funzionalità di rilevamento o analisi prima della consegna e presenta un tasso di efficacia del rilevamento prima della consegna pari allo 0%.

Dal nostro canto, la nostra soluzione ha un tasso di efficacia del rilevamento prima della consegna del 99,99% e identifica e blocca le minacce prima che siano recapitate nelle caselle email degli utenti. Ciò significa che gli utenti non interagiscono con le minacce, riducendo il carico di lavoro a valle dei team della sicurezza.

Proofpoint utilizza uno stack di rilevamento multilivello per identificare con precisione un’ampia gamma di minacce note ed emergenti. Il nostro ampio set di tecnologie di rilevamento ci permette di applicare la tecnica corretta alla minaccia giusta, nel momento corretto. La combinazione delle nostre funzioni esistenti di protezione contro gli allegati dannosi con le nostre nuove funzionalità di blocco temporaneo e sandboxing dei messaggi sospetti che includono URL prima della consegna permette di ridurre il numero di URL dannosi e payload pericolosi recapitati nelle caselle email degli utenti. Sono inclusi i falsi codici QR e tutti i file dannosi allegati alle email.

E grazie a Nexus, il nostro motore di rilevamento prima della consegna basato su modelli linguistici, blocchiamo anche le minacce come gli attacchi BEC. Il nostro motore utilizza l’analisi semantica per comprendere l’intento e il contesto del linguaggio di un’email, come il senso di urgenza o il riferimento a una transazione finanziaria.

Il cliente ha constatato che Abnormal non offriva alcuna funzionalità di rilevamento delle minacce prima della consegna e che la sua tecnologia di rilevamento dopo la consegna basata sull’IA comportamentale si limitava a fornire informazioni di base (“è una minaccia di phishing”) e non consentiva alcuna analisi più approfondita o avanzata (“questa minaccia di phishing proviene dal criminale informatico X” e “colpisce questi collaboratori dell’azienda”). Al termine del PoC, i team hanno concluso che le funzionalità di rilevamento prima della consegna, dopo la consegna e al momento del clic di Proofpoint offrivano loro un chiaro vantaggio rispetto allo strumento di protezione attivo solo dopo la consegna di Abnormal.

Visibilità e approfondimenti: vince Proofpoint

Con Microsoft 365, i team IT e della sicurezza non era in grado di identificare gli utenti degli affiliati che si lasciavano ingannare da minacce avanzate trasmesse via email. Sospettavano che in alcuni affiliati fossero presenti dei recidivi che facevano clic su URL dannosi e che in altri vi fossero un gran numero di persone prese di mira dai criminali informatici.

Durante il PoC di Abnormal, i team si sono resi conto che non riuscivano a ottenere le informazioni che cercavano. Abnormal non fornisce alcuna visibilità sulla threat intelligence né alcun dato di telemetria sulle minacce sconosciute o emergenti nel panorama globale delle minacce. Di conseguenza, il suo rilevamento ha numerosi punti ciechi.

Dal nostro canto, alla visibilità sui rischi legati agli utenti di Proofpoint, ottieni informazioni preziose sui tuoi VAP (Very Attacked People™ ovvero le persone più attaccate) e le minacce che li prendono di mira. La nostra soluzione ti offre informazioni preziose sui tuoi collaboratori: le tecniche utilizzate per attaccarli, le loro vulnerabilità e i privilegi di cui dispongono.

Durante il PoC di Proofpoint i team hanno riscontrato che una visibilità migliore sui rischi legati agli utenti offriva diversi vantaggi. In particolare, li ha aiutati a identificare gli affiliati con pratiche di sicurezza inadeguate o con recidivi. Tali informazioni gli hanno permesso di applicare dei controlli adattivi mirati, come l’isolamento del browser, la formazione di sensibilizzazione alla sicurezza informatica e un’autenticazione rafforzata, per proteggere meglio l’azienda e i suoi collaboratori.

A differenza di Abnormal, la threat intelligence globale di Proofpoint forniva dei dati preziosi per identificare le minacce nuove e emergenti nel panorama delle minacce in costante evoluzione. Proofpoint è il tuo sistema di allerta preventivo in caso di minacce. Forniamo proattivamente una panoramica dei dati sulle minacce per il management, a livello mondiale e per settore d’attività, in modo che tu sia sempre informato sull’evoluzione del panorama delle minacce email. Offriamo inoltre informazioni dettagliate su quali criminali informatici specifici prendono di mira la tua azienda, in particolare sul modo in cui le loro tecniche e tattiche evolvono.

La threat intelligence di Proofpoint è inoltre semplice da comprendere. Non solo spiega perché una minaccia è stata segnalata, ma fornisce anche una sequenza temporale, un elenco di utenti interessati e altri punti osservati dalla nostra IA comportamentale.

Il cliente ha affermato che la nostra visibilità sulle minacce più ricca e approfondita si è rivelata incredibilmente preziosa. E confrontando la threat intelligence e la visibilità di Abnormal con quella offerta da Proofpoint, ha riscontrato grandi limiti di Abnormal.

Scalabilità della piattaforma: vince Proofpoint

In termini di scalabilità della piattaforma, a prima vista Abnormal Security sembrava essere in vantaggio. Rilevava in modo efficace le minacce specifiche e le sue funzionalità di correzione automatica rimuovevano lo spam indesiderato e le minacce di phishing. Ma i suoi limiti sono diventati presto evidenti. Era uno strumento isolato e si concentrava su un tipo specifico di minacce trasmesse via email. Non era perciò in grado di gestire il volume di nuove minacce in entrata né la costante crescita del cliente.

A differenza di Abnormal, Proofpoint offre una scalabilità senza pari a fronte delle minacce. I nostri modelli Nexus di IA avanzata, machine learning e modelli linguistici sono concepiti per acquisire e analizzare importanti quantità di dati sulle minacce, tra cui 1,3 bilioni di email, 1,8 bilioni di URL e oltre 1 bilione di allegati all’anno Ciò garantisce un rilevamento efficace delle minacce.

Il nostro stack di rilevamento multilivello blocca con precisione un’ampia gamma di minacce, tra cui il phishing avanzato, le minacce BEC e gli attacchi di social engineering. Grazie alle nostre numerose tecnologie di rilevamento, possiamo applicare la tecnica adeguata alla giusta minaccia.

Per esempio, la nostra solida tecnologia di sandboxing può rilevare le minacce basate su URL, così come la nostra analisi comportamentale blocca le minacce BEC. Inoltre, analizziamo costantemente i messaggi, prima del loro recapito e dopo che sono stati distribuiti nelle caselle email degli utenti. Esistono perciò diverse opportunità di rilevare le minacce.

Tutti questi fattori hanno convinto i team che Proofpoint poteva supportare meglio la rapida crescita dell’azienda.

Una decisione semplice

Dopo il PoC di Abnormal, il cliente ha concluso di non aver apprezzato l’esperienza complessiva. Il numero di falsi positivi era sconcertante. Non era disponibile alcuna visibilità sulla threat intelligence e le funzionalità di rilevamento e correzione dopo la consegna erano inefficaci. Inoltre, il cliente non riteneva economico scegliere Abnormal, perché sarebbe stato obbligato a passare a una licenza Microsoft 365 E5 per ottenere la sicurezza che desiderava. In altre parole, non poteva godere della sicurezza dell’email che desiderava utilizzando solo Abnormal.

Il cliente ha quindi optato per Proofpoint e ha acquistato la nostra soluzione Proofpoint People Protection per rafforzare le funzionalità di sicurezza dell’email native di Microsoft 365.

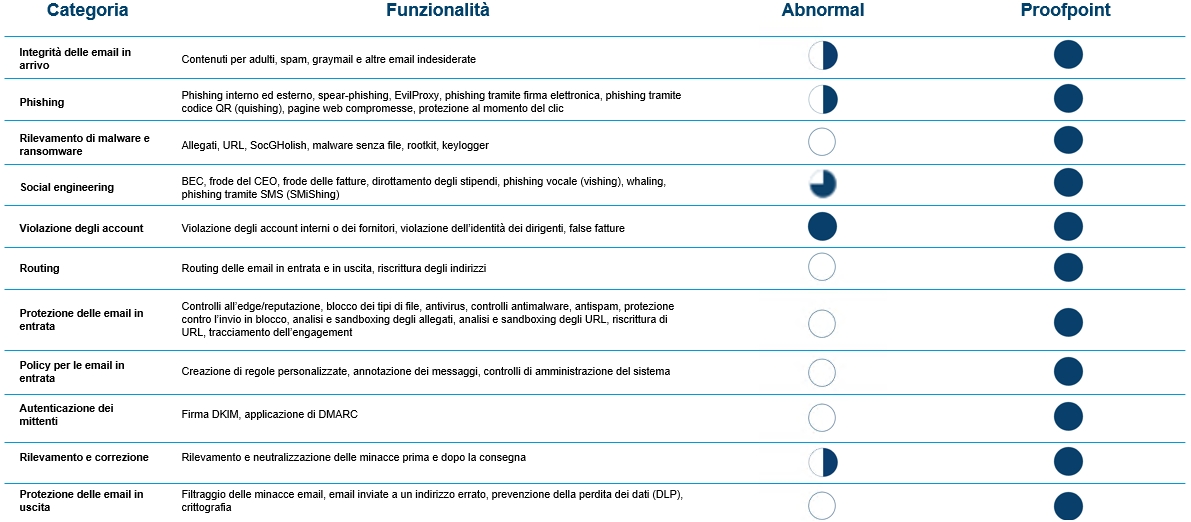

Confronto tra Abnormal Security e Proofpoint

L’esperienza e le relative conclusioni di quest’azienda non sono inusuali. Gli studi che abbiamo condotto mostrano che le aziende che passano a Proofpoint riscontrano un miglioramento della loro capacità di rilevamento e prevenzione dei messaggi dannosi pari a oltre il 36%.

Quando si prendono in considerazione tutti i rischi, il fascino di Abnormal svanisce rapidamente. Abnormal presenta costi e complessità nascoste che aumentano l’onere finanziario delle aziende in termini di manutenzione, funzionamento e supporto. Aumenta anche il costo totale di possesso. Inoltre, ricordiamo che Abnormal non può esistere senza Microsoft. Ciò significa che la sicurezza dell’email della tua azienda dipende unicamente dalle funzionalità di sicurezza dell’email di Microsoft.

La prossima evoluzione: sicurezza incentrata sulle persone

Per contrastare le minacce comuni e avanzate trasmesse via email, devi rafforzare le funzionalità di sicurezza dell’email native di Microsoft. È perciò necessario iniziare con una strategia di difesa in profondità. Proofpoint offre una soluzione completa che offre rilevamento e analisi continue per l’intero ciclo di vita delle email: prima della consegna, dopo la consegna e al momento del clic.

Puoi implementare una protezione end-to-end grazie al nostro rilevamento delle minacce ottimizzato dall’IA e dal machine learning, dalla nostra analisi comportamentale e dalla nostra correzione automatica. La nostra sicurezza incentrata sulle persone supporta i tuoi sforzi volti a proteggere i tuoi collaboratori e a contrastare l’ampia gamma di minacce moderne trasmesse via email.

Per saperne di più, scarica la nostra panoramica sulla soluzione “Microsoft e Proofpoint: insieme per una maggior sicurezza”.