Valutare: identifica i tuoi utenti più vulnerabili e quelli che si lasciano ingannare più facilmente

Human Resilience & Security Awareness

Human Resilience & Security Awareness

Per creare un programma di sensibilizzazione alla sicurezza efficace, è necessario iniziare a valutare lo stato attuale del tuo programma, ossia identificare gli utenti più vulnerabili, le loro conoscenze e le loro convinzioni. Proofpoint Security Awareness Training ti fornisce un’ampia gamma di strumenti preziosi, tra cui simulazioni di attacchi di phishing, test, valutazioni della cultura e valutazioni della sicurezza informatica interne. Questi strumenti ti aiuteranno a stabilire una linea di base identificando i tuoi utenti più vulnerabili, i tuoi VAP (Very Attacked People™, ovvero le persone più attaccate), i loro atteggiamenti e le loro convinzioni in merito alla sensibilizzazione alla sicurezza informatica e le tue attuali lacune. Potrai così focalizzare il tuo programma sui rischi reali valutando la vulnerabilità dei tuoi utenti alle minacce reali.

Analisi del rischio utente da una prospettiva completamente diversa

Proofpoint ti aiuta a identificare gli utenti vulnerabili, compresi quelli che si lasciano ingannare più facilmente e quelli che vengono presi di mira da un numero significativo di attacchi. Grazie a queste informazioni, potrai beneficiare di un programma di sensibilizzazione alla sicurezza informatica basato sui dati che non si limita alle simulazioni di phishing. Ti forniamo informazioni pertinenti uniche sui profili di rischio degli utenti, basate sull’interazione degli stessi con minacce reali. Puoi così valutare e identificare gli utenti che hanno bisogno di maggiore attenzione e assegnare loro facilmente una formazione mirata grazie alla nostra automazione integrata.

Proofpoint ti aiuta anche a comprendere cosa gli utenti pensano della sicurezza e a identificare le loro convinzioni. Il nostro strumento di valutazione della cultura fornisce informazioni sullo stato attuale della tua cultura per consentirti di stabilire i cambiamenti da apportare.

- Esegui una campagna di phishing più mirata e sofisticata che simuli attacchi reali.

- Usufruisci di migliaia di modelli di simulazioni di attacchi di phishing, anche tramite SMS e dispositivi USB, basati su esche osservate in decine di miliardi di messaggi raccolti quotidianamente dalla threat intelligence di Proofpoint.

- Invia valutazioni delle conoscenze predefinite relative ai principali argomenti di sicurezza informatica e conformità, per stabilire una linea di base delle conoscenze degli utenti in materia di sensibilizzazione alla sicurezza.

- Iscrivi automaticamente a corsi di formazione mirati - simulazioni di attacchi di phishing e formazione aggiuntiva - gli utenti che si sono fatti ingannare dalle simulazioni di attacchi e che non hanno superato le valutazioni delle conoscenze.

- I testi di phishing ti permettono di identificare i tuoi VAP e gli utenti che si lasciano ingannare più facilmente grazie all’integrazione con la soluzione di protezione dell’email di Proofpoint.

- Assegna agli utenti brevi valutazioni della cultura per conoscere meglio i loro atteggiamenti nei confronti della sicurezza e apportare dei cambiamenti che possano motivarli.

Sfrutta la threat intelligence per creare il tuo programma

Proofpoint offre ai tuoi collaboratori una formazione tempestiva sulle minacce emergenti che si manifestano su larga scala. Rafforza le best practice per la sicurezza informatica con contenuti basati sulle minacce e simulazioni di attacchi di phishing che imitano le minacce reali.

Simulazioni di phishing

Puoi impostare dei test e delle simulazioni di attacchi di phishing (phishing, USB, SMS, SMiShing) in pochi minuti per valutare la vulnerabilità dei tuoi utenti a questi vettori di minacce critici. In questo modo ottieni informazioni uniche sulla vulnerabilità degli utenti. Puoi anche determinare se i tuoi utenti hanno adottato un comportamento positivo segnalando i messaggi simulati tramite il pulsante di segnalazione delle email PhishAlarm.

Per saperne di più sulle persone più attaccate (VAP)

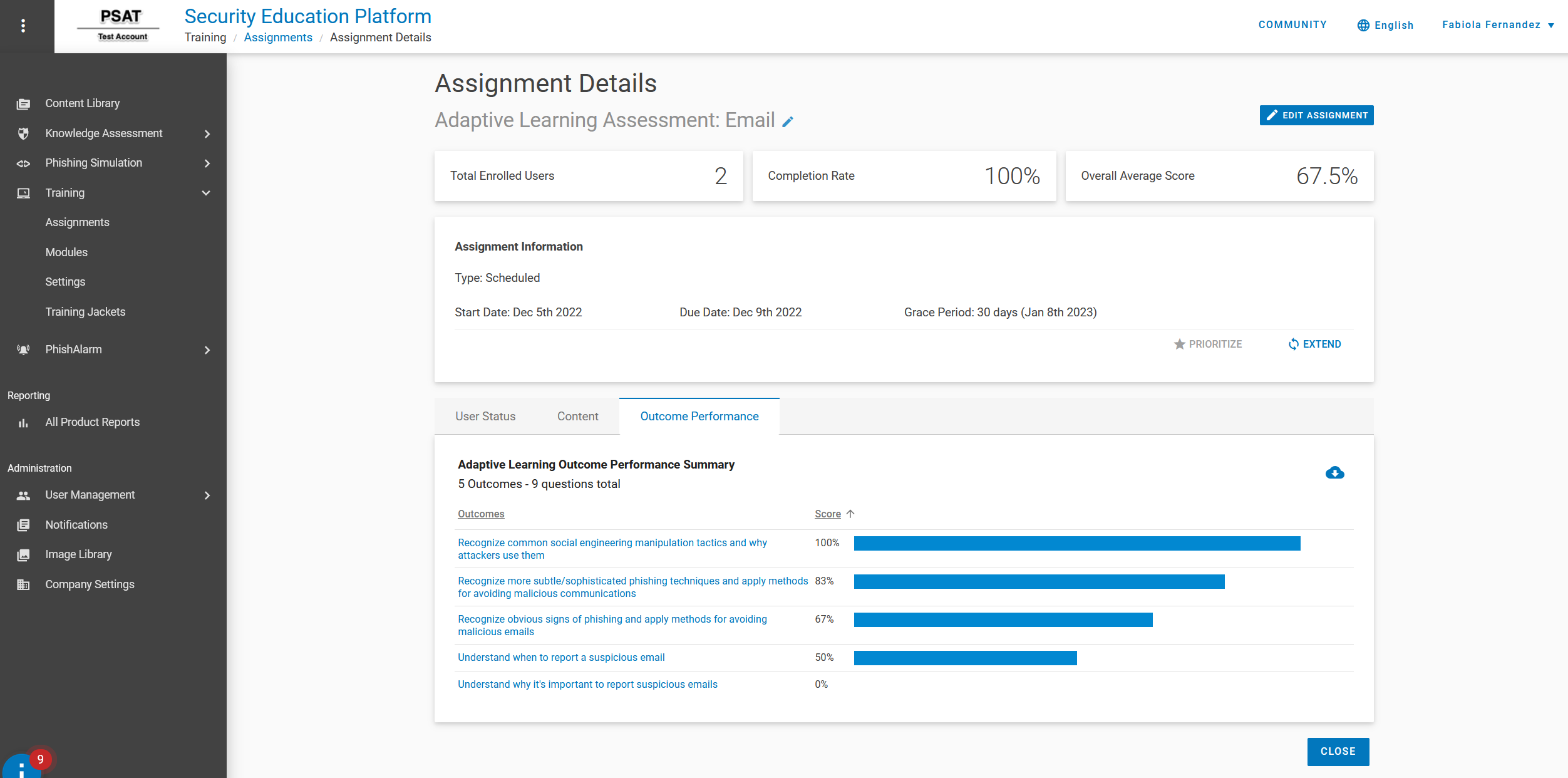

Valutazioni delle conoscenze

Hai a disposizione valutazioni e test di sicurezza informatica predefiniti su argomenti quali la protezione dei dati, le password, la conformità, il phishing e altro ancora. Inoltre, le nostre valutazioni adattive ti permettono di assegnare agli utenti delle domande in base ai moduli di formazioni che hanno completato. Potrai così identificare le lacune di ciascun utente e stabilire la formazione che dovrà ricevere in futuro. Le nostre valutazione ti aiutano a rispondere a domande come le seguenti:

- Qual è il livello di conoscenza dei miei utenti?

- Quali utenti sono i più esperti e i meno esperti in azienda?

- Su quali argomenti della sicurezza gli utenti presentano delle lacune?

Qual è il livello di conoscenza della sicurezza degli utenti?

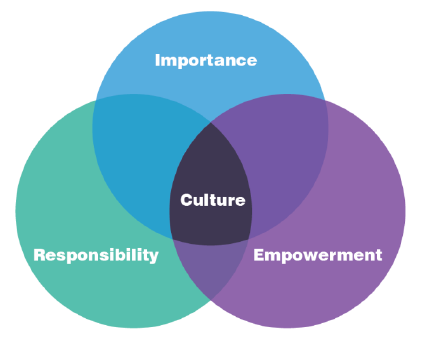

Valutazioni della cultura

Proofpoint fornisce un breve sondaggio per aiutarti a valutare la tua cultura della sicurezza grazie alle tre dimensioni seguenti:

- Responsabilità: i collaboratori si sentono responsabili, individualmente e collettivamente, delle loro azioni per prevenire gli incidenti di sicurezza?

- Importanza: i collaboratori sono coscienti del fatto che una minaccia potrebbe riguardarli personalmente?

- Legittimazione: i collaboratori si sentono in grado di identificare e segnalare comportamenti sospetti?

Leggi questo post del blog per saperne di più sulla cultura della sicurezza informatica.

Perché è importante valutare la tua cultura della sicurezza informatica per garantire l'efficacia del tuo programma di sensibilizzazione alla sicurezza informatica

VAP

Esamina in dettaglio lo stato attuale del tuo programma di sensibilizzazione alla sicurezza informatica e della vulnerabilità degli utenti tramite le integrazioni con la nostra piattaforma Proofpoint Threat Protection.

Identifica i tuoi VAP. Scopri come vengono attaccati e da quali tipi di minacce, e stabilisci se stanno interagendo con messaggi dannosi. Combinando queste informazioni con i risultati dei testi di phishing, potrai concentrare il tuo programma su questi utenti altamente vulnerabili. Questo approccio ti permetterà di ridurre più efficacemente il tuo livello di rischio complessivo.

Per saperne di più sui VAP e sugli utenti più vulnerabili

Nexus People Risk Explorer

Migliora la tua visibilità sui rischi legati ai collaboratori analizzando le vulnerabilità, gli attacchi e i privilegi. Proofpoint Nexus People Risk Explorer ti consente di esaminare un sottoinsieme dell’azienda e di ottenere un elenco con la graduatoria degli utenti a rischio. Analizza l’elenco delle vulnerabilità sulla base dei controlli di sicurezza di cui disponi (formazione di sensibilizzazione alla sicurezza informatica, per esempio). Scopri a quali utenti deve essere applicato ogni controllo e il punteggio di riduzione dei rischi se viene applicato un controllo particolare.

Per saperne di più su Nexus People Risk Explorer