Indice

Vishing significato

Il vishing è meno discusso rispetto al phishing, ma rappresenta comunque uno dei possibili attacchi all'interno della galassia degli attacchi phishing. Infatti, gli attacchi vishing sfruttano le stesse leve psicologiche ed hanno gli stessi obiettivi. I cosiddetti “vishers”, ovvero i criminali che si servono di questo tipo di attacchi, utilizzano numeri di telefono contraffatti, software per alterare la voce, falsi messaggi di testo e tecniche di social engineering, per riuscire ad ottenere con l'inganno, informazioni sensibili degli utenti presi di mira. (Lo smishing, un'altra variante di attacco phishing, basato sull'invio di SMS fasulli, viene spesso utilizzato in tandem con le chiamate vocali, in base alla metodologia di attacco scelto dal cybercriminale).

La Formazione sulla Cybersecurity Inizia Qui

Ecco come funziona la tua prova gratuita:

- Parla con i nostri esperti di sicurezza informatica per valutare il tuo ambiente e identificare la tua esposizione al rischio di minacce

- Entro 24 ore e con un minimo di configurazione, implementeremo i nostri strumenti per 30 giorni

- Prova la nostra tecnologia in prima persona!

- Ricevi un rapporto che delinea le tue vulnerabilità di sicurezza per aiutarti a prendere subito provvedimenti adeguati contro gli attacchi alla tua sicurezza informatica

Compila questo modulo per richiedere un incontro con i nostri esperti di sicurezza informatica.

Grazie per esserti registrato per la nostra prova gratuita. Un rappresentante di Proofpoint si metterà in contatto con te a breve, guidandoti nei prossimi passi da seguire.

Che differenza c'è tra phishing e vishing?

Il phishing e il vishing hanno lo stesso obiettivo: ottenere informazioni sensibili dagli utenti per scopi illeciti, come il furto di identità, le truffe finanziarie o l'accesso abusivo agli account digitali della vittima. La differenza principale tra il phishing e il vishing è il mezzo utilizzato per colpire le vittime. Mentre il primo si basa sull'invio di email, il secondo viene messo in atto attraverso chiamate vocali al numero di telefono della vittima.

Sia i “vishers” che i “phishers” inviano messaggi a centinaia o migliaia di potenziali vittime allo stesso tempo. I phishers hanno a disposizione grosse liste di indirizzi bersaglio a cui inviano email contraffatte. Se il cybercriminale prende di mira una specifica organizzazione invece, viene utilizzata una lista molto più ristretta, limitata solamente alle figure aziendali più interessanti da colpire. I messaggi inviati dai phishers sono sempre scritti in modo da suscitare interesse in chi li riceve e spingerlo a fornire dati sensibili o a cliccare su link a siti infettati da malware. Altre volte vengono inviati direttamente file allegati malevoli, che una volta aperti, permettono ai criminali di perseguire i propri intenti illeciti.

Strumenti utilizzati negli attacchi vishing

Allo stesso modo, i vishers si servono spesso di lunghe liste di numeri telefonici, tramite cui iniziano ad inviare messaggi ad un numero elevato di potenziali vittime. Un messaggio tipico potrebbe richiedere all'utente di effettuare una chiamata al numero di telefono dell'attaccante.

Oppure potrebbero servirsi delle robocalls. Si tratta di chiamate automatiche effettuate tramite appositi software che contattano tutti i numeri in una lista, riproducendo un messaggio automatico preregistrato non appena l'utente risponde alla chiamata. Spesso una finta chiamata o un messaggio automatico vengono generati tramite appositi software di sintesi vocale, dei modulatori voce, in grado di garantire un linguaggio neutro, privo di inflessioni o accenti, così da risultare più credibile alle orecchie delle potenziali vittime e spingerle ad esempio a restare in linea per parlare con un operatore, che in realtà altro non è che il cybercriminale, che continuerà poi la truffa chiedendo ad esempio al malcapitato di collegarsi ad un sito web appositamente compromesso per mettere a segno l'attacco.

Anche se esistono alcune piccole differenze tra il vishing e il phishing, l'obiettivo finale è sempre lo stesso: rubare credenziali, dati personali sensibili e finanziari. Molte persone ormai conoscono bene il phishing e potrebbero essere in grado di riconoscere un attacco di questo tipo, ma è probabile invece che non abbiano mai sentito parlare del vishing e proprio per questo, i cybercriminali hanno maggiori chance di successo, adottando questa tecnica.

Qual è la differenza tra vishing e smishing?

Lo smishing è un altro tipo di attacco phishing che utilizza il numero di telefono della vittima, ma non per effettuare chiamate fraudolente, bensì per inviare sms contraffatti, in cui può venire richiesto alla vittima di effettuare una chiamata verso il numero indicato nel messaggio o di collegarsi ad un sito web controllato dai cybercriminali.

Lo smishing fa affidamento sulla naturale propensione degli utenti a ritenere affidabili gli sms. I messaggi spesso promettono alla vittima vincite, premi o coupon, oppure minacciano la sospensione o la cancellazione degli account se l'utente non effettua il login e reimposta le proprie credenziali. Essendo gli sms percepiti in modo molto più informale rispetto alle email, gli utenti sono spesso portati a fidarsi di più di questo mezzo, con il rischio di cadere vittima dei cybercriminali che aumenta esponenzialmente.

Lo smishing ed il vishing hanno molto in comune e vengono spesso utilizzati insieme per aumentare l’efficacia di un attacco. Ad esempio abbiamo visto che un attacco vishing può essere lanciato tramite chiamate automatiche e messaggi vocali preregistrati, ma potrebbe anche iniziare con l'invio di un sms in cui si richiede all'utente di contattare il numero di telefono fornito.

Allo stesso modo, un attacco smishing potrebbe indicare un numero di telefono da chiamare, controllato dai cybercriminali, ma solitamente la maggior parte degli attacchi di questo tipo mira a far cliccare all'utente un link ad un sito web compromesso.

Proofpoint: campione nella lotta contro il phishing

Blocco del phishing grazie a una soluzione completamente integrata

Tecniche di vishing attack

Negli ultimi tempi le truffe di tipo vishing sono aumentate notevolmente, per questo è importante riconoscere le truffe sui cellulari e, in generale, conoscere le principali truffe telefoniche e come difendersi in caso di un attacco. Tra i casi principali in Italia si annoverano, ad esempio, la chiamata della polizia (finta), la chiamata finta dei carabinieri, le chiamate anonime con voce registrata e la cosiddetta truffa del s·aì. È facile cadere preda di un vishing attack.

Questo perché risulta più complicato riuscire a identificare un attacco vishing rispetto ad un attacco phishing e smishing. Gli attacchi vishing iniziano con un messaggio che solitamente contiene un numero di telefono da contattare.

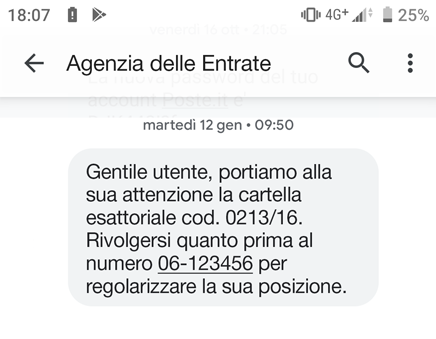

Nell'immagine seguente possiamo vedere un esempio di attacco vishing:

Messaggi utilizzati negli attacchi vishing

I messaggi utilizzati dai cybercriminali sono appositamente scritti con l'intento di suscitare timore e preoccupazione negli utenti, così da spingerli a chiamare il numero indicato nel messaggio. Nell'esempio mostrato in foto, i truffatori stanno tentando di spacciarsi per l'Agenzia delle Entrate. La possibilità di incorrere in eventuali penali o sanzioni, genera nell'utente un senso di immediata preoccupazione ed è in grado di catturare subito la sua attenzione, spingendolo a contattare il numero indicato nel messaggio. Numero al quale naturalmente risponderà il truffatore che chiederà di saldare il debito ricaricando ad esempio una carta prepagata o effettuando un bonifico sul conto del criminale. Truffe di questo tipo sono molto diffuse soprattutto negli Stati Uniti, dove i criminali amano spacciarsi per la temutissima IRS, l'equivalente americana della nostra Agenzia delle Entrate.

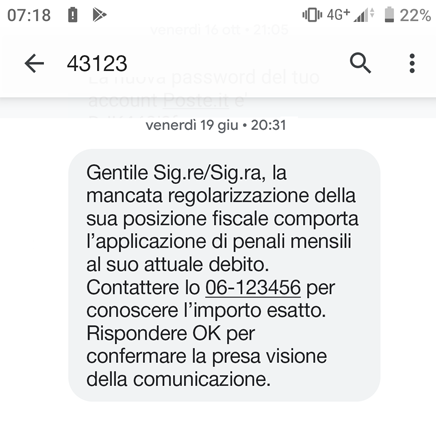

Nella foto seguente è possibile vedere un esempio di attacco vishing, iniziato con un sms:

Nella foto appena vista, viene utilizzata la stessa tecnica dell'esempio precedente, per ingenerare timore negli utenti e spingerli a telefonare al numero indicato nel messaggio. Se l'utente risponde al messaggio con “OK”, l'attacco continua dato che, in questo modo, la vittima dà la conferma al truffatore che il numero di telefono a cui è arrivato l'attacco esiste ed è attivo e pertanto continuerà ad essere bersaglio della truffa.

Come si vede nella foto, nel secondo caso il messaggio sembra provenire da un numero a 5 cifre, tipo quelli utilizzati generalmente per le comunicazioni di servizio dagli operatori telefonici, ma indica in questo caso che il messaggio proviene da un software auto-dialer o servizi affini. Siate sospettosi ogni volta che vi arriva un sms da questo genere di numeri, perché potreste trovarvi di fronte ad un tentativo di truffa smishing o vishing.

Combinazione di vishing, phishing e smishing

Non tutti i messaggi provenienti da numeri di questo tipo sono malevoli. Spesso vengono utilizzati infatti anche nei sistemi a doppia autenticazione per confermare la propria identità attraverso un codice fornito via sms quando si accede a servizi online o si effettuano particolari operazioni. I cybercriminali possono, in questo caso, utilizzare tecniche di social engineering per spingere l'utente a comunicare il codice ricevuto, ma per fare ciò, i truffatori hanno bisogno di contattare l'utente e tentare di manipolarlo. Il vishing, il phishing e lo smishing possono essere utilizzati in combinazione per mettere a segno attacchi mirati, ad esempio contro figure aziendali importanti o comunque di spiccata rilevanza e interesse per i criminali.

Tra i truffatori telefonici, sta diventando sempre più popolare l'utilizzo di software specifici in grado di mascherare la voce e nascondere eventuali inflessioni e accenti o addirittura per modificare il genere, spacciandosi per una donna anziché un uomo e viceversa. Spesso tali voci risultano tuttavia abbastanza sintetizzate e chi sta dall'altra parte della cornetta, è in grado di capire che qualcosa non quadra, riuscendo a non cadere nel tranello. In ogni caso prestate sempre la massima attenzione alle telefonate in cui vi vengono richieste informazioni personali.

Come prevenire gli attacchi vishing

Il modo migliore per evitare di rimanere vittima di un attacco vishing è ignorare completamente questo tipo di messaggi. Gli stessi operatori telefonici hanno implementato negli ultimi anni sistemi antifrode, in grado di riconoscere e segnalare all'utente gli sms potenzialmente malevoli o le chiamate in arrivo da parte di numeri riconosciuti come fraudolenti. Tuttavia è bene non fare totale affidamento sulla capacità degli operatori di bloccare questo tipo di attacchi, ma è importante che gli utenti stessi prendano le opportune precauzioni per evitare di rimanere vittime di queste frodi.

Tecniche come il social engineering e il SIM swapping sono ulteriori tecniche che prendono di mira il numero di telefono. Tramite il SIM swapping, i criminali chiamano il servizio clienti dell'operatore telefonico della vittima e tentano di manipolare l'addetto di turno, al fine di farsi dare l’accesso al numero telefonico del malcapitato. Nel caso vi capitasse di ricevere un messaggio strano con un codice di verifica o nel caso notaste modifiche al vostro account, contattate sempre il vostro operatore mobile, per assicurarvi di non essere rimasti vittima di SIM swapping o hijacking.

Consigli per non cadere vittima di un attacco vishing o simili:

- Siate consapevoli che gli attacchi vishing esistono e sono sempre più diffusi. Per le organizzazioni è importante formare adeguatamente il personale, per permettere alle persone di riconoscere questo tipo di attacchi, ignorare i messaggi fraudolenti e segnalarli. Per le persone comuni, la regola base è non fornire mai informazioni personali a chiunque vi contatti tramite sms o vi chiami al telefono. Se fosse un ente legittima a contattarvi, vi fornirebbe il numero di telefono ufficiale, perciò sareste in grado di verificare l'autenticità.

- Prestate attenzioni ai messaggi che tentano di spaventarvi o di mettervi pressione. I truffatori tenteranno di fare pressione sulle vittime, cercando di farsi inviare immediatamente denaro tramite carte prepagate, bonifici o addirittura gift card. Non è raro ad esempio, nelle truffe di questo tipo, prospettare all'utente addirittura la prigione se non si regolarizza subito la propria posizione fiscale.

- Ignorate le chiamate da numeri sconosciuti. Se non conoscete il numero che vi sta chiamando, lasciate che la telefonata venga dirottata sulla segreteria telefonica.

- Siate scettici verso chiunque vi chieda informazioni personali per via telefonica. Non fornite mai dati personali e sensibili a chi vi contatta per telefono, indipendentemente dall'azienda a cui afferma di appartenere l'interlocutore.