Termini come analisi comportamentale e AI/ML (intelligenza artificiale e machine learning) sono talmente abusati nel marketing della cybersecurity che è facile per i professionisti della sicurezza informatica ignorarle. E di fatto è probabilmente bene prendere questi termini con le molle.

Per certi aspetti, questi modelli non sono una novità. Proofpoint utilizza da sempre la tecnologia AI/ML per bloccare le email dannose e indesiderate. Questo ambito sta oltretutto avanzando a un ritmo vertiginoso, consentendo alle aziende di proteggersi con nuove funzionalità e casi d’uso. Quindi, non solo è importante dotarsi di analisi comportamentale e AI/ML, ma occorre anche farlo bene.

Osserviamo più da vicino gli aspetti specifici di come Proofpoint utilizza queste tecnologie per affrontare le minacce email. Oppure guarda la replica del nostro webinar “Using Behavioral Analysis and AI/ML to Stop Phishing Attacks” (Uso di analisi comportamentale e AI/ML per bloccare gli attacchi di phishing), con il nostro team di data science.

Nuovo motore comportamentale Supernova basato su Supernova per BEC

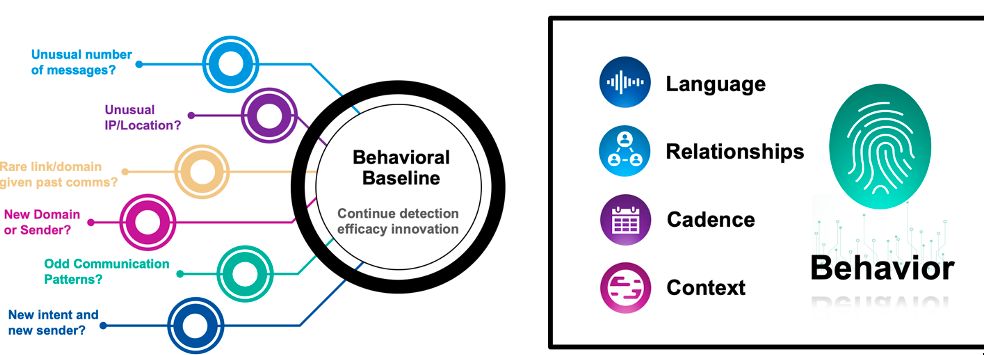

Figura 1. La nuova analisi del motore comportamentale Supernova di Proofpoint utilizza il linguaggio, le relazioni, la cadenza e il contesto per rilevare le anomalie e prevenire le minacce in tempo reale utilizzando AI/ML.

Nel secondo trimestre del 2022 abbiamo distribuito il nostro motore comportamentale Supernova a tutti i clienti della sicurezza email a livello globale, senza costi aggiuntivi e senza necessità di ulteriori configurazioni. Il motore comportamentale Supernova rileva più efficacemente i modelli di email che non rientrano nella norma, migliorando il rilevamento di tutti i tipi di minacce, dalla violazione dell’email aziendale al phishing delle credenziali e a molto altro ancora. Si fonda sul lavoro svolto con Supernova nell’ambito dell’Advanced BEC Defense nel 2021, incorporando i segnali e gli insegnamenti di quel motore.

Ecco alcuni dei segnali che il motore comportamentale Supernova sfrutterà per determinare se un messaggio è dannoso (con l’evoluzione del motore, aggiungeremo altri segnali):

- Mittente sconosciuto, cioè qualcuno che non ha mai comunicato con te prima d’ora

- Linguaggio o sentimento insolito, come ad esempio parlare di una transazione finanziaria per la prima volta

- URL o sottodominio insoliti

- Tenant SaaS (software-as-a-service) insolito, che spesso è un segno di compromissione dell’account del fornitore

- Infrastruttura SMTP insolita, anch’essa indicativa di una possibile violazione dell’account

Ma il motore comportamentale Supernova non comprende soltanto il rilevamento. Assegna anche tag ai messaggi provenienti da mittenti non abituali con email con la dicitura “Report Suspicious” (Segnala sospetto) per avvisare gli utenti con un contesto utile e consentire loro di segnalare il messaggio direttamente al team di risposta agli incidenti o alla nostra soluzione automatica con casella di posta per gli abusi. Inoltre, i clienti potranno vedere le informazioni sui comportamenti direttamente nella dashboard di Proofpoint Targeted Attack Protection (TAP) quando i messaggi vengono condannati.

Il nuovo motore comportamentale Supernova migliora la nostra efficacia di punta, garantendo al contempo ai clienti un basso numero di falsi positivi. Ci impegniamo inoltre a garantire la trasparenza, specie in considerazione del gran parlare che i fornitori fanno sull’uso di AI/ML: il nostro attuale tasso di falsi positivi è pari a 1 su oltre 4,14 milioni, un valore che si colloca ai vertici del settore e sul cui miglioramento continueremo a investire. E questo approccio da scienza dei dati non è una novità per Proofpoint.

Un team leader nella scienza dei dati con alcuni dei più grandi set di dati globali sulla cybersecurity

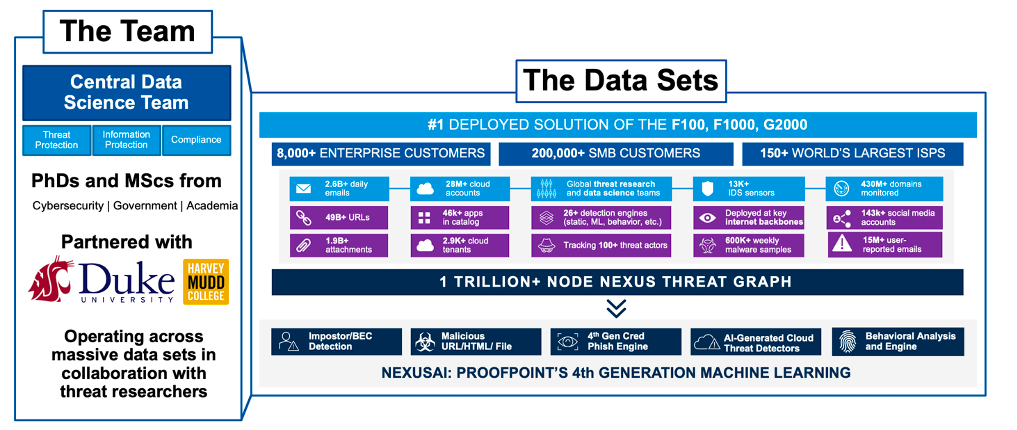

Figura 2. Proofpoint si avvale di un team centralizzato di data science che lavora con alcuni dei più grandi set di dati di cybersecurity al mondo per addestrare i nostri modelli.

Il nostro team centralizzato di data science utilizza da oltre 20 anni tecniche avanzate per rilevare e bloccare le minacce avanzate. Il team lavora su tutte le linee di prodotti Proofpoint e include professionisti con titoli di studio avanzati nel campo della sicurezza informatica e provenienti dalla pubblica amministrazione e dal mondo accademico. Collaboriamo con la Duke University, la Washington State University e l’Harvey Mudd College, tra gli altri istituti, per garantire che le nostre competenze e tecnologie siano all’avanguardia.

E con Proofpoint Nexus Threat Graph, che ha accesso a enormi set di dati di cybersecurity su email, cloud, reti, domini e altro ancora, i nostri team possono alimentare e migliorare i nostri modelli con maggiore efficacia. Essere la soluzione numero uno tra quelle utilizzate dalle società Fortune 100, Fortune 1000 e Global 2000 e contare più di 200.000 clienti di piccole e medie imprese (PMI) significa poter alimentare con dati più rapidamente i nostri modelli e rilevare le minacce più velocemente e con maggiore precisione.

Senza un consistente corpus di dati, questi modelli perdono di efficacia nell’identificazione delle minacce e diventano talvolta addirittura controproducenti a causa dell’eccesso di falsi positivi.

Supernova per BEC e il motore comportamentale Supernova possono migliorare il rilevamento su tutta la linea

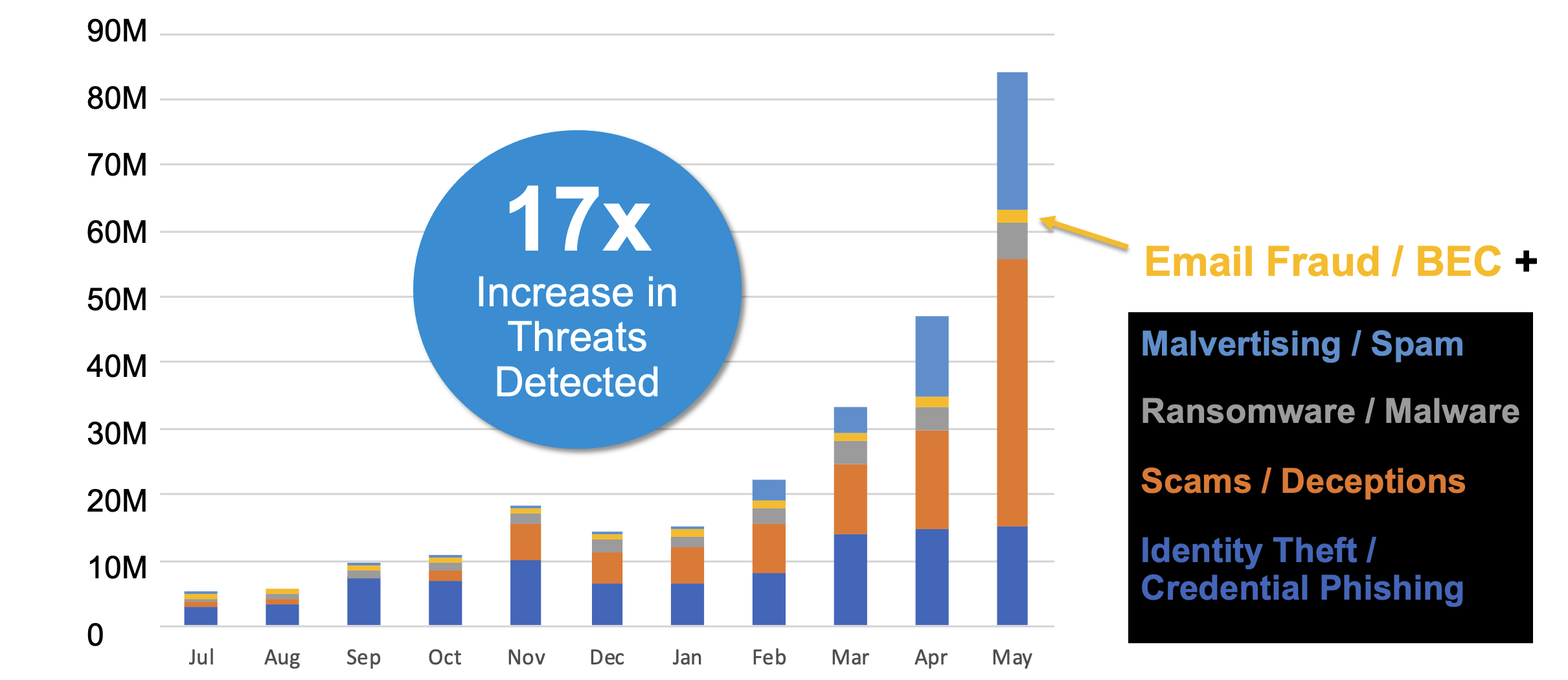

Figura 3. Supernova, diffuso da Proofpoint nel 2021 nell’ambito della nostra funzionalità Advanced BEC Defense, condanna ora più delle semplici minacce BEC; blocca efficacemente anche il phishing delle credenziali, le frodi (molte delle quali sono “scam” di prodotti di base, come le frodi a pagamento anticipato o le frodi romantiche), il malware e persino i TOAD.

I risultati di entrambi i motori sono stati sorprendenti. Supernova, nell’ambito della funzionalità Advanced BEC Defense che Proofpoint ha diffuso nel 2021, condanna la maggior parte degli attacchi BEC. Tuttavia, poiché siamo riusciti a fornirgli così tanti dati, il motore è stato in grado di imparare, adattarsi e rilevare molto di più, tra cui il phishing delle credenziali, gli attacchi malware e persino le minacce di spam.

Allo stesso modo, il motore comportamentale Supernova sarà in grado di rilevare e prevenire più efficacemente tutti i tipi di minacce. All’inizio del primo trimestre, Proofpoint ha diffuso il motore in modalità shadow e ha scoperto, in meno di quattro settimane, che migliorava di 6 volte l’efficacia del rilevamento contro le minacce alla fatturazione. Ora che il nuovo motore è attivo per tutti i nostri clienti globali, non vediamo l’ora di vedere come impara e migliora il rilevamento di minacce avanzate diverse.

Esempi di come il motore comportamentale Supernova migliora il rilevamento

Ecco alcuni esempi in cui i segnali del motore comportamentale Supernova possono migliorare il rilevamento.

Esempio: minaccia simil-BEC, maggiore probabilità di rilevamento

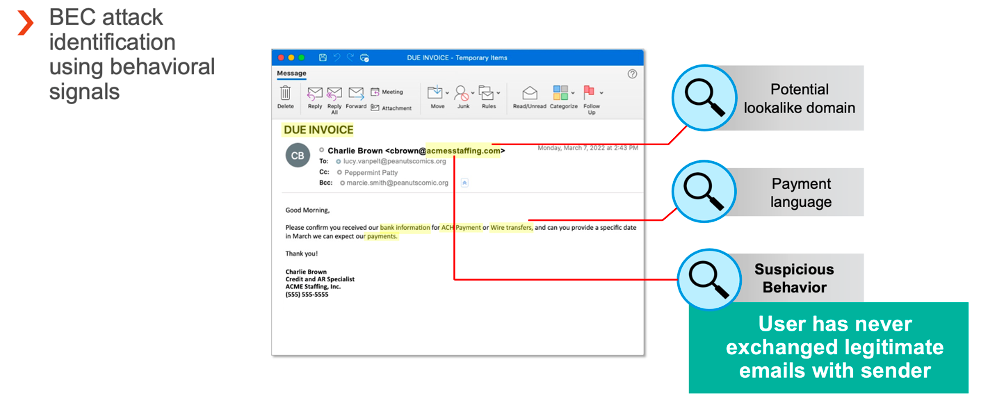

Proofpoint blocca efficacemente milioni di attacchi BEC ogni mese. Ma puntiamo sempre ad aumentare il livello di rilevamento. In questo esempio, il nostro motore di rilevamento Supernova per BEC avrebbe individuato i potenziali dominio fotocopia e la lingua di pagamento.

Figura 4. Il motore comportamentale Supernova di Proofpoint aggiungerà ulteriori funzionalità di rilevamento per gli attacchi BEC, determinando dinamicamente la relazione tra due parti.

Il nostro nuovo motore comportamentale Supernova rileva ora che si tratta di un mittente sconosciuto per il destinatario, migliorando così la probabilità che Proofpoint rilevi e condanni questo attacco prima della consegna. Esegue una mappatura avanzata delle relazioni esaminando input come la cadenza, la lingua e il contesto dei messaggi in entrata e in uscita per determinare in modo dinamico lo stato delle relazioni nel tempo tra le due parti.

Anche se un mittente precedente, inattivo, fosse compromesso e iniziasse un nuovo attacco, il motore comportamentale Supernova considererebbe la comunicazione anomala e la esaminerebbe più da vicino.

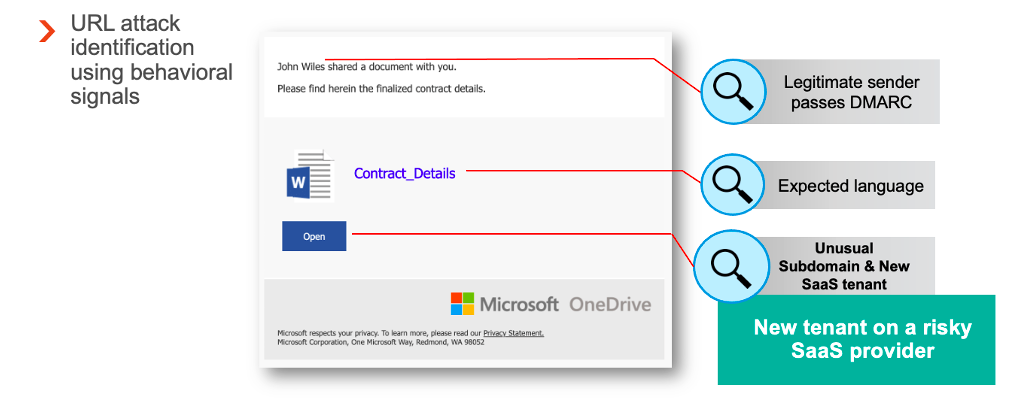

Esempio: fornitore compromesso con una minaccia di condivisione di file basata su URL

Figura 5. Il motore comportamentale Supernova individuerà con più efficacia i fornitori compromessi, anche se i criminali informatici utilizzano un sito di file-sharing nel tentativo di frodare le vittime.

Supponiamo che uno dei tuoi fornitori abbia un account Microsoft 365 compromesso. Un malintenzionato si impossessa dell’account, compie delle ricerche sulle specifiche del tuo rapporto con il fornitore e crea quindi un tenant simil-OneDrive SaaS nel tentativo di commettere una frode.

L’email inviata dal malintenzionato proviene da un mittente legittimo e comune, SharePoint, e supera il DMARC. A livello di reputazione, questa email appare legittima. E il linguaggio, un contratto, non è insolito data la passata corrispondenza di OneDrive con questo fornitore. Ma ci sono alcuni indizi che il motore comportamentale Supernova è in grado di cogliere.

Esso noterà che il sottodominio dell’URL di file-sharing è diverso e anomalo, e creerà una sandbox per l’URL di file-sharing per ispezionarne il contenuto. Ciò significa che Proofpoint è in grado di rilevare e bloccare più efficacemente i criminali informatici che compromettono gli account dei fornitori e utilizzano domini fotocopia o addirittura nuovi sottodomini di tenant di file-sharing.

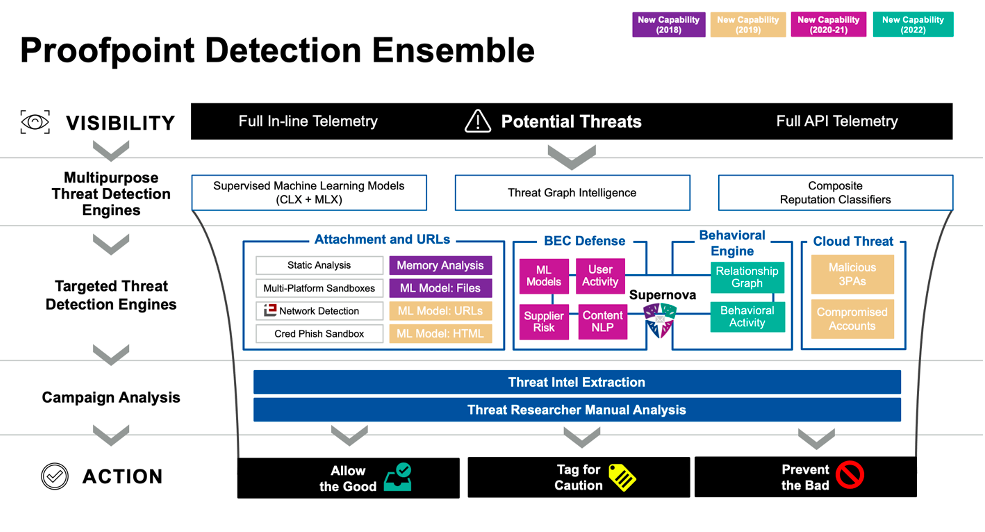

AI/ML e analisi comportamentale: parte di un insieme di rilevamento più ampio

L’uso di AI/ML per l’ispezione dei contenuti e l’analisi comportamentale può migliorare l’efficacia del rilevamento. Singolarmente, tuttavia, si è visto che questi motori generano molto rumore. Ecco perché sono solo alcuni dei motori utilizzati da Proofpoint nel nostro ensemble di rilevamento a 26 livelli.

Figura 6. L’ensemble di rilevamento di Proofpoint comprende più di 26 livelli, grazie ai quali migliora la probabilità di condannare i messaggi dannosi senza creare falsi positivi.

Classificatori di reputazione ampiamente mirati, uniti alle informazioni del nostro Nexus Threat Graph, impediscono spesso a più dell’80% di tutti i messaggi dannosi e di spam di raggiungere gli utenti finali. Per alcuni clienti, ciò può significare decine di milioni di messaggi.

Realizziamo internamente il sandboxing di allegati e URL e utilizziamo modelli di ML per individuare URL, HTML, file e memoria dannosi lasciati da potenziali malware o manomissioni.

I feed di Proofpoint Emerging Threat (ET) Intelligence sono in grado di identificare rapidamente gli indirizzi IP ad alto rischio anche se sono diventati pericolosi solo di recente. I nostri dati sulle minacce nel cloud sono in grado di identificare applicazioni dannose di terze parti o account compromessi nonché di bloccare l’attivazione di tali minacce. Il nostro team di informazioni sulle minacce collega il tutto, estraendo oltre 7.000 campagne all’anno per un’immersione totale nelle minacce emergenti e avanzate per scoprire le ultime tendenze.

Metti alla prova la tecnologia con la nostra valutazione rapida dei rischi legati all’email

In sostanza, ciò che conta di più è l’efficacia con cui queste tecnologie si traducono in una riduzione del rischio per la tua organizzazione. Se vuoi comprendere rapidamente l’attuale impostazione di rischio della tua organizzazione, la nostra valutazione rapida dei rischi legati all’email di Proofpoint ti consentirà di:

- Comprendere il tuo livello di rischio e scoprire le minacce che la tua soluzione per la sicurezza dell’email non rileva.

- Ottenere visibilità su chi viene preso di mira all’interno dell’azienda.

- Scoprire la miglior protezione integrata offerta da Proofpoint contro le minacce in costante evoluzione.

Per saperne di più su questa valutazione gratuita dei rischi e per programmarne una per la tua organizzazione, consulta questa pagina.