In questa serie di articoli del blog, esamineremo come le minacce incentrate sulle persone continuino a evolversi e come alcune riescano a eludere le tradizionali difese email di Microsoft. Questi attacchi possono avere ripercussioni finanziarie e operative considerevoli per le aziende. Esamineremo in dettaglio diversi tipi di attacchi, tra cui:

- Microsoft e la violazione dell’email aziendale (BEC)

- Microsoft e gli attacchi di ransomware

- Microsoft e gli attacchi dei fornitori

- Microsoft e la violazione degli account

L'ubiquità dei servizi di condivisione di file dannosi

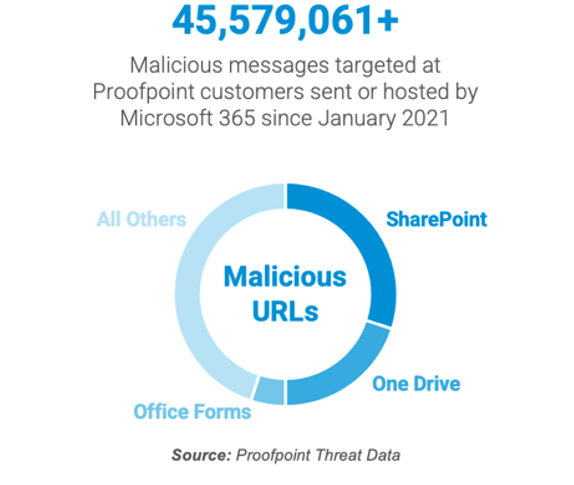

Gli attacchi di condivisione di file dannosi sono una delle tattiche d’attacco che utilizzano URL più diffuse. I dati interni sulle minacce di Proofpoint, che analizzano oltre 49 miliardi di URL al giorno, mostrano che gli URL di condivisione di file vengono utilizzati in più della metà di questi attacchi.

Data la fiducia e l'adozione diffusa di servizi come Microsoft OneDrive e SharePoint, i criminali informatici sfruttano sempre più queste piattaforme per colpire gli utenti. Di conseguenza, le piattaforme di produttività di Microsoft possono ospitare inavvertitamente file dannosi che eludono i controlli nativi di sicurezza dell’email.

Nel 2021 oltre 45 milioni di minacce con contenuti dannosi ospitati da Microsoft sono stati inviati ai clienti di Proofpoint. Questo sottolinea la necessità di implementare difese a più livelli che completino la sicurezza integrata di Microsoft.

Figura 1. Microsoft ospita la maggior parte degli URL dannosi inviati ai nostri clienti. Da gennaio 2021, Microsoft 365 ha inviato o ospitato oltre 45 milioni di minacce rivolte ai clienti Proofpoint.

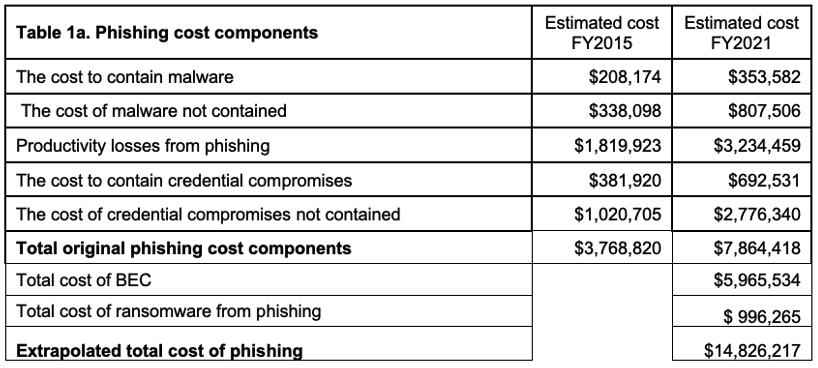

Questi attacchi, che violano gli account, possono avere un costo molto elevato per le aziende. Per esempio, secondo lo studio del Ponemon Institute sul costo del phishing nel 2021, gli attacchi di phishing costano ogni anno alle aziende con 10.000 collaboratori milioni di dollari in attività di prevenzione, remediation e tempi di inattività degli utenti. Dato che oltre la metà delle minacce basate su URL proviene da contenuti dannosi su siti di condivisione di file, neutralizzarle è costoso.

Figura 2. Panoramica sui costi legati al phishing per un'azienda con 10.000 collaboratori. (Fonte: studio del Ponemon Institute sul costo del phishing nel 2021)

In un mese in cui sono state condotte valutazioni rapide dei rischi, Proofpoint ha rilevato più di 13.000 minacce basate su URL provenienti da siti di condivisione di file e da altri siti web legittimi che hanno eluso i controlli nativi di sicurezza dell’email di Microsoft. Proofpoint ha inoltre rilevato oltre 3,8 milioni di messaggi dannosi inviati tramite i server email di Microsoft e circa 370.000 minacce ospitate da servizi come Microsoft 365 OneDrive, SharePoint e Azure.

Questi risultati sottolineano l'importanza di una protezione a più livelli, poiché i criminali informatici sfruttano sempre più infrastrutture affidabili come quella di Microsoft per lanciare attacchi che possono persistere per lunghi periodi, anche dopo essere stati segnalati. Le funzionalità avanzate di rilevamento di Proofpoint sono concepite per integrare l'ecosistema di sicurezza di Microsoft, aiutando le aziende a colmare queste lacune e a rispondere più rapidamente alle minacce emergenti.

Ecco alcuni tipi di attacchi di condivisione di file che possono eludere la soluzione di sicurezza dell’email di Microsoft.

1. Furto delle credenziali d’accesso ospitate su Microsoft

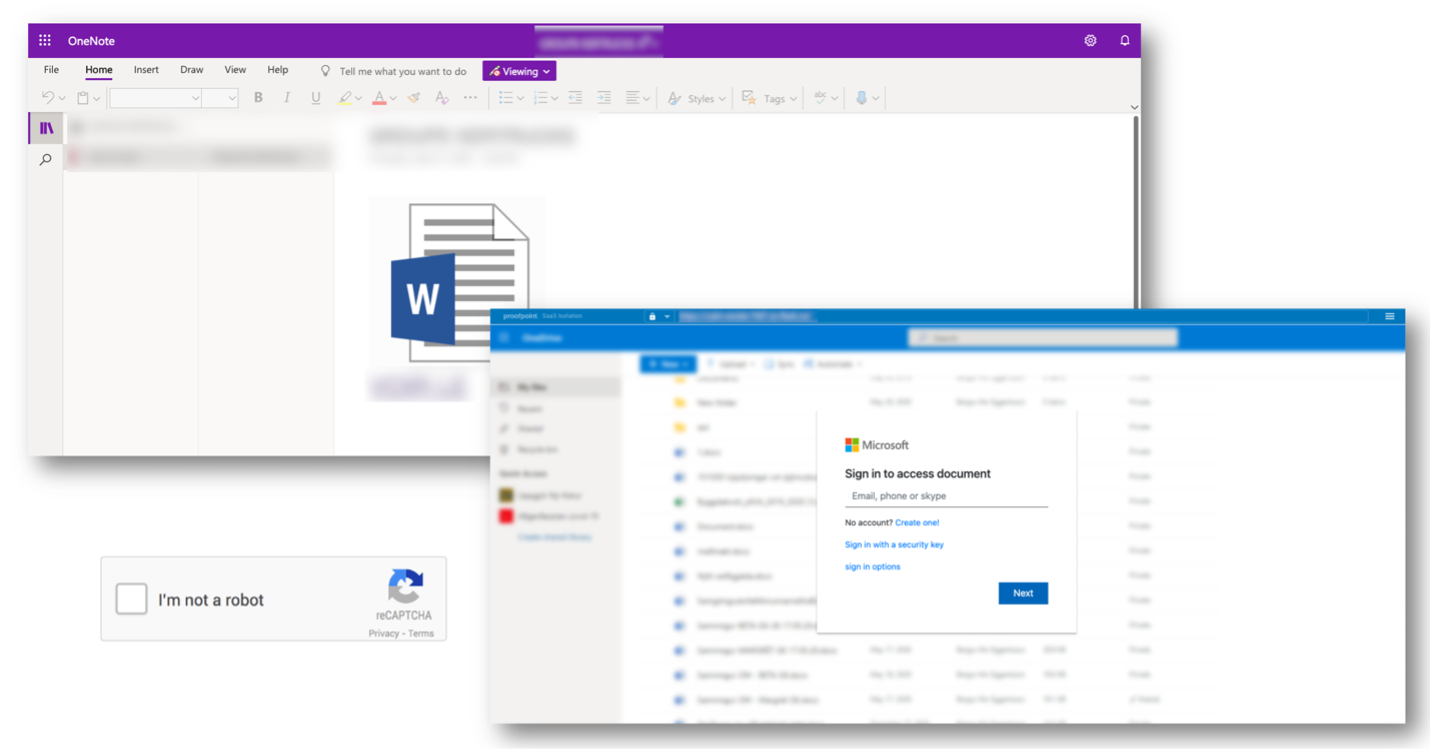

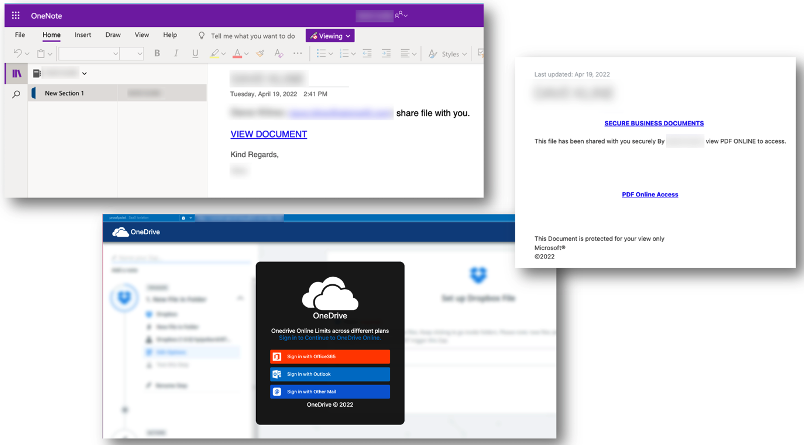

Come evidenziato nel suo report Il fattore umano, Proofpoint ha scoperto che l’utilizzo di CAPTCHA da parte dei criminali informatici è aumentato di 50 volte in un anno. Nel corso di un Proof of Concept, un criminale informatico ha utilizzato Microsoft OneDrive e un CAPTCHA per prendere di mira una casella email condivisa. L'obiettivo era raccogliere le credenziali d’accesso degli utenti inviando quello che sembrava un link a un documento OneDrive legittimo.

Esempio:

- Ambiente. Microsoft 365

- Categoria della minaccia. URL verso un sito di condivisione di file

- Tipo di attacco. Furto delle credenziali d’accesso

- Obiettivo. Casella email condivisa

Figura 3. Gli utenti vengono indirizzati verso una pagina OneNote che include un link a un documento Word fasullo. Una volta fatto clic sul link, visualizzano un CAPTCHA. Dopo aver selezionato la casella, vengono indirizzati a una pagina Microsoft fasulla che tenta di ottenere le loro credenziali d’accesso.

Anatomia dell’attacco

Il criminale informatico si è spacciato per un fornitore terzo inviando una richiesta. Ha inviato tale richiesta alla casella email condivisa di un'azienda di telecomunicazioni con l'obiettivo di rubare le credenziali d’accesso. Durante la nostra valutazione dei rischi per questo cliente, lo abbiamo protetto dall’attacco dopo che la minaccia era sfuggita al rilevamento da parte della soluzione di sicurezza per l’email di Microsoft.

Questo furto delle credenziali di accesso non solo ha aggirato i controlli nativi di sicurezza per l’email di Microsoft, ma più di un mese dopo che abbiamo segnalato l’attacco, la pagina OneDrive era ancora online e ospitava attivamente contenuti dannosi che violano l’identità del marchio Microsoft per rubare le credenziali di accesso. Questa è una dei milioni di pagine di condivisione di file fraudolente su cui Microsoft ospita contenuti dannosi ogni mese.

Sebbene questa minaccia abbia aggirato i controlli nativi di sicurezza dell’email di Microsoft, le funzionalità di rilevamento a più livelli di Proofpoint hanno identificato e mitigato il rischio. Questo dimostra come le nostre soluzioni completano l'infrastruttura di Microsoft per proteggere gli utenti contro tattiche di social engineering sempre più sofisticate.

2. Furto di credenziali d’accesso Microsoft tramite un sito di condivisione di file legittimo

Il furto delle credenziali di accesso Microsoft 365 è una tattica comunemente utilizzata dai criminali informatici per cercare di violare gli account degli utenti. Questi attacchi sono estremamente pericolosi, poiché il criminale informatico ruba l’identità aziendale della vittima, il che può causare danni incalcolabili.

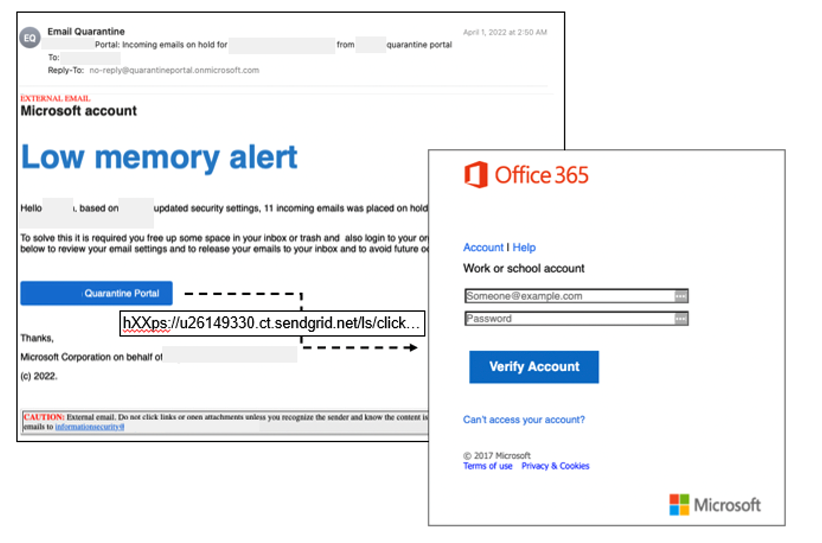

Figura 4. Un tentativo di furto di credenziali d’accesso in cui i criminali informatici imitano il marchio Microsoft, ospitato su un sito legittimo di condivisione di file.

Esempio:

- Ambiente. Microsoft 365

- Categoria della minaccia. URL verso un sito di condivisione di file

- Tipo di attacco. Phishing delle credenziali d’accesso

Anatomia dell’attacco

Le campagne di phishing delle credenziali d’accesso che imitano le email o le notifiche IT sono sempre più comuni. In un caso, un criminale informatico ha abusato di un servizio cloud legittimo, SendGrid, per ospitare un attacco di furto delle credenziali d’accesso. Il messaggio è stato inviato da un dominio Microsoft contraffatto (onmicrosoft.com). Sembrava autentico e includeva anche dei saluti firmati a nome della società Microsoft.

Questo attacco ha utilizzato il furto d'identità del marchio e un'infrastruttura affidabile per eludere i controlli nativi di sicurezza dell’email di Microsoft. Le analisi basate sulla reputazione, come Microsoft Safe Links, potrebbero non rilevare sistematicamente le nuove minacce ospitate su piattaforme legittime.

Il sandboxing degli URL al momento del clic di Proofpoint, basato su classificatori di machine learning (ML), ha identificato e bloccato con successo l'attacco. Ciò dimostra come le nostre capacità di rilevamento multilivello rafforzino l'ecosistema di sicurezza di Microsoft e proteggano gli utenti dalle minacce emergenti.

3. Furto delle credenziali d’accesso ospitate su Microsoft

Perché i controlli di sicurezza di base non sono sufficienti? I criminali informatici continuano a far evolvere le loro tattiche, come mostrato in questo prossimo attacco multilivello. In questo caso, il criminale informatico ha sfruttato due piattaforme di condivisione di file, nascondendo un’esca di phishing Microsoft all'interno di un messaggio inviato da un account compromesso.

L'attacco ha eluso con successo la sicurezza nativa dell’email Microsoft e uno strumento basato su API progettato per rilevare queste minacce. Il rilevamento avanzato delle minacce di Proofpoint ha identificato e bloccato la minaccia, rafforzando l'importanza di una protezione multilivello che completa l'infrastruttura di sicurezza di Microsoft.

Esempio:

- Ambiente. Microsoft 365

- Categoria della minaccia. URL verso un sito di condivisione di file

- Tipo di attacco. Phishing delle credenziali d’accesso

- Obiettivo. Addetto ai finanziamenti

Figura 5. I criminali informatici hanno utilizzato due servizi di condivisione di file per eludere i controlli di sicurezza di Microsoft.

Anatomia dell’attacco

In un attacco mirato, un criminale informatico ha utilizzato un account compromesso appartenente a un agente immobiliare locale per inviare un messaggio inoltrato a un funzionario addetto ai finanziamenti, probabilmente relativo a una transazione o alla chiusura di un’operazione. Il messaggio includeva un link ospitato su Microsoft OneDrive, che reindirizzava verso un altro sito di condivisione di file, Evernote. Quando gli utenti vi facevano clic, il documento Evernote li indirizzava su una falsa pagina di accesso a OneDrive progettata per rubare le credenziali Microsoft.

A più di un mese dal rilevamento e dalla segnalazione di questo attacco da parte di Proofpoint, tutte le pagine contenenti link verso contenuti dannosi erano ancora online. Questo incidente illustra come i criminali informatici possono sfruttare piattaforme affidabili e nascondere contenuti dannosi in più servizi per eludere il rilevamento.

L'attacco ha eluso sia la sicurezza email nativa di Microsoft sia uno strumento basato su API per il rilevamento di tali minacce. Il rilevamento multilivello di Proofpoint ha identificato e bloccato la minaccia, rafforzando la necessità di una protezione complementare a più livelli che rafforza l'infrastruttura di sicurezza di Microsoft e accelera la risposta alle minacce.

Come Proofpoint blocca gli attacchi di condivisione di file

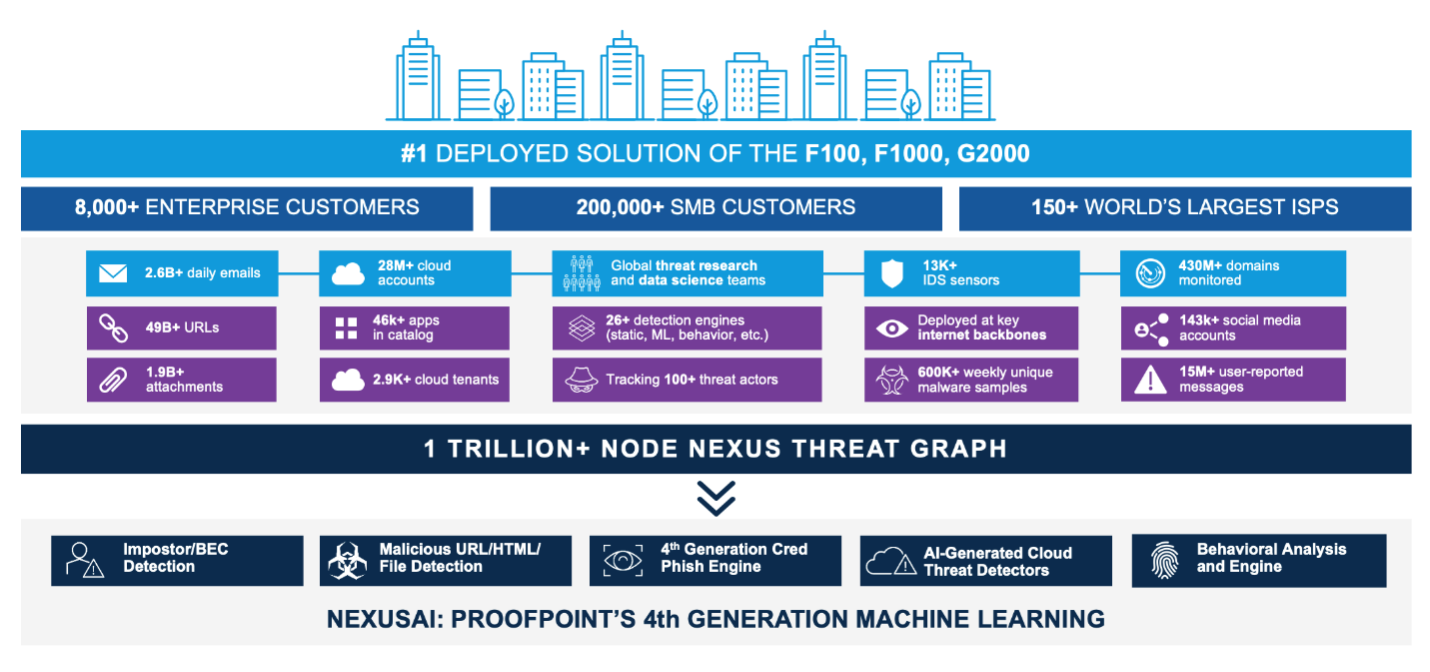

Figura 6. AI e machine learning sono meno efficaci se i modelli non sono alimentati da un ampio set di dati. Il grafico delle minacce Nexus di Proofpoint include informazioni sulla protezione dalle minacce provenienti da oltre 75 aziende della classifica Fortune 100, oltre il 60% delle aziende della classifica Fortune 1000 e più di 200.000 PMI. Rafforza anche la protezione delle informazioni e la difesa contro le minacce cloud.

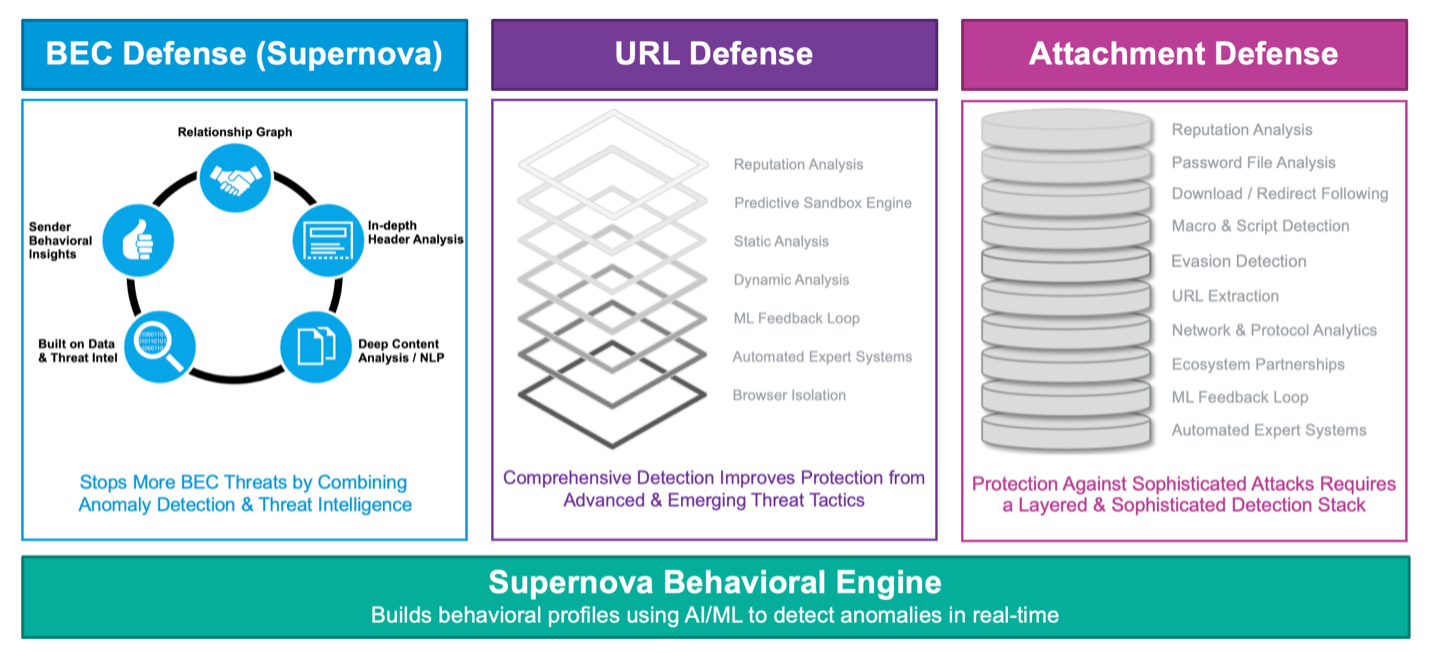

Proofpoint offre una soluzione integrata end-to-end di protezione contro le minacce avanzate con diversi livelli di protezione per rilevare gli attacchi di condivisione di file. Utilizziamo uno stack di rilevamento che offre oltre 26 livelli di protezione contro le minacce trasmesse via email per identificare le tecniche avanzate come gli attacchi nascosti, i CAPTCHA o i file e gli URL protetti da password inviati dai criminali informatici che cercano di eludere i controlli di sicurezza.

I nostri modelli di rilevamento basati su machine learning e IA elaborano ogni giorno 2,6 miliardi di email, 1,9 miliardi di allegati e oltre 49 miliardi di URL. Inoltre, la nostra soluzione Proofpoint Information Protection include informazioni sulle minacce su oltre 28,2 milioni di account cloud attivi. Questo ci fornisce dettagli su come i criminali informatici cercano di trasformare le applicazioni cloud in strumenti d'attacco, come ad esempio gli account di condivisione di file.

Figura 7. Lo stack di rilevamento di Proofpoint conta più di 26 livelli, incluso un rilevamento avanzato delle minacce basate su URL come la condivisione di file e gli allegati.

Raccomandazioni per il blocco della violazione degli account

Proofpoint adotta un approccio multilivello per fermare gli attacchi di condivisione di file con le sue piattaforme Proofpoint Threat Protection e Proofpoint Information Protection. Non esiste una soluzione miracolosa per bloccare queste minacce. Ecco perché è necessaria una soluzione integrata e multilivello di protezione contro le minacce.

Per saperne di più su come Proofpoint Threat Protection può aiutarti a bloccare queste minacce nel tuo ambiente, effettua una valutazione rapida e gratuita dei rischi legati all’email.