L’email rimane il principale vettore delle minacce nell’attuale panorama delle minacce ed è responsabile di oltre il 90% degli attacchi informatici andati a buon fine. A fronte della complessità e del volume crescente delle minacce trasmesse via email, i security operation center (SOC) devono analizzare e rispondere agli incidenti più velocemente che mai. Anche con funzionalità efficaci di rilevamento, il numero di avvisi e fasi di indagine possono rallentare i tempi di risposta e occupare risorse già limitate, portando a un calo di attenzione e aumentando il rischio di minacce non rilevate.

Proofpoint ha la soluzione a questo problema.

Ti invitiamo a scoprire Proofpoint Threat Protection Workbench, una moderna console per gli analisti inclusa nella soluzione Proofpoint Core Email Protection. Aiuta i team SOC a accelerare le indagini sulle minacce e l’applicazione di misure correttive alle minacce trasmesse via email, tutto attraverso un’unica interfaccia di facile utilizzo. Consolidando in un’unica esperienza le informazioni di Proofpoint Nexus, l’analisi dei messaggi e i mittenti nonché le azioni di remediation, offriamo ai team SOC una visibilità approfondita nonché la possibilità di rilevare e rispondere più rapidamente. Il tutto da uno strumento centralizzato.

Uno strumento progettato per i SOC moderni

Per i clienti di Proofpoint Core Email Protection esistenti, Proofpoint Threat Protection Workbench rappresenta un nuovo approccio al modo di operare dei team SOC. Dal momento in cui si collegano, gli analisti accedono a un’interfaccia utente semplice e intuitiva, adattata alle loro responsabilità quotidiane. Che si tratti di rispondere a un avviso di phishing ad alto rischio, valutare un mittente sospetto o indagare su una campagna di minacce più ampia, dispone di tutti gli elementi necessari in una vista unificata.

Proofpoint Threat Protection Workbench offre i seguenti vantaggi:

- Indagini ottimizzate. Disponendo di tutti i dati pertinenti e delle azioni di remediation in un’unica interfaccia, gli analisti possono esaminare le minacce, prendere decisioni e passare all’azione nel più breve tempo possibile.

- Risposta agli incidenti più rapida. Gli analisti possono identificare rapidamente le minacce dannose, riducendo i tempi di risposta agli incidenti di sicurezza.

- Decisioni più informate. Grazie alla contestualizzazione dei dati sui comportamenti, della threat intelligence e dell’analisi del mittente, gli analisti possono comprendere rapidamente le minacce e rispondere con fiducia.

Disamina di un’email sospetta

È lunedì mattina, e un analista del SOC riceve un avviso: un assistente di direzione dell’azienda segnala di non aver ricevuto un’email di un fornitore noto. Solitamente, si tratterebbe di un controllo di routine. L’analista sospetta che il messaggio possa essere stato messo in quarantena e deve capire se si tratta di un falso positivo o di un problema più grave.

L’analista si collega a Proofpoint Threat Protection Workbench e inizia la sua indagine.

Fase 1: ricerca e eDiscovery rapide

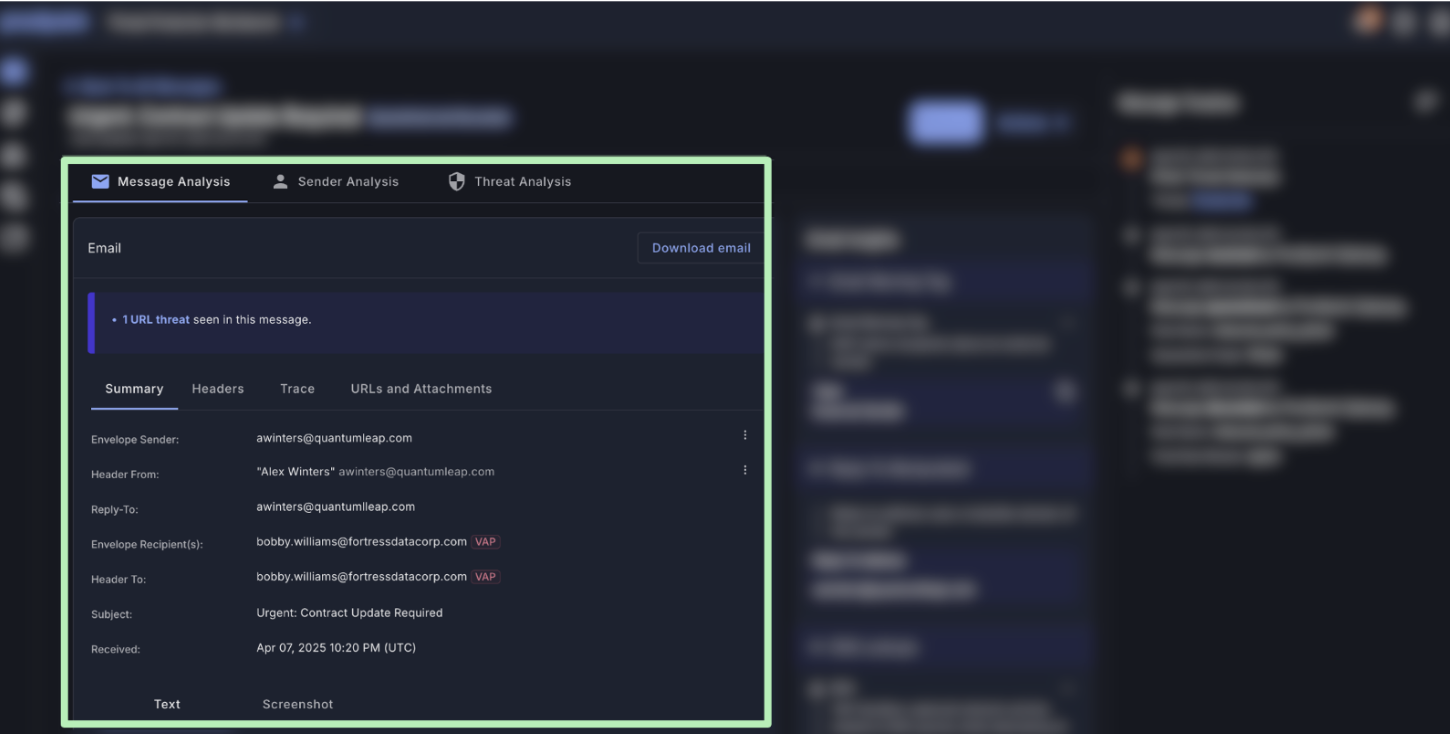

Utilizzando la barra di ricerca, l’analista inserisce i dati del mittente e del destinatario, cerca il messaggio in questione e nota che è bloccato. Con un clic apre la vista Message Analysis (Analisi del messaggio) e immediatamente individua degli elementi sospetti.

L’indirizzo a cui rispondere (reply-to) è “quantumlleap.com”, con due lettere l. Si tratta di un dominio fotocopia, con una sottile variazione ortografica, difficile da rilevare. Il corpo del messaggio include un link che è già stato contrassegnato come dannoso da Proofpoint Nexus. Non si tratta quindi solo di un’email il cui invio è stato ritardato, ma di una potenziale violazione.

Vista consolidata di un messaggio in Proofpoint Threat Protection Workbench.

Fase 2: informazioni ottimizzate dall’IA

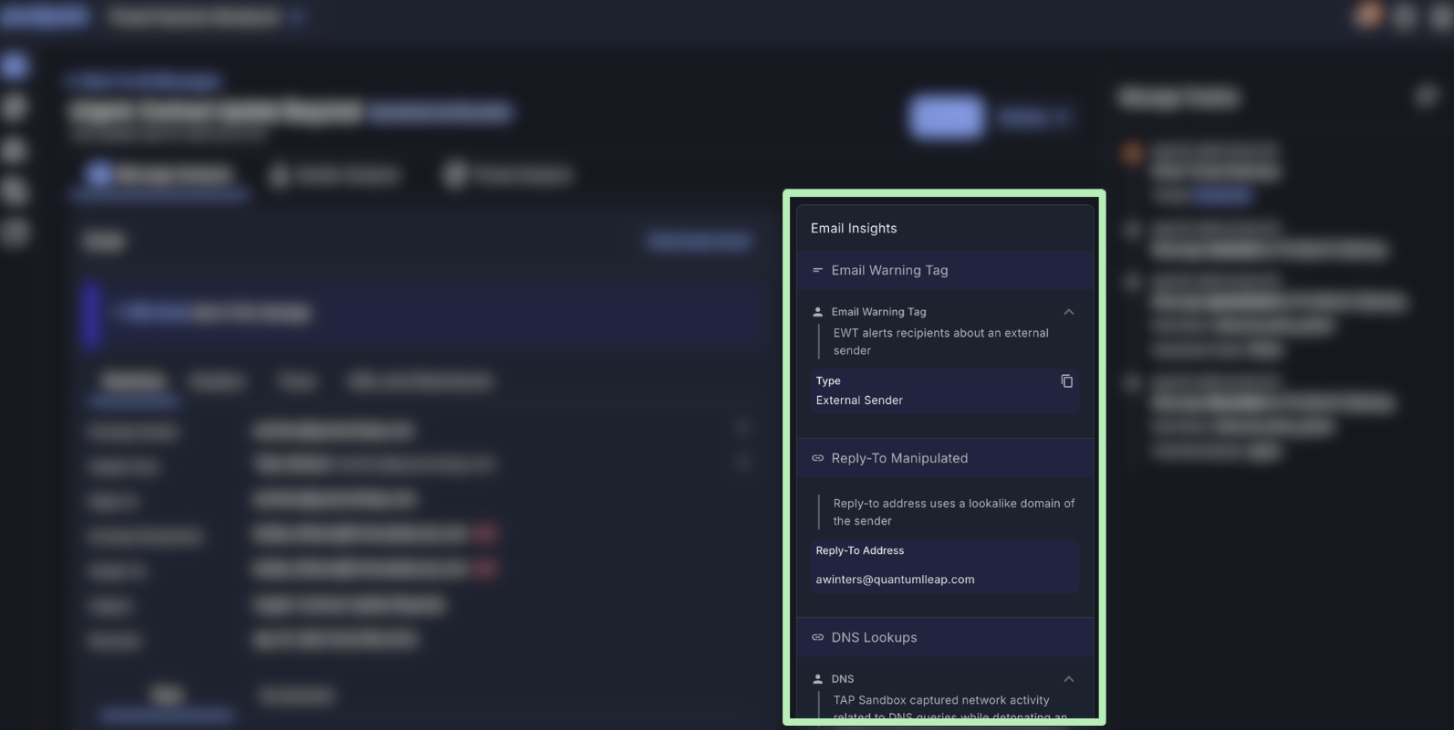

In seguito, l’analista accede alla sezione Email Insights (Dettagli del messaggio) di Proofpoint Nexus. Immediatamente, questa piattaforma Proofpoint completa ottimizzata dall’IA, machine learning e threat intelligence in tempo reale identifica le tattiche alla base dell’attacco. In questo caso, un indirizzo di risposta manipolato, un dominio di recente registrazione in Cina e modelli di invio sospetti.

Il più rilevante? Lo strumento offre una sintesi chiara e di facile comprensione ottimizzata da Nexus Generative AI. In poche righe, indica all’analista tutto ciò che deve sapere. Si tratta di un tentativo di phishing delle credenziali d’accesso che prende di mira gli utenti interni.

Vista delle informazioni di Proofpoint Nexus Threat intelligence nella console Proofpoint Threat Protection Workbench.

Fase 3: analisi approfondita rapida

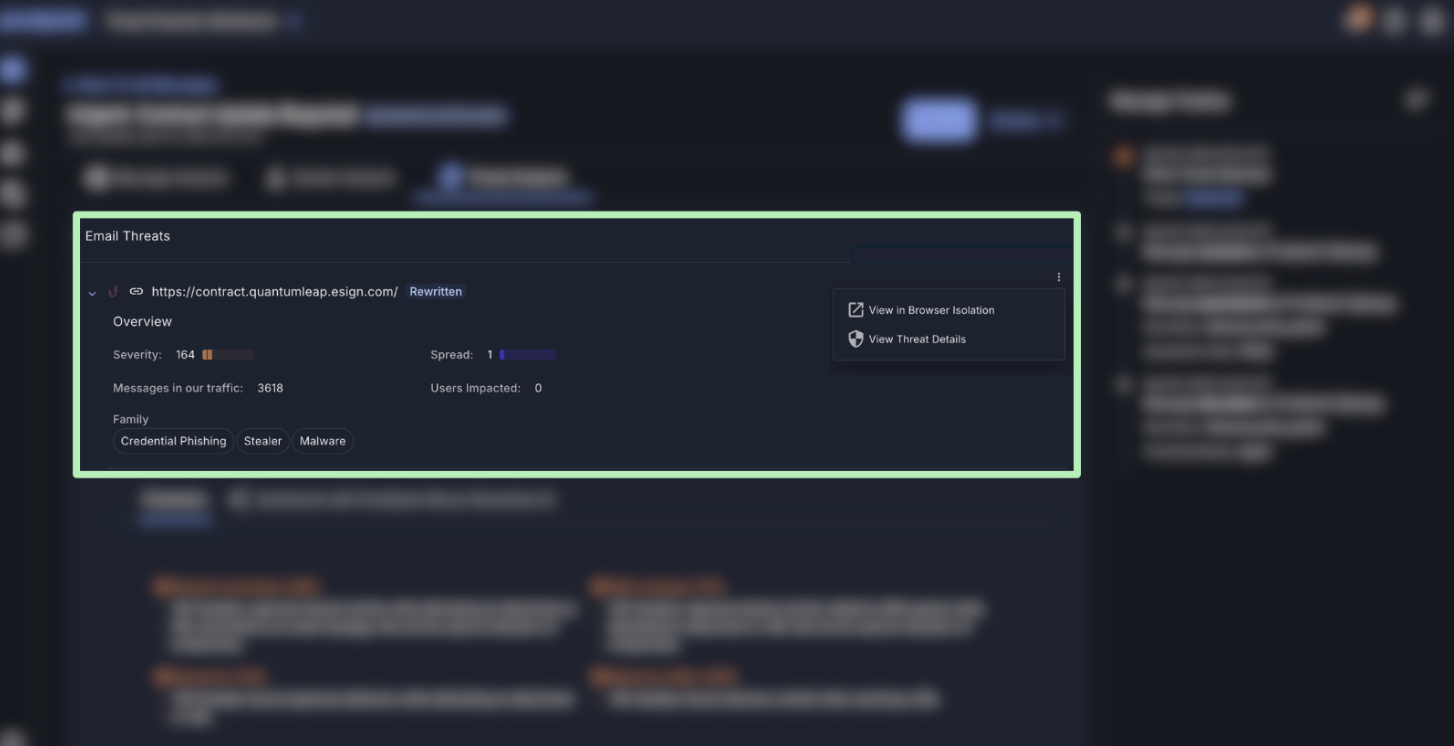

Dallo stesso schermo, l’analista esplora la vista Email Threats (Minacce email). Il responso è evidente: phishing delle credenziali di accesso, di gravità media, con due utenti che hanno cercato di fare clic sul link dannoso ma sono stati bloccati a livello di browser.

Non è necessario cercare di indovinare gli obiettivi dell’attacco. E se è necessaria un’analisi più approfondita, l’analista può aprire il link in modo sicuro in Proofpoint Browser Isolation, senza rischi per il suo sistema o per la rete aziendale.

Vista analitica dettagliata della minaccia in Proofpoint Threat Protection Workbench.

Fase 4: rapida conferma della minaccia

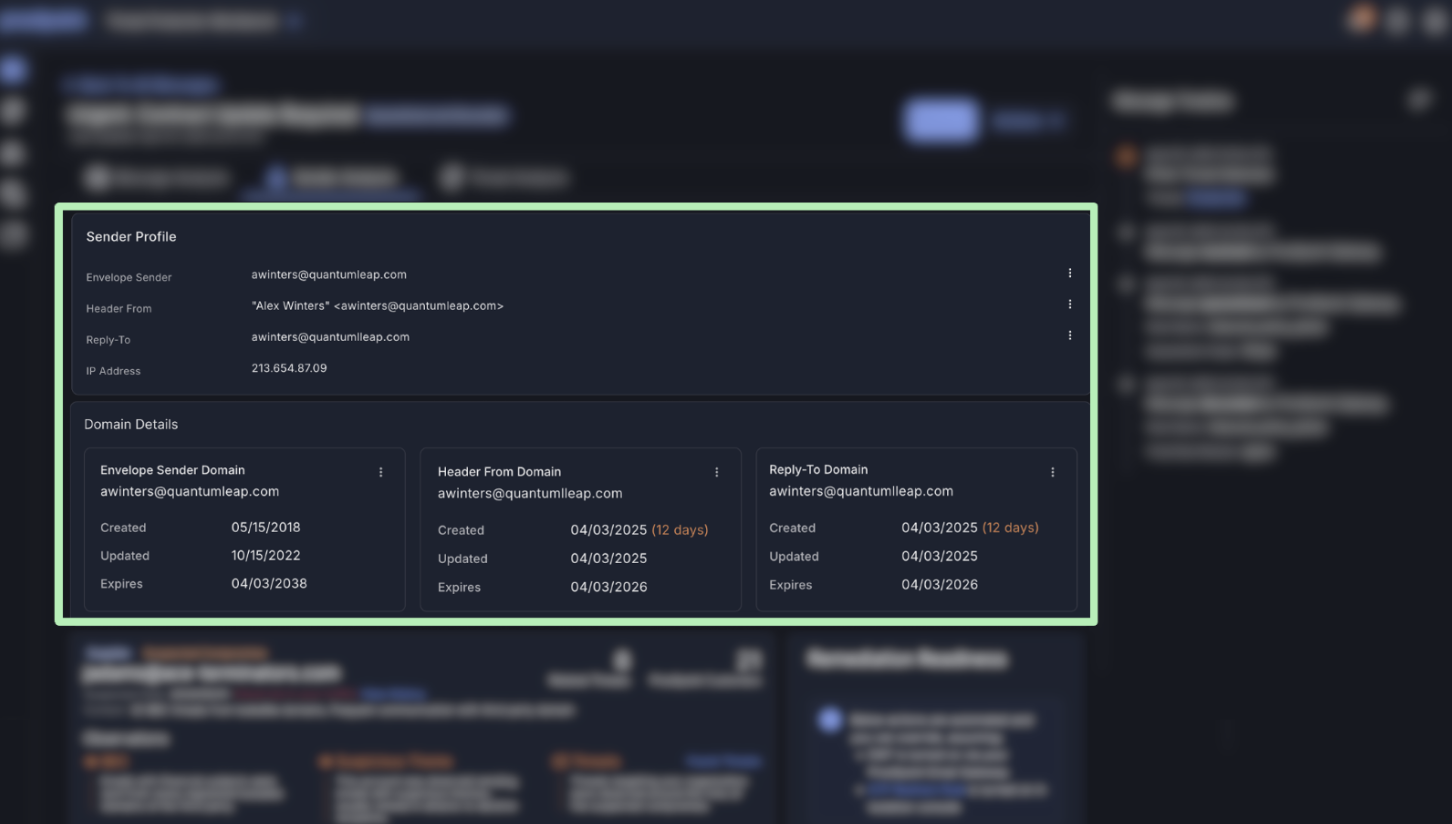

Per chiudere il cerchio, l’analista fa clic sulla tab Sender Analysis (Analisi del mittente). La situazione si fa ancora più chiara. Proofpoint mette in evidenza il dominio fotocopia, quantumlleap.com, e lo confronta con il dominio legittimo del fornitore. Non solo i due nomi di dominio sono quasi identici, ma il dominio dell’attacco è stato anche registrato di recente, un segno comune di intento doloso. La console mostra le interazioni passate con entrambi i domini, in modo che l’analista possa stabilire quale dei due è il dominio affidabile e quale è sospetto. Ci sono prove evidenti di furto d’identità di un account e la cronologia delle attività del dominio supporta questa conclusione.

Vista dell’esame del mittente in Proofpoint Threat Protection Workbench.

Fase 5: azione immediata

Ora che l’analista dispone di tutto quando ha bisogno, è il momento di agire. A differenza di altri strumenti, non è necessario passare a un’altra console o aspettare l’intervento di un altro team.

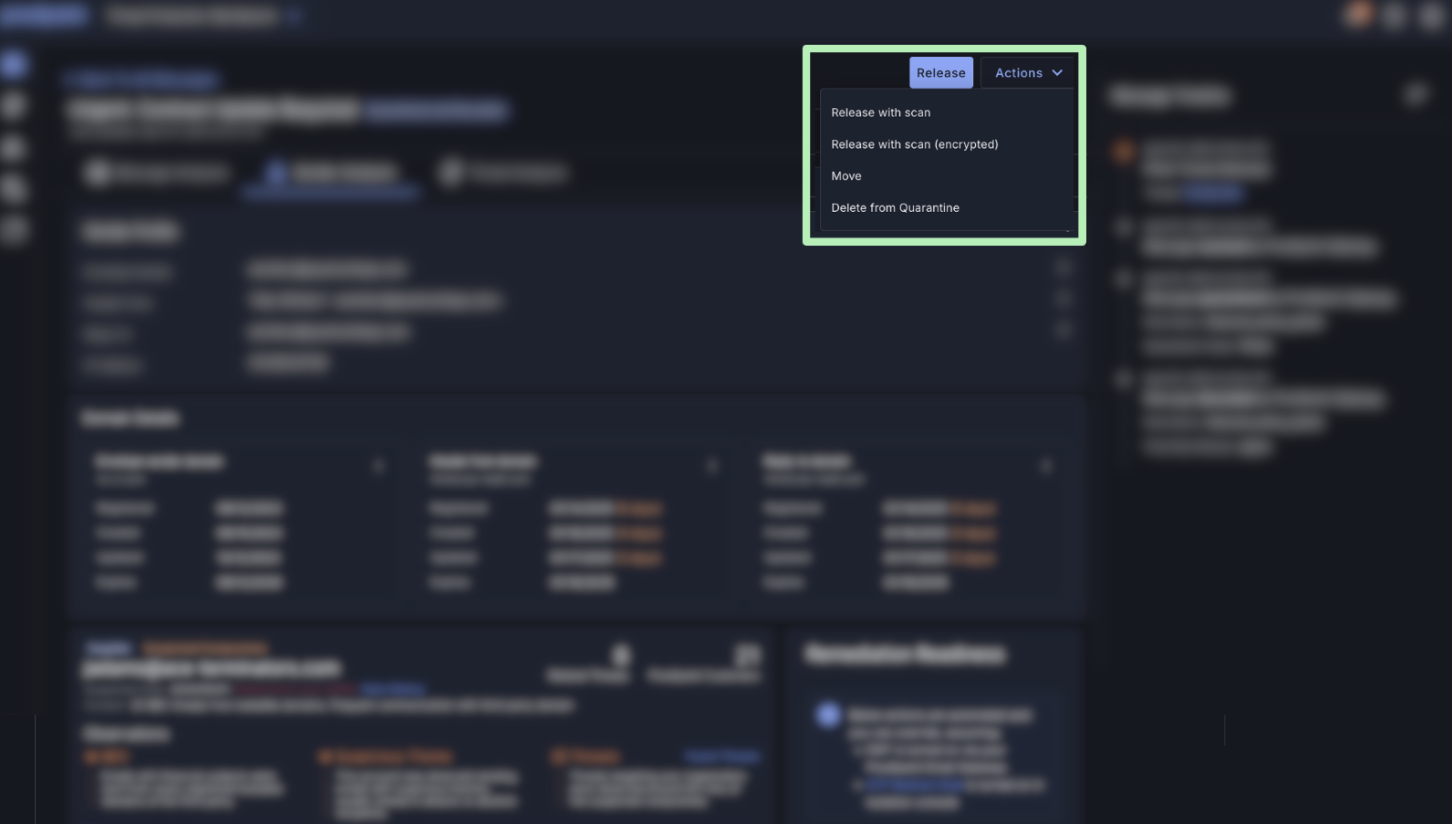

Dalla stessa visione unificata, l’analista può intraprendere le attività di remediation con un clic, tra cui:

- Impedire a un dominio fotocopia di fare invii ulteriori

- Aggiungere un URL dannoso a una lista di blocco

- Aggiungere un file hash dannoso a una lista di blocco

- Inviare un falso negativo per un’ulteriore analisi

Vista delle azioni di remediation delle minacce in Proofpoint Threat Protection Workbench.

Meno sforzi e più informazioni per risultati concreti

Le operazioni di sicurezza moderne dovrebbero essere così.

Proofpoint Threat Protection Workbench accelera le indagini e il processo di remediaton grazie ai seguenti elementi:

- Flussi di lavoro integrati basati su avvisi e ricerche

- Clic ridotti del 50% per condurre e completare un’indagine

- Riduzione del 90% del tempo necessario per riassumere la threat intelligence con Nexus Generative AI

Tutte le operazioni vengono effettuate attraverso un’esperienza SOC semplificata unica. Non è più necessario passare da uno strumento all’altro. Né di lanciarsi in congetture e ipotesi. Ma risultati più rapidi.

Che tu sia già un cliente Proofpoint o stia valutando di adottare Proofpoint Core Email Protection, la console Proofpoint Threat Protection Workbench testimonia la nostra volontà di evolvere con le esigenze dei team SOC moderni.

Per saperne di più su come Proofpoint Core Email Protection protegge i tuoi collaboratori e la tua azienda, scarica la nostra panoramica sulla soluzione.