Indice

Email Scam - significato

Le email sono uno dei mezzi più utili per comunicare con chiunque. Ma sono anche lo strumento preferito dai cybercriminali per rubare denaro, credenziali di accesso agli account, e informazioni sensibili. Esistono molti tipi di email scam, tra cui:

- Phishing

- Furto di credenziali

- Malware

- Furto di denaro

- Truffe bancarie

- Attacchi alle supply-chain

Se un vostro dipendente preso di mira interagisce con lo scammer, fornendogli informazioni sensibili, può mettere seriamente a rischio la sicurezza della vostra azienda, aprendo le porte a una moltitudine di minacce come la compromissione di dati, il furto di identità, e perdite finanziarie più o meno gravi.

La formazione sulla sicurezza informatica inizia qui

Ecco come funziona la nostra prova gratuita:

- Incontra i nostri esperti di sicurezza informatica per far valutare il tuo ambiente e identificare la tua esposizione al rischio di minacce.

- Nel giro di 24 ore e con una configurazione minima, distribuiremo le nostre soluzioni per 30 giorni.

- Prova la nostra tecnologia sul campo!

- Ricevi report che evidenziano le vulnerabilità della tua sicurezza per poter prendere provvedimenti immediati contro gli attacchi informatici.

Compila questo modulo per richiedere un incontro con i nostri esperti di sicurezza informatica.

Grazie per esserti registrato per la nostra prova gratuita. Un rappresentante di Proofpoint si metterà in contatto con te a breve, guidandoti nei prossimi passi da seguire.

Riconoscere un’e-mail truffa

Gli scammer utilizzano varie strategie per aggirare le difese delle vittime, e spingerle a divulgare informazioni sensibili o lanciare codice dannoso sui propri sistemi. Alcune email scam includono link a siti web controllati dai cybercriminali tramite cui gli scammer raccolgono dati sensibili sulle proprie vittime. Quando un metodo smette di funzionare, i truffatori cambiano approccio, ricalibrando i loro attacchi su un numero più ampio di potenziali vittime da truffare.

Segnali d'allarme di un tentativo di email scam:

- Ricevete un avviso che vi invita ad effettuare il log in ad uno dei siti web a cui siete iscritti, onde evitare la chiusura del vostro account. Questa tattica include un link ad un sito web controllato dagli scammer.

- Ricevete un avviso che le vostre informazioni di pagamento non sono valide, e dovete al più presto accedere al vostro account e aggiornare tali informazioni per mantenere attivo il l’account.

- Ricevete un avviso che vi informa che le vostre informazioni personali sono inesatte, e dovete fornire i vostri dati corretti ai truffatori rispondendo al messaggio, o collegandovi ad un sito web controllato dai criminali.

- Ricevete in allegato una ricevuta di pagamento.

- Il messaggio trasmette un senso di urgenza o vi invita alla massima riservatezza.

- Vi viene prospettata la possibilità di ottenere un rimborso da parte di un ente pubblico o governativo, dopo aver fornito dati sensibili come ad esempio il codice fiscale.

- Vi viene richiesto di inviare dati personali per ottenere prodotti gratuiti, coupon o premi in denaro.

Ma sempre più spesso, un numero sempre maggiore di email scam, non presenta alcuno dei segnali di allarme tipici di questo genere di truffe. Non includono allegati né link a siti web, passando completamente inosservati tra le normali email lavorative che si ricevono quotidianamente.

Questi attacchi vengono anche chiamati attacchi BEC (Business Email Compromise) o EAC (Email Account Compromise). Iniziano solitamente con il truffatore che si finge per qualcuno che la vittima conosce e di cui si fida - magari un superiore, un collega o un collaboratore - e chiede qualcosa che apparentemente sembra essere solo una normale richiesta legata all'ambito lavorativo. Potrebbe trattarsi di qualcosa come effettuare un bonifico, o aggiornare le informazioni di pagamento, cose tipiche delle normali operazioni lavorative di tutti i giorni. Nel momento in cui l'azienda percepisce che qualcosa non va, gli scammer si sono già dileguati nei meandri della rete con il denaro.

Esempi di truffe e virus mail

I cybercriminali hanno decine di strategie da utilizzare. Se vi appoggiate ad un servizio di posta gratuito come Gmail e utilizzate il vostro indirizzo email sui moduli di contatto di siti web qua e là per la rete, molto probabilmente avrete anche voi qualche email di scam nella vostra posta indesiderata.

Come fanno i pescatori quando vanno a pesca in mezzo al mare, così i cybercriminali gettano le proprie reti nel mare di internet, inviando migliaia di email alla volta, a caccia di nuove prede. Secondo questo modello, più email si inviano, maggiori saranno le possibilità di fregare un ampio numero di persone.

Altri attaccanti, potrebbero puntare su un approccio più mirato, scegliendo accuratamente la vittima da colpire, in base ai suoi privilegi di accesso a dati, sistemi o risorse. Dopo un'attenta ricerca online sulla vittima, i cybercriminali preparano l'email da inviare, con una cura maniacale, in modo da renderla il più familiare e convincente possibile. In certi casi, i truffatori hanno già compromesso caselle email legittime, avendo accesso alle email conservate, agli eventi memorizzati sul calendario e ai contatti - tutte armi che permetteranno loro di rendere la truffa ancora più credibile.

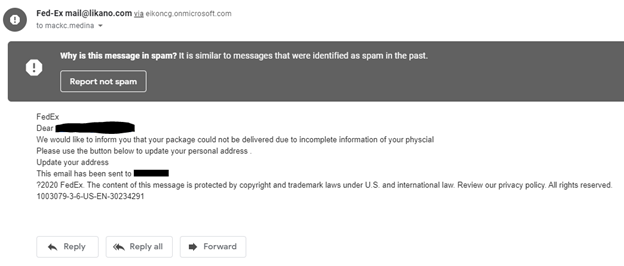

Ecco un esempio di email scam:

L'immagine sopra è un messaggio finito nella posta indesiderata di Gmail, che i truffatori hanno inviato spacciandosi per il corriere di spedizioni FedEx, per spingere la vittima ad inviare dati personali. I cybercriminali utilizzano questo tipo di messaggi perché c'è sempre qualcuno che sta aspettando di ricevere una spedizione FedEx da qualche parte. Se il messaggio viene spedito a migliaia di indirizzi email, potrebbero essere parecchi quelli che ci cascano.

L'email spoofing è molto comune nello scam, ma l'indirizzo email del mittente nell'immagine vista sopra, non è legato a FedEx. L'email non fornisce alcun numero di telefono, ma contiene un unico link che rimanda le vittime ad un sito web malevolo.

Un altro indizio da notare nell'esempio di email scam appena visto, è il fatto che l'email non si rivolge al destinatario per nome, ne fornisce alcun dato inerente alla vittima, che invece un corriere di spedizione includerebbe certamente. L'email è invece generica, con l'unica informazione relativa al destinatario che si limita all'indirizzo email.

Ecco una serie di fattori comuni nella maggior parte delle email scam:

- Si servono di un servizio familiare e attendibile agli occhi delle vittime (come FedEx, Netflix, PayPal, la vostra banca, e così via).

- Trasmettono un senso di urgenza, pena la perdita di un account, prodotto o servizio, se l'utente non risponde.

- Includono un'introduzione con dei saluti generici, che non citano il nome del destinatario.

- Includono un comodo pulsante per spingere le vittime a cliccare e collegarsi a siti web malevoli.

- Utilizzano indirizzi email non legati alle aziende reali, ma scelti appositamente molto simili ai loro. Ad esempio il dominio fedexx.com potrebbe ingannare molti utenti, poco attenti a verificare l'indirizzo email di ritorno.

Proteggersi ed evitare l’email scam

Non è possibile impedire agli scammer di utilizzare le email. Ma potete mettervi al riparo da questo tipo di attacchi, evitando di diventarne anche voi vittima. Per gli utenti aziendali, la prevenzione delle frodi attraverso l'uso di filtri e protocolli di autenticazione come il DMARC, possono bloccare i messaggi di spoofing e quelli provenienti da domini malevoli. Per gli utenti comuni, la raccomandazione è quella di utilizzare sempre servizi di posta che offrano strumenti di prevenzione delle frodi integrati.

Le email di scam prendono di mira le persone, non i sistemi o le infrastrutture. Ecco perché avete bisogno di un approccio basato proprio sulle persone per bloccare questo tipo di minacce. Ecco alcuni modi per proteggere le persone dall'email scam:

- Mettete in atto un sistema di difesa delle email personalizzato in base alla specifica vulnerabilità dell'utente, al suo profilo di rischio, e ai suoi privilegi di accesso. Deve poter individuare allegati malevoli, link poco sicuri, e tecniche di social engineering.

- Utilizzate tecnologie di autenticazione delle email come il DMARC, per impedire che i cybercriminali si servano dei vostri domini per truffare i vostri stessi utenti, oltre che gli utenti in generale.

- Prevenite la compromissione degli account di posta e degli account cloud, implementando strumenti in grado di rilevare attività sospette e altri segni di compromissione. Scansionate le email interne, che potrebbero provenire da account compromessi. Utilizzate l’autenticazione a due fattori (2FA) quando possibile, ma tenete a mente che non è la soluzione a tutti i mali contro il rischio di compromissione degli account.

- Isolate link e siti web a rischio. Gli strumenti di Web Isolation sono in grado di valutare pagine web sospette, e URL non verificati, in un ambiente protetto che gira all'interno del normale browser dell'utente.

- Formate gli utenti sulle più recenti tattiche di phishing, ed insegnate loro a controllare con attenzione che l'indirizzo email di ritorno coincida effettivamente con l'indirizzo email del mittente (inclusi i domini meno popolari).

- Mantenete sempre i software antivirus e anti malware a protezione dei vostri computer, aggiornati contro le più recenti minacce informatiche.

- Aggiornate tempestivamente i vostri sistemi operativi non appena vengono rilasciate nuove patch. Molte di esse servono proprio per correggere vulnerabilità rese note da ricercatori ed esperti di cybersecurity.

- Effettuate frequentemente il backup dei dati, nel caso in cui rimaneste vittima di un attacco. I backup vi serviranno per ripristinare i vostri dati. Prendete in considerazione la possibilità di ricorrere a soluzioni di backup basate sul cloud per una protezione ancora migliore. Ma ricordate che molti degli attacchi basati sull'email scam, che causano i danni maggiori, non utilizzano alcun tipo di malware.