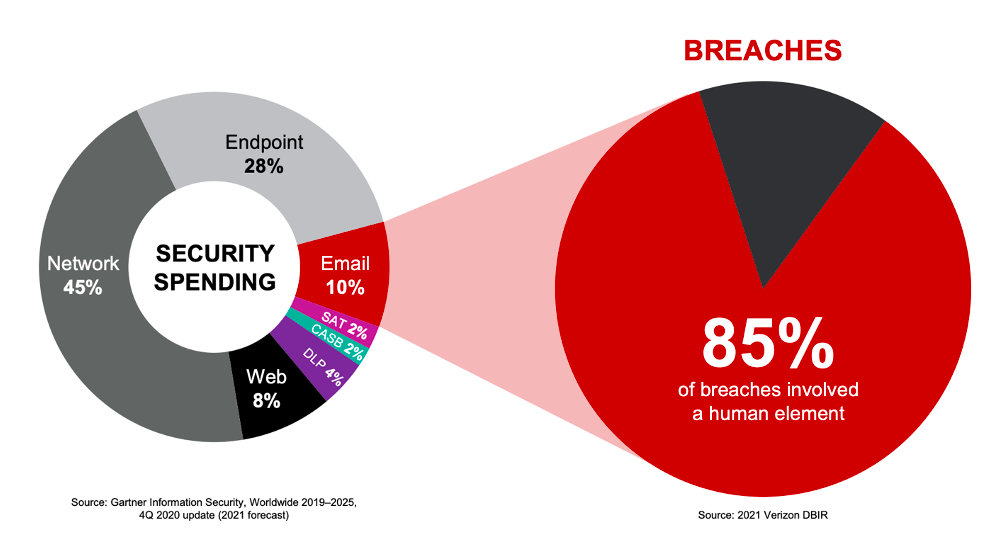

Los mensajes de phishing evolucionan constantemente, juegan con las emociones y se aprovechan del miedo y la incertidumbre, que se acentúan ante situaciones como la que plantea la COVID-19, para distribuir malware, robar credenciales y llevar a cabo actividades fraudulentas. Desde el inicio de la pandemia, los ciberdelincuentes han empleado diversas tácticas de phishing y otras herramientas de ingeniería social para desviar millones de dólares de las empresas a las que atacan. Según el último informe de Verizon sobre las fugas de datos, en el 85 % de estas fugas existe intervención humana y en el 61 % se han vulnerado credenciales.

Desde hace unos años, cada vez es más difícil autenticar a los usuarios y sus comunicaciones, sobre todo en el ámbito empresarial. Y debido al rápido auge del teletrabajo, el nuevo objetivo de los atacantes son ahora los usuarios. Según Anti-Phishing Working Group, solo en 2020 la actividad de phishing se incrementó un 300 %. El año pasado, el 83 % de los entrevistados afirmaron haber sido víctimas de ataques de phishing, según un estudio del informe State of the Phish de 2022. Este dato supera la media global en un 30 % y supone un incremento interanual del 14 %.

Estas tendencias ponen de manifiesto que para que una estrategia de prevención del phishing sea eficaz no basta con implementar sistemas de bloqueo de amenazas o formar a los usuarios: se requiere un enfoque multicapa de protección.

¿Cómo encaja la prevención del phishing en mi estrategia de ciberseguridad?

Figura 1. Según Gartner, en los gastos de las empresas en seguridad no se tienen en cuenta las fugas de datos ni su origen. Para reducir el riesgo y el impacto de estas fugas, las organizaciones deberían invertir más en tecnología de seguridad que se centre en las personas.

Puesto que el panorama de las amenazas sigue evolucionando, las organizaciones deben invertir en sistemas de defensa multicapa para detener las amenazas que dirigidas contra los usuarios. Es importante que las organizaciones ajusten los presupuestos para afrontar las amenazas que presentan mayor riesgo y generan más impacto.

Mediante el phishing, basta con una amenaza para comprometer una cuenta, crear una fuga de datos grave o lanzar un ataque de ransomware. Una solución de seguridad del correo electrónico eficaz debe ofrecer una protección multicapa frente a los mensajes maliciosos que incluya funciones de detección avanzada, visibilidad práctica, corrección automatizada, autenticación, prevención de la pérdida de datos y controles de seguridad adaptables, como aislamiento del navegador o formación en seguridad. Estos controles dan confianza a los equipos de seguridad a la hora de proteger a los usuarios frente a las amenazas por correo electrónico.

Principales capas para la prevención del phishing

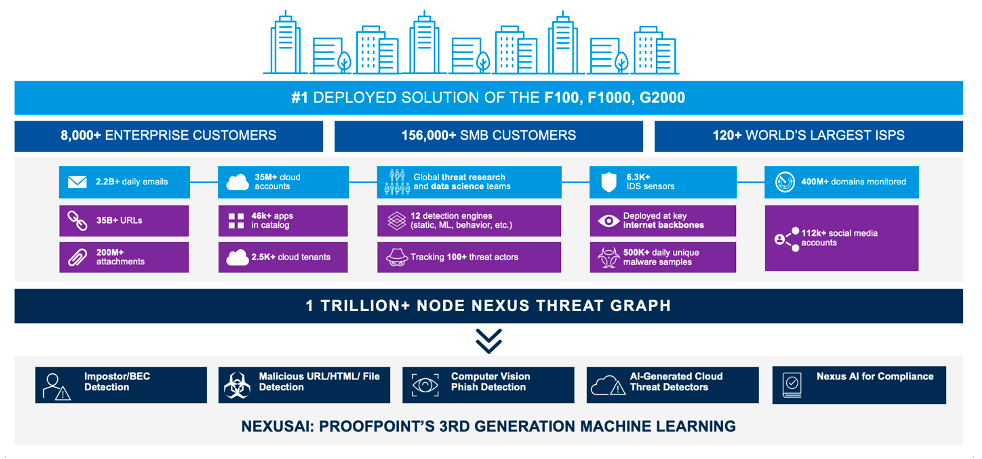

Figura 2. En cualquier plataforma es fundamental tener amplia visibilidad para poder detectar las amenazas y detenerlas cuanto antes. Proofpoint Email Protection es la solución en la que más empresas de las listas Fortune 100, Fortune 1000 y Global 2000 confían, y cubre varios vectores.

Con un enfoque multicapa o una solución de plataforma para protegerse del phishing, su organización se beneficiará de una visibilidad inigualable de las amenazas y de cómo dirigen los ataques a sus empleados. Además, gracias a una inteligencia de amenazas que abarca el correo electrónico, la nube, redes, dominios y redes sociales, una plataforma puede detectar y detener más eficazmente aquellos ataques de phishing que activan los usuarios.

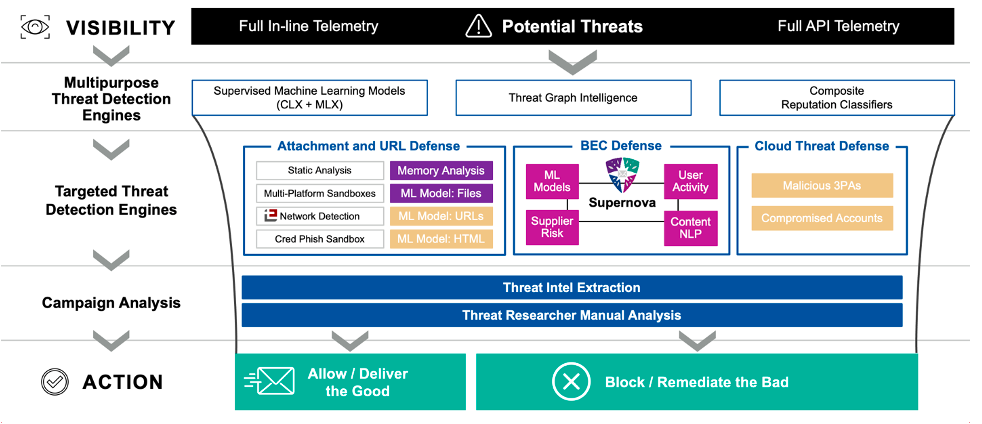

Figura 3. La pila de detección avanzada de Proofpoint permite descubrir y detener más amenazas, sin abrumar a los equipos de seguridad con falsos positivos. Según las mediciones que se han realizado, la eficacia media de detección es superior al 99,999 %, lo que supone que ni siquiera un mensaje de cada 4 millones es un falso positivo.

Toda plataforma de seguridad avanzada debe incluir funciones de detección avanzada de payloads maliciosas, incluidas las de URL y archivos adjuntos, así como señales de contenido, de comportamiento y de proveedores, basadas en inteligencia artificial y aprendizaje automático. El motivo es que los nuevos ataques de phishing, como las estafas business email compromise (BEC), suelen llevar payloads que no son maliciosas y son más difíciles de detectar. Las empresas como Proofpoint emplean una sofisticada tecnología para detectar, interceptar y analizar cada día miles de millones de mensajes e impedir que las amenazas de phishing consigan siquiera llegar a los empleados de su empresa.

La velocidad y la automatización también son cruciales en términos de recuperación. La capacidad para automatizar la respuesta a los incidentes tras la entrega o a partir de los mensajes denunciados por los usuarios puede contribuir a acabar con el riesgo, sin incrementar la carga operativa. Los incidentes de seguridad del correo electrónico que comportan ciclos de corrección prolongados pueden distraer y sobrecargar a los equipos de TI y privar de recursos a otros proyectos más importantes.

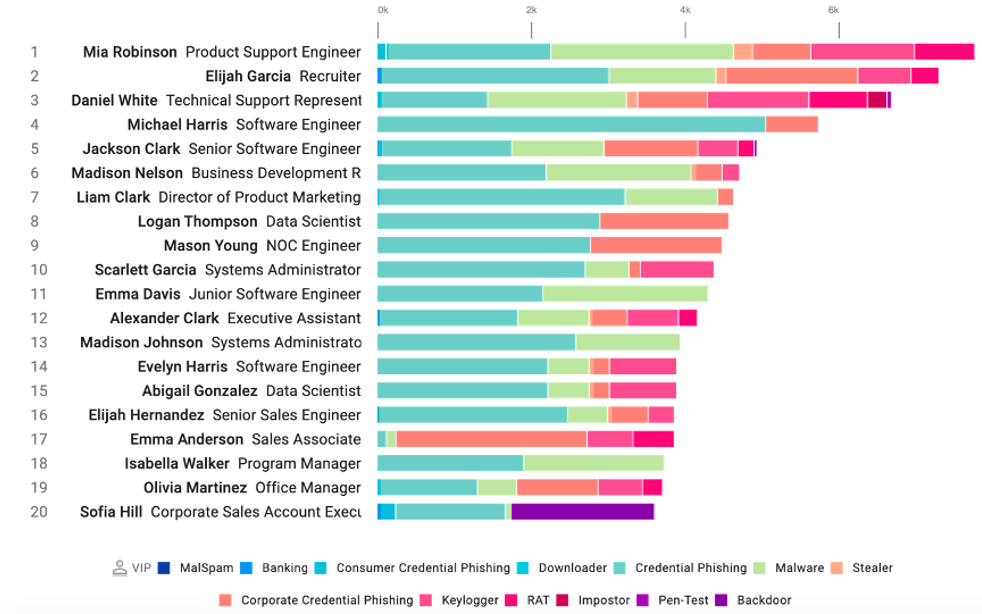

Figura 4. La visibilidad práctica, como la de Very Attacked People™ (VAP, personas muy atacadas), ayuda a las organizaciones a reducir el riesgo de un modo más estratégico, gracias a controles como el aislamiento del navegador o la formación en materia de seguridad.

Igual de importante que la detección es la capacidad para identificar riesgos de seguridad del correo electrónico y saber qué miembros de su organización son más vulnerables a ellos. Es más, debe saber a qué usuarios se dirigen los ataques. Al ofrecer controles de seguridad adaptables, como el aislamiento del navegador, se puede proteger mejor a los usuarios que más fácilmente pueden comprometer la seguridad de la empresa y ayudar al equipo de TI a reducir los riesgos más rápido.

Las funciones integradas de aislamiento del navegador ofrecen a las organizaciones lo mejor de los dos mundos: permiten a los usuarios navegar libremente o acceder a URL desconocidas y, al mismo tiempo, ofrecen controles de seguridad eficaces para evitar que se ejecute contenido malicioso en los dispositivos de empresa de los usuarios. Con el aislamiento, los equipos de TI pueden controlar mejor a los usuarios mediante la aplicación de políticas para gestionar la actividad potencialmente peligrosa, en lugar de establecer normas que lo bloquean o lo autorizan todo.

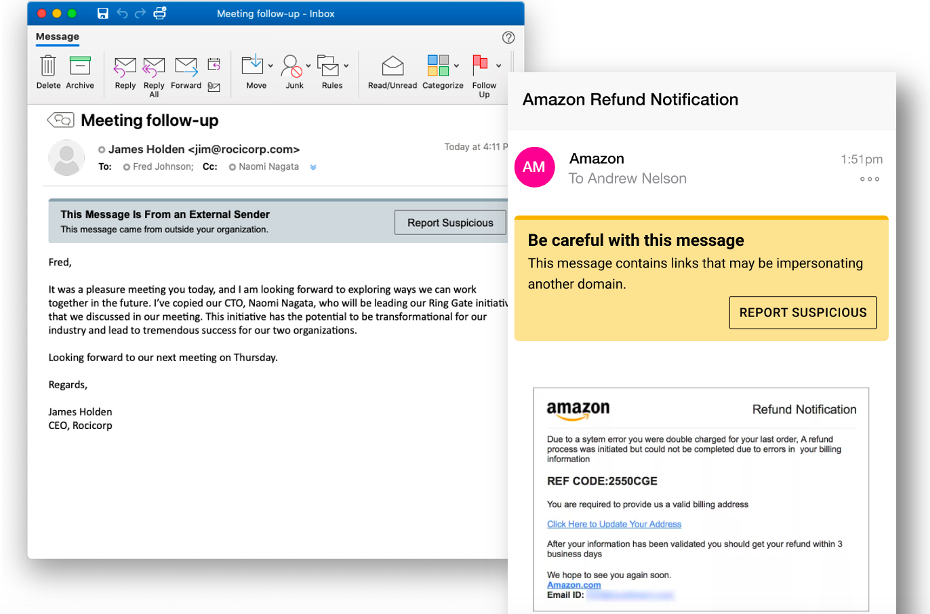

Figura 5. Las etiquetas HTML de advertencia de correo electrónico que incluyen un botón de denuncia facilitan a los usuarios la identificación y denuncia de mensajes potencialmente sospechosos en cualquier dispositivo o aplicación que utilicen.

Informar a los usuarios de las técnicas de ingeniería social y phishing más recientes contribuirá a reducir el riesgo y crear en la organización una cultura de ciberseguridad. La formación para concienciar en materia de seguridad y la ayuda contextual en los mensajes de correo electrónico ayudarán a reducir el éxito de los ataques.

Es fundamental conocer quiénes en su organización son víctimas de más ataques y cómo puede proteger mejor a sus VAP; el comportamiento de los usuarios es impredecible y cualquiera puede sufrir un ataque de phishing. Un buen programa de concienciación sobre seguridad puede reducir el riesgo de phishing hasta en un 90 % y fomentar un cambio positivo en el comportamiento si se lleva a cabo correctamente. Además, ayuda a garantizar el cumplimiento normativo y a minimizar el tiempo de inactividad de los usuarios. Cuando forma a sus empleados para que detecten los mensajes maliciosos y eviten el phishing, pasan a formar parte de su línea de defensa.

Las etiquetas de advertencia de correo electrónico pueden contribuir a reforzar un comportamiento positivo y permiten a los usuarios denunciar correos electrónicos sospechosos directamente desde la propia etiqueta. Pueden recibir avisos si el mensaje procede de un remitente externo o un posible impostor, o si se ha suplantado un dominio. Las etiquetas de advertencia de correo electrónico y los avisos ayudan a reducir el riesgo y dotan a los usuarios de más capacidad para identificar posibles amenazas.

Los protocolos de autenticación del correo electrónico le permitirán proteger mejor a sus clientes, a sus empleados y sus resultados financieros del fraude por correo electrónico. Mediante la simplificación de la autenticación DMARC, la solución bloquea las estafas por correo electrónico y protege sus dominios de confianza, y puede conocer mejor los riesgos de fraude que presentan los proveedores, como los ataques de impostores, el phishing, el malware y el spam.

Email Data Loss Prevention (DLP) también mitiga el riesgo de fuga de datos por correo electrónico y evita que se filtre información confidencial de este modo. Esta solución clasifica la información confidencial con precisión, detecta las filtraciones de datos por correo electrónico e impide la pérdida de datos críticos. Puede proteger mejor sus datos frente a ataques de phishing y errores accidentales blindando el contenido de los servicios cloud, el correo electrónico, los endpoints y los recursos locales de archivos compartidos.

Pasos siguientes: conozca cómo afecta el phishing a su organización

El panorama de la ciberseguridad cambia constantemente, sobre todo en materia de phishing. Es fundamental que las organizaciones adopten un enfoque multicapa y que sus empleados estén siempre al día de las tácticas de ingeniería social y phishing más recientes.

Protegerse mediante un enfoque de plataforma integral y concienciar a los empleados de las amenazas contribuirá considerablemente a reducir el riesgo y crear un entorno más seguro en las organizaciones.

¿Quiere saber qué amenazas de phishing hay en su entorno? Pruebe con nuestra evaluación rápida de riesgos asociados al correo electrónico gratuita. En menos de cinco minutos, podrá:

- Conocer su nivel de seguridad y descubrir las amenazas que escapan a su solución de protección del correo electrónico.

- Identificar a los empleados de su empresa que reciben ataques, concretamente a sus VAP.

- Descubrir la protección multicapa integrada de Proofpoint contra las amenazas en constante evolución.