Esta serie de dos artículos de blog examina las últimas innovaciones de Proofpoint Prime Threat Protection. Proofpoint Prime permite a las organizaciones de seguridad reforzar las defensas y simplificar las operaciones para poder afrontar los nuevos retos de ciberseguridad centrados en las personas.

Con la ampliación del espacio de trabajo digital, han aumentado exponencialmente los desafíos centrados en las personas que deben afrontar los CISO y las organizaciones de seguridad. Los ciberdelincuentes explotan múltiples plataformas, lo que complica la investigación de las amenazas, la identificación de los usuarios de alto riesgo y la aplicación de controles de seguridad. Además, con frecuencia se adoptan distintos productos individuales para reducir los riesgos en distintas plataformas, y este uso de productos inconexos y fragmentados crea vulnerabilidades de seguridad, consume recursos innecesariamente y reduce la eficiencia operativa.

Proofpoint Prime ofrece una protección integral para detener los ataques multicanal y multifase, y mejorar la resiliencia humana en toda la organización. En este artículo destacaremos algunas mejoras recientes de Proofpoint Prime que le permitirán simplificar sus operaciones de seguridad para reducir los riesgos asociados a las personas.

Una interfaz para identificar y supervisar los riesgos asociados a las personas

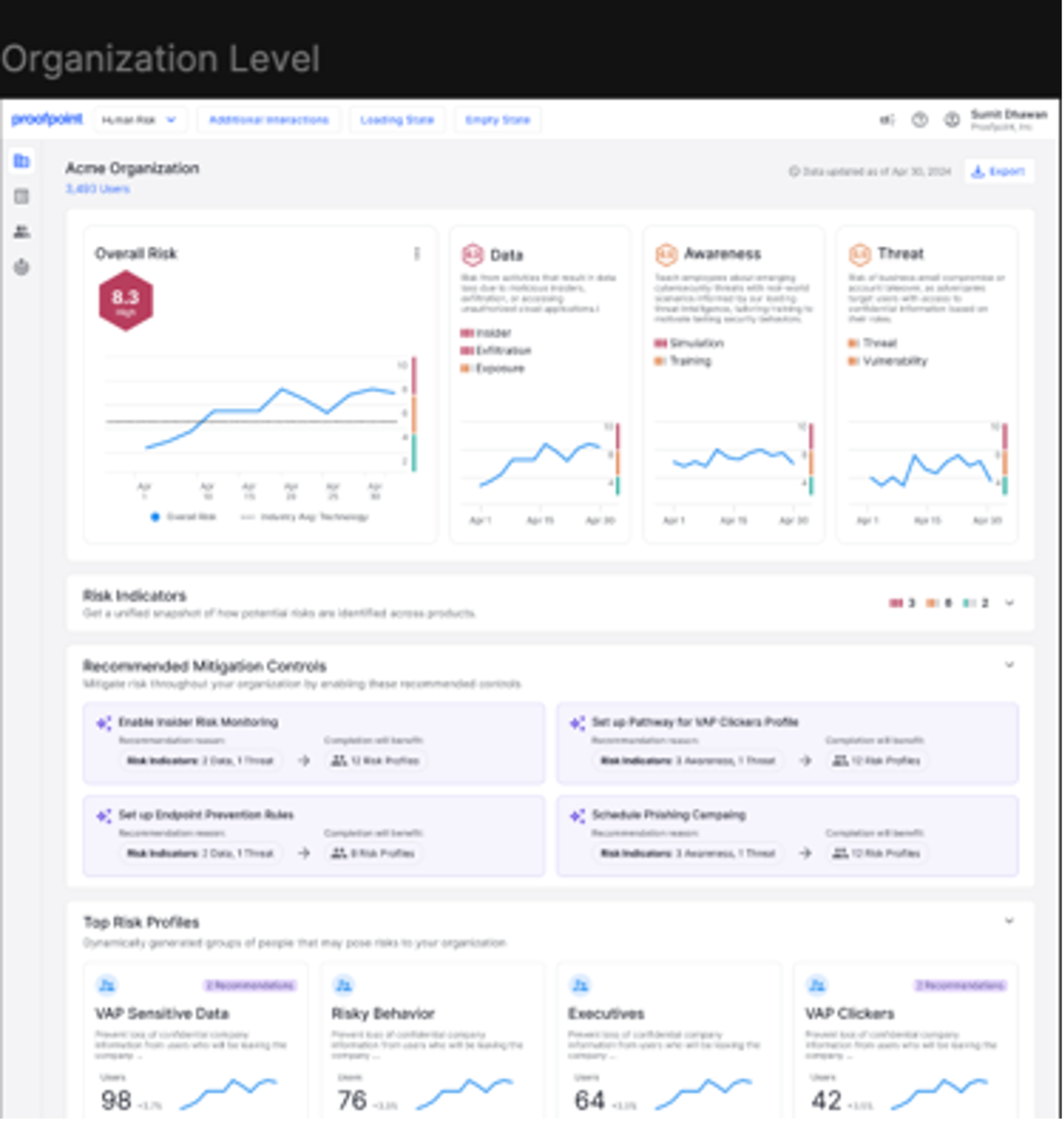

La nueva funcionalidad de Proofpoint Prime, Human Risk Explorer, transforma las amenazas y comportamientos humanos en información práctica. Además, proporciona a los equipos de seguridad una única interfaz intuitiva para identificar, supervisar y reducir los riesgos asociados a las personas.

Human Risk Explorer reduce la necesidad de que los equipos de seguridad analicen manualmente los riesgos, correlacionando los indicios de riesgo humano en todos los controles de seguridad de Proofpoint. Los análisis optimizados por IA ofrecen una visibilidad profunda, con información del nivel de exposición a ataques de los usuarios, sus comportamientos reales (como gestionar de manera inadecuada los datos confidenciales o hacer clic en enlaces maliciosos) y privilegios empresariales. De esta forma, pueden asignar a una organización, departamento o usuario una puntuación de riesgo completa basada en inteligencia de amenazas.

Funcionalidad Human Risk Explorer de Proofpoint.

Controles de seguridad adaptables automatizados y formación basada en el riesgo

Human Risk Explorer identifica a los usuarios de alto riesgo mediante una puntuación mejorada del riesgo asociado a las personas. Esta puntuación ayuda a los analistas a priorizar los esfuerzos de seguridad, aplicar controles de seguridad adaptables y ofrecer formación a las personas con mayor riesgo.

Los equipos de seguridad pueden proporcionar a los usuarios las herramientas, los conocimientos y la motivación necesarios para reforzar su resiliencia frente a las amenazas emergentes mediante formación personalizada. Esta formación se adapta según los roles, comportamientos y perfiles de riesgo específicos de los usuarios, quienes, gracias a la automatización del aprendizaje adaptable, reciben en tiempo real instrucciones para identificar y responder de manera segura a las amenazas dirigidas. Las funciones Adaptive Groups y Pathways permiten a los analistas asignar automáticamente campañas especiales a los usuarios de alto riesgo. Esto reduce el tiempo y el esfuerzo que los analistas tienen que dedicar a crear experiencias de aprendizaje sólidas que favorezcan la toma de decisiones informadas y refuercen la resiliencia de los usuarios.

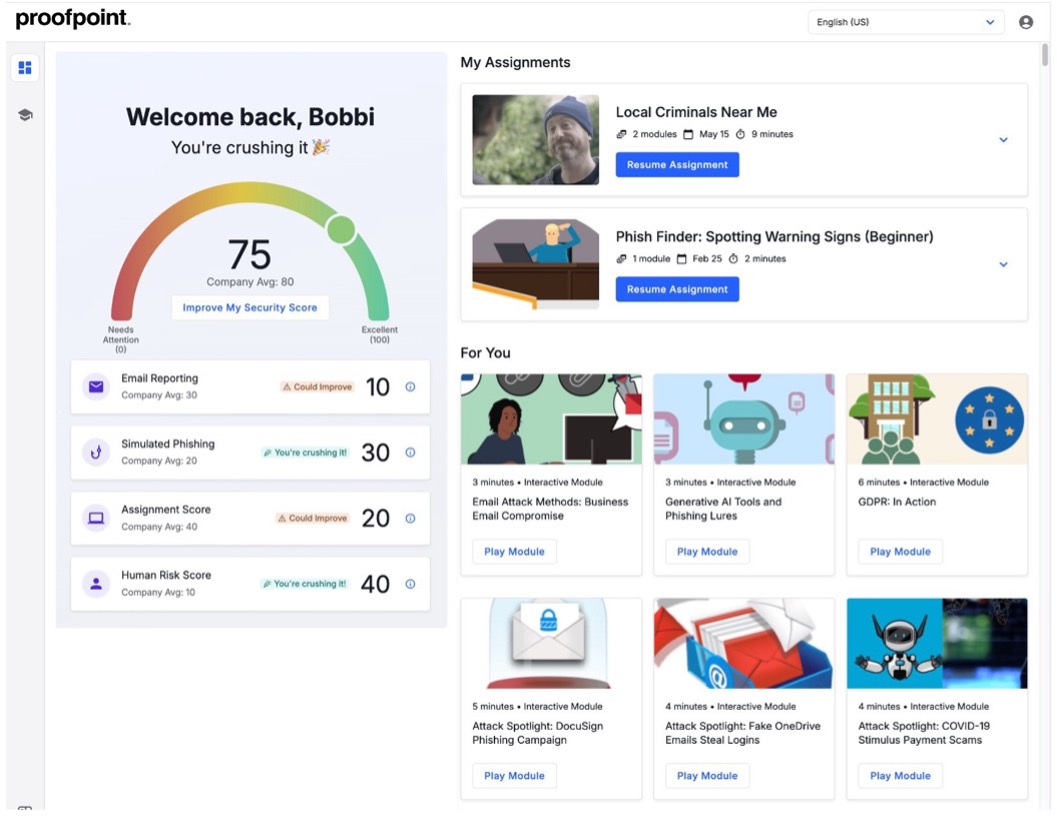

Un panel de aprendizaje personalizado ayuda a implicar y motivar a los usuarios, y les permite acceder a todas sus actividades de formación en ciberseguridad y a los cursos de formación que se les han asignado. Además, pueden consultar su puntuación de riesgo, junto con los resultados obtenidos en los módulos de formación y las pruebas de phishing.

Panel de aprendizaje personalizado de Proofpoint.

Respuesta automatizada al compromiso de cuentas

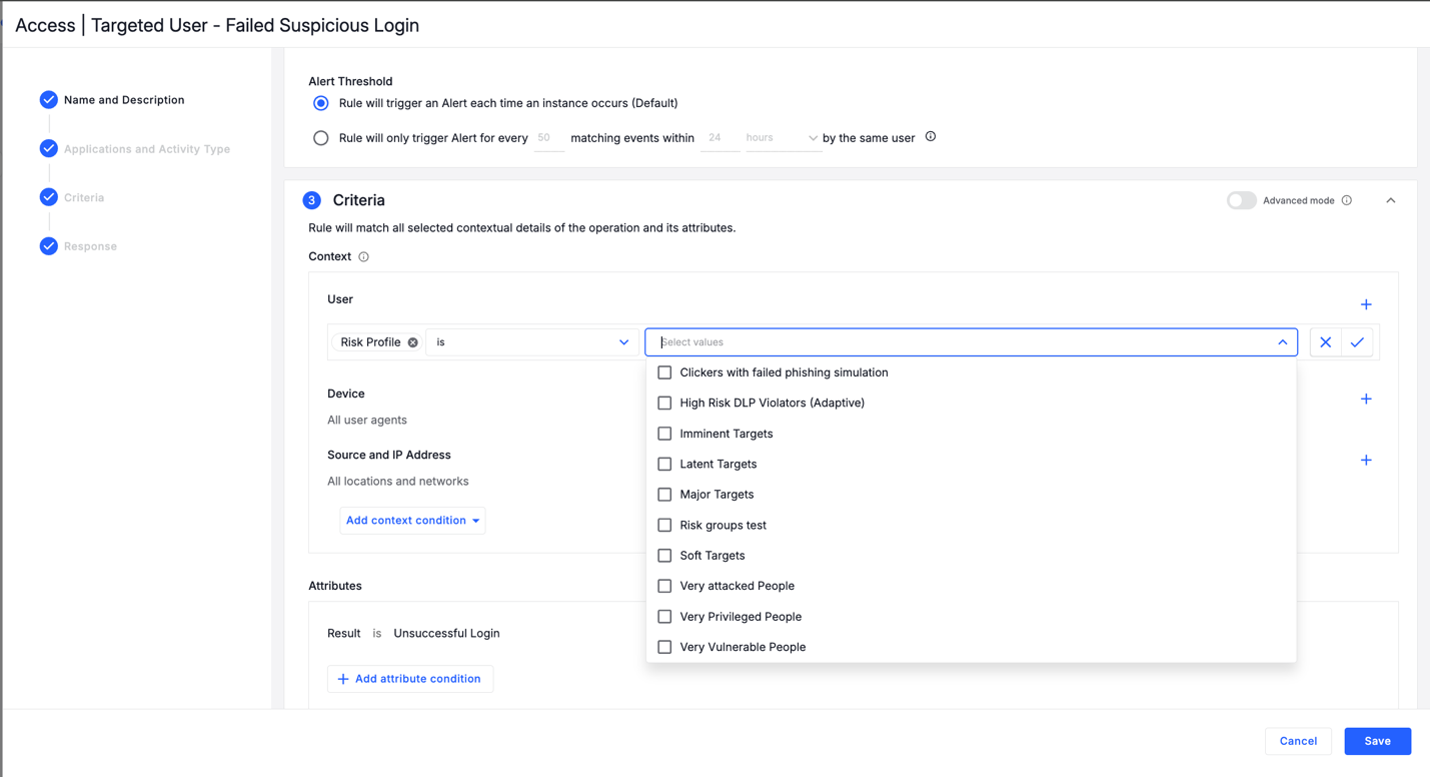

En caso de sospecha de compromiso de cuentas, Human Risk Explorer correlaciona la información de una amplia gama de actividades previas y posteriores al acceso a las cuentas (como inicios de sesión y actividades sospechosas), con el comportamiento de los usuarios y grupos de alto riesgo, como los VAP (Very Attacked People o personas muy atacadas).

Con integraciones para grupos de riesgo dinámicos, los analistas de seguridad pueden priorizar a los usuarios de alto riesgo y tomar medidas inmediatas. Cuando la puntuación de riesgo de un usuario alcanza un umbral crítico, se aplican automáticamente determinados controles de seguridad, como reglas más estrictas para evitar la usurpación de cuentas (ATO).

Esta capacidad de perfeccionar las estrategias de respuesta y neutralizar automáticamente las amenazas presenta muchas ventajas. No solo reduce significativamente el tiempo de permanencia del atacante, sino que también incrementa la eficiencia del analista y ahorra un tiempo muy valioso.

Automatización de los controles de seguridad adaptables: aplicación de medidas de corrección de ataques ATO a usuarios de alto riesgo.

Una vista unificada para gestionar todas las amenazas

Otra innovación de Proofpoint Prime es Threat Protection Workbench, que proporciona un nuevo enfoque del funcionamiento de los equipos del SOC. Nada más conectarse, los analistas descubren una interfaz de usuario intuitiva, diseñada pensando en ellos y adaptada a sus tareas cotidianas. Ya sea para responder a una alerta de phishing de alto riesgo, evaluar a un remitente sospechoso o examinar una campaña de ataque de mayor escala, cuentan con todo lo que necesitan en una sola vista.

Threat Protection Workbench combina información de Proofpoint Nexus, funciones de detección y preintegraciones. Esta herramienta permite a los equipos del SOC agilizar la identificación y la corrección de amenazas, además de maximizar la eficiencia.

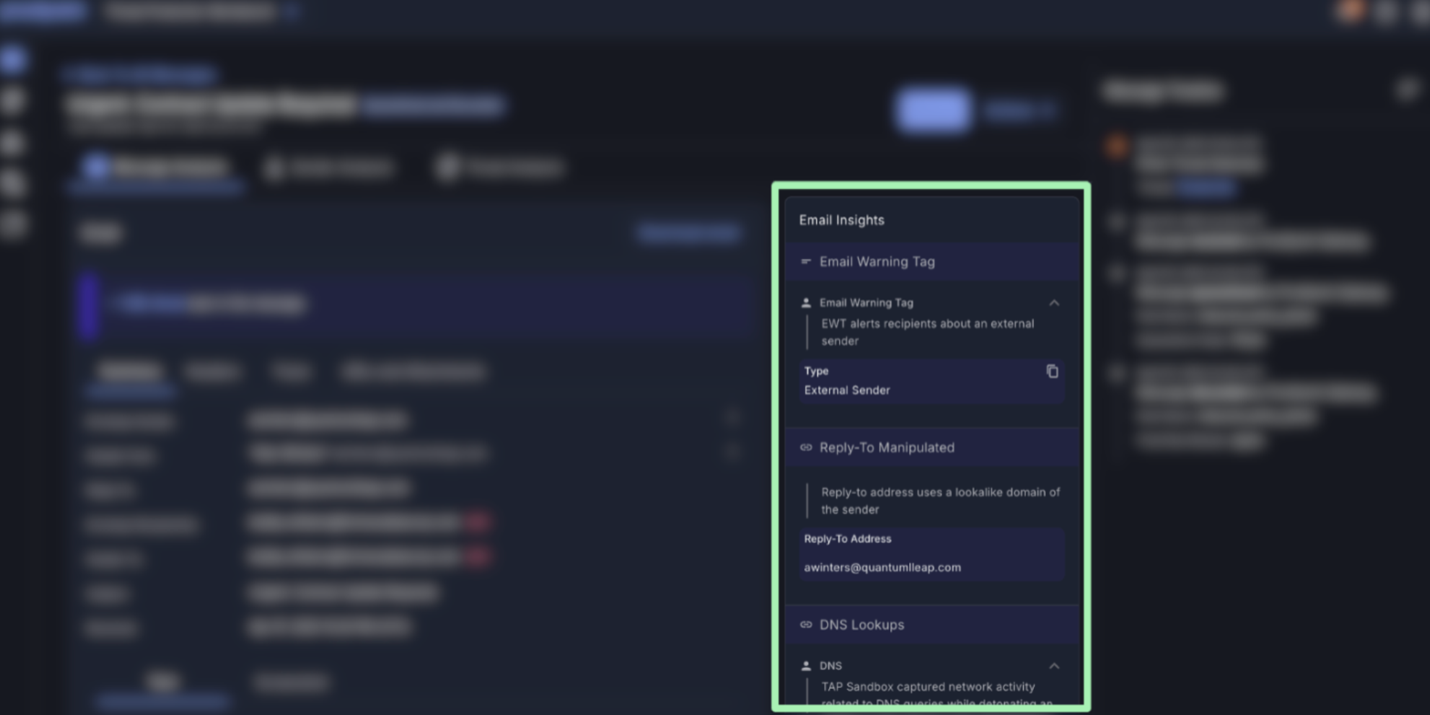

Gracias a la detallada información forense, accesible directamente desde Threat Protection Workbench, los analistas del SOC pueden evaluar y responder rápidamente a las amenazas. Pueden ver el cuerpo del mensaje completo, la información de entrega, los encabezados y los detalles de la amenaza, todo en una pantalla.

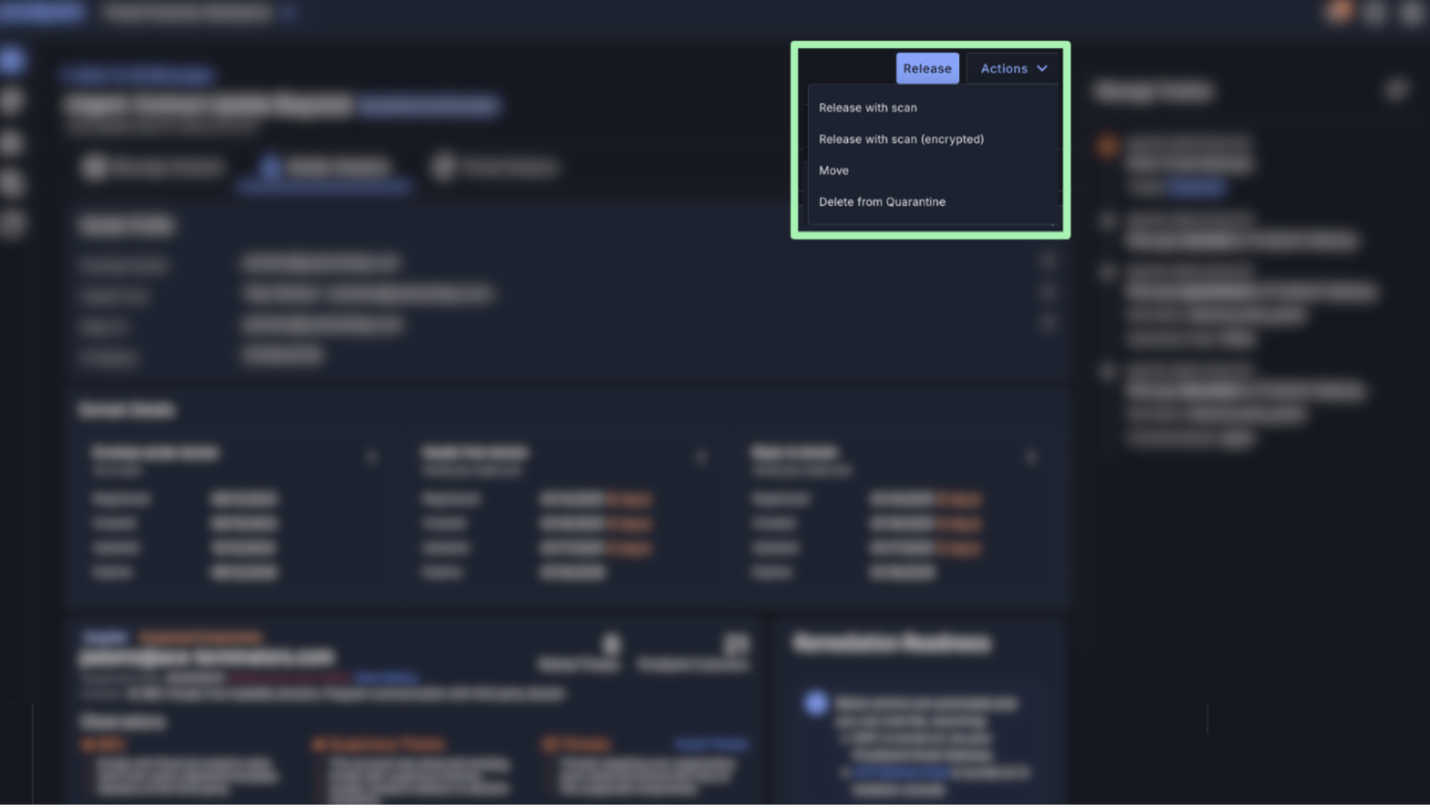

Además, pueden recuperar y analizar los mensajes que están en cuarentena, así como los que se han entregado (en entornos Microsoft 365). Esto les proporciona datos esenciales sobre las tácticas de ataque. Las capturas de pantalla ofrecen un método fácil de evaluar los intentos de phishing y las estrategias de ingeniería social, sin necesidad de utilizar otras herramientas.

Inteligencia de amenazas accesible para la corrección en un clic

Threat Protection Workbench aprovecha la inteligencia de amenazas de Proofpoint Nexus para dotar a los analistas de visibilidad de los atributos y la gravedad de las amenazas, así como de la distribución de los mensajes en toda la organización. El seguimiento de los clics muestra cómo interactúan los usuarios con las URL maliciosas, y los indicadores de compromiso (IOC) señalan las URL y los archivos adjuntos de riesgo.

Un resumen de amenazas claro y fácil de entender, optimizado por Nexus Generative AI, en Proofpoint Threat Protection Workbench.

Los equipos obtienen también resúmenes de amenazas para los que se emplea IA generativa. Estos resúmenes traducen datos de amenazas complejos en información sencilla que se puede utilizar para tomar medidas. El resultado es que los equipos pueden evaluar y responder a las amenazas más rápidamente.

Basta un clic para corregir las amenazas rápidamente, reduciendo el tiempo entre la detección y la mitigación. Además, pueden añadir dominios o URL a listas de bloqueo, con el fin de evitar que se sigan explotando desde mensajes de correo electrónico o enlaces maliciosos.

En Threat Protection Workbench los analistas pueden aplicar acciones de corrección con un clic.

¿Le cuesta proteger su espacio de trabajo moderno? Proofpoint puede ayudarle

Proofpoint proporciona la única plataforma de ciberseguridad centrada en las personas que adopta un enfoque global y adaptable para proteger los recursos estratégicos de su empresa frente a los principales riesgos: sus empleados Por eso, casi 2 millones de clientes de todos los tamaños, incluidas 85 empresas Fortune 100, confían en Proofpoint.

Para informarse sobre estas recientes mejoras, participe en nuestro seminario web posterior a la conferencia RSA del 7 de mayo. Y, para obtener más información sobre nuestro enfoque holístico de las amenazas centradas en las personas, visítenos en Proofpoint.com/es o contáctenos hoy mismo.