Les croyances et les comportements des utilisateurs sont des piliers clés de la culture. Par exemple, en Allemagne, les piétons attendent le feu vert pour traverser la rue en toute sécurité, et dans certains pays d'Asie, faire du bruit en mangeant est un signe de satisfaction.

Comment votre programme de sensibilisation à la sécurité influence-t-il positivement les comportements et les croyances des utilisateurs ? Voyons cela ensemble.

Utilisateurs : problème ou solution ?

La réponse à cette question dépend de la manière dont les utilisateurs finaux sont perçus par les équipes chargées de la sécurité des informations. Celles-ci ont généralement tendance à voir les utilisateurs comme un problème. On ne peut pas les blâmer, puisque d'après le rapport d'enquête 2019 sur les compromissions de données de Verizon, 94 % des compromissions de données résultent d'attaques ciblant des personnes. Si les utilisateurs ne tombaient pas dans le piège de ces attaques, la charge de travail des équipes chargées de la sécurité des informations serait nettement moindre.

Changer cette perception ne se fera pas en un claquement de doigts, mais constitue une première démarche clé du changement du regard qu'ont les administrateurs sur leurs utilisateurs et leur programme. Le mouvement est déjà en marche : de nombreux clients nous ont expliqué de quelle manière leurs collaborateurs dûment formés ont réussi à changer la perception des utilisateurs comme un sempiternel problème et à adopter un comportement proactif.

Une approche plus prudente du traitement des emails

L'une des premières initiatives de formation que nous observons chez la plupart de nos clients qui mettent en œuvre un programme de sensibilisation à la sécurité consiste à se centrer sur le vecteur de menaces n° 1, à savoir les emails. Le message global des programmes allant dans ce sens est de ne pas ouvrir les emails suspects, de ne pas cliquer sur les liens qu'ils contiennent, de ne rien télécharger à partir de tels emails et de ne pas y répondre. En clair, même si vous êtes convaincu que l'email ne présente aucun risque, vérifiez ce que vous avez reçu et n'agissez pas dans la précipitation.

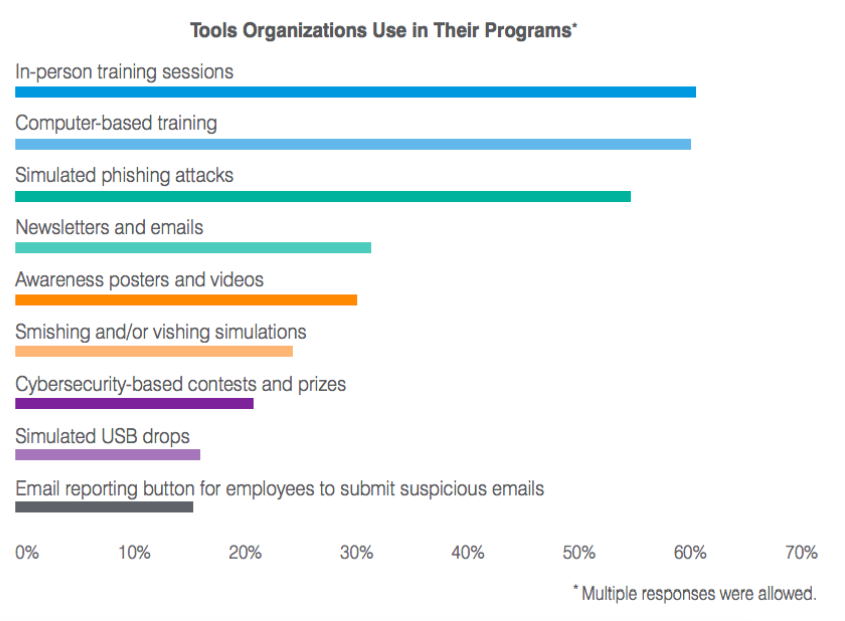

Outils utilisés par les entreprises dans leurs programmes

Toutefois, ces programmes n'indiquent pas comment les utilisateurs confrontés à de tels emails doivent agir autrement qu'en les ignorant. Selon notre rapport State of the Phish 2020, seuls 15 % des entreprises utilisent un outil de signalement d'emails dans le cadre de leurs programmes de sensibilisation à la sécurité, et la proportion d'utilisateurs sensibilisés à la manière d'utiliser ces outils reste faible.

Le module d'extension de signalement d'emails d'un simple clic permet aux utilisateurs incertains du comportement à adopter en cas de réception d'un email potentiellement dangereux de réagir rapidement en transférant le message à l'équipe compétente. Un tel outil simplifie les échanges initiaux avec les utilisateurs en ce qui concerne l'inclusion d'informations telles que les en-têtes, mais génère également un flux supplémentaire de messages pour les équipes de réponse aux incidents déjà surchargées.

Culture reposant sur Proofpoint Closed-Loop Email Analysis and Response (CLEAR)

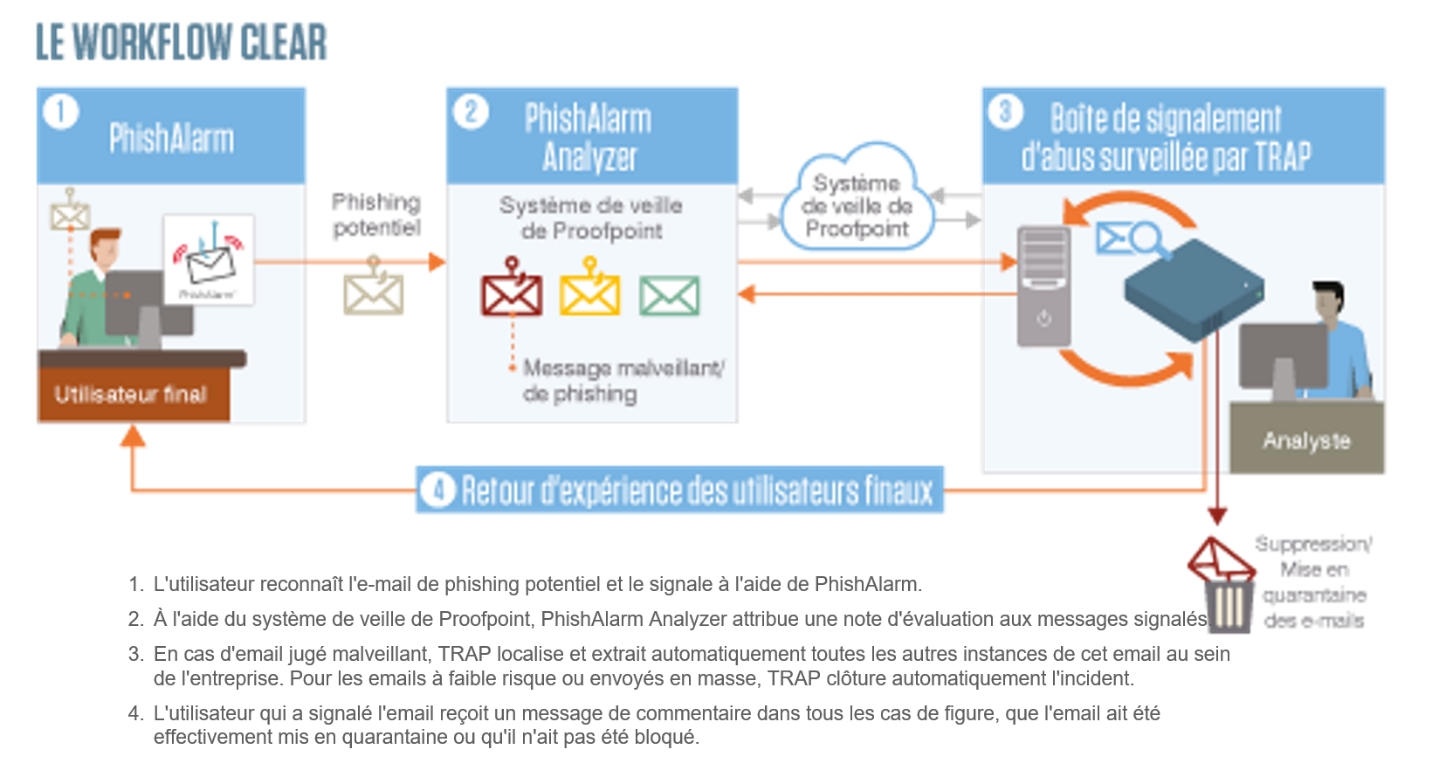

Offrir la possibilité aux utilisateurs de signaler les emails suspects est un bon début, mais il est essentiel de leur donner un retour afin de renforcer leurs comportements avec des exemples concrets. L'un des moyens les plus efficaces de le faire est de recourir à la boucle de rétroaction de notre solution CLEAR.

Lorsque des emails sont signalés par les utilisateurs, nos fonctionnalités intégrées de threat intelligence et d'analyse des URL et des pièces jointes en environnement sandbox analysent les messages et les classent. En fonction de la classification, le workflow CLEAR renvoie des messages personnalisés aux utilisateurs finaux pour les informer du type d'email qu'ils ont signalé (spam, email à diffusion massive, message malveillant, etc.) et les remercier pour leur intervention.

Ce gain de temps est particulièrement important pour les équipes informatiques qui doivent assurer la sécurité des collaborateurs en télétravail à toute heure de la journée. L'un de nos clients a réduit ses dépenses liées à un poste de réponse aux incidents à temps plein de 345 000 dollars sur une période de 3 ans. Pour en savoir plus, consultez le rapport Forrester Total Economic Impact™.

Nos clients ont compris les avantages que représente ce workflow pour les équipes de réponse aux incidents et les utilisateurs de leur entreprise :

« La possibilité de faire de tous les collaborateurs des membres de l'équipe de sécurité informatique en les amenant à signaler les tentatives de phishing d'un simple clic sur un bouton dans Outlook et de les supprimer des boîtes de messagerie de l'ensemble du personnel en cas de compromission avérée est un outil puissant. »

En fournissant des réponses définitives et un retour aux utilisateurs en ce qui concerne les emails signalés, vous renforcez leurs croyances et affinez leurs compétences d'identification des messages malveillants. Les équipes informatiques peuvent transformer ces utilisateurs dûment formés en atouts précieux pour lutter contre des attaques de plus en plus ciblées et sophistiquées.

Bon nombre de nos clients vont plus loin encore en mettant en place des concours et des systèmes de récompense mensuels ou trimestriels pour remercier leurs utilisateurs. Ce faisant, ils renforcent positivement leurs croyances et leurs comportements, ce qui favorise l'instauration d'une culture de sensibilisation à la sécurité.

Optimiser la communication avec les parties prenantes en ce qui concerne la sensibilisation à la sécurité

Une autre composante essentielle de la culture est la communication. Lorsque la boucle de signalement et de neutralisation d'emails est en place, les équipes chargées de la sécurité des informations disposent de nouveaux indicateurs à partager. Les professionnels de la sécurité des informations parlent souvent de « taux de clics » ou de « taux d'échec » pour évoquer la propension des utilisateurs à tomber dans le piège des simulations d'attaques de phishing. Désormais, les équipes chargées de la sécurité des informations peuvent communiquer un nouvel indicateur clé, à savoir le taux de signalement par les utilisateurs.

Selon notre rapport State of the Phish 2020, le taux de signalement varie plus que le taux de clics, ce qui en fait un meilleur indicateur à suivre et à partager avec les parties prenantes. Le rapport met également en avant le fait que les meilleures entreprises avaient un taux de signalement supérieur à 70 % dans les simulations d'attaques de phishing, ce qui peut avoir un impact majeur sur leur exposition aux attaques par piratage de la messagerie en entreprise et spear phishing.

Le fait de partager un taux de signalement avec les parties prenantes est révélateur de la résilience et des compétences des utilisateurs, ce qui tranche avec la connotation négative véhiculée par un taux de clics ou un taux d'échec. En outre, les équipes chargées de la sécurité des informations peuvent relayer les cas d'attaques ciblées signalées par les utilisateurs qui ont été stoppées grâce à un collaborateur formé et sensibilisé à la question. La communication avec les parties prenantes et les utilisateurs sur la manière dont ils contribuent à protéger l'entreprise peut hisser votre programme à un niveau supérieur et instaurer une culture naturellement solide de sensibilisation à la sécurité.

Êtes-vous prêt à instaurer une culture de sensibilisation à la sécurité au sein de votre entreprise ? En savoir plus sur notre solution CLEAR.