La plateforme Proofpoint

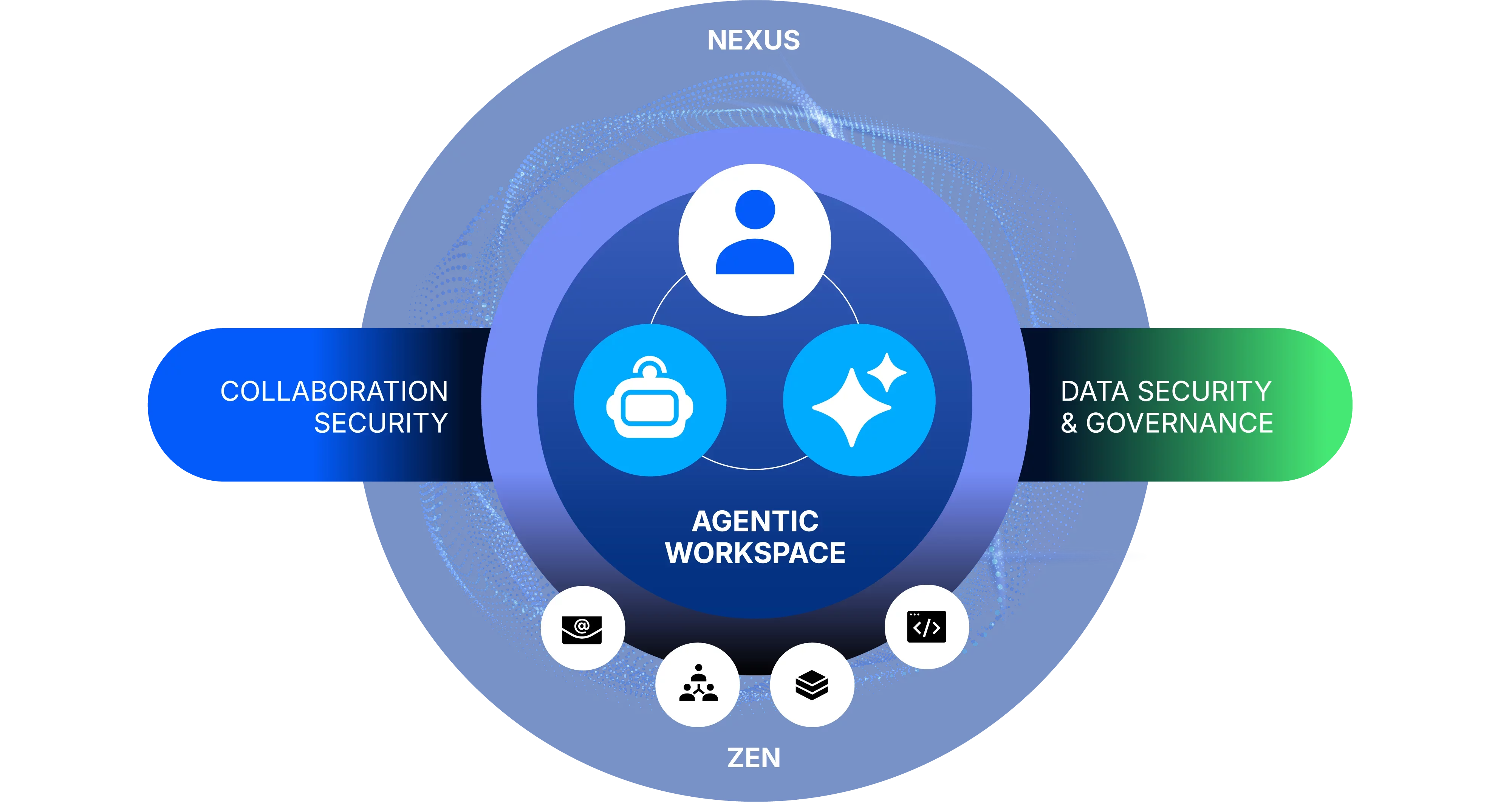

Répondre à l’ensemble des besoins en matière de sécurité centrée sur les personnes et les agents

Les employés travaillent de différentes manières, dans des environnements variés et avec des outils différents — des équipes financières utilisant des applications de collaboration depuis leur domicile sur des appareils mobiles aux concepteurs de produits accédant à des fichiers stockés dans le cloud.

Et dans le nouvel espace de travail agentique, il ne s’agit plus seulement de la manière dont les personnes interagissent — les outils de GenAI et les agents d’IA transforment la façon dont le travail est réalisé.

Mais quelle que soit la situation de travail, les personnes et les outils d’IA sur lesquels elles s’appuient sont exposés à des risques — des menaces qui les ciblent et des risques liés aux données avec lesquelles ils interagissent.

Avec la plateforme de cybersécurité Proofpoint, les organisations peuvent protéger les personnes, les données et l’IA en adoptant une approche centrée sur les personnes et les agents. Notre plateforme de cybersécurité propose des solutions de pointe pour répondre à des enjeux critiques — stopper les menaces pour une collaboration sécurisée, protéger les données et gouverner l’IA.

Les technologies Proofpoint au service d’une sécurité centrée sur les personnes et les agents

Each of these critical solutions are powered by three core technologies from Proofpoint.

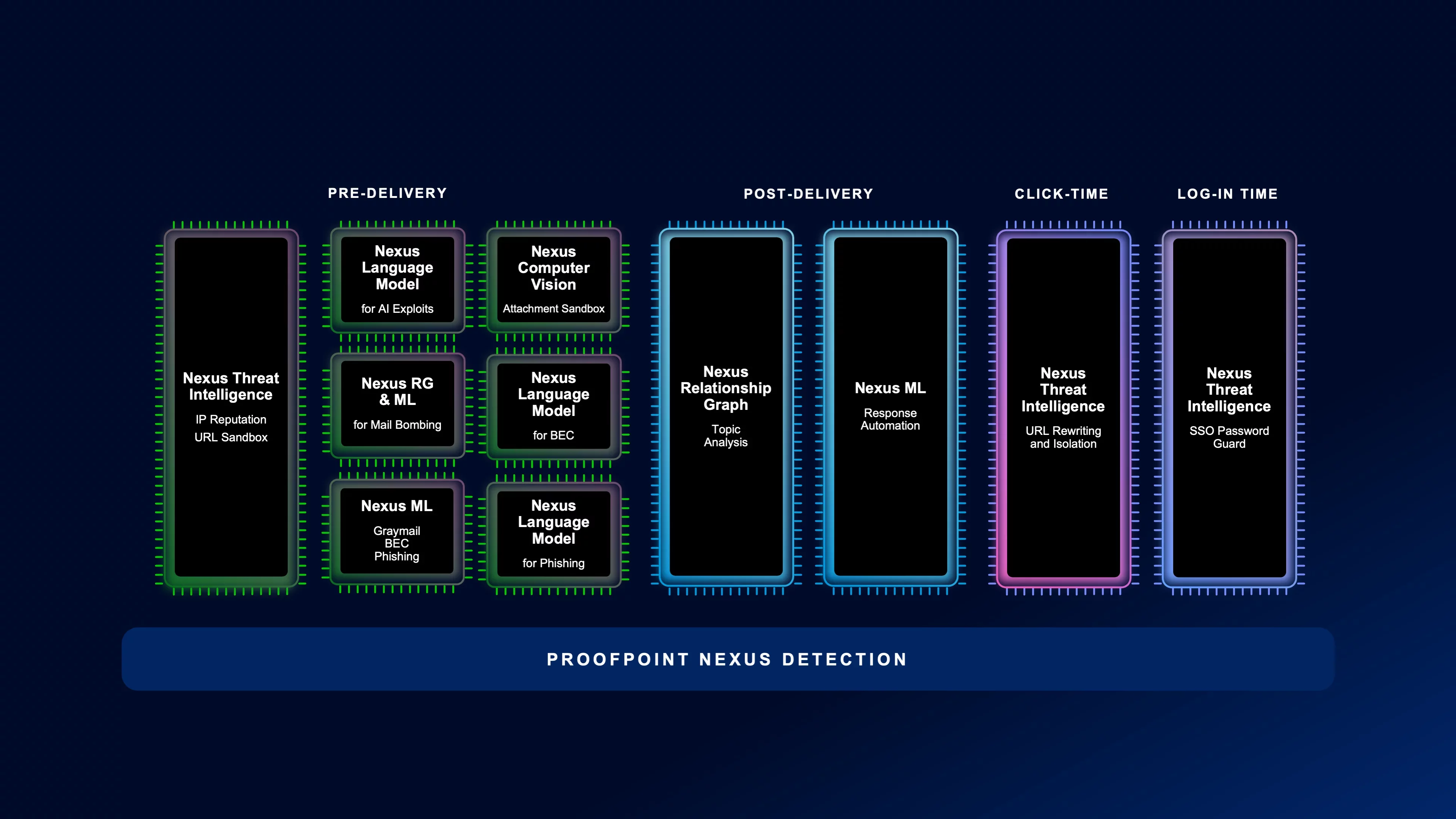

The first is our market-leading AI models and detection techniques collected under an ensemble called Proofpoint Nexus®. This is the foundation of our advanced cybersecurity platform, providing seamless, multi-layered protection through advanced AI, and real-time threat intelligence models. It protects your organisation from every angle to keep you ahead of threats, and it is the core of the Proofpoint security ecosystem.

Proofpoint Zen™ identifie et atténue les risques dans l’ensemble de votre environnement numérique

The second piece of technology that empowers all four solutions is Proofpoint Zen™. Zen includes all of our end-user facing technologies that alert, guide and empower your end users to be resilient and guided away from risky behaviour and human-targeted attacks.

Zen identifies and mitigates risk across your entire digital environment, so your team can work without fear of cyberthreats. And it provides you with a level of protection and peace of mind that is unmatched in the industry.

Proofpoint Satori™ alimente les opérations de sécurité agentiques

The third technology is Proofpoint Satori™, featuring Proofpoint Satori™ Agents and Proofpoint Satori™ MCP Access. Proofpoint Satori AI agents act as a force multiplier for security teams running Proofpoint solutions. The agents automate manual and repetitive tasks such as triaging data security alerts or reviewing user-reported suspicious emails. This frees analysts’ time for complex investigations. Proofpoint Satori Agents can also perform value-add tasks, such as recommending attack-informed phishing simulation campaigns tailored to your company’s environment.

Proofpoint Satori MCP Access opens up a new world of agentic integrations. It leverages the Model Context Protocol (MCP) to efficiently and expediently connect Proofpoint Satori Agents with other leading solutions, such as Microsoft Copilot and CrowdStrike Charlotte. This helps you optimise security operations across your enterprise security fabric.

Les acteurs de la menace trouvent continuellement de nouveaux moyens d’exploiter les vulnérabilités humaines et agentiques à des fins malveillantes

Se défendre contre les acteurs de la menace pour une collaboration sécurisée

From using to craft well-written messages to combining collaboration tools and web links to perform impersonation and supplier-related breaches, there is no end to what will come up with next.

Proofpoint is the only security partner that brings together an end-to-end approach to stop all human and agent-targeted attacks—from email to collaboration tools to web applications.

La plateforme de cybersécurité Proofpoint intègre une approche multicouche couvrant toute la chaîne d’attaque — de la pré-livraison à la post-livraison et au moment du clic — pour offrir la détection la plus efficace du BEC, du phishing et du spam.

Pré-livraison

Détectez les intentions malveillantes dans les emails grâce à des modèles avancés de machine learning et de grands modèles de langage avec Proofpoint Nexus®.

Post-livraison

Analysez et corrigez les messages dans la messagerie grâce à l’analyse comportementale et aux intégrations API avec Microsoft 365.

Moment du clic

Bénéficiez d’une protection au moment du clic pour les liens contenus dans les emails grâce à une veille sur les menaces et à un sandboxing basé sur le machine learning.

As a single strategic partner invested for your needs today and into the future, Proofpoint cybersecurity platform consolidates all your threat protection needs into a single offering.

La formation traditionnelle à la sensibilisation à la sécurité, à elle seule, ne suffit plus à maintenir un changement durable des comportements. Une nouvelle approche est nécessaire pour aider vos utilisateurs à rester résilients face aux attaques ciblant les personnes.

Proofpoint ZenGuide enables security teams, small and large, to automate and scale personalized learning paths based on an individual’s unique risk profile, behaviours and role. It uses people-risk insights across the Proofpoint ecosystem to understand human risk. And it delivers relevant interventions that build security champions and reduce risky behaviours.

Adoptez une approche basée sur le risque permettant de dépasser les programmes de conformité pour offrir une formation ciblée et contextualisée.

Déployez des programmes de sensibilisation en inscrivant automatiquement les employés à risque à des formations ciblées et à des simulations interactives.

Renforcez l’engagement grâce à des formations au bon moment et à des tableaux de bord valorisant les bonnes pratiques de sécurité.

Les utilisateurs négligents et les agents non gouvernés exposent les données. Les utilisateurs malveillants les emportent. Les comptes compromis sont détournés.

En savoir plus

Une approche centrée sur les personnes et les agents

A new approach is needed—one that is human and agent-centric. This approach brings together understanding of data classification, user intent and threat context. And it uses Proofpoint Nexus® to derive insights and automated policy decisions. Only with this new approach and applying it consistently across email, cloud, endpoint, web and tools can an organisation bring under control the risks around their data.

Réglementations et gouvernance

In addition to addressing the needs of and , organisations also need to meet the regulatory requirements around their digital communications.

From responding quickly to e-discovery archive requirements to supervising collaboration communications, we bring these capabilities together with Proofpoint Digital Communications Governance. Through a modern cloud architecture, Proofpoint provides an expansive list of connectors to capture communications across different collaboration applications, and applies AI to perform supervision and compliance actions.

Les utilisateurs négligents et les agents non gouvernés exposent les données. Les utilisateurs malveillants les emportent. Les comptes compromis sont détournés.

Le nouveau paysage des menaces

Unfortunately, while these empower employees to work with ease, threat actors also have learned to use this power to achieve their own nefarious goals of ransomware, cloud account takeover or . Cloud account takeover, across attack paths and —these are just a few of the many attack techniques that threat actors have developed as we empower people to work however they choose.

Adopter une approche intégrée

Instead of solving this with product silos, an integrated approach is needed. By taking this approach with the Proofpoint cybersecurity platform, every solution to a threat actor technique can be solved effectively. Do you understand the exposed attack path that a compromised user can create? Can you quickly be alerted with high fidelity, and quickly respond to a change in a user’s cloud application account posture?