Les entreprises du monde entier ont massivement adopté les outils de collaboration cloud, et les escrocs n'ont pas tardé à leur emboîter le pas. Ces derniers mois, nous avons vu les cybercriminels détourner à une fréquence accrue l'infrastructure Microsoft et Google pour héberger et envoyer des menaces via Microsoft 365, Azure, OneDrive, SharePoint, Google Workspace et le service d'hébergement Firebase.

L'an dernier, 59 809 708 messages malveillants provenant de Microsoft 365 ont atterri dans la boîte de réception de milliers de nos clients. En outre, plus de 90 millions de messages malveillants ont transité par Google, dont 27 % via Gmail, la plate-forme de messagerie électronique la plus utilisée au monde. Au premier trimestre 2021, nous avons recensé sept millions de messages malveillants provenant de Microsoft 365 et 45 millions venant de l'infrastructure Google, ce qui dépasse largement le nombre d'attaques basées sur Google observées chaque trimestre en 2020.

L'an dernier, le volume de messages malveillants provenant de ces services cloud de confiance a dépassé celui de n'importe quel botnet. La bonne réputation de ces domaines, notamment d'outlook.com et de sharepoint.com, complique encore la tâche de détection des équipes de sécurité.

Ce sentiment d'authenticité est essentiel, car l'email a récemment retrouvé son statut de premier vecteur de ransomware. Quant aux cybercriminels, ils sont toujours plus enclins à exploiter la chaîne logistique et l'écosystème des partenaires pour compromettre des comptes, faire main basse sur des identifiants de connexion et extorquer de l'argent aux utilisateurs. Selon une étude portant sur la chaîne logistique publiée récemment par Proofpoint, sur une période de sept jours en février 2021, 98 % des quelque 3 000 entreprises suivies aux États-Unis, au Royaume-Uni et en Australie ont reçu une menace émanant d'un domaine d'un fournisseur.

Étant donné le niveau d'accès que peut offrir un seul compte, l'an dernier, les cybercriminels ont ciblé 95 % des entreprises à la faveur de tentatives de compromission de comptes cloud. Plus de la moitié d'entre elles ont subi au moins une tentative de compromission. Parmi les comptes compromis, plus de 30 % ont enregistré des activités postérieures à l'accès, telles que la manipulation de fichiers, le transfert d'emails et des activités OAuth. Dès lors qu'ils réussissent à dérober des identifiants de connexion, les cybercriminels s'en servent pour se connecter à des systèmes sous une fausse identité, se déplacer latéralement à travers plusieurs services cloud et environnements hybrides ou encore envoyer des emails crédibles en se faisant passer pour un collaborateur, avec des pertes financières et des fuites de données potentielles à la clé.

Exemples de phishing Microsoft et Google

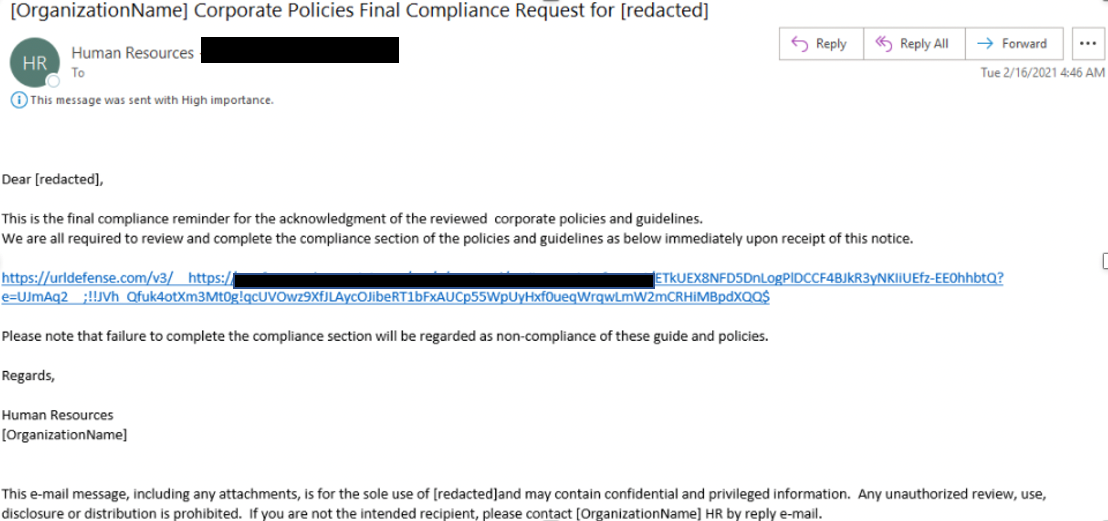

Nous avons rassemblé ci-dessous quelques exemples de campagnes de phishing récentes afin d'illustrer le modus operandi des cybercriminels, qui utilisent à la fois Microsoft et Google pour piéger les utilisateurs. Le message de phishing d'identifiants de connexion ci-dessous contient une URL Microsoft SharePoint hébergeant soi-disant des règles d'entreprise et des lignes directrices concernant la COVID-19. Le document contient un lien conduisant à une fausse page d'authentification Microsoft conçue pour collecter les identifiants de connexion des utilisateurs. Dans cette campagne de faible envergure, environ 5 000 messages ont été adressés à des utilisateurs dans les secteurs du transport, de la fabrication et des services aux entreprises.

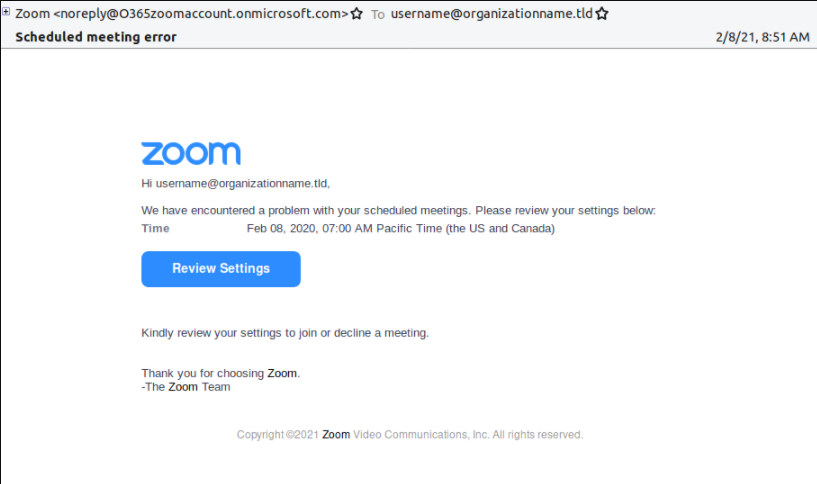

Autre exemple : une campagne de phishing d'identifiants de connexion orchestrée récemment sous le couvert d'une fausse visioconférence a utilisé le nom de domaine « .onmicrosoft.com ». Les messages contenaient un lien conduisant à une fausse page d'authentification Microsoft qui siphonnait les identifiants de connexion des utilisateurs. Cette campagne de faible envergure a vu l'envoi de quelque 10 000 messages ciblant des utilisateurs dans les secteurs de la fabrication, des technologies et des services financiers.

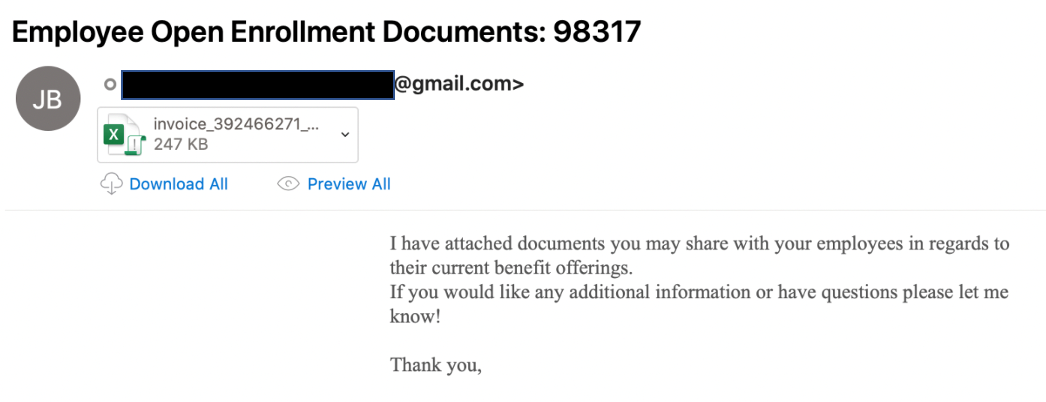

Une campagne via Gmail menée en mars 2021 a utilisé un message bidon sur les avantages sociaux du personnel accompagné d'une pièce jointe Microsoft Excel. Elle ciblait des entreprises des secteurs de la fabrication, des technologies et des médias/divertissements. Dès lors que les macros étaient activées sur le système de l'utilisateur, la pièce jointe installait et exécutait The Trick, un cheval de Troie chargé d'intercepter et d'enregistrer les visites sur des sites bancaires pour subtiliser les identifiants de connexion.

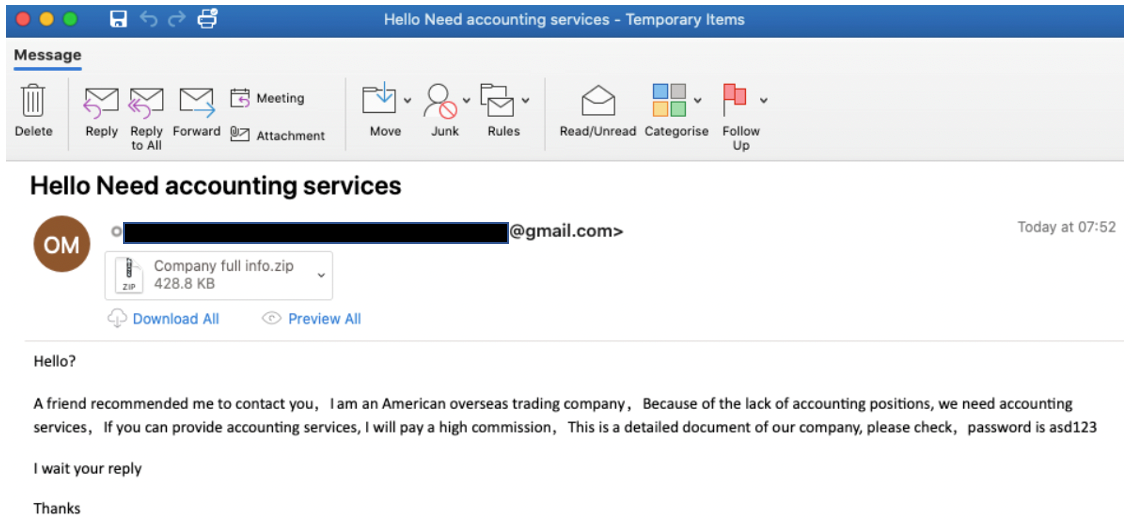

En février 2021, nous avons également observé Xorist à l'œuvre, une campagne de ransomware de très faible envergure, émanant d'une adresse email hébergée par Gmail. Cette campagne tentait de piéger les destinataires pour qu'ils accèdent à des documents MS Word zippés et protégés par mot de passe. Ces documents contenaient des macros qui, une fois activées, distribuaient le ransomware.

Notre étude montre clairement que les cybercriminels se servent des infrastructures Microsoft et Google pour diffuser des messages malveillants et cibler des personnes en tirant parti d'outils de collaboration cloud qui ont la cote. Si l'on y ajoute la recrudescence des ransomwares et les compromissions de la chaîne logistique et de comptes cloud, la protection avancée des emails centrée sur les personnes doit rester une priorité absolue pour les responsables de la sécurité.

En tant que fournisseur de solutions de cybersécurité de premier plan spécialisé dans la sécurité de la messagerie électronique, nous pouvons nous targuer d'un taux d'efficacité de près de 100 % en matière de neutralisation des menaces avancées véhiculées par email. Nous investissons plus de 20 % de notre chiffre d'affaires annuel dans l'innovation, notamment dans la détection des menaces avancées et dans des systèmes spécialisés dans la lutte contre les menaces, afin de mettre un terme aux compromissions de données centrées sur les personnes. Nous protégeons plus de 50 % des entreprises du classement Fortune 1000, des milliards d'emails, d'URL et de pièces jointes, des dizaines de millions de comptes cloud et plus encore, ainsi que des billions de points de données sur tous les canaux numériques pertinents. Consultez la page https://www.proofpoint.com/fr/why-proofpoint/nexus-threat-graph pour en savoir plus sur le graphique des menaces Nexus de Proofpoint.