Sommaire

Définition

DMARC est un protocole ouvert d'authentification du courrier électronique qui assure la protection du canal de courrier électronique au niveau du domaine. L'authentification DMARC détecte et empêche les techniques d'usurpation de courrier électronique utilisées dans le phishing, la compromission du courrier électronique professionnel (BEC) et d'autres attaques basées sur le courrier électronique.

S'appuyant sur les normes existantes, SPF et DKIM, DMARC est la première et la seule technologie largement déployée qui peut rendre l'en-tête “from” domain fiable.

Le propriétaire du domaine peut publier un enregistrement DMARC dans le système de noms de domaine (DNS) et créer une politique indiquant aux destinataires ce qu'ils doivent faire des e-mails qui échouent à l'authentification.

Grâce à DMARC, les propriétaires de domaines peuvent définir efficacement leurs pratiques d'authentification et déterminer les actions spécifiques à entreprendre lorsqu'un email échoue à l'authentification. Ce puissant protocole d'authentification e-mail aide les propriétaires de domaines à lutter contre une multitude de menaces de sécurité.

Exemples d'utilisation de la DMARC

- Usurpation de domaine : Un attaquant usurpe le domaine d'une entreprise pour faire croire à la légitimité d'un e-mail.

- Usurpation d'adresse électronique : Terme désignant les activités d'usurpation d'adresse électronique.

- Business Email Compromise (BEC) : Un e-mail qui semble provenir d'un employé de haut niveau d'une organisation et qui demande l'envoi d'argent ou d'informations sensibles.

- E-mail d'imposteur : E-mail usurpé envoyé par un imposteur qui prétend être quelqu'un qu'il n'est pas.

- E-mail de phishing : E-mail qui tente d'inciter les victimes à installer des logiciels malveillants ou à donner leurs identifiants. Un e-mail de phishing ressemble souvent à une marque familière pour paraître légitime.

- Phishing de consommateur : E-mail usurpé envoyé à un consommateur d'une entreprise qui prétend être de cette entreprise dans l'intention de lui voler ses références.

- Spoofing de partenaire : E-amil usurpé entre les partenaires de la chaîne d'approvisionnement, qui tente de modifier les détails de paiement afin de siphonner de l'argent.

- Escroquerie par e-mail : E-mail frauduleux envoyé à un cadre supérieur d'une entreprise dans le but d'obtenir un gain financier important.

Normes : SPF, DKIM, DMARC

- Domain-based Message Authentication Reporting and Conformance (DMARC) : Système de validation des e-mails qui détecte et empêche l'usurpation d'identité. Il permet de lutter contre certaines techniques souvent utilisées dans le phishing et le spam, comme les e-mails avec de fausses adresses d'expéditeurs qui semblent provenir d'organisations légitimes.

- Sender Policy Framework (SPF) : Protocole de validation du courrier électronique conçu pour détecter et bloquer les e-mails. Il permet la réception d’échangeurs de mails afin de vérifier que le courrier entrant provenant d'un domaine provient d'une adresse IP autorisée par les administrateurs de ce domaine.

- DomainKeys Identified Mail (DKIM) : Une méthode d'authentification e-mail qui détecte l'e-mail spoofing. Elle permet au destinataire de vérifier qu'un e-mail qui prétend provenir d'un domaine spécifique a été autorisé par le propriétaire de ce domaine.

- Directive opérationnelle contraignante 18-01 : Le ministère de la sécurité intérieure a publié la directive opérationnelle contraignante 18-01 pour permettre aux agences de renforcer leur sécurité en matière de courrier électronique et de web. Les agences devront mettre en œuvre efficacement les directives SPF, DMARC et STARTTLS.

La formation à la cybersécurité commence ici

Votre évaluation gratuite fonctionne comme suit :

- Prenez rendez-vous avec nos experts en cybersécurité afin qu'ils évaluent votre environnement et déterminent votre exposition aux menaces.

- Sous 24 heures et avec une configuration minimale, nous déployons nos solutions pour une durée de 30 jours.

- Découvrez nos technologies en action !

- Recevez un rapport mettant en évidence les vulnérabilités de votre dispositif de sécurité afin que vous puissiez prendre des mesures immédiates pour contrer les attaques de cybersécurité.

Remplissez ce formulaire pour demander un entretien avec nos experts en cybersécurité.

Un représentant de Proofpoint vous contactera sous peu.

SPF et DKIM : quel rapport avec la DMARC ?

Le Sender Policy Framework (SPF) est un protocole de validation des e-mails qui permet à une organisation de spécifier qui peut envoyer des e-mails à partir de ses domaines.

Les organisations peuvent autoriser des expéditeurs dans un enregistrement SPF publié dans le système de noms de domaine (DNS). Cet enregistrement comprend les adresses IP approuvées des expéditeurs de courrier électronique, y compris les adresses IP des fournisseurs de services qui sont autorisés à envoyer des e-mails au nom de l'organisation.

La publication et la vérification des enregistrements SPF est un moyen fiable de mettre fin au phishing et aux autres menaces basées sur le courrier électronique qui forgent des adresses et des domaines “à partir”.

Domain Keys Identified Mail (DKIM) est un protocole d'authentification du courrier électronique qui permet au destinataire de vérifier qu'un e-mail provenant d'un domaine spécifique a bien été autorisé par le propriétaire de ce domaine. Il permet à une organisation d'assumer la responsabilité de la transmission d'un message en y joignant une signature numérique.

La vérification se fait par authentification cryptographique à l'aide de la clé publique du signataire publiée dans le DNS. La signature garantit que des parties de l’e-mail n'ont pas été modifiées depuis le moment où la signature numérique a été jointe.

SPF et DKIM permettent d'établir l'authenticité des e-mails et de prévenir les menaces courantes contre la sécurité des e-mails, telles que les attaques par usurpation d'identité et par phishing.

Dans le contexte de DMARC, ces mécanismes d'authentification sont utilisés conjointement pour valider l'identité de l'expéditeur. La politique DMARC, publiée sous la forme d'un enregistrement DNS, indique aux serveurs destinataires comment traiter les e-mails qui échouent aux contrôles SPF ou DKIM.

En combinant les résultats SPF et DKIM avec une politique DMARC, les propriétaires de domaines peuvent spécifier s'il faut mettre en quarantaine ou rejeter les e-mails qui échouent à l'authentification, ce qui permet de mieux contrôler l'envoi des e-mails et de réduire le risque que des e-mails frauduleux tentent de détourner leur nom de domaine.

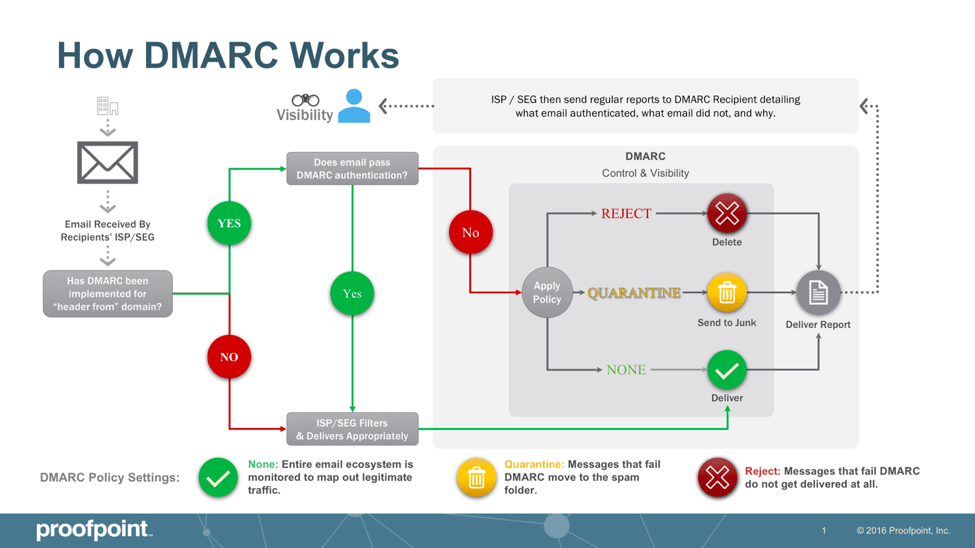

Comment fonctionne la DMARC ?

Pour qu'un message passe l'authentification DMARC, il doit passer l'authentification SPF et l'alignement SPF et/ou passer l'authentification DKIM et l'alignement DKIM.

Si un message ne passe pas l'authentification DMARC, les expéditeurs peuvent indiquer aux destinataires ce qu'ils doivent faire de ce message par le biais d'une politique DMARC. Le propriétaire du domaine peut appliquer trois politiques : aucune (le message est remis au destinataire et le rapport DMARC est envoyé au propriétaire du domaine), la quarantaine (le message est déplacé dans un dossier de quarantaine) et le rejet (le message n'est pas du tout remis).

La politique DMARC de “none” est un bon premier pas. De cette façon, le propriétaire du domaine peut s'assurer que tous les e-mails légitimes s'authentifient correctement. Le propriétaire du domaine reçoit des rapports DMARC pour l'aider à s'assurer que tous les e-mails légitimes sont identifiés et passent l'authentification.

Une fois que le propriétaire du domaine est sûr d'avoir identifié tous les expéditeurs légitimes et d'avoir résolu les problèmes d'authentification, il peut passer à une politique de “rejet” et bloquer les attaques de phishing, de compromission des e-mails d'entreprise et autres fraudes par e-mail.

En tant que destinataire de courrier électronique, une organisation peut s'assurer que sa passerelle de courrier électronique sécurisée applique la politique DMARC mise en œuvre au propriétaire du domaine. Cela permettra de protéger les employés contre les menaces liées au courrier électronique entrant.

L'authentification SPF commence par l'identification de toutes les adresses IP légitimes qui devraient envoyer du courrier électronique à partir d'un domaine donné, puis publie cette liste dans le DNS.

Avant de délivrer un message, les fournisseurs de courrier électronique vérifient l'enregistrement SPF en recherchant le domaine inclus dans l'adresse “envelope from” dans l'en-tête technique caché de l’e-mail. Si l'adresse IP qui envoie un e-mail au nom de ce domaine n'est pas répertoriée dans l'enregistrement SPF du domaine, le message échoue à l'authentification SPF.

Pour l'authentification DKIM, l'expéditeur identifie d'abord les champs qu'il souhaite inclure dans sa signature DKIM, tels que l'adresse “from”, le corps du message, l'objet, etc. Ces champs doivent rester inchangés en transit, faute de quoi le message échouera à l'authentification DKIM.

La plateforme de messagerie de l'expéditeur crée un hachage des champs de texte inclus dans la signature DKIM. Une fois la chaîne de hachage générée, elle est cryptée à l'aide d'une clé privée à laquelle seul l'expéditeur peut accéder.

Après l'envoi du courrier électronique, il appartient à la passerelle de messagerie ou au fournisseur de la boîte aux lettres du consommateur de valider la signature DKIM en trouvant une clé publique correspondant à la clé privée. La signature DKIM est ensuite déchiffrée pour retrouver sa chaîne de hachage d'origine.

Avantages de la DMARC

DMARC offre plusieurs avantages en renforçant les mesures de cybersécurité basées sur le courrier électronique pour les organisations qui le mettent en œuvre.

Voici quelques-uns des principaux avantages de DMARC :

- Amélioration de la délivrabilité des e-mails : La mise en place d'un enregistrement DMARC dans vos paramètres DNS peut améliorer la délivrabilité globale des e-mails tout en empêchant les acteurs de la menace d'envoyer des e-mails malveillants en utilisant votre domaine.

- Diminution du risque d'attaques par phishing : DMARC prévient et atténue efficacement le risque d'attaques par phishing, qui peuvent être coûteuses pour une organisation.

- Mise en œuvre de la politique de l'expéditeur : DMARC permet aux organisations d'appliquer des politiques via son enregistrement DNS, en définissant des pratiques spécifiques pour l'authentification des e-mails et en fournissant des instructions aux serveurs de messagerie destinataires sur la manière de les appliquer.

- Protection de la réputation de la marque : DMARC contribue à protéger la réputation de la marque d'une organisation en empêchant les cybercriminels d'usurper l'identité de leur domaine et de tromper leurs clients pour qu'ils divulguent des informations sensibles.

- Fournit des rapports d'authentification complets : Les contrôles DMARC peuvent aider à soutenir le système de messagerie électronique d'une organisation en offrant des rapports d'authentification complets.

- Fonctionne à l'échelle : DMARC est conçu pour fonctionner à l'échelle de l'internet, ce qui en fait un outil efficace pour les organisations, les institutions et les entreprises de grande envergure.

Bien que nombre de ces avantages se recoupent, la fonction sous-jacente de DMARC est de mieux protéger les e-mails grâce à une authentification efficace et à l'atténuation des menaces.

Meilleures pratiques et outils DMARC

En raison du volume de rapports DMARC qu'un expéditeur d’e-mail peut recevoir et du manque de clarté des rapports DMARC, il peut être difficile de mettre pleinement en œuvre l'authentification DMARC. Ces outils et meilleures pratiques peuvent aider votre organisation à optimiser DMARC.

- Publiez dans votre registre DNS des politiques qui définissent clairement les pratiques de votre organisation en matière d'authentification des e-mails et documentez les instructions à l'intention des serveurs de messagerie destinataires sur la manière d'appliquer ces politiques.

- Les outils d'analyse DMARC peuvent aider les organisations à comprendre les informations contenues dans les rapports DMARC.

- Des données et des informations supplémentaires par rapport à celles contenues dans les rapports DMARC aident les organisations à identifier les expéditeurs d’e-mails plus rapidement et avec plus de précision. Cela permet d'accélérer la mise en œuvre de l'authentification DMARC et de réduire le risque de blocage d'e-mails légitimes.

- Les consultants en services professionnels ayant une expertise DMARC peuvent aider les organisations à mettre en œuvre DMARC. Ils aident à identifier tous les expéditeurs légitimes, à résoudre les problèmes d'authentification et même à travailler avec les fournisseurs de services de messagerie pour s'assurer qu'ils s'authentifient correctement.

- Les entreprises peuvent créer un enregistrement DMARC en quelques minutes et commencer à gagner en visibilité grâce aux rapports DMARC en appliquant une politique DMARC de “néant”.

- En identifiant correctement tous les expéditeurs légitimes, y compris les fournisseurs de services de messagerie tiers, et en résolvant tous les problèmes d'authentification, les entreprises devraient atteindre un niveau de confiance élevé avant d'appliquer une politique DMARC de “rejet”.

La mise en œuvre de DMARC peut être compliquée, mais il s'agit d'un protocole essentiel pour sécuriser les canaux de messagerie de votre organisation et limiter les activités frauduleuses.

Comment créer un enregistrement DMARC en 4 étapes

La mise en œuvre de DMARC est une solution puissante pour protéger vos e-mails contre les imposteurs et les activités frauduleuses. La création d'un enregistrement DMARC est la première étape de la protection de votre organisation, de vos clients et de la réputation de votre marque contre la fraude par e-mail.

Vous pouvez utiliser l'assistant de création DMARC de Proofpoint pour créer un enregistrement DMARC pour votre organisation ou suivre les étapes ci-dessous pour commencer.

- Les enregistrements DMARC sont hébergés sur vos serveurs DNS en tant qu'entrées TXT. Chaque hébergeur fournit un accès DNS à ses clients. Vous pouvez donc ajouter cette entrée TXT depuis le bureau d'enregistrement où le domaine a été enregistré ou dans un tableau de bord fourni par l'hébergeur du site Web. Les étapes de la création d'un enregistrement DMARC sont différentes selon le registrar ou l’hébergeur, mais la création de l'enregistrement est la même pour chaque domaine. Après vous être authentifié auprès de votre hébergeur ou de votre registrar, créez une entrée DNS en suivant les étapes suivantes :

- Créez un enregistrement TXT. Après avoir lancé le processus de création, vous devez saisir un nom et une valeur pour l'enregistrement.

- Nommez votre enregistrement _dmarc. Dans certaines configurations d’hébergeur, le nom de domaine est automatiquement ajouté au nom. S'il n'est pas ajouté automatiquement, nommez l'enregistrement _dmarc.votredomaine.com.

- Saisissez la valeur de votre enregistrement. Voici un exemple de valeur pour DMARC :

v=DMARC1 ; p=none ; rua=mailto:youraddress@yourdomain.com

Les trois valeurs de l'entrée sont importantes pour la direction lorsque les utilisateurs envoient des e-mails à votre domaine. La première valeur “v” est nécessaire et définit la version. Cette valeur sera la même pour tous les enregistrements. La deuxième valeur “p” détermine ce qui se passe lorsque l'email réussit ou échoue. Dans cet exemple, la valeur est fixée à “none”, ce qui indique que rien ne se passera.

Cette valeur est recommandée dans un premier temps pour s'assurer que DMARC fonctionne correctement avant de mettre les messages en quarantaine. Après avoir vérifié que DMARC fonctionne correctement, la valeur “p” peut être modifiée pour mettre en quarantaine ou rejeter. Il est recommandé de mettre les messages en quarantaine afin d'éviter les faux positifs. Le message sera mis de côté jusqu'à ce que vous l'examiniez. L'option “reject” (rejet) permet de supprimer purement et simplement les enregistrements qui ne satisfont pas aux règles DMARC.

À moins que vous ne soyez sûr que les messages passeront, n'utilisez l'option de rejet que si vous êtes certain qu'aucun message important ne sera rejeté par vos paramètres DMARC.

DMARC vs DKIM : quelle est la différence entre les deux ?

DMARC et DKIM (DomainKeys Identified Mail) sont des protocoles d'authentification d’e-mail qui aident les organisations à lutter contre les attaques de compromission et d'usurpation d'identité.

Cependant, DMARC est plus robuste dans la mise en œuvre des politiques et l'utilisation des mécanismes de rapport. Bien que les deux protocoles utilisent la cryptographie à clé publique, DMARC et DKIM utilisent chacun des méthodes différentes pour valider le flux d’e-mails.

DKIM est uniquement une méthode d'authentification, tandis que DMARC génère des rapports globaux qui permettent d'optimiser la stratégie d’email d'une organisation.

DMARC aligne les mécanismes SPF et DKIM pour fournir des rapports sur les activités réalisées dans le cadre de ces deux politiques. Cela permet aux propriétaires de domaines de publier dans leurs enregistrements DNS des politiques spécifiant comment vérifier le champ “from :” présenté aux utilisateurs finaux et comment le destinataire doit traiter les échecs.

En d'autres termes, l'objectif de DKIM est de vérifier si un e-mail est légitime, tandis que DMARC va plus loin en suggérant ce qu'il convient de faire avec les e-mails non légitimes.

Pourquoi utiliser DMARC pour les e-mails ?

DMARC est un élément fondamental de la stratégie de sécurité de la messagerie électronique d'une organisation, car il permet aux destinataires de messages électroniques utilisant le domaine authentifié de croire que les messages proviennent du propriétaire du domaine et non d'un imposteur.

Les organisations utilisent DMARC dans les buts suivants :

- Sécurité : DMARC aide à empêcher les escroqueries par phishing d'infiltrer le réseau d'une organisation, ce qui peut compromettre sa sécurité.

- Visibilité : Les administrateurs peuvent surveiller les e-mails envoyés à partir de votre domaine pour s'assurer qu'ils sont correctement authentifiés à l'aide de SPF et/ou DKIM.

- Protection de la marque : DMARC peut bloquer les messages usurpés susceptibles de nuire à la réputation de votre marque.

DMARC permet également aux propriétaires de domaines de spécifier leurs propres pratiques d'authentification et de déterminer les actions à entreprendre lorsqu'un e-mail ne répond pas aux critères d'authentification.

En s'appuyant sur le courrier électronique conforme à DMARC, les organisations peuvent protéger leur(s) domaine(s) contre toute utilisation non autorisée en luttant contre les menaces quotidiennes liées à la sécurité des e-mails.

Comment Proofpoint peut aider

Proofpoint propose des services et des ressources pour aider les organisations à mettre en œuvre et à maintenir les enregistrements DMARC. Voici quelques exemples de l'aide que Proofpoint peut apporter dans le cadre de DMARC :

- Le DMARC check vérifié de Proofpoint identifie les propriétaires de domaines qui ont correctement mis en œuvre et maintenu avec succès l'infrastructure DMARC de leurs domaines.

- Création d’un enregistrement DMARC pour votre organisation avec l'aide de Proofpoint. Il s'agit de la première étape de l'utilisation de DMARC pour mieux authentifier et protéger votre courrier électronique et ses utilisateurs.

- Utilisation de la documentation de Proofpoint sur la manière de mettre en œuvre efficacement DMARC. Suivez cette fiche technique DMARC (en anglais) et les étapes simples qu'elle contient.

Proofpoint souligne l'importance de DMARC dans la protection contre les attaques basées sur le courrier électronique, telles que le phishing et la compromission d’e-mails d’entreprise (BEC). En mettant en œuvre DMARC, les organisations peuvent avoir une visibilité sur les personnes qui envoient des e-mails en leur nom et distinguer les expéditeurs légitimes des expéditeurs malveillants.