Sommaire

Alors que les menaces de cybersécurité ne cessent d’évoluer, les enregistreurs de frappe restent l’un des outils les plus persistants et les plus dangereux de l’arsenal des pirates. Ces programmes furtifs opèrent silencieusement en arrière-plan, capturant chaque frappe de l’utilisateur, qu’il s’agisse d’identifiants de connexion, d’informations personnelles ou de communications professionnelles confidentielles.

Dans le paysage actuel des menaces centré sur l’humain, les enregistreurs de frappe constituent une attaque directe contre le maillon le plus vulnérable de toute chaîne de sécurité : vos collaborateurs. En ciblant le simple fait de taper au clavier, ces outils malveillants peuvent récolter des mots de passe, des données financières et des informations d’entreprise sensibles. Les enregistreurs de frappe facilitent plus que jamais le vol d’identifiants pour les cybercriminels, qui savent que compromettre le comportement humain est souvent plus efficace que de contourner les défenses techniques.

La formation à la cybersécurité commence ici

Votre évaluation gratuite fonctionne comme suit :

- Prenez rendez-vous avec nos experts en cybersécurité afin qu'ils évaluent votre environnement et déterminent votre exposition aux menaces.

- Sous 24 heures et avec une configuration minimale, nous déployons nos solutions pour une durée de 30 jours.

- Découvrez nos technologies en action !

- Recevez un rapport mettant en évidence les vulnérabilités de votre dispositif de sécurité afin que vous puissiez prendre des mesures immédiates pour contrer les attaques de cybersécurité.

Remplissez ce formulaire pour demander un entretien avec nos experts en cybersécurité.

Un représentant de Proofpoint vous contactera sous peu.

Qu’est-ce qu’un keylogger ou enregistreur de frappe ? Définition

Un enregistreur de frappe est un type de logiciel ou de matériel qui enregistre secrètement chaque frappe effectuée par un utilisateur sur son ordinateur, son appareil mobile ou son clavier. Ces programmes s’exécutent de manière invisible en arrière-plan, capturant tout, des mots de passe et numéros de carte bancaire aux emails et messages instantanés, à l’insu de l’utilisateur.

Les keyloggers peuvent servir à des fins légitimes ou malveillantes, selon qui les déploie et dans quel but. Les entreprises utilisent parfois des keyloggers pour surveiller leurs employés, les parents peuvent les installer pour suivre les activités en ligne de leurs enfants, et les forces de l’ordre peuvent y avoir recours lors d’enquêtes. Cependant, la grande majorité des incidents liés aux keyloggers impliquent des cybercriminels qui utilisent ces outils pour voler des informations sensibles à des victimes qui ne se doutent de rien.

Lorsqu’ils sont utilisés à des fins malveillantes, les enregistreurs de frappe constituent l’une des menaces les plus directes pour la sécurité des particuliers et des entreprises. Ils contournent de nombreuses mesures de sécurité traditionnelles en capturant les informations à la source, dès qu’une personne les saisit. Cela les rend particulièrement dangereux pour la collecte d’identifiants de connexion, d’informations financières et de données commerciales confidentielles. Contrairement à d’autres malwares qui peuvent cibler des fichiers ou des systèmes spécifiques, les enregistreurs de frappe se concentrent sur le comportement humain, faisant de chaque employé un point d’entrée potentiel pour les violations de données et les compromissions de comptes.

Types de keyloggers

Anticiper les différentes méthodes utilisées par les keyloggers aide les organisations à identifier les menaces potentielles et à mettre en place des mesures de défense adaptées. Ces outils malveillants peuvent être classés en grandes catégories en fonction de leur mode de fonctionnement et de l’endroit où ils sont déployés dans votre environnement informatique.

Enregistreurs de frappe logiciels

Les enregistreurs de frappe logiciels sont le type le plus courant rencontré dans les cyberattaques actuelles. Ces programmes sont installés directement sur un ordinateur cible, souvent associés à d’autres malwares ou déguisés en logiciels légitimes. Ils peuvent être diffusés par le biais d’emails de phishing, de téléchargements malveillants, de sites web infectés ou de clés USB compromises. Cela rend ces méthodes relativement faciles à déployer pour les attaquants, sans nécessiter d’accès physique au système cible.

Enregistreurs de frappe matériels

Les enregistreurs de frappe matériels sont des dispositifs physiques qui se connectent entre un clavier et un ordinateur, souvent déguisés en connecteurs de clavier ordinaires ou en adaptateurs USB. Bien qu’ils nécessitent un accès physique pour être installés, ils offrent aux attaquants des avantages significatifs en capturant les frappes dès le démarrage de l’ordinateur, y compris les mots de passe du BIOS et les clés de chiffrement du disque. Ces dispositifs stockent les données capturées dans une mémoire interne que les attaquants doivent récupérer physiquement, ce qui les rend moins courants dans les cyberattaques à distance mais potentiellement plus dangereux dans les scénarios de menaces internes.

Les enregistreurs de frappe basés sur le navigateur

Les enregistreurs de frappe basés sur le navigateur constituent un problème de plus en plus grave à mesure que notre travail se déplace vers Internet. Ces programmes rusés ciblent spécifiquement votre navigateur Web et vos activités en ligne. Certains utilisent du code JavaScript injecté dans des sites Web compromis pour capturer tout ce que vous tapez lors de votre visite. D’autres se concentrent sur le « form-grabbing », c’est-à-dire le vol de tout ce que vous saisissez dans des formulaires Web, comme les pages de connexion ou les portails de paiement. Ce qui les rend particulièrement dangereux, c’est leur capacité à capturer les identifiants de connexion de multiples services en ligne tout en passant totalement inaperçus, souvent sans laisser la moindre trace sur votre disque dur.

Autres types spécialisés

Les organisations doivent également être conscientes de l’existence de variantes de keyloggers plus sophistiquées qui présentent des risques accrus. Les keyloggers au niveau du noyau opèrent au niveau le plus profond d’un système d’exploitation, ce qui leur confère un accès de niveau administratif et les rend extrêmement difficiles à détecter avec des outils de sécurité standard. Ces menaces avancées nécessitent souvent des solutions de sécurité spécialisées et peuvent intercepter les frappes avant même qu’elles ne soient traitées par une application.

Parmi les autres types spécialisés, on trouve les enregistreurs de frappe par injection en mémoire, qui modifient les tables de mémoire du navigateur, et les enregistreurs de frappe basés sur des API, qui s’accrochent aux fonctions système. Cependant, ceux-ci restent principalement une préoccupation pour les cibles de grande valeur et les scénarios de menaces persistantes avancées.

Comment fonctionnent les keyloggers ou enregistreurs de frappe ?

L’objectif principal d’un enregistreur de frappe est de capturer discrètement les frappes d’un utilisateur ciblé lorsqu’il tape sur son appareil. L’installation d’un enregistreur de frappe peut être intentionnelle à des fins professionnelles, ou un utilisateur peut l’installer après avoir été piégé par un pirate malveillant. Les pirates disposent de plusieurs modes d’infection, notamment le phishing, les installations « drive-by », les navigateurs vulnérables ou l’ajout de contenu malveillant à un programme d’installation en apparence inoffensif.

Un keylogger véritablement furtif s’exécute en tant que processus d’arrière-plan sans laisser aucun indice susceptible de le trahir. Par exemple, une installation sous Windows peut être effectuée sans aucune intervention de la part du propriétaire de l’ordinateur et enregistrer immédiatement les frappes au clavier sans dégradation notable des performances de l’appareil. Les utilisateurs ciblés qui examinent les processus en cours d’exécution doivent identifier le processus malveillant en arrière-plan, mais de nombreux utilisateurs ne sont pas en mesure de faire la différence entre les exécutables Windows nécessaires et le contenu malveillant.

Les bons enregistreurs de frappe organisent les frappes de manière à permettre à un pirate d’identifier les identifiants associés à des comptes spécifiques. Par exemple, un utilisateur ciblé saisit l’adresse du site web de sa banque dans la fenêtre d’un navigateur, puis entre ses identifiants sur ce site. Le keylogger capture toutes ces frappes dans un fichier stocké sur l’appareil local ou directement dans le cloud. Pour éviter de perdre des informations en cas de coupure de connexion Internet, un keylogger enregistre généralement les frappes dans un dossier caché et transfère le contenu vers un serveur contrôlé par l’attaquant dès qu’une connexion Internet est disponible.

L’organisation des fichiers journaux par application permet à un attaquant d’identifier rapidement et de relier les identifiants volés à des emplacements de comptes tels que des sites Web, des applications locales ou des services réseau locaux. Certains chevaux de Troie intègrent des enregistreurs de frappe mais offrent également un contrôle à distance à l’attaquant, rendant ainsi le transfert des fichiers journaux inutile. L’attaquant peut alors accéder à distance au système et récupérer les fichiers journaux depuis l’appareil local.

Les programmes de keylogger sont souvent utilisés pour la surveillance parentale sur l’appareil d’un mineur. Par exemple, si un mineur utilise des messageries instantanées pour discuter avec ses amis en ligne, les parents peuvent souhaiter surveiller ces conversations. Le keylogger fonctionne de la même manière qu’un keylogger malveillant, mais son utilisation vise à protéger l’enfant plutôt qu’à servir des fins malveillantes.

Parmi les autres fonctionnalités standard d’un keylogger, on peut citer :

- L’envoi régulier par email des dernières frappes à un pirate. Cette méthode d’envoi des frappes à un pirate est plus facilement détectable lorsque le compte de messagerie de l’utilisateur ciblé est utilisé, laissant une trace dans la boîte « Envoyés » qui renvoie à l’adresse email du pirate.

- La transmission sans fil des données volées à l’aide de la technologie Wi-Fi ou du forfait de données de l’appareil, s’il est disponible.

- Dans certains cas, les enregistreurs de frappe incluent des applications malveillantes permettant le contrôle à distance des appareils locaux.

- Copie du contenu du presse-papiers pour détecter les mots de passe enregistrés lorsque les utilisateurs copient-collent un mot de passe dans une fenêtre. Par exemple, le vol du contenu du presse-papiers pourrait permettre à un pirate d’accéder aux clés associées au portefeuille de cryptomonnaie d’un utilisateur.

- Captures d’écran des fenêtres du bureau. Grâce à cette fonctionnalité, un pirate peut récupérer des informations lorsque l’utilisateur a configuré la saisie automatique dans son navigateur. Par exemple, un utilisateur peut avoir un cookie enregistré qui mémorise le nom de compte d’un site web financier. L’utilisateur saisit le mot de passe sur le site web, mais seul le mot de passe est capturé, et non le nom d’utilisateur. Grâce aux captures d’écran, le pirate dispose du nom d’utilisateur saisi automatiquement dans l’image, et le mot de passe est ensuite enregistré par un enregistreur de frappe.

- Suivi de l’activité pour capturer les clics de souris et les actions sur l’appareil. En suivant les clics de souris, le pirate peut déterminer les fichiers et dossiers couramment ouverts. Cela pourrait permettre à un pirate distant d’identifier les fichiers importants contenant des informations sensibles.

Cas d’utilisation des keyloggers : malveillants et légitimes

La distinction entre l’utilisation légitime et malveillante des enregistreurs de frappe repose souvent sur le consentement, la propriété et l’intention. Si la technologie sous-jacente reste la même, le contexte et l’objectif du déploiement déterminent si les enregistreurs de frappe constituent des outils de sécurité précieux ou des cyberarmes dangereuses.

Utilisations légitimes

- Surveillance en entreprise : les organisations suivent la productivité des employés et garantissent la conformité en matière de sécurité sur les appareils de l’entreprise, avec notification appropriée

- Contrôle parental : les parents surveillent les activités en ligne de leurs enfants afin de les protéger contre le cyberharcèlement et les contenus inappropriés

- Tests de sécurité : les hackers éthiques et les développeurs utilisent des enregistreurs de frappe lors de tests d’intrusion et de recherches sur l’ergonomie, avec le consentement des utilisateurs

Utilisations malveillantes

- Espionnage : les cybercriminels ciblent les secrets commerciaux, les données d’entreprise confidentielles et les renseignements gouvernementaux

- Fraude financière : les attaquants volent des identifiants bancaires, des numéros de carte de crédit et des informations personnelles à des fins d’usurpation d’identité

- Collecte d’identifiants : les pirates informatiques capturent des informations de connexion pour contourner les mesures de sécurité et obtenir un accès plus approfondi au réseau

La différence fondamentale entre l’utilisation légitime et malveillante d’un enregistreur de frappe réside dans la transparence, le consentement et l’autorité légale. Les applications légitimes protègent les organisations et les familles grâce à une surveillance autorisée, tandis que les utilisations malveillantes enfreignent les lois sur la protection de la vie privée et causent des dommages financiers et réputationnels importants aux victimes.

Signes d’une infection par un keylogger

Il peut être difficile de détecter les infections par keylogger, car ces programmes sont conçus pour fonctionner discrètement en arrière-plan. Cependant, plusieurs signes avant-coureurs peuvent indiquer que votre système a été compromis par un malware de capture de frappe. Voici quelques-uns des principaux signes à surveiller :

- Ralentissement des performances de l’appareil : les keyloggers consomment des ressources système pour capturer et traiter les données de frappe, ce qui peut entraîner un ralentissement notable des performances de l’ordinateur. Les utilisateurs peuvent constater des temps de démarrage plus longs, des réponses retardées des applications ou une lenteur générale du système qui n’existait pas auparavant.

- Comportement inattendu du texte ou fautes de frappe : certains keyloggers peuvent perturber les fonctions de saisie normales, provoquant un comportement inhabituel de la correction automatique, des caractères répétés ou un texte qui ne s’affiche pas comme prévu. Les utilisateurs peuvent remarquer que leur saisie semble « décalée » ou que certaines touches semblent s’enregistrer différemment de d’habitude.

- Alertes antivirus/EDR : les logiciels de sécurité modernes peuvent détecter de nombreuses variantes de keyloggers grâce à la détection basée sur les signatures et à l’analyse comportementale. Soyez attentif à toute alerte de sécurité concernant des processus suspects, des modifications non autorisées du système ou des connexions réseau bloquées provenant d’applications inconnues.

- Activité réseau intense provenant de sources inconnues : les enregistreurs de frappe doivent transmettre les données capturées aux pirates, ce qui peut générer des schémas de trafic réseau inhabituels. Surveillez les transferts de données inattendus, les connexions à des adresses IP inconnues ou toute activité réseau lorsque vous n’utilisez pas activement d’applications Internet.

- Fenêtres contextuelles inhabituelles ou comportement anormal du navigateur : les enregistreurs de frappe intégrés au navigateur peuvent provoquer l’apparition de fenêtres contextuelles inattendues, des redirections vers des sites Web inconnus ou des modifications des paramètres du navigateur sans le consentement de l’utilisateur. L’apparition de nouvelles barres d’outils, la modification des moteurs de recherche ou des changements de page d’accueil peuvent indiquer l’installation d’un malware.

- Augmentation de l’utilisation du processeur ou de la consommation des ressources système : vérifiez dans votre gestionnaire de tâches si des processus consomment des ressources CPU ou mémoire anormalement élevées, en particulier des programmes que vous ne reconnaissez pas. Les enregistreurs de frappe fonctionnant en continu en arrière-plan peuvent entraîner une augmentation soutenue de l’utilisation des ressources système.

- Fichiers suspects ou processus inconnus : recherchez des fichiers inconnus dans les répertoires système, les dossiers temporaires ou les programmes de démarrage que vous n’avez pas installés. Des processus inconnus s’exécutant avec des privilèges d’administrateur ou des processus qui redémarrent automatiquement après avoir été arrêtés peuvent indiquer la présence d’un enregistreur de frappe.

Si vous remarquez plusieurs signes avant-coureurs simultanés, il est essentiel d’effectuer des analyses de sécurité complètes et d’envisager de faire appel à une assistance informatique professionnelle pour enquêter sur d’éventuelles infections par des enregistreurs de frappe.

Comment détecter un keylogger

Les auteurs de malwares intègrent des fonctionnalités de dissimulation dans leurs programmes pour éviter d’être détectés, mais les utilisateurs disposent de plusieurs outils pour les aider à repérer un enregistreur de frappe installé. Les bons logiciels anti-malware détectent les enregistreurs de frappe et empêchent leur installation. Cependant, les créateurs de malware modifient constamment la charge utile et les stratégies intégrées à leurs programmes pour échapper aux systèmes de défense des appareils. Il reste difficile pour les logiciels anti-malware de détecter les menaces « zero-day », c’est-à-dire les malwares qui n’ont encore jamais été observés dans la nature.

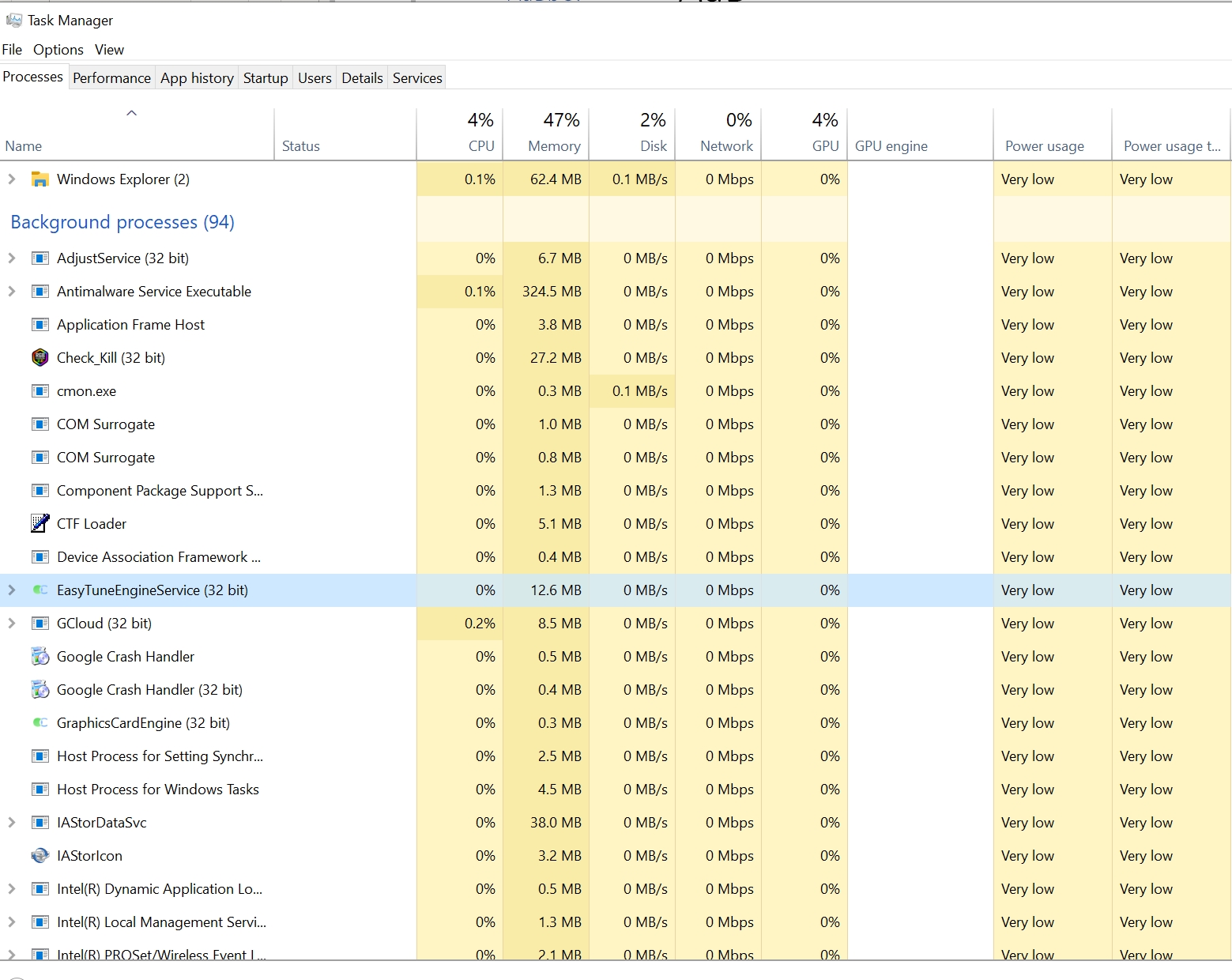

Si vous soupçonnez qu’un keylogger est en cours d’exécution sur votre ordinateur, la première étape consiste à passer en revue la liste des processus en cours d’exécution sur la machine. Sur les ordinateurs Windows, ces processus sont affichés dans le Gestionnaire des tâches.

Sur la capture d’écran ci-dessus, 94 processus d’arrière-plan sont en cours d’exécution. Un enregistreur de frappe figurerait dans cette liste, mais comme vous pouvez le constater, il serait difficile de distinguer un programme légitime d’un malware.

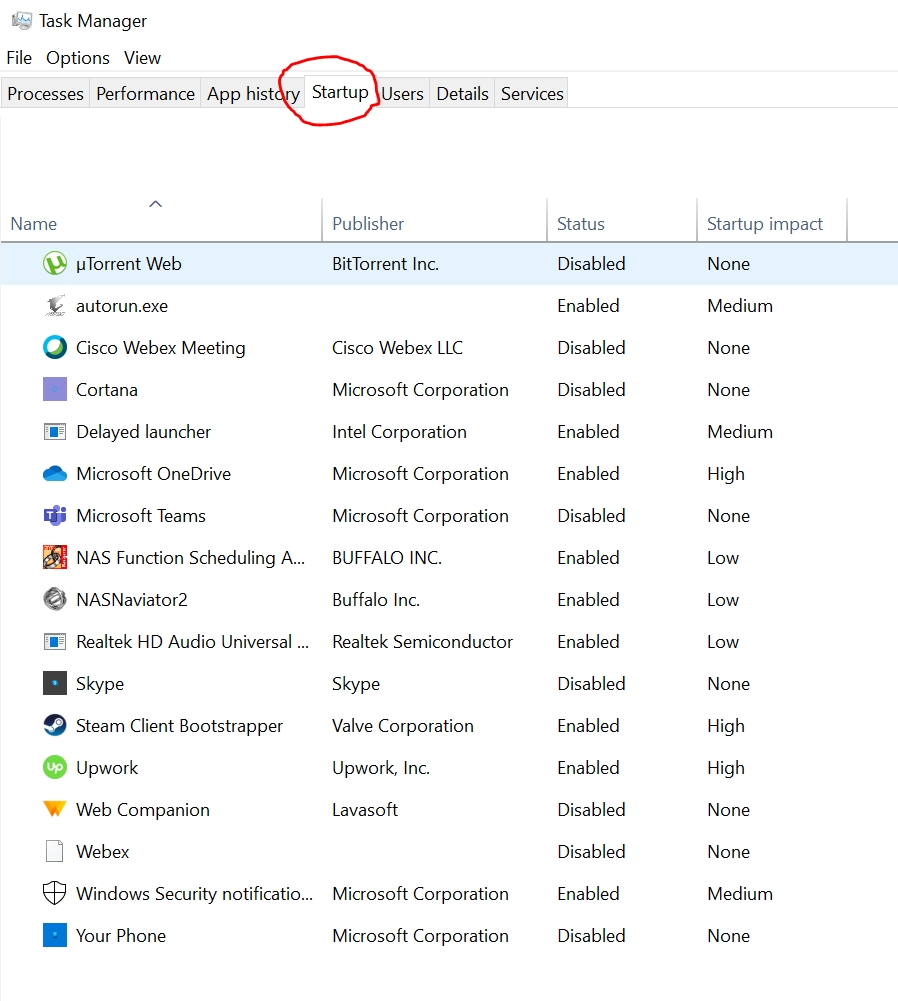

Pour qu’un enregistreur de frappe s’exécute après un redémarrage, le service doit être configuré dans Windows pour se charger automatiquement. Cliquez sur l’onglet « Startup » dans le Gestionnaire des tâches pour afficher la liste des exécutables qui s’exécutent après un redémarrage.

Parcourez la liste des fichiers exécutables de démarrage pour voir si le Gestionnaire des tâches affiche des programmes suspects. Vous pouvez désactiver un programme de démarrage depuis cet onglet, mais cela ne supprime pas complètement le malware de votre ordinateur. Le fichier exécutable existe toujours, et les développeurs de malwares prévoient dans leur code que l’application soit désactivée, puis la relancent.

La meilleure façon de détecter les enregistreurs de frappe est d’utiliser des applications anti-malware conçues pour mettre en quarantaine et supprimer les malwares. Il est préférable que le programme anti-malware détecte le code malveillant avant qu’il ne se charge en mémoire, mais des faux négatifs sont possibles si le malware parvient à échapper à la détection. Évitez les faux négatifs en mettant régulièrement à jour votre logiciel anti-malware. Un logiciel anti-malware à jour détectera les dernières attaques, y compris les enregistreurs de frappe. N’installez pas de logiciels qui ne sont pas distribués par le fournisseur officiel, et n’exécutez jamais de fichiers exécutables joints à des emails. Si votre système d’exploitation comprend un pare-feu, les connexions sortantes peuvent être bloquées, mais ne comptez jamais sur les pare-feu d’application pour bloquer complètement les enregistreurs de frappe ou tout autre malware.

Comment se prémunir contre les keyloggers malveillants

Pour prévenir les infections par des enregistreurs de frappe, il faut mettre en place une stratégie de sécurité globale qui tienne compte à la fois des failles techniques et des comportements humains. L’approche la plus efficace consiste à combiner plusieurs niveaux de défense afin de créer des barrières à chaque point d’entrée potentiel.

Protection des emails et défense contre le phishing

L’email reste le principal vecteur de diffusion des malwares de type keylogger, ce qui rend indispensable une sécurité robuste des emails pour la prévention. Déployez des solutions avancées de filtrage des emails capables de détecter et de bloquer les pièces jointes malveillantes, les liens suspects et les tentatives de phishing avant qu’ils n’atteignent les boîtes de réception des utilisateurs. Les plateformes modernes de sécurité des emails utilisent l’apprentissage automatique et les renseignements sur les menaces pour identifier les pièces jointes contenant des keyloggers dissimulées sous l’apparence de fichiers légitimes.

- Mettez en place un filtrage avancé des emails avec détection des menaces en temps réel et analyse des pièces jointes

- Bloquez les domaines et URL suspects qui hébergent couramment des téléchargements de keyloggers

- Utilisez des protocoles d’authentification des emails tels que SPF, DKIM et DMARC pour prévenir les attaques par usurpation d’identité

Mises à jour des systèmes d’exploitation et des logiciels

Maintenir à jour les systèmes d’exploitation et les applications constitue l’un des moyens de défense les plus efficaces contre les infections par des enregistreurs de frappe. Les mises à jour logicielles comprennent souvent des correctifs de sécurité qui corrigent les vulnérabilités exploitées par les enregistreurs de frappe pour accéder au système. Mettez en place des politiques de mise à jour automatisées afin d’assurer une protection cohérente sur tous les appareils.

- Activez les mises à jour automatiques pour les systèmes d’exploitation, les navigateurs et les applications critiques

- Donnez la priorité aux correctifs de sécurité et déployez-les dès que les tests du fournisseur sont terminés

- Tenez à jour un inventaire des logiciels pour identifier les applications nécessitant des mises à jour au sein de l’organisation

- Testez les mises à jour dans des environnements de préproduction avant de les déployer sur les systèmes de production

Contrôle des applications et outils EDR

Les solutions de détection et de réponse des terminaux (EDR) offrent une surveillance en temps réel et une analyse comportementale permettant de détecter l’activité des enregistreurs de frappe avant qu’elle ne cause des dommages. Ces outils surveillent les raccordements API suspects, les installations non autorisées de pilotes et les comportements d’entrée anormaux qui indiquent la présence d’un enregistreur de frappe. Déployez des plateformes EDR dotées d’une visibilité au niveau du noyau et de capacités d’inspection de la mémoire pour une protection complète.

- Déployez des solutions EDR dotées d’algorithmes de détection spécifiques aux enregistreurs de frappe et d’une surveillance comportementale

- Mettez en place une liste blanche d’applications pour empêcher l’installation de logiciels non autorisés

- Utilisez des plateformes de protection des terminaux combinant antivirus, anti-malware et analyse comportementale

- Activez les flux de renseignements sur les menaces en temps réel pour rester à jour face aux nouvelles variantes d’enregistreurs de frappe

Formation des employés pour éviter les liens et téléchargements malveillants

L’erreur humaine reste le maillon faible dans la prévention contre les enregistreurs de frappe, ce qui rend indispensable une formation complète à la sensibilisation à la sécurité. Des simulations régulières de phishing et des programmes de formation aident les employés à reconnaître et à éviter les techniques d’ingénierie sociale utilisées pour diffuser des malwares de type enregistreur de frappe. La formation doit porter sur l’identification des emails suspects, la compréhension des pratiques de téléchargement sécurisées et la reconnaissance des techniques d’urgence utilisées dans les attaques de phishing.

- Organisez régulièrement des simulations de phishing incluant des attaques de type keylogger et des pièces jointes malveillantes

- Proposez des modules de formation interactifs et une formation continue sur la reconnaissance des emails suspects et des tentatives d’ingénierie sociale

- Mettez en place des procédures de signalement claires permettant aux employés de signaler les tentatives de phishing suspectes

Pratiques de sécurisation des terminaux

La mise en œuvre de contrôles de sécurité robustes au niveau des terminaux crée des barrières supplémentaires contre l’installation de keyloggers et l’exfiltration de données. Le blocage des ports USB empêche l’installation de keyloggers via des périphériques physiques tout en bloquant le vol de données via des périphériques de stockage non autorisés. Combinez ces contrôles avec des restrictions de privilèges pour limiter l’impact potentiel d’infections réussies par keylogger.

- Bloquez les périphériques USB non autorisés à l’aide de politiques de contrôle des périphériques et de listes blanches d’identifiants matériels

- Mettez en place un accès avec le moins de privilèges possible pour limiter la portée d’une compromission potentielle par keylogger

- Utilisez la segmentation du réseau pour contenir les infections par keylogger et empêcher les mouvements latéraux.

Authentification forte et gestion des mots de passe

L’authentification multifactorielle réduit considérablement l’impact des attaques par keylogger en exigeant une vérification supplémentaire au-delà des mots de passe capturés. Les gestionnaires de mots de passe éliminent la nécessité de saisir manuellement des identifiants sensibles, supprimant ainsi la cible principale des attaques par keylogger. Déployez ces solutions à l’échelle de l’entreprise afin de créer plusieurs barrières contre le vol d’identifiants.

- Mettez en place l’authentification multifactorielle sur tous les systèmes, en particulier pour les comptes privilégiés

- Déployez des gestionnaires de mots de passe pour réduire la saisie manuelle des mots de passe et améliorer la sécurité des identifiants

- Utilisez l’authentification biométrique lorsque cela est possible pour éviter la saisie d’identifiants au clavier

- Mettez en place des politiques de mots de passe exigeant des mots de passe uniques et complexes pour les différents systèmes

La prévention : une approche multicouche centrée sur l’humain

Pour prévenir efficacement les keyloggers, il faut comprendre que la technologie seule ne suffit pas à contrer les menaces visant les personnes. Les organisations les plus performantes adoptent un modèle de sécurité centré sur l’humain qui combine des contrôles techniques avec une formation continue et des initiatives visant à modifier les comportements. Cette approche reconnaît que les employés sont à la fois la cible principale et la meilleure défense contre les attaques de keyloggers lorsqu’ils sont correctement équipés et formés.

En mettant en œuvre ces défenses multicouches, les organisations créent de multiples points de contrôle que les keyloggers doivent contourner pour réussir. Lorsqu’une couche échoue, les autres restent en place pour empêcher toute compromission. Cette approche globale garantit que même les campagnes de keyloggers sophistiquées se heurtent à des obstacles importants, protégeant ainsi à la fois les identifiants individuels et les données de l’organisation contre les menaces liées à l’enregistrement des frappes clavier.

Comment supprimer un keylogger

Les étapes à suivre pour supprimer un keylogger dépendent du malware installé. Les keyloggers complexes et bien conçus peuvent persister dans le système même après que vous pensiez les avoir supprimés. La meilleure façon de supprimer un keylogger est d’effectuer une analyse de votre système et de laisser l’application anti-malware s’en charger. La plupart des logiciels anti-malware vous permettent de mettre en quarantaine les applications suspectes au lieu de les supprimer automatiquement. Dans ce cas, les fichiers exécutables sont déplacés vers un répertoire de l’appareil où les utilisateurs peuvent les examiner avant de les supprimer définitivement.

Si vous pensez qu’un keylogger est installé sur votre appareil, la première étape consiste à vous déconnecter d’Internet afin qu’aucun pirate disposant d’un contrôle à distance sur la machine ne puisse plus se connecter. Cela empêche également le malware de communiquer avec un serveur contrôlé par le pirate et de télécharger les données volées vers un emplacement cloud tiers.

Un appareil infecté ne doit pas se trouver sur votre réseau privé, mais vous devez transférer un logiciel anti-malware vers l’appareil infecté. Si vous n’avez pas encore installé de logiciel anti-malware, vous devez le télécharger depuis Internet ou transférer les fichiers d’installation depuis un ordinateur du réseau vers l’appareil infecté. Vous pouvez également transférer des fichiers depuis un appareil mobile, tel qu’un smartphone ou une clé USB. Soyez prudent lorsque vous transférez des fichiers depuis un autre appareil, car les malwares peuvent parfois transférer des fichiers vers l’appareil connecté.

Après avoir installé le logiciel anti-malware, lancez une analyse sur l’ordinateur. Le programme anti-malware peut être configuré pour supprimer automatiquement les fichiers ou les mettre en quarantaine. Il doit également supprimer les fichiers binaires de la mémoire afin que le keylogger ne puisse plus enregistrer les frappes au clavier.

Comment Proofpoint peut vous aider

Les keyloggers restent l’une des menaces les plus persistantes et les plus dangereuses dans le paysage actuel de la cybersécurité, capturant en silence toutes sortes d’informations, des identifiants de connexion aux communications professionnelles confidentielles. Ces attaques aboutissent parce qu’elles ciblent le facteur humain : les frappes au clavier, les comportements et les interactions quotidiennes que les outils de sécurité traditionnels négligent souvent.

La plateforme de cybersécurité centrée sur l’humain de Proofpoint reconnaît que les personnes sont à la fois la cible principale et la ligne de défense la plus solide contre les attaques par keylogger et la compromission des identifiants. Notre approche intégrée combine une détection avancée des menaces basée sur l’IA avec l’analyse comportementale pour créer plusieurs couches de protection contre les menaces liées à l’enregistrement des frappes clavier.

Plutôt que de considérer les employés comme des vulnérabilités à contrôler, les solutions de Proofpoint permettent aux organisations de transformer leur personnel en défenseurs actifs grâce à des renseignements proactifs sur les menaces, une formation adaptative à la sécurité et une protection en temps réel couvrant les emails, les applications cloud et les plateformes de collaboration. Cette approche globale garantit que, même si les enregistreurs de frappe contournent les défenses traditionnelles, les organisations maintiennent une protection robuste grâce à des contrôles de sécurité multicouches et à des utilisateurs sensibilisés. Contactez Proofpoint pour en savoir plus.