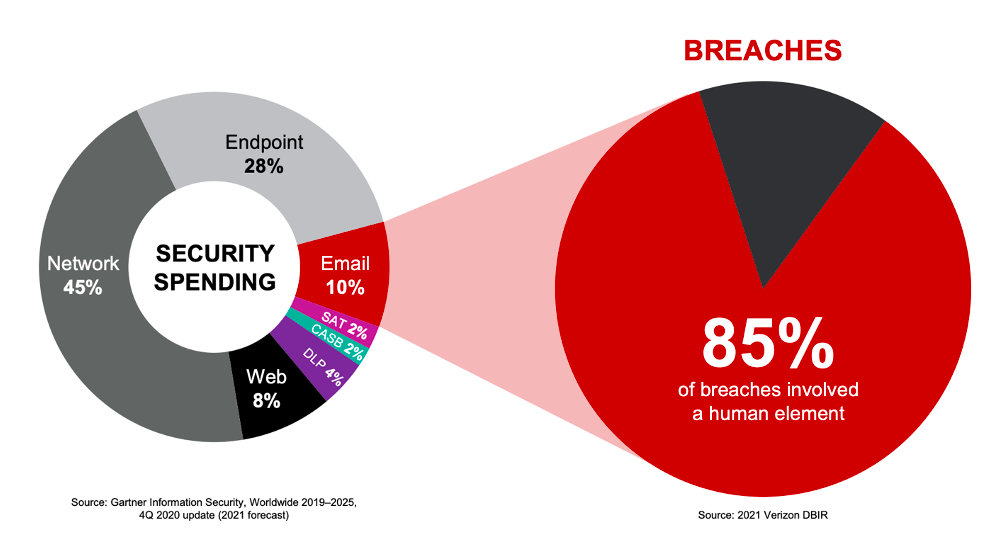

Le email di phishing sono in costante evoluzione e sfruttano le emozioni delle persone e approfittano dell’accresciuta paura e senso di incertezza generata dal COVID-19 per distribuire malware, rubare le credenziali d’accesso e commettere atti fraudolenti. Dall’inizio della pandemia, i criminali informatici hanno sottratto milioni di dollari alle aziende utilizzando diverse tattiche di phishing e altri strumenti di ingegneria sociale. Secondo l’ultimo report di Verizon sulle violazioni dei dati, l’85% delle violazioni dei dati implica un intervento umano, mentre il 61% deriva dalla divulgazione delle credenziali di accesso.

Negli ultimi anni, in particolare nel mondo aziendale, l’autenticazione degli utenti e delle loro comunicazioni è diventata sempre più difficile, in particolare nelle aziende. La rapida adozione del telelavoro ha trasformato gli utenti in nuovi obiettivi per i criminali informatici. L’Anti-Phishing Working Group segnala che solo nel 2020 il phishing è aumentato del 300%. L’anno scorso, l’83% degli intervistati per il “Report 2022 State of the Phish” ha affermato di aver subito un attacco di phishing, una percentuale superiore del 30% alla media globale e un aumento del 14% rispetto all’anno precedente.

Queste tendenze dimostrano che per essere efficace una strategia di prevenzione degli attacchi di phishing non deve limitarsi alla formazione degli utenti o al blocco delle minacce. È necessario adottare un approccio di protezione a più livelli.

Come integrare la prevenzione degli attacchi di phishing nella mia strategia di sicurezza informatica?

Figura 1. La spesa dedicata alla sicurezza, secondo Gartner, non rispecchia l’obiettivo delle violazioni e la loro origine. Le aziende dovrebbero investire di più in tecnologie di sicurezza incentrate sulle persone per ridurre i rischi e le conseguenze delle violazioni.

A fronte della costante evoluzione del panorama delle minacce, le aziende devono investire in difese a più livelli per bloccare le minacce che prendono di mira i dipendenti. È importante reindirizzare i budget per contrastare le minacce che pongono i rischi e le conseguenze più elevate alle aziende.

Quando si tratta di phishing, una sola minaccia può portare alla violazione di un account, a una grave violazione dei dati o a un attacco ransomware. Una soluzione di protezione dell’email efficace deve offrire una protezione a più livelli contro i messaggi dannosi tra cui rilevamento avanzato, visibilità fruibile, remediation automatica, autenticazione, prevenzione della perdita dei dati e controlli di sicurezza adattivi come l’isolamento del browser e la formazione sulla sicurezza. Questi controlli permettono ai team della sicurezza di proteggere gli utenti dalle minacce trasmesse via email.

Principali livelli di prevenzione del phishing

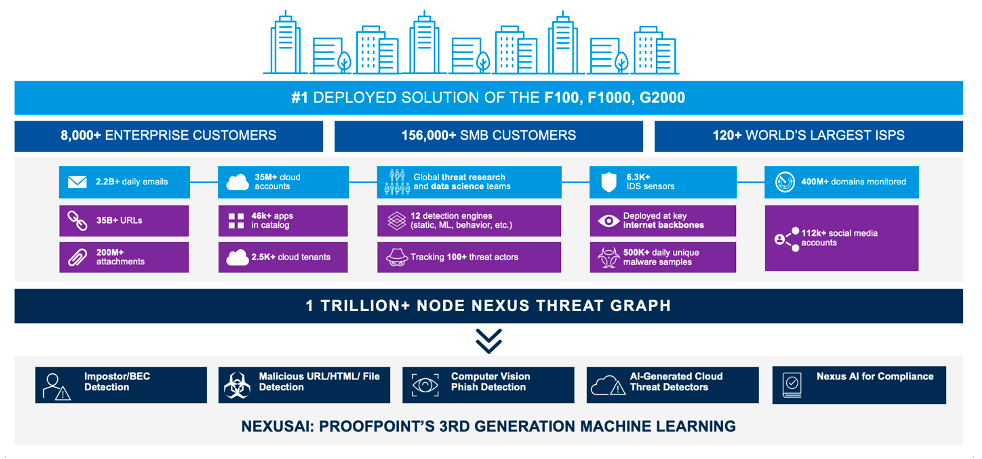

Figura 2. Una piattaforma dovrebbe avere un'ampia visibilità per garantire un veloce rilevamento e neutralizzazione delle minacce. Proofpoint Email Protection è la soluzione più adottata dalle aziende nelle classifiche Fortune 100, Fortune 1000 e Global 2000 e copre numerosi vettori delle minacce.

Sfruttando una soluzione di tipo piattaforma o un approccio a più livelli per proteggersi dagli attacchi di phishing, offre alla tua azienda una visibilità ineguagliata sulle minacce e sulle tecniche di attacco contro i tuoi dipendenti. Grazie a una threat intelligence relativa a email, cloud, reti, domini e social media, la piattaforma ha più possibilità di rilevare e neutralizzare gli attacchi di phishing attivati dagli utenti.

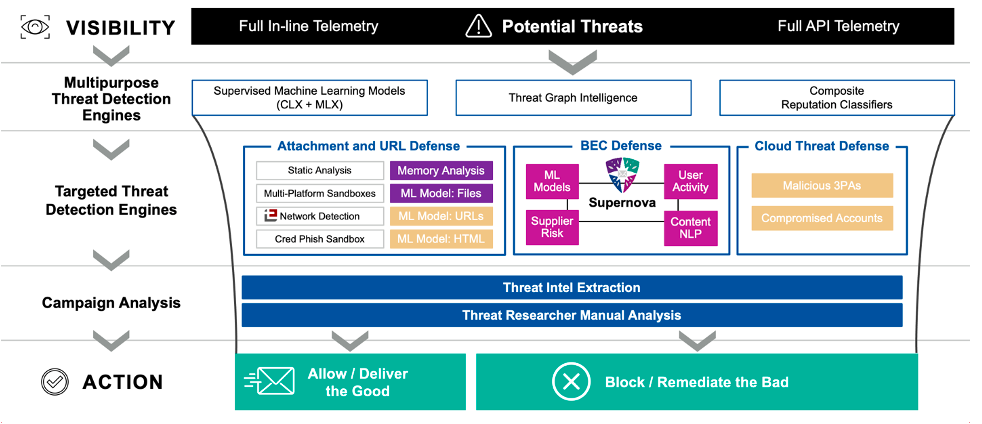

Figura 3. L’infrastruttura di rilevamento avanzato di Proofpoint permette di rilevare e neutralizzare un maggior numero di minacce, liberando i team della sicurezza dal peso dei falsi positivi. Secondo alcune misurazioni, l’efficacia del rilevamento è in media superiore al 99,999%, come meno di un falso positivo su quattro milioni di messaggi.

Le piattaforme di sicurezza avanzata devono includere funzionalità di rilevamento avanzato dei payload dannosi come gli URL e gli allegati così come i segnali di contenuto, comportamentali e dei fornitori sfruttano l’intelligenza artificiale e il machine learning. I nuovi attacchi di phishing, come la violazione dell’email aziendale (BEC, Business Email Compromise), possono spesso includere payload non dannosi, il che li rende più difficili da rilevare. Aziende come Proofpoint utilizzano tecnologie sofisticate per rilevare, catturare e analizzare miliardi di messaggi ogni giorno e impedire alle minacce di phishing di accedere alle caselle email dei tuoi dipendenti.

La velocità e l’automazione sono fondamentali in termini di ripristino delle attività. L’automazione della risposta agli incidenti dopo la consegna o dai messaggi segnalati dagli utenti permette di ridurre ulteriormente i rischi senza incrementare i costi operativi. Il processo di neutralizzazione degli incidenti di sicurezza legati all'email dovrebbe essere breve per non interrompere o sovraccaricare i team IT e distogliere le risorse da progetti più strategici.

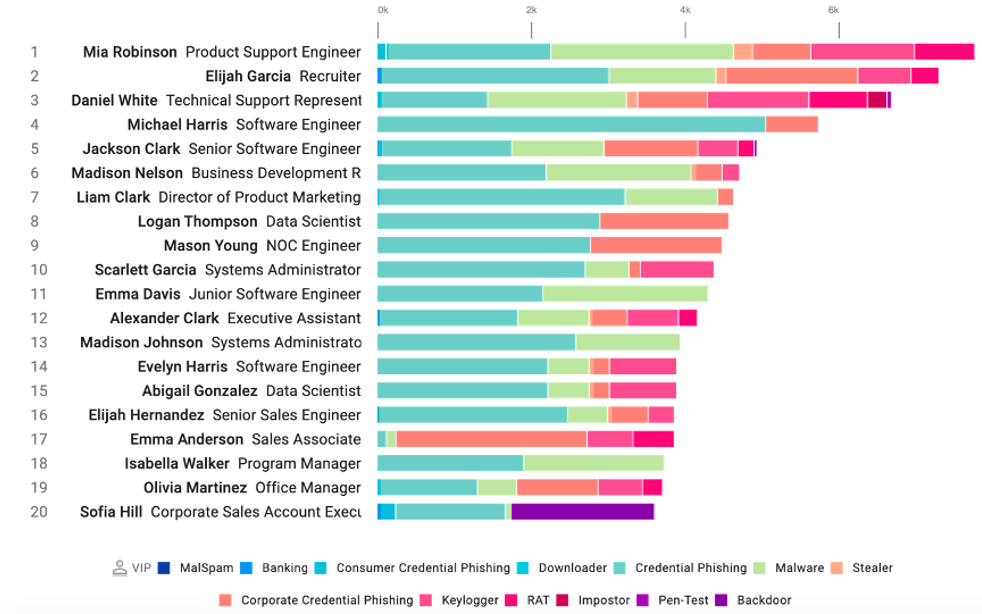

Figura 4. Una visibilità fruibile come per esempio sui VAP (Very Attacked People™ ovvero le persone più attaccate) aiuta le aziende a ridurre i rischi in modo più strategico grazie a controlli come l’isolamento del browser o la formazione di sensibilizzazione alla sicurezza informatica.

La funzionalità di rilevamento importante è la capacità di identificare i rischi per la sicurezza dell’email e chi, all’interno della tua azienda, è più vulnerabile a tali rischi. Ancor più importante, devi identificare quali utenti vengono presi di mira. I controlli di sicurezza adattivi come l’isolamento del browser possono rafforzare la protezione degli utenti ad alto rischio e permettere al tuo team IT di ridurre i rischi più rapidamente.

Le funzionalità integrate di isolamento del browser offrono il meglio dei due mondi alle aziende. Permettono agli utenti di navigare liberamente sul web o su URL sconosciuti, fornendo controlli di sicurezza efficaci per impedire l'esecuzione di contenuti dannosi sui loro dispositivi aziendali. L’isolamento permette anche ai team IT di controllare ulteriormente gli utenti applicando policy per la gestione di azioni potenzialmente pericolose piuttosto di definire policy di blocco o autorizzazione totale.

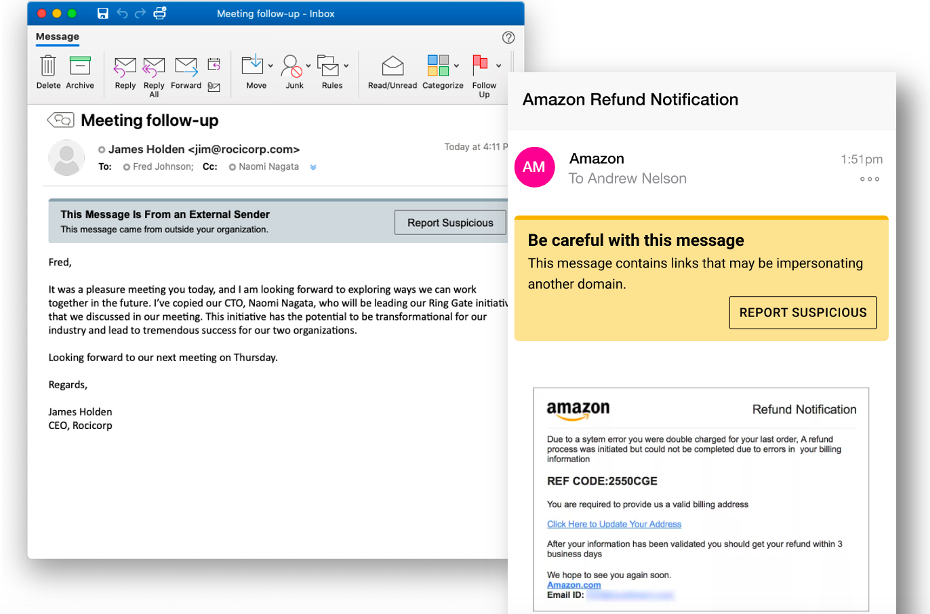

Figura 5. La visualizzazione di avvisi HTML in caso di email sospette con un tasto “Report Suspicious” permette agli utenti di identificare e segnalare i messaggi potenzialmente dannosi indipendentemente dal dispositivo o dall’applicazione utilizzata.

La formazione dei tuoi utenti sulle tecniche di phishing e social engineering più recenti ti aiuterà anche a ridurre i rischi e a creare una cultura della sicurezza informatica all'interno dell'azienda. Una formazione di sensibilizzazione alla sicurezza informatica e indicazioni contestuali all’interno delle email contribuiranno a ridurre le violazioni andate a buon fine.

L’identificazione dei dipendenti più colpiti in azienda e dei metodi per migliorare la protezione dei VAP è fondamentale, dal momento che il comportamento degli utenti non è prevedibile e gli attacchi di phishing possono colpire chiunque. Un programma di sensibilizzazione alla sicurezza efficace può ridurre fino al 90% il rischio di attacchi di phishing, di modificare i comportamenti garantendo la conformità e riducendo al minimo i tempi di inattività degli utenti. Quando insegni ai tuoi utenti a rilevare ed evitare le email di phishing, possono svolgere un ruolo attivo nella difesa della tua azienda.

La visualizzazione di avvisi in caso di email sospette aiuta a rafforzare i comportamenti positivi e permette agli utenti di segnalare le email sospette più facilmente rispondendo direttamente all’avviso stesso. Gli utenti possono essere avvisati nel caso il messaggio provenga da un mittente esterno, potenzialmente un impostore o un dominio di spoofing. La visualizzazione di avvisi in caso di email sospette aiuta a ridurre i rischi, abituando inoltre gli utenti a identificare le potenziali minacce.

L’utilizzo dei protocolli di autenticazione dell’email più adatti garantirà la protezione dei tuoi clienti, dei tuoi dipendenti e del tuo fatturato dalle frodi via email. Semplificando l’autenticazione DMARC, puoi bloccare le frodi via email e proteggere i tuoi domini di fiducia. Puoi ottenere informazioni sui rischi di frode posti dai tuoi fornitori, tra cui minacce fraudolente, phishing, malware e spam.

Proofpoint Email Data Loss Prevention (DLP) aiuta anche a limitare il rischio di una violazione dei dati tramite l’email ed evita che le tue informazioni riservate fuoriescano dall’azienda tramite l’email. Classifica con precisione le informazioni sensibili, rileva l’esfiltrazione di dati tramite l’email e metti fine alla perdita di dati importanti. Per migliorare la protezione dei tuoi dati dagli attacchi di phishing e dagli errori accidentali, devi proteggere i tuoi contenuti su più canali: servizi cloud, email, endpoint e condivisione di file on premise.

Passi successivi: scopri le conseguenze del phishing per la tua azienda

Il panorama della sicurezza informatica è in costante evoluzione, in particolare nel mondo del phishing. Le aziende devono adottare un approccio a più livelli e informare regolarmente i loro dipendenti delle tattiche di phishing e social engineering più recenti.

La protezione delle aziende con un una piattaforma globale e la sensibilizzazione dei dipendenti alle minacce permetteranno di ridurre notevolmente i rischi e di creare un ambiente più sicuro.

Vuoi sapere se il tuo ambiente è esposto a minacce di phishing? Approfitta della nostra valutazione rapida dei rischi legati all’email gratuita. In meno di cinque minuti potrai:

- Comprendere il tuo livello di rischio e scoprire le minacce che la tua soluzione di sicurezza dell’email non rileva

- Ottenere visibilità su chi viene preso di mira nella tua azienda, in particolare i tuoi VAP (Very Attacked People ovvero le persone più attaccate)

- Esplorare la miglior protezione a più livelli integrata offerta da Proofpoint contro le minacce in costante evoluzione