Überblick

Während für viele Phishing-Attacken im Finanzsektor erst spezifische Phishing-Seiten für die jeweilige Bank oder Region entwickelt werden müssen, ermöglicht die internationale Reichweite und allgemeine Verbreitung von PayPal es Angreifern, Phishing-Seiten nur einmal zu erstellen und dann in mehreren Regionen einzusetzen. Die Forscher von Proofpoint sind vor Kurzem auf eine Phishing-E-Mail gestoßen, die zu einer scheinbar offiziellen PayPal-Anmeldeseite führte. Eine Analyse ergab rasch, dass es sich bei dieser Anmeldeseite in Wirklichkeit um eine gut gemachte Phishing-Seite handelte. Die eigentlichen Neuerungen dieser Kampagne bestehen jedoch in ihrer durchdacht konzipierten Landeseite sowie in ihrem ausgefeilten administrativen Backend.

Analyse

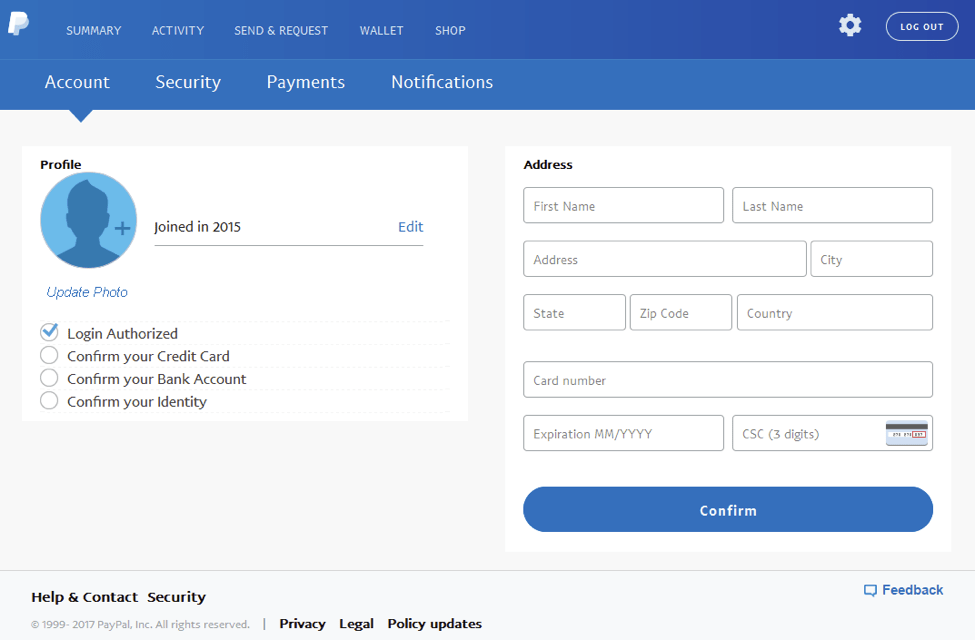

Die als Köder eingesetzte Mitteilung enthält eingebettete URLs, die den Empfänger zu der in Abbildung 1 gezeigten nachgemachten PayPal-Anmeldeseite bringen:

Abbildung 1: Nachgemachte PayPal-Anmeldeseite, die über eine per E-Mail versandte bösartige URL aufgerufen wird

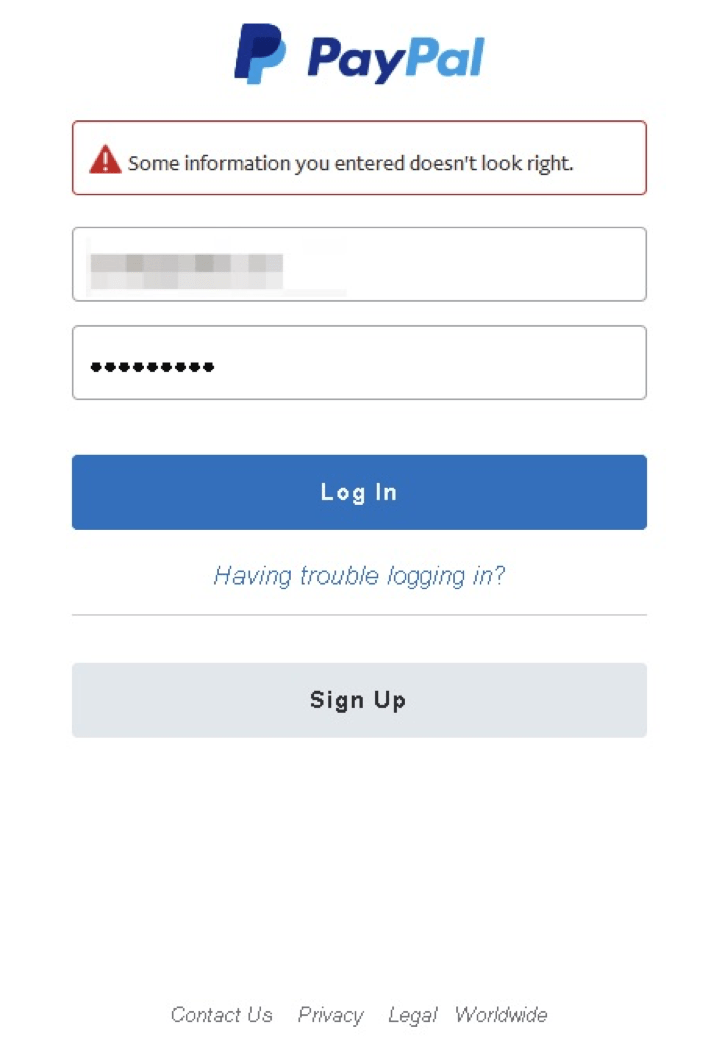

Wird die Anmeldung mit einem wahllos gewählten Benutzernamen versucht, erscheint eine vage formulierte Fehlermeldung.

Abbildung 2: Anmeldeversuch mit einem nicht existierenden ungültigen Account

Diese Meldung ist bemerkenswert, da Phishing-Seiten meist beliebige Anmeldedaten akzeptieren. Hier ist das jedoch anders: Wie unten gezeigt, ergab eine eingehendere Untersuchung der Seite, dass der Backend-Code eine Anfrage bei PayPal durchführt, um zu prüfen, ob der Account existiert. Dazu nutzt er einen nicht mehr angebotenen Service in PayPal, mit dem man eine Geschenkkarte von einem Benutzer kaufen kann. Wenn der angefragte E-Mail-Account nicht existiert, wird die auf der Phishing-Landeseite eingegebene Anmeldung abgelehnt, wodurch der Phisher einen höheren Anteil gültiger Benutzerdaten erhält. Der Code prüft nicht das Passwort, sondern nur, ob der E-Mail-Account auf PayPal existiert.

Abbildung 3: Der Backend-Code, der die Gültigkeit der PayPal-Anmeldung überprüft

Betrüger verwenden oft mit einem PayPal-Account-Checker gestohlene Anmeldedaten, nachdem sie eine größere Anzahl potenzieller Logins erfasst haben. Bei diesem Ansatz der Validierung der Anmeldedaten im Zuge des Phishing-Prozesses entfällt dagegen die Validierung nach der Datensammlung. Zusätzlich werden damit automatisierte Analysetools umgangen.

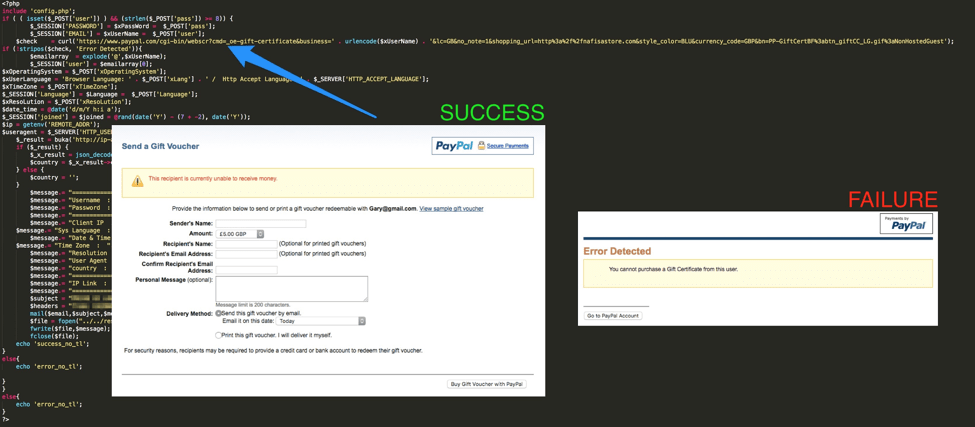

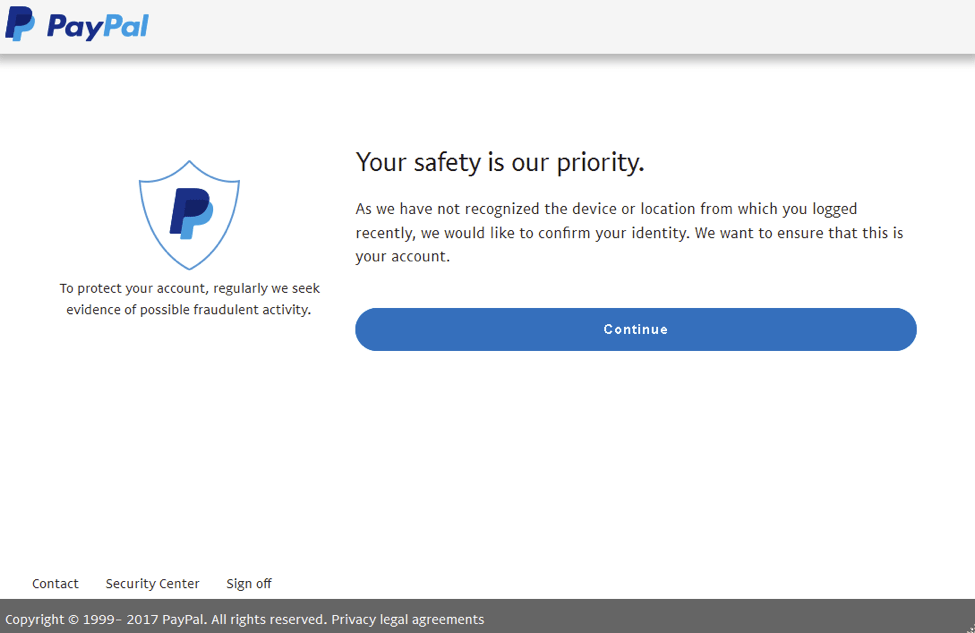

Nach der Anmeldung auf der Phishing-Landeseite mit einer gültigen PayPal-E-Mail-Adresse konnten wir mit dem Rest des Phishing-Kits fortfahren, das zunächst eine vertrauenerweckende Willkommensseite anzeigt.

Abbildung 4: Willkommensseite des Phishing-Kits

Auf die Willkommensseite folgt die erste Phishing-Seite, auf der die Benutzer aufgefordert werden, die Kreditkartendaten ihres PayPal-Accounts zu bestätigen.

Abbildung 5: Kreditkarten-Phishing-Seite

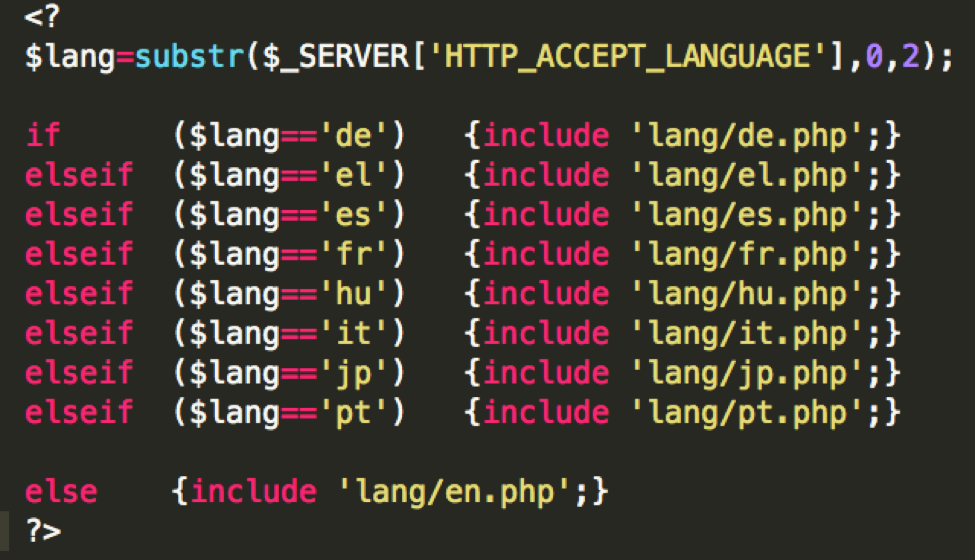

Dieses Phishing-Kit enthält auch eine Unterstützung für mehrere Sprachen, wodurch es für Benutzer an vielen Orten legitim erscheint.

Abbildung 6: Code für die Anzeige der Phishing-Seiten in mehreren Sprachen

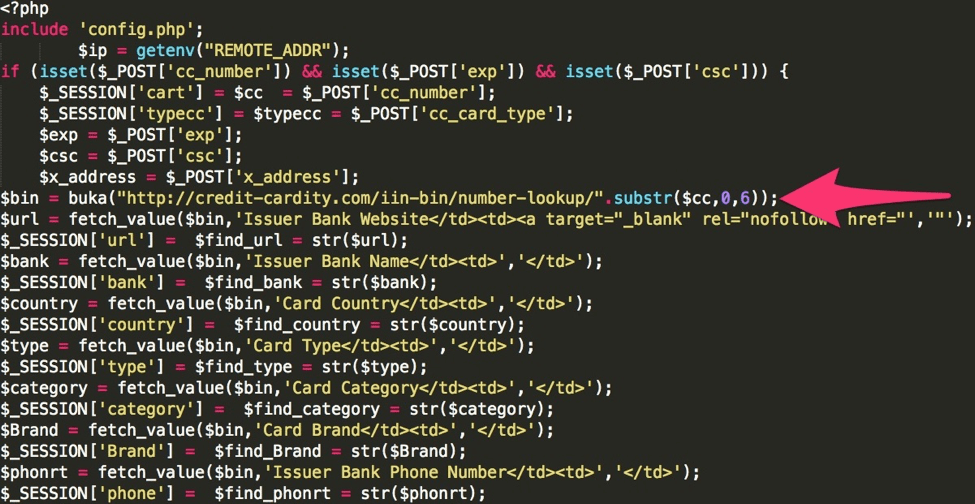

Das Kit überprüft auch die Kreditkartennummer, die das Opfer eingibt, indem es sicherstellt, dass diese den Luhn-Algorithmus passiert. Anschließend führt das Kit einen Abgleich der Kartennummer durch, um zusätzliche Daten zu finden (Abbildung 7).

Abbildung 7: Code für Kreditkartenabgleich

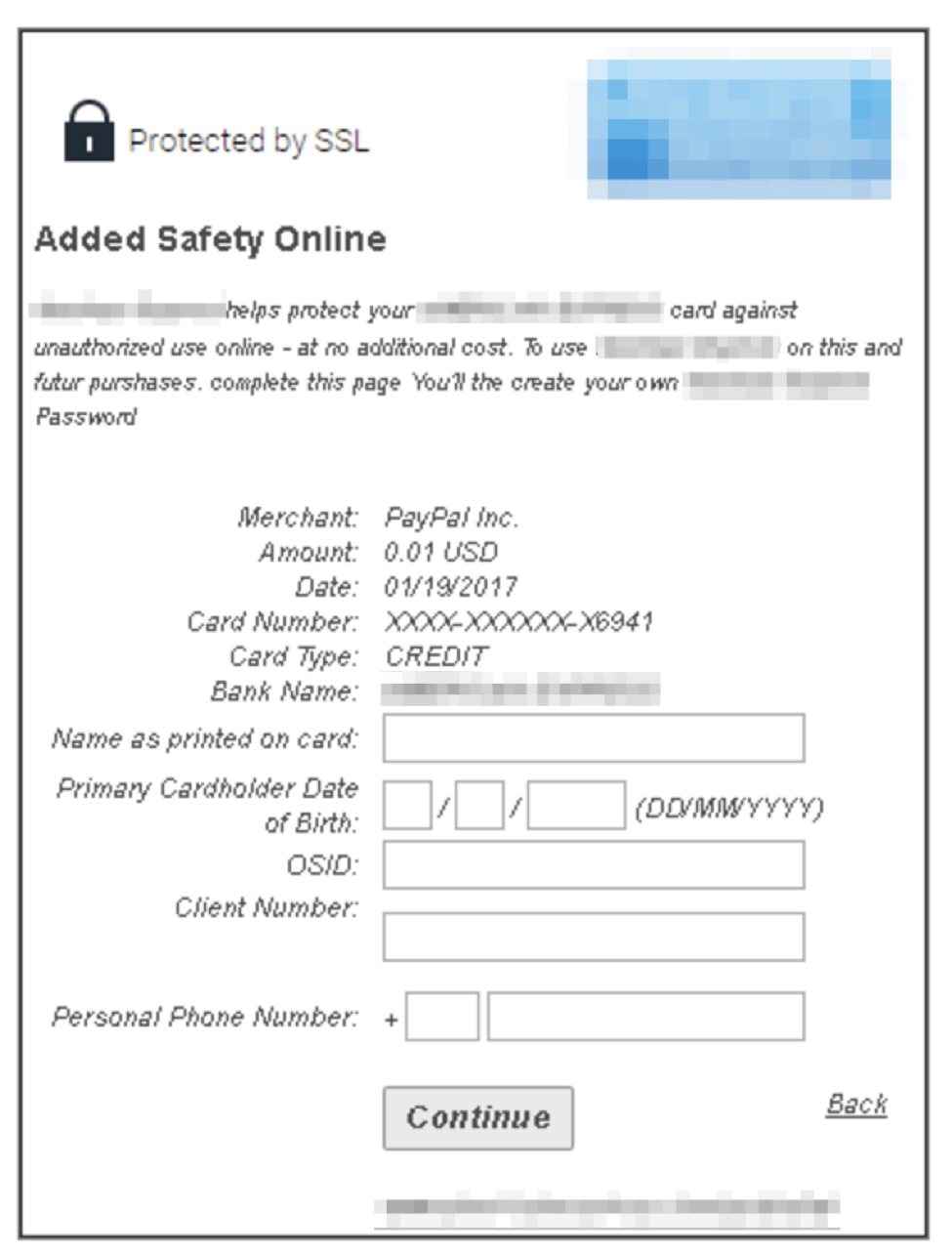

Nachdem die Kreditkarte validiert wurde, fordert das Kit das Opfer auf, Sicherheitsangaben zu seiner Karte einzugeben.

Abbildung 8: Phishing-Seite zur Erlangung zusätzlicher Kreditkartendaten

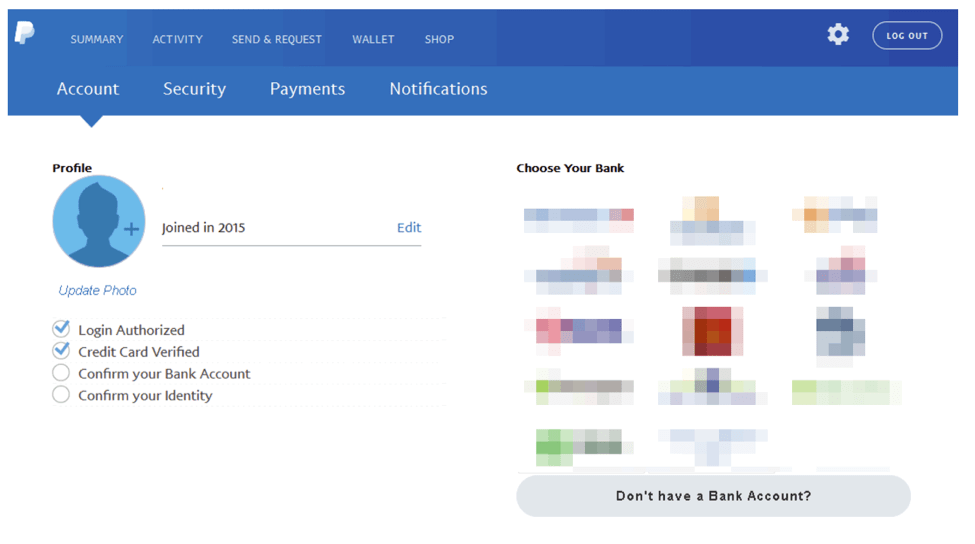

Der Benutzer wird auch aufgefordert, sein Bankkonto mit seinem „PayPal-Account“ zu verknüpfen, wobei er die Auswahl aus zahlreichen bekannten Privatkundenbanken hat. Die Banklogos sind in Abbildung 9 unkenntlich gemacht, aber die Seite verwendet gestohlene Markenlogos, um den Anschein der Legitimität für das Bankkonten-Phishing zu erhöhen.

Abbildung 9: Bankkonten-Phishing-Seite

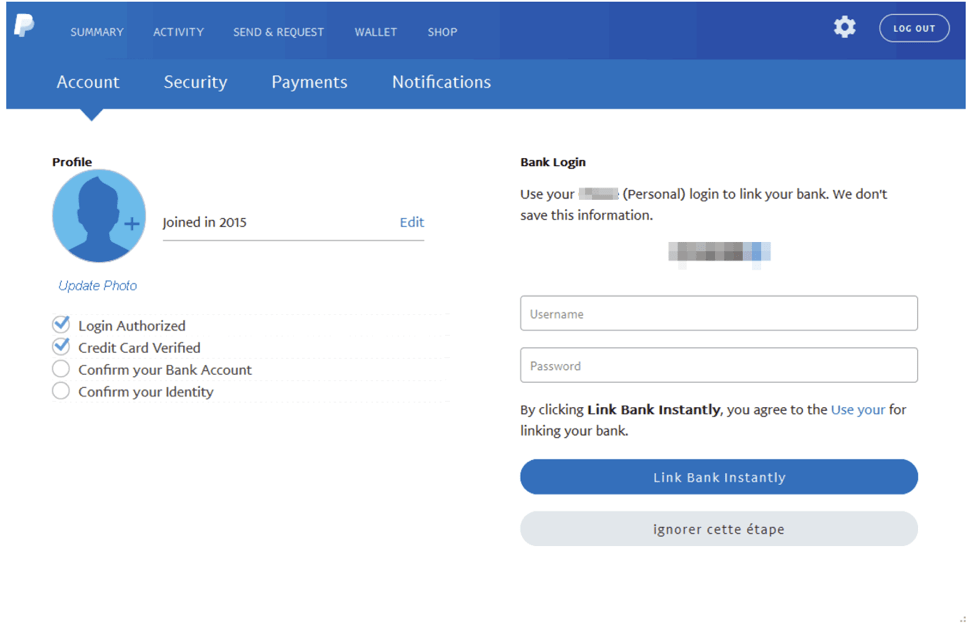

Die nächste Seite fordert den Benutzer auf, die Anmeldedaten für seine Bank einzugeben. Wie der Rest der Phishing-Seiten ist natürlich auch der Hinweis „We don't save this information“ (Wir speichern diese Daten nicht) ein Schwindel.

Abbildung 10: Phishing-Seite für Online-Banking-Anmeldedaten

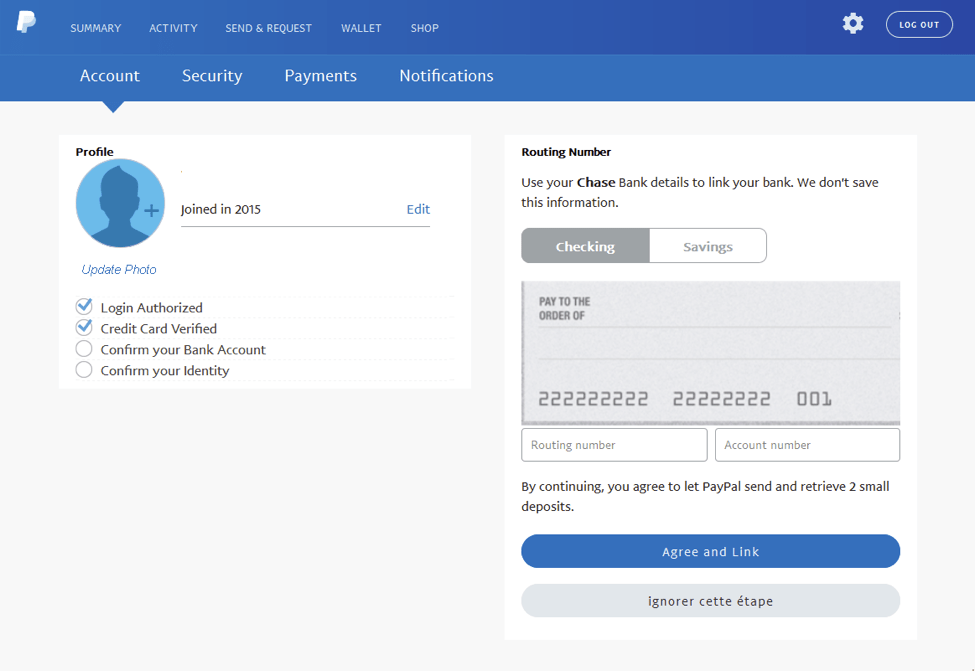

Nun wird der Benutzer aufgefordert, die Bankleitzahl für sein Bankkonto einzugeben.

Abbildung 11: Phishing-Seite für Bankleitzahl

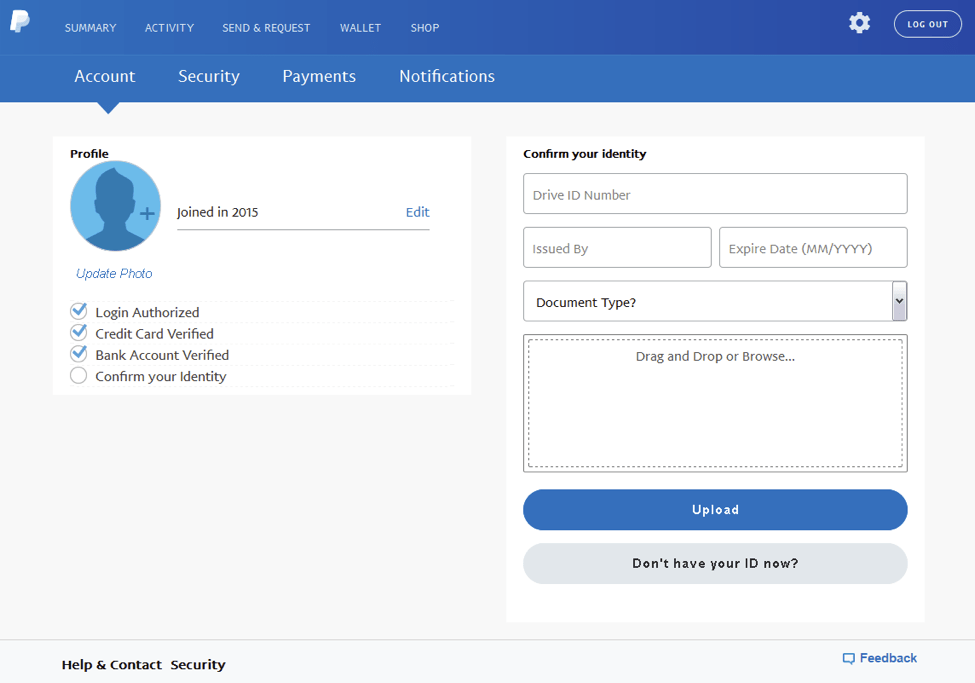

Schließlich fragt das Phishing-Kit den Benutzer dann nach einem Identitätsnachweis, wie einer Führerscheinnummer oder einem anderen Ausweisdokument, das direkt in das Kit hochgeladen werden kann. Wenn das Opfer auf die Schaltfläche „Don't have your ID now?“ (Sie haben kein Ausweisdokument zur Hand?) klickt, überspringt es einfach diesen Bildschirm.

Abbildung 12: Identitäts-Phishing-Seite

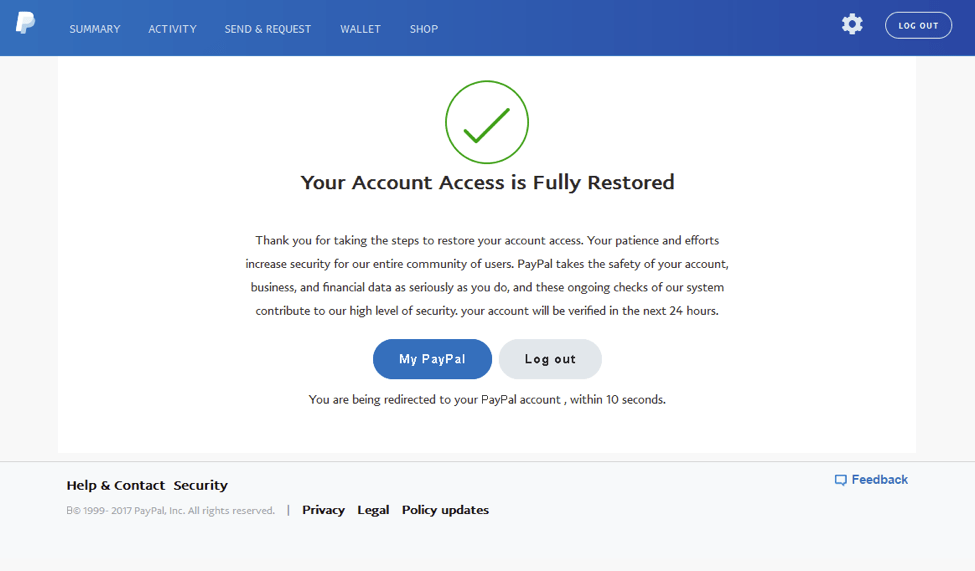

Nachdem es umfassende persönliche und finanzielle Angaben geliefert hat, kommt das Opfer an das Ende der Betrugsseite und wird auf die echte PayPal-Website weitergeleitet.

Abbildung 13: Bestätigungsseite

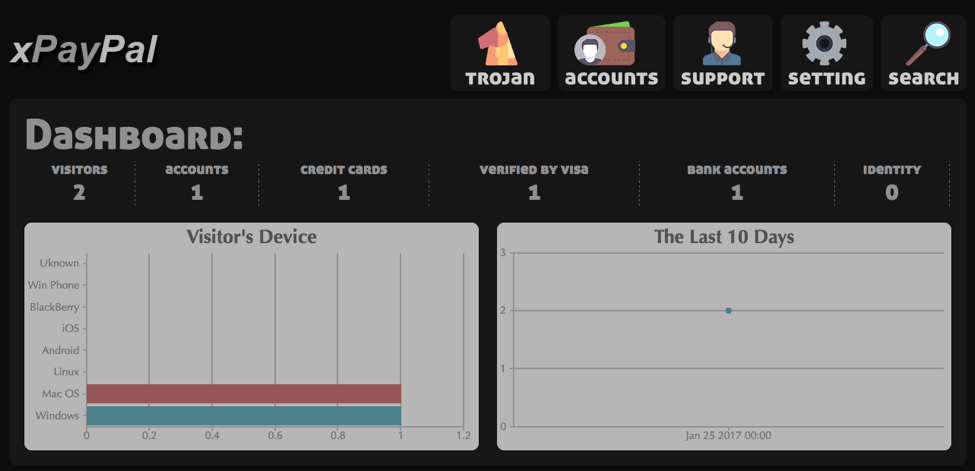

So interessant und erfinderisch die Phishing-Seite auch sein mag, der eigentliche Reiz dieses Kits und seiner Varianten für Phisher und andere Betrüger liegt in seinem administrativen Backend, das dem von Fernzugriff-Trojanern (RATs) ähnelt.

Abbildung 14: Administratives Dashboard des Phishing-Kits

Das Administrationspanel bietet verschiedene Ansichten, einschließlich Angaben zu den Besuchern:

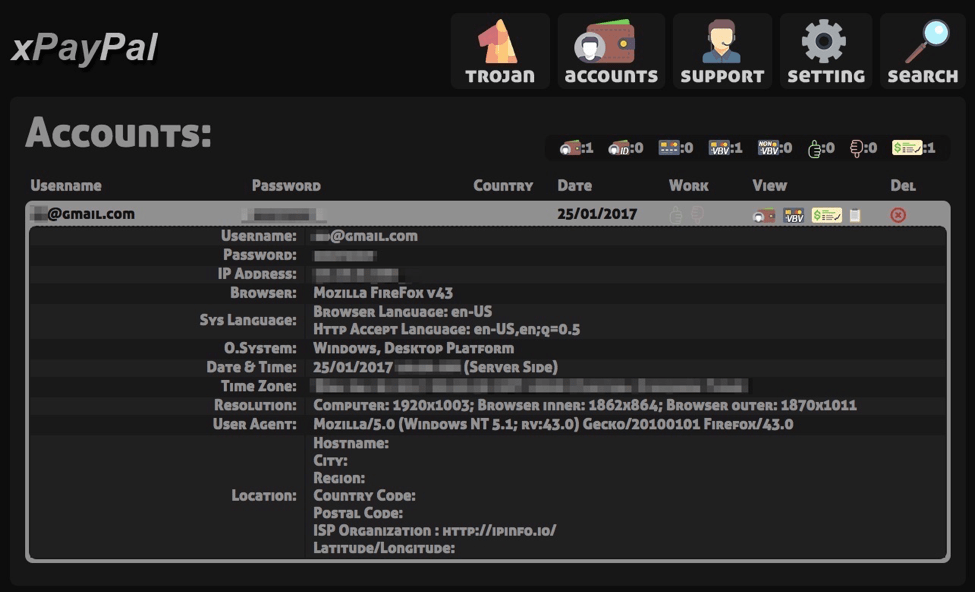

Abbildung 15: Ansicht mit Besucherdaten

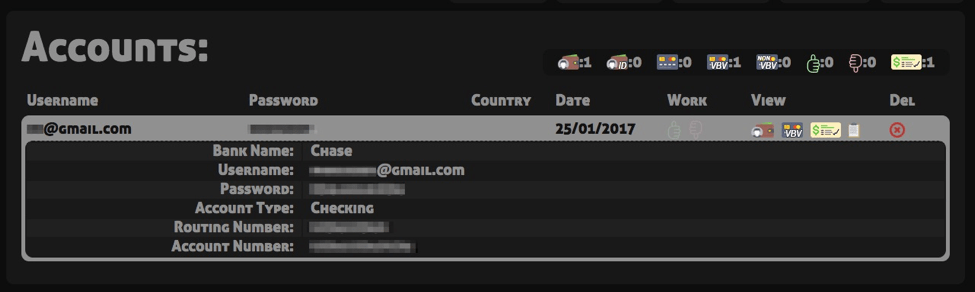

Käufer können über das Panel auf gestohlene Benutzerdaten zugreifen:

Abbildung 16: Benutzerdaten des Opfers

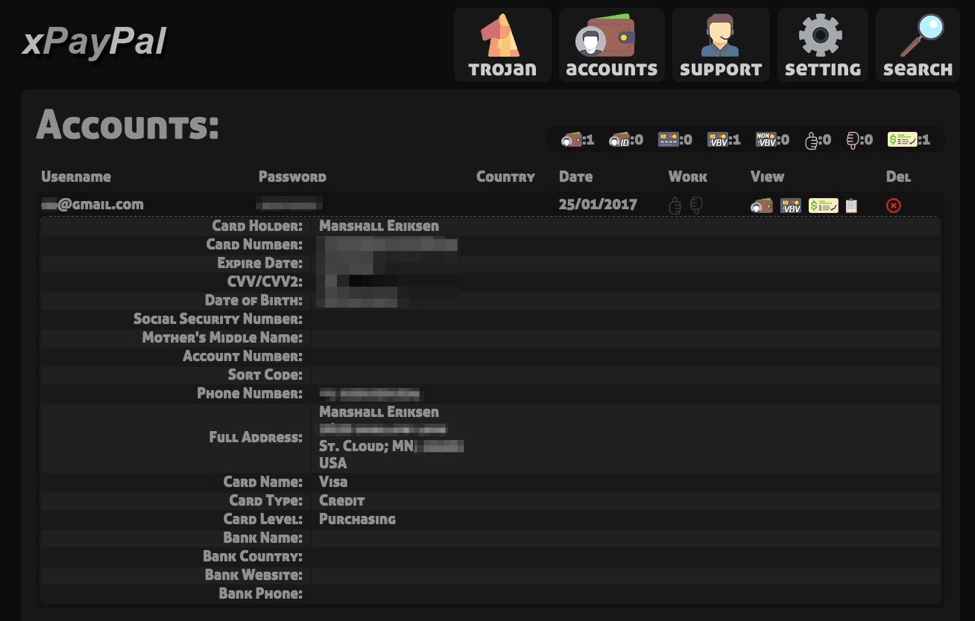

Abbildung 17 zeigt die Bankkontendaten des Opfers:

Abbildung 17: Gestohlene Bankkontendaten

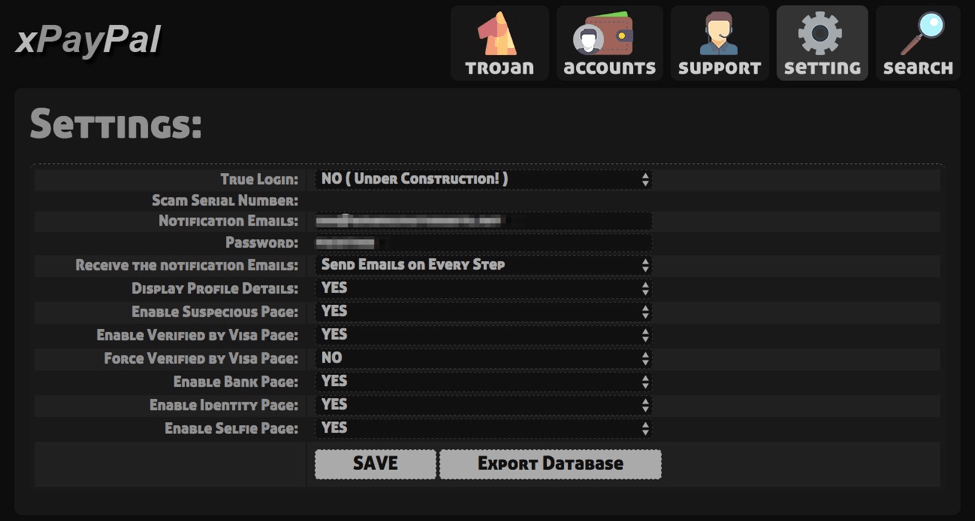

Das Panel bietet auch eine einfache Oberfläche, über die der Administrator des Phishing-Kits Einstellungen ändern kann. Interessant ist hier auch die Option zur Aktivierung einer „Selfie-Seite“, die Flash verwendet, um mit der Webcam des Benutzers zu interagieren. Vermutlich könnte der Phisher die Selfies zur späteren Verwendung speichern.

Abbildung 18: Einstellungsseite für die Instanz des Phishing-Kits

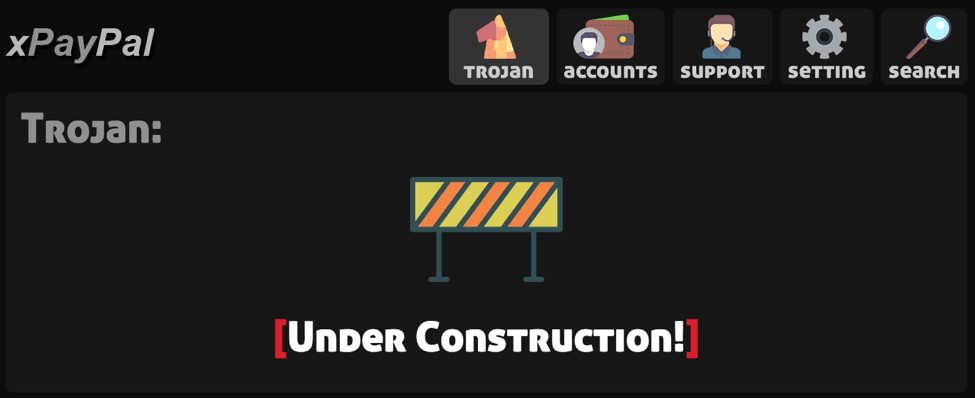

Es gibt sogar eine Seite für Trojaner, allerdings scheint diese Funktion noch nicht fertiggestellt zu sein.

Abbildung 19: Trojaner-Administrationsseite

Zusammenfassung

Da die Angreifer zunehmend von der Verwendung von Exploits und anderen Mitteln zum Eindringen in die PCs ihrer Opfer und Datendiebstahl via Malware abkommen, entwickeln sie immer ausgefeiltere Wege, um direkt über Phishing-Angriffe an Anmeldedaten und andere Informationen zu gelangen. Durch den Einsatz von Phishing-Kits wie dem hier dargestellten erhalten die Angreifer direkten Zugang zu fertigen Vorlagen und administrativen Backends, die den Raub von Daten nichtsahnender Opfer nur allzu einfach machen. Diese Phishing-Seiten wirken legitim und die Benutzer sind bereits daran gewöhnt, dass sie oft zur Überprüfung ihrer Zugangsdaten für ihre Accounts aufgefordert werden, mit verschiedensten Verfahren, von denen viele in diesem Beispiel enthalten sind.

Dieses hier gezeigte Kit veranschaulicht auch den fortgeschrittenen Entwicklungsstand von „Crimeware-as-a-Service“ als kostengünstiges und einfaches Mittel zur Durchführung von Phishing-Betrug, mit geringen Eintrittsbarrieren und zukünftigen Möglichkeiten zur Kombination der Malware-Verbreitung mit Phishing. Ein Administrator-Panel wie das hier beschriebene ist momentan in Phishing-Kits zum Raub von Anmeldedaten noch recht selten. Wir haben solche Panels jedoch bereits im Zusammenhang mit APT-Aktivitäten und „White Hat“-Phishing-Frameworks beobachtet. Da sich die im Phishing angewandten Tools und Ansätze aber laufend weiterentwickeln, rechnen wir damit, diese Art von Panels häufiger anzutreffen, da sie sich verständlicherweise bei Phishing-Angreifern großer Beliebtheit erfreuen dürften.

Proofpoint hat PayPal über diese Kampagne und unsere Erkenntnisse informiert.

ET und ETPRO Suricata/Snort Coverage

2023712 ET CURRENT_EVENTS PayPal Phishing Landing Jan 09 2017

2824284 ETPRO CURRENT_EVENTS Phishing Landing Checking Browser/OS/Platform Phish Jan 09 2017

2824217 ETPRO CURRENT_EVENTS Successful PayPal Phish M1 Jan 05 2017

2824247 ETPRO CURRENT_EVENTS Successful PayPal Phish Jan 06 2017

2824218 ETPRO CURRENT_EVENTS Successful PayPal Phish M2 Jan 05 2017

2824601 ETPRO CURRENT_EVENTS Successful PayPal Phish Jan 24 M8 2017

2824602 ETPRO CURRENT_EVENTS Successful PayPal Phish Jan 24 M9 2017