Índice

Definición

Para conseguir un correo seguro se utilizan diversos procedimientos y técnicas para proteger cuentas, contenidos o comunicaciones de correos contra accesos no autorizados, pérdidas o compromisos, preservando eficazmente la confidencialidad, integridad y disponibilidad de los mensajes de correo electrónico. Como salvaguarda crítica para todo tipo de organizaciones y profesionales, un correo electrónico seguro evita el acceso no autorizado que da lugar a vulneraciones de datos, detecta y bloquea el contenido malintencionado y garantiza la privacidad de la información confidencial que se transmite.

Al ser el canal de comunicación más utilizado por los ciberatacantes y delincuentes, el correo electrónico suele aprovecharse para propagar malware y virus, robar datos confidenciales, desplegar ransomware y ataques de phishing, y manipular a los usuarios para que divulguen información confidencial. Las soluciones de seguridad del correo electrónico están diseñadas para proteger contra el espectro en constante evolución de los vectores de ataque transmitidos por el correo electrónico.

La formación en ciberseguridad empieza aquí

La prueba gratuita funciona de la siguiente manera:

- Reúnase con nuestros expertos en ciberseguridad para evaluar su entorno e identificar su exposición a riesgos.

- En un plazo de 24 horas y con una configuración mínima, desplegaremos nuestras soluciones durante 30 días.

- ¡Conozca nuestra tecnología en acción!

- Reciba un informe que identifica sus vulnerabilidades de seguridad para ayudarle a tomar medidas inmediatas frente a ataques de ciberseguridad.

Rellene este formulario para solicitar una reunión con nuestros expertos en ciberseguridad.

Un representante de Proofpoint se comunicará con usted en breve.

Beneficios del correo seguro

Un correo web seguro es esencial para que las empresas y los particulares protejan la información confidencial y eviten filtraciones de datos catastróficas. Estos son algunos de los beneficios:

- Protege contra los ataques de phishing y spoofing: La seguridad del correo electrónico puede ayudar a detectar y resolver amenazas de correo electrónico como el phishing o la suplantación de identidad, que pueden provocar brechas devastadoras y el riesgo de malware u otros virus informáticos dañinos.

- Evita las filtraciones de datos: El cifrado del correo electrónico puede evitar accidentes y ayudar a prevenir costosas vulneraciones de datos. Protege información confidencial como números de tarjetas de crédito, cuentas bancarias, información personal de los empleados y propiedad intelectual.

- Mejora la confidencialidad: Las soluciones de encriptación para el correo electrónico seguro pueden reforzar la confidencialidad garantizando que sólo los destinatarios previstos puedan acceder al contenido del email.

- Identifica correos electrónicos malintencionados y spam: El correo web seguro puede ayudar a detectar los correos malintencionados o spam que podrían vulnerar el filtro antispam del sistema de correo, haciendo que las cuentas sean vulnerables a comprometerse con dichos correos.

- Evita riesgos empresariales y mantiene la conformidad: Los servicios de encriptación del correo electrónico pueden ayudar a las empresas a evitar riesgos y a seguir cumpliendo las normativas del sector.

- Protege la información delicada: La seguridad del correo electrónico puede proteger la información delicada, como la propiedad intelectual, los registros financieros y la información de alto secreto de la empresa y los secretos comerciales, de la interceptación por parte de agentes malintencionados como hackers y ciberdelincuentes.

- Protección en tiempo real: Las soluciones de seguridad para el correo electrónico pueden proporcionar protección en tiempo real contra los exploits de día cero al ofrecer protección antimalware y antispam.

- Evita las vulneraciones de cuentas y robos de identidad: El cifrado del correo electrónico puede ayudar a evitar las cuentas comprometidas y el robo de identidad al impedir que los atacantes roben las credenciales de inicio de sesión y otros datos personales o instalen programas malintencionados.

El correo web seguro no consiste sólo en proteger su bandeja de entrada; se trata de proteger a su organización de posibles amenazas que podrían provocar importantes filtraciones de datos o pérdidas financieras.

¿Por qué es importante la seguridad del correo electrónico?

Un correo electrónico seguro es un componente crucial para proteger de las amenazas tanto los activos empresariales como los personales. El correo electrónico es ampliamente conocido como el vector de amenaza número uno para los ciberataques, y los ciberdelincuentes están constantemente ajustando sus tácticas y técnicas para explotar las vulnerabilidades del correo electrónico.

Según el Informe de Verizon sobre investigaciones de filtraciones de datos (Verizon Data Breach Investigations Report), el 94% del malware se envió por correo electrónico. Y según las conclusiones de un informe de Cisco, el 96% de todos los ataques de phishing se originan en el correo electrónico.

Una seguridad eficaz para el correo electrónico implica algo más que el uso de tecnologías que ayuden a detectar las amenazas y a salvaguardar los datos y los activos digitales. También consiste en formar al personal sobre la concienciación de la seguridad del correo electrónico y comprender la sofisticada naturaleza de las amenazas actuales. El Terranova Phishing Benchmark Global Report indicó que el 67,5% de las personas que hacen clic en un enlace de phishing probablemente enviarían sus credenciales en el sitio web de phishing asociado.

La aplicación de medidas para obtener un correo electrónico seguro, ayuda a proteger la información confidencial para que no caiga en las manos equivocadas y garantiza que su organización siga cumpliendo las normativas de protección de datos como GDPR e HIPAA. Un sistema de correo electrónico seguro también puede evitar el costoso tiempo de inactividad causado por correos electrónicos malintencionados que comprometen su infraestructura de red.

En un panorama digital en constante evolución en el que la comunicación por correo electrónico sigue siendo fundamental para las operaciones cotidianas, es difícil exagerar la importancia de una sólida estrategia de seguridad del correo electrónico para que su empresa siga funcionando sin problemas a la vez que se protege contra posibles amenazas.

Tipos de ataques al correo electrónico

La intención malintencionada se encuentra en el núcleo de todos los ataques por correo electrónico, independientemente de su forma o función. Para ayudarle a mantenerse informado y protegido, he aquí algunos tipos comunes de ataques por correo electrónico:

- Phishing: Los atacantes se hacen pasar por una organización legítima para engañar a los usuarios y hacerles revelar información confidencial.

- Ingeniería social: Manipulación de personas para que divulguen información confidencial o realicen acciones que comprometan la seguridad.

- Spear Phishing: Una versión dirigida del phishing que se centra en personas u organizaciones concretas utilizando correos electrónicos personalizados.

- Ransomware: Software malintencionado que cifra archivos o sistemas hasta que se paga un rescate.

- Malware: Programas maliciosos diseñado para infiltrarse y dañar sistemas informáticos sin el consentimiento del usuario.

- Spoofing: Los atacantes falsifican los encabezados de los correos electrónicos para que parezca que el mensaje procede de una fuente de confianza.

- Ataque de intermediario: Un atacante intercepta la comunicación entre dos partes y puede leer, modificar o inyectar mensajes.

- Exfiltración de datos: Un tipo sofisticado de ataque por correo electrónico en el que un atacante roba datos confidenciales del sistema de correo electrónico de una organización.

- Denegación de servicio: Los atacantes colapsan los servidores de correo electrónico enviando un gran volumen de mensajes que los servidores son finalmente incapaces de manejar.

- Apropiación de cuentas: Los atacantes acceden a la cuenta de correo electrónico de una persona y la utilizan para enviar spam o correos electrónicos de phishing o acceder a datos confidenciales.

- Robo de identidad: Un atacante roba la información personal de un individuo, como su nombre, dirección o número de la seguridad social, y la utiliza con fines fraudulentos.

- Suplantación de marca: Los atacantes se hacen pasar por una marca conocida para engañar al destinatario y conseguir que divulgue información confidencial.

Comprender este tipo de ataques le permite reconocerlos y evitarlos, manteniendo a salvo sus dominios de correo electrónico y sus datos. Los equipos informáticos, los profesionales de la ciberseguridad y los líderes empresariales deben mantenerse alerta y a la vanguardia ante las dinámicas amenazas que se ciernen sobre el correo electrónico.

Peligros de los correos electrónicos malintencionados

Los correos electrónicos malintencionados pueden causar daños importantes, no sólo en el dispositivo de una persona, sino en toda una red y los datos conectados a ella. Un solo correo electrónico malintencionado puede suponer un grave peligro de múltiples maneras.

- Obtener acceso a información privada: El correo electrónico es la forma más común en que los hackers engañan a los usuarios para acceder a información valiosa. Sólo hace falta un clic equivocado para que un hacker se infiltre en todo su dispositivo y su contenido.

- Infectar su dispositivo con malware: El código malintencionado distribuido en mensajes de correo electrónico puede infectar uno o varios dispositivos propagando ataques de ransomware, colapsando el sistema de la víctima, proporcionando a los agentes de la amenaza acceso remoto al dispositivo, robando los datos personales de la víctima, destruyendo archivos o añadiendo el sistema de la víctima a un anuncio malintencionado.

- Robar sus datos: Un correo electrónico engañosamente fabricado y disfrazado de fuente legítima o creíble puede dirigir a los usuarios a un sitio web de phishing -a veces denominado “spoof” o “lookalike”- diseñado para robar sus datos. Cuando las víctimas introducen su información, el sitio la captura y la envía al atacante.

- Provocan que su ordenador descargue más malware: Los archivos adjuntos de correo electrónico infectados con malware suelen incluir código o exploits que hacen que los dispositivos descarguen más malware. Estos archivos adjuntos suelen ser pequeños, personalizados y no están muy extendidos, lo que dificulta su identificación por parte de las soluciones antivirus estándar.

- Ponen en peligro a las organizaciones: Los correos electrónicos malintencionados pueden infligir un daño inmenso a las organizaciones infectando otros dispositivos de la red, robando datos confidenciales o interrumpiendo las operaciones.

Es fundamental ser precavido al recibir correos electrónicos de remitentes desconocidos o que parezcan sospechosos. Evite hacer clic en los enlaces o descargar los archivos adjuntos de estos correos electrónicos y elimínelos inmediatamente. Formarse a sí mismo y a sus empleados sobre cómo identificar los mensajes de correo electrónico malintencionados es una de las cosas más importantes que puede hacer para aplicar protocolos eficaces de seguridad del correo electrónico y de los datos.

¿Es seguro el correo electrónico?

El correo electrónico fue diseñado para ser lo más abierto y accesible posible. Les permite a los integrantes de organizaciones comunicarse entre sí, y también con personas en otras organizaciones. El problema es que la seguridad del correo electrónico, por sí sola, no es fiable. Dado su formato abierto y la mayor sofisticación de los ataques, el correo electrónico no es intrínsecamente seguro, por lo que las organizaciones deben implantar soluciones, políticas y buenas prácticas para lograr un correo web seguro y protegerse contra los ataques derivados del mismo.

Los atacantes utilizan el correo electrónico como medio para interceptar comunicaciones delicadas, robar información confidencial y poner en peligro los sistemas, en gran medida en un intento de lucrarse a costa de las víctimas. Ya sea mediante campañas de spam, ataques de malware o de phishing, sofisticados ataques dirigidos, o mediante el compromiso de correos electrónicos empresariales (o BEC, acrónimo del inglés: “Business Email Compromise”), los atacantes procuran explotar las deficiencias de seguridad del correo electrónico para llevar a cabo sus acciones.

Con el pasar de los años, diversas organizaciones han incrementado las medidas de seguridad para correo electrónico, con el fin de dificultarles a los atacantes la posibilidad de apoderarse de información delicada o confidencial. Sin embargo, las tácticas de ingeniería social y otros ataques centrados en el ser humano han aumentado la exigencia de sistemas de correo seguro más estrictos.

Políticas de seguridad para correo electrónico

Las políticas de seguridad del correo electrónico son normas que una organización aplica para regular la forma en que los usuarios interactúan con los mensajes enviados y recibidos por correo electrónico. En esencia, una política de seguridad para correo electrónico pretende proteger los mensajes de accesos no autorizados, como los ciberatacantes que intentan infiltrarse en los mensajes confidenciales enviados dentro y fuera de la red de una organización.

Las políticas para reforzar y obtener un correo seguro varían de una organización a otra, pero en la mayoría de los casos, incluyen una combinación de lo siguiente:

- Requisitos de contraseñas fuertes: Las contraseñas de las cuentas de correo electrónico deben ser complejas, difíciles de adivinar y cambiarse con regularidad. Los empleados no deben utilizar la misma contraseña para diversas cuentas.

- Autenticación de múltiples factores: La MFA (del inglés “Multi-Factor Authentication”) añade una capa adicional de seguridad a las cuentas de correo electrónico. Requiere que los usuarios proporcionen múltiples formas de identificación para acceder a sus cuentas, como una contraseña y una huella dactilar o una contraseña y un código enviado a su teléfono.

- Cifrado de correo electrónico: Una solución de cifrado de correo electrónico reduce los riesgos asociados con infracciones a las normativas, pérdida de datos y vulneraciones a las políticas corporativas, pero garantizando la continuidad de las comunicaciones esenciales para el negocio.

- Archivos adjuntos al correo electrónico: Cree políticas relativas a los tipos de archivos aceptables para los archivos adjuntos e implante herramientas de escaneado para detectar el malware antes de que entre en la red.

- Formación sobre concienciación en materia de seguridad: Forme a sus empleados para que sean precavidos al hacer clic en enlaces o descargar archivos adjuntos de correo electrónico. Sólo deben hacer clic en enlaces o descargar archivos adjuntos de fuentes fiables.

- Actualice regularmente el software: Implemente una estrategia de gestión de parches. El software de seguridad del correo electrónico debe actualizarse con regularidad para protegerlo contra las nuevas amenazas.

- Retención de datos: Las organizaciones pueden establecer directrices sobre cuánto tiempo deben almacenarse los correos electrónicos y cuándo deben eliminarse para evitar el acceso no autorizado a datos antiguos.

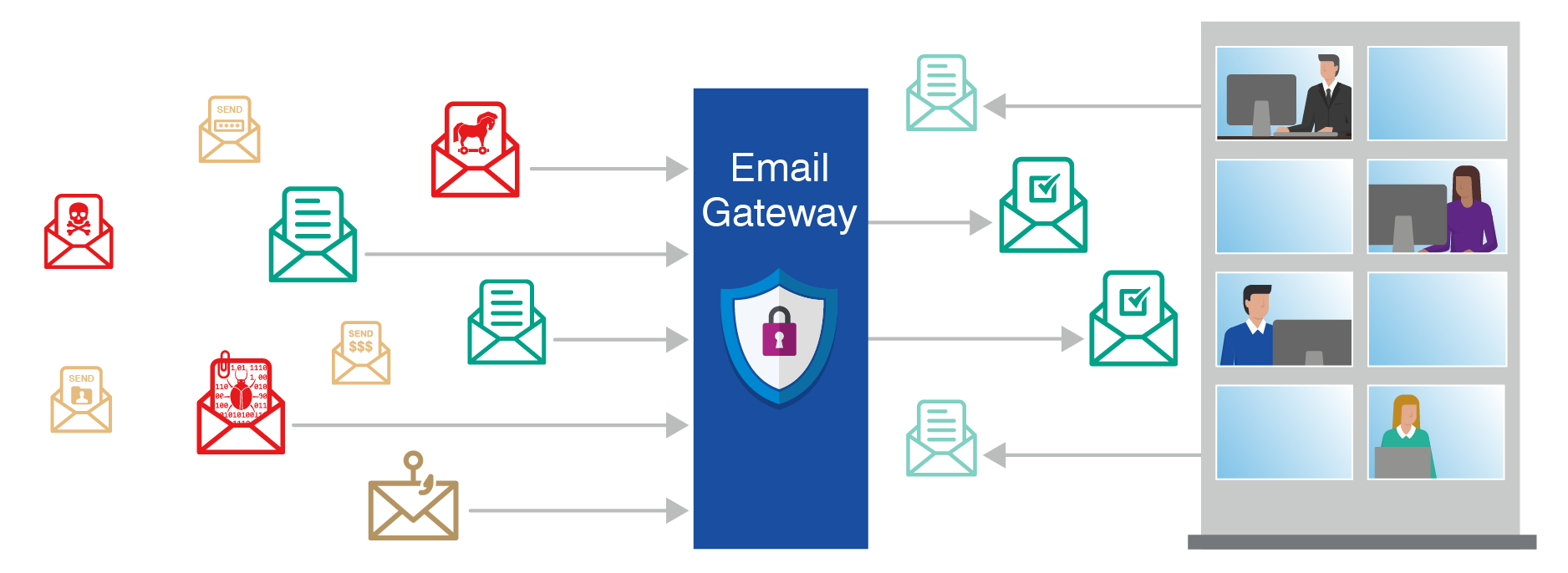

- Pasarela de correo electrónico segura: Una SEG (del inglés “Secure Email Gateway”) protege el flujo de correo electrónico de una organización para bloquear los mensajes entrantes no deseados, como el spam, los ataques de phishing o el malware, a la vez que analiza los mensajes salientes para evitar que los datos confidenciales salgan de la organización.

Las políticas de seguridad del correo electrónico deben adaptarse a la necesidad de una organización de proteger los datos confidenciales y, al mismo tiempo, ponerlos a disposición de los usuarios, afiliados y socios comerciales. Es especialmente importante para organizaciones que están obligadas a cumplir con normativas como el RGPD, HIPAA, o SOX, o que deben cumplir con estándares de seguridad como PCI-DSS.

Buenas prácticas de seguridad para correo electrónico

Combinando todos los elementos, ya sea la tecnología, las personas y las políticas, las organizaciones pueden integrar las siguientes prácticas recomendadas para un correo seguro:

- Aproveche una sólida postura de seguridad del correo electrónico: Las prácticas recomendadas de seguridad del correo electrónico hacen hincapié en el uso de una postura de seguridad sólida que contenga diversas capas de medidas de seguridad, incluidas soluciones eficaces de protección del correo electrónico, detección de amenazas, informes y controles, y actualizaciones periódicas.

- Integre medidas de protección de datos: Implemente sistemas y políticas para evitar que los usuarios envíen por correo electrónico datos confidenciales a terceros. Esto puede conseguirse implantando soluciones que prohíban a los usuarios enviar por correo electrónico determinados tipos de datos a partes externas.

- Forme a los empleados: Eduque a las personas que componen una organización sobre las prácticas recomendadas de seguridad del correo electrónico, como la forma de identificar correos electrónicos de suplantación de identidad y phishing, cómo crear contraseñas impenetrables y cómo evitar hacer clic en enlaces de correo electrónico sospechosos o descargar archivos adjuntos de fuentes desconocidas.

- Utilice el cifrado: El cifrado del correo electrónico consiste en encriptar el contenido de los mensajes para proteger la información potencialmente delicada y evitar que sea leída por personas ajenas a los destinatarios previstos.

- Utilice defensas multicapa: Las defensas en capas, como la autenticación, el cifrado y el aislamiento, pueden proporcionar una protección integral para abordar las prácticas recomendadas para el correo electrónico seguro. Pueden utilizarse para proteger el correo electrónico contra las amenazas avanzadas, como los elaborados esquemas de phishing, los ataques de ransomware, los compromisos del correo electrónico empresarial y otras amenazas entrantes.

- Actualice regularmente las soluciones de seguridad: Actualice de forma consistente y frecuente las soluciones de seguridad del correo electrónico para asegurarse de que son eficaces contra las últimas ciberamenazas.

Las organizaciones pueden marcar muchas de estas casillas trabajando con socios líderes en ciberseguridad, como Proofpoint, y aprovechando sus soluciones integrales de seguridad y protección del correo electrónico.

Cómo puede ayudar Proofpoint

El correo electrónico seguro es un aspecto crítico de la estrategia de ciberseguridad de cualquier organización. Proofpoint proporciona herramientas integrales de seguridad de correo electrónico para anticiparse y protegerse contra las amenazas de correo electrónico más avanzadas y omnipresentes de la actualidad.

- Proofpoint Email Protection: Esta solución para la protección del correo electrónico de Proofpoint, es la pasarela de correo electrónico líder del sector, que puede implementarse como servicio en la nube o in situ. Captura tanto las amenazas conocidas como las desconocidas que otros sistemas de seguridad del correo electrónico pasan por alto. Con tecnología NexusAI - la avanzada tecnología de aprendizaje automático de Proofpoint - Email Protection clasifica con precisión varios tipos de amenazas y proporciona técnicas de detección multicapa, incluyendo la reputación y el análisis de contenido, para bloquear el correo electrónico malintencionado.

- Proofpoint Email Isolation: Esta solución permite a los equipos de TI y de seguridad permitir que los usuarios accedan al correo web personal desde dispositivos corporativos sin problemas de seguridad.

- Proofpoint Email Encryption: Esta solución de cifrado de correo electrónico de Proofpoint, utiliza la codificación basada en políticas para que la comunicación segura a través de mensajes y archivos adjuntos sea fluida y automatizada para los usuarios finales.

- PhishAlarm: Los administradores pueden acceder al botón de informes de correo electrónico PhishAlarm de Proofpoint y a las herramientas de análisis de correo electrónico PhishAlarm Analyzer. Estas herramientas proporcionan una visibilidad completa del correo electrónico, los mensajes instantáneos, las herramientas de colaboración, la voz, los SMS y las redes sociales.

Proofpoint está diseñado para ayudar a las empresas a identificar y bloquear las amenazas utilizando tecnología avanzada de aprendizaje automático y técnicas de detección multicapa. Estas son sólo algunas de las herramientas y funciones de seguridad del correo electrónico que ofrece Proofpoint. Obtenga más información sobre lo que convierte a Proofpoint en la solución de seguridad y protección número 1 para el correo electrónico.