Protéjase contra los ataques optimizados por IA distribuidos por correo electrónico y otros canales

Asegure interacciones fiables en diferentes canales y etapas con la ayuda de un único partner estratégico

Ver vídeo explicativo

La entrada de las organizaciones en la era agéntica amplía aún más la superficie de ataque

Los ciberdelincuentes utilizan la IA para sacar provecho de la forma en que trabajan los seres humanos, abusando de la confianza entre los empleados, los partners comerciales y los propios sistemas de IA.

Los ataques modernos están impulsados por IA, son multicanal y multifase, y utilizan correos electrónicos, herramientas de colaboración y mensajería, redes sociales, aplicaciones cloud y, ahora, agentes de IA para atacar a personas a gran escala. Las nuevas vulnerabilidades específicas de la IA, como los mensajes trampa y los prompts maliciosos, aumentan aún más el riesgo.

La fragmentación de la seguridad ralentiza los tiempos de respuesta, aísla a los equipos y aumenta los costes, dejando lagunas críticas en los canales de colaboración, y es precisamente ahí donde los ciberdelincuentes intensifican sus ataques.

Proofpoint Collaboration Security Prime: para interacciones seguras y fiables en el entorno de trabajo agéntico.

Proofpoint Collaboration Security Prime, nuestra solución de vanguardia protege las interacciones de confianza y bloquea los ataques optimizados por IA en múltiples canales y en diferentes etapas. Basándose en nuestra protección de correo electrónico líder en el sector, Proofpoint Prime amplía la protección más allá del correo electrónico para abarcar las herramientas de mensajería y colaboración, las aplicaciones en la nube y la cadena de suministro, todo ello a través de una única plataforma integrada.

Proofpoint Prime integra la resiliencia humana directamente en la plataforma, transformando los ataques reales en formaciones y simulaciones instantáneas. Al correlacionar los eventos de seguridad en varios puntos de control a lo largo de una campaña de ataque, acelera la respuesta a las amenazas, agiliza las operaciones y unifica los equipos aislados.

Características principales:

Defensa multicanal con Nexus AI

Protege a los empleados de la organización en lo que respecta al correo electrónico, la mensajería instantánea, los navegadores, las herramientas de colaboración, las plataformas de redes sociales, las aplicaciones cloud y los servicios para compartir archivos. Nexus AI garantiza una detección coherente de amenazas en todos los canales digitales para eliminar los ángulos muertos y proteger toda la superficie de ataque.

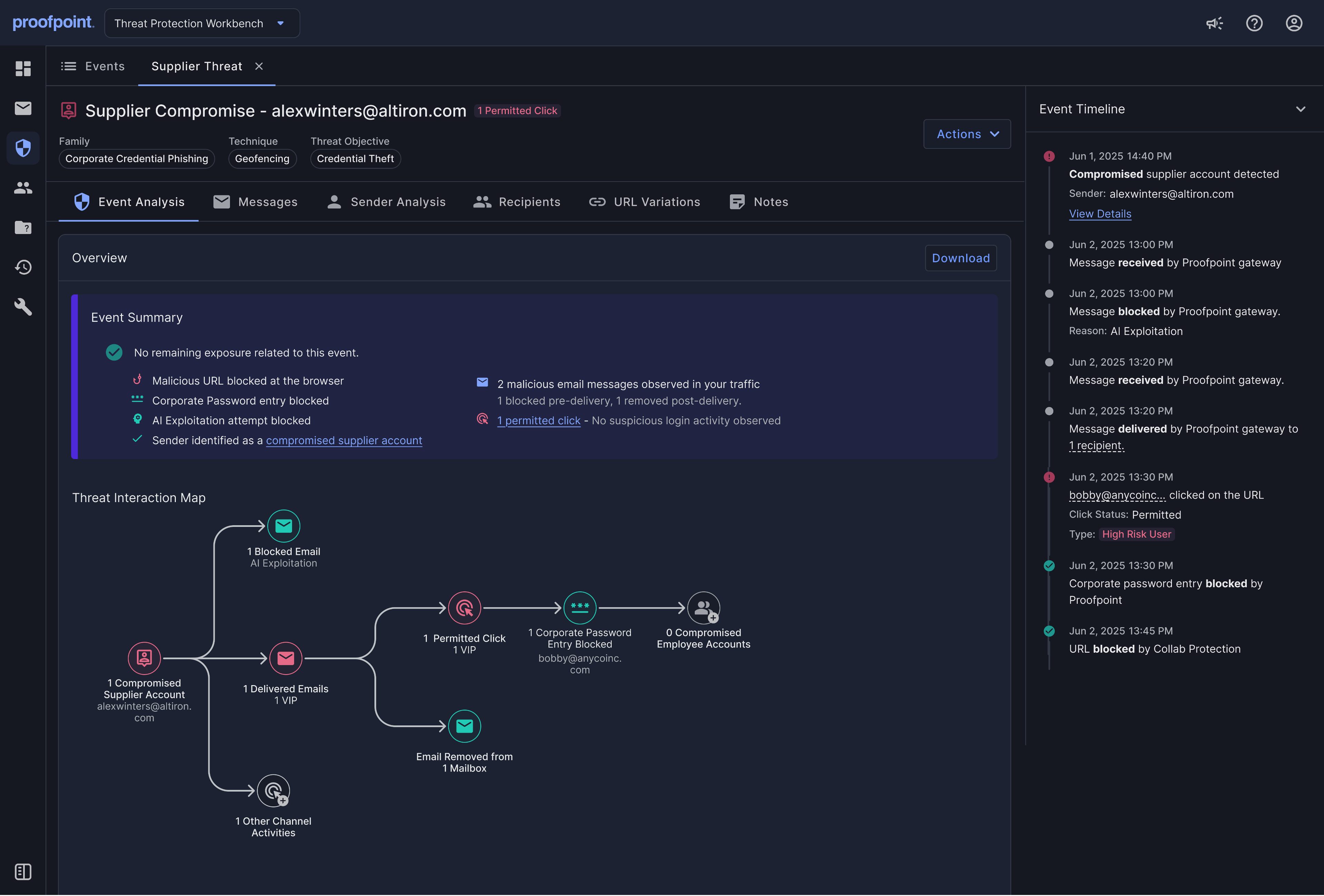

Protección frente a ataques multifase

Identifica y neutraliza las usurpaciones de cuentas, el desplazamiento lateral y los ataques a la cadena de suministro con un flujo de trabajo unificado de detección y respuesta. Proporciona una visibilidad total y la capacidad de investigar e intervenir con mayor rapidez.

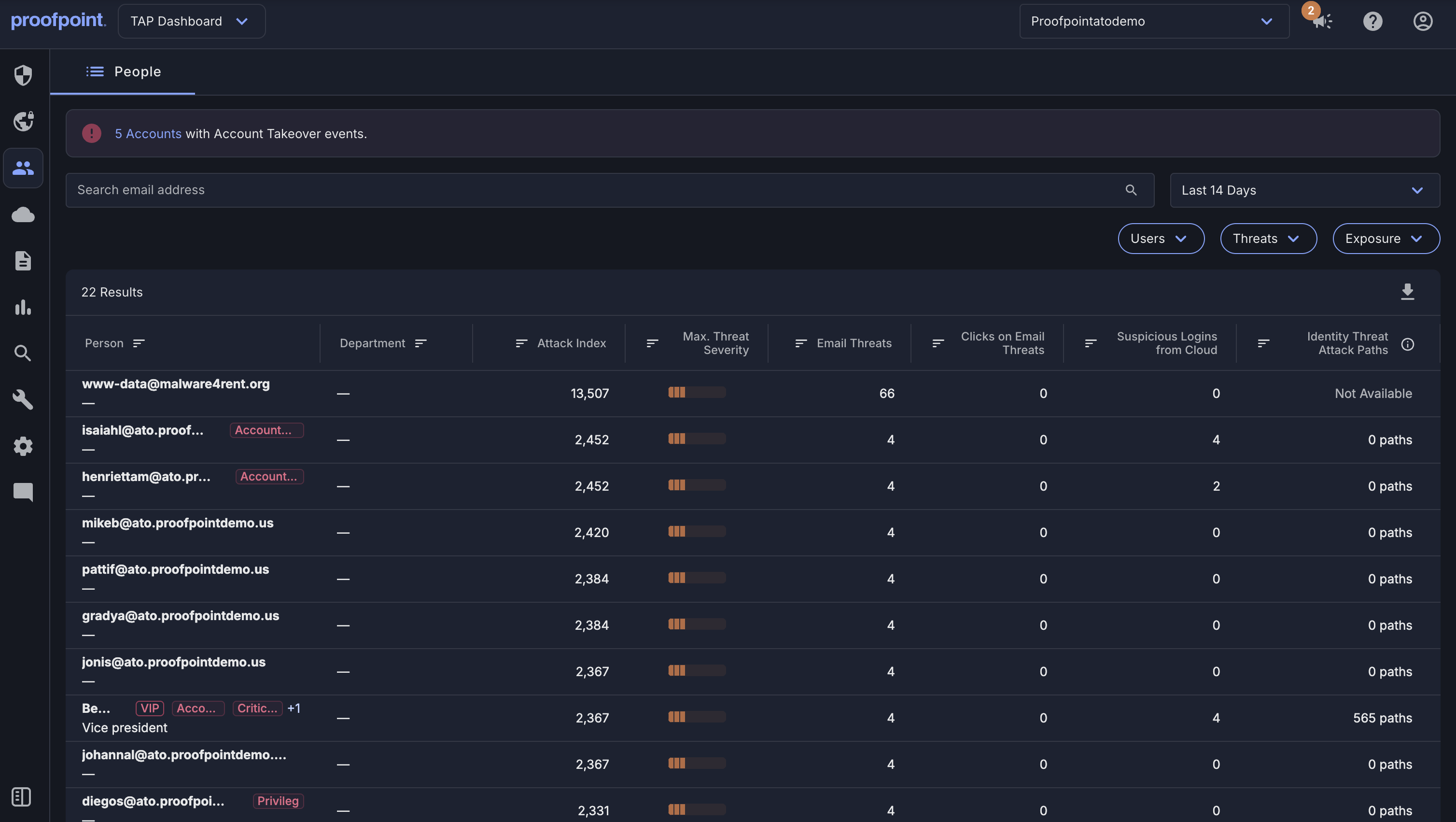

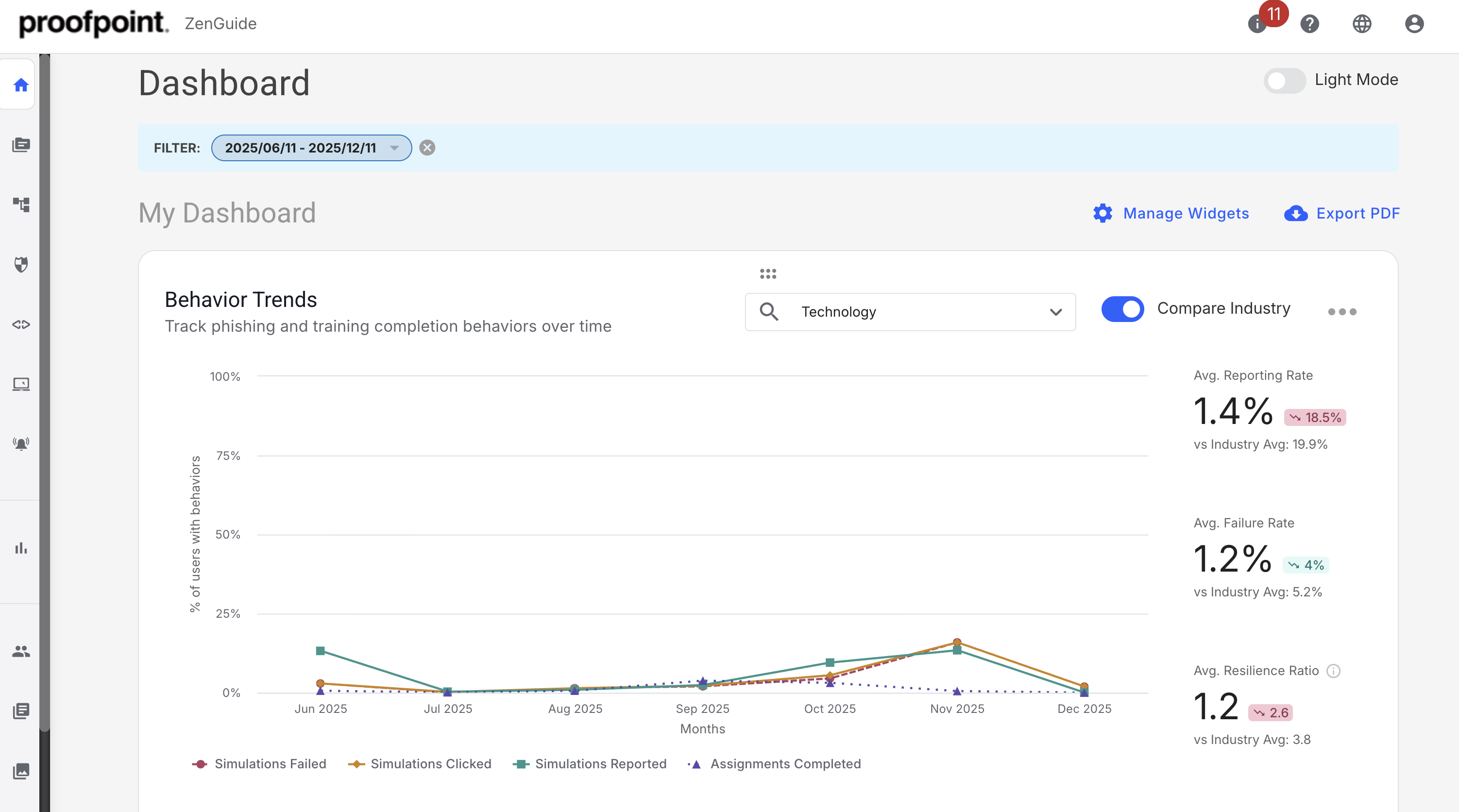

Información y asesoramiento basados en los riesgos asociados a las personas

Identifica a los empleados en riesgo y proporciona información sobre los riesgos basada en inteligencia artificial que tiene en cuenta el comportamiento de los usuarios y las actividades de las amenazas. Ofrece a los empleados consejos en tiempo real basados en el nivel de riesgo, así como formaciones específicas adaptadas a su exposición a los ataques, su comportamiento y su función. Permite a los equipos de seguridad aplicar controles adaptativos y formar a los empleados en situación de riesgo.

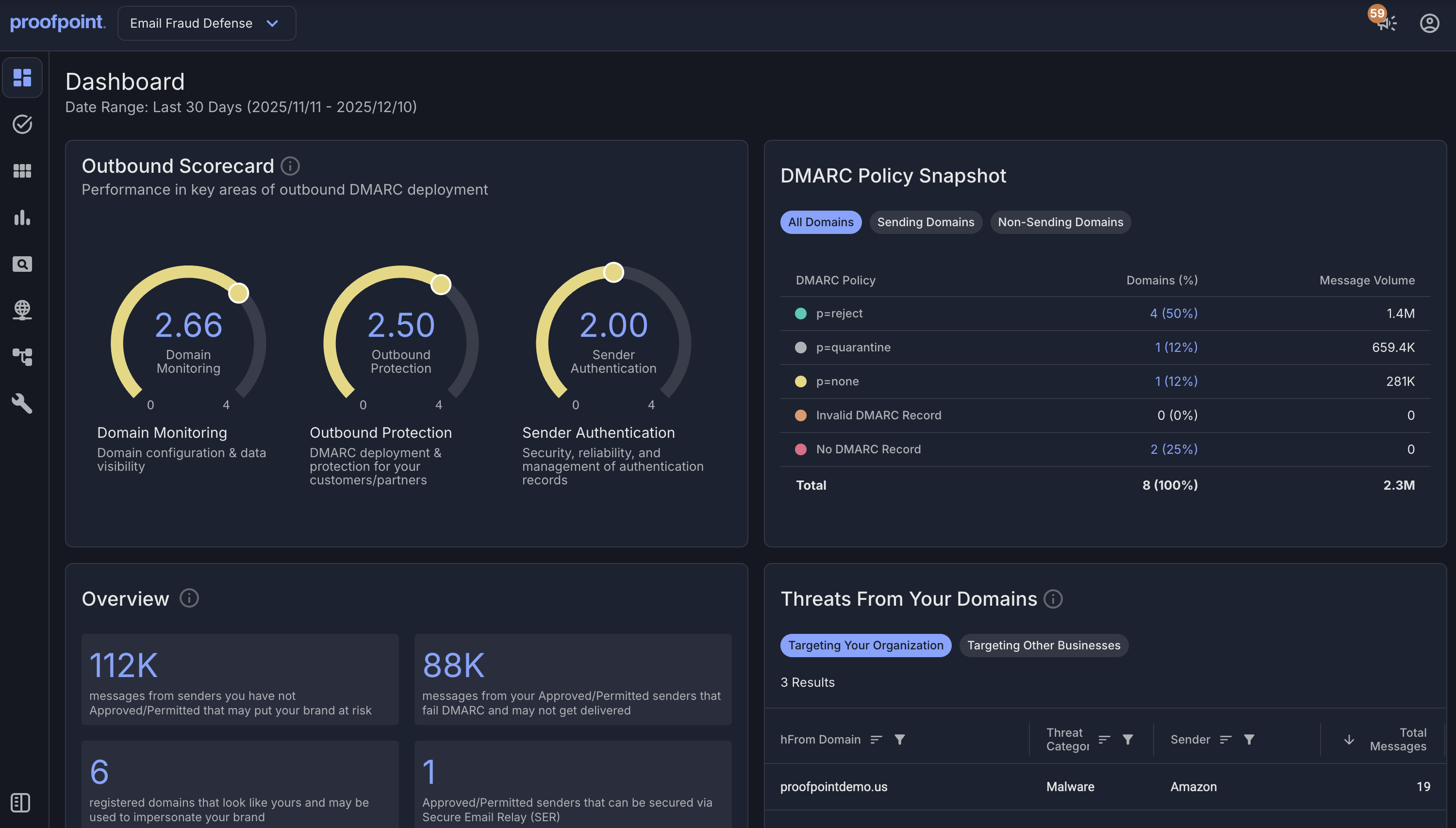

Protección contra la suplantación de la identidad

Protege los dominios de confianza frente a diversas tácticas de suplantación de la identidad, como el “domain spoofing” (suplantación de dominios) y los dominios parecidos (“lookalike domains”) maliciosos, mediante un sistema integrado que combina la autenticación del correo electrónico, el descubrimiento dinámico de dominios parecidos maliciosos y los servicios de desmantelamiento.

Descubra las ventajas de

Proofpoint Collaboration Security Prime

Ahorro medio por la reducción de la exposición al riesgo

Consiga una reducción total de los riesgos

A diferencia de otras soluciones que solo detectan determinadas amenazas, Proofpoint Collaboration Security Prime ofrece una protección completa que previene la mayor variedad de amenazas con una precisión de detección sin igual. Bloquea las amenazas que llegan a través de diversos canales, incrementa la resiliencia de los usuarios y los defiende contra el compromiso de cuentas de usuarios y proveedores. Además, protege sus comunicaciones empresariales de confianza, proporcionando una visión profunda del riesgo asociado a las personas para garantizar una seguridad total inigualable.

de mejora de la eficacia de los empleados

Simplifique las operaciones para lograr la máxima eficacia

Proofpoint Collaboration Security Prime optimiza las operaciones de seguridad al reducir las alertas que hay que clasificar gracias a una precisión de detección del 99,99 %, la más eficaz del sector. Reduce los costes de mano de obra y limita el impacto de las amenazas gracias a funciones de respuesta ante amenazas y flujos de trabajo automatizados, lo que mejora la eficacia de los empleados hasta en un 75 %.

de ahorro gracias a la optimización de las operaciones de TI

Haga más con menos gracias a la consolidación

Gracias a las integraciones preconfiguradas del ecosistema Proofpoint, Proofpoint Collaboration Security Prime elimina la complejidad y la carga de trabajo asociadas a la gestión de soluciones aisladas y fragmentadas. Puede reducir los costes de licencia y disfrutar de funciones avanzadas a un precio considerablemente inferior consolidando los editores de soluciones y eligiendo a Proofpoint como partner estratégico único.

Descubra las últimas innovaciones de Proofpoint Collaboration Security Prime en materia de seguridad de la colaboración

Proofpoint is a complete solution that gives us full visibility into what’s going on in the communication stack, the people stack and the behavioral stack.

— The Ariston Group

We only need to log into Proofpoint platform on a weekly basis because we can count on it to do its job.

— Linkforce

Proofpoint remains the ideal partner to help us meet the challenges of cybersecurity in an increasingly complex landscape.

— Saipem