Le télétravail a ouvert grand la porte aux attaques de ransomwares. Selon la Cybersecurity and Infrastructure Security Agency (CISA), le nombre d'attaques de ransomwares a doublé au premier semestre 2021 par rapport à la même période l'année précédente, avec une attaque toutes les 11 secondes ciblant une entreprise américaine. Le coût à l'échelle mondiale des dommages causés et des interruptions d'activités forcées devrait dépasser les 20 milliards de dollars cette année.

Une stratégie globale et plusieurs technologies sont nécessaires pour prévenir, détecter et corriger les effets des attaques de ransomwares. Cet article de blog vous explique ce qu'ont découvert de nombreuses entreprises, à savoir qu'une passerelle Web sécurisée (SWG) native au cloud joue un rôle essentiel pour bloquer les attaques de ransomwares, en particulier lorsqu'elle est associée à une technologie d'isolation.

Les modèles de télétravail et de travail hybride imposent qu'une grande partie des activités se déroule en dehors du réseau d'entreprise interne et dans le cloud. Les menaces qui visent alors les collaborateurs sont légion, des attaques de phishing aux pages Web infectées par des ransomwares. La meilleure protection contre le ransomware consiste à prévenir toute intrusion dans votre environnement. La première mesure de protection est de s'assurer que les utilisateurs ne s'exposent pas aux ransomwares par leurs actions et de les empêcher de se livrer à des activités potentiellement dangereuses.

Même les domaines de confiance peuvent présenter un risque de ransomware

La meilleure protection contre le ransomware consiste bien sûr à prévenir toute intrusion dans votre environnement. À cette fin, la première mesure de protection contre les attaques de ransomwares est donc de s'assurer que les utilisateurs ne s'exposent pas aux ransomwares par leurs actions et de les empêcher de se livrer à des activités potentiellement dangereuses.

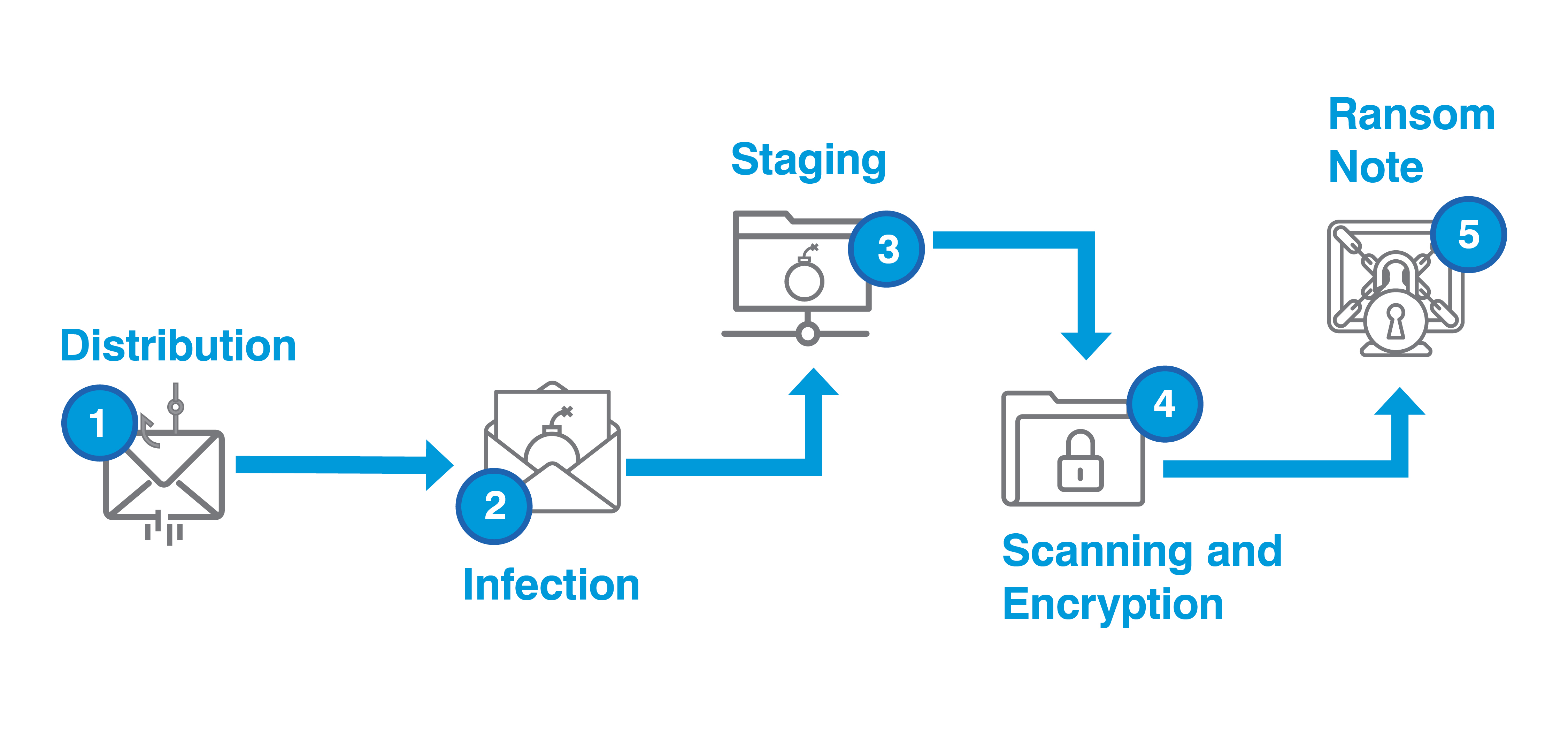

Les attaques de ransomwares peuvent démarrer de différentes manières. Elles peuvent se propager via des emails de phishing adressés à un compte privé ou professionnel et contenant des liens vers des sites compromis, ou par l'intermédiaire d'applications de messagerie instantanée personnelles ou d'entreprise. De même, un ransomware peut infiltrer le terminal d'un utilisateur par le biais d'une page Web infectée par un malware. Aujourd'hui, certains des domaines qui bénéficient du plus haut degré de confiance de la part des utilisateurs, comme Microsoft 365 et Google Workspace, figurent aussi parmi les plus dangereux. Souvent, un cybercriminel injecte un malware dans un site Web légitime de façon à ce que ce logiciel malveillant soit automatiquement téléchargé sur le terminal de l'utilisateur à son insu.

Les passerelles Web sécurisées (SWG) et les technologies d'isolation, fonctionnant de concert ou à la place de passerelles de messagerie sécurisées (SEG), peuvent renforcer la protection contre ces attaques de ransomwares. Fonctionnant entre l'utilisateur et Internet, une passerelle Web sécurisée inspecte et filtre le trafic Web malveillant et dangereux afin de protéger les utilisateurs des menaces et des compromissions de données lorsqu'ils parcourent le Web. Les règles qu'elle applique empêchent également les comportements utilisateur dangereux et non autorisés.

Contrecarrer les plans des auteurs de ransomwares

Les passerelles Web sécurisées natives au cloud comme Proofpoint Web Security sont particulièrement efficaces pour gérer l'activité Web des télétravailleurs et prévenir les attaques de ransomwares. Proofpoint Web Security inspecte l'intégralité du trafic SSL pour exposer les menaces et empêcher les utilisateurs d'accéder à des sites malveillants. À l'instar de nos solutions de protection de la messagerie électronique et de protection des informations, Proofpoint Web Security est alimenté par la threat intelligence du graphique des menaces Nexus, qui analyse 26 milliards d'URL et 5 milliards d'emails au quotidien.

Proofpoint Web Security adopte une approche centrée sur les personnes qui procure une visibilité sur les menaces couvrant la messagerie électronique, le Web et le cloud. À l'aide d'une threat intelligence riche et collectée sur de multiples canaux, Proofpoint Web Security bloque ou isole une session de navigateur en fonction de la catégorie, du score de risque et de la géolocalisation d'un site. Lorsqu'un utilisateur atteint une page infectée d'un site réputé fiable, Proofpoint Web Security effectue une des deux opérations suivantes :

- Blocage des téléchargements de fichiers en fonction du type de fichier et transfert des fichiers vers la fonction de sandboxing en ligne

- Redirection de la session vers Proofpoint Browser Isolation, qui bloque automatiquement les téléchargements de fichiers

Dans les deux cas, le ransomware ne parvient jamais jusqu'au terminal de l'utilisateur ou au réseau d'entreprise, de sorte que l'opérateur de ransomware n'atteint pas son objectif.

En revanche, si un ransomware réussit à compromettre un terminal, il envoie un signal aux serveurs du cybercriminel, puis attend le jeu d'instructions suivant. Une fois qu'il a pris le contrôle du terminal, l'opérateur de ransomware peut effectuer différentes actions, comme distribuer le ransomware dans l'intégralité du réseau pour exfiltrer des données.

Proofpoint Web Security bloque ces connexions de commande et contrôle vers des sites compromis, ainsi que toute exfiltration de données. Il empêche ainsi l'opérateur de ransomware de contrôler le terminal et de causer d'autres dégâts.

Ne manquez pas notre webinaire

Pour en savoir sur la façon dont Proofpoint Web Security peut aider votre entreprise à lutter contre le ransomware et découvrir pourquoi il s'agit de la meilleure alternative aux passerelles Web traditionnelles, regardez notre webinaire à la demande d'une durée de 30 minutes, « Protect Remote Workers from Ransomware » (Protéger les collaborateurs en télétravail contre les attaques de ransomwares), enregistré le mardi 30 novembre 2021.