Le concept de cybersécurité est intimidant pour de nombreuses personnes. En outre, contrairement à ce beaucoup pensent, il ne relève pas de la seule responsabilité des équipes de sécurité. En effet, les cybercriminels ne font pas de discrimination lorsqu'il s'agit de passer à l'attaque. Ils ciblent des collaborateurs ayant accès à des données sensibles, quels que soient leur département et leur position hiérarchique, souvent avant même que les équipes de sécurité n'aient le temps d'analyser les attaques. Il n'est dès lors pas surprenant que la National Cybersecurity Alliance (NCA) tienne les propos suivants :

« Il est essentiel que les équipes de sécurité encouragent l'adoption d'habitudes saines en matière de cybersécurité, en mettant en place des formations et en trouvant des moyens d'impliquer les utilisateurs afin de leur faire comprendre qu'ils jouent un rôle déterminant dans la protection de l'entreprise. »

Cette année, le kit du mois de sensibilisation à la cybersécurité de Proofpoint reflète les principaux conseils de la NCA pour 2022 et vise à vous aider à sensibiliser vos utilisateurs à différents types de cybermenaces. En dotant vos utilisateurs des outils leur permettant d'identifier, de bloquer et de signaler les menaces, vous pourrez encourager l'adoption d'habitudes saines en matière de cybersécurité et renforcer la ligne de défense de votre entreprise.

Avant que nous nous intéressions aux principaux conseils de la NCA pour 2022, il est primordial de comprendre pourquoi la sensibilisation à la sécurité informatique est pertinente et nécessaire.

Pourquoi la sensibilisation à la sécurité informatique est-elle importante ?

Les cybercriminels ciblent davantage les utilisateurs plutôt que les infrastructures, car il est plus simple et plus rapide de piéger des personnes que de forcer un pare-feu ou de pirater un compte. C'est inévitable : la passerelle de messagerie ne détecte pas toutes les menaces. C'est la raison pour laquelle les utilisateurs doivent savoir comment reconnaître les menaces et comment réagir pour réduire la probabilité d'une compromission.

Nos formations de sensibilisation à la sécurité informatique proposent des exemples de menaces réelles, expliquent aux utilisateurs ce qu'ils doivent faire en cas de menace, encouragent l'adoption d'habitudes saines en matière de cybersécurité et évaluent la mise en application des compétences acquises par les utilisateurs dans des situations concrètes.

Pour vous aider à mieux vous préparer au mois national de sensibilisation à la cybersécurité, Proofpoint a élaboré son kit 2022 de façon à refléter les principaux conseils de la NCA :

- Utiliser l'authentification multifacteur

- Créer des mots de passe forts

- Mettre à jour les logiciels

- Reconnaître et signaler le phishing

Protégez vos comptes à l'aide de l'authentification multifacteur

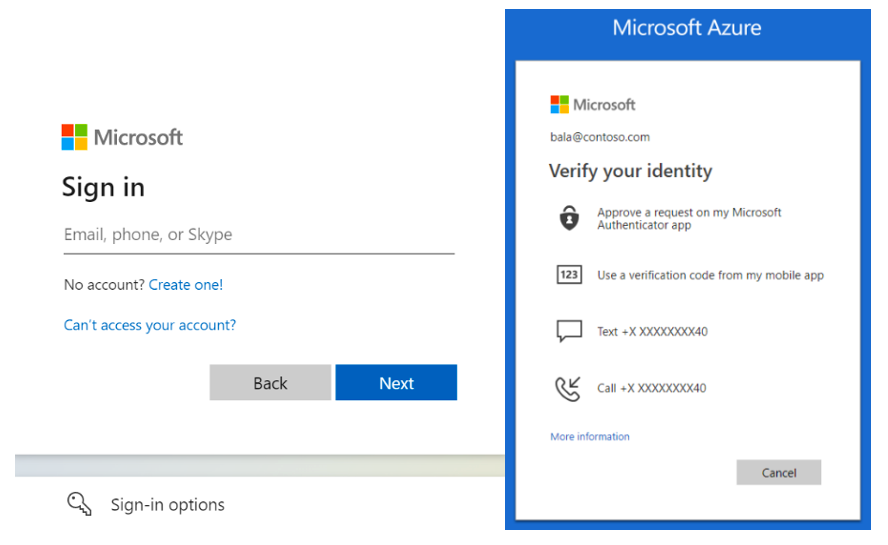

La plupart des comptes utilisent l'authentification multifacteur pour vérifier votre identité. Cela garantit que vous seul avez accès à vos informations et systèmes. L'authentification multifacteur peut prendre différentes formes, notamment des mots de passe supplémentaires, une clé physique (via un périphérique USB), la biométrie (p. ex. empreinte digitale ou voix) et la position GPS de votre terminal.

Figure 1. Ces images sont des exemples de facteurs habituels d'authentification multifacteur permettant de se connecter à des comptes cloud Microsoft courants (crédit : page Vue d'ensemble de l'authentification Microsoft Azure Active Directory).

Les cybercriminels ont compris à quel point l'authentification multifacteur était devenue utile et courante. Ils ont donc trouvé des moyens de la contourner à l'aide d'une technique de bombardement lorsqu'ils ont accès aux identifiants de connexion d'un collaborateur. Selon cette approche, les cybercriminels envoient plusieurs notifications push ou demandes d'authentification multifacteur par téléphone ou par email. Ils espèrent ainsi que l'utilisateur finira par se lasser de saisir ses identifiants de connexion et acceptera une fausse demande d'authentification multifacteur pour arrêter de recevoir des messages.

Pour protéger vos comptes, méfiez-vous des demandes d'authentification multifacteur inhabituelles s'affichant sur vos terminaux et restez sur vos gardes si vous recevez plusieurs demandes sur une courte période. N'approuvez des demandes d'authentification multifacteur que lorsque vous tentez de vous connecter à vos comptes et configurez des alertes sur vos terminaux afin d'être averti en cas d'activité suspecte.

Même si cela peut paraître fastidieux de saisir plusieurs codes ou d'analyser plusieurs éléments biométriques ou empreintes digitales, configurez l'authentification multifacteur sur tous vos comptes et prenez le temps de vérifier ce que vous demandent les invites légitimes. Vous contribuerez ainsi à protéger vos données et recevrez une alerte en cas de tentative de compromission de votre compte.

Créez des mots de passe forts et mettez régulièrement à jour les logiciels

Il n'est pas toujours facile de mémoriser différents mots de passe pour les comptes auxquels nous nous connectons au quotidien. Il est si tentant d'utiliser le même mot de passe pour plusieurs plates-formes ! Mais attention : les cybercriminels utilisent fréquemment des sites Web open source conçus pour générer des chaînes de caractères aléatoires en vue de « deviner » le mot de passe d'un compte.

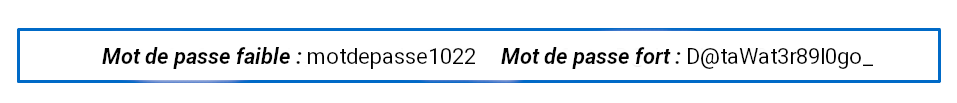

Les mots de passe faibles leur facilitent la tâche. Par ailleurs, si le même mot de passe est utilisé à différents endroits, la probabilité que des cybercriminels compromettent plusieurs comptes une fois le mot de passe obtenu augmente. Pour barrer la route aux cybercriminels, créez des mots de passe forts combinant divers caractères, symboles et chiffres.

L'image ci-dessous montre la différence entre un mot de passe faible et un mot de passe fort :

Figure 2. Le mot de passe faible ne combine pas différents caractères et n'utilise pas de lettres majuscules. Il inclut une date de naissance, qui peut facilement être devinée par les cybercriminels à l'aide de sites Web open source. Le mot de passe fort utilise divers caractères et mots aléatoires.

Formez vos utilisateurs aux bonnes pratiques en matière de mots de passe grâce à notre kit gratuit de sensibilisation sur le thème des mots de passe.

Pour protéger vos informations, il est également essentiel de mettre à jour les logiciels installés sur vos terminaux. Les équipes de sécurité travaillent dur pour identifier les bogues qui nécessitent des correctifs. Il arrive que ces bogues engendrent des vulnérabilités logicielles s'ils ne sont pas corrigés. Même si les mises à jour logicielles peuvent ralentir votre ordinateur pendant l'installation ou nécessiter un redémarrage qui vous empêche de poursuivre vos tâches en cours, il est important de vous assurer que vous utilisez les derniers logiciels afin d'empêcher les cybercriminels d'infiltrer vos terminaux et vos comptes.

Restez vigilant face au phishing, que vous soyez chez vous ou au travail

Dans le contexte de télétravail actuel, les collaborateurs sont distraits par leurs différents terminaux et leurs priorités concurrentes, ce qui accroît le risque qu'ils tombent dans le piège d'une menace de phishing. Savoir comment reconnaître et signaler le phishing peut aider vos collègues à éviter de se laisser piéger par ces tactiques et empêcher les compromissions.

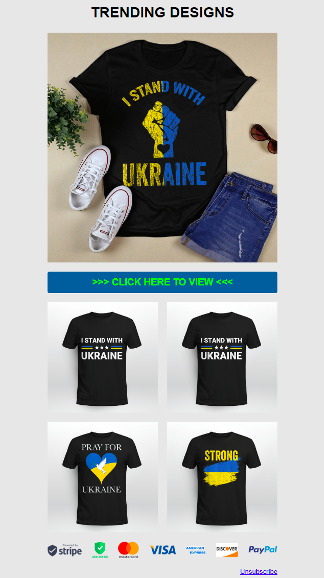

Les emails de phishing se présentent sous différentes formes, évoluent constamment et ont recours à des tactiques d'ingénierie sociale pour tromper les utilisateurs. Par exemple, plus tôt cette année, plusieurs campagnes de phishing ont joué sur les émotions des utilisateurs à l'égard du conflit en Ukraine en envoyant des emails frauduleux qui faisaient appel aux dons.

Collecte de fonds frauduleuse pour un site Web ukrainien de vêtements

Figure 3. L'image ci-dessus montre un email frauduleux de collecte de fonds tentant d'obtenir des données de paiement en incitant les utilisateurs à acheter des vêtements pour soutenir le peuple ukrainien.

L'adoption d'une solution de formation et de sensibilisation à la sécurité informatique capable de sensibiliser les utilisateurs aux menaces réelles accroît la probabilité que les collaborateurs signalent le prochain email de phishing qu'ils recevront et protègent ainsi le reste de l'entreprise.

Comment utiliser le kit du mois de sensibilisation à la cybersécurité de Proofpoint

La sensibilisation des utilisateurs et la mise en application des compétences qu'ils ont acquises sont essentielles pour réduire les risques de cybersécurité. Pour aider vos utilisateurs à adopter des habitudes saines en matière de cybersécurité, nous vous proposons une sélection de ressources gratuites, qui expliquent comment utiliser l'authentification multifacteur, créer des mots de passe forts et mettre à jour les logiciels en temps voulu. Nous proposons également des formations pour les aider à éviter de se laisser piéger par des emails de phishing et d'autres leurres d'ingénierie sociale. Notre kit se présente sous la forme d'un programme de quatre semaines :

- Semaine 1 (lancement) : Comprendre l'importance de la sensibilisation à la sécurité informatique et se familiariser avec l'authentification multifacteur

- Semaine 2 : Utiliser des mots de passe forts

- Semaine 3 : Mettre à jour les logiciels

- Semaine 4 : Reconnaître et signaler le phishing

Reportez-vous au guide de démarrage pour élaborer vos messages hebdomadaires et aider vos utilisateurs à se sentir intégrés à l'équipe de sécurité.

Étape suivante : téléchargez le kit

La sensibilisation à la sécurité informatique ne concerne pas seulement les équipes de sécurité, mais chacun d'entre nous. En outre, les actions de tous les collaborateurs peuvent soit contribuer à protéger l'entreprise dans son ensemble, soit la mettre accidentellement en péril. Pour assurer sa sécurité en ligne, il est important d'adopter de meilleures habitudes en matière de cybersécurité, de rester vigilant face au moindre signe de comportement suspect et de prendre les mesures adéquates en cas de menace.

Téléchargez et utilisez le kit du mois de sensibilisation à la cybersécurité de Proofpoint et visitez notre Centre de sensibilisation à la cybersécurité. Vous y trouverez des conseils pour aider vos utilisateurs à devenir des superhéros de la cybersécurité et à assurer leur sécurité en ligne, qu'ils soient chez eux ou au travail.