Questa serie di due articoli del blog copre le ultime innovazioni apportate a Proofpoint Prime Threat Protection. Proofpoint Prime permette alle aziende di rafforzare le loro difese e di semplificare le loro operazioni per rispondere alle sfide della sicurezza informatica emergenti incentrata sulle persone.

I criminali informatici approfittano della continua espansione degli spazi di lavoro digitali per prendere di mira sempre più persone attraverso l’email e altri canali digitali, come gli strumenti di messaggistica e collaborazione, le piattaforme dei social media, le applicazioni cloud e i servizi di condivisione di file. Violano anche le comunicazioni aziendali affidabili, danneggiando le relazioni con fornitori e clienti.

I criminali informatici sono più sofisticati che mai. Utilizzano il phishing e altre tecniche, come l’elusione dell’autenticazione a più fattori, gli attacchi tramite telefonate (TOAD, Telephone-Oriented Attack Delivery), SocGholish e l’invio in blocco di email di abbonamento, per compromettere gli utenti. Molti violano anche gli account di fornitori o partner commerciali per raggiungere i collaboratori, con l’obiettivo ultimo di ottenere il controllo degli account.

Proofpoint Prime adotta un approccio globale per bloccare questi attacchi multicanale in più fasi e rafforzare la resilienza degli utenti nella tua azienda. La soluzione è concepita per adattarsi al panorama delle minacce attuale e futuro.

In questo articolo, evidenziamo i recenti miglioramenti apportati a Proofpoint Prime che permettono di contrastare le minacce emergenti incentrate sulle persone.

Protezione rafforzata con il phishing

Una protezione solida dell’email è essenziale. Ma il fatto che gli attacchi trasmessi via email vengono bloccati non significa che i criminali informatici si stiano arrendendo. Di recente, abbiamo osservato un aumento del numero di tentativi di phishing rivolti contro strumenti di collaborazione, applicazioni di messaggistica, social media e altre piattaforme digitali.

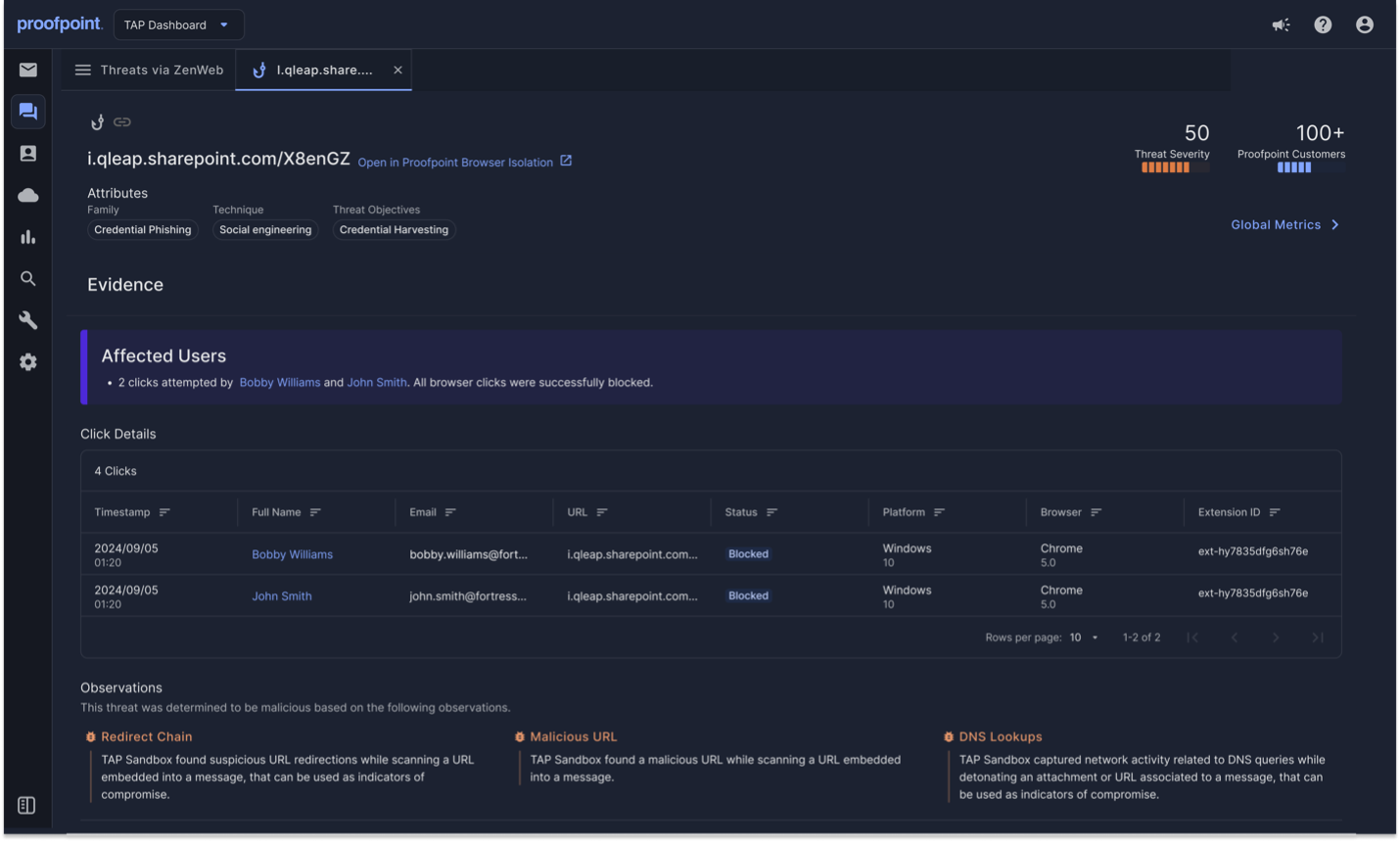

Per affrontare questa situazione, abbiamo apportato dei miglioramenti alla soluzione Proofpoint Prime. Oggi offre una protezione contro gli URL dannosi distribuiti tramite diverse piattaforme di messaggistica, collaborazione o social media. Tale protezione in tempo reale passa attraverso l’ispezione degli URL e il blocco degli URL dannosi al momento del clic, direttamente nel browser. Proofpoint Prime può perciò proteggere gli utenti ovunque e in ogni momento, al momento del clic, su qualsiasi dispositivo, rete e ovunque gli utenti lavorino.

Dettagli del rilevamento e dell’isolamento degli URL dannosi nella dashboard TAP.

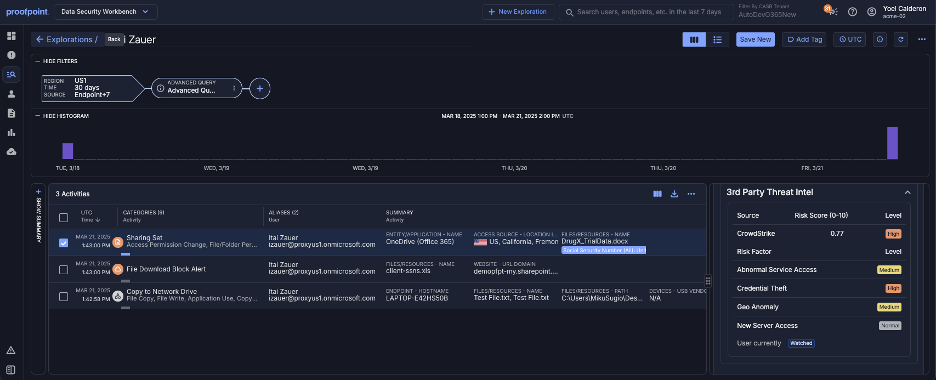

Integrazione bidirezionale con CrowdStrike Falcon

Proofpoint ora supporta l’integrazione con CrowdStrike Falcon. Le informazioni sulle attività di accesso sospette e i potenziali takeover degli account catturati da Proofpoint sono accessibili tramite l’elenco di sorveglianza di CrowdStrike. Inoltre, quest’integrazione permette la visualizzazione di informazioni sui rischi legati agli utenti raccolte da CrowdStrike in diverse interfacce Proofpoint, arricchendo le informazioni sugli account utente interessati.

La threat intelligence condivisa tra Proofpoint e CrowdStrike migliora il controllo degli endpoint e le indagini sugli incidenti di takeover degli account attivi.

Questa integrazione mostra perché è così importante integrare una piattaforma XDR come CrowdStrike Falcon nella nostra piattaforma incentrata sulle persone.

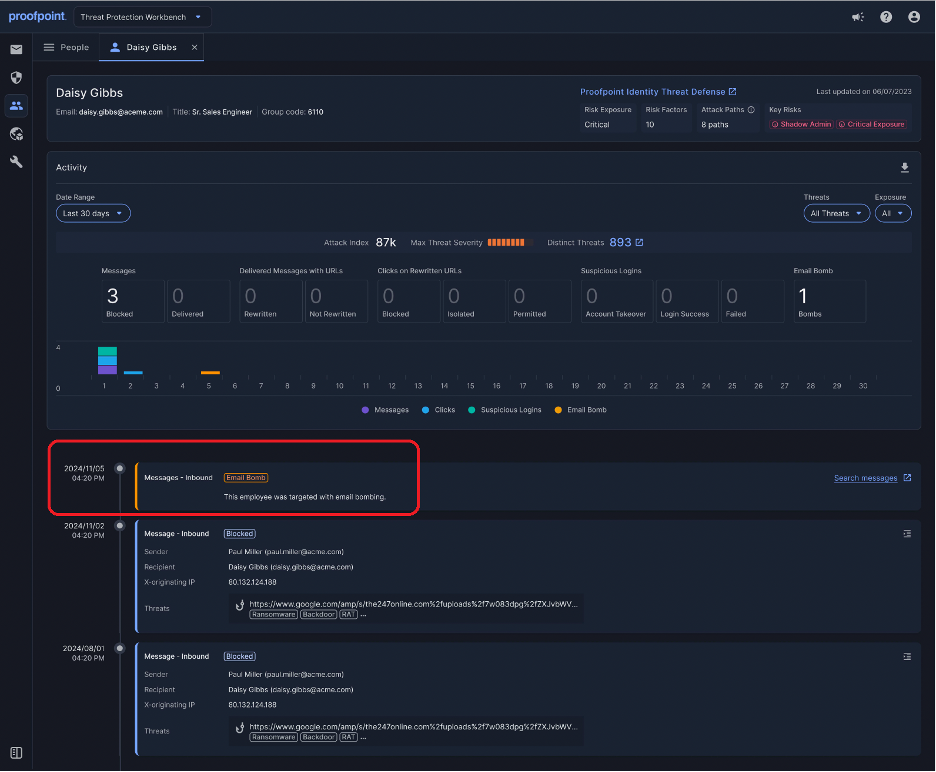

Supporto degli attacchi di invio in blocco di messaggi di abbonamento

L’invio in blocco di messaggi di abbonamento è un tipo di attacco tramite email in cui l’indirizzo email di una vittima viene utilizzato per abbonarsi a centinaia o migliaia di liste di distribuzione, newsletter e altri servizi online. L’obiettivo è inondare la casella di posta in arrivo di spam per complicare l’identificazione delle email importanti o aiutare a mascherare altre attività fraudolente come delle transazioni non autorizzate.

Un destinatario frustrato può anche prendere provvedimenti per porre fine a questa valanga di email, ma si ritrova con l’account compromesso. In un attacco, Proofpoint ha osservato dei criminali informatici utilizzare l’invio in blocco di email di abbonamento per distrarre i loro obiettivi, per poi rivolgersi verso canali digitali come Microsoft Teams e farsi passare per il servizio di assistenza IT offrendo supporto. Pensando di interagire con un supporto IT legittimo, gli obiettivi hanno fornito le loro credenziali d’accesso ai criminali informatici.

Proofpoint Prime rileva e neutralizza gli attacchi di invio in blocco di email di abbonamento.

Grazie alla threat intelligence e al machine learning, Proofpoint Prime è in grado di rilevare e neutralizzare gli attacchi di invio in blocco di email di abbonamento.

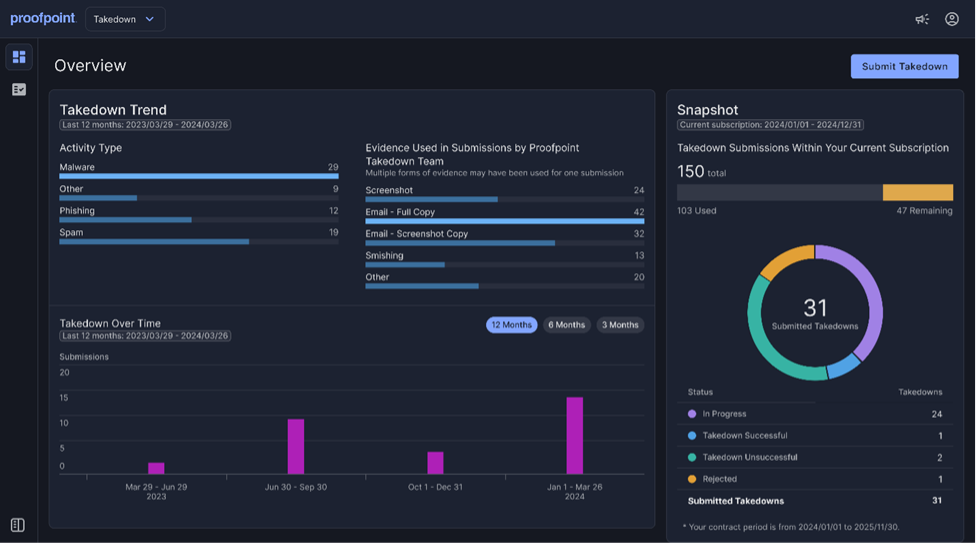

Servizi di smantellamento per gli URL e i domini dannosi

Proofpoint Prime ora permette alle aziende di neutralizzare le attività dannose da parte di domini fotocopia o meno nonché gli URL utilizzati in attacchi che le prendono di mira.

Il team di smantellamento di Proofpoint si basa sulla threat intelligence interna, sui dati del traffico email e delle fonti OSINT per analizzare ogni richiesta e raccogliere le prove a supporto. Il team quindi collabora direttamente con diversi partner per neutralizzare rapidamente l’attacco in modo efficace. Tra questi partner, troviamo fornitori di liste di blocco, uffici di registrazioni di dominio, aziende di hosting e fornitori di domini di primo livello ben noti.

Le richieste di smantellamento possono essere presentate tramite il portale Proofpoint Prime Takedown. Questo portale ti permette anche di accedere facilmente ai dettagli delle tue richieste e di seguirne l’avanzamento.

I servizi di smantellamento di domini dannosi integrati in Proofpoint Prime permettono ai team della sicurezza di contrastare proattivamente i rischi di furto d’identità.

Fatichi a proteggere i tuoi ambienti di lavoro moderni? Proofpoint può aiutarti

Proofpoint offre l’unica piattaforma di sicurezza informatica incentrata sulle persone che fornisce un approccio completo e adattivo per proteggere le tue risorse più importanti e le più a rischio: i tuoi collaboratori. Questo è il motivo per cui quasi 2 milioni di clienti di ogni dimensione, tra cui 85 aziende della classifica Fortune 100, si affidano a Proofpoint.

Per saperne di più su questi recenti miglioramenti, partecipa al nostro webinar post conferenza RSA del 7 maggio. E per avere maggiori informazioni sul nostro approccio globale alle minacce incentrate sulle persone, visita il nostro sito Proofpoint.com/it o contattaci oggi stesso.