Questa serie di due articoli del blog copre le ultime innovazioni apportate a Proofpoint Prime Threat Protection. Proofpoint Prime permette alle aziende di rafforzare le loro difese e di semplificare le loro operazioni per rispondere alle sfide della sicurezza informatica emergenti incentrata sulle persone.

La continua espansione degli spazi di lavoro digitali va di pari passo con la moltiplicazione delle minacce incentrate sulle persone che i CISO e i team della sicurezza devono affrontare. I criminali informatici sfruttano diverse piattaforme, complicando le indagini sulle minacce, l’identificazione degli utenti a alto rischio e l’applicazione dei controlli di sicurezza. Vengono spesso adottati diversi prodotti isolati per ridurre i rischi su molteplici piattaforme. Questi prodotti frammentati e separati creano vulnerabilità, consumano inutilmente risorse e riducono l’efficienza operativa.

Proofpoint Prime offre una protezione completa per bloccare gli attacchi multicanale in diverse fasi e rafforzare la resilienza degli utenti nella tua azienda. In questo articolo, evidenziamo alcuni miglioramenti recenti apportati a Proofpoint Prime che ti permetteranno di semplificare le tue operazioni di sicurezza per ridurre i rischi legati agli utenti.

Un’unica interfaccia per identificare e tracciare i rischi legati agli utenti

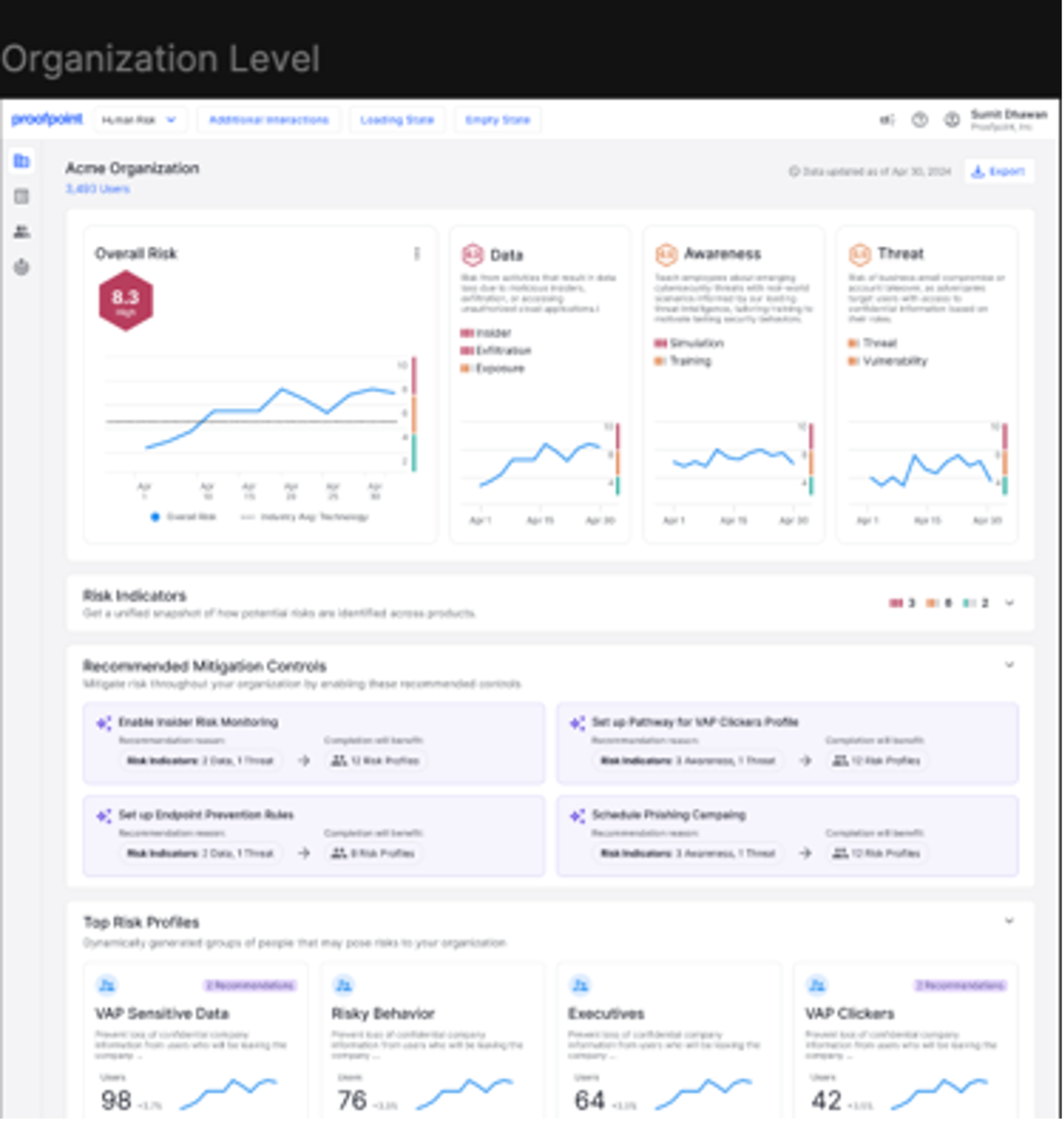

La nuova funzionalità Human Risk Explorer di Proofpoint Prime trasforma le minacce e i comportamenti umani in informazioni fruibili. Inoltre, offre ai team della sicurezza un’interfaccia intuitiva che permette loro di identificare, tracciare e ridurre i rischi legati agli utenti.

Human Risk Explorer riduce l’esigenza di analisi manuale dei rischi da parte dei team della sicurezza, correlando i segnali di rischi legati alle persone su tutti i controlli di sicurezza di Proofpoint. Le analisi ottimizzate dall’IA offrono una visibilità estesa, inclusa l’esposizione agli attacchi di un utente, i suoi comportamenti reali (come il trattamento inadeguato dei dati sensibili o il clic su un link dannoso) e i suoi privilegi aziendali. Possono quindi attribuire un punteggio di rischio completo guidato dalla threat intelligence a un’azienda, un dipartimento o un utente.

Funzionalità Human Risk Explorer di Proofpoint

Controlli di sicurezza adattivi automatizzati e formazione basata sul livello di rischio

Human Risk Explorer identifica gli utenti a alto rischio grazie a una valutazione migliorata dei rischi legati agli utenti. Questa valutazione aiuta gli analisti a dare priorità alle attività di sicurezza, applicare i controlli di sicurezza adattivi e fornire formazione aggiuntiva agli utenti più a rischio.

I team della sicurezza possono fornire agli utenti gli strumenti le conoscenze e la motivazione necessari per rafforzare la loro resilienza contro le minacce emergenti attraverso formazione mirata. La formazione può anche essere personalizzata per adattarla ai ruoli, comportamenti e profili di rischio unici degli utenti.

Grazie all’automazione delle esperienze di apprendimento adattivo, gli utenti ricevono messaggi in tempo reale che li aiutano a identificare e a rispondere in tutta sicurezza alle minacce mirate. Le funzionalità Adaptive Groups e Pathways permettono agli analisti di attribuire automaticamente agli utenti a alto rischio campagne mirate. Il tempo e l’impegno che gli analisti devono dedicare alla creazione di solide esperienze di apprendimento, che favoriscano un processo decisionale informato e rafforzino la resilienza degli utenti, vengono così ridotti.

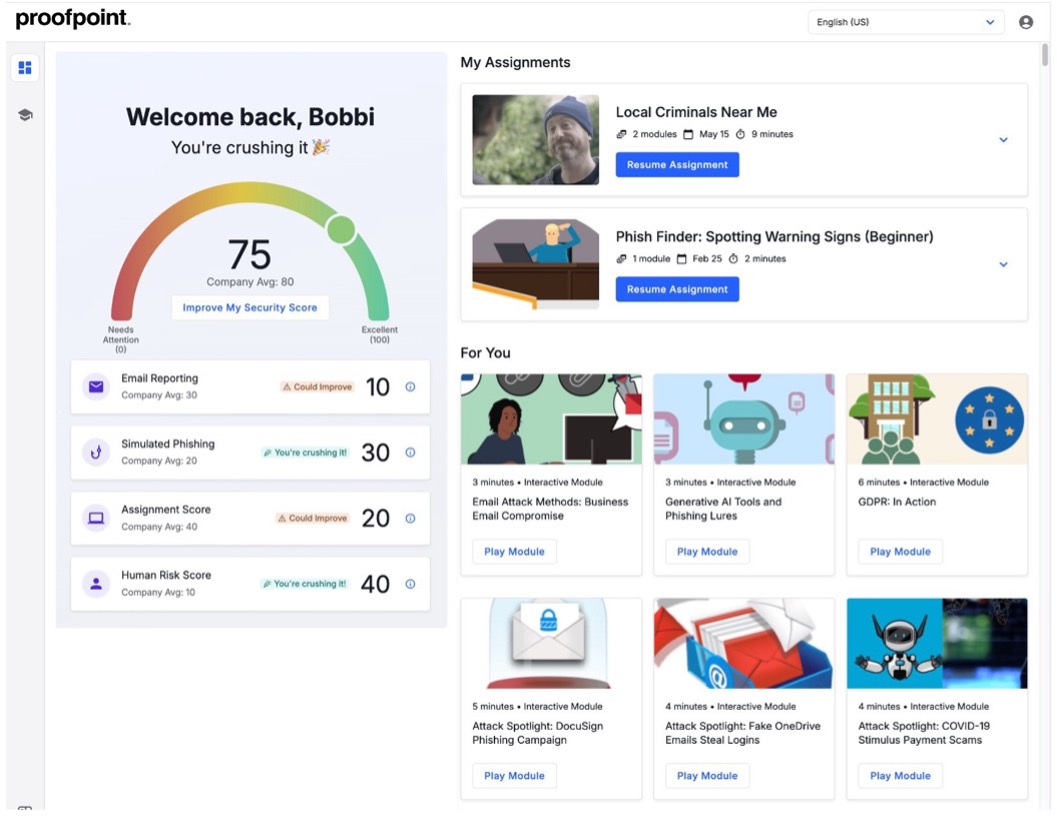

Una dashboard personalizzata degli allievi aiuta a coinvolgere e motivare gli utenti. Questa dashboard permette agli utenti di accedere a tutte le loro attività di formazione sulla sicurezza informatica e alla formazione che è stata loro assegnata. Gli utenti possono anche consultare il loro punteggio di rischio personale nonché le loro prestazioni nei moduli di formazione e i test di phishing.

Dashboard personalizzata degli allievi di Proofpoint

Risposta automatica alle violazioni degli account

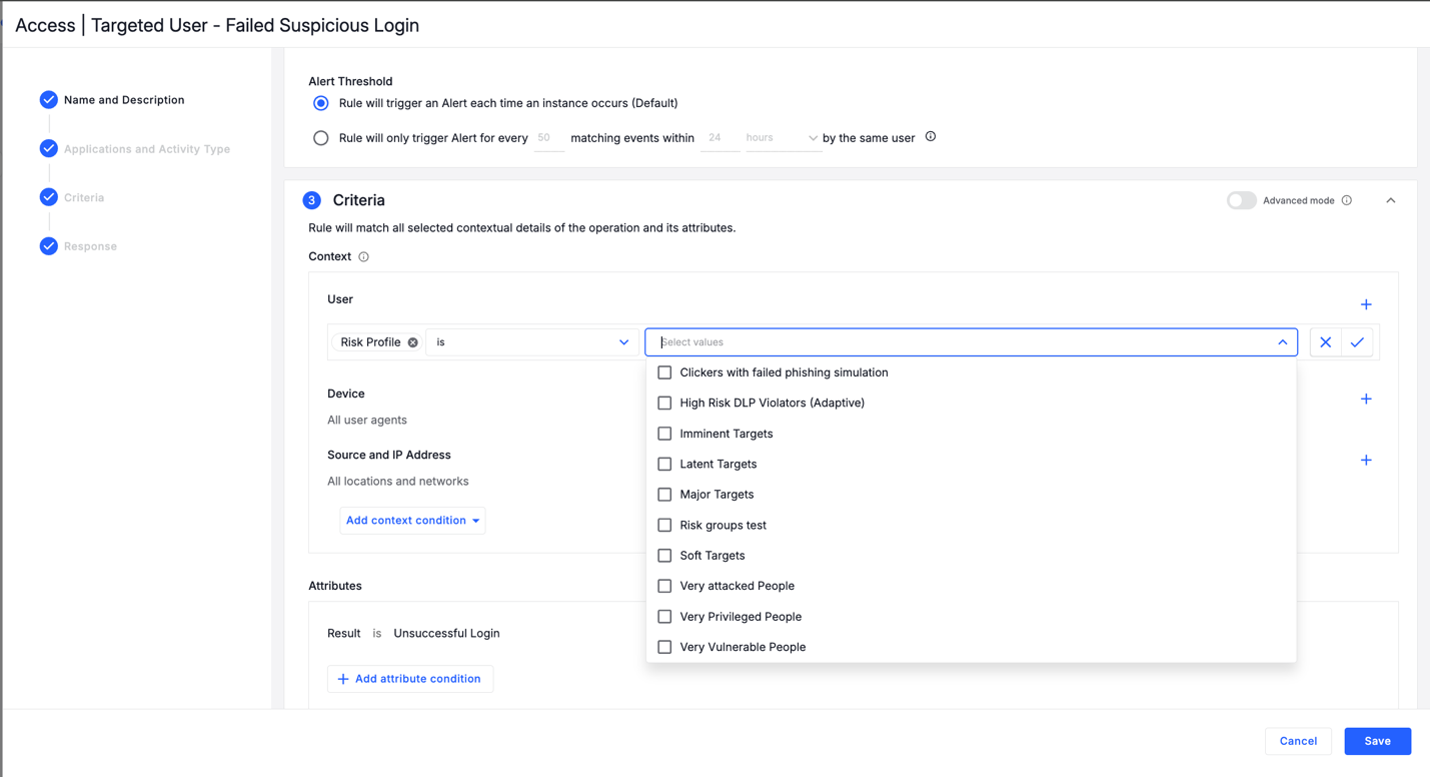

Nel caso di sospetto di violazione degli account, Human Risk Explorer correla le informazioni su un’ampia gamma di attività prima e dopo la presa di controllo degli account - come gli accessi e le attività di account sospetti - con i comportamenti degli utenti e i gruppi di utenti a alto rischio, come i VAP (Very Attacked People ovvero le persone più attaccate).

Grazie a pre-integrazioni per i gruppi di rischio dinamici, gli analisti della sicurezza possono dare priorità agli utenti a rischio e agire immediatamente. Quando il punteggio di rischio di un utente raggiunge una soglia critica, alcuni controlli di sicurezza possono essere applicati automaticamente, per esempio delle regole più severe per l’applicazione di misure correttive ai takeover degli account.

Questa capacità di affinare le strategie di risposta e neutralizzare automaticamente le minacce presenta numerosi vantaggi. Non solo riduce in modo significativo il tempo di permanenza dei criminali informatici, ma rafforza anche l’efficacia degli analisti della sicurezza e permette loro di risparmiare tempo prezioso.

Automazione dei controlli di sicurezza adattivi: applicazione di misure correttive agli attacchi di takeover degli account agli utenti a alto rischio

Gestione di tutte le minacce tramite una vista unificata

Proofpoint Threat Protection Workbench è un’altra innovazione di Proofpoint Prime. Questo strumento offre un nuovo approccio al modo in cui i team SOC (security operation center) operano. Dal momento in cui si collegano, questi team accedono a un’interfaccia utente semplice e intuitiva, adattata alle loro responsabilità quotidiane. Che si tratti di rispondere a un avviso di phishing ad alto rischio, valutare un mittente sospetto o indagare su una campagna di minacce più ampia, dispone di tutti gli elementi necessari in una vista unificata.

Proofpoint Threat Protection Workbench combina le informazioni di Proofpoint Nexus, funzionalità di rilevamento e pre-integrazioni. I team SOC possono così accelerare l’identificazione e la neutralizzazione delle minacce, ottimizzando l’efficacia.

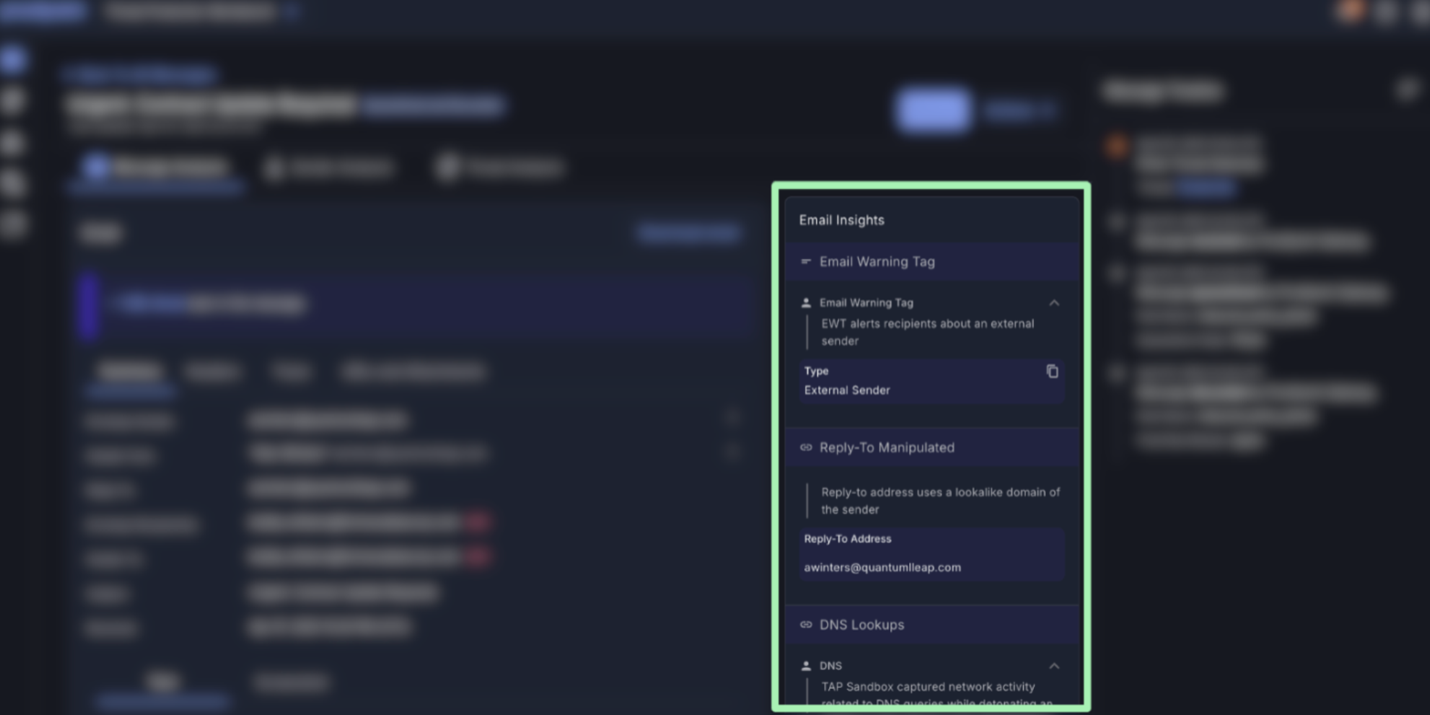

Gli analisti del SOC possono valutare e neutralizzare rapidamente le minacce grazie a dati forensi dettagliati, direttamente accessibili all’interno di Proofpoint Threat Protection Workbench. Possono vedere l’intero corpo del messaggio, le informazioni di consegna, le intestazioni e i dettagli delle minacce su uno stesso schermo.

Gli analisti possono recuperare e analizzare le email messe in quarantena nonché le email distribuite (negli ambienti Microsoft 365), ottenendo informazioni essenziali sulle tattiche d’attacco. Le schermate disponibili permettono loro di valutare facilmente i tentativi di phishing e le strategie di social engineering senza dover utilizzare strumenti aggiuntivi.

Threat intelligence accessibile per attività di remediation con un clic

Proofpoint Threat Protection Workbench sfrutta la threat intelligence di Proofpoint Nexus per fornire agli analisti una visibilità sui principali attributi e sulla gravità delle minacce nonché sulla distribuzione dei messaggi nell’azienda. Il tracciamento dei clic mostra le interazioni degli utenti con gli URL dannosi, mentre l’estrazione di indicatori di violazione mette in luce gli URL e gli allegati a rischio.

Sintesi delle minacce chiara e semplice da comprendere, ottimizzata da Nexus Generative AI in Proofpoint Threat Protection Workbench

I team ottengono sintesi sulle minacce basati sull’IA generativa. Queste sintesi traducono i dati complessi sulle minacce in informazioni semplici e fruibili. I team possono così valutare e neutralizzare le minacce più rapidamente.

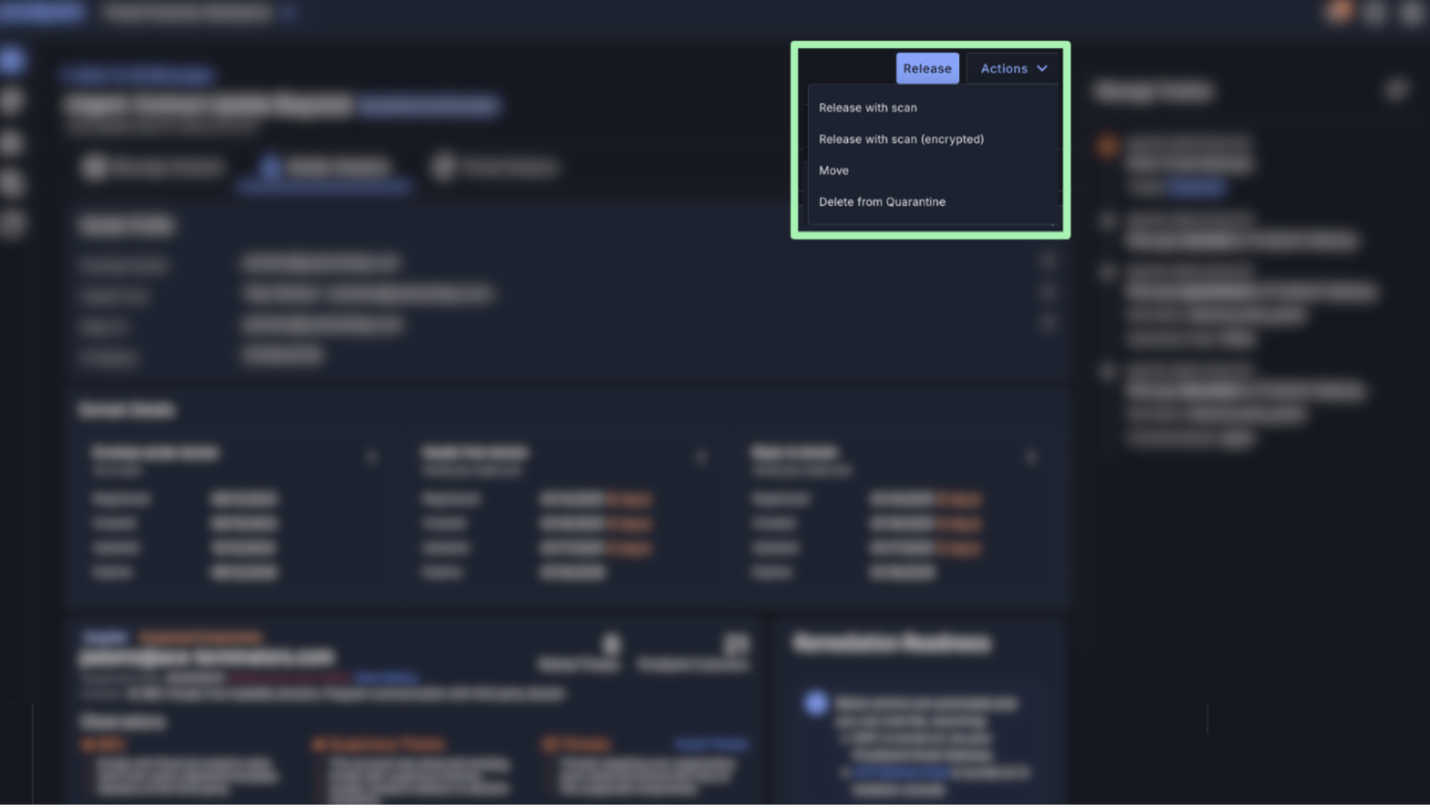

Con un clic, gli analisti possono neutralizzare rapidamente le minacce, riducendo anche il tempo tra il rilevamento e la correzione. Gli analisti possono aggiungere domini o URL a liste di blocco, per evitare ulteriori sfruttamenti a partire da email o link dannosi.

Analysts can take one-click remediation actions in Proofpoint Threat Protection Workbench.

Fatichi a proteggere i tuoi ambienti di lavoro moderni? Proofpoint può aiutarti

Proofpoint offre l’unica piattaforma di sicurezza informatica incentrata sulle persone che fornisce un approccio completo e adattivo per proteggere le tue risorse più importanti e le più a rischio: i tuoi collaboratori. Questo è il motivo per cui quasi 2 milioni di clienti di ogni dimensione, tra cui 85 aziende della classifica Fortune 100, si affidano a Proofpoint.

Per saperne di più su questi recenti miglioramenti, partecipa al nostro webinar post conferenza RSA del 7 maggio. E per ottenere maggiori informazioni sul nostro approccio globale alle minacce incentrate sulle persone, visita il nostro sito Proofpoint.com/it o contattaci oggi stesso.