Ransomware ist kein neues Phänomen, sondern bereits seit einiger Zeit eine ernsthafte Gefahr für Unternehmen auf der ganzen Welt. Doch was früher eine relativ simple Bedrohung war, wird nun zunehmend komplexer.

In der Vergangenheit durchbrachen Cyberkriminelle die Perimeterschutzmaßnahmen, legten ihre Schaddaten ab und verlangten dann ein Lösegeld, um den Ausgangszustand wiederherzustellen. Dieser brachialen Methode wurde in der Regel mit Erkennung, Eindämmung und Wiederherstellung begegnet. Dabei wurden im Prinzip die Systeme heruntergefahren und mit Backups wiederhergestellt.

Heute sind Ransomware-Angriffe deutlich jedoch raffinierter. Sie suchen sich ihre Opfer gezielt aus und dringen tiefer ins System ein. Anstatt sich mit Gewalt Zugang zu verschaffen, greifen die Cyberkriminellen Anwender an, um deren Anmeldedaten zu kompromittieren oder sie dazu zu bringen, einen Fehler zu machen bzw. sie davon zu überzeugen, einen Angriff gegen ihren Arbeitgeber durchzuführen.

Um sich davor zu schützen, müssen die Sicherheitsteams früher in die Angriffskette eingreifen. Dies wird auch als Shift-Left-Ansatz bezeichnet. Es geht also darum, von der Erkennung und Wiederherstellung wegzukommen und sich auf Vorbereitung, Prävention und die Anwender zu konzentrieren.

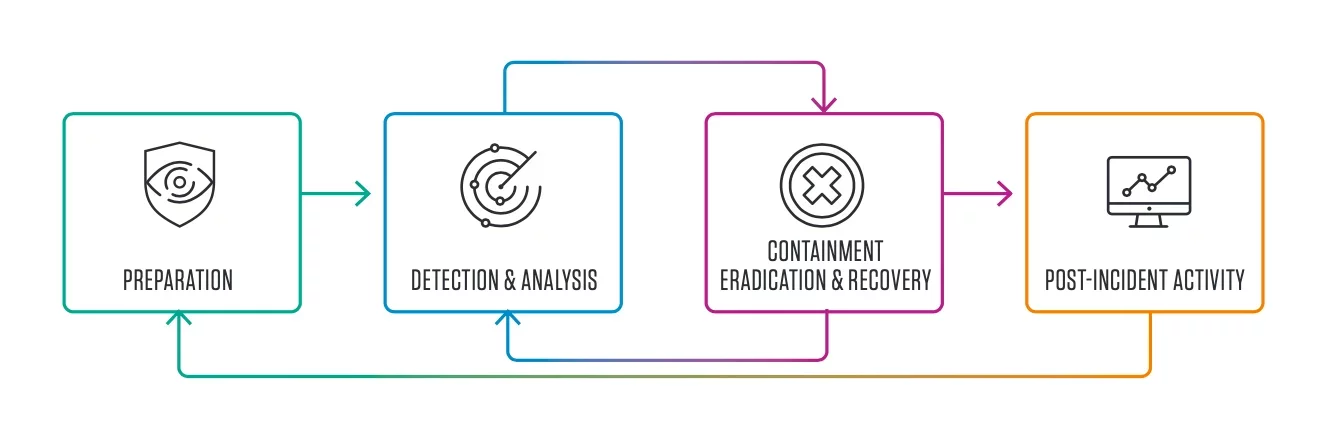

Abb. 3-2: Zyklus der Zwischenfallreaktion (Erkennung und Analyse)

Vorbereitung

Erkennung und Analyse

Eindämmung, Beseitigung und Wiederherstellung

Aktivitäten nach dem Zwischenfall

Schutz für Ihre Daten

Als es nur um den Schutz von Informationen ging, war der Erkennungs- und Reaktionsansatz noch sinnvoll. Da jedoch immer weniger Unternehmen auf Lösegeldforderungen eingehen, haben die Cyberkriminellen ihre Taktik geändert, um ihre Einkommensquelle zu schützen.

Moderne Ransomware hat nun häufig noch eine weitere Gemeinheit in petto (z. B. Wirtschaftsspionage oder Datendiebstahl) und erfordert daher Datenverlustprävention (Data Loss Prevention, DLP).

Aus diesem Grund sollten Daten im Zentrum einer effektiven Strategie gegen Ransomware stehen. Am Anfang steht dabei die Klassifizierung, denn Sie müssen wissen, welche Daten gefährdet sind, wer Zugang benötigt, wer bereits Zugang hat und inwiefern die Daten eine begehrte Beute für Cyberkriminelle sein könnten.

Denken Sie bei der Klassifizierung nicht nur an die geographische Lage und den Speicherort der Daten. Das klassische Modell mit genutzten und gespeicherten Daten hat ausgedient. Eine moderne DLP-Strategie muss den Anwendern überallhin folgen – schließlich sind es Ihre Mitarbeiter, die die Daten gefährden.

Das Problem „Faktor Mensch“

Da über 90 % der Cyberangriffe auf menschliche Interaktionen angewiesen sind, sind Ihre Anwender der wichtigste Risikofaktor für Ihr Unternehmen.

Heutzutage treten Cyberkriminelle nur noch selten die Tür ein, um in ein System zu gelangen. Stattdessen werden sie von Ihren Mitarbeitern hereingelassen, die entweder aus Böswilligkeit oder Fahrlässigkeit handeln oder unbemerkt kompromittiert wurden. Je mehr Sie über Ihre Anwender, ihre Aktivitäten und Verhaltensweisen wissen, desto besser können Sie die frühen Warnsignale eines Angriffs erkennen – ganz egal, warum er ausgelöst wurde.

Böswilliger Anwender: Böswillige Anwender versuchen absichtlich, Ihrem Unternehmen zu schaden. Sie tun dies beispielsweise aus Verärgerung, um Rache zu nehmen oder weil sie von Kriminellen für den Zugang zu Ihren Netzwerken und Daten bezahlt wurden.

Bei der Erkennung böswilliger Anwender ist höchste Wachsamkeit gefragt. Implementieren Sie eine Lösung, die verdächtige Verhaltensweisen wie Anmeldungen außerhalb der Geschäftszeiten oder ungewöhnliche Zugriffsanfragen erkennen kann, und begrenzen Sie den Zugang zu vertraulichen Daten auf die Anwender, die diesen Zugang wirklich benötigen.

Fahrlässig handelnder Anwender: Fahrlässig handelnde Anwender lassen Cyberkriminelle aus Versehen in Ihre Systeme. Dies passiert zum Beispiel, weil sie sich nicht richtig aus den Unternehmenssystemen abmelden, Standardkennwörter benutzen oder keine Sicherheitspatches installiert haben.

Um Fahrlässigkeit unter Ihren Mitarbeitern zu erkennen, sollten Sie auf riskante Sicherheitspraktiken wie das Notieren von Kennwörtern und Installationen nicht autorisierter Anwendungen achten.

Kompromittierter Anwender: Kompromittierte Anwender sind Mitarbeiter, deren Geräte oder Anmeldedaten von Cyberkriminellen übernommen wurden. Konten und Geräte können durch Malware, Phishing oder andere Formen des gezielten Angriffs kompromittiert werden.

Leider lässt sich die Kompromittierung von Konten nur schwer erkennen. Am besten schützen Sie sich, indem Sie Kompromittierungen von vornherein vermeiden, beispielsweise durch Schutzmaßnahmen wie Mehrfaktor-Authentifizierung und Cybersicherheitsschulungen.

Ransomware an der Quelle beseitigen

Ransomware-Angreifer haben es letztlich auf Ihre Daten, Netzwerke und Systeme abgesehen, an die sie jedoch nur über Ihre Mitarbeiter gelangen. Der effektivste Schutz besteht daher darin, das menschliche Element eines Angriffs vollständig zu eliminieren.

Mit einer zuverlässigen Lösung für E-Mail-Schutz und Datenverlustprävention können Sie schädliche Nachrichten analysieren, herausfiltern und blockieren, bevor diese den Posteingang erreichen. Allerdings sind selbst die besten Schutzmaßnahmen nicht perfekt.

Der E-Mail-Schutz sollte mit detaillierten Einblicken in die Telemetriedaten der Zugriffsprotokolle und Netzwerkaktivitäten verknüpft werden, denn Sie müssen wissen, wer wie, wann und warum auf Ihre Daten zugreift. Je mehr Sie wissen, desto schneller können Sie ungewöhnliche Aktivitäten aufdecken.

Und schließlich ist da noch die letzte Verteidigungslinie: Ihre Mitarbeiter. Alle Anwender müssen wissen, was genau sie bei einem Ransomware-Angriff tun sollten und welche Konsequenzen drohen, wenn dieser nicht gestoppt wird. Vor allem müssen sie verstehen, wie sie das Unternehmen mit ihrem Verhalten gefährden.

Dies ist nur durch kontinuierliche und anpassbare Schulungen zur Sensibilisierung für Sicherheit möglich, die nur nicht nur Multiple-Choice-Tests und die üblichen empfohlenen Vorgehensweisen bieten. Das Ziel eines Schulungsprogramms sollte letztlich eine Sicherheitskultur sein, in der alle die Verantwortung für die Cybersicherheit tragen.

Tatsache ist, dass Ransomware immer raffinierter wird und klassische Schutzmaßnahmen ihre Wirkung verlieren. Wenn also das Heilmittel nicht mehr wirkt, hilft nur noch Prävention.

Weitere Informationen finden Sie in dieser Übersicht zum modernen Informationsschutz-Ansatz.

Erfahren Sie mehr über Datenverlustprävention und Insider-Risiken

Unsere vierte Ausgabe des Kundenmagazins „New Perimeters“ zum Thema „Daten verlieren sich nicht von selbst“ ist jetzt verfügbar.

Während die Zahl gezielter Angriffe ständig zunimmt, bleibt eines unverändert: Die Angreifer nehmen den Menschen ins Visier. Dabei entwickeln sie ihre Techniken ständig weiter, sodass der Schutz Ihrer Mitarbeiter und Daten sowie die Gewährleistung sicherer Zugriffe wichtiger ist denn je.

Erfahren Sie, warum wir das Thema DLP (Data Loss Prevention) neu denken müssen und wie wir uns auch angesichts einer hybrid arbeitenden Belegschaft vor Insider-Bedrohungen schützen können.