Als Cybersicherheitsadministrator stehen Sie bei der Schulung Ihres gesamten Unternehmens vor der großen Herausforderung, die Mitarbeiter für die Gefahren von Phishing und die immer raffinierteren Taktiken der Cyberkriminellen zu sensibilisieren. Nun stellt sich die Frage: Wo fangen Sie an?

In den letzten zwei Jahrzehnten wurde üblicherweise eine zweiteilige Schulungsstrategie empfohlen: Im ersten Schritt sollten Schulungen angeboten werden, bei denen die wichtigsten Cybersicherheitskonzepte erläutert werden. Anschließend sollte die Wirksamkeit dieser Schulungen durch realitätsnahe Simulationen bewertet werden.

Nach 20 Jahren Erfahrung mit diesem Ansatz stellt sich jedoch unweigerlich die Frage: Wie effektiv ist er? Was funktioniert wirklich? Und unter welchen Bedingungen führen diese Maßnahmen zu den besten Ergebnissen?

Erste Erkenntnisse aus Labor- und praxisnahen Studien deuteten darauf hin, dass Security-Awareness-Schulungen und Phishing-Simulationen eine effektive Methode zur Schulung von technischen Laien sind (vgl. Kumaraguru et al. 2007). Aktuelle, groß angelegte Feldstudien kamen jedoch zu einem anderen Ergebnis. Diese Untersuchungen, die mit großen Teilnehmerzahlen, zufälligen Zuweisungen und Kontrollgruppen arbeiteten, zeigten bei jährlichen Schulungen und Phishing-Programmen eine Effektivität von nahezu Null Prozent (vgl. Lain et al., 2022; Ho et al., 2025). Wie lässt sich das erklären?

Meist wird diese Diskrepanz damit erklärt, dass sich im Labor gewonnene Erkenntnisse häufig nicht auf die reale Welt übertragen lassen. Schließlich werden Laborexperimente unter kontrollierten Bedingungen durchgeführt, ohne die chaotische Komplexität realer Arbeitsplätze zu berücksichtigen. Diese Erklärung mag zutreffen, ist jedoch nur die Spitze des Eisbergs. Die Realität ist viel differenzierter und weitaus verblüffender.

In diesem Blog-Beitrag untersuchen wir die Ergebnisse einer aktuellen Studie, die die Effektivität von jährlichen Security-Awareness-Schulungen und Phishing-Programmen bewertet. Wir betrachten die Ergebnisse aus der Perspektive der Kognitions- und Lernwissenschaften und zeigen, warum sie nicht nur nicht überraschen, sondern durchaus vorhersehbar sind. Abschließend geben wir praktische Ratschläge, wie es künftig weitergehen kann.

Evaluierung der grundlegenden Komponenten

In ihrem Artikel „Understanding the Efficacy of Phishing Training in Practice“ (Die Effektivität von Phishing-Schulungen in der Praxis verstehen) bewerten die Autoren zwei grundlegende Komponenten von Security-Awareness-Schulungen. Diese bezeichnen sie wie folgt:

- Jährliche Schulungen zum Thema Cybersicherheit: Diese Schulungen erfolgen in der Regel über eine Reihe von Online-Videos, in denen den Teilnehmern verschiedene Cybersicherheitskonzepte vermittelt werden. Darin wird ihnen beispielsweise erläutert, was Phishing ist, worauf sie achten sollten und wie sie Phishing melden können. Außerdem erfahren die Teilnehmer, welche Konsequenzen drohen, wenn sie auf einen Betrugsversuch hereinfallen. Die Schulungen finden einmal jährlich statt, in der Regel am jeweiligen Jahrestag der Einstellung der Mitarbeiter.

- Kontextbezogene Schulungseinheiten zum Thema Phishing-Schutz: Diese Übungen erfolgen, nachdem die Anwender auf einen Link in einer simulierten Phishing-Kampagne geklickt haben.

Im Folgenden untersuchen wir beide Komponenten im Detail.

1. Jährliche Schulungen zum Thema Cybersicherheit

Wie überrascht sollten wir angesichts der theoretischen Modelle und empirischen Befunde der Kognitionswissenschaften sein, dass eine typische jährliche Schulung die Klickrate nur um 1,7 % senkt (vgl. Ho et al., 2025, S. 9)? Aus unserer Sicht ist dies keineswegs verwunderlich – und zwar aus zwei Gründen.

Zunächst ist allgemein bekannt, dass Vergessen unvermeidlich ist. Es kommt so häufig vor, dass Kognitionswissenschaftler mathematische Modelle entwickelt haben, um zu berechnen, mit welcher Wahrscheinlichkeit wir uns an eine Information erinnern, nachdem wir sie zum ersten Mal gelernt haben. Dies wird als Potenzgesetz des Vergessens bezeichnet und trifft auf viele verschiedene Themen und Bereiche zu (vgl. Anderson & Schooler, 1991), darunter auch Security-Awareness-Schulungen (vgl. Reinheimer et al., 2020). Demnach ist davon auszugehen, dass eine Person nach 30 Tagen 78,7 % der Informationen vergessen hat.

Darüber hinaus wissen wir, dass das reine Ansehen von Videos nur zu einem oberflächlichen Lernerfolg führt, wenn das Wissen nicht durch zusätzliche Lernaktivitäten wie Problemlösung oder praktische Anwendung ergänzt wird. In vielen Experimenten, die sowohl in Laboren als auch im Schulungsräumen durchgeführt werden, sieht sich die Kontrollgruppe entweder ein Video an oder liest einen Abschnitt aus einem Lehrbuch. Häufig schneiden diese Gruppen deutlich schlechter ab als Gruppen, die auf andere Weise gelernt haben.

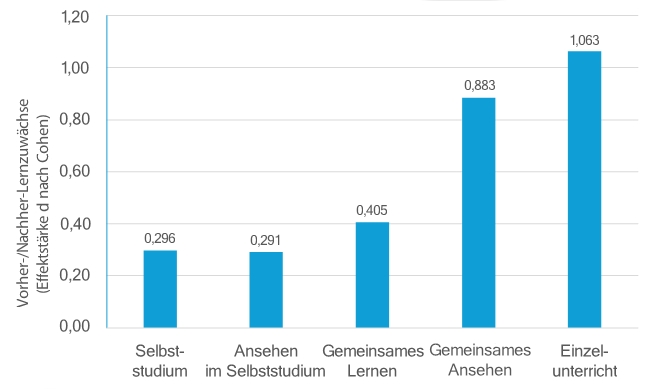

Betrachten wir beispielsweise das folgende Laborexperiment (Chi, Roy & Hausmann, 2008), bei dem Teilnehmer lernen sollten, grundlegende Physikaufgaben unter einer dieser fünf Bedingungen zu lösen:

- Einzelunterricht mit einem Tutor

- Gemeinsames Ansehen des Einzelunterricht-Videos

- Gemeinsames Lösen von Problemen ohne Video, nur mit Text

- Selbststudium mit Video des Einzelunterrichts

- Selbststudium ohne Video, nur mit Text

Wenn es darum ging, schwierigere Aspekte von Physikaufgaben zu lösen, gab es keine wesentlichen Unterschiede zwischen den Teilnehmern, die im Selbststudium entweder mit oder ohne Video gelernt hatten. Beide Gruppen zeigten einen deutlich geringeren Lernzuwachs im Vergleich zu den anderen drei Lernbedingungen, bei denen die Teilnehmer entweder mit einem anderen Teilnehmer oder einem Tutor zusammenarbeiteten (siehe Abbildung 1).

Dies deckt sich mit Forschungsergebnissen im Bereich Cybersicherheitsschulungen, wonach jährliche Videoschulungen ohne anschließende Problemlösung oder Wissensanwendung oft zu keinem nennenswerten Lernerfolg führen.

Die Daten unterstreichen eine wichtige Erkenntnis: Um effektiv zu lernen, sind Beziehungen, Praxisanleitung und die Möglichkeit, Fragen zu stellen, von entscheidender Bedeutung. Diese Elemente fördern ein tieferes Verständnis und die Entwicklung von Fähigkeiten. Das macht sie nicht nur unverzichtbar für Funktionen in Unternehmen, sondern auch für den Erwerb wichtiger Lebenskompetenzen.

Abb. 1: Einzelunterricht, gemeinsames Beobachten und gemeinsames Lernen führen zu statistisch stärkeren Lernerfolgen als das Beobachten oder Lernen im Selbststudium.

2. Kontextbezogene Schulungseinheiten zum Thema Phishing-Schutz

Wenn Lernende auf einen Link in einer simulierten Phishing-Kampagne klicken und auf einen simulierten Phishing-Angriff hereinfallen, öffnet sich in ihrem Browser eine Seite, die wir als Belehrung bezeichnen. In ihrer Studie manipulierten die Autoren in einem Experiment den Aufbau dieser Belehrung. Zusätzlich zu einer Kontrollgruppe wurden vier verschiedene Varianten verwendet, die alle aus der Simulationsplattform Proofpoint ZenGuide™ stammten.

Folgende mögliche Konsequenzen gab es für die Teilnehmer, die auf einen simulierten Phishing-Angriff hereingefallen waren:

- Kontrollnachricht: Der Anwender wurde auf eine 404-Fehlerseite geleitet. Es gab keine Schulungsmaßnahme.

- Generische statische Nachricht: Der Anwender erhielt eine „generische“ Nachricht, d. h. sie enthielt nur allgemeine Hinweise zu den fünf Kriterien, auf die beim Empfang einer unbekannten Nachricht geachtet werden sollte. „Statisch“ bedeutet, dass der Anwender sie nur lesen musste.

- Kontextbezogene statische Nachricht: Die Nachricht der Belehrung war statisch, sie enthielt jedoch die ursprüngliche E-Mail aus der Kampagne. Zudem war sie mit Indikatoren gekennzeichnet, anhand derer der Anwender sehen konnte, worauf er achten muss. NIST bezeichnet diese Indikatoren als „cues“ (engl. für „Hinweise“), während Proofpoint sie Phishing-Hooks nennt.

- Generische interaktive Übung: Anstatt die Nachricht nur zu lesen, musste der Teilnehmer während der Belehrung eine Reihe von Fragen beantworten. Zudem wurde eine generische Phishing-E-Mail ohne konkrete Kennzeichnung gezeigt.

- Kontextbezogene interaktive Übung: Ebenso wie bei der vorherigen Belehrung musste der Anwender eine Reihe von Fragen beantworten. Doch in diesem Fall wurde die Beispiel-E-Mail durch die E-Mail ersetzt, die er in seinem Posteingang erhalten hatte. Diese war außerdem mit Phishing-Hooks gekennzeichnet, die ihm zeigten, auf welche Indikatoren er achten muss.

Die Autoren achteten sorgfältig darauf, dass nur die Teilnehmer diese Maßnahme erhielten, die auf die Phishing-Simulation hereingefallen waren. Teilnehmer, die die Simulation erfolgreich absolvierten, erhielten keine weitere Belehrung.

Was waren die Ergebnisse? Insgesamt gab es bei den Phishing-Simulationen einen Rückgang der Fehlerquote um 9,5 % im Vergleich zur Kontrollgruppe (S. 9). Dieser Wert stieg jedoch auf 19 %, wenn die effektivste Belehrung – der interaktive Kontext (Phishing-Hooks) – verwendet wurde. Diese deutliche Reduzierung trat nur dann ein, wenn die Teilnehmer ihre Security-Awareness-Schulung abschlossen (S. 12). Auf diesen Punkt gehen wir im nächsten Abschnitt ein, da er die Bedeutung der jährlichen Schulungen und Simulationen unterstreicht.

Kontextbezogene interaktive Schulungen sind effektiver

Wie bereits erwähnt, sind diese Ergebnisse aus kognitionswissenschaftlicher Sicht nicht überraschend. Intuitiv wissen wir alle, dass „Learning by Doing“ sehr wichtig ist. Fahrradfahren anhand eines YouTube-Videos zu lernen, ist nicht dasselbe wie einen leeren Parkplatz zu finden, sich auf ein Fahrrad zu setzen und es so lange zu probieren (und dabei zu stürzen!), bis es klappt.

Forschungsdaten bestätigen diese Intuition. Bei einer Studie, die im Rahmen eines Online-Kurses der Carnegie Mellon University durchgeführt wurde, stellten die Forscher fest, dass Kursteilnehmer, die sich aktiv an interaktiven Lernerfahrungen beteiligten (z. B. indem Sie Probleme unter Anleitung lösten), bessere Kursnoten erzielten als diejenigen, die sich nur Videos ansahen oder das Kursmaterial durchlasen. Außerdem verbrachten sie 10–20 % weniger Zeit im Kurs (vgl. Carvalho, McLaughlin, Koedinger, 2017; Koedinger et al., 2015)! Diese Erkenntnis aus einem Online-Kurs deckt sich mit dem, was wir in der realen Welt bei Security-Awareness-Schulungen beobachten. Je interaktiver die Lernerfahrungen gestaltet sind, desto besser ist das Ergebnis (vgl. Chi und Wylie, 2014).

Der nächste Schritt: Wann sollte kontextbezogenes interaktives Lernen eingesetzt werden?

Bei kontextbezogenen interaktiven Lerneinheiten ist das Timing entscheidend. Obwohl es logisch erscheinen mag, diese unmittelbar nach einem Test einzusetzen, gibt es bei diesem Ansatz zwei wesentliche Probleme:

- Metrische Integrität: Sofortiges Feedback könnte den Mitarbeitern signalisieren, dass gerade ein Test durchgeführt wird, sodass das gesamte Unternehmen vom Test erfährt. Dies verfälscht die Ergebnisse, da sich die Mitarbeiter gegenseitig über die laufende Simulation informieren. Eine solche Störung beeinträchtigt die Aussagekraft des Tests und macht es unmöglich, genau zu messen, wer in einem realen Szenario Opfer geworden wäre.

- Emotionale Beeinträchtigung: Sofortiges Feedback löst häufig eine Stressreaktion aus, die die Lernfähigkeit beeinträchtigt – auch bekannt als „Amygdala Hijack“ (engl. für „Amygdala-Entführung“). Wenn der Fokus der Mitarbeiter auf der Peinlichkeit oder dem beunruhigenden Gefühl des „Erwischtwerdens“ liegt, sinkt die Aufnahmefähigkeit für die Lerninhalte deutlich. Die emotionale Reaktion auf das Scheitern überschattet dann die Belehrung.

Wir empfehlen daher, die interaktive Lerneinheit innerhalb von 24 Stunden nach einem nicht bestandenen Test durchzuführen. Diese Verzögerung hat folgende Vorteile:

- Die Mitarbeiter haben Zeit, das Ereignis ohne erhöhten emotionalen Stress zu verarbeiten.

- Die Belehrung kann als echte Lernchance wahrgenommen werden und wird nicht von einer unmittelbaren emotionalen Reaktion überschattet.

- Die Integrität der Testmetriken bleibt gewahrt, sodass die Schwachstellen des Unternehmen zuverlässiger bewertet werden können.

Der Ansatz stellt einen Mittelweg zwischen zeitnaher Schulung und effektiven Tests dar.

Referenzmaterial

Anderson, J. R. & Schooler, L. J. (1991). „Reflections of the environment in memory“ (Reflexionen der Umgebung in der Erinnerung), In Psychological science, 2(6), S. 396–408.

Carvalho, P. F., McLaughlin, E. A. & Koedinger, K. (2017). „Is there an explicit learning bias? Students beliefs, behaviors and learning outcomes“ (Gibt es eine explizite Lernverzerrung? Überzeugungen, Verhaltensweisen und Lernergebnisse bei Studenten). In CogSci.

Chi, M. T. H., Roy, M. & Hausmann, R. G. M. (2008). „Observing tutorial dialogues collaboratively: Insights about human tutoring effectiveness from vicarious learning“ (Gemeinsame Beobachtung von Lehrdialogen: Erkenntnisse über die Wirksamkeit des menschlichen Unterrichts durch Beobachtungslernen). In Cognitive science, 32, S. 301–341.

Chi, M. T. H. & Wylie, R. (2014). „The ICAP framework: Linking cognitive engagement to active learning outcomes“ (Das ICAP-Rahmenwerk: Verknüpfung von kognitivem Austausch und aktiven Lernerfolgen). In Educational psychologist, 49(4), S. 219–243.

Ho, G. (2025). „Understanding the Efficacy of Phishing Training in Practice“ (Die Effektivität von Phishing-Schulungen in der Praxis verstehen). In 2025 IEEE Symposium on Security and Privacy (SP), S. 76–76. doi: 10.1109/SP61157.2025.00076

Koedinger, K. R., Kim, J., Jia, J. Z., Mclaughlin, E. A. & Bier, N. L. (2015). „Learning is not a spectator sport: Doing is better than watching for learning from a MOOC“ (Lernen ist kein Zuschauersport: Mitmachen ist besser als zuschauen beim Lernen mit einem MOOC). In Proceedings of the second (2015) ACM conference on learning@ scale, S. 111–120.

Kumaraguru, P., Cranshaw, J., Acquisti, A., Cranor, L., Hong, J., Blair, M. A. & Pham, T. (2009). „School of phish: a real-world evaluation of anti-phishing training“ („School of Phish“: Eine reale Bewertung von Phishing-Schulungen). In Proceedings of the 5th Symposium on Usable Privacy and Security, S. 1–12.

Reinheimer, B., Aldag, L., Mayer, P., Mossano, M., Duezguen, R., Lofthouse, B. & Volkamer. (2020). „An investigation of phishing awareness and education over time: When and how to best remind users“ (Eine Untersuchung von Phishing-Sensibilisierungsmaßnahmen im Laufe der Zeit: Wann und wie sollten Anwender am besten erinnert werden?). In Sixteenth Symposium on Usable Privacy and Security, 2020, S. 259–284.