Recientemente, Proofpoint evaluó los datos DMARC de 325 de nuestros clientes de Proofpoint Email Fraud Defense para identificar su origen. Analizamos el origen de los mensajes de correo electrónico enviados desde sus dominios y descubrimos que la procedencia típica es la siguiente:

- Aplicaciones/sistemas (42 %)

- Marketing (57 %)

- Usuarios finales (1 %)

Dado que las aplicaciones son responsables del 42 % de todo el correo electrónico, los retos a los que se enfrentan los equipos de correo electrónico y seguridad son considerables. Los retransmisores SMTP en cliente (locales) siempre han ayudado a controlar los mensajes generados por aplicaciones enviados por los dominios de su empresa. Este control facilita la protección de la identidad de marca de la empresa expresada a través del correo electrónico. Sin ella, la reputación de la empresa y la seguridad de sus datos sensibles corren el riesgo de verse dañadas. Además, sin esta protección, los destinatarios son más vulnerables a todo tipo de fraudes.

Sin embargo, con la modernización de las aplicaciones, resulta cada vez más difícil mantener este control. Si es usted responsable de mensajería o seguridad, sin duda estará preocupado por la evolución de las aplicaciones y sus implicaciones para mantener bajo control la identidad del correo electrónico de su empresa. Y no es el único.

En este artículo, echamos un vistazo a la evolución del control de la retransmisión de correo electrónico y ofrecemos algunos consejos para recuperar el control y proteger su organización.

Controles de protección tradicionales

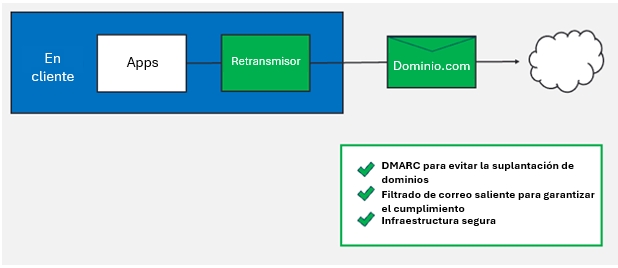

En el pasado, para gestionar los mensajes generados por las aplicaciones, los equipos implementaban y mantenían los siguientes controles:

- Políticas DMARC de “rechazo”. Estos controles impiden la suplantación de dominios por los ciberdelincuentes.

- Filtrado de correo saliente. Los filtros impiden el envío de spam, malware o datos sensibles, ya sea deliberadamente o por accidente.

- Restricciones de controles de acceso. Estas restricciones permiten a los equipos controlar qué aplicaciones y sistemas pueden utilizar los retransmisores SMTP.

Retransmisión tradicional con solución en cliente

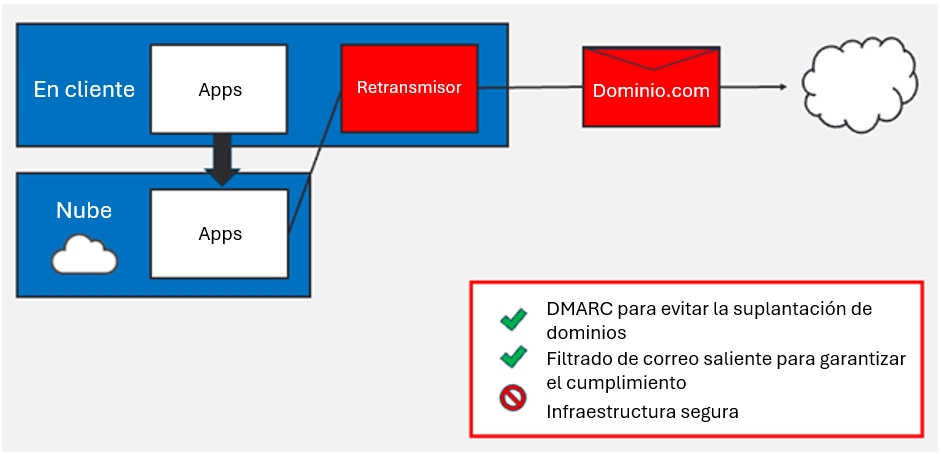

La modernización de las aplicaciones ha introducido tres tipos de riesgo para la identidad del correo electrónico de una organización:

1: Migración a la nube

Las aplicaciones locales están migrando a la nube. Pero en la nube no hay retransmisores SMTP seguros.

En teoría, los retransmisores SMTP in situ existentes podrían seguir aplicando fácilmente las reglas DMARC de rechazo y el filtrado del correo electrónico saliente. Sin embargo, permitirles retransmitir mensajes de correo electrónico desde entornos cloud externos es arriesgado, ya que la operación implica convertirlos en “retransmisores abiertos” (si no lo son ya).

Resulta arriesgado exponer los retransmisores locales a entornos externos

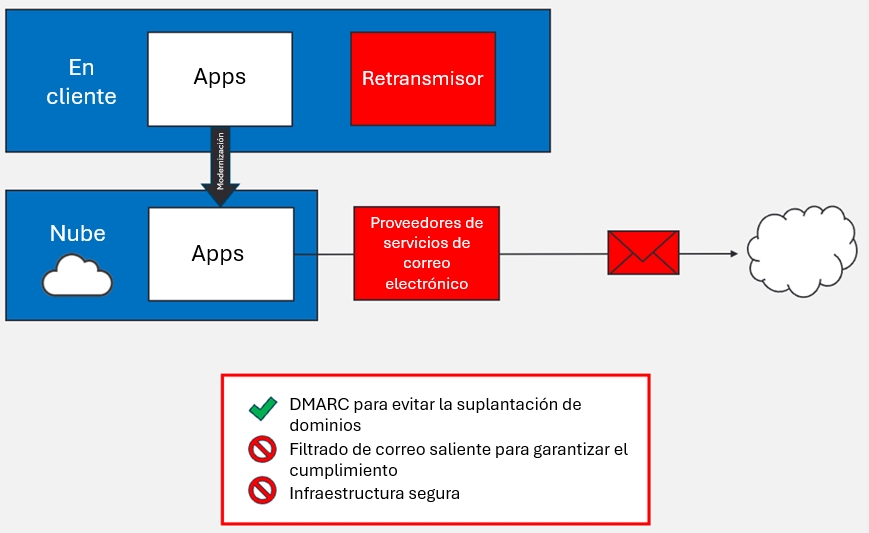

2: Proveedores de servicios de correo electrónico

Los proveedores de servicios de correo electrónico sin duda envían mensajes conformes con DMARC, pero piden a sus clientes que concedan permisos a infraestructuras compartidas a gran escala mediante registros SPF. Y, por desgracia, los registros SPF son visibles para los ciberdelincuentes. Además, a menudo están mal protegidos y carecen de filtro de correo saliente.

Los proveedores de servicios de correo electrónico dan prioridad a la entrega en la bandeja de entrada, no a la seguridad

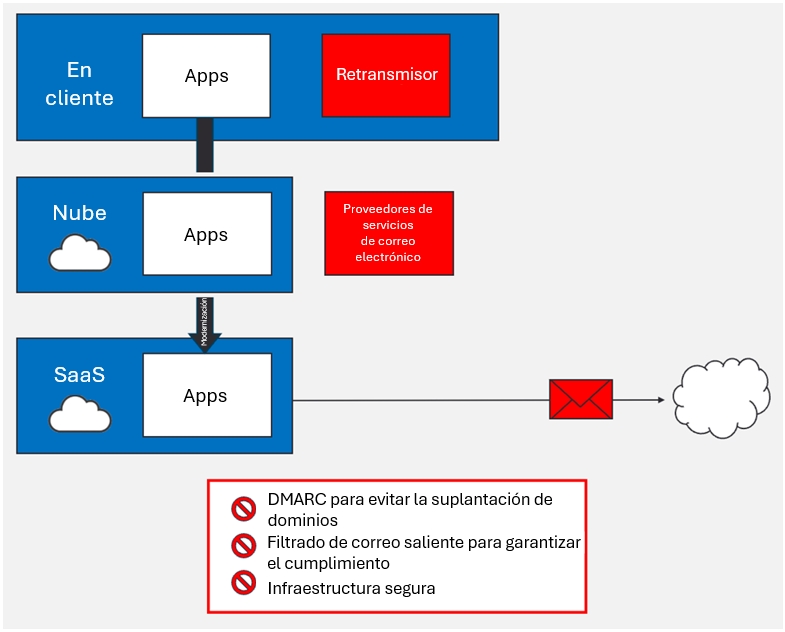

3: SaaS

Estas aplicaciones se subcontratan a proveedores externos. Y puesto que la mayoría de esto proveedores se centran en desarrollar sus productos principales y diferenciar su oferta, como los proveedores de servicios de correo electrónico, la seguridad del correo electrónico no es su principal preocupación.

- A menudo, los proveedores SaaS no pueden enviar correo conforme con DMARC. Esto significa que implementar y mantener reglas DMARC de rechazo es un verdadero reto.

- Como en el caso de los proveedores de servicios de correo electrónico, este escenario requiere que se concedan autorizaciones a infraestructuras a menudo no seguras mediante registros SPF.

Los proveedores SaaS se centran en desarrollar sus productos principales, no en el correo electrónico

Proofpoint SER le da el control que necesita

Con tantos retos que superar, resulta complicado devolver el control de los mensajes de correo electrónico enviados por las aplicaciones a los equipos responsables de la mensajería y la seguridad. Pero eso es precisamente lo que hace Proofpoint Secure Email Relay (SER). Estas son algunas de las estrategias que utiliza Proofpoint SER para resolver los problemas que acabamos de identificar:

Retransmisor moderno

El principio fundamental de controlar los mensajes de correo electrónicos enviado por las aplicaciones a través de un retransmisor no ha cambiado necesariamente. Lo que ha cambiado, sin embargo, es la forma de desplegar y gestionar el retransmisor.

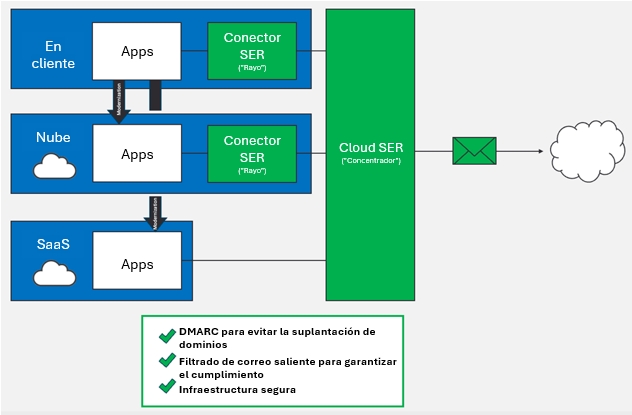

Desde el punto de vista arquitectónico, la forma ideal de acomodar la modernización y la proliferación de aplicaciones es un modelo de retransmisor en estrella. En esta configuración:

- Todos los mensajes de correo electrónico, independientemente de su entorno de origen, pasan por el elemento central de la red. Aquí es donde se filtran los mensajes de correo electrónico, se aplican las políticas y se cifran las payloads, entre otras funciones.

- Las ramas de la estrella son canales adicionales que permiten trasladar correos electrónicos desde diversos entornos al elemento central del modelo de estrella. Por ejemplo, una rama ligera dentro de la red puede reunir correos electrónicos de cientos o incluso miles de aplicaciones. A continuación, puede normalizar el flujo de estos correos electrónicos desde la red de un cliente hasta el elemento central de retransmisión. Del mismo modo, una sucursal de Amazon Simple Email Service (SES) puede utilizar SES Mail Manager para enrutar condicionalmente los mensajes de correo electrónico al elemento central de la retransmisión.

Seguridad

En general, cuando se moderniza un elemento, cabe esperar que se mejore su seguridad. Sin embargo, vale la pena esbozar algunas consideraciones especiales que se aplican a un retransmisor de correo electrónico:

- Los procesos de desarrollo y despliegue de la solución deben ajustarse a las mejores prácticas y normas de seguridad más recientes. Por ejemplo, en lugar de depender de un servidor de correo monolítico, Proofpoint SER tiene una arquitectura cloud que utiliza microservicios. Esta arquitectura de microservicios da lugar a sistemas más ligeros y personalizados que ofrecen una menor superficie de ataque. Los microservicios también utilizan un moderno sistema CI/CD. Esto permite aplicar parches de seguridad y realizar cambios en el entorno de producción con mayor rapidez, sin apenas interrumpir el servicio.

- Los correos electrónicos compatibles con la solución deben estar cifrados de extremo a extremo. Para las conexiones entrantes, las aplicaciones deben estar sujetas a una autenticación estricta (TLS 1.2 como mínimo, preferiblemente un cifrado más fuerte).

- La solución debe ofrecer funciones de seguridad como el bloqueo de antispam y antimalware. También debe proteger la información sensible y disponer de funciones de prevención de la pérdida de datos (DLP). Todos los mensajes de correo electrónico que salen del sistema hacia Internet deben llevar la firma DKIM con claves de 2048 bits en rotación cada seis meses. También le recomendamos que se mantenga al día de los avances de DKIM2.

Servicios

El factor humano es ineludible. Esto es especialmente así en el caso del desmantelamiento de los retransmisores en cliente (locales). Estos sistemas suelen gestionar activamente varios tipos de correo electrónico. Concretamente:

- Los mensajes de correo electrónico enviados por cientos (si no miles) de aplicaciones. Dependiendo de la estrategia de migración, puede ser necesario consultar a los propietarios de estas aplicaciones y prestarles apoyo durante la transición.

- Mensajes de correo electrónico críticos, como restablecimiento de contraseñas y códigos MFA. Determinadas aplicaciones deben tener prioridad en términos de tramitación y calendario de migración.

Arquitectura en estrella de Proofpoint SER

Proteja su correo electrónico de forma más eficaz con Proofpoint

Con Proofpoint SER, su organización puede gestionar mejor todas las aplicaciones y partners SaaS externos que envían correos electrónicos en su nombre.

Además, si una de estas fuentes se ve comprometida, Proofpoint SER permite desactivarlo inmediatamente. Esto es especialmente importante para las aplicaciones de terceros que históricamente estaban fuera de su control, pero que podrían causar un daño importante a su marca.

Tanto si desea desmantelar sus retransmisores en cliente, aumentar su seguridad con la norma DKIM o simplemente reforzar su control sobre todos los mensajes de correo electrónico enviados por las aplicaciones, Proofpoint SER puede ser la solución que estaba esperando.

¿Quiere más detalles?

Puede ver un breve vídeo de presentación o visitar la página del producto Proofpoint Secure Email Relay.

También le invitamos a ponerse en contacto con su representante de ventas de Proofpoint, que le ayudará a determinar si Proofpoint SER es la herramienta que necesita.

Si es cliente de Amazon SES y desea saber cómo puede proteger el tráfico de correo electrónico de sus aplicaciones con Proofpoint SER, recientemente organizamos un webinar con Amazon sobre este tema.

Y no dude en asistir a nuestro próximo webinar “Cloud Initiatives for Securely Sending Application-Generated Email”. Inscríbase en el evento aquí.