Les emails de phishing évoluent en permanence. Ils jouent sur les émotions des gens et profitent du climat de peur et d'incertitude engendré par divers problèmes, notamment la pandémie de COVID-19, pour distribuer des malwares, voler des identifiants de connexion et commettre des fraudes.

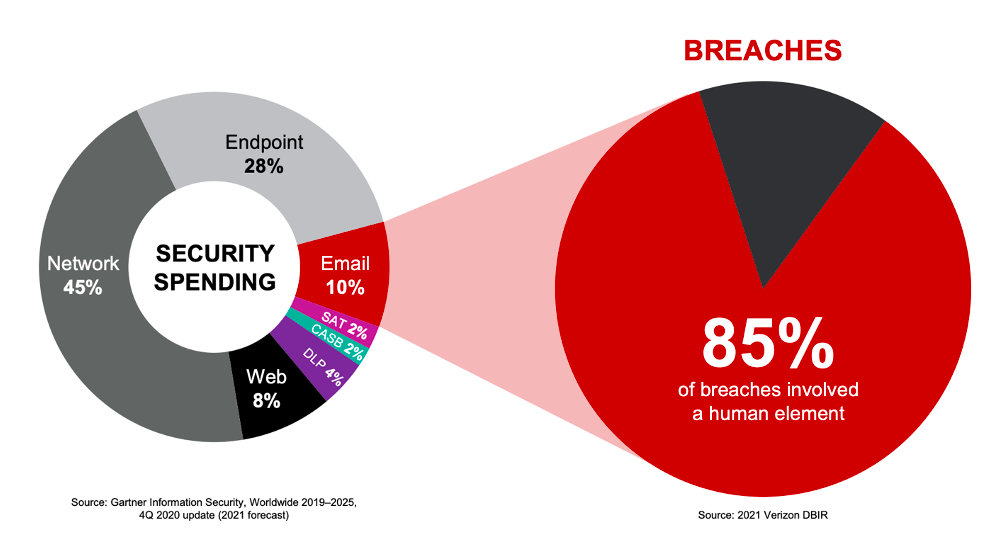

Depuis le début de la pandémie, les cybercriminels ont extorqué des millions de dollars aux entreprises au moyen de diverses tactiques de phishing et autres outils d'ingénierie sociale. Selon le dernier rapport d'enquête de Verizon sur les compromissions de données, 85 % des compromissions de données impliquent une intervention humaine et 61 % résultent de la communication d'identifiants de connexion.

Aujourd’hui, plus que jamais, une stratégie anti-phishing solide est une priorité pour toute entreprise. Découvrez dans cet article comment se protéger du phishing grâce à un dispositif de défense multicouche.

Se protéger du phishing : l’urgence de ces dernières années

Ces dernières années, l'authentification des utilisateurs et de leurs communications est devenue de plus en plus complexe, en particulier au sein des entreprises. Avec l'essor du télétravail, les utilisateurs sont devenus les nouvelles cibles des cyberattaquants.

D'après l'APWG (Anti-Phishing Working Group), pour la seule année 2020, le phishing a connu une hausse de 300 %. L'année dernière, 83 % des personnes interrogées dans le cadre du rapport State of the Phish 2022 ont déclaré avoir subi une attaque de phishing, soit 30 % de plus que la moyenne mondiale et 14 % de plus que l'année précédente.

Ces tendances démontrent que, pour être efficace, une stratégie de prévention du phishing ne doit pas se limiter à la formation des collaborateurs ou au blocage des menaces : un dispositif de défense multicouche est indispensable.

Investir dans une stratégie anti-phishing multicouche

Figure 1. Selon Gartner, les dépenses de sécurité ne sont pas en adéquation avec les compromissions et l'origine de celles-ci. Les entreprises devraient investir davantage dans des technologies de sécurité centrées sur les personnes afin de réduire le risque et les conséquences des compromissions.

Face à l'évolution constante du paysage des menaces, les entreprises doivent investir dans des dispositifs de défense multicouche pour bloquer les menaces qui ciblent leurs collaborateurs.

Il est important de réorienter les ressources budgétaires vers la lutte contre les menaces posant le plus de risques et ayant les plus lourdes répercussions sur l'entreprise.

Dans le cas d'une attaque de phishing, une seule menace peut entraîner la compromission d'un compte, une fuite majeure de données ou une attaque de ransomware.

Pour être efficace, une solution de protection de la messagerie doit offrir une protection multicouche contre les messages malveillants, notamment en intégrant des fonctions de détection avancée, de visibilité exploitable, de correction automatisée, d'authentification et de prévention des fuites de données ainsi que des contrôles de sécurité adaptatifs, tels que l'isolation du navigateur et des formations à la sécurité informatique.

Avec de tels contrôles, les équipes de sécurité sont assurées de pouvoir protéger les utilisateurs des menaces véhiculées par email.

Principales couches anti-phishing

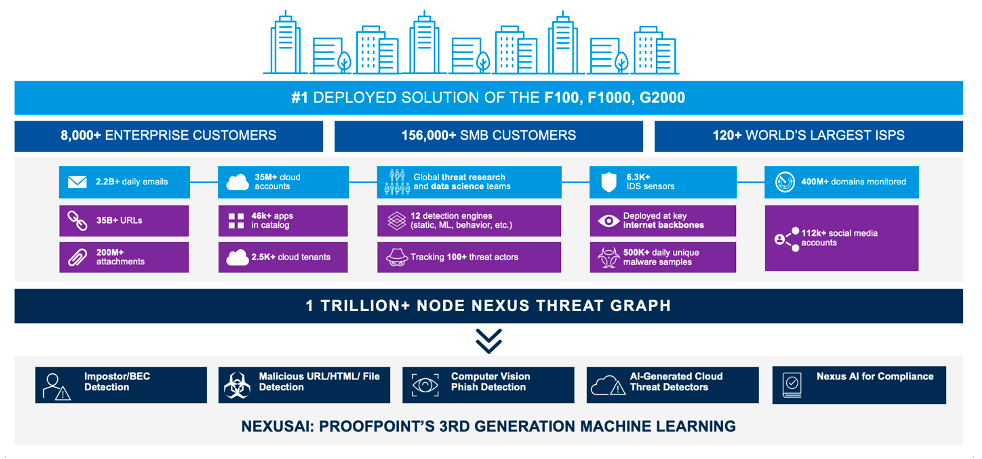

Figure 2. Une plateforme doit offrir une visibilité étendue pour permettre la détection et la neutralisation rapides des menaces. Proofpoint Email Protection est la solution la plus déployée par les entreprises des classements Fortune 100, Fortune 1000 et Global 2000 et couvre de multiples vecteurs.

Le déploiement d'une plateforme ou d'une approche multicouche pour se protéger des attaques de phishing offre à votre entreprise une visibilité inégalée sur les menaces et la manière dont elles ciblent vos collaborateurs.

Grâce à la threat intelligence qui couvre la messagerie électronique, le cloud, les réseaux, les domaines et les réseaux sociaux, une plateforme sera mieux à même de détecter et de neutraliser les attaques de phishing déclenchées par les utilisateurs.

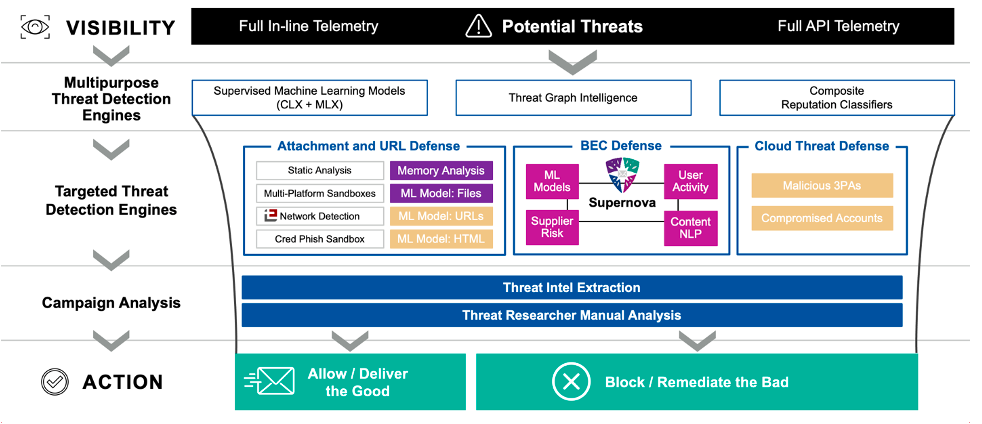

Figure 3. La pile de détection avancée de Proofpoint permet de détecter et de neutraliser davantage de menaces, sans submerger les équipes de sécurité de faux positifs. D'après les mesures, l'efficacité de la détection est en moyenne supérieure à 99,999 %, avec moins d'un faux positif sur quatre millions de messages.

Une plateforme de sécurité de pointe doit inclure une fonctionnalité de détection avancée des charges virales malveillantes, telles que les URL et les pièces jointes, ainsi que des signaux de contenu, de comportement et de fournisseur reposant sur l'intelligence artificielle et l'apprentissage automatique.

Les attaques de phishing modernes, comme le piratage de la messagerie en entreprise (BEC, Business Email Compromise), contiennent souvent des charges virales non malveillantes, ce qui rend leur détection plus difficile.

Des entreprises comme Proofpoint utilisent une technologie sophistiquée pour détecter, intercepter et analyser des milliards de messages chaque jour et empêcher les menaces de phishing d'accéder aux boîtes email de vos collaborateurs.

La vitesse et l'automatisation sont également essentielles pour la reprise des activités. L'automatisation de la réponse aux incidents après la remise ou sur la base des messages signalés par les utilisateurs peut contribuer à réduire encore le risque sans augmenter les frais opérationnels.

Le cycle de neutralisation des incidents liés à la messagerie doit être court afin de ne pas perturber ni surcharger les équipes informatiques, et de ne pas détourner des ressources de projets plus importants.

Comment se protéger du phishing en identifiant les utilisateurs ciblés

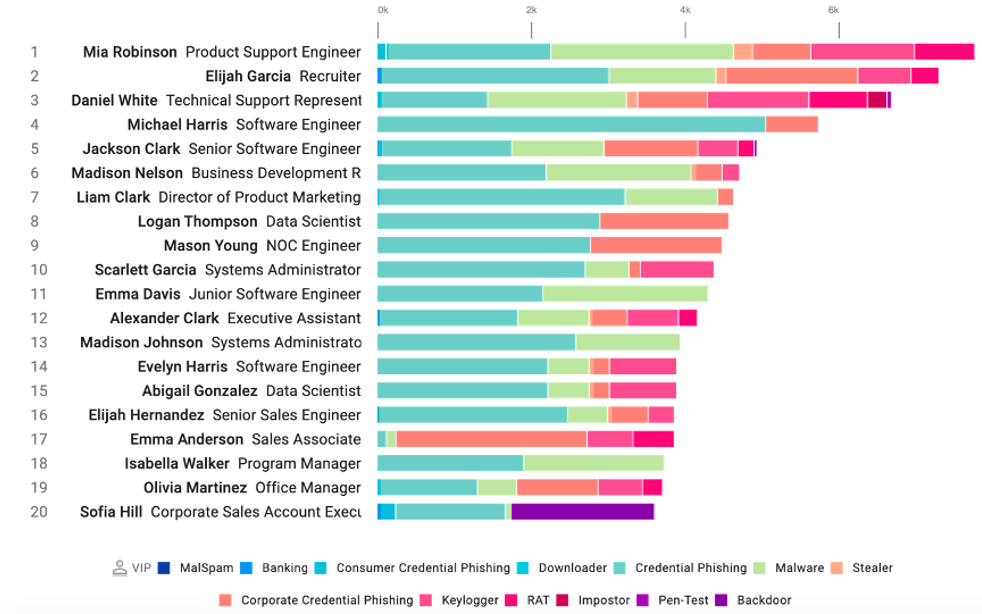

Figure 4. Une visibilité exploitable, notamment sur les VAP (Very Attacked People™, ou personnes très attaquées), aide les entreprises à réduire les risques de façon plus stratégique grâce à des contrôles comme l'isolation du navigateur ou les formations de sensibilisation à la sécurité informatique.

La capacité à identifier les risques de sécurité liés à la messagerie, ainsi que les collaborateurs de l'entreprise les plus vulnérables est tout aussi essentielle que la détection. Mais le plus important est que vous compreniez qui sont les utilisateurs ciblés.

La mise en place de contrôles de sécurité adaptatifs, comme l'isolation du navigateur, peut renforcer encore la protection des utilisateurs les plus à risque et permettre à votre équipe informatique de réduire les risques plus rapidement.

Les fonctionnalités intégrées d'isolation du navigateur offrent le meilleur des deux mondes aux entreprises. Elles permettent aux utilisateurs de naviguer sur le Web et d'accéder à des URL inconnues en toute liberté, tout en fournissant des contrôles de sécurité efficaces empêchant l'exécution de contenus malveillants sur les terminaux d'entreprise.

L'isolation permet également aux équipes informatiques de contrôler les utilisateurs en appliquant des règles de gestion des opérations potentiellement dangereuses, au lieu de définir des règles autorisant ou bloquant toutes les actions.

Se protéger du phishing avec la participation des utilisateurs

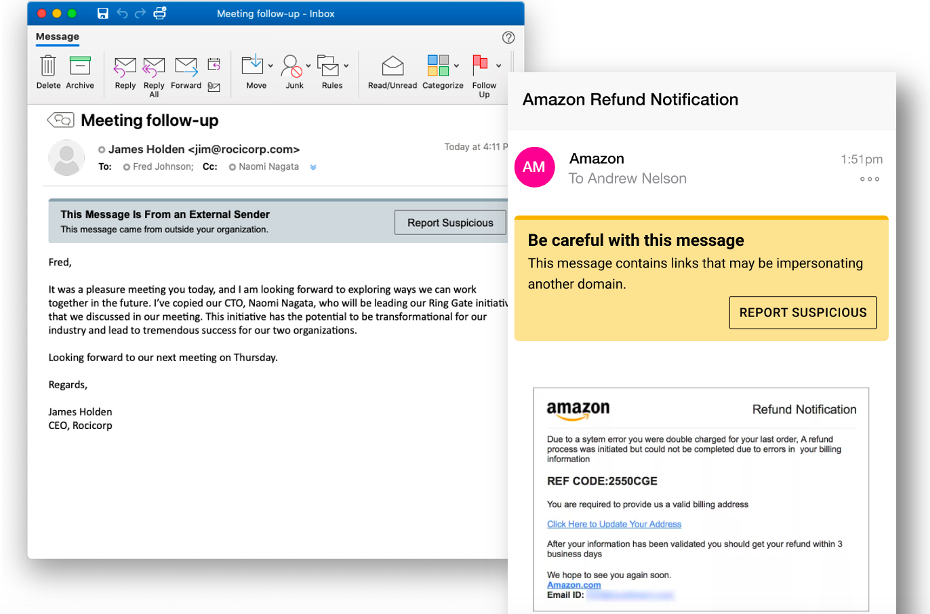

Figure 5. L'affichage d'avertissements HTML en cas d'emails suspects combiné à un bouton « Report Suspicious » (Signaler comme suspect) permet aux utilisateurs de repérer et de signaler les messages potentiellement malveillants, quel que soit le terminal ou l'application utilisé.

La formation de vos utilisateurs aux techniques de phishing et d'ingénierie sociale les plus récentes permet également de réduire les risques et d'instaurer une culture de la cybersécurité au sein de l'entreprise. Une formation de sensibilisation à la sécurité informatique et des conseils contextuels dans les emails permettront de réduire le nombre de compromissions fructueuses.

L'identification des collaborateurs de votre entreprise les plus ciblés et des méthodes permettant de mieux protéger vos VAP est essentielle, dans la mesure où il est impossible de prédire le comportement des utilisateurs et où les attaques de phishing peuvent toucher tout le monde.

Un programme efficace de sensibilisation à la sécurité informatique peut réduire jusqu'à 90 % le nombre d'attaques de phishing et amener des changements positifs de comportement, tout en garantissant la conformité et en limitant les temps d'arrêt des utilisateurs. Lorsque vous formez vos utilisateurs à détecter et à prévenir les emails de phishing, ceux-ci peuvent jouer un rôle actif dans la défense de votre entreprise.

L'affichage d'avertissements en cas d'emails suspects contribue au renforcement des bons comportements et permet aux utilisateurs de signaler plus facilement les emails suspects en répondant directement à partir de l'avertissement.

Les utilisateurs peuvent être avertis si le message émane d'un expéditeur externe, potentiellement un imposteur ou un usurpateur de domaine. L'affichage d'avertissements en cas d'emails suspects permet de réduire les risques tout en formant les utilisateurs à l'identification des menaces potentielles.

L'utilisation des protocoles d'authentification des emails adéquats contribue à protéger vos clients, vos collaborateurs et vos résultats financiers contre la fraude par email. En simplifiant l'authentification DMARC, vous pouvez bloquer la fraude par email et protéger vos domaines de confiance. Vous pouvez également bénéficier d'une visibilité sur les risques de fraude posés par les fournisseurs, notamment les menaces d'imposteurs, le phishing, les malwares et le spam.

Proofpoint Email Data Loss Prevention (DLP) contribue également à limiter le risque de compromission de données via la messagerie et prévient les fuites d'informations sensibles et confidentielles par le biais de la messagerie électronique.

Il classifie les informations sensibles avec précision, détecte les exfiltrations de données par email et empêche les données critiques de quitter votre entreprise. Pour améliorer la protection de vos données contre les attaques de phishing et les erreurs accidentelles, vous devez défendre vos contenus dans tout l'environnement : services cloud, messagerie électronique, endpoints et partages de fichiers sur site.

Étapes suivantes : découvrez l'impact du phishing sur votre entreprise

Le paysage de la cybersécurité est en constante évolution, en particulier sur le plan du phishing. Les entreprises doivent impérativement adopter une approche multicouche et informer en permanence leurs collaborateurs des dernières tactiques de phishing et d'ingénierie sociale.

La protection des entreprises avec une plate-forme globale et la sensibilisation des collaborateurs aux menaces permettront de réduire considérablement les risques et de créer un environnement plus sûr.

Envie de savoir si votre environnement est exposé aux menaces de phishing ? Profitez de notre évaluation rapide et gratuite des risques liés à la messagerie. Déployée en moins de cinq minutes, cette évaluation vous offre plusieurs avantages :

- Déterminez votre niveau de sécurité et mettez au jour les menaces qui échappent à votre solution de protection de la messagerie électronique.

- Découvrez l'identité des collaborateurs ciblés au sein de votre entreprise, notamment vos VAP (Very Attacked People, ou personnes très attaquées).

- Explorez la meilleure protection multicouche intégrée offerte par Proofpoint contre les menaces en constante évolution.