Proofpoint lance une série d’innovations à la pointe de l’industrie pour briser la chaîne d’attaque

Ces nouvelles solutions intégrées s’attaquent aux risques les plus critiques auxquels les organisations sont confrontées, et au moment où elles en ont le plus besoin — des menaces à la protection des identités et des données — pour détecter davantage d’attaques avant livraison, mieux quantifier l’impact des compromissions d’identités et améliorer l’efficacité des systèmes de défense contre la perte de données.

Proofpoint, inc., l’un des leaders dans les domaines de la cybersécurité et de la conformité, présente aujourd’hui une série d’innovations inédites qui répondent aux principaux risques auxquels les entreprises sont aujourd’hui confrontées — de la compromission des messageries électroniques (Business Email Compromise, BEC), première cause de perte financière pour les entreprises ; aux ransomwares et à l’exfiltration de données. Ces solutions unifiées, annoncées à l’occasion du sommet Proofpoint Protect 2023, s’appliquent aux plateformes Proofpoint Aegis Threat Protection, Identity Threat Defense et Sigma Information Protection, pensées pour continuer de contrecarrer les menaces cyber aux stades les plus critiques de la chaîne d’attaque. Alimentées par la détection de milliards de données sur l’activité de la menace, provenant de l’un des ensembles les plus complets de l’industrie, les innovations Proofpoint renforcées par les technologies d’intelligence artificielle et d’apprentissage automatique (IA/ML) offrent aux professionnels de la sécurité plus de visibilité, de flexibilité et une perspective accrue pour détecter et déjouer les menaces les plus sophistiquées à travers les surfaces d’attaque de leurs organisations.

« Les éléments critiques de la chaîne d’attaque ne peuvent être combattus efficacement sans une approche centrée sur les personnes », a déclaré Ryan Kalember, VP et directeur de la stratégie cybersécurité de Proofpoint. « Nous analysons plus de communications humaines que toute autre entreprise de cybersécurité, ce qui nous permet de proposer des innovations inédites dans l’industrie, et destinées à bouleverser les plans des acteurs de la menace tout au long de la chaîne d’attaque, de la fraude par email aux ransomwares, vol de données et autres risques les plus importants. »

L’IA et le ML nécessitent des modèles de détection robustes et des suites de données hautement fidèles à la réalité, et ce afin d’atteindre des taux de détection précis élevés, une efficacité opérationnelle et une protection automatisée. Les clients Proofpoint bénéficient de l’un des pipelines de données de cybersécurité les plus vastes et les plus diversifiés au monde, pour les courriers électroniques, le cloud et l’informatique mobile. Chaque année, Proofpoint analyse une quantité inégalée de données provenant de plus de 2,8 trillions de messages électroniques scannés, 17 trillions d’URL scannées, 1,3 trillion de SMS et MMS scannés, et 46 millions d’utilisateurs DLP (Data Loss Prevention) finaux.

Déjouer la compromission initiale

Le courrier électronique est le premier vecteur d’attaque menant à une compromission réussie. La plateforme Aegis de Proofpoint est la seule plateforme de protection contre les menaces basée sur le cloud et alimentée par l’IA/ML qui désarme les attaques avancées d’aujourd’hui, y compris la fraude par email (BEC), les ransomwares, les URL malveillantes, le contournement de l’authentification multifactorielle (MFA) pour l’hameçonnage d’informations d’identification, et plus encore. Les améliorations et nouvelles fonctionnalités d’Aegis incluent :

- Une détection des menaces avant livraison, basée sur le LLM, une première dans l’industrie : Avec l’implantation par Proofpoint du Large Language Model (LLM) BERT au sein de la solution CLEAR de Proofpoint, l’entreprise est la première à proposer une protection en amont contre les attaques d’ingénierie sociale avant qu’elles ne puissent nuire.

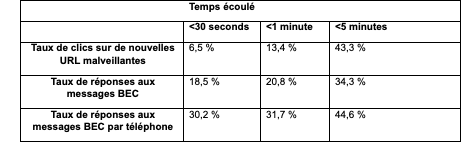

La protection dite « avant livraison » est essentielle car, d’après les données télémétriques de Proofpoint sur plus de 230 000 organisations dans le monde, les détections après livraison sont souvent bien trop tardives. Près d’un clic sur sept sur une URL malveillante se produit dans la minute qui suit l’arrivée d’un courriel d’hameçonnage, et plus d’un tiers répondent à un email provenant d’une compromission de messagerie (BEC) dans les cinq minutes. Ces délais très courts, pendant lesquels un utilisateur peut être la proie d’une attaque, soulignent l’importance de bloquer les tentatives malveillantes avant qu’elles n’atteignent la boîte de réception d’un utilisateur.

Cette détection basée sur le LLM s’est également avérée très efficace pour détecter les messages malveillants, qu’ils soient créés de manière traditionnelle ou par l’IA générative. Proofpoint a également utilisé ChatGPT, WormGPT et d’autres contenus malveillants créés par l’IA générative pour entraîner ses modèles.

- Une visibilité accrue sur les menaces bloquées : L’année dernière, les entreprises ont perdu plus de 2,7 milliards de dollars en raison d’escroqueries par BEC, soit près de 80 fois plus que les pertes dues aux ransomwares. À partir du troisième trimestre, de nouveaux résumés seront disponibles dans le tableau de bord de Proofpoint Targeted Attack Protection (TAP) pour offrir des explications plus poussées concernant les mises en condamnations des BEC effectuées par la solution CLEAR de Proofpoint, y compris concernant les menaces condamnées par le nouveau système de détection basé sur le LLM. Les résumés de ces condamnations indiqueront pourquoi une menace a été considérée comme une attaque BEC et les délais de réponse correspondants, ce qui réduira le temps que les spécialistes de la sécurité consacrent à l’analyse des menaces et à la rédaction de rapports à l’intention de leur direction.

Défense contre les menaces liées à l’identité : Attack Path Risk

L’augmentation globale des cyberattaques a été favorisée par les changements dans les tactiques criminelles qui se concentrent désormais sur l’usurpation d’identité, avec 84 % des organisations ayant été victimes d’une violation liée à l’identité l’année dernière. Lorsque les attaquants atteignent pour la première fois leur hôte, il s’agit très rarement de leur cible finale. Au lieu de cela, ils modifient les privilèges d’accès dans le système et se déplacent latéralement dans l’environnement pour exploiter les informations d’identification les plus privilégiées.

En réunissant les données les plus importantes du marché concernant la chaîne d’attaque entre les plateformes Aegis et Identity Threat Defense de Proofpoint, les professionnels de la sécurité peuvent comprendre combien de chemins d’attaque pour les ransomwares et l’exfiltration de données peuvent être pris si l’identité d’un employé est compromise, et ce avec la nouvelle solution Attack Path Risk de Proofpoint. Disponible au quatrième trimestre dans le tableau de bord TAP de Proofpoint, les organisations qui ajoutent Identity Threat Defense de Proofpoint à la mise en œuvre de Proofpoint Aegis peuvent désormais donner à leurs analystes les moyens de hiérarchiser rapidement les mesures correctives et les contrôles adaptatifs.

Se défendre contre l’exfiltration de données : Misdirected Email

Proofpoint Sigma est la seule plateforme de protection des informations qui fusionne la classification des contenus, la télémétrie des menaces et le comportement des utilisateurs à travers les canaux dans une interface unifiée et native pour stopper la perte de données et les menaces internes. Proofpoint est le premier fournisseur mondial de solutions de gestion des menaces internes (ITM) et le deuxième fournisseur de solutions de prévention des pertes de données (DLP) au niveau mondial et en termes de chiffre d’affaires (Gartner). Stimulé par l’adoption accélérée des pratiques de télétravail, Sigma bénéficie de la confiance de près de la moitié des entreprises du Fortune 100 et est déployé auprès de plus de 5 000 clients et 46 millions d’utilisateurs dans le monde entier, analysant 45 milliards d’événements chaque mois.

S’appuyant sur l’apprentissage automatique de la détection des anomalies comportementales pour l’analyse du contenu, la nouvelle solution Misdirected Email de Proofpoint, disponible au quatrième trimestre, empêche les utilisateurs d’envoyer accidentellement des courriels et des fichiers au mauvais destinataire et de créer éventuellement un incident de perte de données.

Analyse basée sur l’IA générative pour des informations puissantes sur les menaces tout au long de la chaîne d’attaque : Proofpoint Security Assistant

Proofpoint continue de proposer des innovations uniques en matière d’IA et de ML, basées sur la télémétrie de son vaste ensemble de clients composé de plus de 230 000 entreprises et PME mondiales, ainsi que de 150 fournisseurs de services Internet et de réseaux mobiles. Présentée en avant-première au sommet Proofpoint Protect 2023, Proofpoint Security Assistant, une nouvelle interface utilisateur d’IA générative, permet aux analystes de poser des questions en langage naturel et de recevoir des informations et des recommandations exploitables basées sur les trillions de points de données combinés des plateformes de Proofpoint.

Disponible au quatrième trimestre en tant que démo technique dans la plateforme Sigma Information Protection, les analystes DLP SOC peuvent poser des questions comme « montrez-moi les tentatives d’exfiltration de John Doe et recommandez-moi les contrôles DLP que nous devrions ajouter ». Au fil du temps, l’interface générative de Proofpoint basée sur l’IA sera étendue aux plateformes Aegis et Identity Threat Defense, permettant aux professionnels de la sécurité d’obtenir de puissantes informations sur les menaces en posant des questions telles que « montrez-moi les personnes les plus attaquées qui ont le plus de chemins d’attaque qui aboutiraient à une exfiltration de données en cas d’attaque par rançongiciel ».

Approche responsable de l’IA générative

L’intégrité, la confidentialité et la sécurité des données des clients sont d’une importance capitale pour Proofpoint. Nous évaluons rigoureusement chaque outil d’IA générative pour vérifier qu’il est conforme aux principes de l’entreprise Proofpoint. Par exemple, nous utilisons des versions d’outils d’IA générative déployées en interne et nous n’autorisons pas les fournisseurs de LLM à entraîner leurs modèles en utilisant des données détenues par Proofpoint.

Pour plus d’informations sur les solutions de Proofpoint, veuillez consulter les sites suivants :

- Aegis Threat Protection platform: https://www.proofpoint.com/fr/products/aegis

- Identity Threat Defense platform: https://www.proofpoint.com/fr/products/identity-threat-detection-response

- Sigma Information Protection platform: https://www.proofpoint.com/fr/products/sigma

Pour demander une évaluation Identity Threat Assessment : https ://www.proofpoint.com/fr/free-demo-request

####

À propos de Proofpoint, inc.

Proofpoint, inc. est une entreprise leader dans le domaine de la cybersécurité qui protège les ressources les plus importantes et les plus à risques des entreprises : leurs collaborateurs. Grâce à une suite intégrée de solutions cloud, Proofpoint aide les entreprises du monde entier à stopper les menaces ciblées, à protéger leurs données et à rendre leurs utilisateurs plus résistants face aux cyberattaques. Les entreprises de toutes tailles, y compris 85 % des entreprises de l’index Fortune 100, font confiance à Proofpoint pour diminuer leurs risques les plus critiques en matière de sécurité et de conformité via les emails, le cloud, les réseaux sociaux et le Web. Pour plus d’informations, rendez-vous sur www.proofpoint.com/fr.

Restez en contact avec Proofpoint : Twitter | LinkedIn | Facebook | YouTube

Proofpoint est une marque déposée ou un nom commercial de Proofpoint, inc. aux États-Unis et/ou dans d’autres pays. Toutes les autres marques commerciales contenues dans ce document sont la propriété de leurs détenteurs respectifs.