Protégez-vous contre les attaques optimisées par l’IA véhiculées par email et via d’autres canaux

Sécurisez les interactions de confiance sur différents canaux et à différents stades avec l’aide d’un partenaire stratégique unique

Regarder la vidéo explicative

L’entrée des entreprises dans l’ère agentique élargit encore la surface d’attaque

Les cybercriminels utilisent l’IA pour exploiter à leur profit la façon dont les humains travaillent — abusant de la confiance entre les collaborateurs, les partenaires commerciaux et les systèmes d’IA eux-mêmes.

Les attaques modernes sont pilotées par l’IA, multicanales et en plusieurs phases, et utilisent les emails, les outils de collaboration et de messagerie, les réseaux sociaux, les applications cloud, et maintenant les agents d’IA pour cibler les personnes à grande échelle. De nouveaux exploits spécifiques à l’IA, y compris des messages piégés et des invites malveillantes, augmentent encore le risque.

La fragmentation de la sécurité ralentit les temps de réponse, isole les équipes et augmente les coûts, laissant des lacunes critiques dans les canaux de collaboration — et c’est précisément là que les cybercriminels intensifient leurs attaques.

Proofpoint Collaboration Security Prime — pour des interactions sécurisées et de confiance dans l’environnement de travail agentique

Proofpoint Collaboration Security Prime, notre solution de pointe, protège les interactions de confiance et bloque les attaques optimisées par l’IA sur plusieurs canaux et à différents stades. S’appuyant sur notre protection de la messagerie à la pointe du secteur, Proofpoint Prime étend la protection au-delà des emails pour couvrir les outils de messagerie et de collaboration, les applications cloud et la chaîne logistique — le tout au moyen d’une plate-forme intégrée unique.

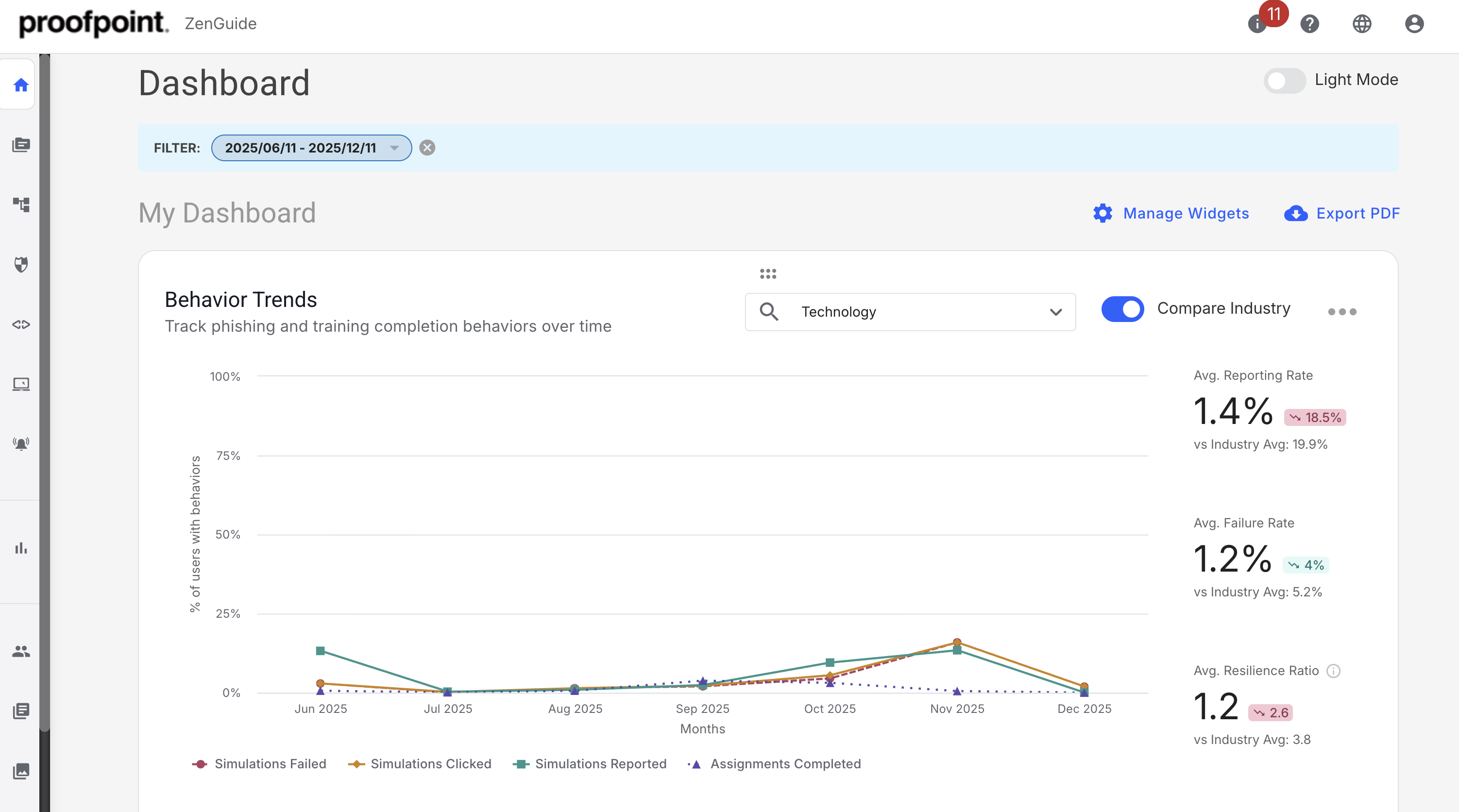

Proofpoint Prime intègre la résilience humaine directement dans la plate-forme, transformant les véritables attaques en formations et simulations instantanées. En corrélant les événements de sécurité au niveau de plusieurs points de contrôle tout au long d’une campagne d’attaque, il accélère la réponse aux menaces, rationalise les opérations et unifie les équipes isolées.

Principales fonctionnalités :

Défense multicanale avec Nexus AI

Protège le personnel des entreprises au niveau de la messagerie électronique, des messageries instantanées, des navigateurs, des outils de collaboration, des plates-formes de réseaux sociaux, des applications cloud et des services de partage de fichiers. Nexus AI assure une détection cohérente des menaces sur tous les canaux numériques afin d’éliminer les angles morts et de protéger toute la surface d’attaque.

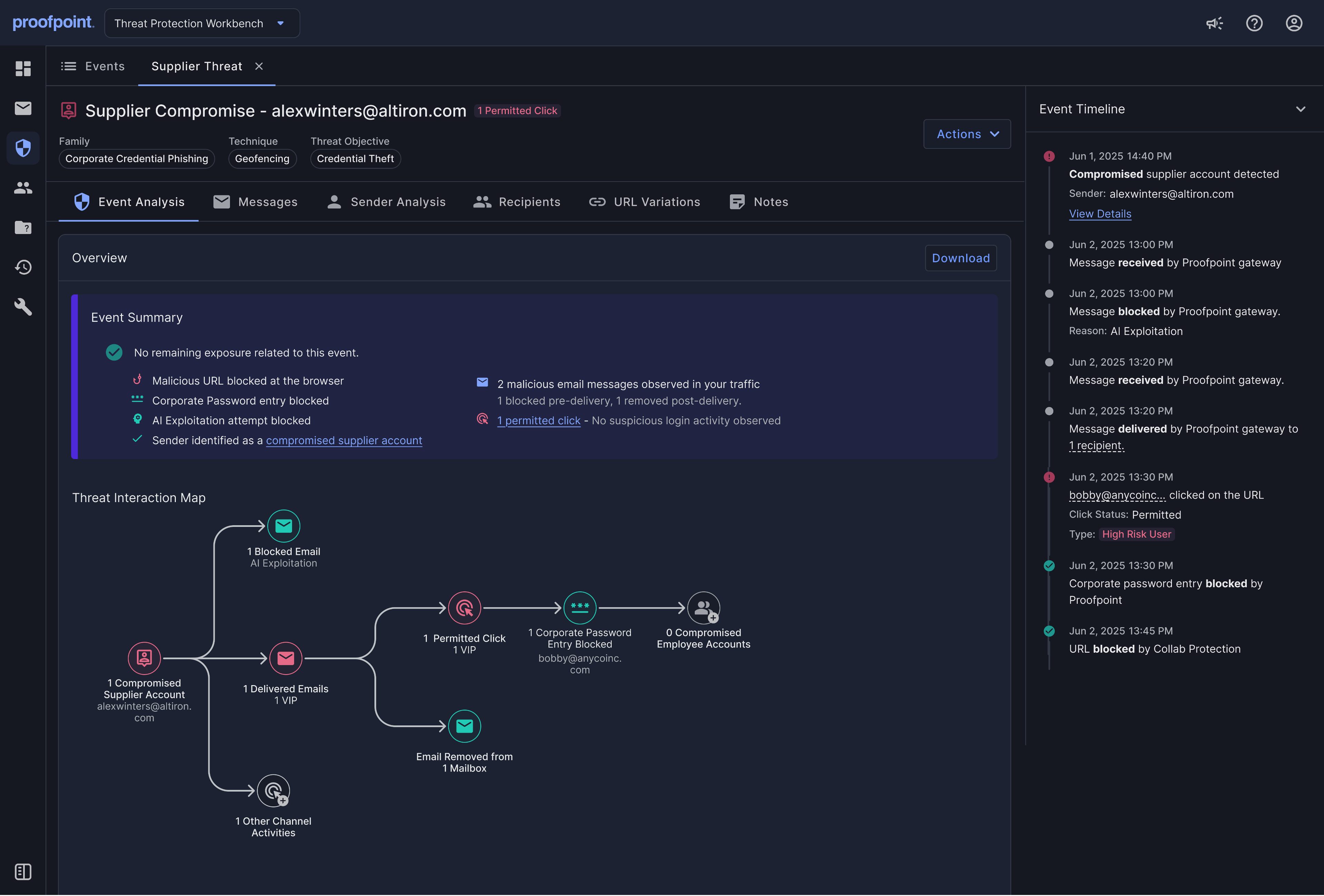

Protection contre les attaques en plusieurs phases

Identifie et neutralise les prises de contrôle de comptes, les déplacements latéraux et les attaques de la chaîne logistique grâce à un workflow unifié de détection et de réponse. Offre une visibilité complète ainsi que la possibilité de réaliser des investigations et d’intervenir plus rapidement.

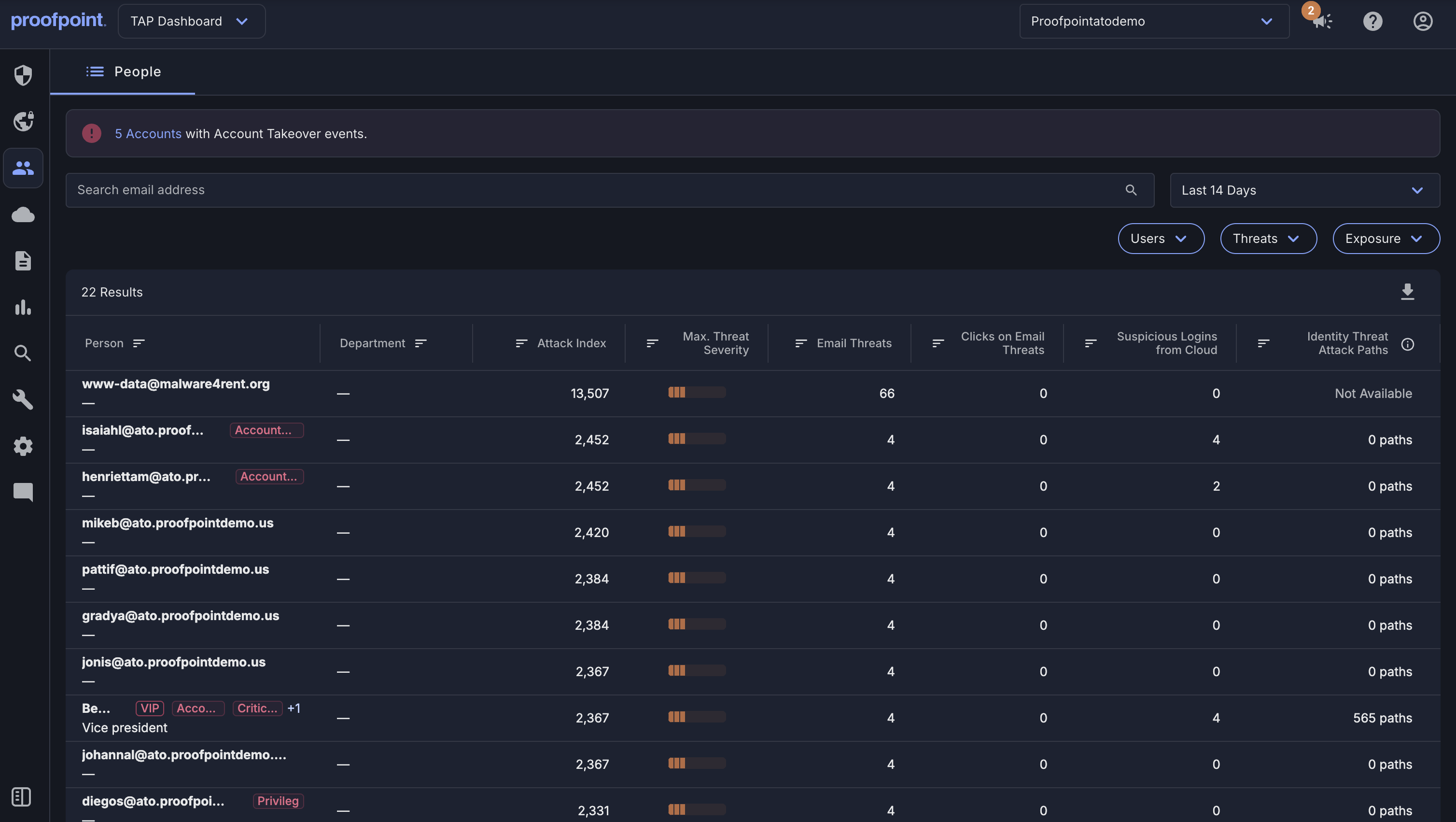

Informations et conseils basés sur les risques liés aux utilisateurs

Identifie les collaborateurs à risque et fournit des informations sur les risques pilotées par l’IA qui tiennent compte du comportement des utilisateurs et des activités de menaces. Propose aux collaborateurs des conseils en temps réel basés sur le niveau de risque ainsi que des formations ciblées adaptées à leur exposition aux attaques, à leur comportement et à leur rôle. Permet aux équipes de sécurité d’appliquer des contrôles de sécurité adaptatifs et de former les collaborateurs à risque.

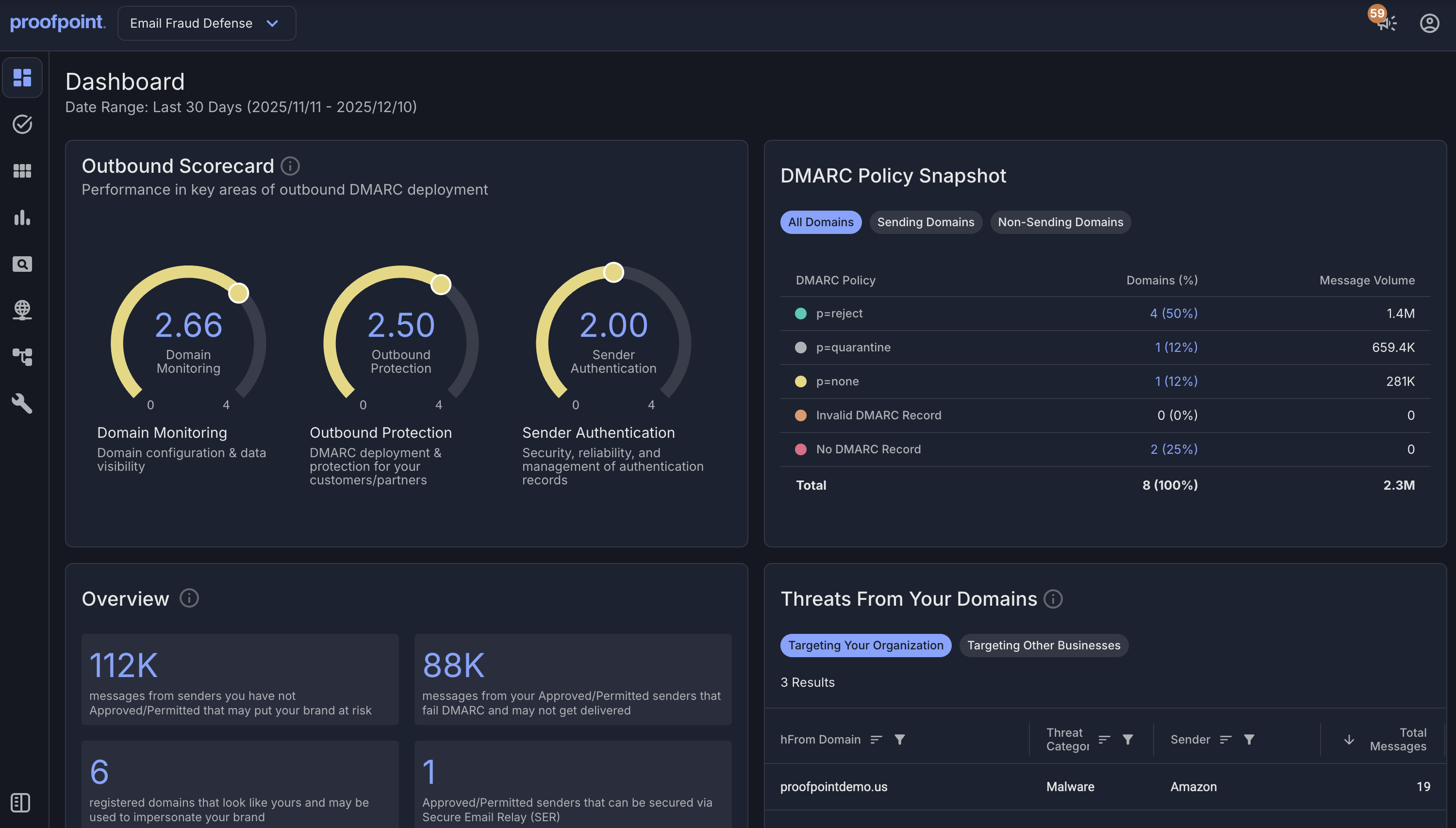

Protection contre l’usurpation d’identité

Protège les domaines de confiance contre diverses tactiques d’usurpation d’identité, telles que l’usurpation de domaines et les domaines similaires malveillants, à l’aide d’un système intégré qui combine authentification des emails, découverte dynamique des domaines similaires malveillants et services de mise hors service.

Découvrez les avantages de

Proofpoint Collaboration Security Prime

dépenses moyennes consacrées à la réduction de l’exposition aux risques

Réduisez un éventail complet de risques

Contrairement à d’autres solutions qui ne détectent que certaines menaces, Proofpoint Collaboration Security Prime offre une protection complète permettant de prévenir le plus large éventail de menaces avec une précision de détection inégalée. Il bloque les menaces véhiculées via divers canaux, renforce la résilience des utilisateurs et vous défend contre les comptes utilisateurs et fournisseurs compromis. En outre, il protège vos communications d’entreprise de confiance tout en vous fournissant des informations détaillées sur les risques liés aux utilisateurs, afin de vous garantir une sécurité totale que vous ne trouverez nulle part ailleurs.

d’amélioration de l’efficacité des collaborateurs

Simplifiez les opérations pour une efficacité maximale

Proofpoint Collaboration Security Prime rationalise les opérations de sécurité en réduisant les alertes à trier grâce à une précision de détection de 99,99 %, la plus efficace du secteur. Il diminue les coûts de main-d’œuvre et limite l’impact des menaces grâce à des fonctionnalités de réponse aux menaces et à des workflows automatisés — améliorant ainsi l’efficacité des collaborateurs jusqu’à 75 %.

d’économies réalisées en optimisant l’informatique

Faites-en plus avec moins grâce à la consolidation

Grâce aux intégrations préconfigurées de l’écosystème Proofpoint, Proofpoint Collaboration Security Prime élimine la complexité et la charge de travail associées à la gestion de solutions isolées fragmentées. Vous pouvez réduire les coûts de licence et profiter de fonctionnalités avancées à un prix considérablement inférieur en consolidant les éditeurs de solutions et en choisissant Proofpoint comme partenaire stratégique unique.

Découvrez les dernières innovations de Proofpoint Collaboration Security Prime en matière de sécurité de la collaboration

Proofpoint is a complete solution that gives us full visibility into what’s going on in the communication stack, the people stack and the behavioral stack.

— The Ariston Group

Il nous suffit de nous connecter à la plate-forme Proofpoint une fois par semaine, car nous pouvons compter sur elle pour faire son travail.

— Linkforce

Proofpoint demeure le partenaire idéal pour nous aider à relever les défis de cybersécurité dans un paysage de plus en plus complexe.

— Saipem

Demander une démonstration

Découvrez comment notre plate-forme intégrée peut vous aider à :

-

Mettre fin aux cyberattaques

-

Prévenir les fuites de données

-

Réduire les risques liés aux utilisateurs dans l’ensemble de votre environnement