Nous sommes Proofpoint

Nous sécurisons la manière dont les personnes, les données et les agents IA se connectent via l’e-mail, le cloud et les outils de collaboration.

Blocage de

d'attaques BEC par année

Protection de

de clients

Parmi les entreprises du F100

bloquent les attaques et défendent leurs données avec Proofpoint

Les chiffres ne racontent qu'une partie de l'histoire.

Lire les témoignages clientsPourquoi Proofpoint

Deux millions de clients, dont 83 des 100 entreprises du Fortune, s’appuient sur les solutions de sécurité Proofpoint

L’IA transforme l’espace de travail numérique et donne naissance à l’agentic workspace, où chaque collaboration — qu’elle soit réalisée par une personne ou un agent IA — introduit de nouveaux risques pour les données.

Nous fournissons aux organisations les solutions de sécurité dont elles ont besoin pour protéger et renforcer leurs équipes tout en adoptant l’IA de manière sécurisée et productive.

Protection contre les menaces

Bloquez toutes les menaces centrées sur les personnes dans le paysage d'aujourd'hui et de demain

Protégez vos collaborateurs contre les menaces qui les ciblent grâce à des fonctionnalités de détection de pointe basées sur l'IA qui couvrent l'ensemble du nouvel espace de travail numérique : messagerie électronique, outils de collaboration et de messagerie, réseaux sociaux, applications cloud et services de partage de fichiers.

Sécurité et gouvernance des données

Protégez les informations et les communications numériques

Les fuites de données ne se produisent pas par magie. Un être humain est à l'œuvre derrière chaque incident.

Les utilisateurs négligents ne manipulent pas correctement les données. Les utilisateurs malveillants les emportent avec eux. Les comptes utilisateur sont compromis afin de les voler. Les collaborateurs qui rejettent les règles les utilisent de manière abusive. Une nouvelle approche centrée sur les personnes et basée sur des données comportementales est nécessaire pour protéger les informations et les communications numériques.

Niveau de sécurité des données et des applications SaaS

Neutralisez les attaques visant les applications SaaS et les identités

Les identités d'entreprise sont au cœur de nombreuses activités des collaborateurs, depuis les comptes cloud créés dans les applications SaaS et les jetons d'authentification accédant aux bases de données d'applications, jusqu'aux autorisations qui permettent de parcourir tout le réseau d'entreprise. Pour contrer ces risques centrés sur les personnes exploités par les cybercriminels, vous devez neutraliser les prises de contrôle de comptes et comprendre votre niveau de risque.

Sensibilisation à la cybersécurité

Proposez une formation continue à vos collaborateurs

Une nouvelle approche centrée sur les personnes de la sensibilisation à la cybersécurité est nécessaire à l'heure où un nombre croissant de menaces ciblent des personnes dans leurs différents environnements de travail. Renforcez la résilience de vos utilisateurs contre les attaques ciblant des personnes et apprenez-leur à prendre les bonnes décisions face à des scénarios à risque.

Pourquoi Proofpoint

Deux millions de clients, dont 83 des 100 entreprises du Fortune, s’appuient sur les solutions de sécurité Proofpoint

L’IA transforme l’espace de travail numérique et donne naissance à l’agentic workspace, où chaque collaboration — qu’elle soit réalisée par une personne ou un agent IA — introduit de nouveaux risques pour les données.

Nous fournissons aux organisations les solutions de sécurité dont elles ont besoin pour protéger et renforcer leurs équipes tout en adoptant l’IA de manière sécurisée et productive.

Protection contre les menaces

Bloquez toutes les menaces centrées sur les personnes dans le paysage d'aujourd'hui et de demain

Protégez vos collaborateurs contre les menaces qui les ciblent grâce à des fonctionnalités de détection de pointe basées sur l'IA qui couvrent l'ensemble du nouvel espace de travail numérique : messagerie électronique, outils de collaboration et de messagerie, réseaux sociaux, applications cloud et services de partage de fichiers.

Sécurité et gouvernance des données

Protégez les informations et les communications numériques

Les fuites de données ne se produisent pas par magie. Un être humain est à l'œuvre derrière chaque incident.

Les utilisateurs négligents ne manipulent pas correctement les données. Les utilisateurs malveillants les emportent avec eux. Les comptes utilisateur sont compromis afin de les voler. Les collaborateurs qui rejettent les règles les utilisent de manière abusive. Une nouvelle approche centrée sur les personnes et basée sur des données comportementales est nécessaire pour protéger les informations et les communications numériques.

Niveau de sécurité des données et des applications SaaS

Neutralisez les attaques visant les applications SaaS et les identités

Les identités d'entreprise sont au cœur de nombreuses activités des collaborateurs, depuis les comptes cloud créés dans les applications SaaS et les jetons d'authentification accédant aux bases de données d'applications, jusqu'aux autorisations qui permettent de parcourir tout le réseau d'entreprise. Pour contrer ces risques centrés sur les personnes exploités par les cybercriminels, vous devez neutraliser les prises de contrôle de comptes et comprendre votre niveau de risque.

Sensibilisation à la cybersécurité

Proposez une formation continue à vos collaborateurs

Une nouvelle approche centrée sur les personnes de la sensibilisation à la cybersécurité est nécessaire à l'heure où un nombre croissant de menaces ciblent des personnes dans leurs différents environnements de travail. Renforcez la résilience de vos utilisateurs contre les attaques ciblant des personnes et apprenez-leur à prendre les bonnes décisions face à des scénarios à risque.

LA PREUVE

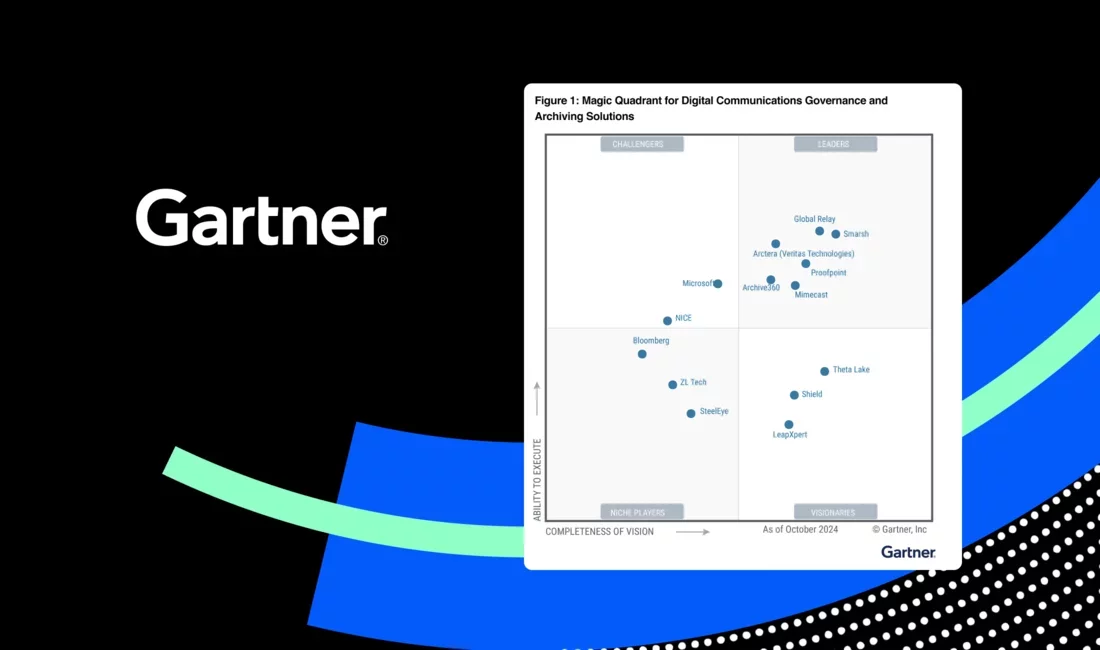

Proofpoint est reconnu en tant que leader du secteur par ses pairs et ses clients

-

Protection contre les menaces

-

Sécurité des données

-

Gouvernance des communications numériques

NOS CLIEnTS

Des entreprises de premier plan nous confient leur protection

Proofpoint aide Accenture à sécuriser les personnes, les données et les opérations.

Wyndham bloque 99,99 % des menaces, ce qui réduit considérablement les risques BEC, et les collaborateurs sont mieux sensibilisés au phishing avec Proofpoint ZenGuideTM.