Sommaire

Le courrier électronique est une cible privilégiée des cybercriminels qui cherchent à voler des données sensibles, des identifiants d’utilisateurs et des fonds d’entreprise. Comptant parmi les tactiques d’escroquerie par email les plus répandues et les plus efficaces, les incidents de « Business Email Compromise » (BEC) constituent une menace courante : 70 % des organisations auront subi une tentative d’attaque en 2024.

Ces attaques par email, très ciblées et de faible volume, usurpent l’identité d’entreprises pour solliciter des virements bancaires frauduleux, voler des données d’entreprise, accéder aux identifiants des clients et capturer d’autres informations confidentielles. Si les attaques BEC sont une tactique fréquemment signalée, elles ne représentent que la partie émergée de l’iceberg en matière d’escroqueries par email.

La formation à la cybersécurité commence ici

Votre évaluation gratuite fonctionne comme suit :

- Prenez rendez-vous avec nos experts en cybersécurité afin qu'ils évaluent votre environnement et déterminent votre exposition aux menaces.

- Sous 24 heures et avec une configuration minimale, nous déployons nos solutions pour une durée de 30 jours.

- Découvrez nos technologies en action !

- Recevez un rapport mettant en évidence les vulnérabilités de votre dispositif de sécurité afin que vous puissiez prendre des mesures immédiates pour contrer les attaques de cybersécurité.

Remplissez ce formulaire pour demander un entretien avec nos experts en cybersécurité.

Un représentant de Proofpoint vous contactera sous peu.

Qu’est-ce qu’une arnaque par email ?

L’email est l’un des moyens les plus pratiques pour communiquer avec n’importe qui. Mais c’est aussi un outil privilégié par les cybercriminels pour voler de l’argent, des identifiants de compte et des informations sensibles. L’arnaque par email est un terme générique qui désigne toute escroquerie ou tromperie commise par email dans le but de voler des informations, de l’argent ou d’obtenir un accès non autorisé.

L’arnaque par email (également appelée escroquerie, fraude ou scam par email) implique une tromperie intentionnelle dans laquelle les cybercriminels utilisent l’email comme arme principale pour cibler des victimes sans méfiance. Ces attaques peuvent aller de simples escroqueries à la commission versée à l’avance ciblant des particuliers à des stratagèmes sophistiqués de BEC (Business Email Compromise) conçus pour inciter des services comptables entiers à traiter des paiements frauduleux. Le point commun à toutes les arnaques par email est l’utilisation de tactiques de manipulation sociale visant à inciter les destinataires à effectuer des actions qui profitent au cybercriminel.

L’arnaque par email exploite la confiance que les gens accordent aux communications électroniques. Les pirates rédigent des messages convaincants qui semblent provenir de sources légitimes telles que des banques, des collègues, des fournisseurs ou des organisations de confiance. Ils ont recours à des techniques d’ingénierie sociale, comme le fait de créer un sentiment d’urgence, de se faire passer pour des figures d’autorité ou de promettre des récompenses, afin d’abaisser la garde des victimes et de les inciter à agir immédiatement.

Si les utilisateurs interagissent avec l’auteur de l’arnaque par email et fournissent des informations sensibles, cela peut entraîner des problèmes à long terme pour votre organisation, notamment l’usurpation d’identité, des pertes financières et la corruption des données. L’impact financier de la fraude par email ne cesse de croître, le BEC (Business Email Compromise) entraînant à lui seul plus de 2 milliards de dollars de pertes chaque année. Au-delà des dommages financiers immédiats, les attaques de fraude par email réussies peuvent entraîner une atteinte à la réputation, des sanctions réglementaires et des perturbations opérationnelles à long terme, tandis que les organisations s’efforcent de se remettre de ces violations.

Types courants d’arnaques par email

Les escrocs utilisent diverses tactiques pour tromper leurs victimes, chaque méthode étant conçue pour exploiter différentes faiblesses humaines et différents processus opérationnels.

- Phishing : ces emails trompeurs prétendent provenir de sources fiables telles que des banques, des plateformes de réseaux sociaux ou des services populaires afin d’inciter les destinataires à cliquer sur des liens malveillants ou à saisir leurs identifiants sur de faux sites web. Les auteurs d’attaques par phishing ratissent large en envoyant des messages génériques à des milliers de victimes potentielles, dans l’espoir d’attraper quiconque pourrait se laisser piéger par ces demandes convaincantes mais frauduleuses.

- Compromission des emails professionnels (BEC) : les cybercriminels usurpent l’identité de dirigeants, de fournisseurs ou de partenaires commerciaux pour manipuler les employés afin qu’ils transfèrent des fonds ou partagent des informations sensibles. Ces attaques sophistiquées impliquent souvent une fraude au PDG, où les attaquants usurpent les comptes de messagerie des dirigeants pour demander des virements bancaires urgents, ou une usurpation d’identité de fournisseur, où les criminels interceptent des factures légitimes et modifient les détails de paiement pour rediriger les fonds vers des comptes frauduleux.

- Phishing ciblé : contrairement aux campagnes de phishing à grande échelle, le phishing ciblé consiste en des attaques très ciblées où les cybercriminels effectuent des recherches sur des personnes ou des organisations spécifiques afin de rédiger des messages personnalisés et convaincants. Ces attaquants utilisent des informations accessibles au public concernant les relations professionnelles, les projets en cours ou les centres d’intérêt personnels de leurs cibles pour créer des emails qui semblent provenir de collègues ou de contacts professionnels de confiance.

- Escroqueries au support technique : les fraudeurs se font passer pour des prestataires informatiques, des services d’assistance ou de grandes entreprises technologiques afin de convaincre les victimes que leurs appareils sont infectés par des malwares ou rencontrent des problèmes techniques. Ces escroqueries impliquent généralement des emails au ton urgent prétendant qu’une action immédiate est nécessaire, suivis de demandes d’accès à distance à l’ordinateur de la victime ou de paiement pour des services de « réparation » inutiles.

- Escroqueries à la commission : ces stratagèmes classiques promettent aux victimes des sommes d’argent importantes, des gains à la loterie ou des prix de valeur en échange de paiements initiaux déguisés en frais de traitement, taxes ou frais administratifs. Les versions modernes incluent des escroqueries à l’héritage, des notifications de loterie et des opportunités d’investissement qui exigent des paiements initiaux avant que la manne promise ne puisse être débloquée.

- Offres d’emploi et escroqueries au recrutement : les criminels envoient des offres d’emploi alléchantes promettant des salaires élevés pour un travail minimal, souvent sans exiger d’entretien ni de vérification des antécédents. Ces escroqueries consistent généralement à demander des informations personnelles au cours de fausses procédures de candidature, ou à demander aux victimes d’encaisser des chèques frauduleux tout en transférant une partie de la somme vers des comptes spécifiques sous prétexte d’achats de matériel ou de frais de formation.

- Fraudes aux factures et aux fournisseurs : les escrocs créent de fausses factures provenant de fournisseurs inexistants ou détournent les communications légitimes des fournisseurs pour rediriger les paiements vers des comptes frauduleux. Ces attaques ciblent souvent les services de comptabilité fournisseurs avec des demandes qui semblent urgentes visant à mettre à jour les coordonnées bancaires ou à traiter des paiements en retard pour des services qui n’ont jamais été fournis.

- Escroqueries liées à des œuvres caritatives et à des situations de crise : les fraudeurs exploitent l’actualité, les catastrophes naturelles ou les crises humanitaires pour solliciter des dons au profit de fausses causes caritatives. Ces emails, qui jouent sur les émotions, utilisent souvent des tactiques de pression et un langage urgent pour encourager des dons immédiats, tout en se faisant passer pour des organisations humanitaires légitimes ou en créant des associations caritatives entièrement fictives.

Comment fonctionne l’arnaque par email

L’arnaque par email suit un schéma prévisible qui exploite la psychologie humaine plutôt que de simples failles techniques. Comprendre ce déroulement typique de l’attaque aide les organisations à reconnaître quand elles sont prises pour cible et à mettre en place les défenses appropriées.

1. Premier contact

L’attaquant envoie un email soigneusement rédigé, conçu pour paraître légitime et pertinent aux yeux du destinataire. « Malheureusement, il est très facile d’usurper les champs visibles d’un email », explique Joe Schwartz, vice-président du marketing d’entreprise chez Proofpoint. M. Schwartz met en garde contre le fait que les criminels exploitent cette vulnérabilité pour :

- Modifier l’adresse email de réponse de manière à donner l’impression que l’email provient de l’intérieur de l’organisation

- Usurper le nom d’affichage (ce qui est particulièrement efficace sur les appareils mobiles qui masquent l’adresse email de réponse)

- Utiliser un « domaine similaire », c’est-à-dire un domaine qui ressemble à celui de l’entreprise mais qui est légèrement différent (par exemple en utilisant le chiffre zéro à la place de la lettre « o »)

- Se faire passer pour un partenaire commercial ou un fournisseur légitime

Ce message initial établit une crédibilité en usurpant l’identité de marques de confiance, en imitant des styles de communication familiers ou en faisant référence à l’actualité et à des informations personnelles recueillies sur les réseaux sociaux ou à la suite de fuites de données. L’email évite généralement de formuler des demandes immédiates et s’attache plutôt à établir une raison plausible pour justifier la prise de contact.

2. Instaurer un climat de confiance ou créer un sentiment d’urgence

Une fois le premier contact établi, les attaquants s’efforcent de manipuler l’état émotionnel et le processus décisionnel du destinataire. Ils créent une pression temporelle artificielle en utilisant un langage urgent, revendiquent une autorité en se faisant passer pour des cadres supérieurs, ou instaurent une fausse confiance par le biais d’un échange prolongé qui imite des relations commerciales légitimes. Cette étape comporte souvent de multiples points de contact destinés à faire baisser la garde de la victime et à faire paraître raisonnable la demande finale.

3. Appel à l’action

La dernière étape concerne l’objectif réel de l’attaquant : amener la victime à effectuer une action spécifique qui compromet la sécurité ou entraîne un transfert de valeur. Il peut s’agir de cliquer sur un lien malveillant qui vole des identifiants, de transférer des fonds vers un compte frauduleux ou de partager des informations sensibles permettant de nouvelles attaques. La demande est généralement présentée comme une démarche de routine, urgente ou bénéfique pour la victime.

La psychologie derrière l’arnaque par email

L’arnaque par email fonctionne parce qu’elle s’attaque à la psychologie humaine fondamentale plutôt qu’aux failles techniques. Les pirates savent que les gens prennent leurs décisions en se basant d’abord sur leurs émotions, puis sur la logique. Ils exploitent des déclencheurs psychologiques tels que la peur (votre compte sera fermé), l’urgence (agissez maintenant ou passez à côté), l’autorité (le PDG demande une action immédiate) et la curiosité (vous avez reçu un message important). Ces tactiques fonctionnent car elles activent nos réactions instinctives et contournent les processus décisionnels rationnels.

Le facteur humain représente à la fois le maillon faible et la défense la plus solide en matière de sécurité des emails. Les attaquants ciblent spécifiquement l’erreur humaine, car les contrôles de sécurité techniques sont devenus de plus en plus sophistiqués et difficiles à contourner. Ils savent qu’un seul employé cliquant sur un lien malveillant ou traitant une demande de paiement frauduleuse peut réduire à néant des millions de dollars d’investissements en cybersécurité.

Conséquences concrètes de l’arnaque par email

L’impact financier de l’arnaque par email a atteint des proportions vertigineuses : selon des données récentes du FBI, les seules attaques de type « Business Email Compromise » (BEC) ont entraîné 55 milliards de dollars de pertes totales. Selon Andrew Goodman, responsable senior du marketing produit chez Proofpoint, « L’année dernière (2024), les pertes totales ont atteint 16,6 milliards de dollars, soit une augmentation de 33 % par rapport à l’année précédente. L’email reste le vecteur d’attaque le plus exploité. »

Des affaires très médiatisées illustrent le potentiel dévastateur des campagnes sophistiquées d’arnaque par email. Google et Facebook ont été victimes d’une escroquerie par phishing de 121 millions de dollars orchestrée par un ressortissant lituanien qui s’est fait passer pour un fabricant asiatique légitime pendant deux ans. Parmi les autres incidents notables, citons la perte de 37 millions de dollars subie par Toyota en 2019 dans le cadre d’une attaque BEC, le vol de 46,7 millions de dollars subi par Ubiquiti suite à l’usurpation d’identité d’un fournisseur, et la perte de 12 millions de dollars subie par l’université MacEwan à la suite d’attaques de spear-phishing ciblant des paiements liés à des travaux de construction. Ces cas démontrent que même les géants de la technologie et les organisations disposant de ressources importantes restent vulnérables face à des attaques d’ingénierie sociale soigneusement orchestrées.

L’ampleur et la fréquence des fraudes par email ne cessent de s’accélérer, avec plus de 3,4 milliards d’emails de phishing envoyés chaque jour, ce qui représente 1,2 % de l’ensemble du trafic mondial d’emails. Les attaques de type BEC ont notamment augmenté de 33 % au premier trimestre 2025 par rapport au trimestre précédent. Ces statistiques soulignent que l’arnaque par email constitue une menace croissante qui nécessite une attention immédiate et des stratégies de défense globales, tous secteurs d’activité et toutes tailles d’organisations confondus.

Reconnaître les arnaques par email

Les escrocs utilisent plusieurs stratégies pour contourner les défenses de messagerie et inciter les utilisateurs à divulguer des informations ou à exécuter du code malveillant. Certains types d’emails frauduleux contiennent un lien vers un site web malveillant contrôlé par l’attaquant, où celui-ci collecte les données sensibles des victimes. Lorsqu’une méthode cesse de fonctionner, les attaquants modifient souvent leur approche afin d’augmenter le nombre d’utilisateurs ciblés par leurs escroqueries par email.

Signes avant-coureurs d’un email frauduleux :

- Prétend que vous devez vous connecter à un site web, sous peine de voir votre compte fermé. Cette tactique inclut un lien vers un site web contrôlé par le pirate.

- Prétend que vos informations de paiement ne sont pas valides et que vous devez vous connecter à votre compte pour les modifier afin de le maintenir actif.

- Indique que vos informations personnelles sont inexactes et qu’elles doivent être transmises au pirate soit par message de réponse, soit via un site web.

- Joint une facture à régler.

- Suggère un sentiment d’urgence ou de confidentialité.

- Prétend que vous pourriez recevoir un remboursement de l’État et vous demande des données sensibles telles que votre numéro de sécurité sociale.

- Demande de fournir des données personnelles pour obtenir des produits gratuits, des bons de réduction ou de l’argent.

Mais un nombre croissant d’arnaques par email ne présentent aucun de ces comportements typiques. Elles ne contiennent ni pièces jointes ni URL. Et elles se cachent à la vue de tous en se faisant passer pour des communications professionnelles courantes.

Ces attaques sont parfois appelées « compromission de la messagerie en entreprise » (BEC) ou « compromission des comptes de messagerie » (EAC). Elles commencent généralement lorsque l’attaquant se fait passer pour une personne en qui le destinataire a confiance — peut-être un supérieur, un collègue ou un partenaire commercial — et demande quelque chose qui ressemble à une demande professionnelle standard. Il peut s’agir d’effectuer un virement bancaire ou de modifier des informations de paiement, des opérations qui ont lieu tout le temps dans le cadre normal des activités professionnelles. Au moment où l’organisation se rend compte que quelque chose cloche, l’escroc a déjà mis la main sur l’argent.

Exemples d’arnaques par email

Les pirates ont recours à des dizaines de stratégies courantes. Si vous utilisez une messagerie gratuite comme Gmail et que vous indiquez votre adresse email dans des formulaires de contact sur Internet, vous avez probablement reçu des emails frauduleux dans votre dossier de courrier indésirable.

Les pirates peuvent ratisser large en envoyant des milliers d’emails frauduleux. Dans ce modèle, plus le nombre d’emails envoyés est élevé, plus les chances de piéger un grand nombre d’utilisateurs ciblés sont grandes.

D’autres pirates peuvent adopter une approche plus ciblée, en choisissant soigneusement un destinataire ayant le bon accès aux données, aux systèmes ou aux ressources. Le pirate effectue des recherches en ligne sur la victime et adapte les emails pour qu’ils soient aussi personnels et convaincants que possible. Dans certains cas, le pirate a déjà compromis un compte de messagerie légitime et a accès aux conversations email précédentes, aux calendriers et aux contacts — autant d’éléments lui permettant de se faire passer pour la victime de manière très convaincante.

Voici un exemple d’arnaque par email :

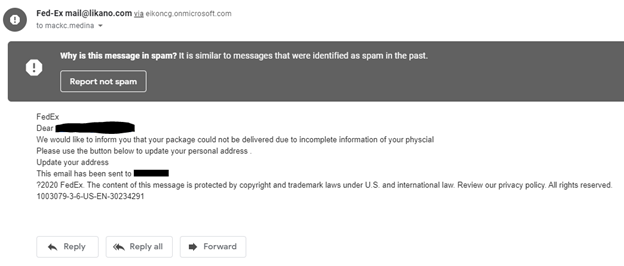

L’image ci-dessus montre un message (envoyé dans le dossier « Courrier indésirable » de Gmail) qu’un pirate a envoyé en utilisant le nom de FedEx pour inciter un utilisateur ciblé à lui transmettre des données personnelles. Les pirates ont recours à ce type de message car il y a toujours quelqu’un qui attend un colis FedEx. Si ce message est envoyé à des milliers de destinataires, il peut en tromper un grand nombre.

L’usurpation d’adresse email est courante dans les escroqueries, mais l’adresse email de l’expéditeur dans l’image ci-dessus provient d’un domaine public sans aucun lien avec FedEx. L’email ne fournit aucun numéro de contact, mais contient un seul lien qui redirige vers une page web malveillante.

Un autre indice révélateur dans cet exemple d’arnaque par email est que le message ne s’adresse pas au destinataire par son nom et ne contient aucune information personnelle dont disposerait un fournisseur de compte. L’email est générique et n’utilise que l’adresse email du destinataire dans la formule d’appel (l’adresse email est masquée).

Voici quelques caractéristiques communes à la plupart des arnaques par email :

- Utilisation d’une entreprise connue et de confiance (telle que FedEx, Netflix, PayPal, votre banque, etc.).

- Suggestion d’un caractère urgent, par exemple la perte d’un compte ou d’un produit si l’utilisateur ciblé ne répond pas.

- Formule de politesse générique ne mentionnant pas de nom.

- Présence d’un bouton pratique sur lequel l’utilisateur ciblé peut cliquer pour accéder au site malveillant.

- Utilisation d’une adresse email qui n’est pas associée à l’entreprise officielle, mais qui lui ressemble de manière trompeuse. Par exemple, l’expéditeur pourrait utiliser le domaine fedexx.com pour piéger les utilisateurs, dont la plupart ne prennent pas la peine de vérifier l’adresse d’expéditeur.

Se protéger contre les arnaques par email et les éviter

Vous ne pouvez pas empêcher les escrocs d’utiliser les emails. Mais vous pouvez prendre des mesures pour éviter les escroqueries par email et ne pas en être victime. Pour les utilisateurs professionnels, la prévention de la fraude à l’aide de filtres de messagerie et d’authentification (tels que DMARC) permet de bloquer les messages usurpés et ceux provenant de domaines malveillants. Pour les particuliers, utilisez toujours un fournisseur de messagerie dont le système intègre une fonctionnalité de prévention de la fraude.

Les arnaques par email ciblent les personnes, pas les systèmes. C’est pourquoi vous devez adopter une approche centrée sur les personnes pour les contrer. Voici quelques moyens de protéger les personnes contre les arnaques par email :

- Mettez en place une solution de protection des emails qui adapte les contrôles en fonction des vulnérabilités, du profil d’attaque et des privilèges d’accès propres à chaque utilisateur. Elle doit être capable de détecter les pièces jointes malveillantes, les URL dangereuses et les techniques d’ingénierie sociale.

- Utilisez une technologie d’authentification de domaine de messagerie telle que DMARC, en complément de SPF et DKIM, afin d’empêcher les escroqueries par email d’exploiter votre domaine de confiance, y compris les attaques visant vos utilisateurs.

- Empêchez la compromission des comptes de messagerie et des comptes cloud grâce à une technologie qui détecte les activités suspectes et autres signes de prise de contrôle. Analysez les emails internes, qui pourraient provenir de comptes compromis. Utilisez l’authentification multifactorielle (MFA) lorsque cela est possible, mais gardez à l’esprit qu’il ne s’agit pas d’une solution infaillible contre la compromission des comptes.

- Isolez les sites Web et les URL à risque. La technologie d’isolation Web permet d’évaluer les pages Web suspectes et les URL non vérifiées dans un conteneur protégé au sein du navigateur Web habituel de l’utilisateur.

- Organisez régulièrement des formations de sensibilisation à la sécurité et formez les utilisateurs aux dernières tactiques de phishing à l’aide de simulations et de programmes interactifs. Restez vigilant face aux adresses email de retour qui ne correspondent pas à l’expéditeur (y compris celles dont les domaines s’écartent légèrement de la marque).

- Mettez en place des procédures claires de signalement des incidents afin que les employés sachent comment signaler rapidement les tentatives d’escroquerie par email aux équipes de sécurité informatique.

- Veillez à toujours maintenir à jour vos logiciels de sécurité (antivirus et anti-malware) pour vous protéger contre les menaces qui atteignent les terminaux.

- Mettez à jour votre système d’exploitation dès que des correctifs et de nouvelles versions sont disponibles. Bon nombre de ces correctifs corrigent des vulnérabilités rendues publiques par des chercheurs et des experts en cybersécurité.

- Sauvegardez fréquemment vos données au cas où vous seriez accidentellement victime d’une attaque. Vos sauvegardes peuvent être utilisées pour la récupération des données. Envisagez d’utiliser un stockage de sauvegarde dans le cloud pour une protection optimale. Mais n’oubliez pas que bon nombre des arnaques par email les plus coûteuses n’utilisent pas du tout de malware.

Que faire si vous êtes victime d’une arnaque par email

Même les employés les plus vigilants en matière de sécurité peuvent être victimes de campagnes d’arnaques par email sophistiquées. Pour limiter les dégâts au maximum, il est essentiel de réagir rapidement et de manière systématique dès que vous vous rendez compte que vous avez été pris pour cible. Agir immédiatement peut empêcher toute nouvelle compromission et contribuer à protéger à la fois vos informations personnelles et les actifs de votre organisation.

Mesures immédiates à prendre

Lorsque vous vous rendez compte que vous avez été victime d’une arnaque par email, chaque minute compte. Ces mesures immédiates peuvent aider à limiter les dégâts et à empêcher toute nouvelle compromission.

- Si vous avez cliqué sur un lien malveillant ou téléchargé des pièces jointes suspectes, déconnectez-vous immédiatement d’Internet pour empêcher les malwares de communiquer avec les attaquants ou de se propager à d’autres systèmes.

- Modifiez tous les mots de passe potentiellement compromis, en commençant par celui de votre compte de messagerie, puis par ceux de tous les autres comptes utilisant des identifiants identiques ou similaires, en donnant la priorité aux comptes financiers et professionnels.

- Contactez immédiatement votre équipe de sécurité informatique ou votre service d’assistance pour signaler l’incident et obtenir des conseils sur les mesures de protection supplémentaires spécifiques aux systèmes et aux politiques de votre organisation.

- Consignez tout par écrit, y compris l’email d’origine, les mesures que vous avez prises et l’heure à laquelle l’incident s’est produit, afin de faciliter l’enquête et les efforts de rétablissement.

- Vérifiez vos comptes, en particulier vos comptes financiers, afin de détecter toute activité non autorisée, et surveillez les transactions suspectes ou les modifications apportées aux paramètres de vos comptes.

- Lancez une analyse complète du système à l’aide d’un logiciel antivirus à jour si vous soupçonnez une infection par un malware, et envisagez de faire appel à des professionnels de l’informatique pour réaliser une évaluation de sécurité plus approfondie.

Canaux de signalement internes et externes

Un signalement approprié permet aux organisations de tirer les leçons des incidents et peut aider les forces de l’ordre à retrouver les cybercriminels. La plupart des entreprises ont mis en place des procédures de gestion des incidents de sécurité que les employés doivent respecter.

Signalement interne

Signalez immédiatement l’incident à l’équipe de sécurité informatique, au service d’assistance ou au responsable désigné de la gestion des incidents de votre organisation. De nombreuses entreprises disposent d’adresses email ou de numéros de téléphone spécifiques pour les incidents de sécurité, ce qui garantit une réponse rapide. Votre équipe de sécurité peut vous aider à évaluer l’ampleur de la compromission et à mettre en place des mesures de protection supplémentaires.

Options de signalement externe

Plusieurs agences gouvernementales recueillent des informations sur les fraudes par email afin de lutter contre ces crimes. L’Internet Crime Complaint Center (IC3), géré par le FBI, recueille les signalements d’activités criminelles liées à Internet et utilise ces données pour identifier les tendances et mener des enquêtes. La Federal Trade Commission (FTC) recueille également les signalements de fraudes à la consommation via son système de plainte en ligne, ce qui permet de suivre les schémas d’escroquerie et d’alerter d’autres victimes potentielles.

En cas de fraude financière, contactez immédiatement votre banque ou votre société de carte de crédit pour signaler les transactions non autorisées et demander une surveillance de votre compte. En cas de crainte d’usurpation d’identité, envisagez de déposer un signalement sur le site IdentityTheft.gov de la FTC, qui propose des plans de rétablissement personnalisés et met les victimes en relation avec les ressources appropriées.

Mesures de rétablissement et enseignements tirés

Pour se remettre sur pied après avoir été victime d’une arnaque par email, il faut à la fois résoudre les problèmes techniques immédiats et s’assurer que cela ne se reproduise plus. La bonne nouvelle, c’est que la plupart des organisations peuvent se remettre rapidement sur pied lorsqu’elles prennent les mesures adéquates et tirent les leçons de ce qui n’a pas fonctionné.

Rétablissement technique

Votre priorité absolue est de collaborer avec votre équipe informatique pour vous assurer que tout est bien sécurisé avant de reprendre vos activités habituelles. Cela peut impliquer de réinitialiser et de reconfigurer les ordinateurs, de mettre à jour les logiciels de sécurité ou de mettre en place une surveillance supplémentaire pour détecter tout problème persistant.

Vous devrez également changer les mots de passe de tous vos comptes — et c’est le moment idéal pour enfin commencer à utiliser ce gestionnaire de mots de passe que vous aviez l’intention de configurer depuis longtemps. Des mots de passe forts et uniques pour tous vos services peuvent empêcher qu’un compte compromis ne se transforme en un casse-tête encore plus important.

Récupération financière

Si de l’argent a changé de mains ou si vos informations financières ont été compromises, le temps est compté. Contactez immédiatement votre banque et toute autre institution financière pour voir quelles transactions peuvent être annulées et quelles mesures de surveillance supplémentaires elles peuvent mettre en place. Conservez des registres détaillés de tout : toutes les pertes financières, les coûts de récupération et le temps passé à gérer ce désordre. Vous aurez besoin de ces documents si vous déposez des demandes d’indemnisation auprès de votre assurance ou si les forces de l’ordre interviennent.

Amélioration des processus

C’est là que vous pouvez transformer une situation défavorable en une opportunité positive pour votre organisation. Examinez attentivement les signaux d’alerte qui vous ont échappé et déterminez comment détecter des stratagèmes similaires à l’avenir. Cela peut impliquer de mettre en place une formation supplémentaire à la sécurité, axée spécifiquement sur les méthodes d’attaque qui ont fonctionné contre vous. L’essentiel est d’analyser honnêtement ce qui n’a pas fonctionné sans rejeter la faute sur qui que ce soit : même les personnes les plus averties en matière de sécurité peuvent se faire piéger par des escroqueries sophistiquées.

Apprentissage personnel

Réfléchissez à ce qui a rendu cet email frauduleux si convaincant au départ. Était-ce le ton urgent ? Le nom familier de l’expéditeur ? Le format d’apparence officielle ? Comprendre votre propre vulnérabilité vous aide à repérer des tactiques similaires à l’avenir. Ne gardez pas ces connaissances pour vous : partagez votre expérience avec votre équipe et vos collègues. La plupart des gens apprécient d’être prévenus des nouvelles techniques d’escroquerie, et votre franchise peut empêcher d’autres personnes de tomber dans le même piège.

N’oubliez pas que se faire piéger par une arnaque bien ficelée n’est pas un échec personnel. Ces attaques réussissent parce que les criminels sont devenus très doués pour exploiter le fonctionnement de notre cerveau, et non parce que leurs cibles ne sont pas assez intelligentes. Le plus important est de réagir rapidement et de tirer les leçons de cette expérience pour mettre en place de meilleures défenses à l’avenir.

Prenez une longueur d’avance sur les menaces de demain avec Proofpoint

Anticiper la nature de certaines cybermenaces aide les organisations à identifier les failles de leurs défenses et à déterminer les mesures de protection à privilégier. La plupart des organisations renforcent leur résilience grâce à des stratégies multicouches qui s’appuient sur des technologies de détection et de prévention, des renseignements sur les menaces en temps réel et des programmes de formation axés sur les utilisateurs, afin de réduire le risque d’attaques par email et dans les environnements cloud. À mesure que les menaces telles que le phishing, le BEC, les ransomwares et le vol d’identifiants évoluent, il est important de disposer d’une combinaison adéquate d’outils et de processus pour protéger vos données et votre personnel. Prenez les devants pour vous protéger contre les menaces et faites des progrès pour améliorer l’efficacité de votre cybersécurité.

Tirez parti des capacités auxquelles font confiance 83 des entreprises du classement Fortune 100. Contactez Proofpoint pour en savoir plus.