Protezione dei dati

Identificazione di dati abbandonati

Individua ed elimina i dati abbandonati negli ambienti multi-cloud.

I dati abbandonati accrescono il rischio e il costo

I dati abbandonati sono informazioni che restano archiviate ma non vengono più utilizzate, a cui un’azienda non accede più o di cui non ha più bisogno. Possono includere istantanee di database provenienti da progetti interrotti, file di ex dipendenti o informazioni abbandonate dopo la migrazione su nuove piattaforme.

Questi dati ridondanti, obsoleti o irrilevanti possono derivare da una mancanza di supervisione o visibilità, da una scarsa comprensione di quali dati siano pronti per l’archiviazione o l’eliminazione o da politiche di gestione dei dati inadeguate. Fanno lievitare i costi di archiviazione e backup sul cloud. Aumentano anche la superficie d’attacco senza fornire valore.

Risparmia fino a 324.000 dollari all’anno per ogni petabyte di dati

La ricerca Proofpoint mostra che il 27% dei volumi di dati viene abbandonato. Ciò significa che per ogni petabyte (PB) di dati che un’azienda archivia nel cloud pubblico, 270 terabyte (TB) potrebbero essere inutilizzati. Utilizzando Proofpoint Data Security Posture Management (DSPM) per individuare ed eliminare i dati non utilizzati, la tua azienda può risparmiare fino a 324.000 dollari all’anno per i costi di archiviazione e backup.

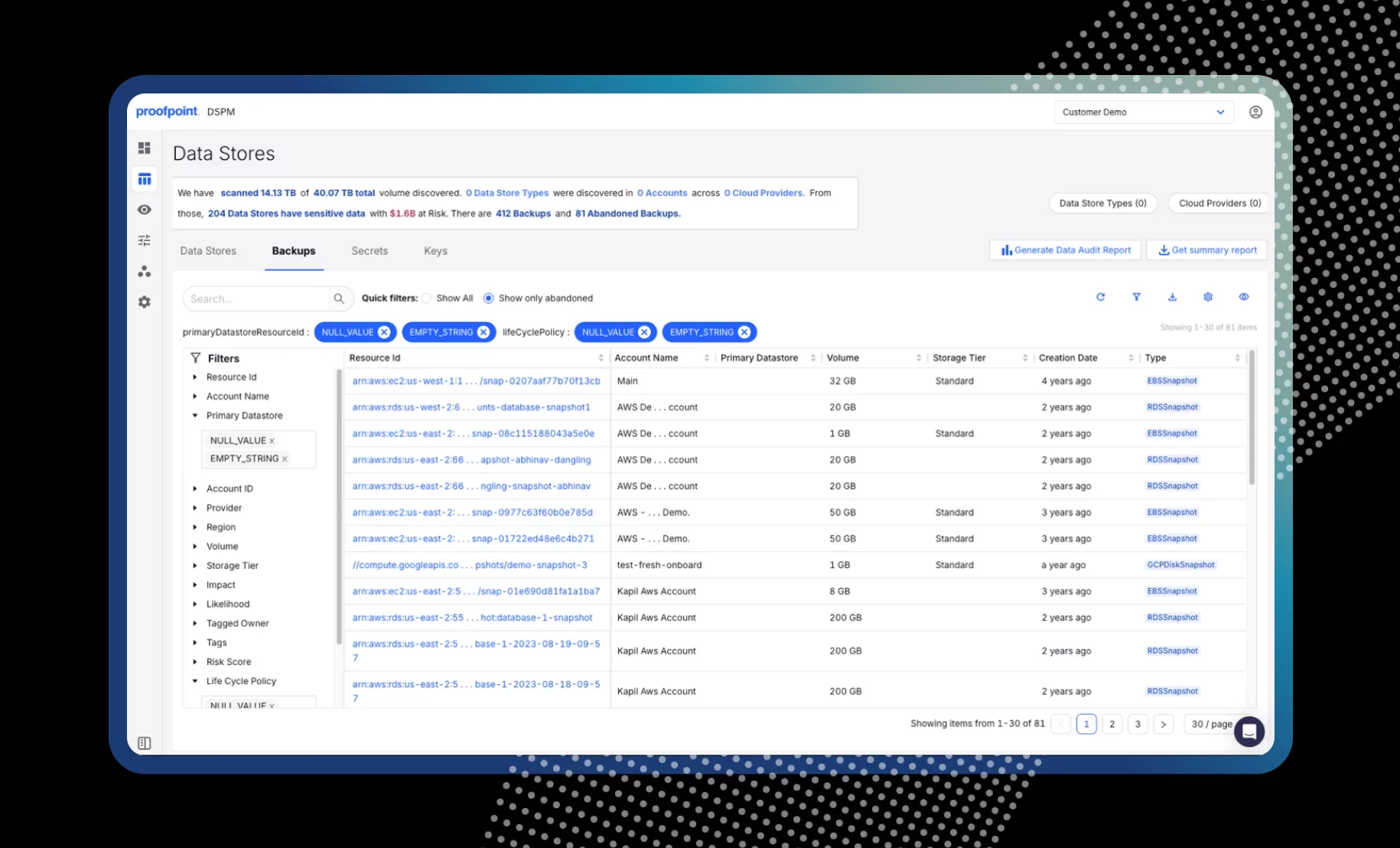

Individua i dati abbandonati negli ambienti multi-cloud

Le aziende in genere si affidano a più fornitori di cloud pubblici per archiviare i dati. Gran parte di questi dati potrebbe esserne sconosciuta al reparto IT, rendendone difficile la protezione per i team di sicurezza. Proofpoint DSPM individua gli archivi di dati abbandonati su piattaforme cloud come Amazon Web Services, Microsoft Azure e Google Cloud Platform.

Riduci la superficie di attacco e i costi di archiviazione

Grazie all’eliminazione dei dati di basso valore e non governati, Proofpoint DSPM riduce la superficie d’attacco e la spesa per l’archiviazione su cloud.

Riduci il rischio, rafforza la conformità

A causa di una governance non adeguata, gli utenti interni e gli account di servizio mantengono spesso l’accesso in scrittura ai dati abbandonati. Talvolta questo si estende anche agli utenti e ai servizi terzi, presentando un rischio significativo. Proofpoint DSPM rivela le autorizzazioni di accesso per i dati abbandonati. Ciò consente una chiara revoca dell’accesso, riducendo l’esposizione e annullando le lacune nella conformità.

Caratteristiche principali per l’identificazione dei dati abbandonati

Identificazione continua

Proofpoint DSPM esegue la scansione continua in tutti i tuoi ambienti per identificare dati obsoleti, abbandonati o ridondanti.

Segnalazione di dati obsoleti

Proofpoint DSPM evidenzia gli oggetti archiviati e gli elementi di backup obsoleti adatti all’archiviazione o all’eliminazione. I filtri mirati consentono di assegnare la priorità ai dati abbandonati ad alto costo e ad alto rischio per il triage.

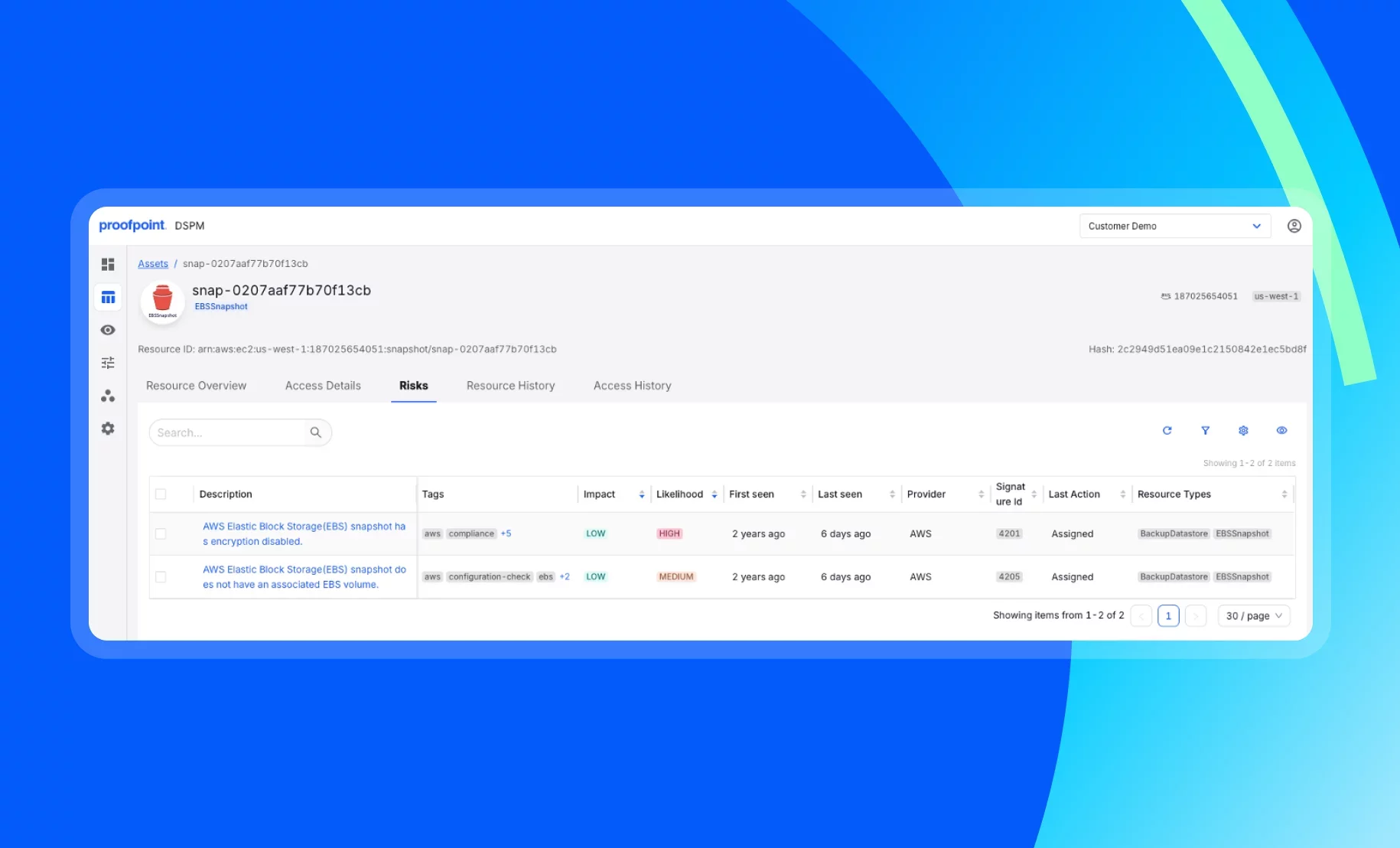

Valutazioni del rischio

Per ogni archivio di dati abbandonato o backup che individua, Proofpoint DSPM valuta i rischi associati. Ciò assicura quindi il contesto necessario per agire.

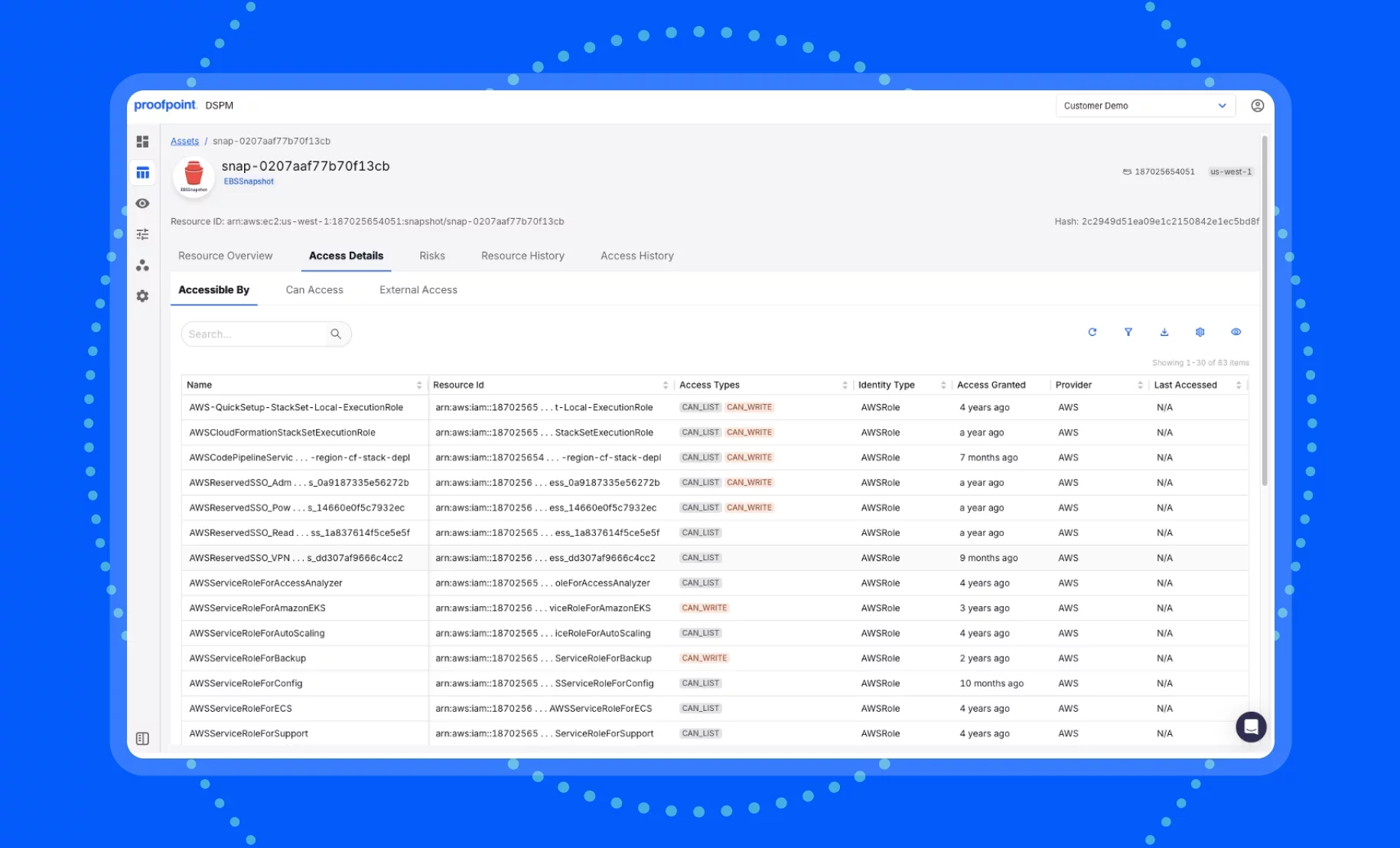

Visualizzazioni dettagliate dell’accesso

Tramite le visualizzazioni dettagliate dell’accesso, puoi scoprire quali utenti e ruoli possono accedere ai tuoi archivi dati abbandonati. Sono inclusi utenti e ruoli esterni. Sapendo quando ogni ruolo ha avuto accesso per l’ultima volta ai dati, è possibile revocare con precisione le autorizzazioni.

Cronologie degli accessi

Vedi una cronologia di accesso dettagliata per ciascuno dei tuoi archivi di dati abbandonati e backup. Questo contesto aiuta a decidere quali siano i dati sicuri da eliminare.

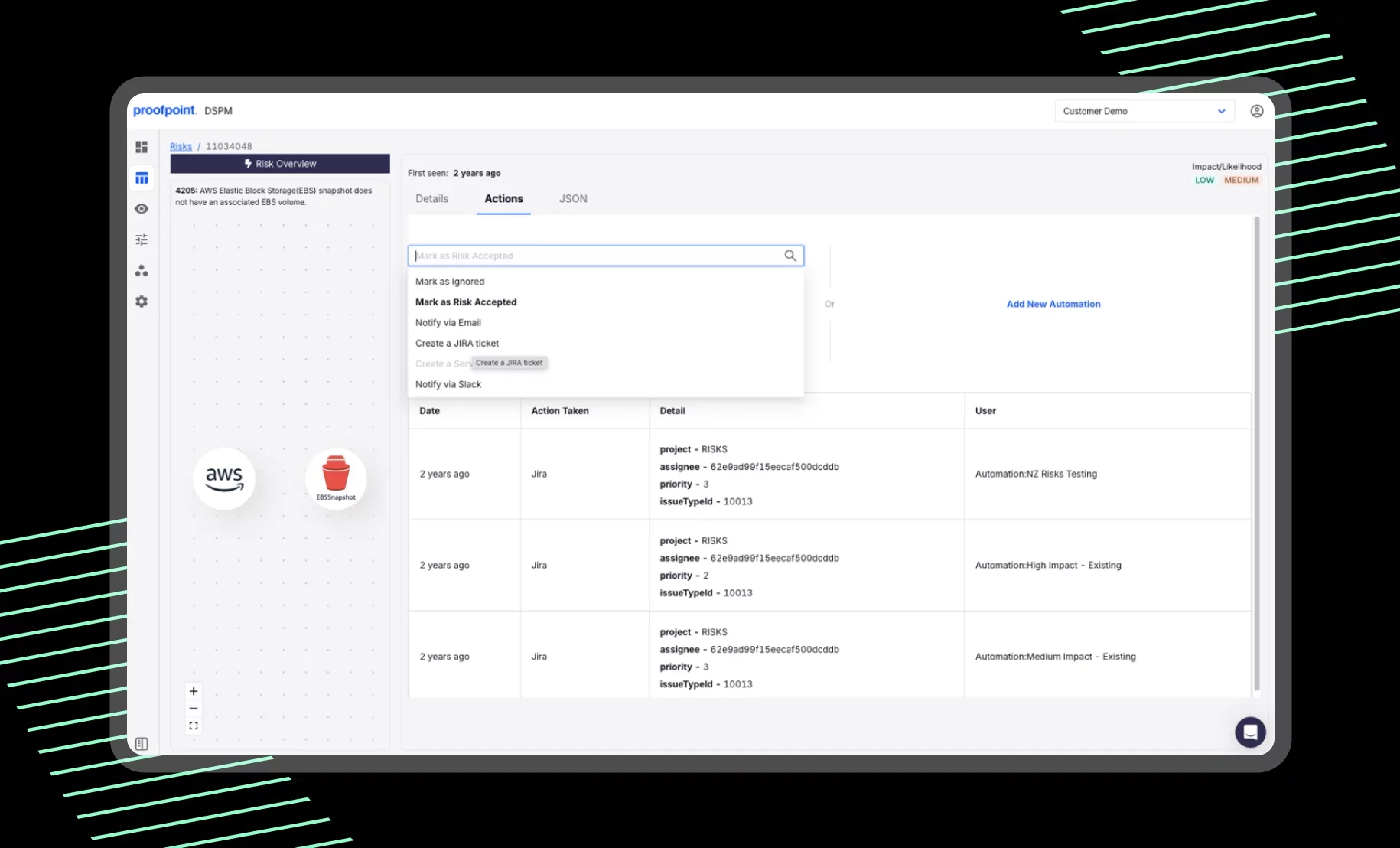

Misure correttive e tracce di verifica guidate del rischio

Proofpoint trasforma l’analisi in azione. Proofpoint DSPM consente ai team di sicurezza di valutare le priorità dei rischi e di avviare azioni correttive guidate come l’apertura dei ticket Jira o la creazione di notifiche email e Slack. Proofpoint conserva i registri di verifica per ogni decisione presa, garantendo tracciabilità e conformità.

Le ultime risorse per la protezione dei tuoi dati

Rafforza costantemente il tuo livello di sicurezza dei dati con Proofpoint DSPM

Leggi Di Più