En esta serie de blogs, analizamos la evolución de las amenazas centradas en las personas y cómo algunas de ellas pueden eludir las defensas tradicionales del correo electrónico de Microsoft. Estos ataques pueden tener repercusiones financieras y operativas considerables para las organizaciones. Examinaremos en detalle diferentes tipos de ataques, entre ellos:

Microsoft y el ransomware

- Microsoft y los riesgos asociados a la cadena de suministro

- Microsoft y el compromiso de cuentas

- Microsoft y el uso compartido de archivos con carga maliciosa

Los peligros de los ataques Business Email Compromise (BEC)

Estafas Business Email Compromise (BEC), un tipo de fraude por correo electrónico, que representa una de las amenazas más graves para las empresas, independientemente de su sector y tamaño. De hecho, eclipsa a la mayoría de las demás categorías de ciberdelitos en términos de daños económicos.

Según el FBI y el informe anual de ciberdelitos del Internet Crime Complaint Center (IC3), solo en 2020 las estafas BEC costaron a empresas y particulares casi 2000 millones de dólares y sumaron el 44 % del total de pérdidas económicas. Esta cifra representa un aumento de 100 millones de dólares con respecto a 2019. Otras investigaciones, como el estudio 2021 Cost of Phishing Study del Ponemon Institute, indican pérdidas medias directas e indirectas del orden de casi 6 millones al año para una gran empresa, lo que representa el 40 % del coste total del phishing.

Figura 1: Proofpoint bloquea al día más de 15 000 mensajes BEC.

Proofpoint detecta una media de 450 000 ataques BEC al mes. Durante un período reciente de 30 días, nuestras evaluaciones específicas de amenazas detectaron aproximadamente 2100 amenazas BEC que eludieron la seguridad nativa del correo electrónico de Microsoft, dentro de un conjunto de muestras limitado.

En una gran empresa con más de 18 000 empleados, se enviaron cerca de 300 mensajes fraudulentos a los buzones de correo electrónico de los usuarios. En una universidad con 1000 estudiantes, se distribuyeron cerca de 150 mensajes falsos al personal. Y en una estructura más pequeña, con unos 600 empleados, más de 80 mensajes de impostores eludieron la detección.

En cada caso, las evaluaciones rápidas de riesgos de Proofpoint permitieron identificar amenazas que habían pasado desapercibidas. Este resultado refuerza el interés de una protección multicapa para mejorar la seguridad nativa del correo electrónico de Microsoft.

Estos son algunos ejemplos de ataques BEC que han eludido las defensas de Microsoft.

1: Ataque de desvío de nóminas

Los ataques de desvío de nóminas son ataques de fraude por correo electrónico que normalmente se dirigen a empleados de los departamentos como contabilidad, servicios financieros, gestión de salarios y recursos humanos. Los desvíos de nóminas emplean varias tácticas de ingeniería social que pueden resultar difíciles de detectar. Proofpoint detecta aproximadamente 60 000 intentos de desvío de nóminas al mes.

Los desvíos de nóminas se consideran un riesgo moderado para empresas y organizaciones. Según el informe de 2019 sobre estafas BEC del IC3 (FBI), la pérdida media por fraude relacionado con la nómina asciende a 7904 dólares por incidente.

Ejemplo:

- Entorno: Microsoft 365

- Categoría de amenaza: estafas Business Email Compromise (BEC)

- Tipo de ataque: desvío de nóminas

- Objetivo: administrador de prestaciones

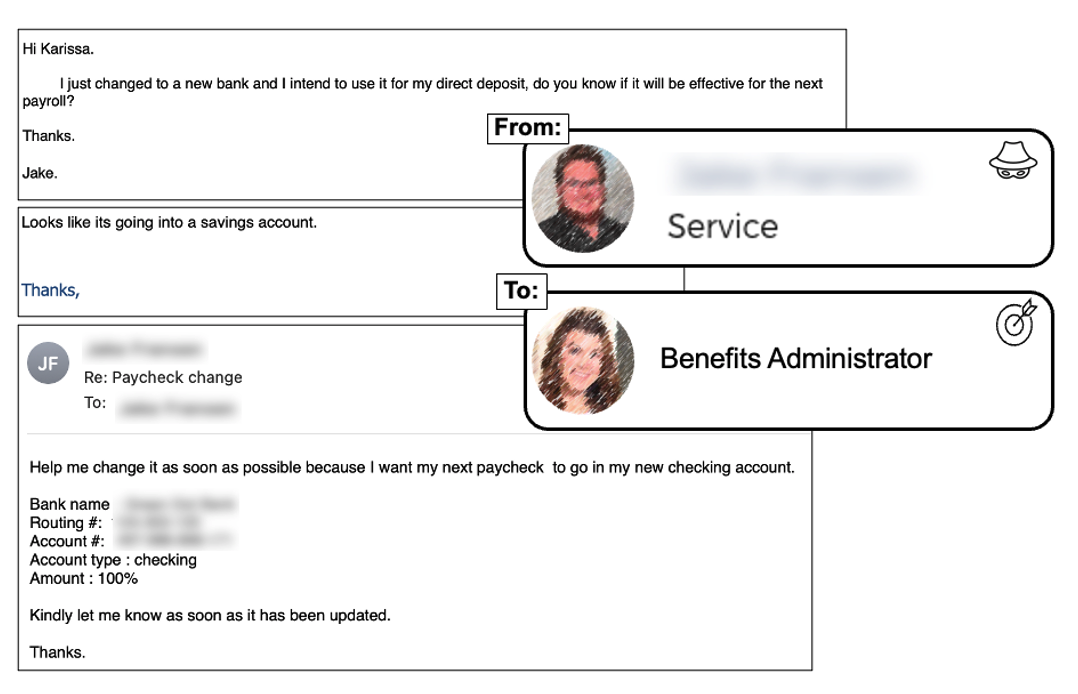

Figura 2. Ejemplo de ataque de desvío de nóminas.

Anatomía del ataque

Este ataque mediante el desvío de nóminas eludió la seguridad nativa del correo electrónico de Microsoft, permitiendo así intercambios bilaterales entre el impostor y la víctima. El impostor utilizó una cuenta de Gmail y se hizo pasar por un empleado que solicitaba el cambio de domiciliación a una nueva cuenta bancaria.

La suplantación de identidad de los empleados siempre es problemática, pero las pérdidas económicas pueden ser aún mayores cuando afecta a los altos directivos. Las funciones de detección avanzadas de Proofpoint están diseñadas para identificar estas amenazas sutiles y complementar las defensas de Microsoft bloqueando los ataques de ingeniería social antes de que pasen a mayores.

2: Ataque de suplantación de la identidad de directivos

Los ataques de suplantación de la identidad de directivos, también conocidos como fraude CEO, han aumentado drásticamente con los cambios en los entornos laborales. Desde marzo de 2020, Proofpoint ha observado suplantaciones de identidad por correo electrónico que afectan a más de 7000 CEO. Más de la mitad de los clientes de Proofpoint han sido víctimas de al menos un caso de suplantación de identidad que involucraba a un alto ejecutivo.

Ejemplo:

- Entorno: Microsoft 365

- Categoría de amenaza: estafas Business Email Compromise (BEC)

- Tipo de ataque: suplantación de la identidad

- Objetivos: responsables de estrategia y desarrollo comercial

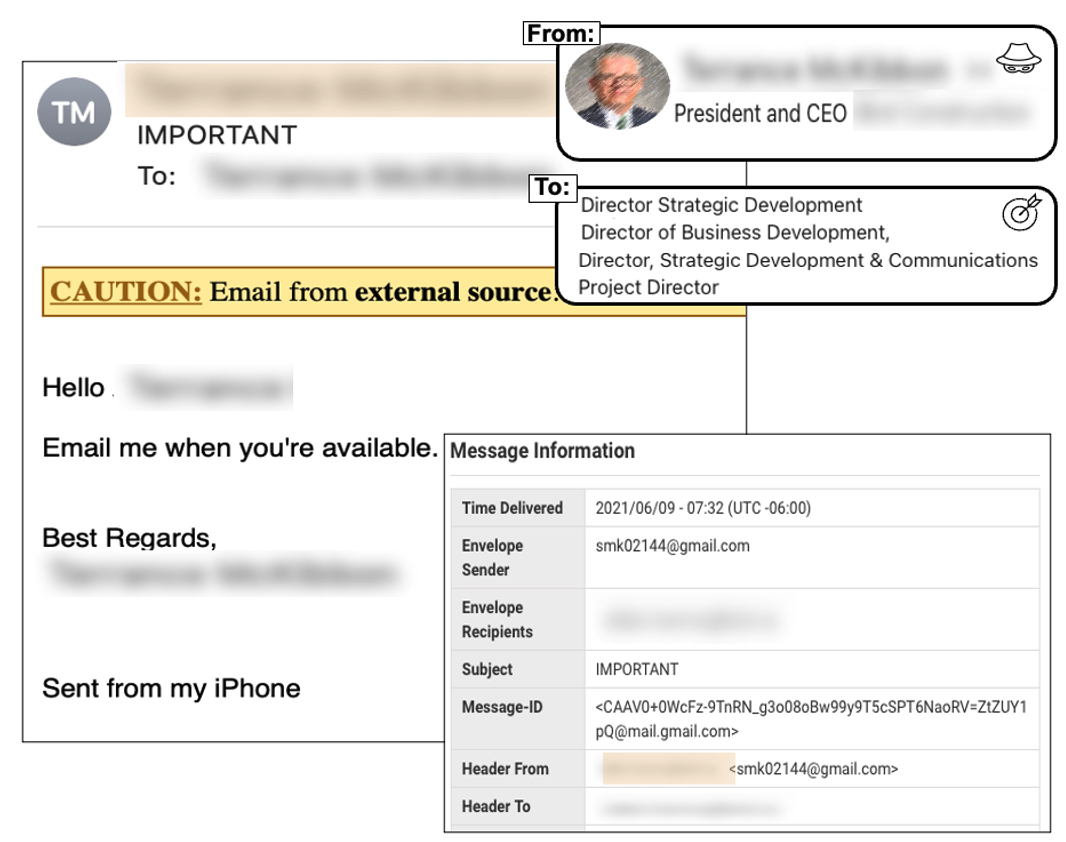

Figura 3. Ejemplo de un ataque de suplantación de la identidad de un directivo.

Anatomía del ataque

Este ataque de suplantación de identidad eludió la seguridad nativa del correo electrónico de Microsoft. El impostor utilizó una cuenta de Gmail y se hizo pasar por el CEO para solicitar a los empleados que adoptaran una serie de medidas. Si hubieran respondido al correo electrónico, el ciberdelincuente podría haber seguido fácilmente manipulando y extrayendo datos o desviando dinero.

¿Qué hace que los ataques BEC logren eludir las defensas nativas de Microsoft?

Los ataques BEC actuales utilizan sofisticadas tácticas de ingeniería social capaces de eludir los métodos de detección tradicionales. En evaluaciones recientes, Proofpoint ha identificado varias razones por las que estas amenazas pueden eludir la seguridad nativa del correo electrónico de Microsoft:

- Estos correos electrónicos superan las comprobaciones básicas de reputación del remitente. El uso de Gmail ha permitido eludir las verificaciones de autenticación SPF (Sender Policy Framework) y DKIM (DomainKeys Identified Mail). El uso de servicios legítimos es una táctica habitual que las soluciones basadas en el análisis de la reputación tienen dificultades para detectar.

- Estos mensajes falsifican el "display name" (nombre que se muestra) de un empleado. Los ciberdelincuentes suelen suplantar los display names de los empleados, utilizando a veces apodos o variantes sutiles para evitar ser detectados. Estas tácticas permiten eludir el análisis de los encabezados y, a menudo, solo se detectan tras una revisión manual.

- No hay payloads maliciosas. Los mensajes BEC no suelen contener estas payloads, lo que los hace invisibles para las tecnologías de análisis aislado (sandbox), que buscan archivos adjuntos o enlaces maliciosos.

- Además, en la actualidad, la seguridad nativa de Microsoft no incluye la detección de metonimias, una función avanzada que permite identificar un tono y una intención sospechosos a partir de sutiles indicios lingüísticos.

- Estas amenazas suelen parecer inofensivas, lo que lleva a las organizaciones a invertir mucho tiempo y recursos en analizarlas y gestionarlas manualmente.

Al utilizar las capacidades de detección avanzadas de Proofpoint para complementar las defensas de Microsoft, en un caso de estudio, un cliente pudo evitar la contratación de tres analistas de seguridad a tiempo completo, lo que le supuso un ahorro de aproximadamente 345 000 dólares en tres años.

Cómo bloquea Proofpoint las estafas Business Email Compromise (BEC)

Proofpoint es el único proveedor que proporciona una solución integrada de extremo a extremo para combatir las estafas BEC. Supernova, nuestro motor de aprendizaje automático, utiliza un control telemétrico a nivel de gateway en la entrada y la salida, un análisis de riesgos para la cadena de suministro y datos de API procedentes de plataformas de productividad como Microsoft 365 y Google Workspace para proteger a las empresas contra los ataques BEC avanzados.

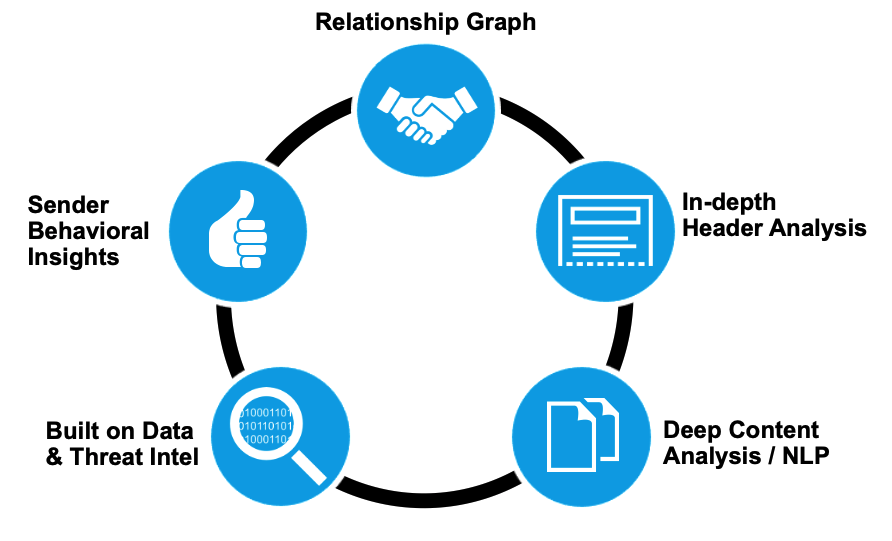

Figura 4. Gráfico relacional que ilustra cómo ayuda Proofpoint a bloquear las estafas BEC

Supernova combina el aprendizaje automático, el análisis dinámico, el análisis de comportamientos, conjuntos de reglas y el trabajo de nuestros investigadores de amenazas sobre las tácticas de los ciberdelincuentes para ofrecer a los clientes de Proofpoint una eficacia óptima y la tasa de falsos positivos más baja. La mayoría de las empresas Fortune 100, Fortune 1000 y Global 2000 utilizan Supernova. Nuestros modelos de detección basados en el aprendizaje automático y la inteligencia artificial procesan cada día 2600 millones de correos electrónicos, 1900 millones de archivos adjuntos y más de 49 000 millones de URL.

Recomendaciones para bloquear los ataques BEC

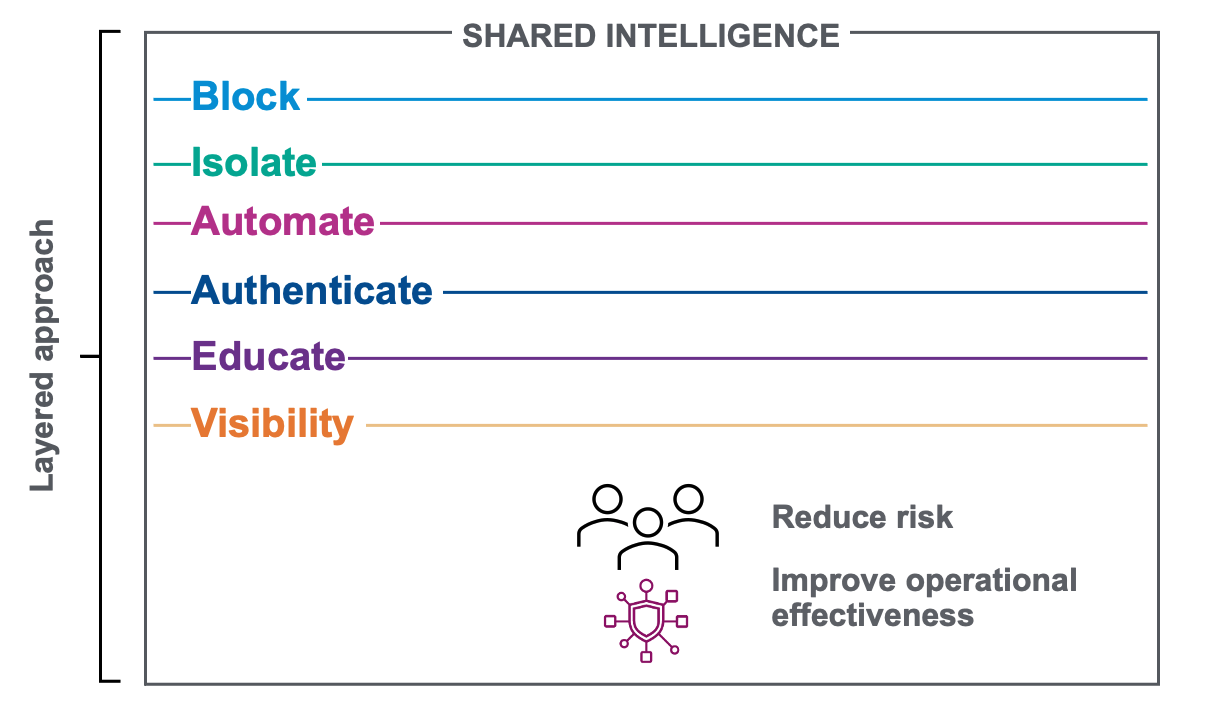

Figura 5. Descripción del enfoque multicapa implementado por Proofpoint para bloquear los ataques BEC

Proofpoint adopta un enfoque multicapa para bloquear los ataques BEC mediante su plataforma de protección frente a amenazas. Entre estas capas se incluyen nuestras funciones avanzadas de detección, aislamiento, autenticación, formación y corrección automatizada. No existe una solución milagrosa para combatir la creciente amenaza del phishing.. Por eso es necesaria una solución integrada y multicapa de protección frente a amenazas. Proofpoint también aprovecha el aprendizaje automático y las tecnologías de análisis en entorno aislado para detectar y bloquear, además de los ataques BEC, el ransomware, el phishing y la usurpación de cuentas.

Para obtener más información sobre cómo Proofpoint Threat Protection puede ayudarle a bloquear estas amenazas en su entorno, realice una evaluación rápida y gratuita de los riesgos relacionados con el correo electrónico.