La sophistication croissante des cybermenaces et le fait que le travail à distance augmente les surfaces d'attaque signifient que les anciennes solutions conçues pour un environnement d'entreprise où tout le monde travaille au même endroit ne sont plus efficaces. Votre personnel est toujours la cible d'agresseurs et la sécurisation d'une main-d'œuvre distante nécessite une approche de défense solide et multicouche.

Le partenariat de Proofpoint et CrowdStrike depuis maintenant plus d'un an a apporté une valeur ajoutée considérable aux clients grâce aux intégrations proposées aujourd'hui.

Une sécurité Zero Trust améliorée avec Proofpoint Meta

Dans l'environnement de travail actuel et alors que de plus en plus de clients ont des employés travaillant à distance, il est essentiel de s'assurer qu'ils ont un accès sécurisé aux ressources de l'entreprise. Proofpoint Meta fournit un accès zero trust sécurisé à toutes les ressources de l'entreprise, quel que soit le dispositif ou le réseau à partir duquel elles sont connectées. La solution est entièrement basée sur le cloud avec un réseau mondial de points de présence pour un accès facile et transparent pour les utilisateurs.

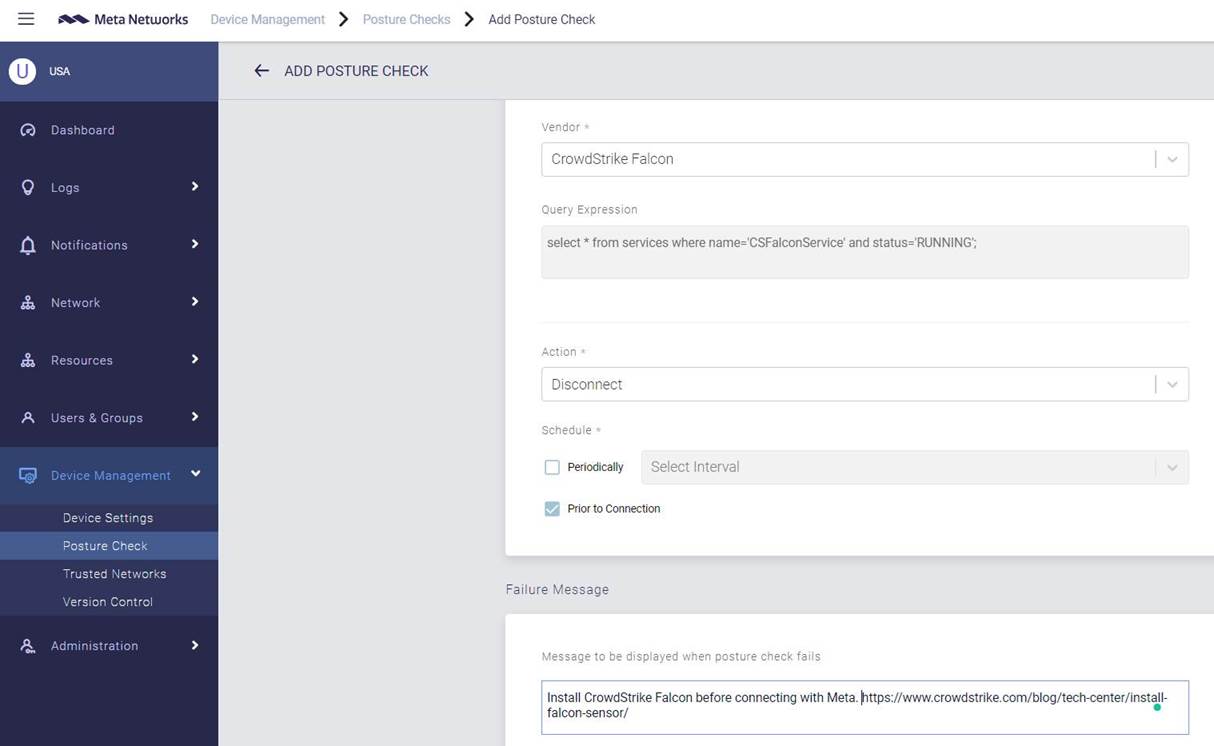

Proofpoint et CrowdStrike s'attachent tous deux à garantir le plus haut niveau de sécurité pour les utilisateurs. Nous sommes ravis d'annoncer la dernière intégration avec CrowdStrike où nous pouvons utiliser la vérification de la posture pour une sécurité zero trust renforcée. Cette intégration transparente permet à l'agent Meta de vérifier si l'agent CrowdStrike a été correctement installé. Si ce n'est pas le cas, l’agent Meta peut effectuer plusieurs actions, par exemple déconnecter l'utilisateur de la ressource réseau. En outre, les administrateurs peuvent facilement définir un message permettant à l'utilisateur de savoir pourquoi il a échoué au contrôle de la posture. Cela permet de renforcer notre approche de sécurité zero trust tout en garantissant le plus haut niveau de conformité pour les utilisateurs avant de pouvoir accéder aux ressources de l'entreprise.

Threat Intelligence et cybersécurité multicouche avec Crowdstrike et Proofpoint

Comme vos employés restent la principale cible des agresseurs, il est impératif de disposer d'une défense à plusieurs niveaux pour stopper les attaques ciblées. Notre intégration existante qui exploite Proofpoint TAP et CrowdStrike fournit une protection à la fois avant et après la livraison grâce au partage des renseignements sur les menaces.

Protection des emails avant livraison : Lorsqu'un email contenant un fichier est envoyé à un client, Proofpoint TAP commence son analyse de la sandbox pour déterminer s'il est malveillant. En même temps, Proofpoint TAP interroge CrowdStrike Intelligence pour connaître la réputation du fichier. Si CrowdStrike sait que le fichier est malveillant, il en informe Proofpoint TAP. A partir de là, le message et le fichier seront condamnés et bloqués pour ne jamais atteindre l'utilisateur final. Des centaines de nos clients communs profitent de ce partage de renseignements exploitant deux solutions de pointe et protégeant plus de 3 millions d'utilisateurs finaux.

Protection après livraison : Pour une protection multicouche, Proofpoint TAP partage les informations sur les menaces avec la plate-forme CrowdStrike Falcon. Vous bénéficiez ainsi d'une sécurité renforcée pour protéger vos collaborateurs, tant par le biais des emails que du dispositif lui-même. Lorsque TAP détecte qu'un fichier malveillant a été transmis par courrier électronique, il peut alerter Proofpoint Threat Response Auto-Pull pour mettre en quarantaine les messages transmis et interroger CrowdStrike Falcon X, le module de renseignements sur les menaces, pour déterminer s'il est connu. Si le contenu malveillant est connu, aucune mesure n'est prise car l'appareil sera protégé. S'il est inconnu, les informations de hachage malveillant sont ajoutées à la liste des indicateurs de compromission personnalisés (IOC) de CrowdStrike. Une alerte est créée si le contenu malveillant tente de s'exécuter sur l'appareil.

Rien qu'au cours des trois derniers mois, Proofpoint TAP a ajouté plus de 4 800 hachages de fichiers uniques aux listes d'indicateurs de compromission personnalisés de CrowdStrike pour nos clients communs. Ce partage de renseignements a aidé les entreprises à se défendre de manière proactive contre toute attaque future similaire sur l'ensemble des terminaux de leur organisation.

Toutes ces intégrations sont simples à mettre en œuvre et peuvent être activées sans frais pour les clients communs de Proofpoint et de CrowdStrike.

Pour en savoir plus, visitez la page web ici.