Des termes comme « analyse comportementale », « intelligence artificielle » et « apprentissage automatique » sont tellement utilisés dans le domaine du marketing de la cybersécurité que les professionnels de la sécurité des informations ont tendance à s'en désintéresser. Et à vrai dire, il vaut probablement mieux prendre ces termes avec des pincettes.

À certains égards, ces modèles n'ont rien de nouveau. Depuis le début, Proofpoint utilise les technologies d'intelligence artificielle et d'apprentissage automatique pour bloquer les emails malveillants et indésirables. Par ailleurs, ce domaine évolue à un rythme soutenu, ce qui permet aux entreprises d'assurer leur protection grâce à des fonctionnalités et à des cas d'utilisation inédits. Il est donc important de tirer parti de l'analyse comportementale, de l'intelligence artificielle et de l'apprentissage automatique, mais surtout de le faire dans les règles de l'art.

Intéressons-nous de plus près à la façon dont Proofpoint utilise ces technologies pour neutraliser les menaces véhiculées par email. Vous pouvez également regarder la rediffusion de notre webinaire, « Using Behavioral Analysis and AI/ML to Stop Phishing Attacks » (Bloquer les attaques de phishing grâce à l'analyse comportementale, à l'intelligence artificielle et à l'apprentissage automatique), animé par notre équipe de traitement des données.

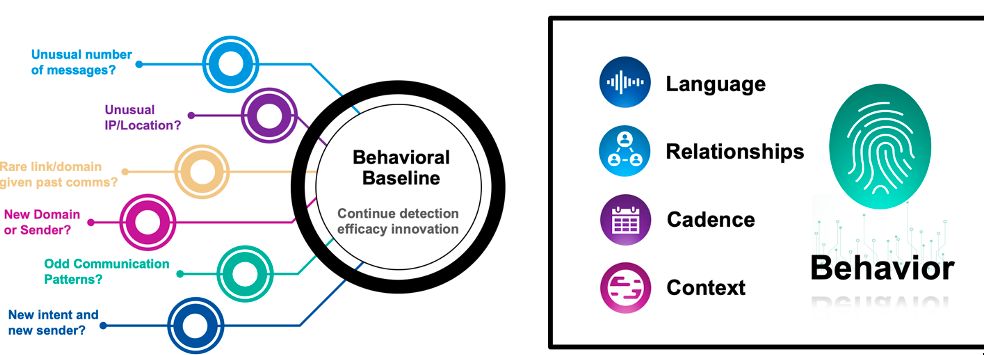

Le nouveau moteur d'analyse comportementale Supernova repose sur la fonctionnalité de détection des attaques BEC du même nom

Figure 1. Le nouveau moteur d'analyse comportementale Supernova de Proofpoint s'appuie sur le langage, les relations, la fréquence et le contexte pour détecter les anomalies et prévenir les menaces en temps réel grâce à l'intelligence artificielle et à l'apprentissage automatique.

Au deuxième trimestre 2022, nous avons lancé notre moteur d'analyse comportementale Supernova pour tous nos clients possédant une solution de protection de la messagerie électronique à travers le monde, sans frais ni configuration supplémentaires. Le moteur d'analyse comportementale Supernova détecte les modèles d'emails suspects de manière plus efficace, ce qui améliore la détection de tous les types de menaces : piratage de la messagerie en entreprise (BEC, Business Email Compromise), phishing d'identifiants de connexion et bien d'autres encore. Il repose sur le travail que nous avons effectué pour la fonctionnalité Supernova de Proofpoint Advanced BEC Defense en 2021 et intègre les indicateurs et les enseignements de ce moteur.

Voici certains des indicateurs sur lesquels le moteur d'analyse comportementale Supernova s'appuiera pour déterminer si un message est malveillant (d'autres indicateurs seront ajoutés au fil de l'évolution du moteur) :

- Expéditeur inconnu, p. ex. quelqu'un qui n'a jamais communiqué avec vous auparavant

- Langage ou sujet inhabituel, p. ex. discussion au sujet d'une transaction financière jamais abordée auparavant

- URL ou sous-domaine inhabituel

- Locataire SaaS (Software-as-a-Service) inhabituel, ce qui est souvent un signe de compromission d'un compte fournisseur

- Infrastructure SMTP inhabituelle, ce qui est souvent un signe de compromission d'un compte

Mais le moteur d'analyse comportementale Supernova ne s'arrête pas à la détection. Il attire également l'attention sur les messages provenant d'expéditeurs inhabituels grâce à l'affichage d'avertissements en cas d'emails suspects combiné à un bouton « Report Suspicious » (Signaler comme suspect) afin de fournir des informations contextuelles précieuses à l'utilisateur et même lui permettre de signaler le message directement à l'équipe de réponse aux incidents ou à notre boîte email automatisée de signalement d'abus. Qui plus est, les clients pourront consulter des informations comportementales directement dans le tableau de bord Proofpoint Targeted Attack Protection (TAP) lorsque des messages sont signalés.

Le nouveau moteur d'analyse comportementale Supernova renforce encore notre efficacité déjà exceptionnelle, tout en limitant les faux positifs pour les clients. Nous nous engageons également à faire preuve de transparence, en particulier au vu du brouhaha qui entoure l'utilisation de l'intelligence artificielle et de l'apprentissage automatique : notre taux de faux positifs s'élève actuellement à 1 sur plus de 4,14 millions. Il s'agit du meilleur taux enregistré dans le secteur et nous continuerons à tout faire pour l'améliorer. Cette approche du traitement des données n'a rien de nouveau pour Proofpoint.

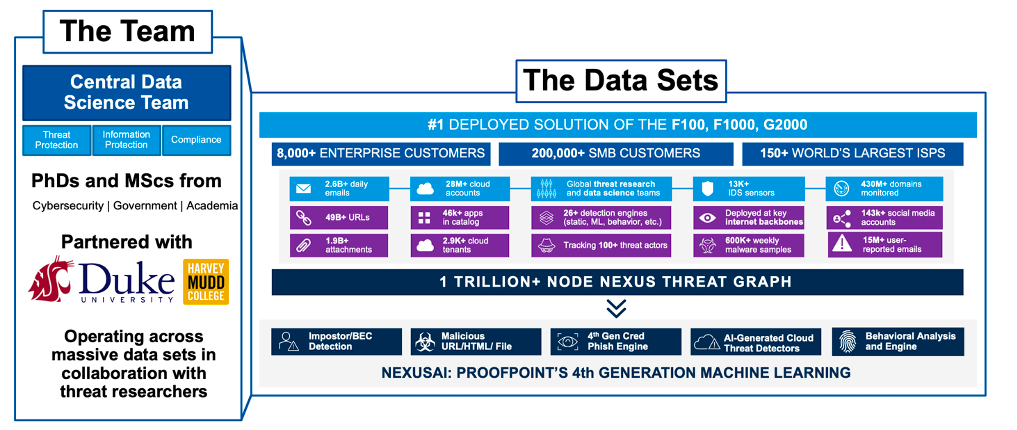

Une équipe de traitement des données de premier ordre qui travaille avec certains des référentiels de données de cybersécurité les plus fournis au monde

Figure 2. Proofpoint fait appel à une équipe centralisée de traitement des données qui travaille avec certains des référentiels de données de cybersécurité les plus fournis au monde pour entraîner les modèles.

Notre équipe centralisée de traitement des données utilise des techniques avancées depuis plus de 20 ans pour détecter et neutraliser les menaces avancées. L'équipe couvre toute la gamme de produits Proofpoint et comprend des professionnels des secteurs public et universitaire, ainsi que des experts ayant obtenu des diplômes avancés en cybersécurité. Nous collaborons avec l'Université Duke, l'Université d'État de Washington, le Harvey Mudd College et d'autres établissements pour nous assurer que nos compétences et nos technologies sont optimales.

Et grâce au graphique des menaces Nexus de Proofpoint, qui a accès à de vastes référentiels de données de cybersécurité qui couvrent la messagerie électronique, le cloud, les réseaux, les domaines et plus encore, nos équipes peuvent alimenter et optimiser nos modèles plus efficacement. Étant donné que notre solution est la plus déployée par les entreprises des classements Fortune 100, Fortune 1000 et Global 2000 et que nous comptons parmi nos clients plus de 200 000 PME, nous pouvons alimenter nos modèles plus efficacement et détecter les menaces plus rapidement et avec plus de précision.

Sans un important corpus de données, ces modèles deviennent inefficaces pour identifier les menaces et parfois même contreproductifs en raison d'un nombre excessif de faux positifs.

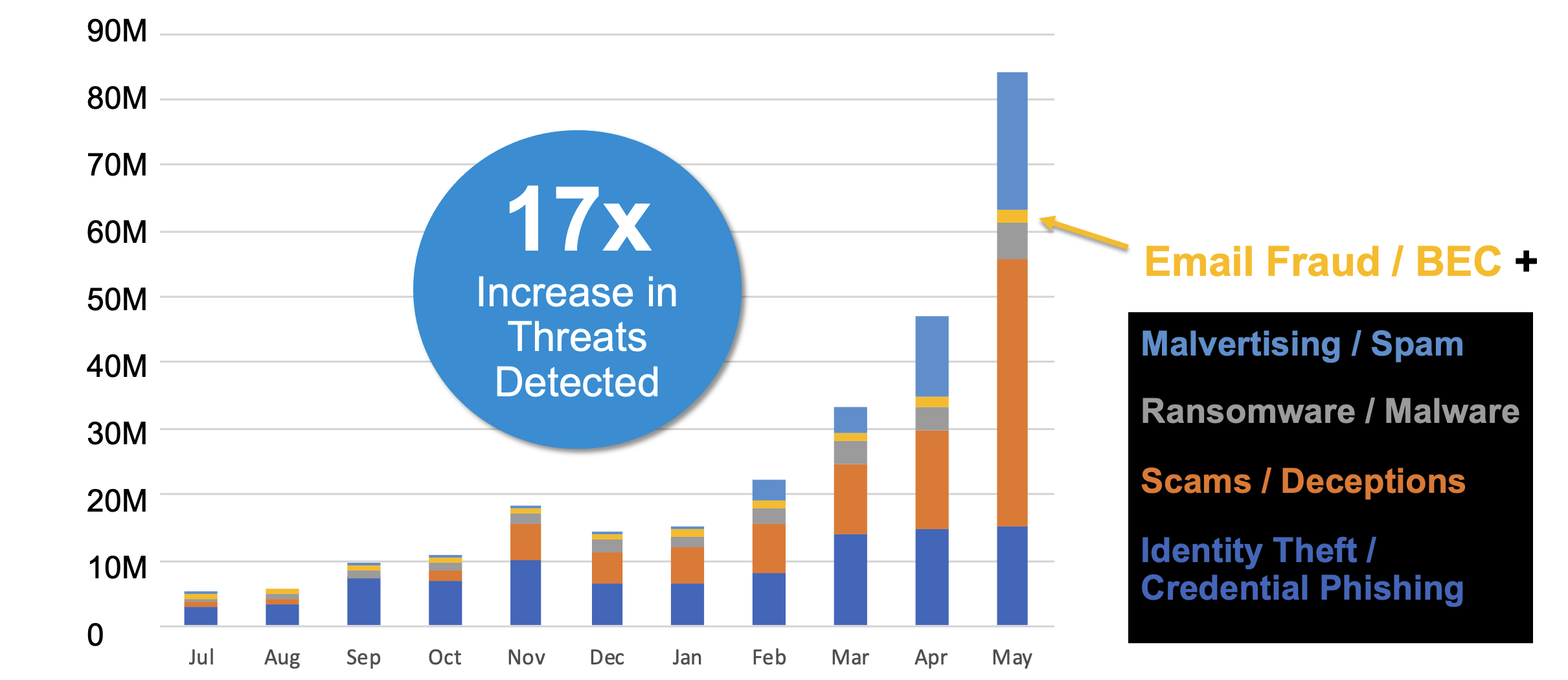

La fonctionnalité de détection des menaces BEC Supernova et le moteur d'analyse comportementale du même nom peuvent améliorer la détection à tous les niveaux

Figure 3. Supernova, lancé par Proofpoint en 2021 dans le cadre de la solution Proofpoint Advanced BEC Defense, ne se limite désormais plus aux menaces BEC. Il bloque aussi efficacement le phishing d'identifiants de connexion, les imitations (dont bon nombre sont des escroqueries classiques, comme des fraudes aux avances ou des arnaques sentimentales), les malwares et même les attaques TOAD.

Les résultats obtenus par les deux moteurs sont remarquables. Intégrée à la solution Proofpoint Advanced BEC Defense depuis 2021, la fonctionnalité Supernova signale principalement les attaques BEC. Toutefois, comme nous sommes en mesure d'alimenter le moteur avec un important volume de données, celui-ci est capable d'apprendre, de s'adapter et de détecter bien plus de menaces — y compris le phishing d'identifiants de connexion, les attaques de malwares et même le spam.

De même, le moteur d'analyse comportementale Supernova permettra de détecter et de prévenir plus efficacement tous les types de menaces. Au début du premier trimestre, Proofpoint a lancé le moteur en shadow mode et a découvert — en moins de quatre semaines — que la détection des fraudes aux factures était six fois plus efficace. Maintenant que le nouveau moteur est accessible à tous nos clients à travers le monde, nous avons hâte de voir comment il apprend et améliore la détection pour différentes menaces avancées.

Comment le moteur d'analyse comportementale Supernova améliore la détection

Voici quelques exemples de la façon dont les indicateurs du moteur d'analyse comportementale Supernova peuvent améliorer la détection.

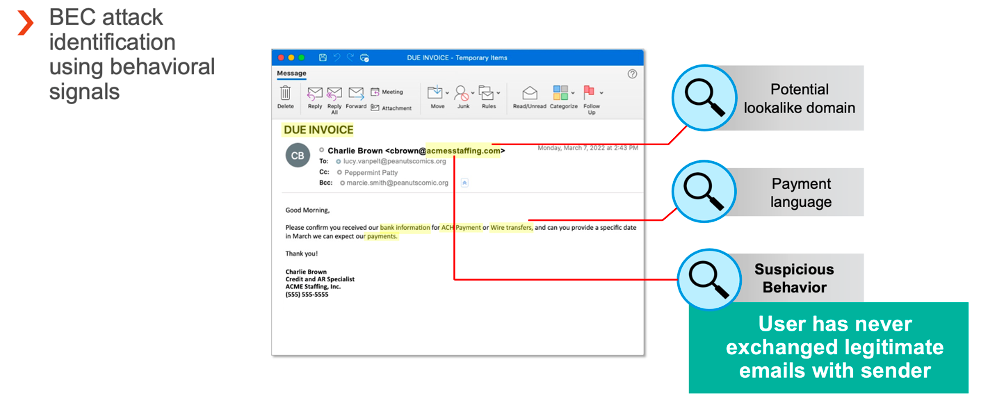

Exemple : amélioration de la probabilité de détection des attaques BEC

Proofpoint bloque efficacement des millions d'attaques BEC chaque mois. Mais nous cherchons en permanence à optimiser la détection. Dans cet exemple, notre fonctionnalité Supernova existante pour le moteur de détection des attaques BEC aurait détecté le domaine similaire potentiel et le langage de paiement.

Figure 4. Le moteur d'analyse comportementale Supernova de Proofpoint ajoutera des fonctionnalités de détection supplémentaires pour les attaques BEC, ce qui permettra de déterminer dynamiquement la relation entre deux parties.

Notre nouveau moteur d'analyse comportementale Supernova détectera désormais qu'il s'agit d'un expéditeur inconnu du destinataire, ce qui améliorera la probabilité de détection et de signalement de l'attaque par Proofpoint avant sa distribution. Il procède à un mappage avancé des relations en analysant des indicateurs tels que la fréquence, le langage et le contexte des messages entrants et sortants pour déterminer dynamiquement la relation entre les deux parties au fil du temps.

Même si un expéditeur antérieur inactif était compromis et lançait une nouvelle attaque, le moteur d'analyse comportementale Supernova considérerait cette communication comme suspecte et l'examinerait de plus près.

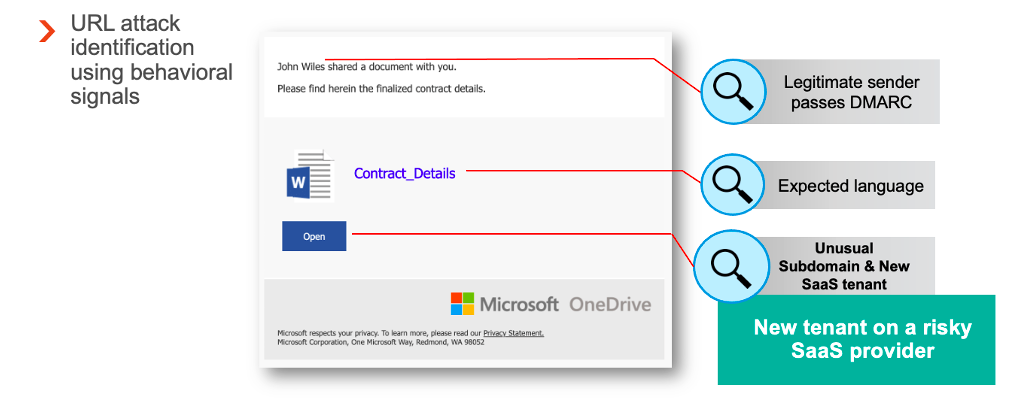

Exemple : fournisseur compromis utilisant une URL de partage de fichiers

Figure 5. Le moteur d'analyse comportementale Supernova détectera plus efficacement les fournisseurs compromis, même si les cybercriminels utilisent un site de partage de fichiers pour tenter d'escroquer leurs victimes.

Imaginons que l'un de vos fournisseurs dispose d'un compte Microsoft 365 compromis. Un cybercriminel prend le contrôle du compte, effectue des recherches sur votre relation avec le fournisseur, puis configure un locataire SaaS OneDrive similaire en vue de commettre des fraudes.

L'email envoyé par le cybercriminel provient d'un expéditeur courant légitime, SharePoint, et est validé par le processus d'authentification DMARC. Du point de vue de la réputation, cet email semble légitime. En outre, le langage, un contrat, n'est pas inhabituel au vu des messages OneDrive antérieurs échangés avec ce fournisseur. Cependant, certains indicateurs seront détectés par le moteur d'analyse comportementale Supernova.

Le moteur d'analyse comportementale Supernova remarquera que le sous-domaine de l'URL de partage de fichiers est différent et inhabituel, et analysera l'URL en environnement sandbox pour en inspecter le contenu. Proofpoint peut ainsi détecter et bloquer plus efficacement les cybercriminels qui compromettent des comptes fournisseurs et utilisent des domaines similaires voire de nouveaux sous-domaines de locataires de partage de fichiers.

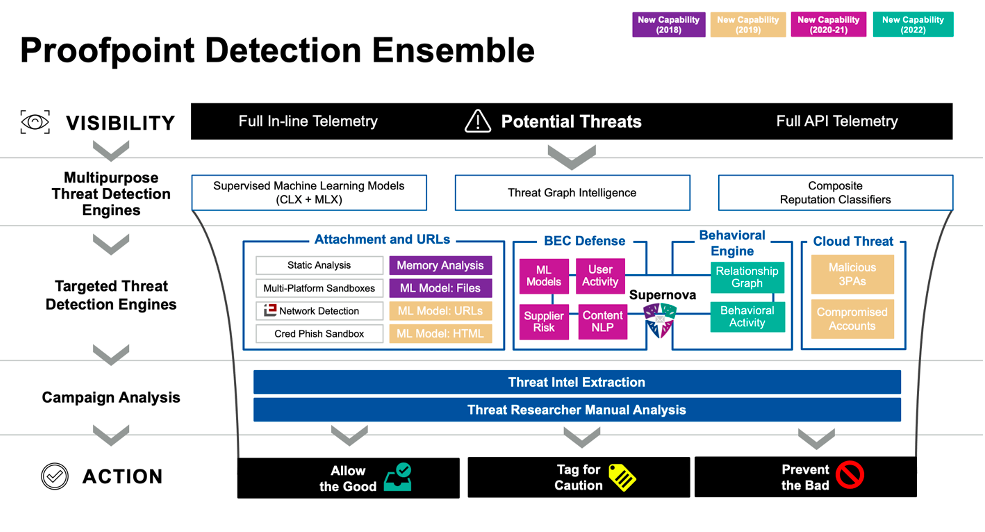

Intelligence artificielle, apprentissage automatique et analyse comportementale : trois composants d'une gamme de détection plus large

L'utilisation de l'intelligence artificielle et de l'apprentissage automatique pour l'inspection du contenu et l'analyse comportementale peut améliorer l'efficacité de la détection. Toutefois, utilisés seuls, ces moteurs peuvent créer de nombreux bruits parasites. C'est pourquoi Proofpoint a recours à un large éventail de moteurs dans sa gamme de détection à 26 couches.

Figure 6. La gamme de détection Proofpoint comprend plus de 26 couches, ce qui améliore la probabilité de signalement des messages malveillants, sans créer de faux positifs.

Combinés à la threat intelligence du graphique des menaces Nexus, des classificateurs de réputation étendus empêchent souvent plus de 80 % des messages malveillants et de spam d'atteindre les utilisateurs finaux. Pour certains clients, cela peut représenter des dizaines de millions de messages.

Nous développons nos outils de sandboxing des pièces jointes et des URL en interne et utilisons des modèles d'apprentissage automatique pour identifier les URL, le code HTML, la mémoire et les fichiers malveillants laissés par des malwares ou des actes de piratage potentiels.

Les flux Proofpoint Emerging Threat (ET) Intelligence permettent d'identifier rapidement les adresses IP à haut risque, même si elles ne sont devenues malveillantes que récemment. Nos données sur les menaces cloud permettent d'identifier les applications tierces malveillantes et les comptes compromis, ainsi que d'empêcher leur activation. Notre équipe de threat intelligence fait le lien entre toutes ces informations. Elle extrait plus de 7 000 campagnes par an pour analyser de manière approfondie les menaces avancées émergentes et ainsi identifier les dernières tendances.

Mettez les technologies à l'épreuve grâce à notre évaluation rapide des risques liés à la messagerie

Au bout du compte, ce qui importe le plus, c'est la capacité de ces technologies à réduire les risques pour votre entreprise. Si vous souhaitez évaluer rapidement l'exposition aux risques actuelle de votre entreprise, l'évaluation rapide des risques liés à la messagerie de Proofpoint vous offre les avantages suivants :

- Déterminez votre niveau de sécurité et mettez au jour les menaces qui échappent à votre solution de protection de la messagerie électronique.

- Identifiez les utilisateurs de votre entreprise qui sont ciblés par des menaces.

- Découvrez comment Proofpoint peut offrir la meilleure protection intégrée qui soit contre les menaces en constante évolution.

Pour en savoir plus sur cette évaluation gratuite des risques et en programmer une pour votre entreprise, consultez cette page.