Dans cette série d'articles de blog, nous examinons comment les menaces centrées sur les personnes continuent d'évoluer et comment certaines peuvent contourner les défenses traditionnelles de Microsoft en matière de messagerie. Ces attaques peuvent avoir des répercussions financières et opérationnelles considérables pour les entreprises. Nous examinerons en détail plusieurs types d'attaques, notamment :

- Microsoft et le piratage de la messagerie en entreprise (BEC)

- Microsoft et les attaques de ransomwares

- Microsoft et les attaques de fournisseurs

- Microsoft et les compromissions de comptes

L'omniprésence des services de partage de fichiers piégés

Les attaques par partage de fichiers piégés constituent l'une des techniques d'attaque recourant à des URL les plus répandues. Les données internes sur les menaces de Proofpoint — analysant plus de 49 milliards d'URL par jour — montrent que des URL de partage de fichiers sont utilisées dans plus de la moitié de ces attaques.

Étant donné la confiance et l'adoption généralisées de services tels que Microsoft OneDrive et SharePoint, les cybercriminels exploitent de plus en plus ces plates-formes pour cibler les utilisateurs. Par conséquent, les plates-formes de productivité de Microsoft peuvent héberger involontairement des fichiers malveillants qui contournent ses contrôles natifs de protection de la messagerie.

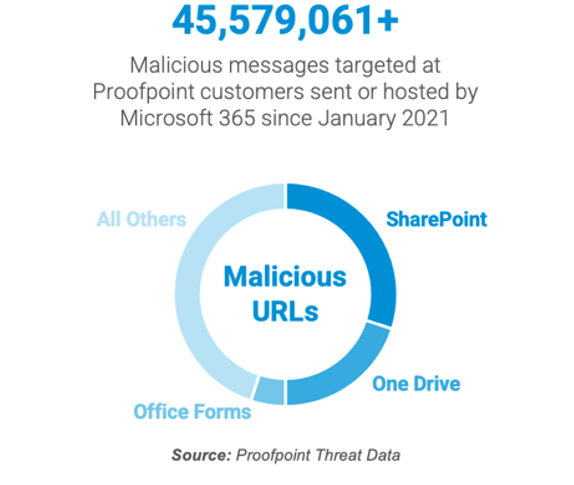

En 2021, plus de 45 millions de menaces impliquant du contenu malveillant hébergé par Microsoft ont été envoyées à des clients Proofpoint. Cela souligne la nécessité de mettre en place des défenses multicouches qui complètent la sécurité intégrée de Microsoft.

Figure 1. Microsoft héberge la plupart des URL malveillantes envoyées à nos clients. Depuis janvier 2021, Microsoft 365 a envoyé ou hébergé plus de 45 millions de menaces ciblant des clients Proofpoint.

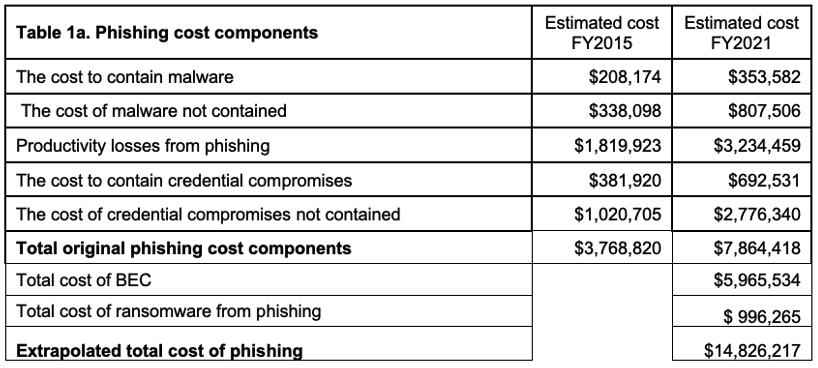

Ces attaques, qui compromettent des comptes, peuvent coûter très cher aux entreprises. Par exemple, selon l'étude du Ponemon Institute sur le coût du phishing en 2021, les attaques de phishing coûtent chaque année aux entreprises comptant 10 000 collaborateurs des millions de dollars en termes de prévention, de correction et de temps d'arrêt subis par les utilisateurs. Sachant que plus de la moitié des menaces recourant à des URL proviennent de contenus malveillants hébergés sur des sites de partage de fichiers, leur neutralisation est onéreuse.

Figure 2. Aperçu des coûts liés au phishing pour une entreprise comptant 10 000 collaborateurs. (source : étude du Ponemon Institute sur le coût du phishing en 2021)

En un mois d'évaluations rapides des risques, Proofpoint a détecté plus de 13 000 menaces recourant à des URL provenant de sites de partage de fichiers et d'autres sites Web légitimes qui ont éludé les contrôles natifs de protection de la messagerie Microsoft. Proofpoint a également détecté plus de 3,8 millions d'emails malveillants envoyés à l'aide des serveurs de messagerie Microsoft et environ 370 000 menaces hébergées par des services tels que Microsoft 365 OneDrive, SharePoint et Azure.

Ces résultats soulignent l'importance d'une protection multicouche, car les cybercriminels exploitent de plus en plus des infrastructures de confiance comme celle de Microsoft pour lancer des attaques qui peuvent persister pendant de longues périodes, même après avoir été signalées. Les fonctionnalités de détection avancées de Proofpoint sont conçues pour compléter l'écosystème de sécurité de Microsoft, en aidant les entreprises à combler ces lacunes et à répondre plus rapidement aux menaces émergentes.

Voici quelques types d'attaques par partage de fichiers qui peuvent contourner la solution de protection de la messagerie Microsoft.

1. Vol d'identifiants de connexion hébergés sur Microsoft

Comme le souligne son rapport Le facteur humain, Proofpoint a découvert que l'utilisation des CAPTCHA par les cybercriminels avait été multipliée par 50 en un an. Lors d'une validation de concept, un cybercriminel a utilisé Microsoft OneDrive et un CAPTCHA pour cibler une boîte email partagée. Son objectif était de collecter les identifiants de connexion des utilisateurs en envoyant ce qui semblait être un lien vers un document OneDrive légitime.

Exemple :

- Environnement. Microsoft 365

- Catégorie de menace. URL vers un site de partage de fichiers

- Type d'attaque. Vol d'identifiants de connexion

- Cible. Boîte email partagée

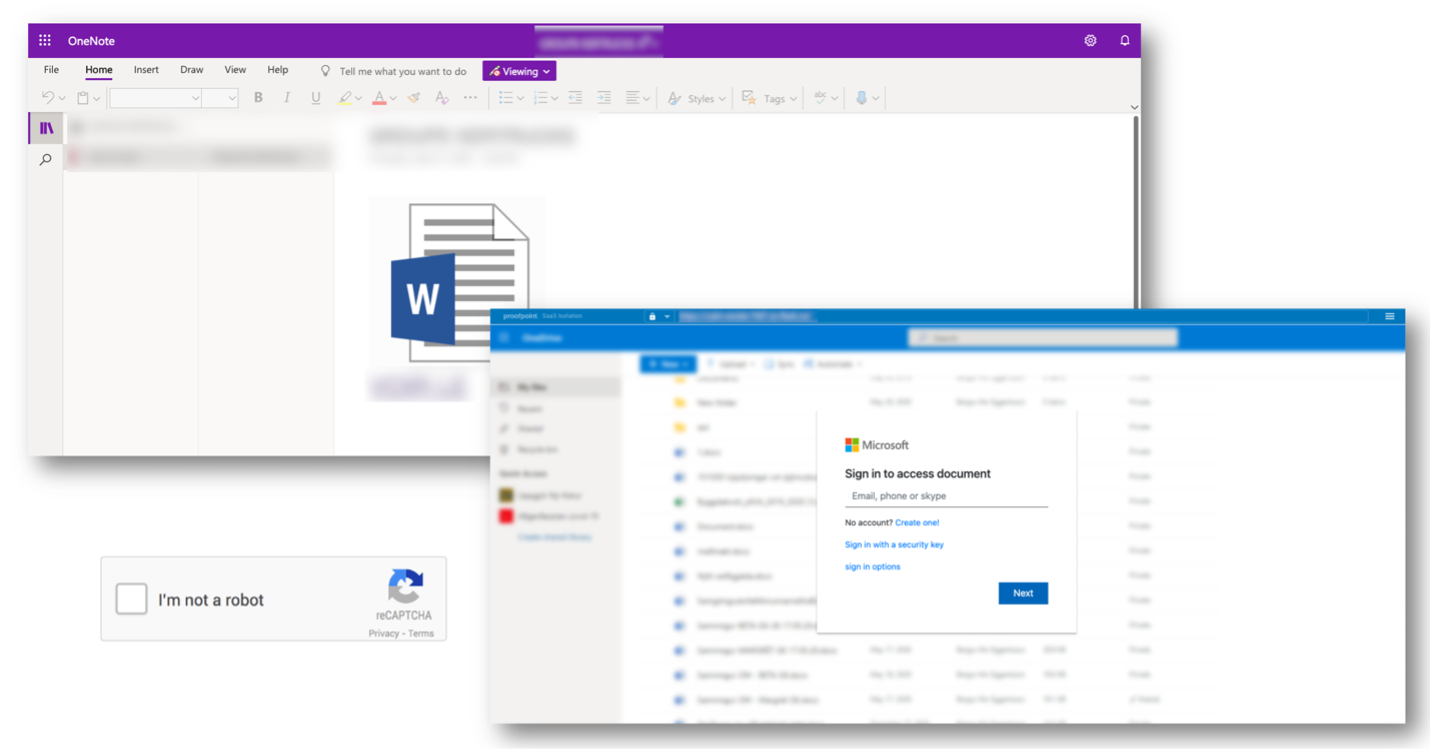

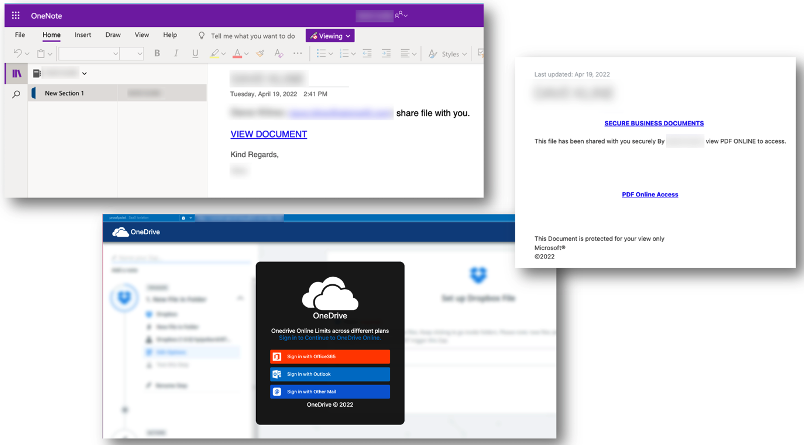

Figure 3. Les utilisateurs sont dirigés vers une page OneNote contenant un lien vers un faux document Word. Lorsqu'ils cliquent sur le lien, un CAPTCHA s'affiche. Une fois la case cochée, ils sont dirigés vers une fausse page Microsoft qui tente de leur soutirer leurs identifiants de connexion.

Anatomie de l'attaque

Le cyberpirate s'est fait passer pour un fournisseur tiers envoyant une requête. Il a envoyé cette demande à la boîte email partagée d'une entreprise de télécommunications dans le but de voler des identifiants de connexion. Lors de notre évaluation des risques avec ce client, nous l'avons protégé de l'attaque après que la menace a échappé à la détection de la solution de protection de la messagerie Microsoft.

Non seulement ce vol d'identifiants de connexion a contourné les contrôles natifs de protection de la messagerie Microsoft, mais plus d'un mois après que nous avons signalé l'attaque, la page OneDrive était toujours en ligne et hébergeait activement du contenu malveillant usurpant l'identité de la marque Microsoft en vue de dérober des identifiants de connexion. Ce n'est qu'une des millions de pages de partage de fichiers frauduleuses sur lesquelles Microsoft héberge chaque mois du contenu malveillant.

Bien que cette menace ait contourné les contrôles natifs de protection de la messagerie Microsoft, les fonctionnalités de détection multicouches de Proofpoint ont identifié et atténué le risque. Cela démontre comment nos solutions complètent l'infrastructure de Microsoft pour protéger les utilisateurs contre des tactiques d'ingénierie sociale de plus en plus sophistiquées.

2. Vol d'identifiants de connexion Microsoft via un site de partage de fichiers légitime

Le vol d'identifiants de connexion Microsoft 365 est une tactique courante que les cybercriminels utilisent pour tenter de compromettre des comptes d'utilisateurs. Ces attaques sont extrêmement dangereuses, car le cybercriminel usurpe l'identité professionnelle de sa victime, ce qui peut entraîner un préjudice incalculable.

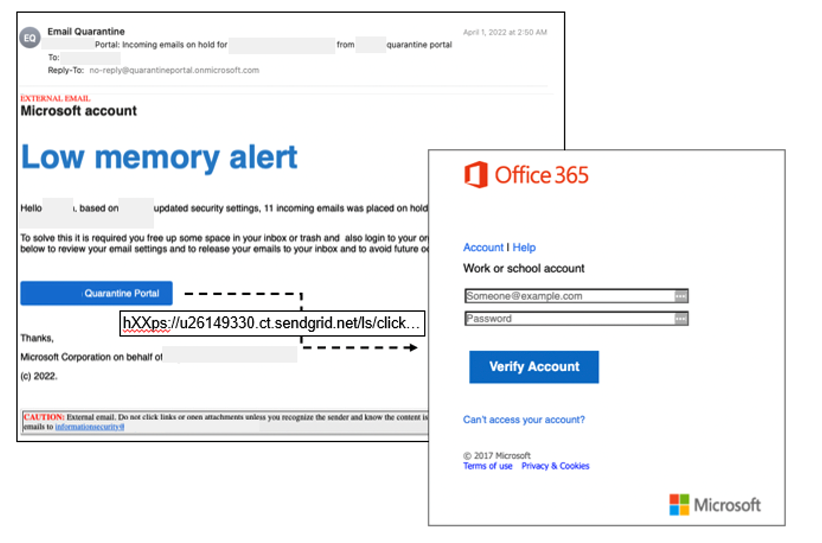

Figure 4. Une tentative de vol d'identifiants de connexion où les cybercriminels imitent la marque Microsoft, hébergée sur un site de partage de fichiers légitime.

Exemple :

- Environnement. Microsoft 365

- Catégorie de menace. URL vers un site de partage de fichiers

- Type d'attaque. Phishing d'identifiants de connexion

Anatomie de l'attaque

Les campagnes de phishing d'identifiants de connexion qui imitent des emails ou des notifications informatiques sont de plus en plus courantes. Dans un cas, un cybercriminel a exploité un service cloud légitime, SendGrid, pour héberger une attaque de vol d'identifiants de connexion. Le message a été envoyé depuis un domaine Microsoft usurpé (onmicrosoft.com). Il semblait authentique et incluait même des salutations signées au nom de la société Microsoft.

Cette attaque a utilisé l'usurpation de la marque et une infrastructure de confiance pour contourner les contrôles natifs de protection de la messagerie Microsoft. Les analyses basées sur la réputation, comme Microsoft Safe Links, peuvent ne pas détecter systématiquement les nouvelles menaces hébergées sur des plates-formes légitimes.

Le sandboxing d'URL au moment du clic de Proofpoint, basé sur des classificateurs d'apprentissage automatique, est parvenu à identifier et à bloquer l'attaque. Cela démontre comment nos fonctionnalités de détection multicouches renforcent l'écosystème de sécurité de Microsoft et protègent les utilisateurs contre les menaces émergentes.

3. Vol d'identifiants de connexion hébergés sur Microsoft

Pourquoi les contrôles de sécurité de base ne suffisent-ils pas ? Les cybercriminels continuent de faire évoluer leurs tactiques, comme le montre cette prochaine attaque multicouche. Dans ce cas, le cyberpirate a exploité deux plates-formes de partage de fichiers, dissimulant un leurre de phishing Microsoft dans un message envoyé depuis un compte compromis.

L'attaque a réussi à contourner la solution native de protection de la messagerie Microsoft ainsi qu'un outil basé sur une API conçu pour détecter ces menaces. La détection avancée des menaces de Proofpoint a identifié et bloqué la menace — renforçant l'importance d'une protection multicouche qui complète l'infrastructure de sécurité de Microsoft.

Exemple :

- Environnement. Microsoft 365

- Catégorie de menace. URL vers un site de partage de fichiers

- Type d'attaque. Phishing d'identifiants de connexion

- Cible. Agent de crédit

Figure 5. Les cybercriminels ont utilisé deux services de partage de fichiers pour échapper aux contrôles de sécurité de Microsoft.

Anatomie de l'attaque

Lors d'une attaque ciblée, un cybercriminel a utilisé un compte compromis appartenant à un agent immobilier local pour envoyer un message transféré à un agent de crédit, probablement lié à une transaction ou à la finalisation d'une opération. Le message contenait un lien hébergé sur Microsoft OneDrive, qui redirigeait vers un autre site de partage de fichiers, Evernote. Lorsque les utilisateurs cliquaient dessus, le document Evernote les dirigeait vers une fausse page de connexion OneDrive conçue pour voler des identifiants de connexion Microsoft.

Plus d'un mois après que cette attaque a été détectée et signalée par Proofpoint, toutes les pages contenant des liens vers du contenu malveillant étaient toujours en ligne. Cet incident illustre comment les cyberpirates peuvent exploiter des plates-formes de confiance et dissimuler du contenu malveillant dans plusieurs services pour échapper à la détection.

L'attaque a contourné à la fois la solution native de protection de la messagerie Microsoft et un outil basé sur une API conçu pour détecter de telles menaces. La détection multicouche de Proofpoint est parvenue à identifier et à bloquer la menace — soulignant la nécessité d'une protection complémentaire et multicouche qui renforce l'infrastructure de sécurité de Microsoft et accélère la réponse aux menaces.

Comment Proofpoint bloque les attaques par partage de fichiers

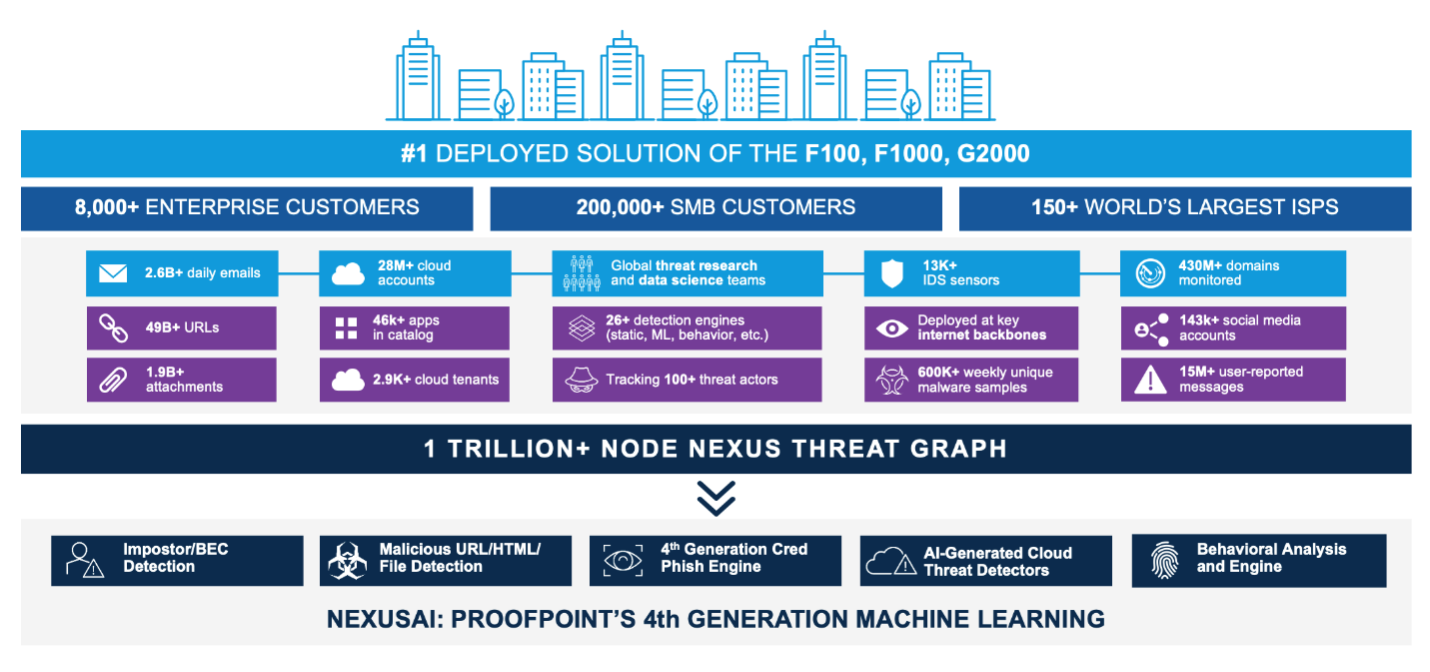

Figure 6. L'IA et l'apprentissage automatique sont moins efficaces si les modèles ne sont pas alimentés par un important corpus de données. Le graphique des menaces Nexus de Proofpoint inclut des informations sur la protection contre les menaces provenant de plus de 75 entreprises du classement Fortune 100, de plus de 60 % des entreprises du classement Fortune 1000 et de plus de 200 000 PME. Il renforce ainsi la protection des informations et la défense contre les menaces cloud.

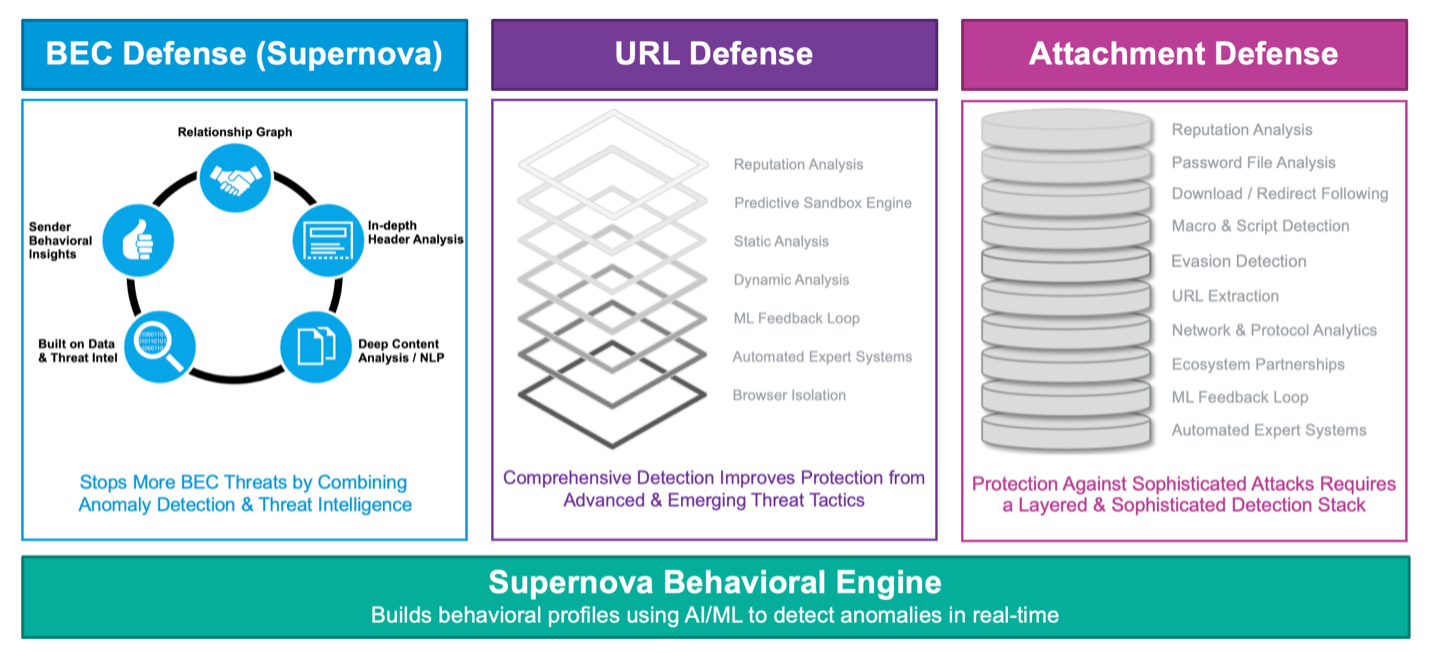

Proofpoint offre une solution intégrée de bout en bout de protection contre les menaces avancées avec plusieurs couches de protection permettant de détecter les attaques par partage de fichiers. Nous nous appuyons sur une pile de détection offrant plus de 26 couches de protection contre les menaces véhiculées par email pour identifier les techniques avancées telles que les attaques dissimulées, les CAPTCHA ou les fichiers et URL protégés par un mot de passe envoyés par les cybercriminels qui cherchent à échapper aux contrôles de sécurité.

Nos modèles de détection basés sur l'apprentissage automatique et l'IA traitent chaque jour 2,6 milliards d'emails, 1,9 milliard de pièces jointes et plus de 49 milliards d'URL. De plus, notre solution Proofpoint Information Protection inclut des informations sur les menaces visant plus de 28,2 millions de comptes cloud actifs. Cela nous donne des détails sur la manière dont les cybercriminels tentent de piéger des applications cloud, telles que les comptes de partage de fichiers.

Figure 7. La pile de détection de Proofpoint compte plus de 26 couches, y compris une détection avancée des menaces basées sur des URL telles que le partage de fichiers et les pièces jointes.

Recommandations pour le blocage des compromissions de comptes

Proofpoint adopte une approche multicouche pour bloquer les attaques par partage de fichiers avec ses plates-formes Proofpoint Threat Protection et Proofpoint Information Protection. Il n'existe pas de solution miracle pour bloquer ces menaces. C'est pourquoi une solution intégrée et multicouche de protection contre les menaces est nécessaire.

Pour en savoir plus sur la manière dont Proofpoint Threat Protection peut vous aider à bloquer ces menaces dans votre environnement, effectuez une évaluation rapide et gratuite des risques liés à la messagerie.