Qualche decennio fa, la sicurezza dell’email era definita da fornitori di gateway email sicuri (SEG) come Barracuda, Cisco IronPort, FireEye/McAfee (ora Trellix), Symantec Email Security.cloud (MessageLabs), Trend Micro e Websense (ora Forcepoint).

Ma il panorama delle minacce è cambiato e numerosi fornitori tradizionali non sono riusciti a stare al passo con questa evoluzione. Anni di investimenti insufficienti in questo settore hanno esposto le aziende a un rischio maggiore di violazione. I criminali informatici odierni utilizzano tecniche multivettoriali e minacce avanzate, quali la violazione dell’email aziendale (BEC, Business Email Compromise), takeover degli account (ATO, Account Takeover) e phishing tramite codice QR, su più piattaforme. Sfruttano anche gli assistenti di IA nascondendo prompt dannosi nelle email. I gateway email tradizionali non sono mai stati progettati per bloccare le minacce sofisticate e multicanale attuali.

Se sei stanco dei rilevamenti mancati, della selezione e classificazione manuale e dell’aumento dei costi del centro operativo di sicurezza (SOC), sappi che non sei solo. Molti tuoi colleghi sono già passati dalle tradizionali soluzioni di sicurezza dell’email a Proofpoint, perché la nostra soluzione offre prestazioni superiori rispetto ai tradizionali gateway email sicuri. La nostra protezione si estende a tutti gli ambienti di lavoro dei tuoi collaboratori, che si tratti di email, Teams, Slack, SharePoint, OneDrive e altro ancora, per proteggerli dalle minacce che eludono le altre soluzioni. Sulla base di esperienze di migrazione reali, abbiamo concepito una roadmap pratica per aiutarti a creare un piano di migrazione chiaro e ben documentato che possa ottenere il sostegno della tua dirigenza.

Fase 1. Quantificare l’efficacia della tua protezione

La prima fase consiste nella raccolta di prove. Genera report sui falsi negativi, minacce di phishing, BEC e malware ricevuti, dai registri di amministrazione e dai ticket SIEM/IR a valle. Esamina la tua casella di posta per gli abusi e poniti la seguente domanda: quanti dei messaggi segnalati dagli utenti erano minacce reali e quanti tra loro erano falsi negativi che hanno fatto perdere tempo agli analisti?

E non limitarti alle email. Segnala gli incidenti legati al takeover degli account, come gli avvisi di geolocalizzazione, uno spostamento impossibile o l’uso improprio delle regole della casella di posta per gli abusi. Verifica se sono stati sfruttati strumenti di collaborazione come Teams, Slack, SharePoint, OneDrive e altri. Le ricerche condotte da Proofpoint mostrano che questi attacchi sono in aumento.

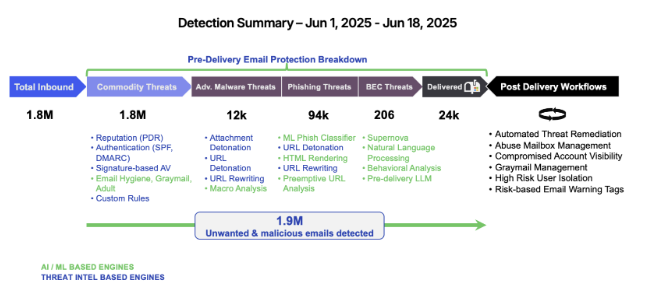

Infine, esegui una valutazione rapida e gratuita dei rischi da parte di Proofpoint per convalidare le lacune del gateway email sicuro con dati reali. In soli cinque minuti, lo strumento di valutazione si collega al tuo ambiente email tramite una connessione sicura in sola lettura e analizza istantaneamente il traffico delle ultime due settimane. La valutazione evidenzia le minacce avanzate - phishing, ransomware e tentativi di takeover degli account - che il gateway email sicuro non ha rilevato e identifica i tuoi utenti presi di mira più di frequente. Il risultato è un report pronto per essere presentato alla dirigenza che quantifica i rischi e ti aiuta a elaborare un business case per il cambiamento.

Figura 1. Esempio di report di valutazione rapida dei rischi effettuata da Proofpoint - Sintesi dei rilevamenti: minacce avanzate non rilevate dalla soluzione in essere.

Fase 2. Calcolare il costo operativo dello status quo

Il costo dello status quo non si limita ai rilevamenti mancati. Si aggiungono le ore sprecate dagli analisti, le attività ripetitive e le inefficienze che logorano il tuo team. Quanti clic e quante ore occorrono al tuo team per indagare su un singolo incidente di phishing? Quanto del loro tempo viene dedicato a gestire lo spam segnalato dagli utenti? Quanto tempo serve per redigere un report di sintesi con gli strumenti attuali?

Le indagini che dovrebbero richiedere pochi minuti spesso si protraggono per ore, con gli analisti che devono fare clic su 12 o più schermate solo per confermare un singolo caso di phishing. Il triage delle caselle di posta per gli abusi può richiedere ore ogni settimana, ma la maggior parte dei messaggi segnalati dagli utenti si rivela essere un falso allarme piuttosto che una vera minaccia. Inoltre, i responsabili della sicurezza spesso si trovano costretti a esportare manualmente i dati in fogli di calcolo per preparare semplici relazioni di sintesi per la direzione o il consiglio di amministrazione.

Tutto ciò si traduce in un senso di affaticamento degli analisti, tempi di risposta più lenti e un team della sicurezza sommerso da informazioni irrilevanti che non ha più il tempo di concentrarsi sui rischi reali.

Fase 3. Scegliere il tuo percorso di migrazione

La migrazione varia da un’azienda all’altra. Ogni azienda ha risorse, tempistiche e priorità di sicurezza diverse. Proofpoint è unica nel suo genere in quanto fornisce tre percorsi chiari per procedere — SEG, API o un percorso graduale — offrendo una flessibilità semplicemente impossibile con i gateway email tradizionali.

Molte aziende scelgono di iniziare rafforzando Microsoft 365 con la protezione tramite l’API di Proofpoint. Questo è l’approccio più semplice e più efficace. Offre una protezione immediata contro la violazione dell’email aziendale, il phishing e il takeover degli account, supportando al contempo i team che intendono migrare dal loro gateway email sicuro a Microsoft e Proofpoint.

Altre preferiscono un approccio graduale. Iniziano perciò con l’API per ottenere protezione rapidamente, quindi la estendono con la soluzione Proofpoint SEG per avere controllo del routing, conformità e difese stratificate completi.

Per le aziende che sono pronte a abbandonare completamente il loro gateway email tradizionale, una sostituzione completa della loro soluzione SEG offre il massimo controllo con un blocco completo prima della consegna.

Fase 4. Pianificare e implementare un progetto pilota

Una volta scelto il percorso di migrazione, la fase successiva è pianificare e avviare un progetto pilota. Inizia definendo gli obiettivi prioritari della tua azienda: tassi di rilevamento più elevati, meno falsi positivi, risoluzione più rapida o protezione rafforzata contro il takeover degli account. Un progetto pilota ti consente di eseguire Proofpoint insieme alla tua soluzione SEG esistente in modalità monitoraggio, così da poter vedere la differenza in tempo reale, senza alcun rischio. È particolarmente utile concentrarsi sugli utenti maggiormente presi di mira, come dirigenti, team finanziari, responsabili degli acquisti o amministratori IT, che sono spesso bersagli privilegiati di phishing e frodi.

Al termine del progetto pilota, avrai prove concrete da condividere con la dirigenza:

- Un confronto chiaro che mostra le minacce rilevate da Proofpoint e quelle che la tua soluzione SEG non ha individuato.

- Una sintesi di facile lettura delle lacune identificate nella protezione offerta dal gateway.

- Un report sul valore aggiunto che quantifica, in euro, il guadagno in termini di tempo e la riduzione dei rischi.

Questi dati sono uno strumento potente per ottenere il consenso della dirigenza e guidare le tue prossime fasi.

Fase 5. Definire le tempistiche della migrazione

L’ultimo passo consiste nel definire le tempistiche della migrazione. Il modo in cui procederai dipenderà dal percorso scelto nella fase 3.

- Se rafforzi Microsoft 365 con una protezione basata su API, l’implementazione è leggera e puoi osservare miglioramenti immediati in termini di rilevamento e visibilità.

- Se inizi con l’API e prevedi di passare a Proofpoint SEG, un approccio graduale è il più efficace. Inizia con la protezione offerta dall’API quindi implementa il gateway email sicuro per ottenere il pieno controllo del routing e una conformità completa.

- Se sei pronto per una sostituzione completa della soluzione esistente, una transizione strutturata in tre fasi (pilota, esecuzione in parallelo e transizione finale) garantisce la continuità riducendo al minimo i rischi.

Indipendentemente dal percorso scelto, allinea la migrazione al rinnovo delle licenze e ai cicli di definizione del budget, tieni conto delle opportunità di riacquisto dei contratti e affidati al servizio di assistenza alla migrazione di alto livello offerto da Proofpoint per rendere il processo fluido e prevedibile.

Conclusione

Non devi affrontare questa transizione da solo. Proofpoint ti accompagna in ogni fase, fornendo guide alla migrazione, modelli di progetto pilota e altre risorse per semplificare la pianificazione e il processo decisionale.

Abbiamo collaborato con aziende di tutte le dimensioni e di tutti i settori per guidarle nella migrazione della loro soluzione SEG. Ad esempio, una società di ingegneria internazionale ha iniziato rafforzando Microsoft 365 con una protezione basata sull’API e successivamente è passata a una sostituzione completa del gateway SEG, il che dimostra quanto sia facile ottenere una protezione basata sulle esigenze e sui tempi del tuo team grazie a Proofpoint. Scopri perché hanno scelto di passare dal loro gateway Symantec a Proofpoint.

Perché Proofpoint

La nostra reputazione è consolidata: oltre 2,7 milioni di aziende in tutto il mondo si affidano a noi, tra cui oltre 80 delle aziende della classifica Fortune 100, per la nostra capacità di rilevamento senza eguali, l'efficienza dei nostri analisti e una roadmap chiara in materia di innovazione continua. Quando scegli Proofpoint, non ti limiti semplicemente a sostituire un gateway tradizionale, ma guadagni un partner determinato a mantenere un vantaggio sulle le minacce attuali e future.

Inizia il tuo percorso di migrazione con dati reali sulle minacce

Lo strumento gratuito di valutazione rapida dei rischi di Proofpoint ti fornisce prove evidenti delle vulnerabilità del tuo gateway email e getta le basi per il tuo piano di migrazione. Richiedi subito la tua valutazione gratuita e fai il primo passo verso una protezione rafforzata.