Wenn Sie ein regelmäßiger Leser des State of the Phish-Berichts von Proofpoint sind, möchten wir Sie darüber informieren, dass wir dieses Jahr einen neuen Weg gehen. Anstelle eines jährlichen Berichts werden wir eine Reihe von Berichten veröffentlichen, die in kürzeren Abständen erscheinen und aktuelle Bedrohungstrends beleuchten. In unserer Blog-Reihe veröffentlichen wir in regelmäßigen Abständen Erkenntnisse aus diesen Berichten.

In der modernen Bedrohungslandschaft nehmen Angreifer nicht die Infrastruktur, sondern die Mitarbeiter ins Visier. Phishing-Angriffe sind dabei nach wie vor die effektivste Methode. Der Grund dafür liegt nicht etwa in hochentwickelten Technologien, sondern in der Tatsache, dass Phishing-Angriffe menschliche Schwächen wie Vertrauen, Neugierde und unsere Reaktionen unter Zeitdruck ausnutzen.

Mit der Ausweitung des digitalen Arbeitsplatzes über E-Mails hinaus sind auch die Möglichkeiten für Phishing gestiegen. Dank Collaboration-Tools und Messaging-Apps ist es für Cyberkriminelle jetzt viel einfacher, Anwender zu erreichen und sie dazu zu verleiten, auf schädliche Links zu klicken oder Anmeldedaten preiszugeben. Mit Phishing-Simulationen können Sie testen, wie gut Anwender solche Angriffe erkennen und abwehren.

Weltweit nutzen Kunden unsere Security-Awareness-Lösung Proofpoint ZenGuide, um Phishing-Simulationskampagnen durchzuführen und nachhaltige Verhaltensänderungen zu fördern. Wir haben die Daten aus diesen Kampagnen über einen Zeitraum von zwölf Monaten gesammelt und ausgewertet, um unseren Kunden Einblicke in wichtige Trends zu geben und Branchen-Benchmarks bereitzustellen. In diesem Blog-Beitrag stellen wir die wichtigsten Erkenntnisse vor.

Häufig verwendete Phishing-Vorlagen zeigen Trends auf

Die Inhalte der Proofpoint-Phishing-Simulationen basieren auf unseren Nexus-Bedrohungsdaten. Die Simulationen stellen also reale Phishing-Angriffe nach, die von Proofpoint blockiert wurden. Unsere Kunden haben Zugriff auf eine Vorlagenbibliothek, die beinahe täglich aktualisiert wird.

Darüber hinaus veröffentlicht Proofpoint wöchentlich neue Vorlagen, die auf den Ergebnissen unserer Bedrohungsforschung sowie auf den neuesten Bedrohungen basieren, die von Proofpoint-Bedrohungsforschern in der Praxis identifiziert wurden. Unternehmen können diese Vorlagen nutzen, um ihre Mitarbeiter zu zahlreichen Methoden, Themen und Taktiken zu testen.

Die am häufigsten verwendeten Phishing-Vorlagen spiegeln mehrere wichtige Trends in der dynamischen Social-Engineering- und Angriffslandschaft wider. Werfen wir nun einen Blick auf die Vorlagen, die Proofpoint-Kunden besonders häufig verwendet haben.

Wichtige Trends

- Bei 30 % der Simulationen liegt der Fokus auf Kontenkompromittierung und Umgehung von Multifaktor-Authentifizierung (MFA). Das lässt darauf schließen, dass Angreifer vermehrt Authentifizierungssysteme ins Visier nehmen.

- Bei 25 % der Vorlagen geht es um die Ausnutzung von Collaboration- und File-Sharing-Plattformen wie Microsoft Teams, SharePoint und Dropbox. Das zeigt, dass die Angreifer immer mehr dazu übergehen, weitere Vektoren jenseits von E-Mails ins Visier zu nehmen.

- Bei 20 % werden Verbrauchermarken imitiert. Das deutet darauf hin, dass Angreifer immer häufiger das Vertrauen in namhafte Unternehmen ausnutzen, um Anwender zum Klicken zu verleiten.

Zahl der Phishing-Simulationen steigt

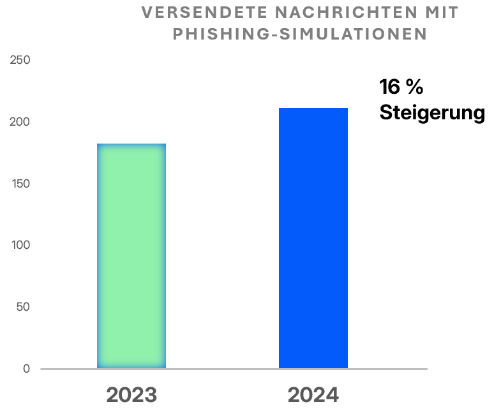

Proofpoint-Kunden waren im Jahr 2024 besonders aktiv und führten mehr als 55.000 Kampagnen mit insgesamt über 212 Millionen Nachrichten durch. Verglichen mit den 183 Millionen Nachrichten, die im Jahr 2023 versendet wurden, entspricht das einem Anstieg von 16 % (Abb. 1). Diese Entwicklung zeigt, dass Unternehmen zunehmend erkennen, wie wichtig es ist, die Mitarbeiter zu Phishing-Bedrohungen zu testen und zu schulen.

Abb. 1: Die Zahl der für Phishing-Simulationen versendeten Nachrichten, in Tausend.

Am häufigsten verwendete Kampagnentypen – und wie gut Anwender dabei abschnitten

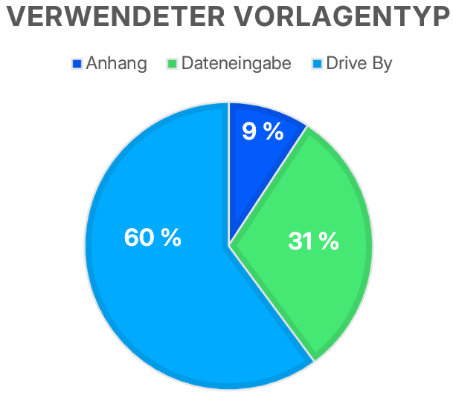

Wenn wir analysieren, wie häufig die einzelnen Simulationstypen verwendet wurden und wie gut die Anwender dabei abschnitten, erhalten wir einen besseren Überblick über den Einsatz von Phishing-Simulationen (Abb. 2).

- 60 % aller Kampagnen verwenden Drive-by-Vorlagen

- 30 % verwenden Dateneingabe-Vorlagen

- 9 % verwenden Anhang-basierte Vorlagen

Abb. 2: Häufigkeit der Verwendung nach Vorlagentyp.

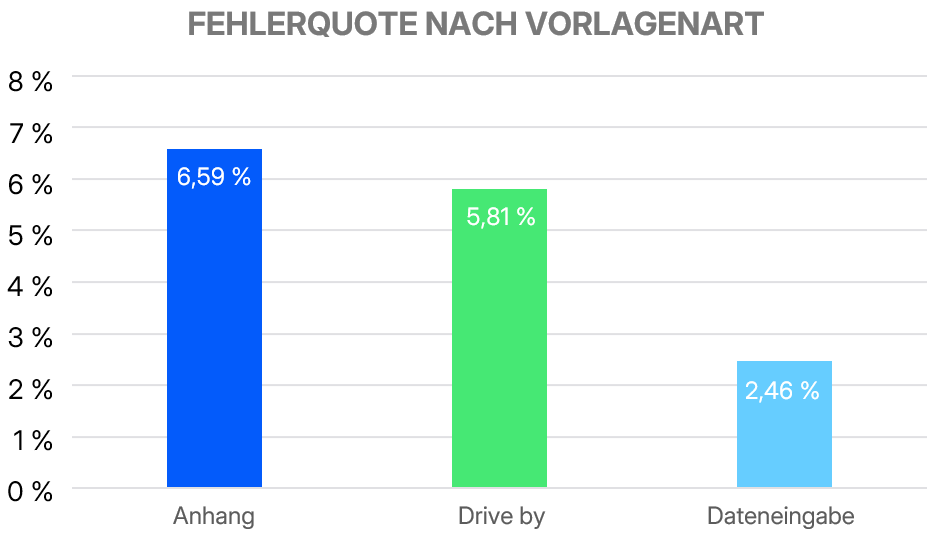

Was lässt sich an den durchschnittlichen Fehlerquoten, Meldungsraten und Resilienzverhältnissen der drei Vorlagentypen ableiten?

Dateneingabe-Vorlagen hatten mit 2,46 % die geringste Fehlerquote. Diese Zahl gibt Aufschluss darüber, wie häufig Phishing-Simulationen mit Weitergabe von Anmeldedaten im Vergleich zu anderen Typen verwendet wurden. Im Gegensatz dazu wurden Anhang-basierte Kampagnen am seltensten genutzt. Sie hatten mit 6,59 % jedoch die höchste Fehlerquote. Anders ausgedrückt: Anhänge werden weniger häufig als Übertragungsmethode genutzt – allerdings ist diese Methode im Vergleich zu anderen relativ erfolgreich.

Abb. 3: Die durchschnittliche Fehlerquote der einzelnen Simulationstypen.

Sensibilisierung, Mitarbeit und Motivation, Sicherheitskultur

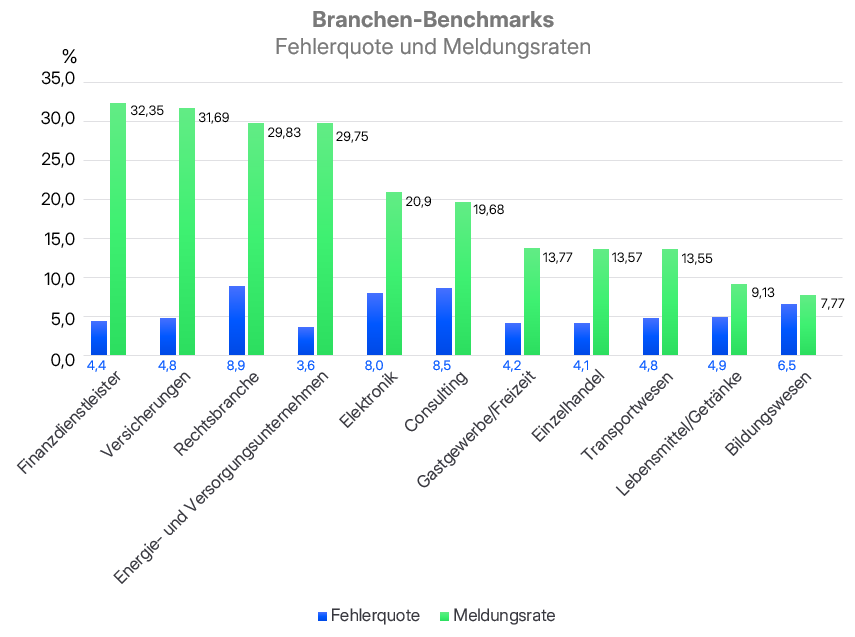

In diesem Abschnitt geben wir einen Überblick über die Fehlerquoten, Meldungsraten und Resilienzverhältnisse aller Kampagnen. Zur Bewertung des Programmerfolgs eignen sich zudem Vergleiche mit anderen Branchenvertretern. Deshalb stellen wir zum Vergleich ausgewählte Benchmarks aus 29 Branchen zur Verfügung.

Sensibilisierung

Fehlerquoten decken auf, wie gut die Anwender sensibilisiert sind und wie erfolgreich sie Phishing-Angriffe erkennen. Die durchschnittliche Fehlerquote für alle Unternehmen und Kampagnen liegt bei 4,93 %. Dies spiegelt wider, wie stark Anwender auf simulierte Phishing-Angriffe reagieren, d. h. ob sie die Nachricht öffnen und auf eingebettete Links klicken bzw. auf Nachrichten reagieren.

Bemerkenswert ist, dass Energie- und Versorgungsunternehmen insgesamt die niedrigste Fehlerquote aufweisen (3,6 %), während die Fehlerquote bei Unternehmen im Rechtssektor am höchsten ist (8,9 %).

Mitarbeit und Motivation

Meldungsraten sind ein wichtiger Indikator für die Motivation und Mitarbeit der Anwender. Über alle Unternehmen und Kampagnen hinweg liegt die durchschnittliche Rate der von Anwendern gemeldeten simulierten Phishing-Angriffe bei 18,65 %. Eine hohe Rate zeigt, dass die Anwender in der Lage sind, verdächtige Nachrichten zu erkennen und zu melden. Zudem lässt sich daran ablesen, dass die Anwender wachsam sind und sich aktiv am Schutz des Unternehmens beteiligen.

Ein Vergleich der einzelnen Branchen zeigt, dass der Finanzdienstleistungssektor mit einer durchschnittlichen Meldungsrate von 32,35 % an der Spitze liegt, während der Bildungssektor mit 7,71 % das Schlusslicht bildet.

Dieser signifikante Unterschied bei den Meldungen ist vermutlich auf unterschiedliche Branchenpraktiken und Schulungsmaßnahmen zurückzuführen. Im Finanzdienstleistungssektor arbeiten die Mitarbeiter häufig mit vertraulichen Daten. Zudem sind sie aufgrund der Compliance-Anforderungen beim Umgang mit diesen Daten stärker für Phishing-Bedrohungen sensibilisiert. Angestellte im Bildungssektor hingegen müssen vermutlich keine derartigen Anforderungen einhalten und werden daher wohl seltener zu Cybersicherheitsbedrohungen geschult.

Abb. 4: Durchschnittliche Fehlerquote und Meldungsrate nach Branche.

Sicherheitskultur

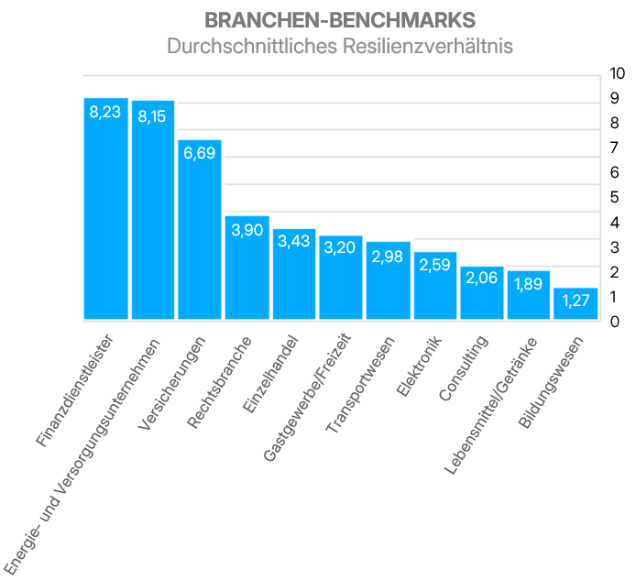

Das Resilienzverhältnis zeigt, wie proaktiv Anwender auf Bedrohungen reagieren. Melden sie dem IT- oder Sicherheitsteam schädliche Nachrichten oder ignorieren bzw. löschen sie sie einfach? Ein hoher Wert deutet darauf hin, dass im Unternehmen eine starke Sicherheitskultur herrscht, die es resilienter macht.

Die durchschnittliche Meldungsrate für alle Unternehmen und Kampagnen beträgt 18,65 %, was einem Resilienzverhältnis von 3,78 entspricht. Von allen 29 Branchen hat der Finanzdienstleistungssektor mit 8,23 das höchste Resilienzverhältnis, während der Bildungssektor mit 1,27 auf dem letzten Platz liegt.

Abb. 5: Durchschnittliches Resilienzverhältnis nach Branche.

Richtigkeit gemeldeter E-Mails in der Praxis

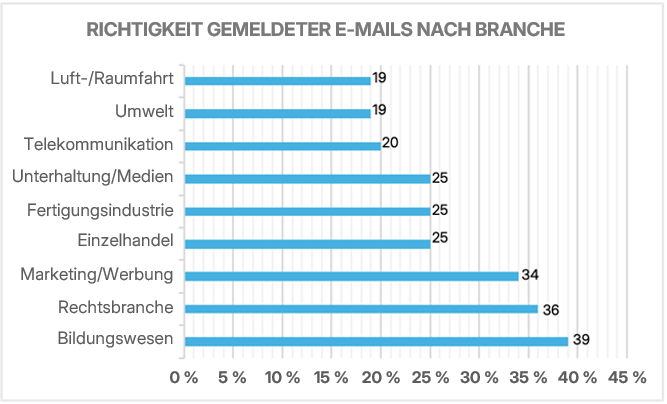

Nicht jede gemeldete E-Mail hat auch einen böswilligen Hintergrund. Wir haben einen Vergleich der Richtigkeit unter allen Kunden erstellt, die unsere PhishAlarm-Schaltfläche zum Melden von E-Mails nutzen (Abb. 6). Diese Metrik ist wichtig, da sie zeigt, wie oft Anwender Phishing-E-Mails korrekt melden.

Durch die Analyse der Richtigkeit lässt sich ablesen, wie gut die Mitarbeiter in der Lage sind, zwischen legitimen und böswilligen E-Mails zu unterscheiden. Wenn die Meldungen richtig sind, sinkt die Zahl der False Positives. Zudem werden Phishing-Bedrohungen frühzeitig erkannt, sodass das Sicherheitsteam nicht überlastet wird.

Unter allen 29 Branchen lagen die Sektoren Bildung, Recht und Marketing/Werbung an der Spitze.

Abb. 6: Richtigkeit gemeldeter E-Mails nach Branche.

Erkennen der kniffligsten Simulationsvorlagen

Phishing-Simulationen mit hohen Fehlerquoten sowie fortgeschrittene Vorlagen werden immer häufiger nachgefragt. Das lässt darauf schließen, dass die Unternehmen angesichts der immer raffinierteren Angriffe besorgt sind und ihre Phishing-Programme optimieren möchten.

Welche der Phishing-Vorlagen aus dem letzten Jahr waren die kniffligsten? Die Antwort auf diese Frage hängt von der Definition von „knifflig“ ab.

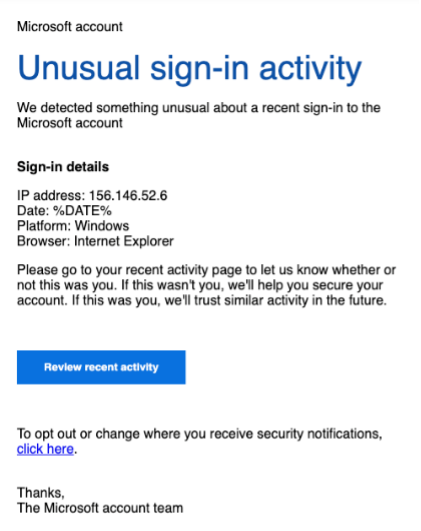

Wenn wir die Fehlerquote als Maßstab nehmen, fielen die Anwender am häufigsten auf Vorlagen mit den Themen „Ungewöhnliche Kontoanmeldungen“, „Automatische Verlängerung“ und „Versendete Artikel“ herein. Wenn wir uns jedoch an niedrigen Meldungsraten orientieren, war die Vorlage „Ungewöhnliche Kontoanmeldungen“ am schwersten zu erkennen.

Bemerkenswert ist, dass die „kniffligste“ Vorlage – mit der höchsten Fehlerquote (40,37 %) – auch die niedrigste Meldungsrate (4,81 %) aufwies. Die folgende Abbildung ist ein Beispiel dafür.

Ungewöhnliche Kontoanmeldung

Abb. 7: Screenshot der Phishing-Vorlage mit der höchsten Fehlerquote und gleichzeitig niedrigsten Meldungsrate.

Mehr als Simulationen: Die Entwicklung eines umfassenden personenzentrierten Sicherheitsprogramms

Phishing-Simulationen sind hilfreich, um das Verhalten und die Schwachstellen von Anwendern zu verstehen. Unsere Ergebnisse zeigen, dass Sicherheitsexperten sich der Bedeutung von Schulungen zu neuen Bedrohungen bewusst sind und ihre Phishing-Kampagnen entsprechend an die Trends realer Bedrohungen anpassen.

Es liegt auf der Hand, dass Sensibilisierungsmaßnahmen eine wichtige Grundlage sind, um Mitarbeiter gegen gezielte Bedrohungen zu wappnen. Um personenbezogene Risiken zu minimieren, sind neben Schulungen und simulierten Phishing-Angriffen jedoch auch weitere Maßnahmen erforderlich.

Angesichts wachsender digitaler Arbeitsbereiche muss das Sicherheitsteam die Mitarbeiter befähigen, bessere Sicherheitsentscheidungen zu treffen und auf allen Plattformen – E-Mail, Messaging-Anwendungen, Collaboration-Tools usw. – wachsam zu sein.

Wenn Sie Ihre Mitarbeiter in der modernen digitalen Welt effektiv schulen und schützen wollen, benötigen Sie eine Strategie zur Abwehr personenbezogener Risiken, die Technologien und Schulungen in einem umfassenden Schutzprogramm vereint. Hier kann Proofpoint erhebliche Vorteile bieten.

Proofpoint bietet eine umfassende Lösung, die vor allen personenzentrierten Bedrohungen schützt – ganz gleich ob es sich um bestehende oder zukünftige Gefahren handelt. Dank des breiten Spektrums an Sicherheitsfunktionen ermöglicht sie maximale Bedrohungsprävention.

Weitere Informationen zu Proofpoint Prime Threat Protection erhalten Sie auf unserer Webseite oder in unserer Kurzvorstellung.

Hinweis: Wenn Sie bereits Kunde von Proofpoint ZenGuide sind, finden Sie in der ZenGuide-Inhaltsbibliothek zahlreiche Best Practices zur Planung und Bewertung von Phishing-Simulationsprogrammen.