Eines weiß ich ganz sicher über Sicherheitsschulungen: Ihr Erfolg muss messbar sein, damit sie nachhaltig unterstützt werden und ihre Wirkung nicht verfehlen. Leider wird dem Sicherheitsbewusstsein eine niedrigere Budgetpriorität eingeräumt als technischen Kontrollen. Wenn Sie Ihrem CISO (Chief Information Security Officer) und anderen Verantwortlichen die richtigen Kennzahlen richtig kommunizieren, erzielen Sie Folgendes:

- Nachhaltige Unterstützung

- Ein von Beginn an korrekt gestaltetes Schulungsprogramm zur Sensibilisierung für Sicherheit

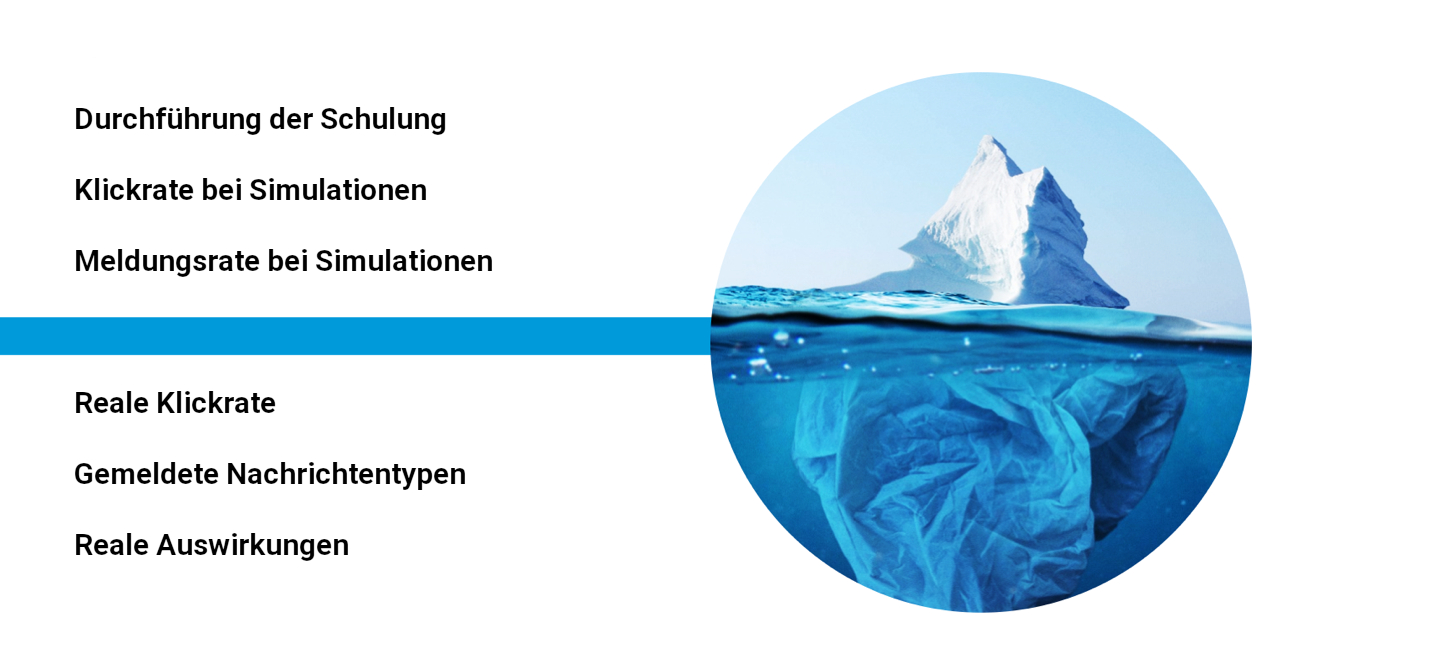

Je nachdem, wie Ihr Programm aufgebaut ist, hat das Management möglicherweise unterschiedliche Erwartungen. Bei einem vorwiegend auf Compliance ausgerichteten Sensibilisierungsprogramm reicht es vermutlich, dass die Schulung durchgeführt und abgeschlossen wird. Für Unternehmen, die Kennzahlen für Sicherheitsbewusstsein und Verhalten verfolgen, stehen vielleicht die Teilnahme sowie die Klickrate oder Meldungsrate bei Simulationen im Vordergrund. Unternehmen mit erweiterten Programmen benötigen möglicherweise noch mehr Details. Was ist damit gemeint?

Messen, worauf es bei der Sensibilisierung für Sicherheit ankommt

Im Gartner Market Guide zu computergestützten Schulungen zur Steigerung des Sicherheitsbewusstseins 2021 heißt es: „Ziehen Sie zur Bewertung des Programmerfolgs Kennzahlen für Informationssicherheit heran, die über die Klickraten bei Phishing-Tests hinausgehen.“ Dieser Aussage können wir nur zustimmen. Viele unserer Kunden bestimmen den Erfolg der Sicherheitssensibilisierung ausschließlich auf Basis der Klickrate bei Phishing-Simulationen. Die Klickrate ist zweifellos ein guter Ausgangspunkt, aber nicht entscheidend.

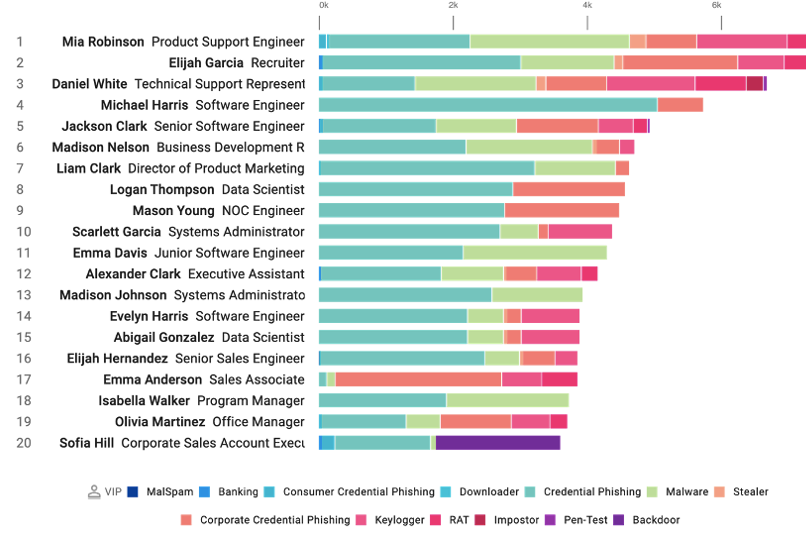

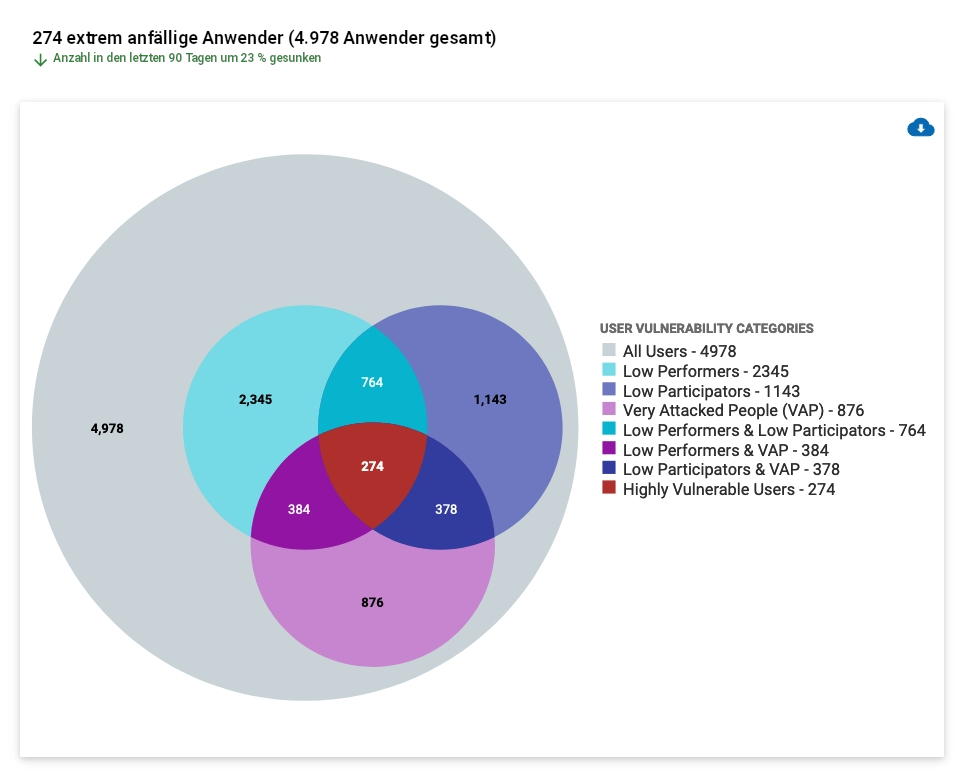

Abb. 1: Very Attacked People™ sind Personen in Ihrem Unternehmen, die laut Proofpoint Targeted Attack Protection mehr und gefährlichere Angriffe erhalten. Wenn Sie diese Anwender in häufigere und gezielte Schulungsmaßnahmen einbinden, können Sie Ihr Risiko weiter reduzieren und Ihr Programm voranbringen.

Zunächst einmal variiert die Klickrate sehr stark in Abhängigkeit von der durchschnittlichen Fehlerquote der verwendeten Vorlage und ihrer Zielgruppe. Im weiteren Verlauf Ihrer Programme sollten Sie den Einsatz gezielterer Vorlagen für verschiedene Zielgruppen in Betracht ziehen, etwa für Very Attacked People™ (VAPs). Die Klickrate variiert also und gibt außerdem nur Aufschluss über Mitarbeiter, die das „Schlechte vermeiden“, aber nicht über die, die das „Richtige tun“.

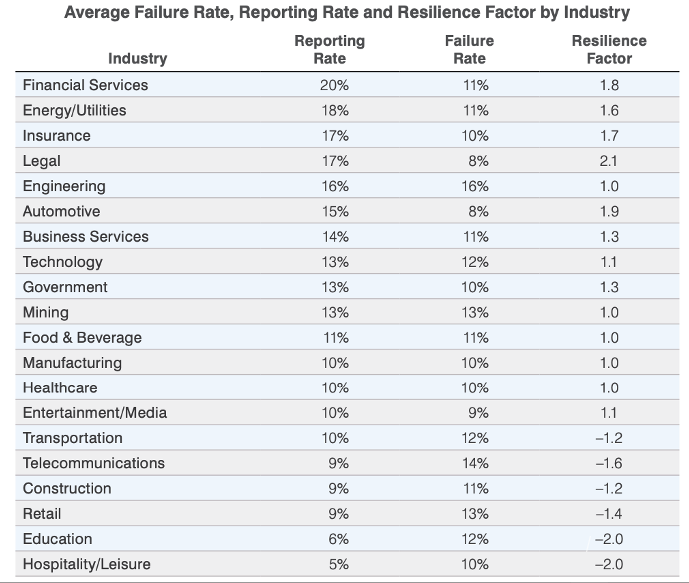

Durchschnittliche Fehlerquote, durchschnittliche Meldungsrate und durchschnittlicher Resilienzfaktor nach Branche

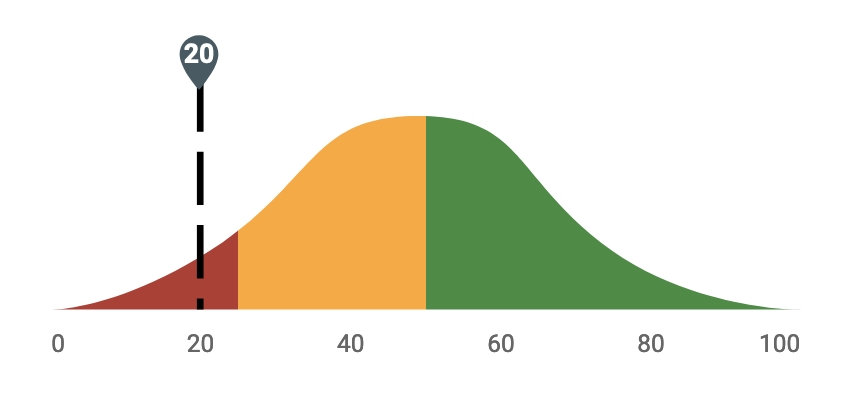

Abb. 2: Der State of the Phish-Bericht 2021 zeigt den durchschnittlichen Resilienzfaktor. Dieser entspricht der Meldungsrate dividiert durch die Klickrate. Unternehmen sollten einen Resilienzfaktor von 14 anstreben.

Wenn Sie ein Add-in zur Meldung von Phishing-E-Mails integrieren und eine entsprechende Kennzahl (die Meldungsrate) einbeziehen, können Sie auch Anwender abbilden, die Angriffe nicht nur vermeiden, sondern die auch aktiv werden, um das Unternehmen zu schützen.

Als allgemeine Regel empfehlen wir eine Phishing-Meldungsrate von mindestens 70 % für Phishing-Simulationen und eine Klickrate von unter 5 %. Kunden mit optimaler Leistung erzielen also einen Resilienzfaktor von 14.

Übersicht über die Punkteberechnung: Richtigkeit gemeldeter E-Mails

Die Kennzahl „Richtigkeit gemeldeter E-Mails“ basiert auf Ihrer Leistung in den letzten 90 Tagen im Vergleich zur durchschnittlichen Richtigkeit gemeldeter E-Mails aller Kunden in den letzten 90 Tagen.

| Richtigkeit gemeldeter E-Mails im Vergleich | |

|---|---|

| Richtigkeit in Ihrem Unternehmen | 43% |

| Richtigkeit beim Kunden mit schlechtestem Ergebnis | 0% |

| Richtigkeit beim Kunden mit bestem Ergebnis | 100% |

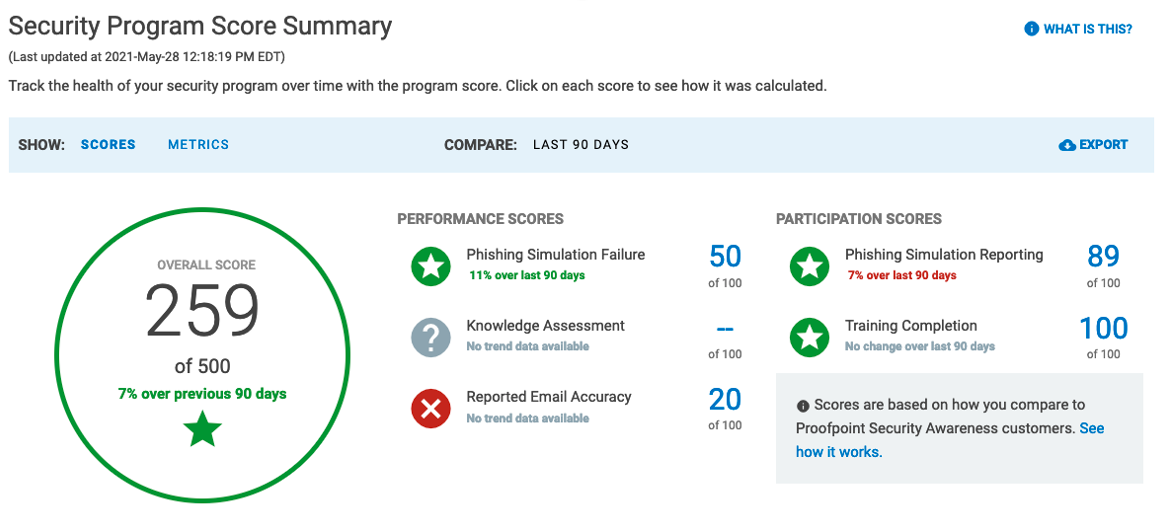

Abb. 3: Unser neues CISO-Dashboard gibt Einblick in verschiedene Programmbereiche und zeigt Ihre Leistung im Vergleich zu anderen Kunden. Dadurch erhalten Sie Kontext und können sich auf Bereiche konzentrieren, in denen Verbesserungspotenzial besteht.

Eine Ebene tiefer erhalten Sie weitere wesentliche Einblicke und können die Wirkung Ihres Awareness-Programms auf das reale Sicherheitsverhalten einfacher nachvollziehen. Beispiel: Wenn Anwender E-Mails melden, melden sie tatsächlich nur schädliche oder auch harmlose Nachrichten?

Anhand der Proofpoint-Bedrohungserkennung werten wir die von Anwendern gemeldeten E-Mails aus. Wir können Ihnen genau sagen, wie viele davon schädliche E-Mails waren und wie Ihr Unternehmen in diesem Bereich im Vergleich zu anderen Kunden abschneidet.

Abb. 4: Bei der Messung der Effizienz Ihrer Sensibilisierungsmaßnahmen geht es nicht nur um Compliance- und Simulationskennzahlen. Ein gutes Programm verbessert die Sicherheit insgesamt, indem es bewirkt, dass die reale Klickrate sinkt, schädliche E-Mails gemeldet werden und menschlich bedingte Sicherheitsvorfälle zurückgehen.

Wenn Sie außerdem weitere personenbezogene Sicherheitsauswirkungen erfassen können, wie

- Erfolgreiche Phishing-Zwischenfälle

- Klickrate bei bekannt schädlichen Inhalten

- Kompromittierung von Anmeldedaten

- Insider-Zwischenfälle

- Computerseitige Behebung von Malware- und Ransomware-Zwischenfällen

... dann können Sie nachweisen, dass diese wichtigen Kennzahlen unter dem Einfluss Ihres Awareness-Programms gesunken sind. Anschließend können Sie Ihre zukünftigen Investitionen optimieren und zeigen, wie sich aufgrund des Programms das Verhalten ändert und die gewünschte Kultur etabliert.

Wissenswertes zu den Schwachstellen Ihrer Anwender

Abb. 5: Aus dem Abschnitt zur Anwenderanfälligkeit des CISO-Dashboards gehen schlecht abschneidende Anwender und geringe Teilnahme hervor. Falls Anwender in Proofpoint Targeted Attack Protection als VAPs eingestuft werden, sind diese Daten zur besseren Darstellung der Anfälligkeit ebenfalls integriert.

Unter Umständen kann es sich als schwierig erweisen, nachhaltige Unterstützung für die Erweiterung des Awareness-Programms zu erhalten. Die Verantwortlichen haben mitunter Bedenken, dass Anwender zu viel Zeit mit Schulungen verbringen oder der Übungen zur Steigerung des Sicherheitsbewusstseins überdrüssig werden.

Wir konnten bei unseren Kunden die Strategie beobachten, dass anfällige Anwender gezielt häufiger geschult werden. Auf diese Weise ist es für Verantwortliche ersichtlich, dass ein guter Grund für zusätzliche Schulungen besteht und dass nicht für alle Anwender die gleichen Maßnahmen erforderlich sind. Diese Taktik fördert die Akzeptanz bei den Verantwortlichen und bringt dadurch Ihr Programm voran.

Effektive Kommunikation mit dem CISO und wichtigen Verantwortlichen

Anlässlich der Wisdom 2021, unserer jährlichen Veranstaltung zum Thema Sensibilisierung für Sicherheit, wurde von vielen Konferenzteilnehmern die Überbetonung von Angst, Unsicherheit und Zweifel (Fear, Uncertainty and Doubt, FUD) angesprochen. FUD eignet sich für die Kommunikation mit Sicherheitsverantwortlichen nur bedingt.

Wie aber sprechen Sie bei Ihrem CISO und anderen Verantwortlichen das Thema Leistungsfähigkeit Ihrer Schulungsmaßnahmen an? Dabei gibt es quantitative und qualitative Aspekte.

Quantitative Ergebnisse liefern Kontext, indem sie die Gesamtleistung und den Vergleich zu anderen Unternehmen darstellen. Fokussieren Sie sich nach Möglichkeit auf positive Kennzahlen und nicht nur auf die schlechte Klickrate. Beispiele:

- Die Anwender haben mehr Phishing-Simulationen gemeldet.

- Die Sicherheitskenntnisse haben sich verbessert.

- Die Anwender sind besser darin, echte schädliche E-Mails zu erkennen.

- Es haben mehr Anwender an unseren Sensibilisierungsmaßnahmen teilgenommen.

Mit dem neuen CISO-Dashboard können Sie all das mühelos untermauern. Die Werte für Leistung und Teilnahme geben an, an welcher Stelle Sie in jedem der Bereiche rangieren und wie sich die erreichten Werte insgesamt verändert haben. Der Gesamtwert gibt mit einem Blick an, wo Sie stehen, während die roten Symbole auf Bereiche hinweisen, die im Programm verbessert werden könnten.

Abb. 6: Die Ergebnisübersicht des Sicherheitsprogramms vereinfacht die Darstellung der Programmleistung gegenüber dem CISO.

Quantitative Ergebnisse sind durchaus wichtig, aber es kommt auch auf die qualitativen Aspekte an, etwa die Erfolgsgeschichten von Anwendern. Beispiele:

- Ist es einem Anwender gelungen, einen realen und ausgeklügelten Phishing-Angriff zu unterbinden?

- Haben Sie positive Rückmeldungen von Anwendern zum Awareness-Programm erhalten? (Sie könnten beispielsweise einen E-Mail-Alias einrichten oder eine kurze Meinungsumfrage starten.)

- Hat eine Führungskraft oder eine Persönlichkeit in Ihrem Unternehmen das Thema Sensibilisierung für Sicherheit gegenüber den Mitarbeitern thematisiert?

In Kombination mit den quantitativen Daten können Sie anhand dieser Erfolgsgeschichten überzeugend vermitteln, dass es beim Thema Sicherheitssensibilisierung um mehr geht als Compliance. Anwender ändern ihr Verhalten und dadurch entsteht eine neue Kultur. Je besser Anwender die Risiken verstehen, desto selbstverständlicher tragen sie zum Schutz des Unternehmens bei.

Sie möchten noch mehr darüber erfahren, wie Sie ein erfolgreiches Awareness-Programm entwickeln und dessen Erfolg messen? In unserem On-Demand-Webinar sowie in unserem Leitfaden für Programme zur Steigerung des Sicherheitsbewusstseins lernen Sie bewährte Methoden kennen, die Ihnen den Aufbau einer nachhaltigen Sicherheitskultur in Ihrem Unternehmen leichter machen.