Tests: Identifizieren Sie Ihre am stärksten gefährdeten Anwender und Top Clicker

Human Resilience & Security Awareness

Human Resilience & Security Awareness

Der erste Schritt beim Aufbau eines wirkungsvollen Security-Awareness-Programms ist genau zu verstehen, wo Sie aktuell stehen. Dazu müssen Sie identifzieren, welche Ihrer Anwender besonders anfällig sind und was sie denken. Proofpoint Security Awareness Training bietet dazu verschiedene nützliche Tools wie Phishing-Simulationen, Wissenstests, Bewertungen der internen Sicherheitskultur und Cybersicherheitstests, mit denen Sie eine Baseline etablieren können. Dazu gehören Ihre am stärksten gefährdeten Anwender (die Very Attacked People™), die Einstellung Ihrer Anwender zum Thema Sicherheit sowie die aktuellen Sicherheitslücken. Dadurch können Sie Ihr Programm auf reale Risiken konzentrieren.

Anwenderrisiko einmal ganz anders betrachtet

Mit Proofpoint können Sie Ihre am stärksten gefährdeten Anwender identifizieren, darunter die Top-Clicker sowie die am häufigsten angegriffenen Anwender. Ihr Security-Awareness-Programm stützt sich also auf realen Daten und bietet mehr als nur Phishing-Simulationen. Zudem erhalten Sie einzigartige Einblicke in die Risikoprofile Ihrer Anwender, und das basierend auf realen Bedrohungen. Dadurch können Sie diejenigen Personen identifizieren, die die größte Aufmerksamkeit benötigen, und ihnen dank der integrierten Automatisierung ganz einfach gezielte Schulungen zuweisen.

Außerdem können Sie mithilfe von Proofpoint feststellen, was Ihre Anwender über Sicherheit denken und wissen. Mit unseren Bewertungen der Sicherheitskultur erhalten Sie Erkenntnisse zum aktuellen Stand Ihrer Sicherheitskultur, sodass Sie Bereiche mit Verbesserungspotenzial identifizieren können.

- Sie können eine gezieltere und komplexere Phishing-Kampagne durchführen, die reale Angriffe simuliert.

- Ihnen stehen tausende Vorlagen für simulierte Phishing-, SMS- und USB-Angriffe zur Verfügung, die auf Ködern basieren, die Proofpoint täglich in Bedrohungsanalysen von Milliarden realer Nachrichten findet.

- Ermitteln Sie anhand vordefinierter Wissenstests zu den derzeit wichtigsten Cybersicherheits- und Compliance-Themen, wie es um das Sicherheitsbewusstsein und die Sicherheitskenntnisse Ihrer Anwender steht.

- Anwender, die auf simulierte Angriffe hereinfallen bzw. Wissenstests nicht bestehen, werden automatisch für gezielte Anti-Phishing-Tests und zusätzliche Schulungen angemeldet.

- Durch die Integration mit Proofpoint-Lösungen für E-Mail-Sicherheit können Sie mithilfe von Phishing-Tests Ihre Very Attacked People (VAPs) und die Top Clicker in Ihrem Unternehmen identifizieren.

- Weisen Sie Anwendern kurze Bewertungen der Sicherheitskultur zu, um ihre Einstellung zum Thema Sicherheit zu erfahren, und implementieren Sie geeignete Veränderungen, die Ihre Belegschaft motivieren.

Nutzen Sie Bedrohungsdaten zur Optimierung Ihres Programms

Mit Proofpoint erhalten Ihre Mitarbeiter aktuelle Schulungen zu neuen Bedrohungen, die aktuell gehäuft auftreten. Optimieren Sie Ihre Best Practices für Cybersicherheit mit bedrohungsbezogenen Inhalten und Phishing-Simulationen, die reale Bedrohungen nachahmen.

Phishing-Simulationen

Sie können innerhalb von Minuten Phishing-Simulationen, Tests, USB- und Smishing-Kampagnen einrichten und auf diese Weise die Anfälligkeit Ihrer Anwender für diese wichtigen Bedrohungsvektoren ermitteln. Sie erhalten zudem einzigartige Einblicke in Anwenderschwachstellen und können leicht sehen, ob Ihre Anwender simulierte Nachrichten zuverlässig mit der PhishAlarm-Schaltfläche zur E-Mail-Meldung als verdächtig melden.

Weitere Informationen zu VAPs

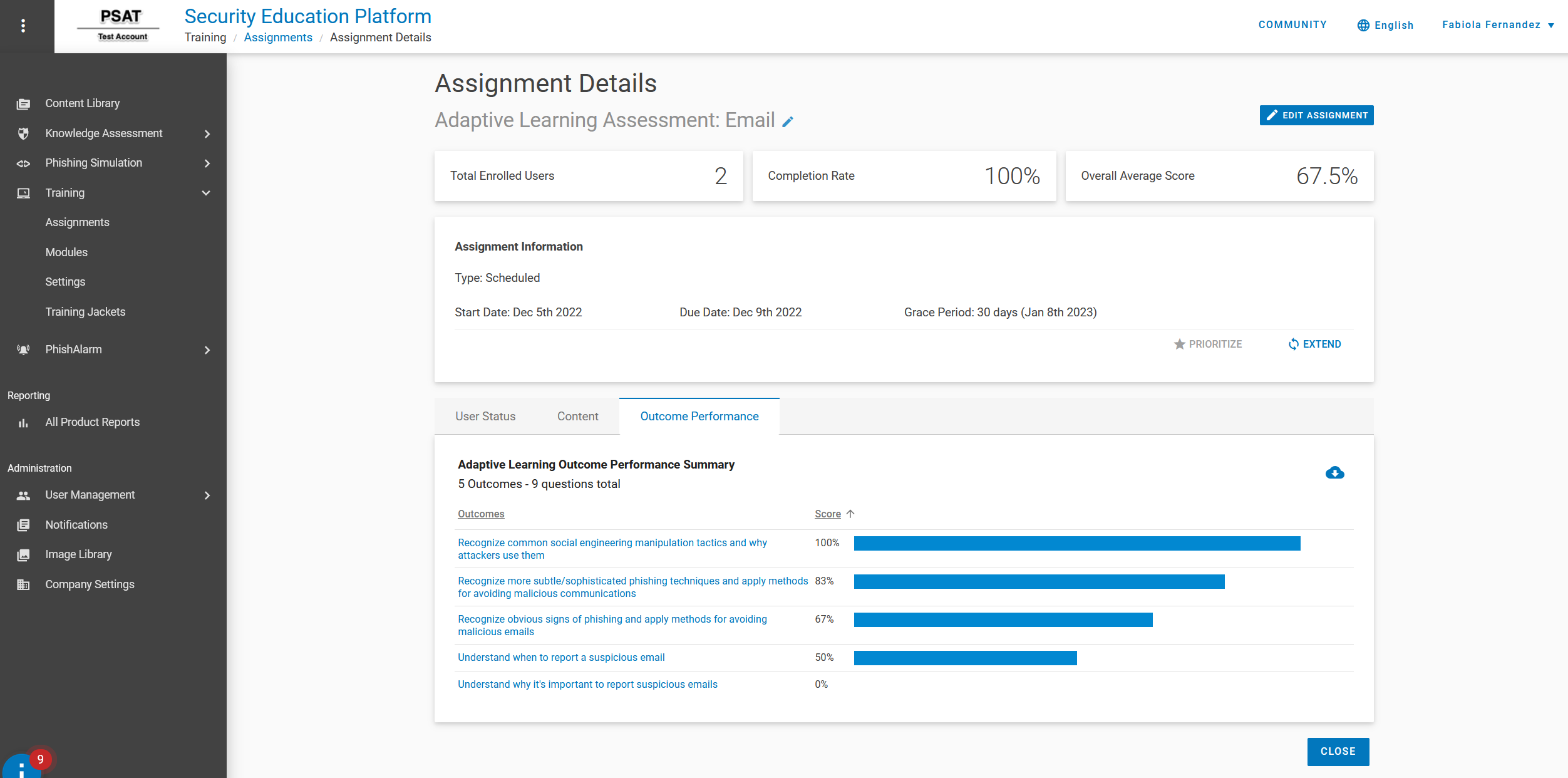

Wissenstests

Nutzen Sie vordefinierte Cybersicherheitstests zu Themen wie Datenschutz, Kennwörtern, Compliance, Phishing und vielem mehr. Mit unseren adaptiven Schulungstests können Sie Anwendern Fragen aus zuvor zugewiesenen Schulungsmodulen wieder vorlegen. Auf diese Weise lassen sich konkrete Wissenslücken bei Anwendern feststellen und entscheiden, welche Schulungen ihnen zukünftig zugewiesen werden sollten. Unsere Tests helfen dabei, unter anderem folgende Fragen zu beantworten:

- Was wissen meine Anwender?

- Welche Anwender sind besonders gut oder schlecht aufgeklärt?

- Mit welchen Sicherheitsthemen haben meine Anwender Schwierigkeiten?

Wie sicherheitsbewusst sind Ihre Anwender?

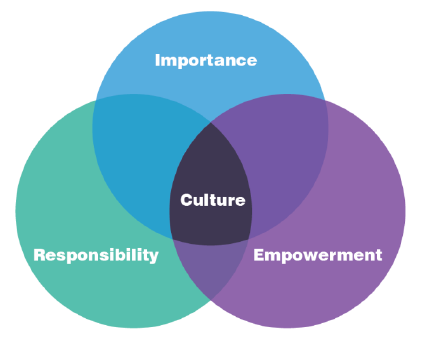

Bewertungen der Sicherheitskultur

Proofpoint stellt eine kurze Umfrage zur Verfügung, mit der Sie Ihre Sicherheitskultur in den folgenden drei Bereichen testen können:

- Verantwortung: Haben die Mitarbeiter das Gefühl, dass sie und ihre Kollegen für die Prävention von Cyberbedrohungen mitverantwortlich sind?

- Bedeutung: Ist den Mitarbeitern bewusst, dass eine Bedrohung sie persönlich betreffen könnte?

- Kompetenz: Fühlen sich die Mitarbeiter dazu in der Lage, verdächtiges Verhalten zu identifizieren und zu melden?

Weitere Informationen zum Thema Sicherheitskultur finden Sie in diesem Blog.

Weitere Informationen, warum es wichtig ist, die Cybersicherheitskultur zu messen, und wie Sie mit den Erkenntnissen ein effektives Programm zur Sensibilisierung für Sicherheit aufbauen

Very Attacked People

Dank der Integration mit der Proofpoint Threat Protection Platform können Sie den aktuellen Stand Ihres Security-Awareness-Programms sowie alle Anwenderschwachstellen im Detail einsehen.

Stellen Sie fest, wer Ihre am häufigsten angegriffenen Personen sind. Erfahren Sie, wie und mit welchen Methoden sie angegriffen werden und ob sie mit schädlichen Nachrichten interagieren. Wenn Sie diese Informationen mit den Ergebnissen der Phishing-Tests kombinieren, können Sie Ihr Programm auf diese stark gefährdeten Anwender konzentrieren und Ihr allgemeines Risiko erheblich reduzieren.

Weitere Informationen zu Very Attacked People und Top Clickern

Nexus People Risk Explorer

Verbessern Sie Ihre Einblicke in das Risiko konkreter Personen basierend auf Daten zu ihren Schwachstellen, Angriffen und Berechtigungen. Mit Nexus People Risk Explorer können Sie sich bestimmte Bereiche Ihres Unternehmens ansehen und eine Rangliste gefährdeter Anwender erstellen. Die Liste der Schwachstellen wird mit Ihren vorhandenen Sicherheitskontrollen (z. B. Security-Awareness-Schulungen) analysiert. Sie erhalten Informationen zu den Anwendern, denen bestimmte Kontrollen zugewiesen werden sollten. Außerdem erfahren Sie, wie stark das Risiko durch diese Kontrollen reduziert wird.

Weitere Informationen zu Nexus People Risk Explorer