Inhaltsverzeichnis

Definition

DMARC steht für „Domain-based Message Authentication, Reporting and Conformance“ und ist ein offenes E-Mail-Authentifizierungsprotokoll, das E-Mails auf Domain-Ebene schützt. DMARC erkennt und verhindert Spoofing-Techniken, die bei Phishing, Business E-Mail Compromise (BEC), und anderen E-Mail-basierten Angriffen eingesetzt werden.

Aufbauend auf den bestehenden Standards SPF und DKIM ist DMARC die erste und einzige weit verbreitete Technologie, die sicherstellt, dass der „From“-Header der Domain vertrauenswürdig ist. Der Besitzer der Domain kann einen DMARC-Eintrag im Domain-Name-System (DNS) veröffentlichen und eine DMARC-Policy erstellen, die definiert, was im Falle einer fehlgeschlagenen Authentifizierung mit der E-Mail geschehen soll.

Mit DMARC können Domaininhaber ihre Authentifizierungspraktiken effektiv darlegen und spezifische Maßnahmen festlegen, die ergriffen werden können, wenn der Ursprung einer E-Mail nicht authentifiziert werden kann. Dieses leistungsstarke E-Mail-Authentifizierungsprotokoll hilft Domaininhabern, eine Vielzahl von Sicherheitsbedrohungen zu bekämpfen.

Beispiele für Angriffe, die DMARC verhindern soll

- Domain-Spoofing: Ein Angreifer fälscht die Domain eines Unternehmens, um eine E-Mail legitim erscheinen zu lassen.

- E-Mail-Spoofing: Ein Begriff für Spoofing-Aktivitäten mit E-Mails.

- Business E-Mail Compromise (BEC): Eine E-Mail, die anscheinend von einem leitenden Angestellten innerhalb des Unternehmens stammt und darum bittet, Geld oder vertrauliche Informationen zu senden.

- Impostor Emails: Eine gefälschte E-Mail, in der ein Betrüger vorgibt, jemand anderes zu sein.

- Phishing-E-Mails: Eine E-Mail, in der Opfer dazu verleitet werden sollen, Malware zu installieren oder ihre Zugangsdaten mitzuteilen. Eine Phishing-Mail sieht oft wie die einer bekannten Firma/Organisation aus, um legitim zu erscheinen.

- Consumer-Phishing: Eine gefälschte E-Mail, die an die Kunden eines Unternehmens gesendet wird, um Zugangsdaten zu stehlen.

- Partner-Spoofing: Gefälschte Geschäfts-E-Mails zwischen Partnern in der Lieferkette, in denen versucht wird, Zahlungsdetails zu ändern, um Geld abzuschöpfen.

- Whaling: Gefälschte E-Mails, die an einen leitenden Mitarbeiter des Unternehmens gesendet werden, um einen großen finanziellen Gewinn zu erzielen.

Relevante E-Mail-Sicherheitsstandards

- Domainbasierte Nachrichtenauthentifizierung, Berichterstellung und Konformität (DMARC): Ein E-Mail-Validierungssystem, das E-Mail-Spoofing erkennt und verhindert. Es hilft bei der Bekämpfung bestimmter Techniken, die häufig bei Phishing und E-Mail-Spam eingesetzt werden, z. B. E-Mails mit gefälschten Absenderadressen, die von scheinbar legitimen Unternehmen stammen.

- Sender Policy Framework (SPF): Ein E-Mail-Validierungsprotokoll, das E-Mails erkennt und blockiert. Der empfangende E-Mail-Server kann mithilfe von SPF überprüfen, ob eingehende E-Mails einer Domain von einer IP-Adresse stammen, die von den Administratoren dieser Domain autorisiert wurde.

- DomainKeys Identified Mail (DKIM): Eine E-Mail-Authentifizierungsmethode, die ebenfalls E-Mail-Spoofing erkennt. Sie ermöglicht es dem Empfänger, zu überprüfen, ob eine E-Mail tatsächlich vom Eigentümer der jeweiligen Domain gesendet und autorisiert wurde.

- Binding Operational Directive 18-01: Diese Direktive gilt für Behörden in den USA. Darin gibt das US-Heimatschutz-Ministerium vor, dass Behörden ihre E-Mail-Sicherheit verbessern müssen, indem sie SPF, DMARC und STARTTLS effizient umsetzen.

Cybersicherheits-schulungen beginnen hier

So können Sie Ihre kostenlose Testversion nutzen:

- Vereinbaren Sie einen Termin mit unseren Cybersicherheitsexperten, bei dem wir Ihre Umgebung bewerten und Ihre Sicherheitsrisiken identifizieren.

- Wir implementieren unsere Lösung innerhalb von lediglich 24 Stunden und mit minimalem Konfigurationsaufwand. Anschließend können Sie unsere Lösungen für 30 Tage testen.

- Lernen Sie unsere Technologie in Aktion kennen!

- Sie erhalten einen Bericht zu Ihren Sicherheitsschwachstellen, sodass Sie sofort Maßnahmen gegen Cybersicherheitsrisiken ergreifen können.

Füllen Sie dieses Formular aus, um einen Termin mit unseren Cybersicherheitsexperten zu vereinbaren.

Vielen Dank

Wir werden Sie zeitnah zur Abstimmung der nächsten Schritte kontaktieren.

Wie DMARC, SPF und DKIM zusammenarbeiten

Das Sender Policy Framework (SPF) ist ein E-Mail-Validierungsprotokoll, mit dem Unternehmen festlegen können, wer E-Mails von ihren Domains aus versenden darf. Die Unternehmen erstellen dazu einen SPF-Eintrag im Domain-Name-System (DNS) und autorisieren damit die Absender.

Der SPF-Eintrag enthält die genehmigten IP-Adressen von E-Mail-Absendern, einschließlich der IP-Adressen von Dienstanbietern, die E-Mails im Namen des Unternehmens versenden dürfen. Die Veröffentlichung und Überprüfung von SPF-Einträgen ist eine zuverlässige Anti-Phishing-Methode. Neben Phishing stoppt diese Maßnahme auch alle anderen E-Mail-basierten Bedrohungen, die „From“-Adressen und Domains fälschen.

DomainKeys Identified Mail (DKIM) ist ein E-Mail-Authentifizierungsprotokoll, mit dem der Empfänger überprüfen kann, ob eine E-Mail vom Eigentümer der jeweiligen Domain autorisiert wurde. Es ermöglicht einem Unternehmen, die Verantwortung für die Übertragung einer E-Mail zu übernehmen, indem eine digitale Signatur angehängt wird. Die Verifizierung erfolgt dabei durch kryptographische Authentifizierung anhand des öffentlichen Schlüssels, der im DNS hinterlegt wird. Die Signatur stellt sicher, dass die E-Mail seit dem Zeitpunkt, an dem die digitale Signatur angehängt wurde, nicht mehr verändert wurde.

Sowohl SPF als auch DKIM tragen dazu bei, die Authentizität von E-Mails sicherzustellen und häufige E-Mail-Sicherheitsbedrohungen wie Spoofing und Phishing-Angriffe zu verhindern. Im Kontext von DMARC werden diese Authentifizierungsmechanismen zusammen verwendet, um die Identität des Absenders zu validieren.

Die als DNS-Eintrag veröffentlichte DMARC-Policy weist Empfängerserver an, wie mit E-Mails umzugehen ist, die die SPF- oder DKIM-Prüfungen nicht bestehen. Durch die Kombination von SPF- und DKIM-Ergebnissen mit einer DMARC-Richtlinie können Domaininhaber festlegen, ob E-Mails, die die Authentifizierung nicht bestehen, unter Quarantäne gestellt oder abgelehnt werden sollen. Dies ermöglicht eine bessere Kontrolle über die E-Mail-Zustellung und verringert das Risiko, dass betrügerische E-Mails versuchen, ihren Domainnamen zu kapern.

Wie funktioniert DMARC?

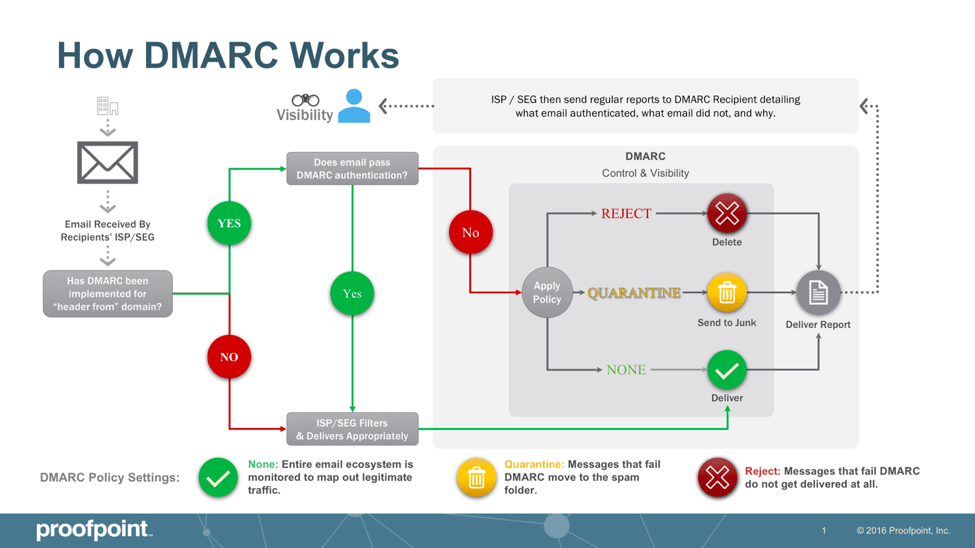

Damit eine E-Mail die DMARC-Authentifizierung besteht, muss sie die SPF-Authentifizierung und den SPF-Abgleich und/oder die DKIM-Authentifizierung und den DKIM-Abgleich bestehen. Besteht eine E-Mail die DMARC-Authentifizierung nicht, können die Sender den Empfängern über eine DMARC-Policy Anweisungen erteilen, was mit dieser E-Mail geschehen soll.

Der Domaininhaber kann drei Arten von DMARC-Policies durchsetzen:

- Keine Aktion („none“) – die E-Mail wird dem Empfänger zugestellt und ein DMARC-Bericht wird an den Domaininhaber gesendet.

- Quarantäne („quarantine“) – die E-Mail wird in den Spam-Ordner verschoben.

- Zurückweisen („reject“) – die Nachricht wird nicht zugestellt.

Die DMARC-Richtlinie „Keine Aktion“ ist ein guter erster Schritt. Der Domainbesitzer erhält DMARC-Berichte und kann sicherstellen, dass alle legitimen E-Mails ordnungsgemäß authentifiziert werden. Sobald er sich sicher ist, dass er alle legitimen Absender identifiziert und Authentifizierungsprobleme behoben hat, kann er zu „Zurückweisen“ übergehen und damit Phishing, Business Email Compromise und andere E-Mail-Angriffe blockieren. Als E-Mail-Empfänger kann ein Unternehmen sicherstellen, dass ihr E-Mail-Gateway die beim Domainbesitzer implementierte DMARC-Richtlinie durchsetzt. Dadurch werden Mitarbeiter vor eingehenden E-Mail-Bedrohungen geschützt.

Die SPF-Authentifizierung beginnt mit der Identifizierung aller legitimen IP-Adressen, die E-Mails von einer bestimmten Domain senden dürfen. Diese Liste ist im DNS veröffentlicht. Bevor eine E-Mail zugestellt wird, überprüfen die E-Mail-Provider den SPF-Eintrag, indem sie die Domain, die in der „From“-Adresse enthalten ist, im versteckten technischen Header der E-Mail nachschauen. Wenn die IP-Adresse nicht im SPF-Eintrag der Domain aufgeführt ist, schlägt die SPF-Authentifizierung fehl.

Bei der DKIM-Authentifizierung definiert der Absender zunächst, welche Felder er in seine DKIM-Signatur aufnehmen möchte. Zu diesen Feldern können die Absenderadresse, der Hauptteil der E-Mail, der Betreff und mehr gehören. Diese Felder müssen dann während der Übertragung unverändert bleiben, sonst schlägt die DKIM-Authentifizierung fehl. Daraufhin erstellt die E-Mail-Plattform des Absenders einen Hashwert der in der DKIM-Signatur enthaltenen Textfelder. Sobald der Hashwert erzeugt ist, wird er mit einem privaten Schlüssel verschlüsselt, auf den nur der Absender Zugriff hat. Nachdem die E-Mail gesendet wurde, ist es Sache des E-Mail-Gateways oder des Posteingang-Anbieters des Nutzers, die DKIM-Signatur zu validieren. Dies geschieht durch das Auffinden eines öffentlichen Schlüssels, der mit dem privaten Schlüssel übereinstimmt. Die DKIM-Signatur wird dann wieder in ihren ursprünglichen Hashwert entschlüsselt.

Vorteile von DMARC

DMARC bietet Unternehmen mehrere Vorteile bei der Stärkung e-mail-basierter Cybersicherheitsmaßnahmen. Zu den Hauptvorteilen der Nutzung von DMARC gehören:

- Verbesserte E-Mail-Zustellbarkeit: Das Festlegen eines DMARC-Eintrags in Ihren DNS-Einstellungen kann die allgemeine E-Mail-Zustellbarkeit verbessern und gleichzeitig verhindern, dass Bedrohungsakteure bösartige E-Mails über Ihre Domain versenden.

- Reduziertes Risiko von E-Mail-Phishing-Angriffen: DMARC verhindert und verringert effektiv das Risiko von Phishing-Angriffen, die sich für ein Unternehmen (und dessen Jahresbilanz) als kostspielig erweisen können.

- Durchsetzung von Absenderrichtlinien: DMARC ermöglicht Organisationen die Durchsetzung von Richtlinien, definiert spezifische Praktiken für die E-Mail-Authentifizierung und stellt den empfangenden Mailservern Anweisungen zur Durchsetzung dieser Richtlinien zur Verfügung.

- Reputationsschutz: DMARC schützt den guten Ruf eines Unternehmens, indem es Cyberkriminelle daran hindert, seine Domain zu nutzen und Kunden und Klienten dazu zu verleiten, vertrauliche Informationen preiszugeben.

- Umfassende Authentifizierungsberichte: DMARC-Prüfungen unterstützen das E-Mail-System einer Organisation mit umfassenden Authentifizierungsberichten.

- Skalierbare Funktionen: DMARC ist skalierbar und ist damit ein effektives Tool für große Organisationen, Institutionen und Unternehmenseinheiten.

Obwohl sich viele dieser Vorteile überschneiden, besteht die zugrunde liegende Funktion von DMARC darin, E-Mails durch effektive Authentifizierung und Bedrohungsabwehr besser zu schützen.

Tools und Best Practices

Aufgrund des Umfangs sowie der mangelnden Klarheit der DMARC-Berichte, die ein E-Mail-Absender empfängt, kann sich die vollständige Implementierung der DMARC-Authentifizierung als schwierig erweisen.

- Veröffentlichen Sie eine DMARC-Policy in Ihrem DNS-Eintrag, die die Praktiken Ihrer Organisation für die E-Mail-Authentifizierung klar definieren und Anweisungen für empfangende E-Mail-Server zur Durchsetzung dieser Richtlinien dokumentieren.

- DMARC-Parsing-Tools können Organisationen dabei helfen, die in den DMARC-Berichten enthaltenen Informationen zu nutzen.

- Zusätzliche Daten und Einblicke, die über die in den DMARC-Berichten enthaltenen Informationen hinausgehen, helfen Unternehmen dabei, E-Mail-Absender schneller und genauer zu identifizieren. Dadurch wird der Implementierungsprozess der DMARC-Authentifizierung beschleunigt und das Risiko minimiert, dass legitime E-Mails blockiert werden.

- Professionelle Service-Berater mit DMARC-Expertise können Unternehmen bei der DMARC-Implementierung unterstützen. Die Berater helfen dabei, alle legitimen Absender zu identifizieren, Authentifizierungsprobleme zu beheben und können sogar mit den E-Mail-Serviceanbietern zusammenarbeiten, um sicherzustellen, dass sie sich ordnungsgemäß authentifizieren.

- Unternehmen können innerhalb von wenigen Minuten einen DMARC-Eintrag erstellen und durch DMARC-Berichte Sichtbarkeit erlangen, indem sie die DMARC-Richtlinie „keine Aktion“ durchsetzen.

- Durch die ordnungsgemäße Identifizierung aller legitimen E-Mail-Absender – einschließlich E-Mail-Serviceanbieter von Dritten – und die Behebung von Authentifizierungsproblemen, sollten Unternehmen einen hohen Vertrauensgrad erreichen, bevor sie die DMARC-Richtlinie „Zurückweisen“ durchsetzen.

DMARC umzusetzen kann kompliziert sein, es handelt sich jedoch um ein wichtiges Protokoll zur Sicherung der E-Mail-Kanäle Ihres Unternehmens und zur Eindämmung von Betrug.

Wie können Sie einen DMARC-Eintrag erstellen?

DMARC ist eine leistungsstarke Lösung zum Schutz Ihrer E-Mails vor Betrug und anderen E-Mail-Angriffen. Das Erstellen eines DMARC-Datensatzes ist der erste Schritt zum Schutz Ihres Unternehmens, Ihrer Kunden und des Rufs Ihrer Marke vor E-Mail-Betrug. Sie können den DMARC-Erstellungsassistenten von Proofpoint verwenden, um einen Datensatz für Ihre Organisation zu erstellen, oder die folgenden Schritte befolgen, um loszulegen.

DMARC-Einträge werden auf Ihren DNS-Servern als TXT-Einträge gehostet. Jeder Hostanbieter gewährt seinen Kunden DNS-Zugriff, sodass Sie diesen TXT-Eintrag bei dem Registrar, bei dem die Domain registriert wurde, oder in einem vom Web-Host bereitgestellten Dashboard hinzufügen können. Die Schritte zum Erstellen eines DMARC-Eintrags unterscheiden sich je nach Registrar oder Host, aber das Erstellen des Eintrags ist für jede Domain gleich. Nachdem Sie sich bei Ihrem Host oder Registrar authentifiziert haben, erstellen Sie mit den folgenden Schritten einen DNS-Eintrag:

- Erstellen Sie einen neuen TXT-Eintrag. Dabei müssen Sie einen Namen und einen Wert für den Datensatz eingeben.

- Benennen Sie Ihren Datensatz als „DMARC“. In einigen Hostkonfigurationen wird der Domainname automatisch an den Namen angehängt. Wenn er nicht automatisch hinzugefügt wird, nennen Sie den Datensatz _dmarc.yourdomain.com.

- Geben Sie den Wert für Ihren Datensatz ein. Das Folgende ist ein Beispielwert für DMARC:

v=DMARC1; p=keine; rua=mailto:youraddress@yourdomain.com.

Diese drei Werte im Eintrag sind entscheidend, wenn Nutzer E-Mails an Ihre Domain senden. Der erste „v“-Wert ist notwendig und definiert die Version. Dieser Wert ist für alle Datensätze gleich. Der zweite „p“-Wert bestimmt, was passiert, wenn die E-Mail-Prüfung erfolgreich ist oder nicht. In diesem Beispiel ist der Wert auf „none“ gesetzt, was bedeutet, dass nichts passieren wird. Dieser Wert wird zunächst empfohlen, um sicherzustellen, dass DMARC ordnungsgemäß funktioniert, bevor Nachrichten unter Quarantäne gestellt werden.

Nachdem Sie überprüft haben, dass DMARC ordnungsgemäß funktioniert, kann der „p“-Wert in „Quarantäne“ oder „Ablehnen“ geändert werden. Es wird empfohlen, Nachrichten unter Quarantäne zu stellen, damit Sie Fehlalarme erkennen können. Die Nachricht wird dann beiseitegelegt, bis Sie sie manuell überprüfen. Mit der Option „Ablehnen“ werden Datensätze, die die DMARC-Regeln nicht erfüllen, vollständig gelöscht. Verwenden Sie die Option „Ablehnen“ nur, wenn Sie sicher sind, dass durch Ihre DMARC-Einstellungen keine wichtigen Nachrichten verworfen werden.

DMARC vs. DKIM

DMARC und DKIM (oder DomainKeys Identified Mail) sind beides E-Mail-Authentifizierungsprotokolle, die Unternehmen bei der Bekämpfung von E-Mail-Kompromittierungen und Identitätsdiebstahl unterstützen. Allerdings ist DMARC robuster bei der Umsetzung von Richtlinien und der Nutzung von Berichtsmechanismen. Während beide Protokolle auf Public-Key-Kryptografie basieren, verwenden DMARC und DKIM jeweils unterschiedliche Methoden zur Validierung von E-Mails. DKIM ist lediglich eine Authentifizierungsmethode, während DMARC aggregierte Berichte generiert, um die E-Mail-Strategie eines Unternehmens zu optimieren.

DMARC stimmt sowohl SPF- als auch DKIM-Mechanismen aufeinander ab, um Berichte über alle Aktivitäten bereitzustellen, die im Rahmen dieser beiden Richtlinien durchgeführt werden. Dadurch können Domainbesitzer Richtlinien in ihren DNS-Einträgen veröffentlichen, die festlegen, wie das für Endnutzer sichtbare „Von:“-Feld überprüft werden soll, und wie der Empfänger mit Fehlern umgehen soll.

Einfach ausgedrückt besteht der Zweck von DKIM darin, zu überprüfen, ob eine E-Mail legitim ist, während DMARC noch einen Schritt weiter geht und vorschlägt, was mit E-Mails zu tun ist.

Warum sollten Sie DMARC für E-Mails nutzen?

DMARC ist ein grundlegender Bestandteil der E-Mail-Sicherheitsstrategie eines jeden Unternehmens, da es Empfängern von E-Mails die Gewissheit gibt, dass eine erhaltene Nachricht wirklich vom Domainbesitzer und nicht von einem Betrüger stammt.

Organisationen nutzen DMARC hauptsächlich für folgende Zwecke:

- Sicherheit: DMARC trägt dazu bei, dass Phishing-Betrug nicht in das Netzwerk eines Unternehmens eindringen und dessen Sicherheit gefährden kann.

- Sichtbarkeit: Administratoren können mit DMARC E-Mails überwachen, die über Ihre Domain gesendet werden, um sicherzustellen, dass sie mithilfe von SPF und/oder DKIM ordnungsgemäß authentifiziert werden.

- Markenschutz: DMARC kann gefälschte Nachrichten blockieren, die dem Ruf Ihrer Marke schaden könnten.

DMARC bietet Domainbesitzern außerdem die Möglichkeit, ihre eigenen Authentifizierungspraktiken festzulegen und Maßnahmen vorzugeben, die ergriffen werden sollen, wenn eine E-Mail die Authentifizierungskriterien nicht erfüllt. Indem Unternehmen sich auf DMARC-konforme E-Mails verlassen, können sie ihre Domain(s) vor unbefugter Nutzung schützen und so den täglichen E-Mail-Sicherheitsbedrohungen entgegenwirken.

Wie Proofpoint Sie unterstützen kann

Proofpoint bietet Dienstleistungen und Ressourcen, um Unternehmen bei der Implementierung und Pflege von DMARC-Datensätzen zu unterstützen. Für umfassende E-Mail-Authentifizierungs- und DMARC-Lösungen bietet Proofpoint dedizierte Produkte an. Hier sind einige Möglichkeiten, wie Ihnen Proofpoint in punkto DMARC helfen kann:

- Die verifizierte DMARC-Prüfung von Proofpoint identifiziert Domaininhaber, die die DMARC-Infrastruktur ordnungsgemäß implementiert und erfolgreich gewartet haben.

- Erstellen Sie mithilfe von Proofpoint einen DMARC-Datensatz für Ihr Unternehmen. Dies ist der erste Schritt zur Nutzung von DMARC, um Ihre E-Mails und ihre Nutzer besser zu authentifizieren und zu schützen.

- Nutzen Sie die umfassende Proofpoint-Dokumentation zur effektiven Implementierung von DMARC. Die technische DMARC-Anleitung enthält alle notwendigen Schritte in einer einfach zu verstehenden Übersicht.

Proofpoint weiß um die Bedeutung von DMARC für den Schutz vor e-mail-basierten Angriffen wie Phishing und Business E-Mail Compromise (BEC). Durch die Implementierung von DMARC können Unternehmen einen Überblick darüber gewinnen, wer in ihrem Namen E-Mails sendet, und zwischen legitimen und böswilligen Absendern unterscheiden.