Schutz vor KI-gestützten Angriffen per E-Mail und in anderen Kanälen

Schützen Sie vertrauenswürdige Interaktionen auf mehreren Kanälen und in allen Phasen mit einem einzigen strategischen Partner.

Jetzt ansehen Erklärvideo

Das agentenbasierte Zeitalter hat für Unternehmen begonnen – und die Angriffsfläche wächst weiter

Bedrohungsakteure verwenden KI, um die Arbeitsweise von Menschen voll auszunutzen. Dabei missbrauchen sie das Vertrauen zwischen Mitarbeitern, Geschäftspartnern und den KI-Systemen selbst.

Moderne Angriffe erfolgen KI-gestützt, auf mehreren Kanälen und in mehreren Stufen. Sie verknüpfen E-Mail, Collaboration- und Messaging-Tools, soziale Netzwerke, Cloud-Anwendungen und jetzt auch KI-Agenten, um Menschen im großen Maßstab anzugreifen. Neue KI-spezifische Exploits, darunter manipulierte Nachrichten und schädliche Prompts, erhöhen das Risiko zusätzlich.

Fragmentierte Sicherheitsmaßnahmen führen zu längeren Reaktionszeiten, isolierten Teams und höheren Kosten, wodurch kritische Lücken in den Collaboration-Kanälen entstehen – genau dort, wo Angreifer ihre Aktivitäten beschleunigen.

Proofpoint Collaboration Security Prime schützt vertrauenswürdige Interaktionen am agentenbasierten Arbeitsplatz

Proofpoint Collaboration Security Prime ist unsere Proofpoint Prime-Lösung zum Schutz vertrauenswürdiger Interaktionen und zur Abwehr von KI-gestützten Angriffen auf mehreren Kanälen und in allen Phasen. Die Lösung baut auf unserer branchenführenden E-Mail-Sicherheit auf und erweitert den Schutz über E-Mails hinaus auf Messaging- und Collaboration-Tools, Cloud-Anwendungen und den Supply Chain – alles über eine einzige, integrierte Plattform.

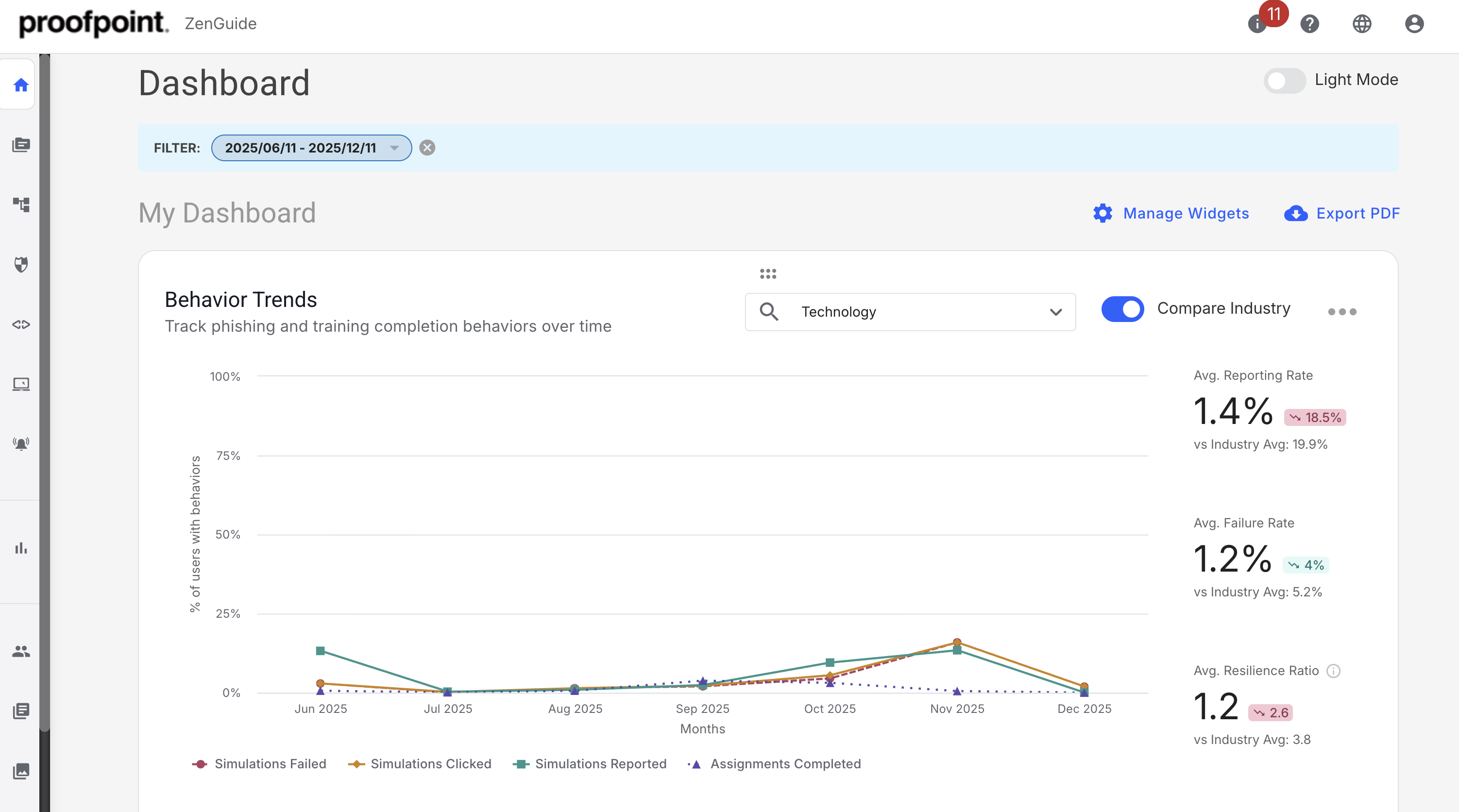

Proofpoint Prime integriert Funktionen zur Stärkung der menschlichen Resilienz. Dazu verwandelt die Plattform reale Angriffe unmittelbar in Schulungen und Simulationen. Durch die Korrelation von Sicherheitsereignissen einer Angriffskampagne über mehrere Kontrollpunkte hinweg werden Reaktionen auf Bedrohungen beschleunigt, Abläufe optimiert und isolierte Teams koordiniert.

Wichtige Funktionen:

Kanalübergreifender Schutz mit Nexus AI

Schützen Sie Ihre Mitarbeiter vor Bedrohungen, die sie über Kanäle wie E-Mail, Collaboration- und Messaging-Tools, Social-Media-Plattformen, Cloud-Anwendungen und File-Sharing-Dienste ins Visier nehmen. Nexus AI erkennt Bedrohungen zuverlässig auf allen Kanälen, um blinde Flecken zu beseitigen. Dadurch wird die gesamte Angriffsfläche geschützt.

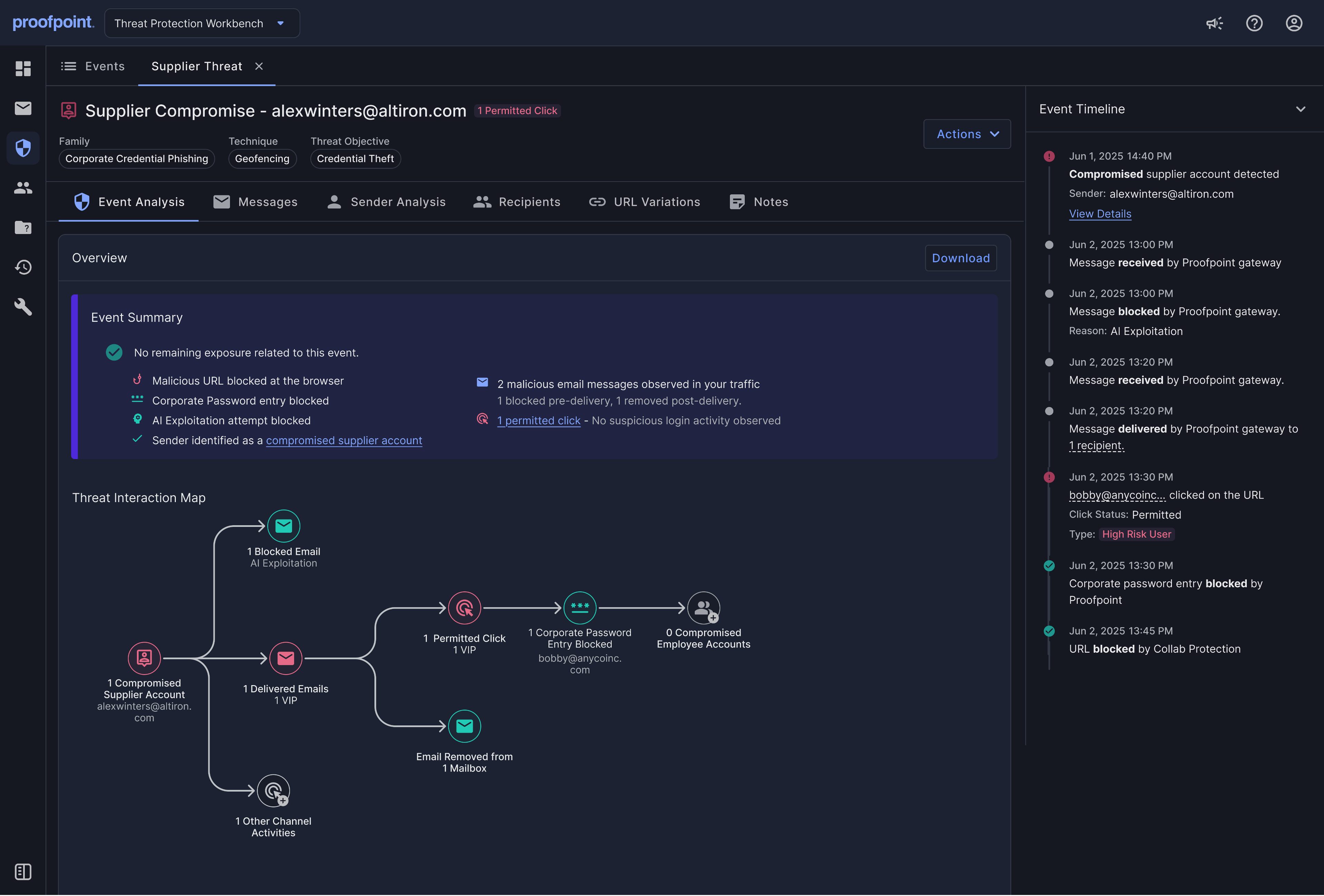

Mehrstufiger Angriffsschutz

Nutzen Sie einen einheitlichen Workflow zur Erkennung und Reaktion, um Kontoübernahmen, laterale Bewegungen und Supply-Chain-Angriffe zu identifizieren und zu beheben. Dabei erhalten Sie einen vollständigen Überblick, damit Sie Untersuchungen schneller durchführen und zügiger Maßnahmen ergreifen können.

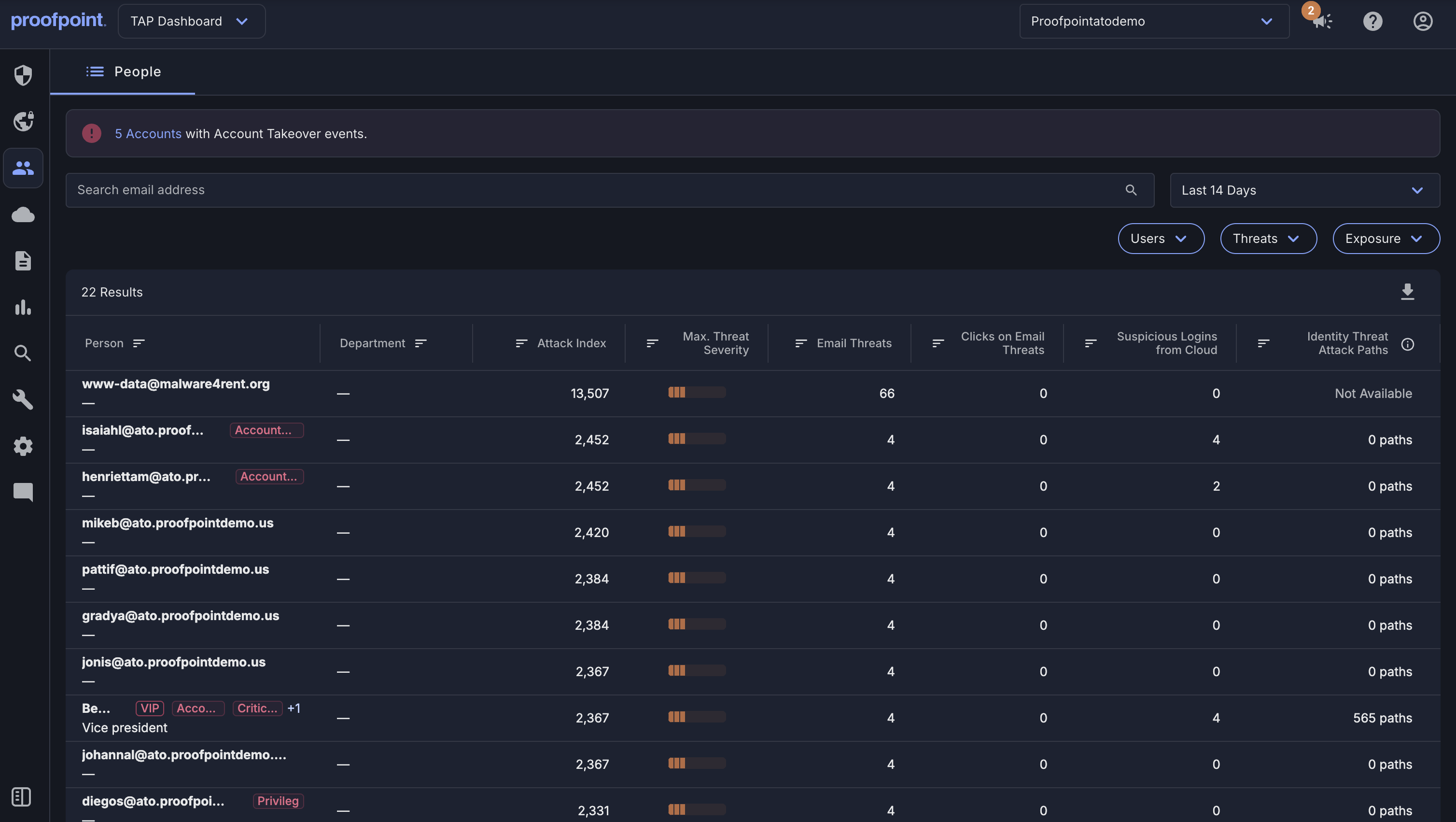

Empfehlungen und Erkenntnisse zu personenbezogenen Risiken

Das Verhalten Ihrer Anwender und die Aktivitäten von Bedrohungsakteuren werden analysiert, um gefährdete Mitarbeiter zu identifizieren und KI-gestützte Erkenntnisse zu bestehenden Risiken zu gewinnen. Ihre Mitarbeiter erhalten in Echtzeit risikobezogene Hinweise und gezielte Schulungsinhalte, die an ihre jeweilige Gefährdung, ihr Verhalten und ihre Rolle angepasst sind. Ihre Sicherheitsteams können adaptive Sicherheitskontrollen implementieren und gefährdete Mitarbeiter gezielt unterstützen.

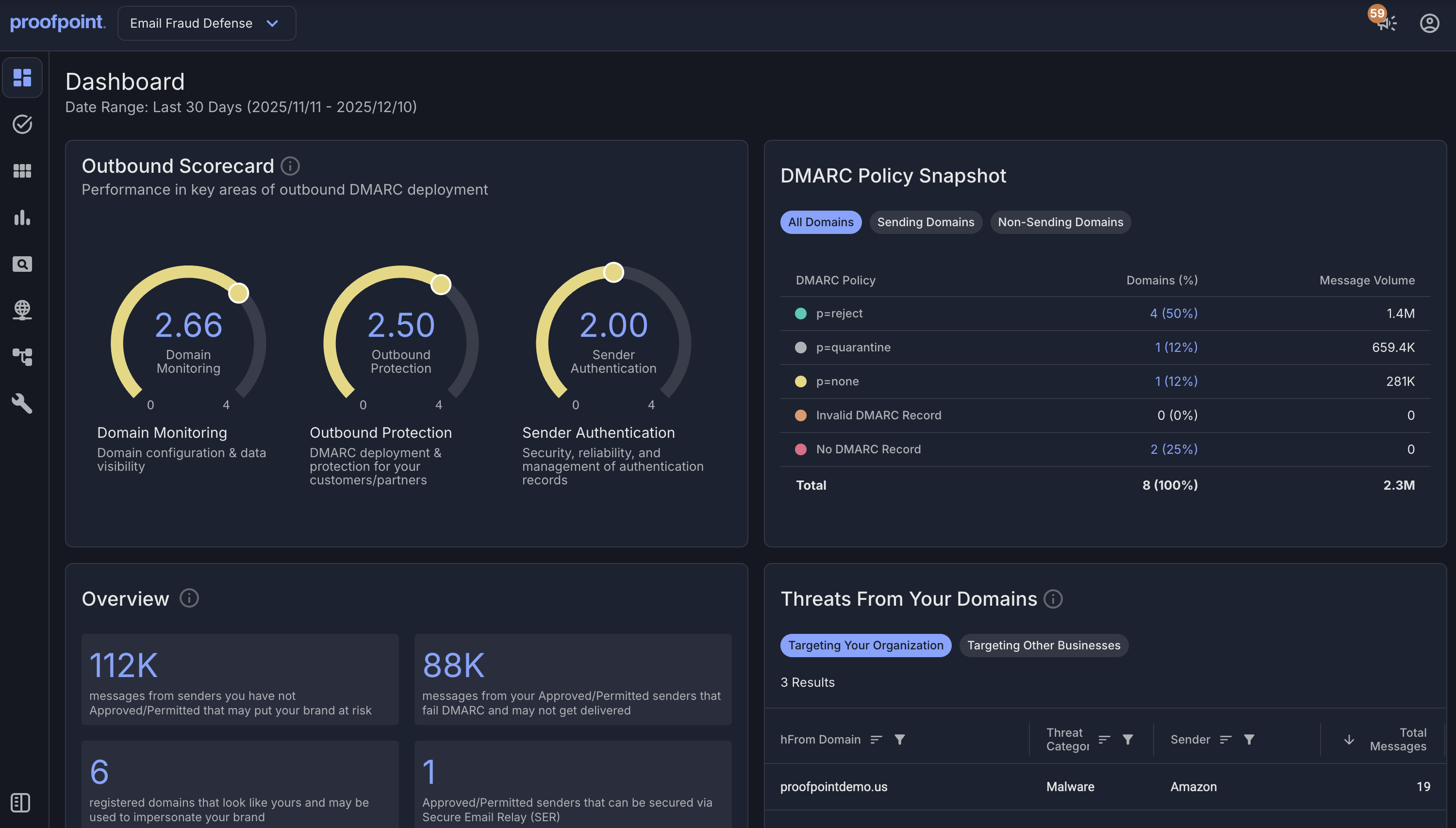

Schutz vor Nachahmern

Schützen Sie vertrauenswürdige Domains vor verschiedenen Nachahmertaktiken wie Domain-Spoofing und schädlichen Doppelgänger-Domains. Dazu kommt ein integriertes System zum Einsatz, das E-Mail-Authentifizierung, dynamische Erkennung von schädlichen Doppelgänger-Domains sowie Stilllegungsdienste kombiniert.

Erleben Sie die Vorteile von Proofpoint Collaboration Security Prime

durchschnittliche Einsparungen durch die Reduzierung des Risikos

Vollständige Reduzierung von Risiken

Im Gegensatz zu anderen Anbietern, die nur einen Teil der Bedrohungen abdecken, bietet Proofpoint Collaboration Security Prime umfassenden Schutz vor verschiedensten Bedrohungen – mit unerreichter Genauigkeit bei der Erkennung. Das Angebot blockiert Bedrohungen auf allen Kanälen, stärkt die Anwenderresilienz und schützt vor kompromittierten Anwendern und Lieferantenkonten. Gleichzeitig wird Ihre vertrauenswürdige Geschäftskommunikation wirkungsvoll abgesichert. Zudem erhalten Sie detaillierte Einblicke zu personenbezogenen Risiken. Dadurch ist der Schutz insgesamt vollständiger als bei jedem anderen Anbieter.

höhere Effizienz Ihrer Mitarbeiter

Vereinfachte Prozesse für maximale Effizienz

Proofpoint Collaboration Security Prime vereinfacht Sicherheitsabläufe, da deutlich weniger Warnmeldungen triagiert werden müssen. Gleichzeitig wird eine branchenführende Erkennungsgenauigkeit von 99,99 % erreicht. Die Lösung senkt die Personalkosten. Gleichzeitig werden die Auswirkungen von Bedrohungen dank automatisierter Workflows und Funktionen zur Bedrohungsabwehr deutlich reduziert. Insgesamt steigt die Effizienz der Mitarbeiter um bis zu 75 %.

durch optimierte IT eingespart

Durch Konsolidierung mit weniger Aufwand mehr erreichen

Dank vorkonfigurierter Integrationen für das gesamte Proofpoint-Ökosystem entfallen bei Proofpoint Collaboration Security Prime die Komplexität und der Aufwand, die üblicherweise bei der Verwaltung fragmentierter Einzellösungen anfallen. Wenn Sie Ihre Anbieter konsolidieren und sich für Proofpoint als einzigen strategischen Partner entscheiden, können Sie die Lizenzierungsvorteile maximieren und erhalten Zugriff auf hochentwickelte Funktionen – bei deutlich geringeren Kosten.

Entdecken Sie die neuen Proofpoint Collaboration Security Prime-Innovationen

Proofpoint is a complete solution that gives us full visibility into what’s going on in the communication stack, the people stack and the behavioral stack.

— The Ariston Group

Da wir uns darauf verlassen können, dass die Proofpoint-Plattform ihre Aufgabe erfüllt, müssen wir uns nur einmal pro Woche anmelden.

— Linkforce

Proofpoint ist für uns nach wie vor der ideale Partner, um die Herausforderungen bei der Cybersicherheit in einer immer komplexer werdenden Umgebung zu meistern.

— Saipem