Inhaltsverzeichnis

Definition: Scam-Bedeutung

Der Begriff Scam oder Scamming (deutsch: Betrug) bezeichnet jede Art von Betrug. Viele dieser Betrugsformen finden heutzutage über das Internet statt, oft über E-Mail und werden daher auch als Online Scams bezeichnet. In diesem Beitrag erklären wir die häufigsten Scamming-Taktiken per E-Mail und zeigen, wie Sie eine Scam-Mail erkennen.

Was ist eine Scam-Mail?

Eine Scam-Mail ist eine betrügerische Nachricht, die den Empfänger dazu bringen soll, vertrauliche Daten preiszugeben, Überweisungen zu tätigen oder Schadsoftware zu installieren. Besonders verbreitet sind Phishing-Scams, bei denen Angreifer E-Mails nutzen, um an Passwörter, Kreditkartendaten oder andere sensible Informationen zu gelangen.

Online Scams gibt es in vielen Formen, darunter:

- Phishing

- Diebstahl von Zugangsdaten

- Malware

- Finanzieller Betrug

- Überweisungsbetrug

- Lieferkettenangriffe

Wenn Empfänger auf solche Mails reagieren, drohen Identitätsdiebstahl, finanzielle Verluste oder schwerwiegende Datenverletzungen.

Cybersicherheits-Schulungen beginnen hier

So können Sie Ihre kostenlose Testversion nutzen:

- Vereinbaren Sie einen Termin mit unseren Cybersicherheitsexperten, bei dem wir Ihre Umgebung bewerten und Ihre Sicherheitsrisiken identifizieren.

- Wir implementieren unsere Lösung innerhalb von lediglich 24 Stunden und mit minimalem Konfigurationsaufwand. Anschließend können Sie unsere Lösungen für 30 Tage testen.

- Lernen Sie unsere Technologie in Aktion kennen!

- Sie erhalten einen Bericht zu Ihren Sicherheitsschwachstellen, sodass Sie sofort Maßnahmen gegen Cybersicherheitsrisiken ergreifen können.

Füllen Sie dieses Formular aus, um einen Termin mit unseren Cybersicherheitsexperten zu vereinbaren.

Vielen Dank

Wir werden Sie zeitnah zur Abstimmung der nächsten Schritte kontaktieren.

Eine Scam-E-mail und scammer erkennen

Phishing-Scams nutzen verschiedene Strategien, um die E-Mail-Abwehr zu umgehen und Nutzer dazu zu bringen, vertrauliche Informationen preiszugeben oder schädlichen Code auszuführen. Manche betrügerischen E-Mails enthalten Links zu Angreifer-Websites, um Daten direkt abzugreifen. Sobald eine Methode nicht mehr funktioniert, ändern die Täter ihre Taktik, um erfolgreich zu bleiben.

Klare Anzeichen für eine Scam-Mail sind etwa:

- Drohung mit Kontoschließung, wenn man sich nicht anmeldet (inklusive gefälschtem Link).

- Hinweis auf angeblich ungültige Zahlungsinformationen, die im Konto aktualisiert werden sollen.

- Aufforderung, persönliche Daten per Antwort-E-Mail oder Webformular zu senden.

- Beigefügte Rechnungen zur Zahlung.

- Erzeugung von Dringlichkeit oder Geheimhaltung.

- Versprechen staatlicher Rückerstattungen gegen Angabe sensibler Daten.

- Aufforderung zur Eingabe privater Daten für „Gratis“-Produkte, Gutscheine oder Geld.

Diese Merkmale helfen dabei, Scammer zu erkennen.

Doch immer häufiger verzichten betrügerische E-Mails auf typische Anzeichen. Sie enthalten keine Anhänge oder Links und tarnen sich geschickt als normale Geschäftskorrespondenz.

Solche Angriffe werden oft als Business Email Compromise (BEC) oder Email Account Compromise (EAC) bezeichnet. Sie beginnen in der Regel damit, dass sich der Angreifer als jemand ausgibt, dem der Empfänger vertraut, vielleicht ein Chef, Kollege oder Geschäftspartner und um etwas bittet, das wie eine normale geschäftliche Anfrage aussieht. Dabei kann es sich um eine Überweisung oder die Änderung von Zahlungsdaten handeln, also um Dinge, die im alltäglichen Geschäftsablauf ständig vorkommen – genau hier versuchen Angreifer, die Opfer zu scammen. Wenn das Unternehmen merkt, dass etwas nicht stimmt, hat der E-Mail-Betrüger das Geld bereits gestohlen.

Beispiele für E-Mail-Scams

Angreifer nutzen viele gängige Strategien, um Nutzer in die Falle zu locken. Wenn Sie eine kostenlose E-Mail-Lösung wie Gmail nutzen und Ihre E-Mail-Adresse in Kontaktformularen im Internet verwenden, haben Sie wahrscheinlich betrügerische Spam-Mails in Ihrem Spam-Ordner.

Manche Angreifer setzen auf Masse: Sie verschicken E-Mails an tausende Empfänger – nach dem Prinzip, dass schon wenige darauf hereinfallen.

Andere Angreifer wählen einen gezielten Ansatz. Dabei suchen sie gezielt nach Personen mit Zugang zu sensiblen Daten, Systemen oder Ressourcen. Diese E-Mails sind oft so individuell und professionell gestaltet, dass der Scam-Charakter kaum zu erkennen ist. Häufig haben die Täter dafür ein legitimes E-Mail-Konto kompromittiert und verfügen über frühere Konversationen, Kalender und Kontakte – die perfekte Grundlage für täuschend echte Imitationen.

Hier ist ein Beispiel für einen E-Mail-Scam:

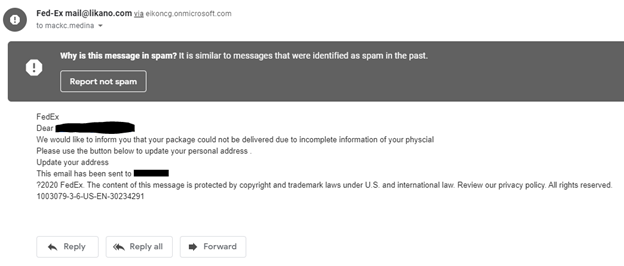

Bei dem obigen Bild handelt es sich um eine Nachricht, die an den Spam-Posteingang von Gmail gesendet wurde, bei der ein Angreifer den hohen Bekanntheitsgrad von FedEx nutzt, um einen Nutzer zum Senden privater Daten zu verleiten. Angreifer verwenden diese Art von Nachricht, weil es häufig vorkommt, dass jemand auf ein FedEx-Paket wartet. Wenn die Nachricht an tausende Empfänger gesendet wird, kann sie viele von ihnen täuschen.

E-Mail-Spoofing ist bei Betrugsfällen üblich, aber die E-Mail-Adresse des Absenders im obigen Bild stammt von einer öffentlichen Domain, die nicht mit FedEx in Verbindung steht. Die E-Mail gibt keine Kontaktnummer an, sondern enthält einen einzigen Link, der zu einer bösartigen Website führt.

Ein weiteres Erkennungsmerkmal in diesem Beispiel ist, dass die E-Mail den Empfänger nicht mit seinem Namen anspricht und keine persönlichen Informationen enthält, die ein Anbieter wie FedEx haben würde. Die E-Mail ist allgemein gehalten und enthält nur die E-Mail-Adresse des Empfängers in der Begrüßung (die E-Mail-Adresse ist hier geschwärzt).

Bei E-Mail-Scams gibt es einige Faktoren, die häufig auftreten. Die E-Mails:

- Verwenden ein vertrauenswürdiges bekanntes Unternehmen (wie FedEx, Netflix, PayPal, Ihre Bank usw.).

- Vermitteln Dringlichkeit, wie z. B. den Verlust eines Kontos oder Produkts, wenn der angesprochene Nutzer nicht reagiert.

- Enthalten eine generische Begrüßung ohne Namen.

- Enthalten ist eine praktische Schaltfläche, auf die der Zielbenutzer klicken kann, um dann auf die bösartige Website zu gelangen.

- Nutzen Sie eine E-Mail-Adresse, die nicht mit dem offiziellen Unternehmen verbunden ist, aber ihm täuschend ähnlich sieht. Der Absender könnte z. B. die Domain fedexx.com verwenden und Nutzer auf diese Weise täuschen, denn die meisten Anwender schenken der Absenderadresse nicht viel Beachtung.

Wie können Sie sich vor Scam schützen?

Sie können nicht verhindern, dass Angreifer betrügerische E-Mails an Sie senden. Aber Sie können Schritte unternehmen, um sich vor E-Mail-Scams zu schützen. Unternehmensanwender können Betrugsprävention mithilfe von E-Mail-Filtern und Authentifizierung (wie DMARC) nutzen, um gefälschte Nachrichten und E-Mails von bösartigen Domains zu blockieren. Privatpersonen sollten immer einen E-Mail-Anbieter wählen, der einen integrierten Schutz vor Scams bietet.

Scam-Mails zielen auf Menschen ab, nicht auf Systeme. Genau deshalb ist es so wichtig, dass Nutzer lernen, wie man Scammer erkennen kann. Phishing Scams und andere E-Mail-Betrugsarten erfordern daher einen personenzentrierten Ansatz, um diese Angriffe zu stoppen. So können Sie Menschen vor E-Mail-Scams schützen:

- Nutzen Sie eine E-Mail-Abwehr, die Kontrollen basierend auf den individuellen Schwachstellen, Angriffsprofilen und Zugriffsrechten jedes Nutzers anpasst. Sie sollte bösartige Anhänge, unsichere URLs und Social Engineering-Techniken erkennen.

- Verwenden Sie eine E-Mail-Domain-Authentifizierungstechnologie wie DMARC, um E-Mail-Betrugsversuche über Ihre vertrauenswürdige Domain zu verhindern, einschließlich Angriffe auf Ihre Benutzer.

- Verhindern Sie die Kompromittierung von E-Mail- und Cloud-Konten mit einer Technologie, die verdächtige Aktivitäten und andere Anzeichen einer Übernahme sofort erkennt. Scannen Sie interne E-Mails, die von kompromittierten Konten stammen könnten. Verwenden Sie, wenn möglich, Multifaktor-Authentifizierung (MFA), aber bedenken Sie, dass dies keine 100 % sichere Lösung für den Schutz vor einer Kompromittierung von Accounts ist.

- Isolieren Sie riskante Webseiten und URLs. Web Isolation Technology kann verdächtige Webseiten und nicht verifizierte URLs in einem geschützten Container innerhalb des normalen Webbrowsers eines Benutzers analysieren.

- Schulen Sie Ihre Benutzer in den neuesten Phishing-Taktiken und halten Sie sie dazu an, auf E-Mail-Adressen zu achten, die nicht mit dem Absender übereinstimmen (einschließlich solchen mit Domains, die nicht der jeweiligen Marke entsprechen). Geschulte Mitarbeiter sollten Phishing-Mails melden, damit die IT-Abteilung ggf. handeln kann.

- Halten Sie Ihre Sicherheitssoftware (Antiviren- und Antimalware-Software) immer auf dem neuesten Stand.

- Aktualisieren Sie Ihr Betriebssystem, wenn Patches und neue Versionen verfügbar sind. Viele dieser Patches beheben Schwachstellen, die von Forschern und Cybersicherheitsexperten veröffentlicht wurden.

- Sichern Sie Ihre Daten regelmäßig, für den Fall, dass Sie versehentlich einem Scam zum Opfer fallen. Ihre Backups können zur Datenwiederherstellung verwendet werden. Erwägen Sie die Verwendung eines Cloud-Backup-Speichers für den besten Schutz. Denken Sie aber daran, dass viele der kostspieligsten E-Mail-Betrugsfälle gar keine Malware verwenden.