Proteggiti dagli attacchi ottimizzati dall’IA veicolati tramite email e altri canali

Proteggi le interazioni affidabili su diversi canali e in più fasi con l’aiuto di un unico partner strategico

Guarda il video esplicativo

L’ingresso delle aziende nell’era agentica, amplia ulteriormente la superficie d’attacco

I criminali informatici utilizzano l’IA per sfruttare a loro vantaggio il modo in cui gli esseri umani lavorano, sfruttando la fiducia tra i collaboratori, i partner e gli stessi sistemi di IA.

Gli attacchi moderni sono guidati dall’IA, multicanale e in più fasi, e utilizzano email, strumenti di collaborazione e messaggistica, social media, applicazioni cloud e ora agenti IA per colpire le persone su larga scala. Nuovi exploit specifici dell’IA, inclusi messaggi pericolosi e prompt dannosi, aumentano ulteriormente i rischi.

La frammentazione della sicurezza rallenta i tempi di risposta, isola i team e aumenta i costi, lasciando lacune critiche nei canali di collaborazione, proprio dove i criminali informatici intensificano gli attacchi.

Proofpoint Collaboration Security Prime — interazioni sicure e affidabili nell’ambiente di lavoro agentico

Proofpoint Collaboration Security Prime, la nostra soluzione di punta, protegge le interazioni affidabili e blocca gli attacchi ottimizzati dall’IA su più canali e in diverse fasi. Basato sulla nostra sicurezza dell’email all’avanguardia, Proofpoint Prime estende la protezione oltre l’email agli strumenti di messaggistica e collaborazione, alle applicazioni cloud e alla supply chain — il tutto attraverso un’unica piattaforma integrata.

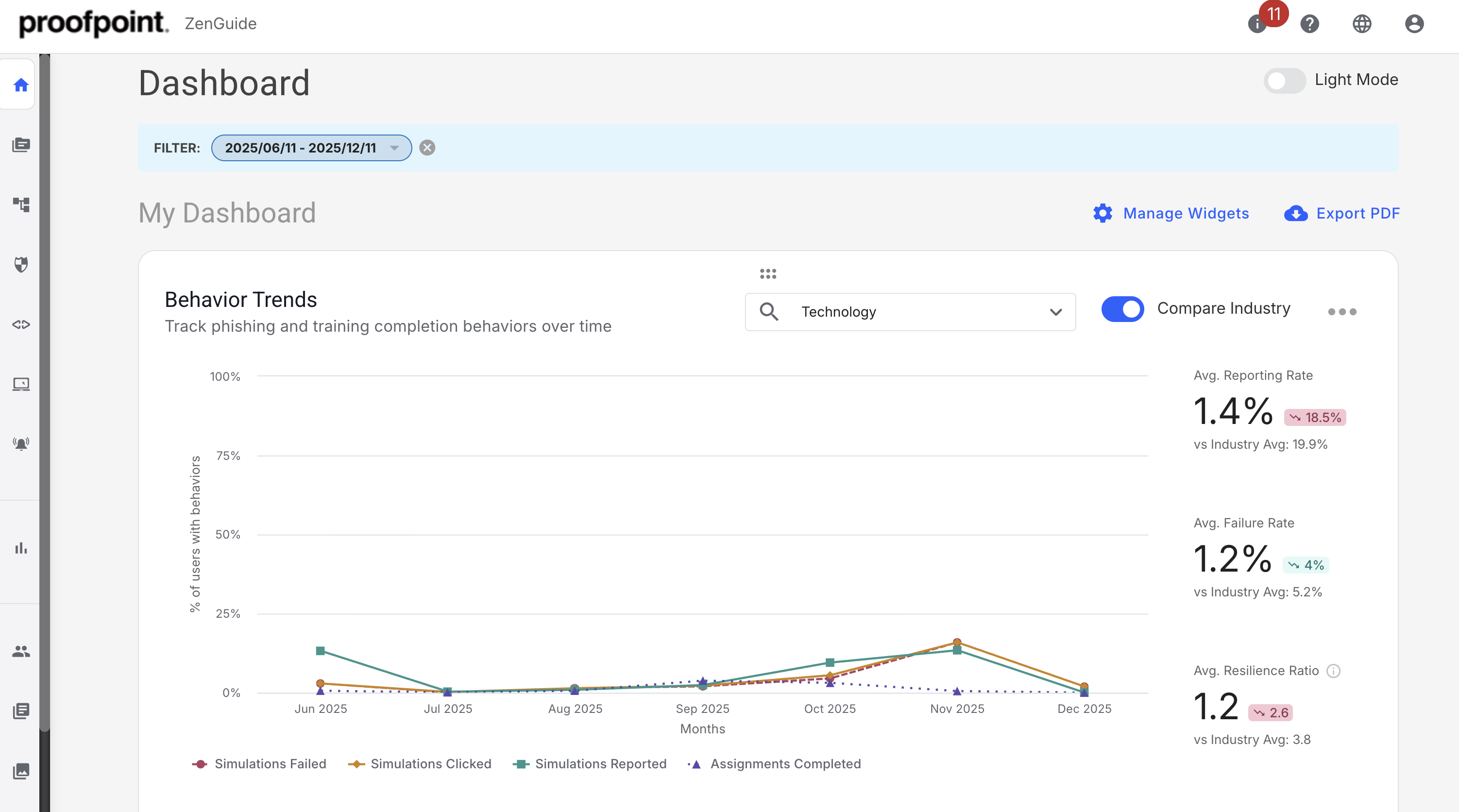

Proofpoint Prime incorpora la resilienza umana direttamente nella piattaforma, trasformando gli attacchi reali in formazione e simulazioni istantanee. Correlando gli eventi di sicurezza tra più punti di controllo durante una campagna di attacco, accelera la risposta alle minacce, semplifica le operazioni e unifica i team isolati.

Principali funzionalità:

Difesa multicanale con Nexus AI

Protegge i collaboratori delle aziende a livello di email, messaggistica immediata, browser, strumenti di collaborazione, piattaforme dei social media, applicazioni cloud e servizi di condivisione di file. Nexus AI assicura un rilevamento coerente su tutti i canali digitali per eliminare i punti ciechi e proteggere dell’intera superficie d’attacco.

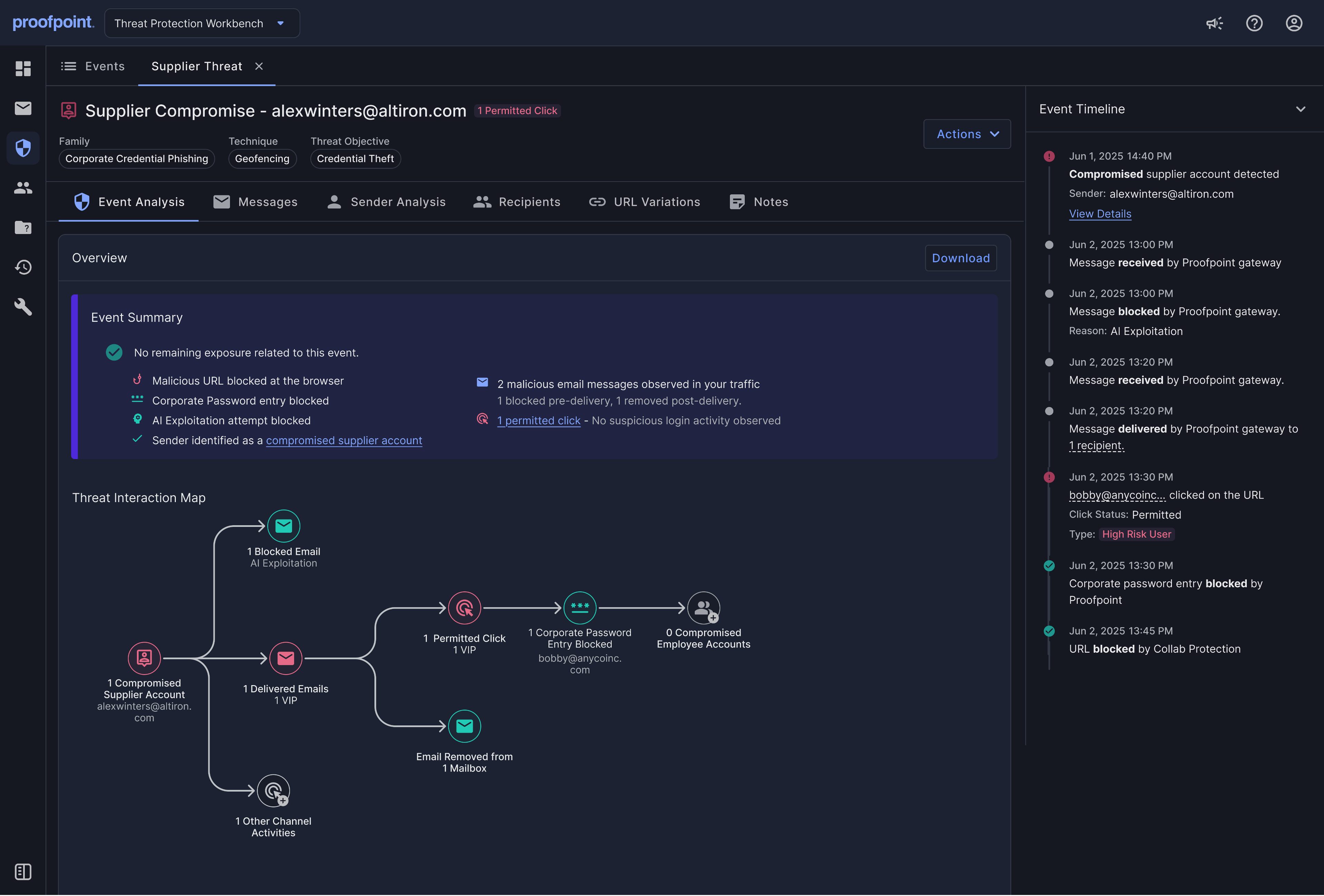

Protezione contro gli attacchi in più fasi

Identifica e neutralizza i takeover degli account, lo spostamento laterale e gli attacchi alla supply chain grazie a un flusso di lavoro unificato di rilevamento e risposta. Offre visibilità completa e capacità di indagare e intervenire più rapidamente.

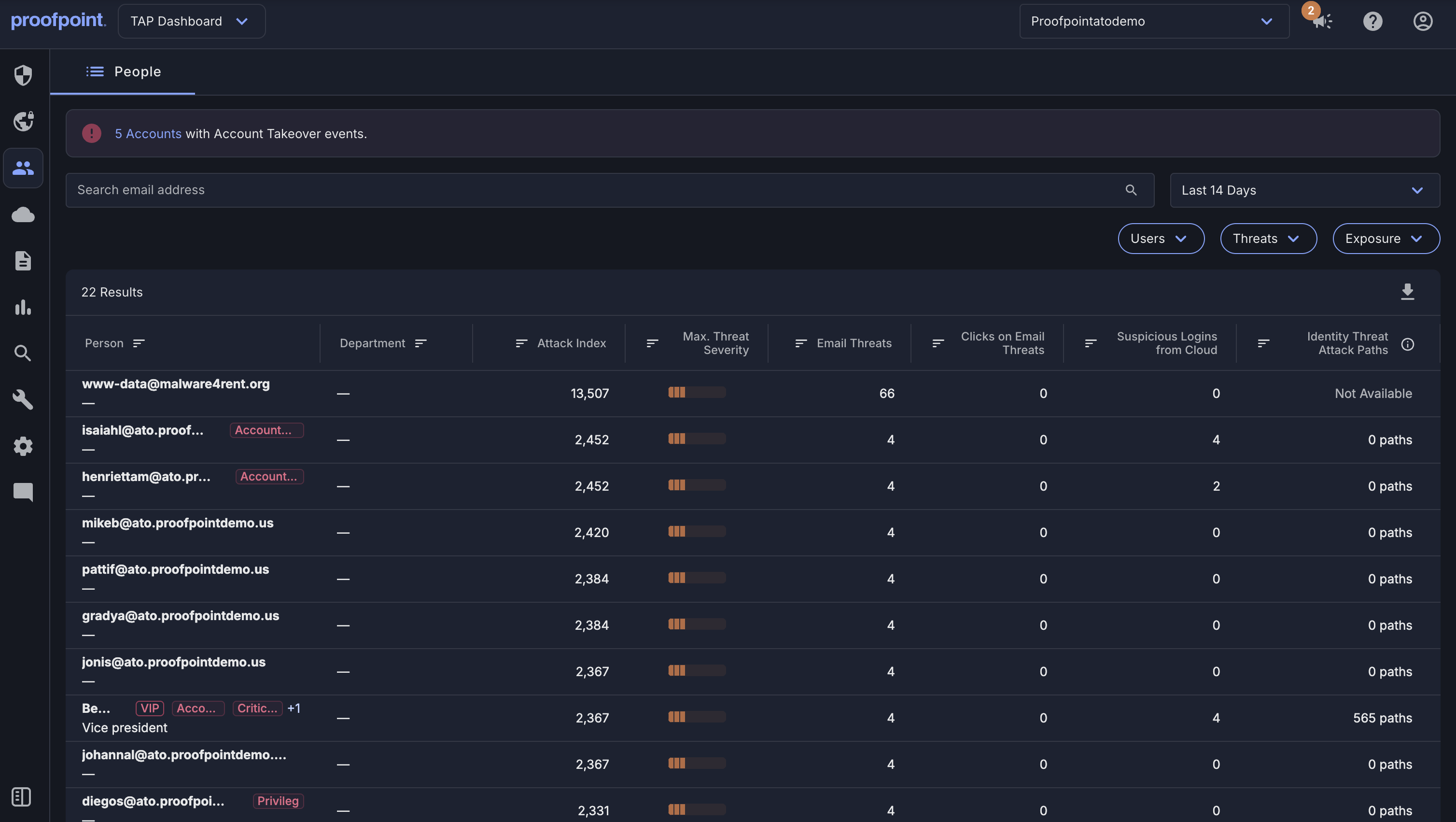

Informazioni e consigli sulla base dei rischi legati agli utenti

Identifica i collaboratori a rischio e fornisce informazioni sui rischi guidati dall’IA in base al comportamento degli utenti e alle attività delle minacce. Fornisce ai collaboratori suggerimenti basati sul livello di rischio in tempo reale e formazione mirata in base al loro livello di esposizione agli attacchi, al loro comportamento e al loro ruolo. Permette ai team della sicurezza di applicare controlli di sicurezza adattivi e supportare i collaboratori a rischio.

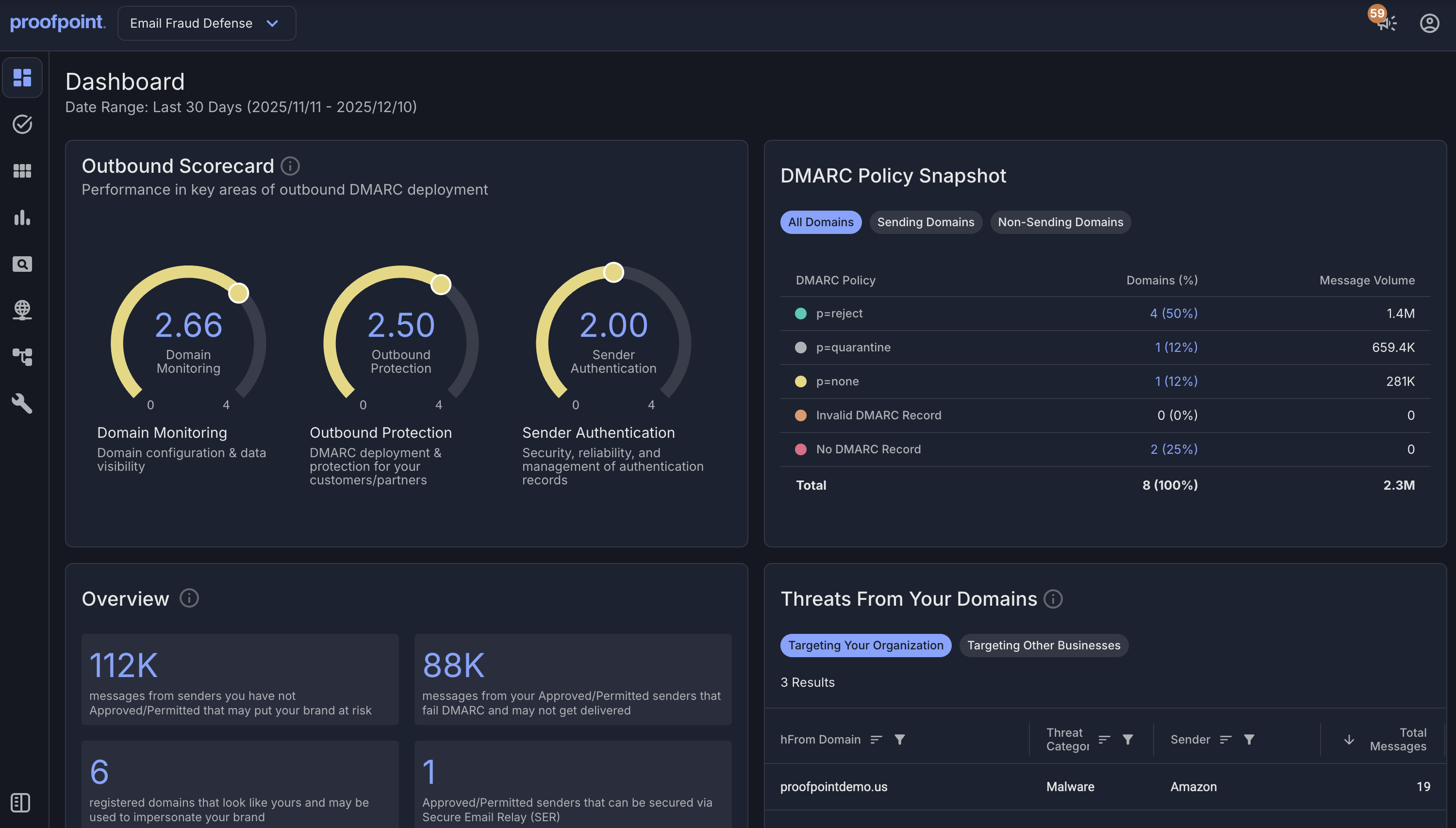

Protezione contro il furto d’identità

Protegge i domini affidabili dalle varie tattiche di furto d’identità come lo spoofing dei domini e i domini fotocopia dannosi, utilizzando un sistema integrato che combina autenticazione delle email, rilevamento dinamico dei domini fotocopia dannosi e servizi di smantellamento.

Scopra i vantaggi di

Proofpoint Collaboration Security Prime

Spesa media dedicata alla riduzione dell’esposizione ai rischi

Riduci una gamma completa di rischi

A differenza di altre soluzioni che rilevano solo alcune minacce, Proofpoint Collaboration Security Prime offre una protezione completa che permette di prevenire la più ampia gamma di minacce con una precisione di rilevamento ineguagliata. Blocca le minacce distribuite attraverso diversi canali, rafforza la resilienza degli utenti e ti protegge contro gli account degli utenti e dei fornitori compromessi. Salvaguarda inoltre le tue comunicazioni aziendali di fiducia fornendoti informazioni dettagliate sui rischi legati agli utenti, per garantire una sicurezza completa, che non troverai da nessun’altra parte.

Miglioramento dell’efficienza dei collaboratori

Semplifica le operazioni per la massima efficacia

Proofpoint Collaboration Security Prime razionalizza le operazioni di sicurezza riducendo gli avvisi da classificare grazie a un’avanzata precisione del rilevamento pari al 99,99%, la più efficace del settore. Riduce i costi di manodopera e limita l’impatto delle minacce grazie a funzionalità di risposta alle minacce e flussi di lavoro automatizzati, migliorando l’efficienza dei collaboratori fino al 75%.

Risparmio grazie all’ottimizzazione dell’IT

Fai di più con meno grazie al consolidamento

Grazie a integrazioni preconfigurate dell’ecosistema Proofpoint, Proofpoint Collaboration Security Prime elimina la complessità e il carico di lavoro associato a soluzioni isolate frammentate. Puoi ridurre i costi delle licenze e usufruire di funzionalità avanzate a un prezzo nettamente inferiore consolidando i fornitori di soluzioni e scegliendo Proofpoint come unico partner strategico.

Scopri le ultime innovazioni di Proofpoint Collaboration Security Prime per la sicurezza della collaborazione

Proofpoint è una soluzione completa che ci offre piena visibilità su quanto accade a livello di comunicazioni, collaboratori e comportamenti.

— The Ariston Group

We only need to log into Proofpoint platform on a weekly basis because we can count on it to do its job.

— Linkforce

Proofpoint rimane il partner ideale per aiutarci a rispondere alle sfide della sicurezza informatica in un panorama sempre più complesso.

— Saipem