Der Finanzsektor ist ein besonders begehrtes Ziel für Cyberkriminelle und nach dem Gesundheitswesen die am häufigsten attackierte Branche. Cyberkriminelle reizt dabei nicht nur die Aussicht auf direkte finanzielle Gewinne: Auch die zahlreichen personenbezogenen Daten wie Sozialversicherungsnummern, Kontonummern, Geburtsdaten und Adressen ziehen sie regelrecht magisch an. Diese personenbezogenen Daten werden entweder direkt ausgenutzt oder auf dem Schwarzmarkt verkauft, wo sie bei Identitätsbetrugskampagnen gute Dienste leisten.

Doch was geschieht, wenn die E-Mail-Sicherheit einer Bank nicht ausreicht, um die Mitarbeiter vor gezielten Phishing-Versuchen zu schützen? Einer unserer Kunden aus dem Bankensektor wollte es nicht darauf ankommen lassen. Das Unternehmen war sich der dynamischen Bedrohungslandschaft bewusst und wollte seinen nativen Microsoft 365-Schutz ausbauen, um neuen Bedrohungen einen Schritt voraus zu bleiben.

Das Sicherheitsteam verglich Abnormal AI und Proofpoint, um festzustellen, welcher Anbieter besser in der Lage ist, die Gesamtsicherheit des Unternehmens zu stärken und das Risiko für E-Mail-basierte Angriffe und Datenverlust zu reduzieren. Am Ende entschied sich das Team dafür, den vorhandenen Microsoft 365-Schutz mit Proofpoint zu stärken – und nicht mit Abnormal. Die ganze Geschichte lesen Sie hier.

Das Ziel: ein personenzentrierter E-Mail-Sicherheitsansatz

In der Finanzdienstleistungsbranche können die Folgekosten von Sicherheitsverletzungen verheerend sein, da die Nichteinhaltung von Vorschriften in diesem stark regulierten Sektor schnell zu empfindlichen Geldbußen führt. So hat die US-amerikanische Börsenaufsichtsbehörde SEC vor Kurzem eine Strafzahlung in Höhe von 3,5 Millionen US-Dollar gegen die Flagstar Bank verhängt, nachdem diese irreführende Angaben zu einem Cyberangriff gemacht hatte.

Die Konsequenzen gehen jedoch weit über die direkten finanziellen Verluste durch die Nichteinhaltung von Vorschriften hinaus. Denn um Wachstum und Umsätze zu realisieren, sind Banken auf die langfristige Treue ihrer Kunden angewiesen. Und eine Sicherheitsverletzung kann die Reputation einer Bank beschädigen und das hart erarbeitete Vertrauen der Kunden zunichte machen.

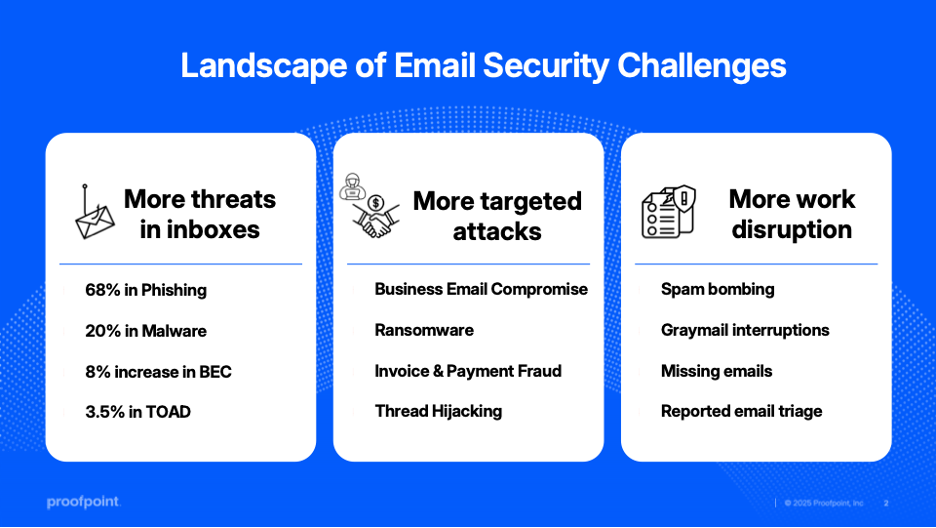

Um genau dem vorzubeugen, wollte sich unser Kunde besser vor ausgeklügelten E-Mail-basierten Bedrohungen wie den folgenden schützen.

- Raffinierte Social-Engineering-Angriffe: Bei diesen personalisierten Angriffen geben sich Cyberkriminelle als bekannte Personen oder Anbieter aus, um das Vertrauen der Opfer auszunutzen und zur Weitergabe vertraulicher Informationen oder zu anderen Aktivitäten zu verleiten. Die Mitarbeiter unseres Kunden stellten fest, dass immer mehr solcher Bedrohungen in ihre E-Mail-Postfächer gelangten. Und nicht nur das: Der Kunde hatte bereits eine halbe Million US-Dollar durch betrügerisch erschlichene Überweisungen verloren.

- Fehlgeleitete E-Mails und Exfiltration: Durch E-Mails, die versehentlich oder absichtlich fehlgeleitet werden, können vertrauliche Informationen in falsche Hände geraten. Das IT-Team unseres Kunden stellte fest, dass es in einem Zeitraum von drei Jahren zu mehr als 30 solcher unerlaubten Offenlegungen gekommen war. Diese Datenverlustereignisse beschädigten nicht nur das Vertrauen der Kunden, sondern auch die Reputation des Unternehmens.

- Potenzielle Kontoübernahmen: Eine weitere Sorge des IT-Teams waren Phishing-Angriffe, die zur Kompromittierung von E-Mail-Konten (Email Account Compromise) führen. Tatsächlich sind mehr als 99 % der Unternehmen von Kontoübernahmeversuchen betroffen. Gelingt Bedrohungsakteuren erst einmal der Zugriff auf die E-Mail-Konten der Mitarbeiter, ist die Katastrophe vorprogrammiert, denn sie kommen nicht nur einfacher an andere Personen im Unternehmen heran, sondern können auch Anmeldedaten stehlen oder Berechtigungen erweitern.

Bei der Evaluierung von Abnormal gefiel unserem Kunden die Bereitstellung über eine API. Die Lösung positionierte sich außerdem als Tool mit KI-gestützten Funktionen für die effektive Behebung von Bedrohungen und schien zudem auch anwenderfreundlich zu sein.

Bei näherer Betrachtung stellte das Team aber auch einige Nachteile fest. Zunächst einmal bot Abnormal keine umfassende personenzentrierte Sicherheit. Den Erkennungslösungen fehlte es offenbar an wichtigen Funktionen wie Sandbox-Analysen für URLs und Anhänge. Sicherheitsfunktionen für ausgehende E-Mails waren ebenfalls nicht vorhanden, obwohl diese für durchgängige E-Mail-Sicherheit entscheidend sind.

Ergebnisse: Proofpoint bietet personenzentrierte Sicherheit, Abnormal nicht

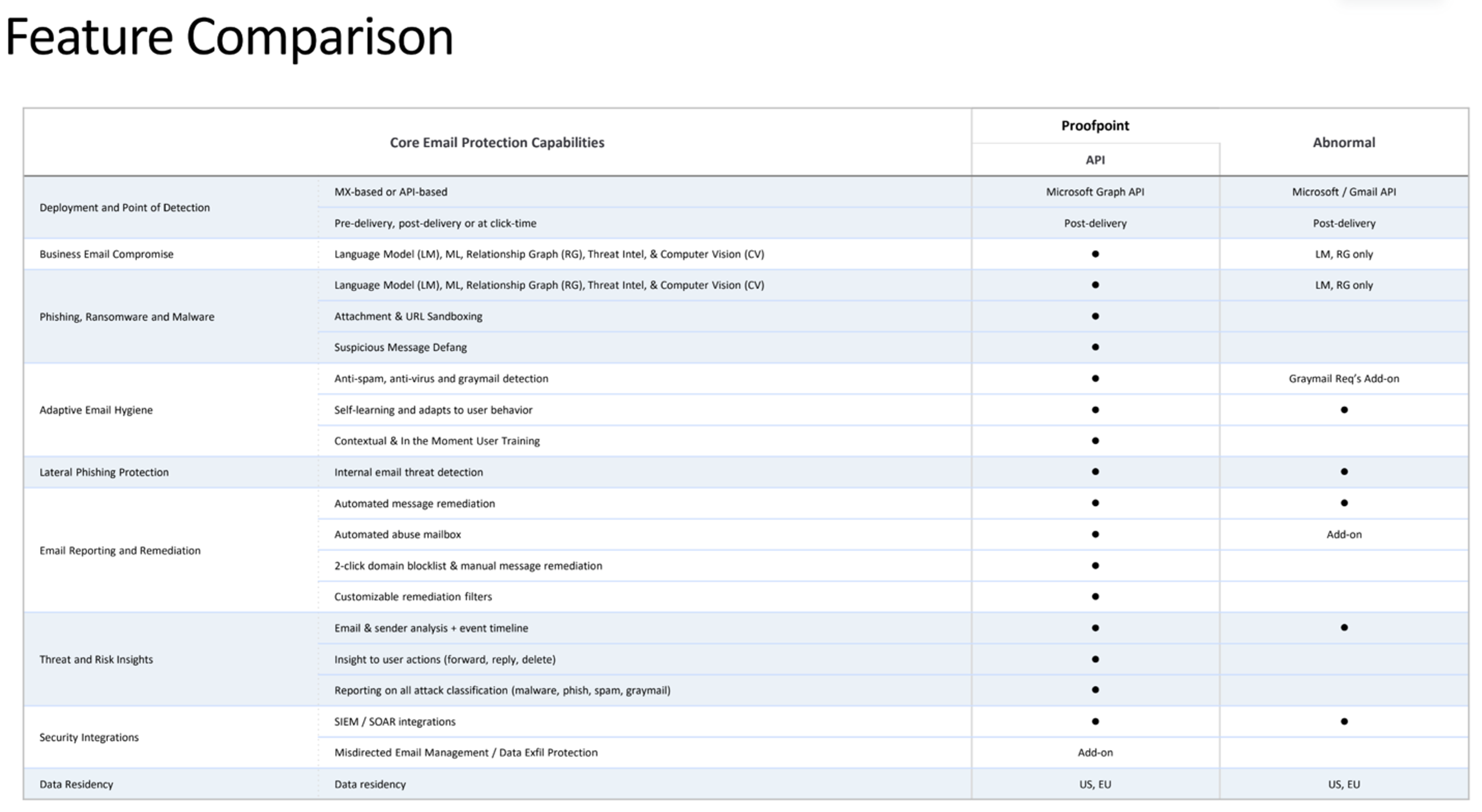

Das Team war fest entschlossen, einen Partner zu finden, der die Microsoft-E-Mail-Umgebung optimal ergänzt. Es beschloss daher, Abnormal und Proofpoint zu vergleichen. Die unten genannten Bereiche waren dem Team dabei besonders wichtig.

Effiziente Erkennung eingehender Bedrohungen: Proofpoint gewinnt

Der Kunde suchte speziell nach einer API-basierten Lösung, die sich in die vorhandene Microsoft 365-Umgebung integrieren lässt. Beim Vergleich zwischen Proofpoint und Abnormal stellte das Team unseres Kunden fest, dass Abnormal eine höhere False Positive-Rate aufwies. Zudem war die Klassifizierung nicht präzise.

Im Gegensatz dazu stoppt Proofpoint Core Email Protection API ein extrem breites Spektrum von Bedrohungen, darunter hochentwickelte Phishing-, Business Email Compromise (BEC)- und URL-basierte Angriffe. Für die Erkennung von Spam, Viren und Graymail muss der Kunde keine zusätzlichen Add-on-Tools erwerben.

Der Gamechanger ist Proofpoint Nexus, eine in ihrer Art beispiellose Bedrohungsdatenplattform, die künstliche Intelligenz (KI), Machine Learning und Verhaltensanalyse nutzt, E-Mail-Bedrohungen zuverlässig erkennt und 99,99 % der Bedrohungen blockiert.

Bedrohungen, die von Proofpoint Nexus erkannt und blockiert werden.

Proofpoint agiert als zusätzliches Schutzschild und schützt Unternehmen und Mitarbeiter sowohl vor raffinierten Bedrohungen als auch vor unbeabsichtigten menschlichen Fehlern. Proofpoint Core Email Protection API ist speziell darauf ausgelegt, schlanke IT-Teams zu unterstützen. Die Lösung lässt sich einfach bereitstellen und nahtlos in die Graph-API von Microsoft 365 integrieren, was die Einrichtung deutlich beschleunigt.

Schutz vor fehlgeleiteten E-Mails: Proofpoint gewinnt

Der Kunde suchte konkret nach starken Funktionen für die Datenverlustprävention (DLP) bei ausgehenden E-Mails. Hintergrund war, dass Mitarbeiter in der Vergangenheit E-Mails an die falschen Empfänger gesendet und dadurch für das Unternehmen Verluste von über einer halben Million US-Dollar verursacht hatten. Das IT-Team war fest entschlossen, solche Datenlecks in Zukunft zu stoppen, die Einhaltung von Datenschutzvorschriften zu gewährleisten und jeglichen Schaden für die Reputation zu verhindern.

Das Sicherheitsteam unseres Kunden stellte fest, dass Abnormal keine Schutzfunktionen für ausgehende E-Mails anbot. Im Vergleich dazu bietet Proofpoint einen ganzheitlichen Ansatz für personenzentrierte Sicherheit. Wir erkennen E-Mail-basierte Bedrohungen besser als andere Anbieter und geben Unternehmen zudem die nötigen Funktionen an die Hand, um Bedrohungen zu reduzieren und ihre Gesamtsicherheit zu verbessern. Dazu gehört etwa das Verhindern von Datenverlust, das Eindämmen von Identitätswildwuchs und das Unterbinden von Kontoübernahmen.

Einer der Gründe für die Effektivität unserer DLP-Lösung ist die Tatsache, dass sie verhaltensbasierte KI nutzt, um die Gewohnheiten der Mitarbeiter beim Senden von E-Mails zu analysieren. Dadurch weiß die Lösung, welche vertrauenswürdigen Beziehungen sie unterhalten und nach welchen Mustern sie vertrauliche Daten an Dritte senden.

Anhand von Beziehungsdiagrammen und erweiterten Inhaltsanalysen bestimmt unsere Lösung, ob ein konkretes Mitarbeiterverhalten Routine oder ungewöhnlich ist. Dadurch kann sie potenzielle Datenverlustereignisse zuverlässig identifizieren.

Administratoren werden in Echtzeit über Zwischenfälle informiert und können schnell reagieren. Die umfassende Transparenz gewährleistet, dass Triage, Untersuchung und Reaktion auf solche Vorfälle entsprechend den Unternehmensrichtlinien erfolgen können.

Proofpoint-Dashboard mit internen Datenverlustereignissen und Branchen-Benchmarks.

Vorteil einer umfassenden, personenzentrierten Sicherheitsplattform

Am Ende seines Vergleichs kam unser Kunde zu dem Schluss, dass Proofpoint das Rennen klar gewonnen hat.

Beim Implementieren von Proofpoint Core Email Protection API nahm das Onboarding lediglich wenige Tage, statt mehrerer Wochen oder Monate in Anspruch. Es waren keinerlei Änderungen an den MX-Datensätzen erforderlich und die Lösung ließ sich mühelos in das vorhandene Microsoft-Ökosystem integrieren. Mit dieser proaktiven Lösung bleiben die vertraulichen Daten unseres Kunden auch dann geschützt, wenn Mitarbeiter eine E-Mail an den falschen Empfänger oder einen nicht vorgesehenen Anhang senden.

Mit Proofpoint ist das Sicherheitsteam wesentlich zuversichtlicher, die E-Mail-Sicherheit des Unternehmens gewährleisten zu können. Mitarbeiter werden jetzt in Echtzeit innerhalb der E-Mail darauf hingewiesen, dass der Empfänger möglicherweise nicht der richtige ist. Das kann dazu beitragen, das Verhalten der Mitarbeiter langfristig zu verbessern. Wenn ein Mitarbeiter trotz Warnung eine riskante E-Mail sendet, greift Proofpoint ein und schützt die vertraulichen Daten des Unternehmens in Echtzeit. Dadurch werden Datenlecks verhindert und die Einhaltung der strikten Branchenvorschriften sichergestellt.

Vergleich von Proofpoint Core Email Protection API und Abnormal API.

Unser personenzentrierter Ansatz bietet durchgängigen Schutz, indem er erstklassige Abwehr mit erweiterter Phishing-Erkennung verbindet und die nativen Microsoft-Funktionen für E-Mail-Sicherheit ergänzt. Auf diese Weise stoppt Proofpoint ein äußerst breites Spektrum hochentwickelter Bedrohungen, darunter Phishing-, BEC- und URL-basierte Angriffe. Zusätzlich werden Mitarbeiter darin geschult, schädliche E-Mails selbst zu erkennen, wodurch die Sicherheitsteams entlastet werden.

Proofpoint steigert zudem die Produktivität von Sicherheitsteams, da diese durch die umfassende Transparenz ein klares Bild der Bedrohungen erhalten, die es auf das Unternehmen abgesehen haben. Dies ermöglicht zügige Untersuchungen dieser Bedrohungen sowie schnellere und effektivere Reaktionen. Außerdem liefert Proofpoint Aufschluss darüber, welche Anwender genauer überwacht und wessen Zugriffsrechte eingeschränkt werden sollten, um das Unternehmen besser zu schützen.

Weitere Informationen

Proofpoint bietet umfassenden personenzentrierten Schutz in einer einzigen Lösung. Damit wir Bedrohungsakteuren stets einen Schritt voraus sind, werden unsere KI/ML-Modelle kontinuierlich mit umfangreichen und vielseitigen Cybersicherheitsdaten trainiert. Jedes Jahr analysieren wir mehr als 3,4 Billionen E-Mails, 21 Billionen URLs, 0,8 Billionen Anhänge, 1,4 Billionen verdächtige SMS-Nachrichten und vieles mehr.

Wenn Sie erfahren möchten, wie die KI-gestützten Bedrohungsdatenanalysen von Proofpoint erstklassige personenzentrierte Sicherheit ermöglichen, besuchen Sie unsere Webseite zu Proofpoint Core Email Protection.