Übersicht

Point-of-Sale(POS)-Malware machte 2013 Schlagzeilen aufgrund beachtlichen Kreditkartenbetrugs über den Einzelhandel. POS-Malware ist speziell darauf ausgelegt, Zahlungsterminals von Einzelhändlern, Hotels, Restaurants und anderen Einrichtungen zu infizieren. Traditionell erfasst POS-Malware die Kreditkarteninformationen über Magnetstreifenleser oder den Speicher der Terminals. Trotz der breit angelegten Implementierung von Chips und PIN-Technologien trat neue POS-Malware auf, die Berechtigungscodes für Chip-Karten berechnen und später für betrügerische Transaktionen verwenden kann.

In letzter Zeit schwanden die Bedrohungen durch POS-Malware aus dem Blickfeld, weil Bank-Trojaner wie Dridex und Ursnif Unternehmen Kopfschmerzen verursachten, während 2016 durch die groß angelegte Verteilung von Ransomware wie Locky und CryptXXX dominiert wurde. Die wechselnden Schlagzeilen bedeuten jedoch nicht, dass die POS-Malware verschwunden ist. Im Gegenteil, um die POS-Malware ist es gut bestellt und die Akteure bedrohen mehrere Vertikalen mit ihren Versuchen, Kreditkarteninformationen zu stehlen und en masse auf dem Schwarzmarkt zu verkaufen. Das Thanksgiving-Wochenende zeigte aufgrund des „Black Friday“-Ausverkaufs hohe Aktivität, da Datenverkehr zur Daten-Exfiltration von infizierten Terminals für gewisse Malware-Serien um nahezu 400 % anstieg.

Dadurch wurde E-Mail zu einem wichtigen Verteilungsvektor für POS-Malware in Organisationen, selbst wenn sie die sekundäre Nutzlast für einen Loader oder Bank-Trojaner bildet, der als Ausgangspunkt für tiefere Angriffe auf vernetzte POS-Systeme dient. Die Rolle, die E-Mail bei der Verteilung von frühen und modernen POS-Malware-Kampagnen spielt, ist bezeichnend für die allgemeineren Trends bei der Nutzung von E-Mail als Angriffsvektor: Zwischen 2013 und 2014 wurde POS-Malware oftmals als Ergebnis von Infektionen verbreitet, die durch Klicken auf schädliche Links in E-Mail-Nachrichten verursacht wurden. Zwischen 2015 und 2016 wurden POS-Malware und andere Nutzlasten durch schädliche Anhänge verteilt.

Analyse

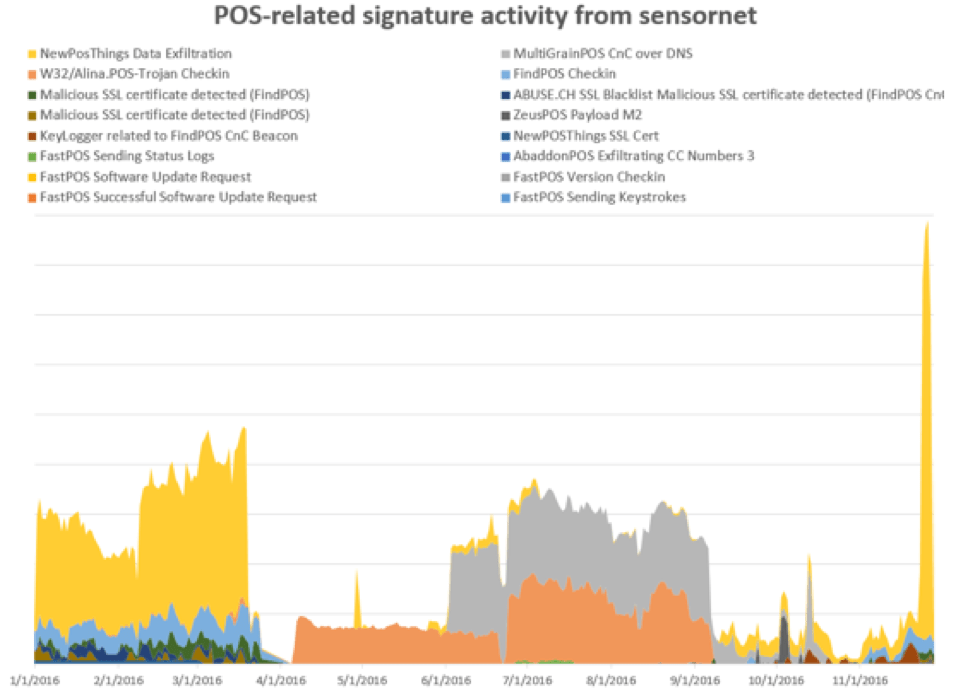

Der POS-Malwaremarkt ist vielseitig und entwickelt sich rasant, wobei ständig neue Tools auftreten, die es mit den verbesserten Sicherheitsfunktionen im Einzelhandel aufnehmen und Funktionen hinzufügen, die Angreifern zugutekommen, die Netzwerke infiltrieren, welche den Einzelhandel und Point-of-Sale-Betrieb unterstützen. Ungeachtet der Liefer-, Installations- oder Ausführungsmethode können wir im Allgemeinen Kontakte mit C&C(Command and Control)-Servern auf einer Reihe von Netzwerksensoren beobachten, die von unserer Gruppe für neuartige Bedrohungen ausgeführt werden. Abb. 1 zeigt die Top-POS-Malware 2016, basierend auf C&C-Verkehr und Kontrollen.

Abb. 1: Top-POS-Malware durch indiziertes Volumen der Netzwerkaktivität

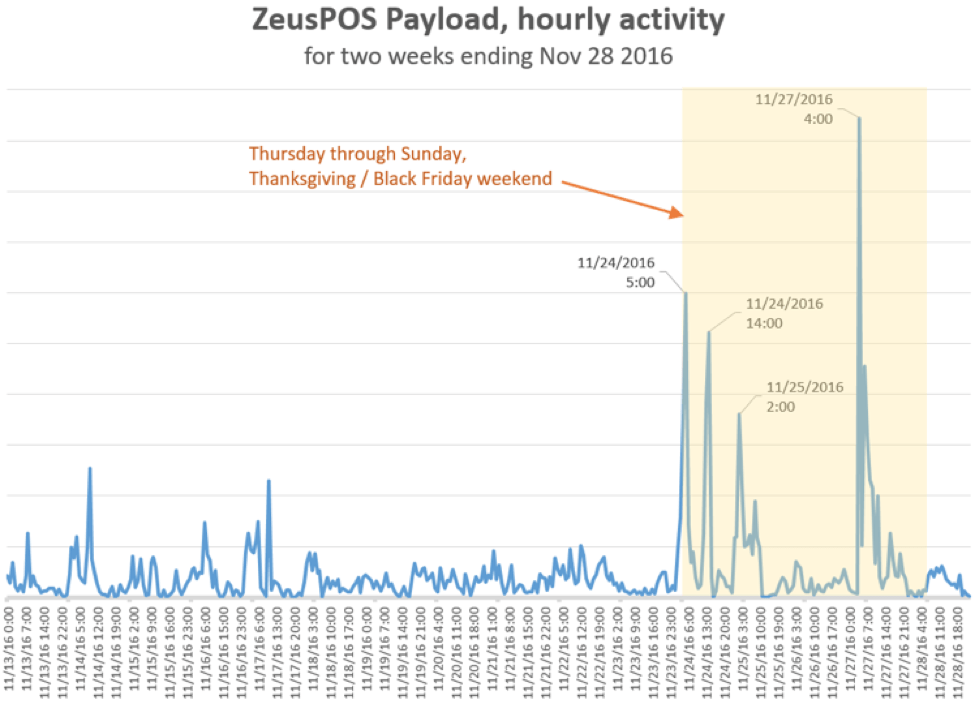

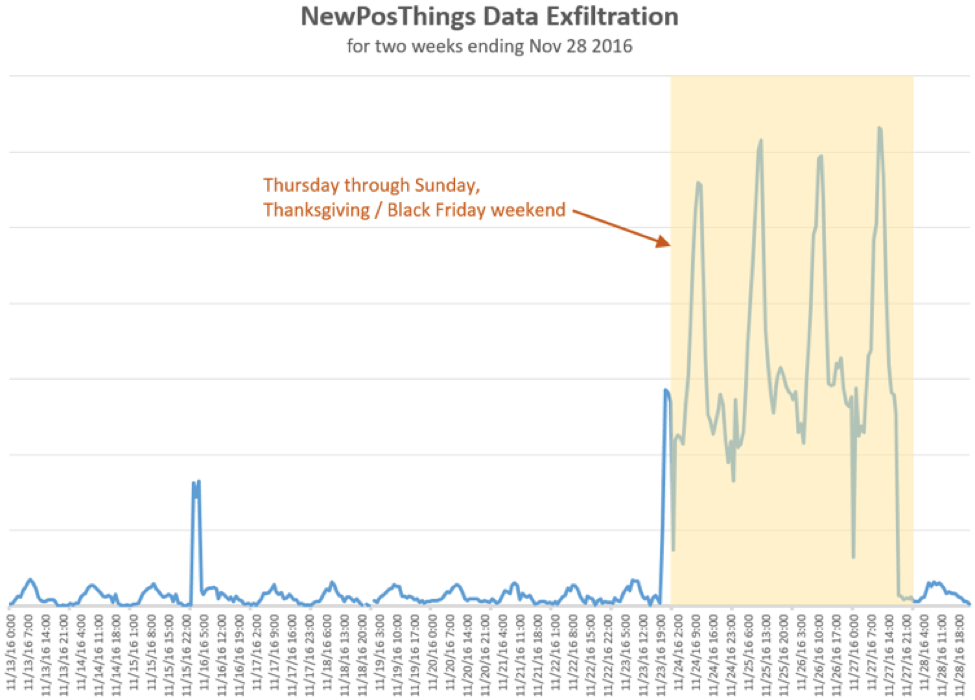

Während Abb. 1 gelegentliche Spitzen mit regelmäßigen Schwankungen der Netzwerkaktivität zeigt, haben Proofpoint Forscher über das Thanksgiving-Wochenende bei mehreren POS-Malware-Serien einen drei- bis vierfachen Anstieg des Daten-Exfiltrationsverkehrs in Verbindung mit ZeusPOS- und NewPOSthings-Varianten beobachtet. Obwohl in Verbindung mit Black Friday mit erhöhtem Verkehr zu rechnen war, sind die Spitzen in Abb. 2 und 3 sehr drastisch.

Abb. 2: Netzwerkaktivität für ZeusPOS an Thanksgiving 2016

Abb. 3: Daten-Exfiltrationsaktivität für NewPOSthings am Thanksgiving-Wochenende

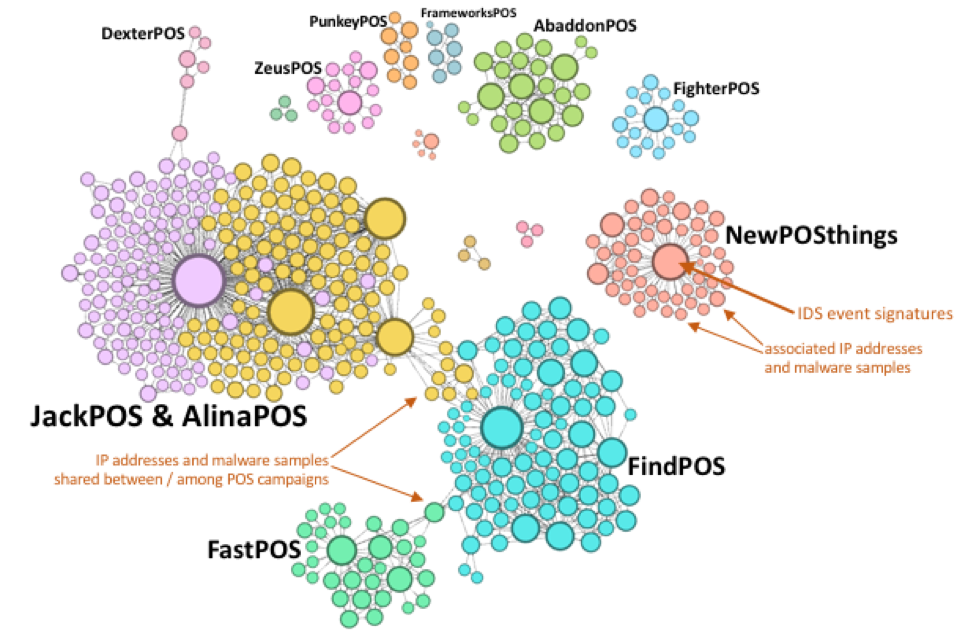

Obwohl die Spitze der Netzwerkaktivität um Thanksgiving in den USA bemerkenswert war, bietet ein Blick auf die allgemeinen Verkehrsmuster seit Jahresbeginn ähnlich wichtige Einsichten. Wir beobachteten eine erhebliche Überschneidung verschiedener POS-Malware-Serien, was in einigen Fällen auf eine gemeinsame Infrastruktur hinweist (Abb. 4).

Abb. 4: Netzwerkgrafik zeigt relative Aktivität und Verbindungen nach POS-Serie geordnet

Abb. 4 zeigt besonders, dass

- POS-Malware, genau wie andere Formen von Malware, dazu tendiert, sich auf einige wenige dominante Varianten zu konzentrieren, auch wenn kleinere Varianten kursieren und auf der Lauer liegen, um die „nächste große Sache“ zu werden.

- Große Varianten teilen häufig eine gemeinsame Infrastruktur oder Akteure, die von einer Variante zur anderen weitergehen, wie es bei Dridex und Locky in den Bereichen Bank-Trojaner und Ransomware der Fall war.

- Diese Beziehungen aufzudecken, hilft Organisationen sich besser vor POS-Malware zu schützen, da sie Ähnlichkeiten bei C&C-Kontrollen, Infektionsmethoden usw. beobachten.

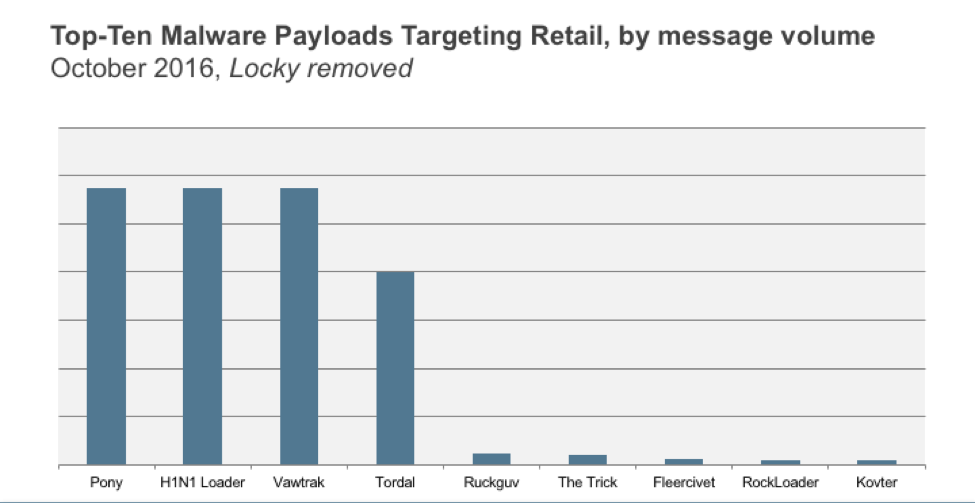

In vielen Fällen können wir auch bösartige E-Mail-Kampagnen mit den ersten Versuchen verbinden, die POS-Malware zu installieren. Abb. 5 zeigt das relative Volumen der Malware-Nutzlasten, die im Oktober die Einzelhandelsvertikale bedrohten. Beachten Sie, dass nach Entfernen der Locky-Ransomware, die für 90 % der Nachrichtenmenge verantwortlich war, es sich bei den beiden Spitzennutzlasten um Loader handelte: Pony und H1N1. An dieser Stelle möchten wir auch darauf hinweisen, dass wir zuerst AbaddonPOS entdeckten, eine weit verbreitete von Vawtrak verteilte POS-Malware-Variante, der drittgrößten Nutzlast in Abb. 5. Sie verbreiten zwar nicht unbedingt POS-Malware, doch diese Grafik zeigt, dass Angreifern ausgereifte Tools zur Verfügung stehen, sowie Datenbanken von Einzelhandelskontakten, durch die sie die Einzalhändler über E-Mail bedrohen können, um POS-Systeme anzugreifen.

Abb. 5: Relative Nachrichtenmengen nach Nutzlast, die im Oktober den Einzelhandel angriffen, nachdem Locky für bessere Transparenz entfernt wurde.

Ein genauerer Blick auf spezielle Kampagnen in diesem Jahr bietet zusätzliche Einsicht in die Verteilung von POS-Malware und die wandelnde Landschaft in diesem Sektor.

Personalisierter TinyLoader -> AbaddonPOS

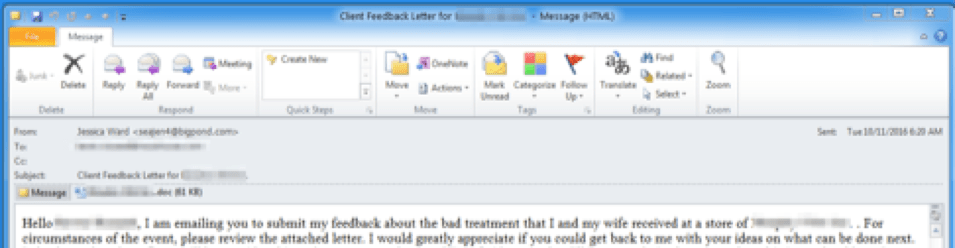

Der „personalisierte Akteur“ oder TA530 ist häufig an kleinen bis mittelgroßen Kampagnen beteiligt, die personalisierte E-Mails und Köder beinhalten, um die Effektivität zu erhöhen. Wir beobachteten Kampagnen von diesem Akteur, die im Juli und Oktober Handels- und Lebensmittelketten bedrohten. Die Angriffe umfassten Tausende von Nachrichten, die AbaddonPOS über TinyLoader verteilten. Der Angreifer verwendet eine personalisierte „Kunden-Feedback“-E-Mail mit dem Empfängernamen in der Anrede, dem Namen des Anhangs und einem E-Mail-Text, der den Standort eines bestimmten Ladens erwähnt (Abb. 6). Dies schafft einen rechtmäßig wirkenden Köder, der auf Social-Engineering basiert und der den Benutzer dazu bringen soll, einen Anhang mit einem Word-Dokument zu öffnen und Makros zu aktivieren. Die Aktivierung der Makros installiert TinyLoader, der seinerseits AbaddonPOS installiert.

Abb. 6: Personalisierter E-Mail-Köder, dessen Kunden-Feedback eine Beschwerde ist, die auf Social Engineering beruht: „Ich möchte mich heute über die Behandlung beschweren, die meine Frau und ich im [Name und Ort des Ladens wurde entfernt] erfahren haben...“

Wir haben zuvor beobachtet, dass TinyLoader zu AbaddonPOS führt, doch die Kampagnen waren nicht personalisiert.

JackPOS

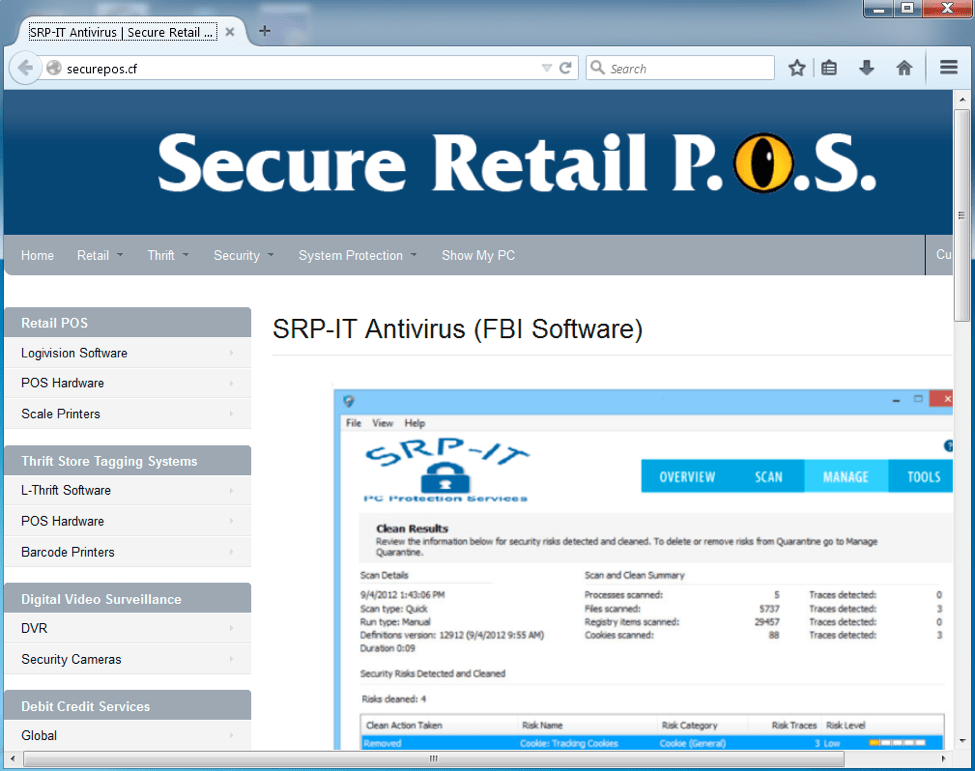

JackPos ist eine POS-Malware, die versucht, Kreditkartendaten (Track 1 und 2) aus dem Computerspeicher abzurufen. Im April beobachteten wir eine Kampagne mit Tausenden von E-Mail-Nachrichten, die schädliche URLs enthielten, welche wiederum eine Verknüpfung zu einer komprimierten JackPOS-Malware-Programmdatei herstellten. Die Programmdateien wurden auf securepos[.]cf gehostet, einer offenbar gefälschten Seite, die eine überzeugende Front zeigt und angibt, ARP-IT Antivirusprogramme, Einzelhandels-POS und andere Produkte zu vertreiben.

Abb. 7: Gefälschte Website, die vorgibt, AV-, POS-Software und andere Tools zu verkaufen, jedoch POS-Malware hostet.

Project Hook

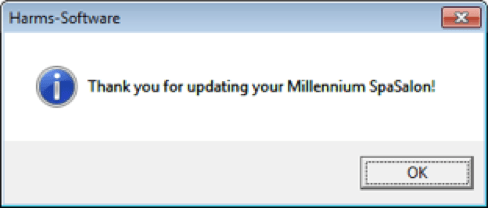

Im Oktober beobachteten wir eine E-Mail-Kampagne mit geringem Volumen, die die POS-Malware „Project Hook“ verteilte. Interessanterweise war diese Kampagne sehr gezielt auf Spas ausgerichtet, mit einem fingierten Link zu Spa-Management-Software. Das Klicken auf den Aktualisierungs-Link führt zu einer komprimierten .vbs-Datei, die Project Hook lädt, was zur „Aktualisierungsbestätigung“ in Abb.8 führt.

Abb. 8: Gefälschte Aktualisierungsbestätigung für Spa-Management-Software

„Project Hook“-Malware wurde seit 2013 in „freier Wildbahn“ beobachtet und zieht nach wie vor in verschiedenen Inkarnationen seine Runden.

Kronos -> ScanPOS

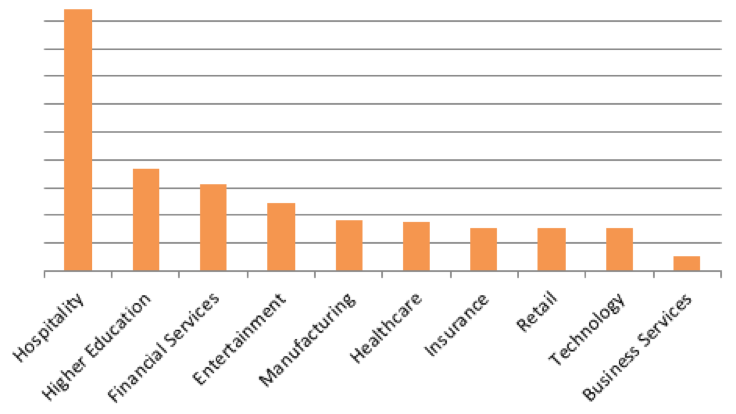

Jüngst haben wir eine relativ große Kampagne beobachtet, die eine Instanz des Kronos Bank-Trojaners verbreitet. Diese Kampagne war sehr gezielt auf die Gastronomievertikale ausgerichtet, wie in Abb. 9 gezeigt.

Abb. 9: Relatives Volumen der vertikalen Bedrohung für die Kronos -> ScanPOS-Kampagne im Oktober.

Ist er einmal über schädliche Makros in einem angehängten Dokument oder einen Link zu einem schädlichen Dokument installiert, lädt Kronos eine von drei sekundären Nutzlasten herunter, einschließlich einer neuen POS-Malware-Variante namens ScanPOS. ScanPOS ist eine relativ einfache POS-Malware, die Speicherprozesse nach Kreditkartennummern durchsucht, die anschließend über HTTP POST an einen C&C Server gesendet werden.

Diese Kampagnen bieten einen Schnappschuss der aktuellen POS-Malware-Umgebung und der Taktiken, Methoden und Verfahren (Tactics, Techniques und Procedures, TTPs), die Bedrohungsakteure verwenden, um die Malware an ihre Opfer zu senden. Ein genauerer Blick auf die Kampagnen enthüllt einige gemeinsame Bedrohungen:

- Zunehmende Personalisierung und Ausrichtung: Ob die Akteure ihre Köder zur Verbesserung der Wirksamkeit personalisieren oder mit spezieller, betrügerischer Software eine sehr spezifische Vertikale verfolgen – E-Mail-Kampagnen bieten eine reichhaltige Basis für Attacken.

- Gefälschte Software-, Websites- und E-Mail-Köder sind ausgeklügelte und verlockende Social-Engineering-Tools, die weit über das grundlegende Phishing nach Anmeldedaten hinausgehen, die die Angriffe von 2013 und 2014 charakterisierten.

- Die Angreifer verwenden unterschiedliche Ansätze, die von schädlichen Dokumentenanhängen zu verschiedenen Malware-Loadern reichen, die sich bei der Lieferung von POS-Malware-Nutzlasten von Bank-Trojanern und Ransomware erfolgreich herausgestellt haben.

Indirekter Angriff auf Einzelhändler

Leider ist die Bedrohung des Einzelhandels nicht auf POS-Malware beschränkt. Wir haben beim Einzelhandel auch einen erheblichen Aufwärtstrend an Konto-Phishing-Versuchen beobachtet. Die neuesten Angriffe verwenden Verdienstköder für „Geheime Shopper“ oder Online-Rezensionen und konzentrieren sich vor allem auf Studenten an Hochschulen, die bereit sind, ihre Anmeldedaten für die Chance auf schnelles Geld einzugeben.

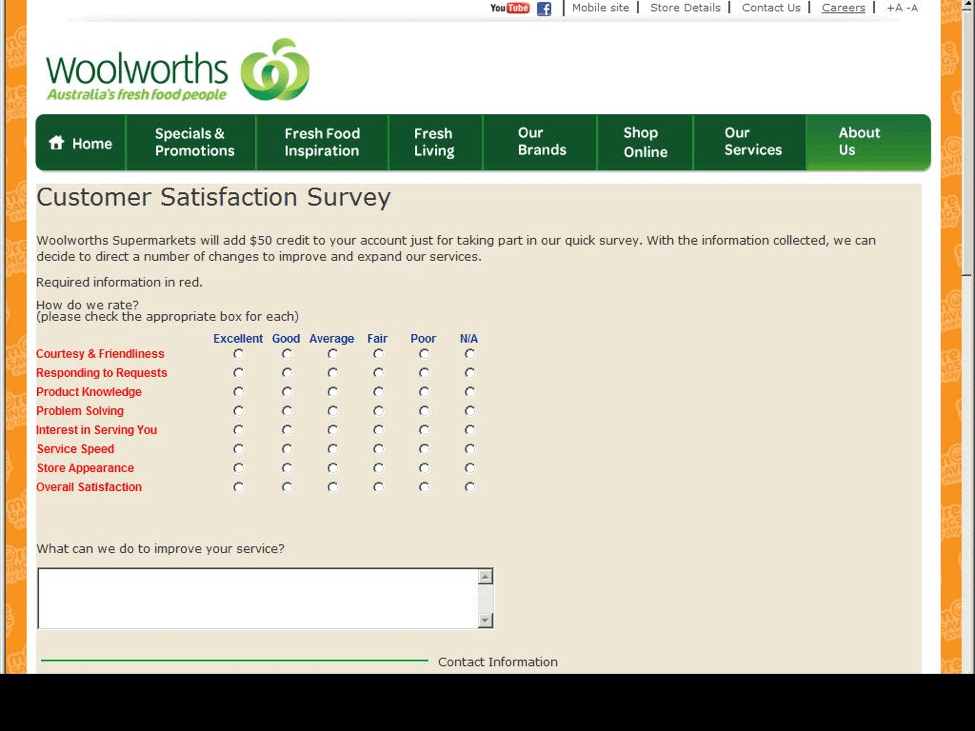

Abb. 10: Gefälschte Umfrage zur Kundenzufriedenheit für eine Supermarktkette in Australien

In anderen Fällen verwenden die Akteure Variationen des Daten-Phishings, um die Anmeldedaten für Einkaufsketten und andere Einzelhandelskonten zu erlangen, mit denen sie dann betrügerische Transaktionen durchführen. Unabhängig von der Methode oder davon, welcher Einzelhändler betroffen ist, ist es immer der Einzelhändler, der letztendlich die Kosten für diese Transaktionen tragen muss. Während POS-Malware dem Bedrohungsakteur potenziell sehr ertragreiche Zahltage bieten kann, ist das Daten-Phishing mit größeren Mengen ebenfalls recht lukrativ und bedroht Einzelhandelsmarken, ihre Bilanzen sowie die Geldbeutel ahnungsloser Kunden.

Fazit

POS-Malware wird nach wie vor in relativ hohen Mengen verteilt und betrieben. Aufgrund des hohen Gewinnpotenzials für die Bedrohungsakteure, sofern sie eine große Anzahl von Kreditkarten erfassen können, ist dies nicht überraschend. Die Zahlungsindustrie arbeitet zwar hart daran, PCI-Compliance zu gewährleisten und sicherere Kreditkartentransaktionen mit Chip- und PIN-Technologie einzusetzen, doch die POS-Malware entwickelt sich weiter, um diese neuen Barrieren zu umgehen. Gleichzeitig erneuern die Bedrohungsakteure die Liefermethoden ihrer Nutzlasten und variieren ihre Ansätze oder schlagen Kapital aus einfachem Daten-Phishing, indem sie Einzelhandelsmarken als Köder verwenden.