Le paysage des menaces véhiculées par email évolue rapidement. Les cybercriminels se sont en partie détournés de l'infrastructure pour cibler davantage les personnes. Et la montée en puissance de l'ingénierie sociale leur permet d'identifier et de cibler rapidement des personnes précises au sein des entreprises.

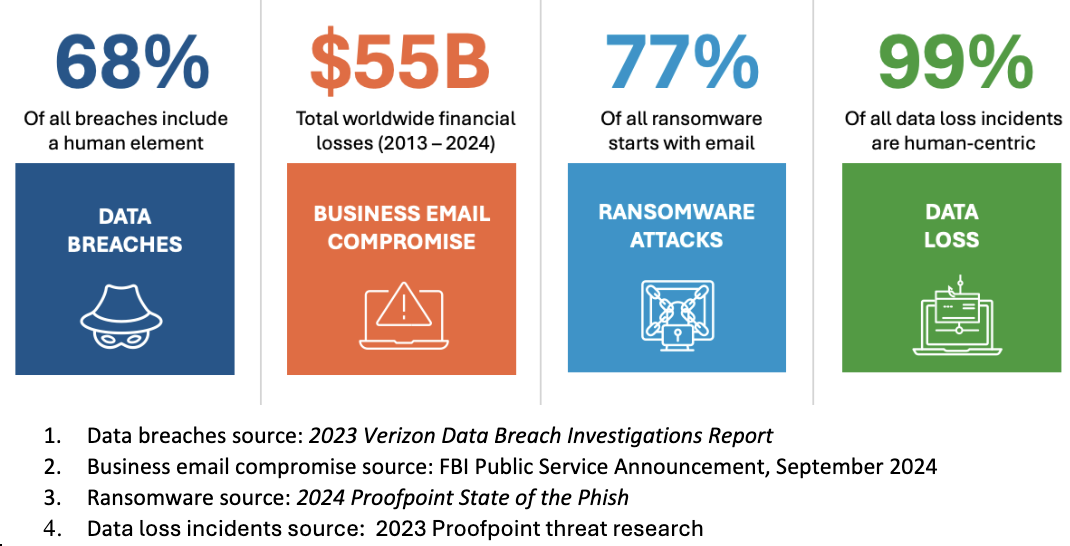

Pour compliquer encore les choses, l'IA générative permet aux cybercriminels d'attaquer les personnes sans relâche avec des menaces personnalisées transmises par email. Au vu de ces tendances, il est logique que les personnes soient désormais au cœur des principaux risques de cybersécurité. Les statistiques suivantes parlent d'elles-mêmes :

Principaux risques de cybersécurité liés aux personnes

Les cybercriminels préfèrent les attaques centrées sur les personnes, car leur but n'est pas d'infiltrer votre réseau, mais de s'y connecter. Et l'email constitue le moyen le plus rapide de compromettre vos collaborateurs.

Dans cet article de blog, nous examinerons de manière approfondie pourquoi il est important de renforcer la sécurité de la messagerie Microsoft 365. Nous aborderons également une série de bonnes pratiques pour sécuriser Microsoft 65 et ainsi renforcer les défenses de votre messagerie électronique.

Les activités des entreprises reposent sur Microsoft

Les outils de productivité et de collaboration de Microsoft constituent indéniablement la norme de référence du secteur. Microsoft 365 affiche une part de marché de 88,1 % pour les logiciels de productivité et compte plus de 400 millions d'utilisateurs sous licence. Sa croissance se poursuit en outre dans le monde entier.

À mesure que Microsoft 365 s'étend au niveau mondial, sa plate-forme de sécurité de la messagerie sous-jacente fait de même. Cela signifie que de plus en plus d'entreprises comptent sur les capacités de sécurité intégrées et natives de Microsoft. Or dès qu'une plate-forme prédomine, le risque devient plus concentré. En substance, les cybercriminels savent que s'ils parviennent à percer la sécurité de Microsoft, ils obtiendront les clés d'accès à des milliers d'entreprises simultanément.

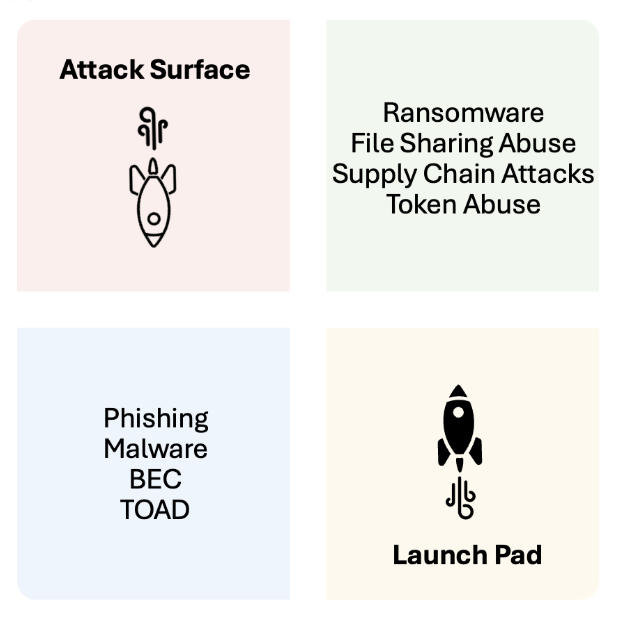

Microsoft constitue une cible de choix pour les cybercriminels, non seulement en raison de ses très nombreux produits, mais aussi parce que ceux-ci couvrent toute la chaîne d'attaque. Par exemple, Microsoft Exchange Online Protection (EOP) peut servir de point d'entrée. Microsoft Entra ID (anciennement Azure AD) peut ensuite être utilisé pour compromettre des identités et élever les privilèges. Pendant ce temps, les services cloud de Microsoft — comme Microsoft Dynamics 365, Microsoft 365 et Microsoft Teams —peuvent être compromis ou utilisés pour abriter et lancer des attaques.

Tout cela fait de Microsoft non seulement une surface d'attaque, mais aussi un tremplin de choix pour de nouveaux types d'attaques.

Figure 1. Microsoft est à la fois une surface d'attaque et un tremplin pour les cyberattaques.

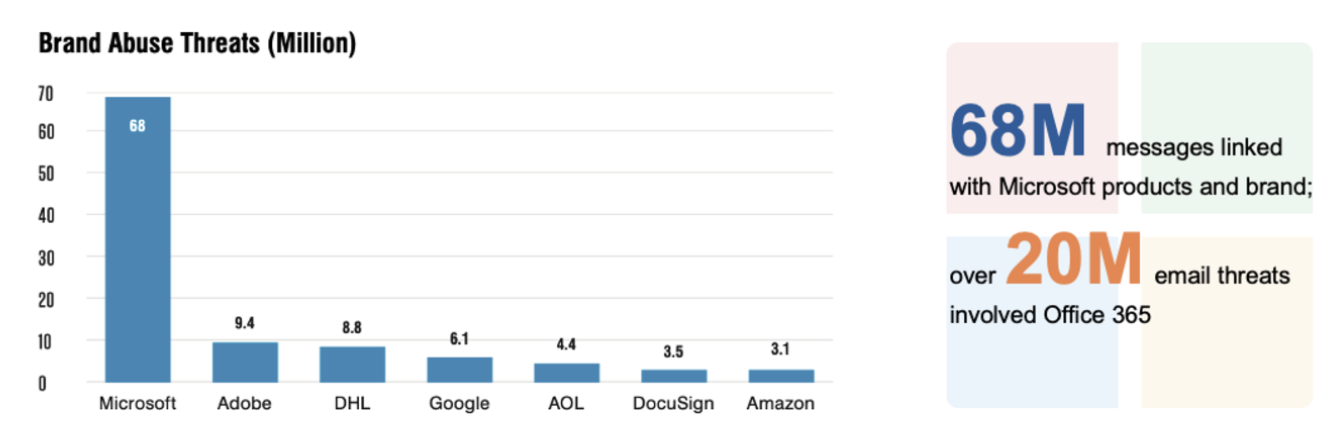

Les cybercriminels capitalisent sur la popularité de Microsoft

À mesure que l'adoption de Microsoft 365 se généralise, la suite devient une cible de plus en plus attrayante pour les cybercriminels, qui utilisent la vaste base de clients de Microsoft pour mener leurs attaques. En 2023, Microsoft était la marque la plus usurpée au monde. D'après les recherches sur les menaces menées par Proofpoint, les cybercriminels ont envoyé plus de 68 millions d'emails malveillants en 2023. Ces emails usurpaient des noms de produits tels que Microsoft 365, SharePoint et OneNote, ainsi que la marque Microsoft. Leur objectif ? Tromper des utilisateurs sans méfiance pour qu'ils communiquent leurs identifiants de connexion.

Figure 2. Le rapport State of the Phish 2024 de Proofpoint a établi que Microsoft était la marque la plus usurpée au monde.

Comment renforcer la sécurité de Microsoft 365

Les cybercriminels sont des stratèges et cherchent toujours à obtenir le meilleur retour sur investissement. C'est pourquoi ils se concentrent sur des attaques contre Microsoft qu'ils savent faciles à mettre en œuvre et particulièrement efficaces.

En conséquence, les types d'attaques que nous voyons le plus souvent ciblent les failles de Microsoft en matière de détection. Voici les principales failles :

- Piratage de la messagerie en entreprise (BEC). Également connu sous le nom de compromission de comptes de messagerie (EAC) ou de phishing ciblé, le piratage de la messagerie en entreprise (BEC, Business Email Compromise) est un type de cybercriminalité qui utilise des emails pour tromper les personnes et les amener à partager des informations sensibles ou à envoyer de l'argent. Dans ces attaques, un cybercriminel se fait passer pour une personne de confiance, comme un fournisseur ou un dirigeant, et envoie un email en apparence légitime. Cet email peut demander au destinataire de payer une fausse facture, de communiquer des données sensibles ou d'effectuer un virement urgent. L'objectif est d'amener la victime à effectuer une action.

- Phishing avancé. Il s'agit d'une attaque sophistiquée dans le cadre de laquelle les cybercriminels utilisent l'ingénierie sociale pour tromper des personnes afin qu'elles partagent des données sensibles. Ils peuvent par exemple essayer de voler des identifiants de connexion, des codes d'authentification multifacteur (MFA) ou des numéros de carte de crédit. Une fois cet objectif atteint, ils prennent le contrôle des comptes de leurs victimes sur des sites Web légitimes.

- Prise de contrôle de comptes (ATO). Il s'agit d'un type de cybercriminalité ou de vol d'identité qui se produit lorsqu'un utilisateur non autorisé accède au compte en ligne d'un utilisateur légitime. Son objectif est de voler des données, de commettre une fraude ou d'accéder à des informations privilégiées. Les attaques ATO peuvent toucher toute une série de comptes, y compris des adresses email, des comptes bancaires et des profils de réseaux sociaux.

- Usurpation d'identité. Dans ces attaques, un cybercriminel crée une fausse présence en ligne pour tromper des personnes afin qu'elles communiquent des données sensibles ou visitent des sites Web malveillants. Ces fausses présences peuvent être des sites Web, des profils de réseaux sociaux ou des adresses email.

- Fuite de données accidentelle. On parle de fuite de données accidentelle lorsque des données numériques sont détruites ou compromises par erreur. De telles fuites peuvent se produire de plusieurs manières. Des personnes peuvent par exemple supprimer ou égarer accidentellement un fichier, saisir des données de manière incorrecte ou omettre de sauvegarder leur travail. Elles peuvent également compromettre involontairement des données sensibles lorsqu'elles ouvrent des pièces jointes malveillantes, utilisent des mots de passe faibles et installent des logiciels non autorisés.

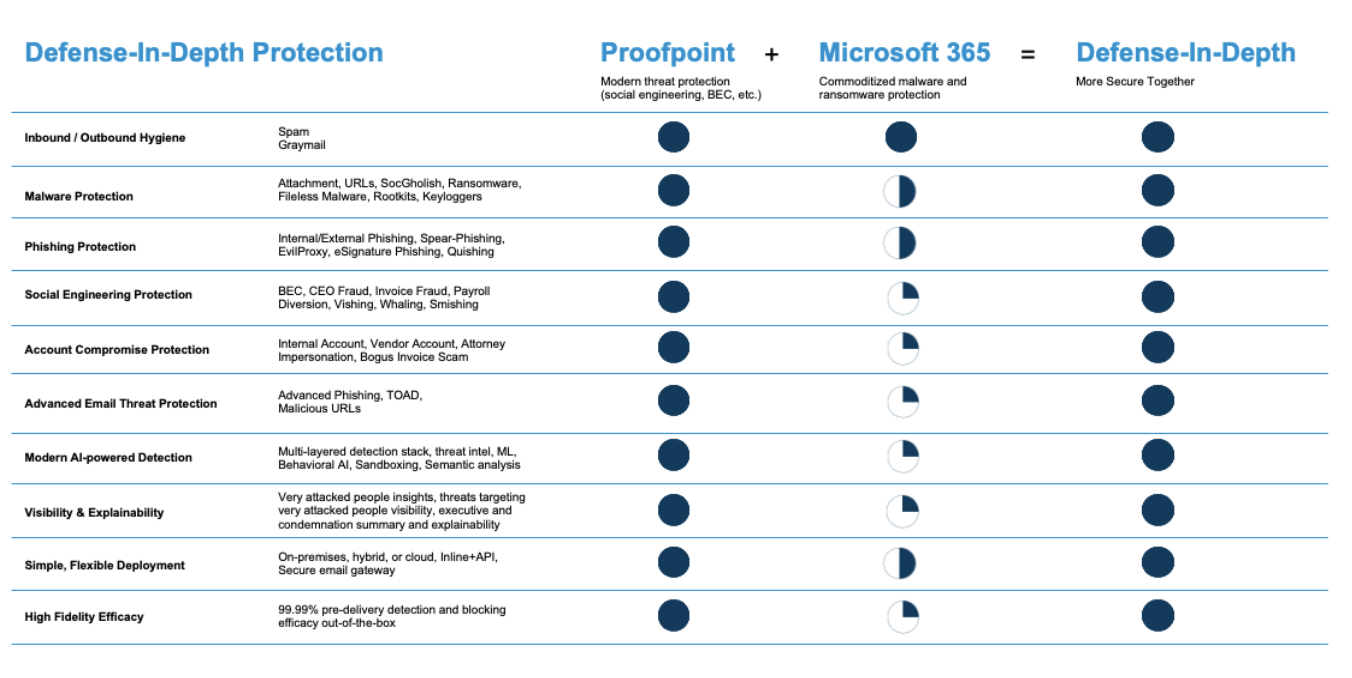

Bien que Microsoft propose une sécurité native de la messagerie à l'aide de Microsoft EOP et Microsoft Defender for Office 365 (moyennant un coût supplémentaire), les menaces email avancées continuent de contourner facilement ses défenses. C'est pourquoi il est important de protéger votre investissement Microsoft et de renforcer la sécurité de vos emails avec Proofpoint. Ce n'est qu'ainsi que vous pourrez détecter et bloquer les menaces avant qu'elles ne franchissent les défenses de votre messagerie électronique.

Que pouvez-vous donc faire pour mieux protéger votre entreprise ?

Cinq bonnes pratiques pour assurer la sécurité de Microsoft 365 : une approche de défense en profondeur

Pour protéger vos collaborateurs et votre entreprise contre un paysage des menaces en constante évolution, vous devez ajouter plus de couches de sécurité. Le respect des bonnes pratiques de sécurité de Microsoft 365 permet de renforcer la sécurité native de la messagerie Microsoft ainsi que de toutes les couches supplémentaires que vous avez achetées. C'est là que Proofpoint peut s'avérer utile.

1. Utilisez la protection avant la remise pour bloquer les menaces plus rapidement

Avec Proofpoint, vous pouvez adopter une approche de défense en profondeur pour protéger vos utilisateurs. Nous veillons à ce que vos emails soient protégés avant la remise afin de vous aider à neutraliser les menaces sophistiquées non pas après leur distribution, mais avant. Cela inclut des menaces telles que le phishing avancé d'identifiants de connexion, ainsi que les attaques BEC, par code QR et basées sur des URL malveillantes. Nous vous aidons donc à renforcer la sécurité de votre messagerie Microsoft 365 avec un taux d'efficacité de 99,99 % en matière de détection.

2. Optez pour une détection multicouche pilotée par l'IA pour une identification précise des menaces

Proofpoint Nexus®, notre pile de détection multicouche, allie threat intelligence, apprentissage automatique, IA comportementale, détection en environnement sandbox et analyse sémantique. Son taux d'efficacité en matière de détection est extrêmement fiable. Il peut en outre bloquer de nombreux types de menaces modernes avec moins de faux négatifs et de faux positifs. En d'autres termes, nous arrêtons davantage d'emails malveillants sans bloquer les messages légitimes. De cette façon, nous n'entravons pas vos activités.

3. Obtenez une visibilité complète sur les risques liés aux utilisateurs et les menaces

Proofpoint vous fournit des informations uniques sur vos VAP (Very Attacked People, ou personnes très attaquées) et sur les menaces qui les ciblent. Nos données vous aident à mieux comprendre à quel point vos collaborateurs sont réellement attaqués et vulnérables. Ces informations vous permettent de mettre en place des contrôles adaptatifs ciblés — comme l'isolation du navigateur, la formation et la sensibilisation à la sécurité informatique et l'authentification multifacteur — pour les personnes qui en ont le plus besoin.

4. Automatisez la correction après la remise

Proofpoint simplifie le processus de réponse aux incidents liés à la messagerie électronique pour vos équipes de sécurité. Lorsqu'un email est remis dans la boîte de réception d'un utilisateur et qu'il est jugé malveillant, toutes ses instances sont automatiquement supprimées après la remise. En agrégeant et en corrélant les données de notre threat intelligence à la pointe du secteur, nous établissons automatiquement des liens comportementaux entre les destinataires et les identités des utilisateurs. Forts de ces informations, nous pouvons prendre des mesures automatisées en fonction des utilisateurs, groupes ou services ciblés afin de supprimer et de mettre en quarantaine tout message malveillant remis ou transféré.

5. Procurez-vous une protection proactive au moment du clic

Proofpoint aide votre entreprise à protéger ses utilisateurs contre les URL malveillantes contenues dans des messages suspects. Nous proposons une approche multicouche de la protection au moment du clic avec réécriture des URL, analyse des menaces en temps réel (avant et après la remise), isolation du navigateur et sandboxing des URL. Lorsqu'un utilisateur clique sur une URL, notre analyse en temps réel peut déterminer si elle est malveillante ou non. Si tel est le cas, nous bloquons l'accès au site Web malveillant.

Notre protection au moment du clic protège les utilisateurs dès l'instant où ils cliquent sur une URL, et non après la remise de l'email. Même si une URL semble sûre lorsque l'email arrive, et devient malveillante par la suite, nous la bloquons automatiquement.

Une alliance pour plus de sécurité : Microsoft et Proofpoint

Face à l'adoption croissante de Microsoft 365, les attaques ciblant Microsoft sont vouées à augmenter. C'est pourquoi le renforcement de la sécurité native de la messagerie Microsoft devrait être une priorité absolue pour les équipes de sécurité.

La sécurité de la messagerie électronique doit couvrir à la fois les communications par email entrantes et sortantes. Elle doit également proposer une défense moderne contre les menaces avancées par email. La seule façon de protéger totalement vos utilisateurs est de détecter et de bloquer les messages malveillants avant la remise, après la remise et au moment du clic. Pour ce faire, une approche de défense en profondeur est indispensable. À titre d'exemple, une université californienne a récemment renforcé la sécurité de sa messagerie Microsoft 365 grâce à Proofpoint. En conséquence, elle est en mesure de protéger son personnel plus efficacement, y compris contre les menaces par email les plus sophistiquées.

Alliance de Proofpoint et de Microsoft pour une défense en profondeur complète

Proofpoint propose une protection complète et continue tout au long du cycle de remise des emails afin de vous protéger de bout en bout. Grâce à l'analyse de plus de 3,5 milliards d'emails par jour en provenance de notre écosystème de plus de 510 000 clients, partenaires et fournisseurs, notre pile de détection Proofpoint Nexus offre un taux d'efficacité de 99,99 %. En complétant les capacités natives de la messagerie Microsoft 365 avec Proofpoint, votre entreprise sera mieux à même de protéger ses utilisateurs et de se défendre contre les cybermenaces en constante évolution.

Pour en savoir plus, téléchargez l'eBook Microsoft et Proofpoint – Une alliance pour plus de sécurité.