Principales conclusiones

- El buzón de correo malicioso integrado permite a los analistas clasificar los correos electrónicos denunciados por los usuarios desde una sola pantalla.

- La cronología proporciona contexto, detallando todo lo que sucedió, desde el principio hasta el final.

- La respuesta con un solo clic permite poner el mensaje en cuarentena a escala de toda la organización.

La gestión de los correos electrónicos denunciados por los usuarios es un elemento esencial de las operaciones de protección del correo electrónico. Sin embargo, la proliferación de portales, los procesos manuales y la falta de contexto generan fricciones que retrasan las investigaciones y comprometen la coherencia de los resultados.

El buzón de correo malicioso en Proofpoint Threat Protection Workbench reúne clasificación, análisis y corrección en un solo lugar. Gracias a la automatización y a la inteligencia global de amenazas, su centro de operaciones de seguridad (SOC) puede intervenir más rápidamente y dedicar menos tiempo a las tareas manuales. También puede acceder a un registro completo de la investigación.

El valor añadido, en términos sencillos

Estas son algunas de las ventajas del buzón de correo malicioso integrado:

- Eliminación de la complejidad. Los analistas trabajan en una interfaz única e intuitiva para clasificar, analizar y corregir. No es necesario pasar de un portal a otro. Los analistas dedican menos tiempo a cambiar de contexto y realizan menos transferencias.

- Estandarización de la respuesta. Los flujos de trabajo preconfigurados permiten ejecutar acciones coherentes en toda la organización con un solo clic. Esto reduce la variabilidad y los plazos de corrección.

- Respuesta decisiva. Los equipos pueden acceder a un historial completo de mensajes, a una búsqueda avanzada y a información sobre las personas que han realizado las denuncias. Además, con la atribución estratégica, los mensajes se asocian a perfiles de VAP™ (Very Attacked People, o personas muy atacadas) y campañas mundiales. De este modo, los equipos disponen del contexto necesario para tomar decisiones informadas.

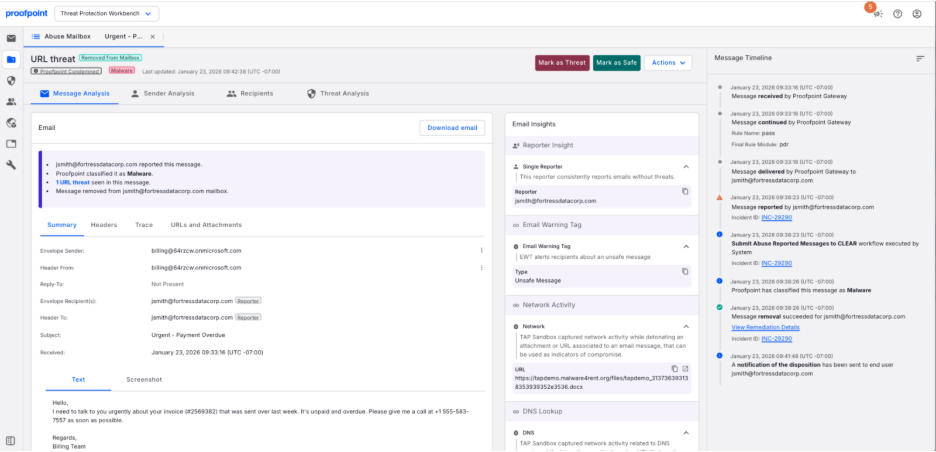

Figura 1. Vista centralizada del contexto de las investigaciones para un correo electrónico denunciado por un usuario

Cómo funciona en el día a día

Esto es lo que puede esperar su equipo:

- Una sola vista para todos los mensajes denunciados

El buzón de correo malicioso muestra los correos electrónicos denunciados por los usuarios directamente en Workbench. Los analistas pueden filtrar y agrupar los mensajes por clasificación, remitente, destinatario y asunto. También pueden girar rápidamente gracias al filtrado dinámico de columnas y a los controles de clasificación. - Cronología completa

Los equipos pueden ver cada paso en un solo lugar, desde el procesamiento de los gateways entrantes y las reglas aplicadas a los correos electrónicos denunciados por los usuarios, hasta las acciones de los analistas y los resultados de los flujos de trabajo. Esta cronología completa facilita las transferencias entre equipos. Además, cumple con los requisitos de auditoría y genera confianza en su proceso entre las partes interesadas. - Respuesta con un solo clic con los flujos de trabajo de Cloud Threat Response (CTR)

Los flujos de trabajo de CTR preconfigurados se activan mediante los botones Mark as Threat (Marcar como amenaza) y Mark as Safe (Marcar como seguro). Los equipos SOC pueden personalizarlos desde el principio:

- Mark as Threat (Marcar como amenaza). Definir la clasificación (por ejemplo, "phishing"), poner en cuarentena/eliminar mensajes en toda la organización, informar a la persona que ha realizado la denuncia y actualizar el incidente.

- Mark as Safe (Marcar como seguro). Definir la clasificación (por ejemplo, "riesgo bajo"), añadir contexto, informar a la persona que ha realizado la denuncia y cerrar el incidente. Estos elementos se pueden modificar para que se ajusten a sus runbooks; no es necesario realizar ninguna clonación.

4. Optimización del análisis utilizando los datos facilitados por el denunciante

Determine quién ha denunciado el mensaje y evalúe la precisión de sus denuncias en toda la organización. Esto permite priorizar las respuestas y orientar los esfuerzos de formación.

5. Gestión las excepciones con precisión

La automatización favorece la eficacia, pero la flexibilidad también es importante. Los analistas pueden tomar medidas adicionales (ejecutar flujos de trabajo CTR manuales, definir clasificaciones o denunciar falsos positivos y negativos) siempre que el contexto o el criterio lo requieran. Todas las acciones se registran en un diario con fines de trazabilidad. Esto permite a los equipos tener más control sin sacrificar la visibilidad, la confianza o la supervisión.

¿Por qué elegir Proofpoint?

El buzón de correo malicioso integrado en Threat Protection Workbench ayuda a los equipos del SOC a pasar de procesos manuales y fragmentados a una respuesta más rápida y coherente. Esto permite obtener lo siguiente:

- Investigaciones más rápidas y menor tiempo de permanencia

- Pistas de auditoría completas para el cumplimiento normativo

- Mejor priorización para la formación y el compromiso

- Reducción de la fatiga de los analistas y del riesgo de error

¿Listo para una respuesta más inteligente?

No pierda más tiempo con flujos de trabajo fragmentados y un contexto limitado. Algunas soluciones aisladas de la competencia pueden señalar anomalías, pero no pueden decirle quién está detrás del ataque ni asociar las campañas con los ciberdelincuentes. Esto deja a su SOC con muchas preguntas, lo que ralentiza su respuesta y aumenta el tiempo de permanencia del ciberdelincuente.

El buzón de correo malicioso integrado de Proofpoint es diferente. Disfrute de una clasificación, un análisis y una corrección unificados en una sola interfaz. Además, se le proporciona directamente una respuesta automatizada con flujos de trabajo preconfigurados e información basada en amenazas. El resultado es una investigación más rápida, una visibilidad total y una visión estratégica que nuestros competidores no pueden igualar.

Tanto si ya es cliente como si está pensando en adoptar Proofpoint Core Email Protection, póngase en contacto con nosotros para descubrir cómo el buzón de correo malicioso integrado en Threat Protection Workbench puede ahorrarle tiempo. También puede consultar esta demostración guiada para obtener más información.